Внутри логова Raccoon Stealer V1

Исследовательская группа Team Cymru S2 ранее писала в блоге о первоначальной методологии командования и управления Raccoon Stealer ( Raccoon Stealer - Insight into Victim "Gates" ), в которой использовались IP-адреса "шлюзов" для проксирования трафика/данных жертвы к статической инфраструктуре, контролируемой злоумышленниками.

С момента публикации нашей предыдущей статьи произошла следующая хронология событий:

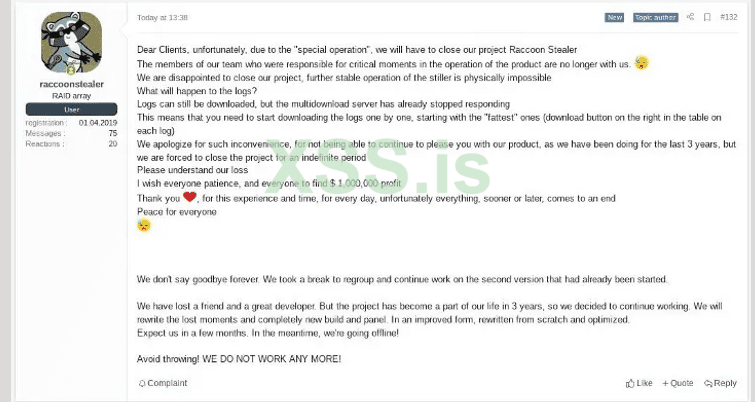

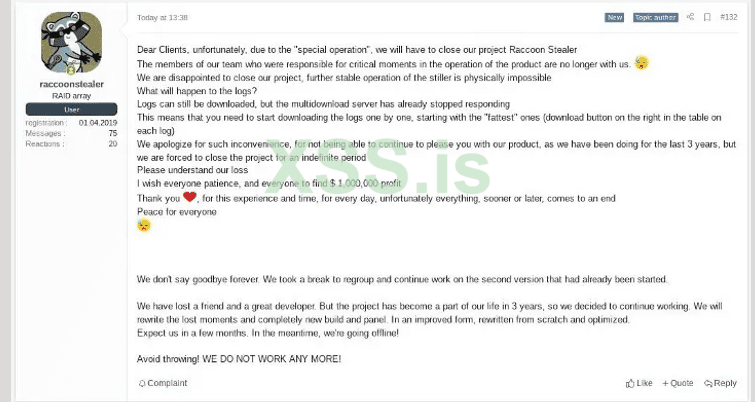

1. Первая версия Raccoon Stealer (V1) прекратила свою деятельность в конце марта 2022 года, сославшись на потерю разработчика.

2. Raccoon Stealer снова появился со второй версией (V2) в начале июня 2022 года.

3. Министерство юстиции США распечатывает обвинение Марку Соколовскому в преступлениях, связанных с операцией Raccoon Stealer (V1), 25 октября 2022 года.

После раскрытия обвинительного заключения мы хотели поделиться дополнительной информацией о нашем долгосрочном отслеживании операций Raccoon Stealer V1, которая ранее была передана правоохранительным органам и отраслевым партнерам.

В то время как наша предыдущая статья была посвящена инфраструктуре, с которой сталкиваются жертвы, в этой статье будут освещены аспекты вышестоящей инфраструктуры и управления Raccoon Server V1 и связанными с ним службами.

Обратите внимание, что с этого момента мы будем называть Raccoon Stealer V1 просто Raccoon.

Ключевые моменты

- Выявлены ключевые элементы инфраструктуры Raccoon, включая вероятное место хранения данных жертвы, панель управления Tor .onion и сервер обновлений Telegram. Предоставление моментального снимка TTP хакера в отношении "внутренней" архитектуры.

- Опираясь на эти ключевые элементы, мы определили инфраструктуру злоумышленников, расположенную в Харькове, Украина, которая, вероятно, использовалась для работы сервиса (MaaS).

- Атрибуция торговой площадки CC2BTC операторам Raccoon, бизнес-модель, которая позволила злоумышленникам получить двойную прибыль от кражи данных жертв.

Начиная с "Шлюзов"

Перефразируя нашу предыдущую статья:

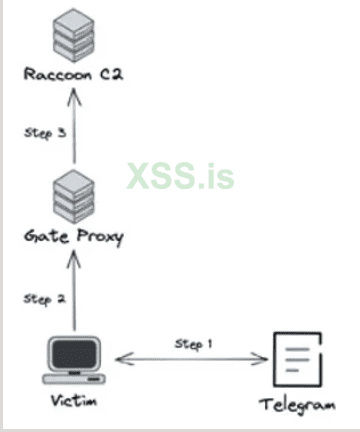

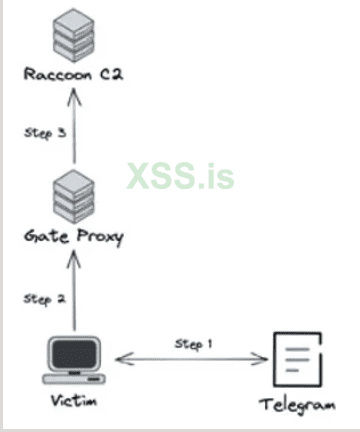

Во время выполнения образцы Raccoon извлекают URL-адрес активных шлюзов из канала Telegram, уникального для "заказчика". URL-адрес хранится в зашифрованной строке, расположенной в общедоступном описании канала Telegram.

Полный процесс расшифровки был подробно описан другими исследователями, и поэтому нет необходимости повторять его здесь.

Хотя у каждого "клиента" был свой собственный канал Telegram, наше исследование показало, что URL-адрес "шлюзов" после расшифровки был общим для всех образцов в любое время, что указывает на то, что эта информация обновлялась централизованно.

Таким образом, первоначальный трафик заражения, когда Raccoon впервые зарегистрировался на сервере C2, выглядел следующим образом:

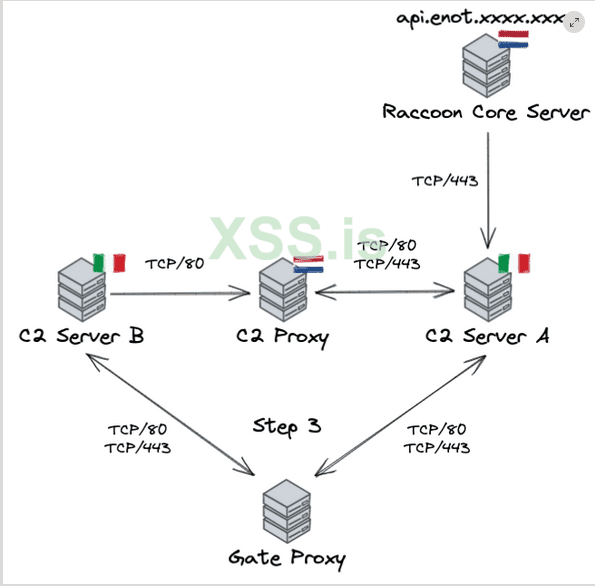

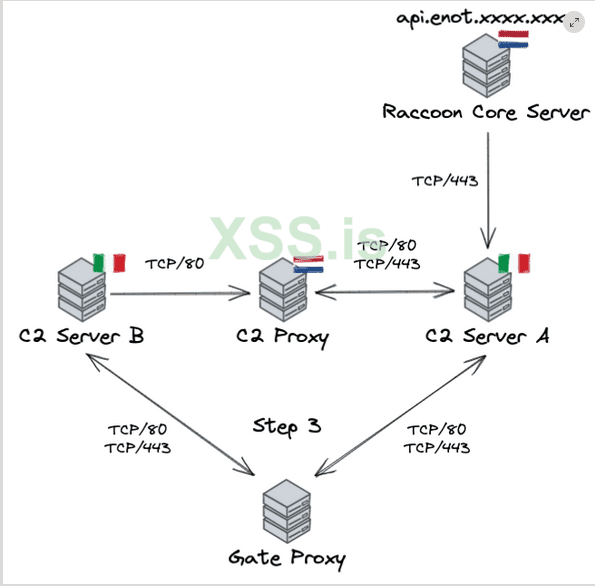

Изучив общие восходящие узлы IP-адресов "шлюзов" Raccoon с течением времени, мы смогли определить два ключевых хоста, участвующих в этих коммуникациях C2 (шаг 3 на рис. 2).

Оба IP-адреса были присвоены итальянскому провайдеру VPS и, за небольшим количеством исключений, оставались неизменными до момента демонтажа инфраструктуры Raccoon.

Обратите внимание, что все IP-адреса, контролируемые злоумышленниками, были удалены из этой статьи и заменены описательными именами. Исследователям, которым требуются эти IP-адреса, следует обратиться по адресу outreach@cymru.com для получения дополнительной информации.

Оба итальянских IP-адреса связывались с IP-адресом, назначенным голландскому провайдеру (C2 Proxy), который, по-видимому, управлял передачей данных между ними, в частности, с C2 Server B на C2 Server A.

Во всей инфраструктуре злоумышленников было замечено, что связь будет чередоваться между хостами, назначенными либо голландскому, либо итальянскому провайдеру VPS (во всех случаях использовались одни и те же два провайдера). Мы считаем, что это, вероятно, был механизм, предназначенный для сокрытия/маскировки действий, при котором один провайдер VPS не мог бы иметь полной картины без другого .

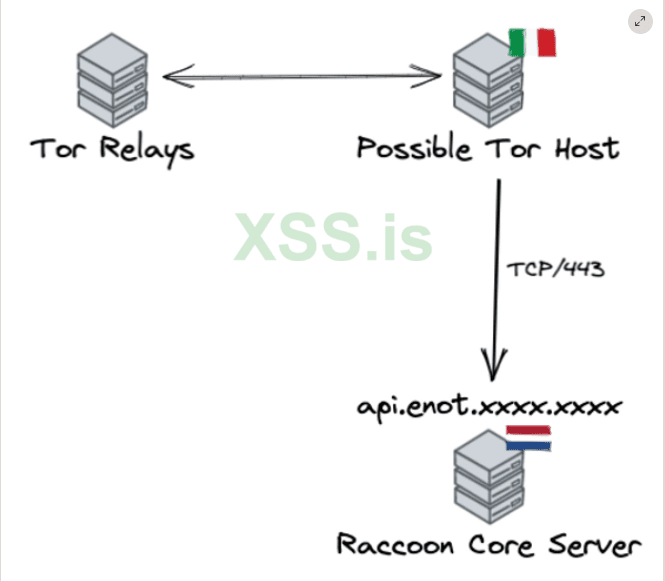

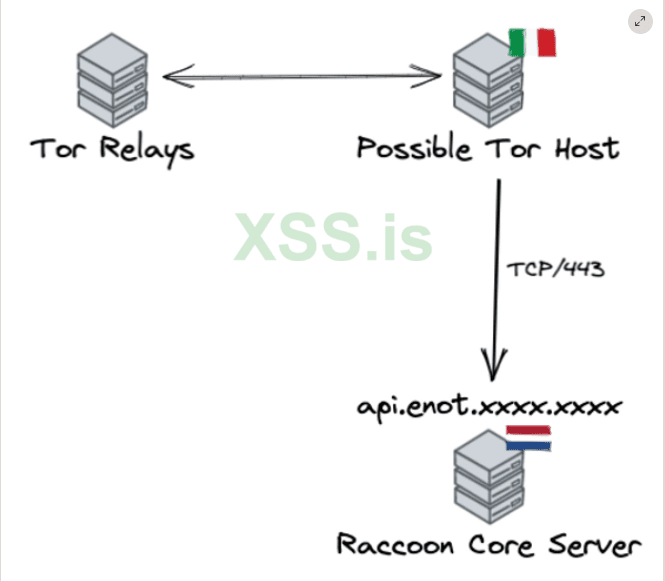

Мы также наблюдали сообщения, исходящие от второго IP-адреса, назначенного голландскому провайдеру (Raccoon Core Server), который подключается к C2 Server A по протоколу TCP/443. По нашей оценке, на этом IP-адресе размещался основной сервер Raccoon, где, вероятно, хранилась большая часть данных жертвы.

Пассивные данные DNS для Raccoon Core Server показали, что на нем размещен домен, содержащий строку "enot". "Енот" — это латинизированная версия русского/украинского слова "Енот" ("енот/єнот").

Панель управления Tor

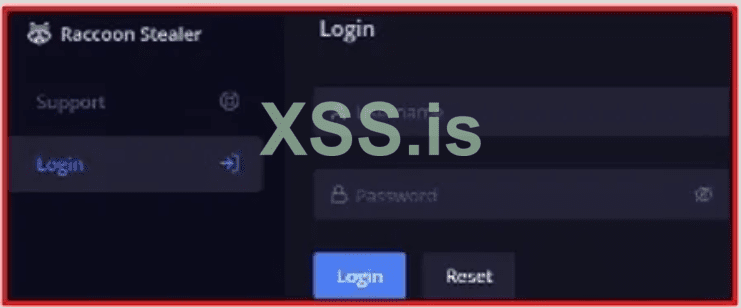

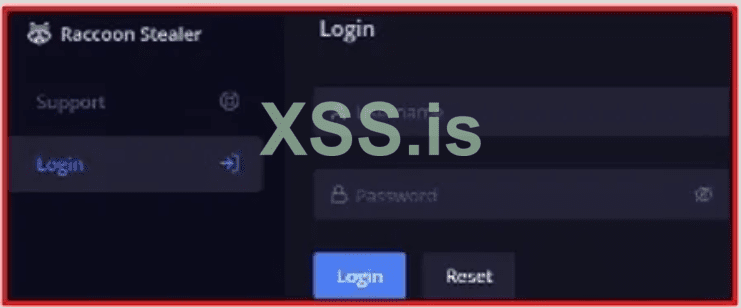

Raccoon предоставлял своим клиентам панели управления, доступной через сеть Tor в виде сайта .onion. Панель управления совсем недавно размещалась по адресу:

dq7shlx5o67t64ljuzisyp34s3n7vepnhc5ijt5hjh433qzaatyj5bid.onion

При оценке входящих подключений к Raccoon Core Server мы заметили большой объем сообщений, исходящих от возможного узла Tor (назначенного итальянскому провайдеру VPS), IP-адреса, который, в свою очередь, обменивался большим количеством сообщений с известными ретрансляторами Tor; на основе доступных данных консенсуса на момент анализа.

Наша гипотеза состоит в том, что "Вероятный хост Tor" размещал внутреннюю инфраструктуру для сайта Tor .onion, которую "клиенты" Raccoon использовали для доступа к украденным данным, хранящимся на Raccoon Core Server , и управления ими, а также для предоставления дальнейших обновлений машинам-жертвам обратно через сервер Raccoon Core Server описанных на рис. 3.

Обновления телеграмма

Еще одним элементом основной функциональности Raccoon, как уже было описано выше, было использование каналов Telegram, которые, как мы полагаем, обновлялись централизованно.

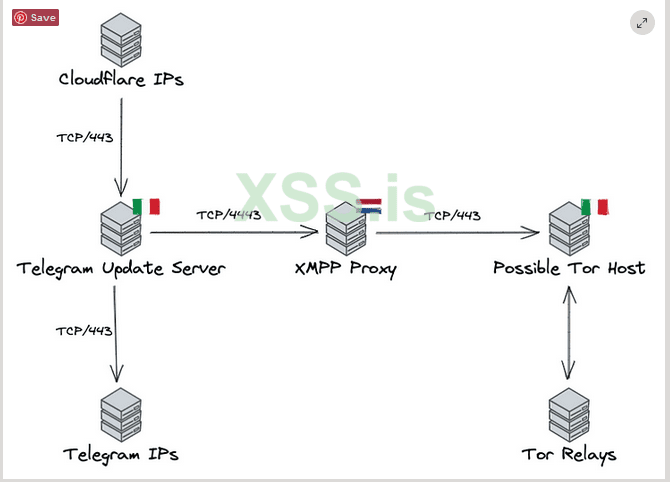

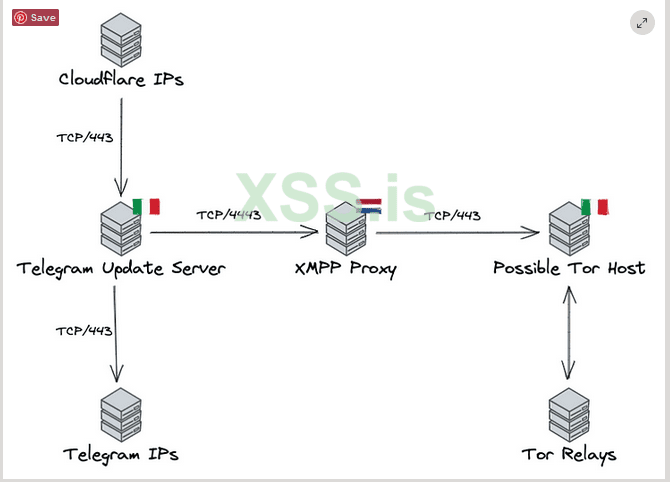

При построении инфраструктуры, взаимодействующей с ключевыми элементами деятельности злоумышленников, а также размещенной на IP-адресах, присвоенных голландским и итальянским провайдерам VPS, мы определили кандидата на сервер обновлений Telegram.

Сервер обновлений Telegram наблюдался в регулярной связи с IP-адресами, явно назначенными Telegram, что обычно совпадало с обновлением IP-адресов "шлюзов" в кампаниях Raccoon, которые мы отслеживали. Кроме того, сервер обновлений Telegram регулярно получал входящие соединения с нескольких IP-адресов Cloudflare, что потенциально указывало на то, что на этом IP-адресе за инфраструктурой Cloudflare размещена служба clearweb.

Пассивные данные DNS для сервера обновлений Telegram показали, что по состоянию на конец 2019 года на нем размещался домен, содержащий строку "raccoon-core».

Сервер обновлений Telegram также связывался с возможным хостом Tor, который, как предполагается, размещает сайт Tor .onion, упомянутый выше, через посредника (XMPP Proxy). Информация об открытых портах, особенно касающаяся использования TCP/4443 в этих коммуникациях, указывает на использование протокола передачи файлов XMPP. Возможно, эти сообщения указывали на "замыкание петли" между обновлениями канала Telegram и информацией, представленной "клиентам" Raccoon в панели управления .onion.

Руководство

Определив несколько ключевых элементов инфраструктуры, мы начали искать IP-адреса за пределами сети, которые можно было бы использовать для целей управления, т. е. для подключения к хостам в Нидерландах и Италии.

К счастью, как и многие аспекты инфраструктуры Raccoon, IP-адреса внешнего управления оставались неизменно статичными. Начиная с 2021 года мы наблюдали, как одни и те же два IP-адреса подключались к нескольким ключевым хостам, включая сайт Tor .onion и серверы обновлений Telegram, по протоколу TCP/22 (SSH).

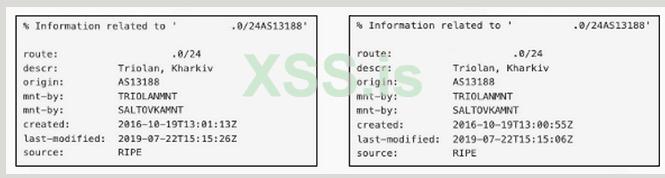

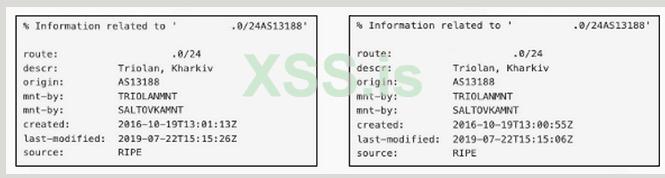

Информация WHOIS для обоих IP-адресов указывала на украинского интернет-провайдера под названием TRIOLAN (AS13188) и, в частности.

Судя по имеющейся информации, TRIOLAN является поставщиком услуг широкополосной связи для дома/малого офиса, что указывает нам на то, что на самом деле они могут быть конечным источником доступа в Интернет для злоумышленников.

Куда еще все это нас ведет?

Определив IP-адреса управления злоумышленников, мы решили более подробно изучить другие IP-адреса, к которым они обращались через SSH (TCP/22).

Один из таких IP быстро стал для нас очень интригующим.

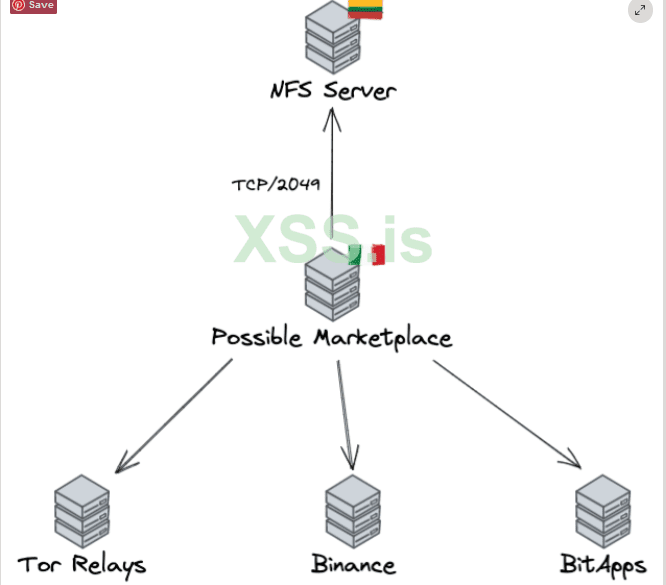

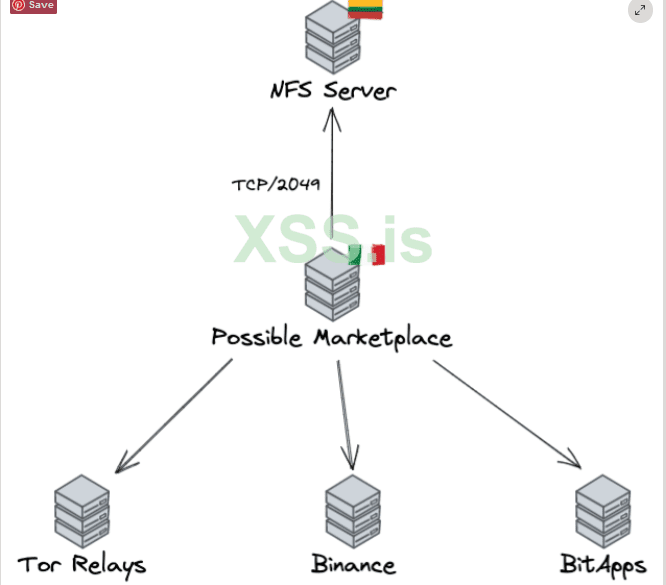

Возможная торговая площадка, назначенная тому же итальянскому VPS, о котором говорилось ранее, получала входящие подключения для управления с обоих IP-адресов. Кроме того, он установил исходящие соединения с двумя криптовалютными платформами и ретранслятороv Tor.

Сначала мы подумали, что этот IP-адрес связан с работой торговой площадки или платежного сервиса.

В октябре 2021 года мы достигли прорыва.

Мы начали наблюдать исходящие соединения с PotPoint Marketplace на IP-адрес, назначенный литовскому провайдеру VPS (NFS-серверу) на TCP/2049. Порт 2049 обычно ассоциируется с сетевой файловой системой (NFS), протоколом файловой системы из доисторической эпохи Интернета.

NFS обычно развертывается в сетях и используется для монтирования экспортированных общих ресурсов на удаленных серверах, что позволяет пользователям получать доступ к данным, как если бы они хранились локально, но без ограничений жесткого диска.

Использование NFS в Интернете НЕ рекомендуется в 2022 году (или, в данном случае, в 2021 году).

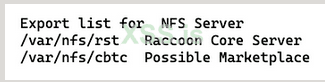

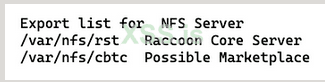

Но в данном случае именно этим и занимались злоумышленники. Данные интернет-сканирования для сервера NFS перечисляли его экспортированные общие ресурсы и, в частности, с каких IP-адресов они были доступны.

Обратите внимание, что мы не пытались получить доступ к каким-либо данным, хранящимся на сервере NFS, и поэтому не можем комментировать их содержимое.

Несколько вещей на рисунке 9 бросились нам в глаза:

- Первый общий ресурс под названием "rst" сопоставлен с Raccoon Core Server — IP-адрес, указанный выше (рис. 3) как вероятный основной сервер Raccoon.

- Вероятность того, что "rst" = Енот похититель.

- Вторая шара под названием "cbtc" сопоставлена с "Возможным маркетплейсом " (рис. 8).

Основываясь на наших первоначальных оценках "Возможного маркетплейса", мы начали искать потенциальные рынки теневой экономики для потенциальных совпадений со строкой "cbtc".

Торговая площадка CC2BTC

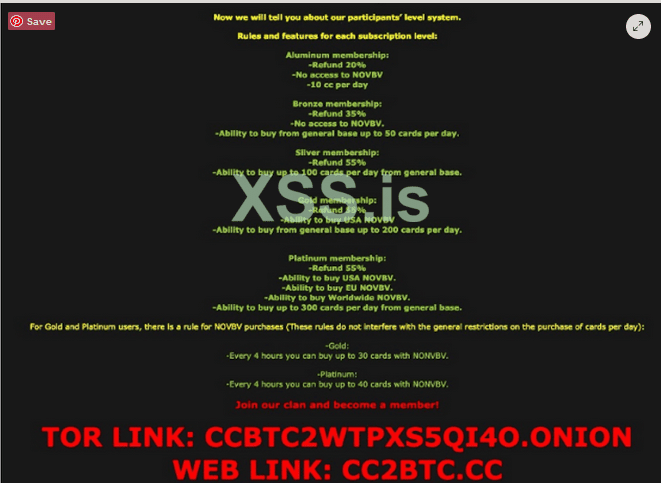

Наш поиск привел нас к CC2BTC, торговой площадке, предназначенной специально для торговли украденной информацией о кредитных картах.

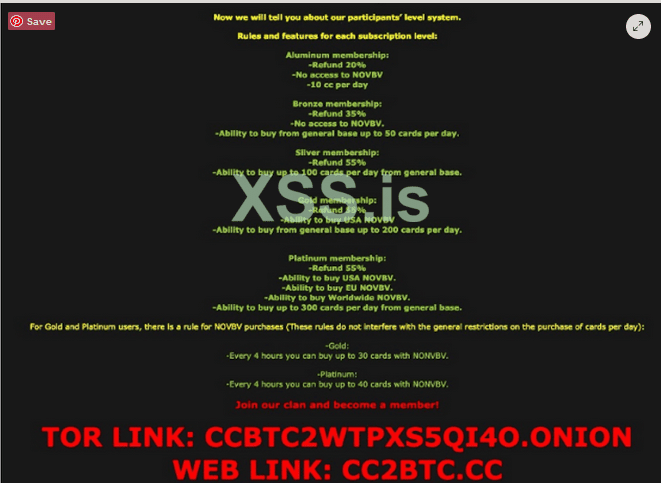

При просмотре рекламы CC2BTC выяснилось, что бизнес-модель заключалась в том, чтобы взимать плату с "клиентов" за доступ к рынку, ограничивая количество данных кредитной карты, которые они могли приобретать в день, в зависимости от их уровня членства; Алюминий, бронза, серебро, золото или платина.

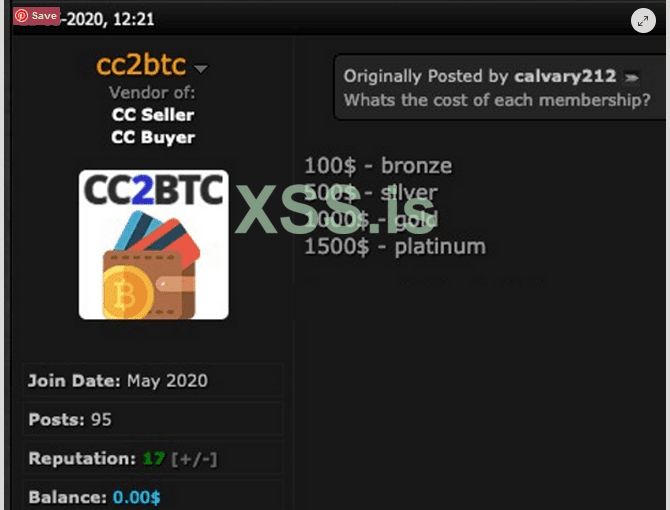

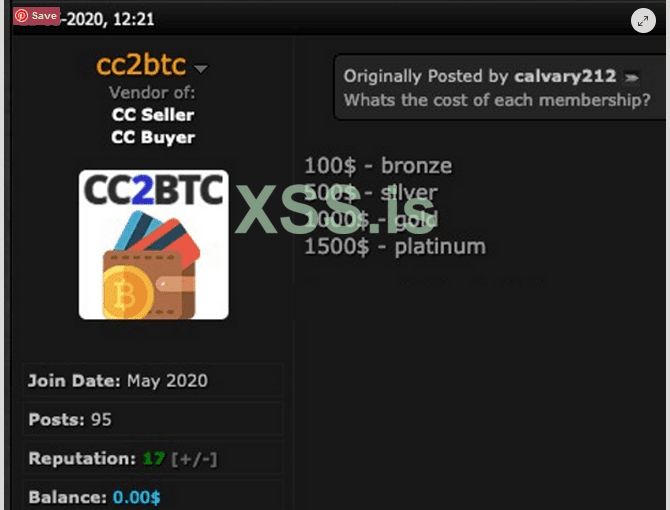

В сообщении от мая 2020 года указана стоимость каждого уровня, хотя неясно, был ли это разовый платеж или подписка.

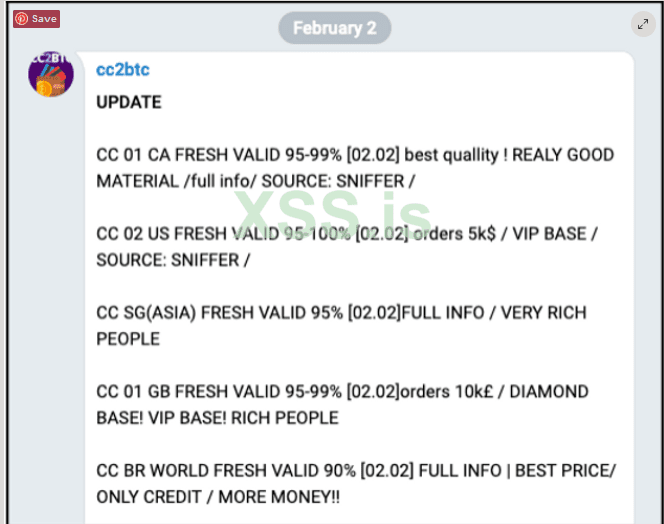

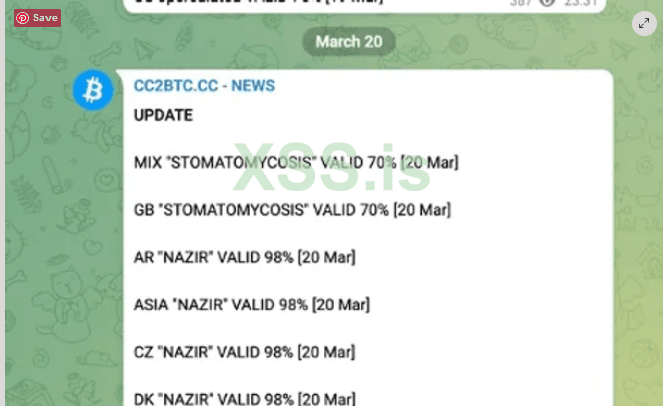

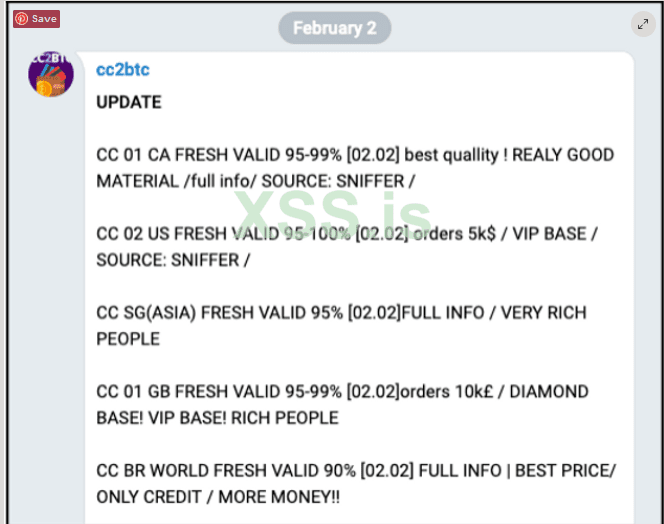

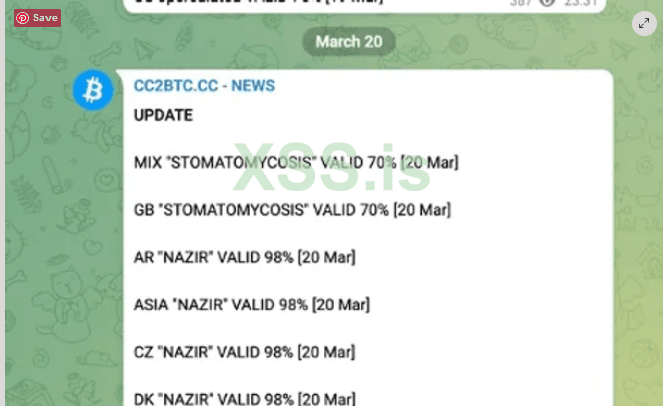

Нам также удалось определить канал Telegram, используемый операторами CC2BTC для ежедневного, а часто и по нескольку раз в день, информирования "клиентов" о последних "товарах", доступных для покупки.

На рисунке 12 кредитные карты из Канады, США, Сингапура, Великобритании и Бразилии (в порядке появления) были выставлены на продажу 2 февраля 2022 года.

На данном этапе идея о том, что "cbtc" = CC2BTC, казалась правдоподобной, однако следующая серия событий в марте 2022 года помогла нам укрепить эту оценку.

Во-первых, 20 марта 2022 года в Telegram-канал CC2BTC было внесено "последнее" обновление.

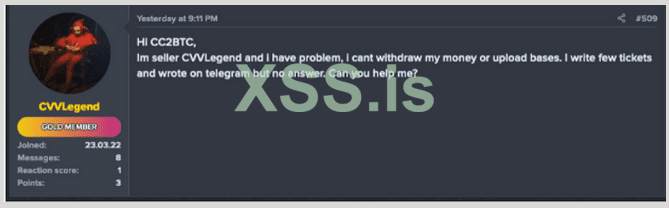

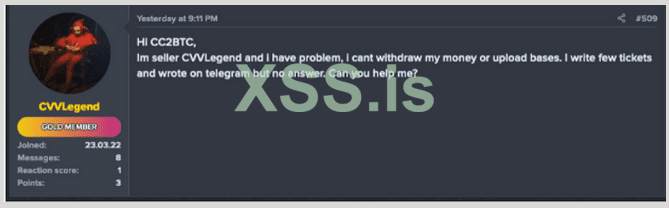

Во-вторых, примерно 25 марта 2022 года пользователи CC2BTC начинают понимать, что что-то "пошло не так», обсуждая этот факт на других подпольных форумах.

Примерно в это же время CC2BTC полностью исчезла без ответа ни одному из своих заинтересованных клиентов.

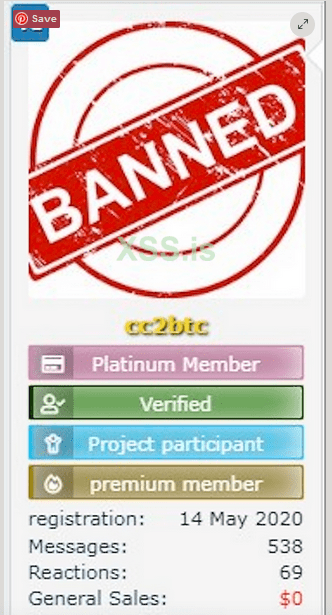

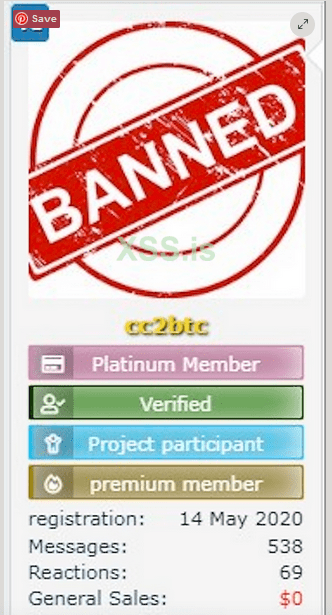

К концу марта 2022 года пользователь "cc2btc" был забанен на одном карточном форуме, а логотип CC2BTC удален как "спонсор" на другом.

Не желая констатировать очевидное, исчезновение CC2BTC полностью совпало с прекращением деятельности Raccoon.

Вывод

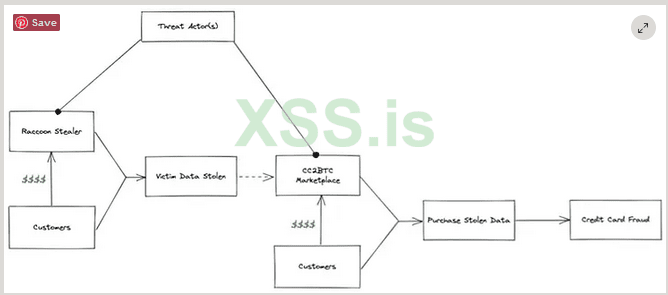

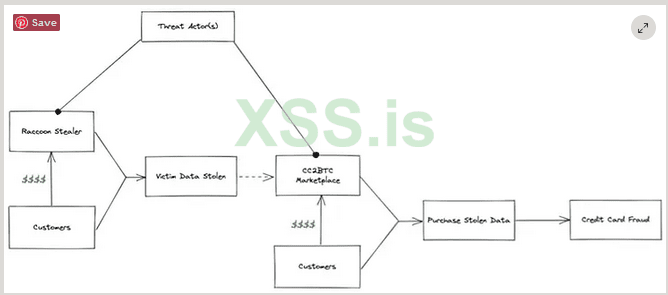

Основываясь на нашей оценке, что операторы Raccoon и CC2BTC являются одними и теми же, похоже, что они разработали разумную бизнес-модель до исчезновения обоих сервисов. Во-первых, взимая с "клиентов" Raccoon плату за доступ к их вредоносному ПО, которое впоследствии использовалось этими клиентами для кражи данных жертв, и, во-вторых, взимая с "клиентов" CC2BTC доступ к их торговой площадке, чтобы, теоретически, приобрести информацию о кредитной карте, украденную через Raccoon. Они фактически могли дважды получить прибыль от одной и той же кражи данных.

Мы надеемся, что, поделившись этими выводами, мы предоставили еще один снимок "делового мира" киберпреступности, предоставив следователям дополнительные соображения при оценке масштабов и последствий кражи данных через Интернет.

Новость об аресте по делу Раккуна демонстрирует, что правонарушители могут и предстанут перед правосудием.

Переведено специально для xss.pro

Автор перевода: yashechka

Источник: https://www.team-cymru.com/post/inside-the-v1-raccoon-stealer-s-den

Исследовательская группа Team Cymru S2 ранее писала в блоге о первоначальной методологии командования и управления Raccoon Stealer ( Raccoon Stealer - Insight into Victim "Gates" ), в которой использовались IP-адреса "шлюзов" для проксирования трафика/данных жертвы к статической инфраструктуре, контролируемой злоумышленниками.

С момента публикации нашей предыдущей статьи произошла следующая хронология событий:

1. Первая версия Raccoon Stealer (V1) прекратила свою деятельность в конце марта 2022 года, сославшись на потерю разработчика.

2. Raccoon Stealer снова появился со второй версией (V2) в начале июня 2022 года.

3. Министерство юстиции США распечатывает обвинение Марку Соколовскому в преступлениях, связанных с операцией Raccoon Stealer (V1), 25 октября 2022 года.

После раскрытия обвинительного заключения мы хотели поделиться дополнительной информацией о нашем долгосрочном отслеживании операций Raccoon Stealer V1, которая ранее была передана правоохранительным органам и отраслевым партнерам.

В то время как наша предыдущая статья была посвящена инфраструктуре, с которой сталкиваются жертвы, в этой статье будут освещены аспекты вышестоящей инфраструктуры и управления Raccoon Server V1 и связанными с ним службами.

Обратите внимание, что с этого момента мы будем называть Raccoon Stealer V1 просто Raccoon.

Ключевые моменты

- Выявлены ключевые элементы инфраструктуры Raccoon, включая вероятное место хранения данных жертвы, панель управления Tor .onion и сервер обновлений Telegram. Предоставление моментального снимка TTP хакера в отношении "внутренней" архитектуры.

- Опираясь на эти ключевые элементы, мы определили инфраструктуру злоумышленников, расположенную в Харькове, Украина, которая, вероятно, использовалась для работы сервиса (MaaS).

- Атрибуция торговой площадки CC2BTC операторам Raccoon, бизнес-модель, которая позволила злоумышленникам получить двойную прибыль от кражи данных жертв.

Начиная с "Шлюзов"

Перефразируя нашу предыдущую статья:

Во время выполнения образцы Raccoon извлекают URL-адрес активных шлюзов из канала Telegram, уникального для "заказчика". URL-адрес хранится в зашифрованной строке, расположенной в общедоступном описании канала Telegram.

Полный процесс расшифровки был подробно описан другими исследователями, и поэтому нет необходимости повторять его здесь.

Хотя у каждого "клиента" был свой собственный канал Telegram, наше исследование показало, что URL-адрес "шлюзов" после расшифровки был общим для всех образцов в любое время, что указывает на то, что эта информация обновлялась централизованно.

Таким образом, первоначальный трафик заражения, когда Raccoon впервые зарегистрировался на сервере C2, выглядел следующим образом:

Изучив общие восходящие узлы IP-адресов "шлюзов" Raccoon с течением времени, мы смогли определить два ключевых хоста, участвующих в этих коммуникациях C2 (шаг 3 на рис. 2).

Оба IP-адреса были присвоены итальянскому провайдеру VPS и, за небольшим количеством исключений, оставались неизменными до момента демонтажа инфраструктуры Raccoon.

Обратите внимание, что все IP-адреса, контролируемые злоумышленниками, были удалены из этой статьи и заменены описательными именами. Исследователям, которым требуются эти IP-адреса, следует обратиться по адресу outreach@cymru.com для получения дополнительной информации.

Оба итальянских IP-адреса связывались с IP-адресом, назначенным голландскому провайдеру (C2 Proxy), который, по-видимому, управлял передачей данных между ними, в частности, с C2 Server B на C2 Server A.

Во всей инфраструктуре злоумышленников было замечено, что связь будет чередоваться между хостами, назначенными либо голландскому, либо итальянскому провайдеру VPS (во всех случаях использовались одни и те же два провайдера). Мы считаем, что это, вероятно, был механизм, предназначенный для сокрытия/маскировки действий, при котором один провайдер VPS не мог бы иметь полной картины без другого .

Мы также наблюдали сообщения, исходящие от второго IP-адреса, назначенного голландскому провайдеру (Raccoon Core Server), который подключается к C2 Server A по протоколу TCP/443. По нашей оценке, на этом IP-адресе размещался основной сервер Raccoon, где, вероятно, хранилась большая часть данных жертвы.

Пассивные данные DNS для Raccoon Core Server показали, что на нем размещен домен, содержащий строку "enot". "Енот" — это латинизированная версия русского/украинского слова "Енот" ("енот/єнот").

Панель управления Tor

Raccoon предоставлял своим клиентам панели управления, доступной через сеть Tor в виде сайта .onion. Панель управления совсем недавно размещалась по адресу:

dq7shlx5o67t64ljuzisyp34s3n7vepnhc5ijt5hjh433qzaatyj5bid.onion

При оценке входящих подключений к Raccoon Core Server мы заметили большой объем сообщений, исходящих от возможного узла Tor (назначенного итальянскому провайдеру VPS), IP-адреса, который, в свою очередь, обменивался большим количеством сообщений с известными ретрансляторами Tor; на основе доступных данных консенсуса на момент анализа.

Наша гипотеза состоит в том, что "Вероятный хост Tor" размещал внутреннюю инфраструктуру для сайта Tor .onion, которую "клиенты" Raccoon использовали для доступа к украденным данным, хранящимся на Raccoon Core Server , и управления ими, а также для предоставления дальнейших обновлений машинам-жертвам обратно через сервер Raccoon Core Server описанных на рис. 3.

Обновления телеграмма

Еще одним элементом основной функциональности Raccoon, как уже было описано выше, было использование каналов Telegram, которые, как мы полагаем, обновлялись централизованно.

При построении инфраструктуры, взаимодействующей с ключевыми элементами деятельности злоумышленников, а также размещенной на IP-адресах, присвоенных голландским и итальянским провайдерам VPS, мы определили кандидата на сервер обновлений Telegram.

Сервер обновлений Telegram наблюдался в регулярной связи с IP-адресами, явно назначенными Telegram, что обычно совпадало с обновлением IP-адресов "шлюзов" в кампаниях Raccoon, которые мы отслеживали. Кроме того, сервер обновлений Telegram регулярно получал входящие соединения с нескольких IP-адресов Cloudflare, что потенциально указывало на то, что на этом IP-адресе за инфраструктурой Cloudflare размещена служба clearweb.

Пассивные данные DNS для сервера обновлений Telegram показали, что по состоянию на конец 2019 года на нем размещался домен, содержащий строку "raccoon-core».

Сервер обновлений Telegram также связывался с возможным хостом Tor, который, как предполагается, размещает сайт Tor .onion, упомянутый выше, через посредника (XMPP Proxy). Информация об открытых портах, особенно касающаяся использования TCP/4443 в этих коммуникациях, указывает на использование протокола передачи файлов XMPP. Возможно, эти сообщения указывали на "замыкание петли" между обновлениями канала Telegram и информацией, представленной "клиентам" Raccoon в панели управления .onion.

Руководство

Определив несколько ключевых элементов инфраструктуры, мы начали искать IP-адреса за пределами сети, которые можно было бы использовать для целей управления, т. е. для подключения к хостам в Нидерландах и Италии.

К счастью, как и многие аспекты инфраструктуры Raccoon, IP-адреса внешнего управления оставались неизменно статичными. Начиная с 2021 года мы наблюдали, как одни и те же два IP-адреса подключались к нескольким ключевым хостам, включая сайт Tor .onion и серверы обновлений Telegram, по протоколу TCP/22 (SSH).

Информация WHOIS для обоих IP-адресов указывала на украинского интернет-провайдера под названием TRIOLAN (AS13188) и, в частности.

Судя по имеющейся информации, TRIOLAN является поставщиком услуг широкополосной связи для дома/малого офиса, что указывает нам на то, что на самом деле они могут быть конечным источником доступа в Интернет для злоумышленников.

Куда еще все это нас ведет?

Определив IP-адреса управления злоумышленников, мы решили более подробно изучить другие IP-адреса, к которым они обращались через SSH (TCP/22).

Один из таких IP быстро стал для нас очень интригующим.

Возможная торговая площадка, назначенная тому же итальянскому VPS, о котором говорилось ранее, получала входящие подключения для управления с обоих IP-адресов. Кроме того, он установил исходящие соединения с двумя криптовалютными платформами и ретранслятороv Tor.

Сначала мы подумали, что этот IP-адрес связан с работой торговой площадки или платежного сервиса.

В октябре 2021 года мы достигли прорыва.

Мы начали наблюдать исходящие соединения с PotPoint Marketplace на IP-адрес, назначенный литовскому провайдеру VPS (NFS-серверу) на TCP/2049. Порт 2049 обычно ассоциируется с сетевой файловой системой (NFS), протоколом файловой системы из доисторической эпохи Интернета.

NFS обычно развертывается в сетях и используется для монтирования экспортированных общих ресурсов на удаленных серверах, что позволяет пользователям получать доступ к данным, как если бы они хранились локально, но без ограничений жесткого диска.

Использование NFS в Интернете НЕ рекомендуется в 2022 году (или, в данном случае, в 2021 году).

Но в данном случае именно этим и занимались злоумышленники. Данные интернет-сканирования для сервера NFS перечисляли его экспортированные общие ресурсы и, в частности, с каких IP-адресов они были доступны.

Обратите внимание, что мы не пытались получить доступ к каким-либо данным, хранящимся на сервере NFS, и поэтому не можем комментировать их содержимое.

Несколько вещей на рисунке 9 бросились нам в глаза:

- Первый общий ресурс под названием "rst" сопоставлен с Raccoon Core Server — IP-адрес, указанный выше (рис. 3) как вероятный основной сервер Raccoon.

- Вероятность того, что "rst" = Енот похититель.

- Вторая шара под названием "cbtc" сопоставлена с "Возможным маркетплейсом " (рис. 8).

Основываясь на наших первоначальных оценках "Возможного маркетплейса", мы начали искать потенциальные рынки теневой экономики для потенциальных совпадений со строкой "cbtc".

Торговая площадка CC2BTC

Наш поиск привел нас к CC2BTC, торговой площадке, предназначенной специально для торговли украденной информацией о кредитных картах.

При просмотре рекламы CC2BTC выяснилось, что бизнес-модель заключалась в том, чтобы взимать плату с "клиентов" за доступ к рынку, ограничивая количество данных кредитной карты, которые они могли приобретать в день, в зависимости от их уровня членства; Алюминий, бронза, серебро, золото или платина.

В сообщении от мая 2020 года указана стоимость каждого уровня, хотя неясно, был ли это разовый платеж или подписка.

Нам также удалось определить канал Telegram, используемый операторами CC2BTC для ежедневного, а часто и по нескольку раз в день, информирования "клиентов" о последних "товарах", доступных для покупки.

На рисунке 12 кредитные карты из Канады, США, Сингапура, Великобритании и Бразилии (в порядке появления) были выставлены на продажу 2 февраля 2022 года.

На данном этапе идея о том, что "cbtc" = CC2BTC, казалась правдоподобной, однако следующая серия событий в марте 2022 года помогла нам укрепить эту оценку.

Во-первых, 20 марта 2022 года в Telegram-канал CC2BTC было внесено "последнее" обновление.

Во-вторых, примерно 25 марта 2022 года пользователи CC2BTC начинают понимать, что что-то "пошло не так», обсуждая этот факт на других подпольных форумах.

Примерно в это же время CC2BTC полностью исчезла без ответа ни одному из своих заинтересованных клиентов.

К концу марта 2022 года пользователь "cc2btc" был забанен на одном карточном форуме, а логотип CC2BTC удален как "спонсор" на другом.

Не желая констатировать очевидное, исчезновение CC2BTC полностью совпало с прекращением деятельности Raccoon.

Вывод

Основываясь на нашей оценке, что операторы Raccoon и CC2BTC являются одними и теми же, похоже, что они разработали разумную бизнес-модель до исчезновения обоих сервисов. Во-первых, взимая с "клиентов" Raccoon плату за доступ к их вредоносному ПО, которое впоследствии использовалось этими клиентами для кражи данных жертв, и, во-вторых, взимая с "клиентов" CC2BTC доступ к их торговой площадке, чтобы, теоретически, приобрести информацию о кредитной карте, украденную через Raccoon. Они фактически могли дважды получить прибыль от одной и той же кражи данных.

Мы надеемся, что, поделившись этими выводами, мы предоставили еще один снимок "делового мира" киберпреступности, предоставив следователям дополнительные соображения при оценке масштабов и последствий кражи данных через Интернет.

Новость об аресте по делу Раккуна демонстрирует, что правонарушители могут и предстанут перед правосудием.

Переведено специально для xss.pro

Автор перевода: yashechka

Источник: https://www.team-cymru.com/post/inside-the-v1-raccoon-stealer-s-den