Новая кампания операторов программы-вымогателя Magniber нацелена на домашних пользователей Windows. Атакующие используют старый прием — фейковые обновления антивируса, подсовывая JavaScript-файлы.

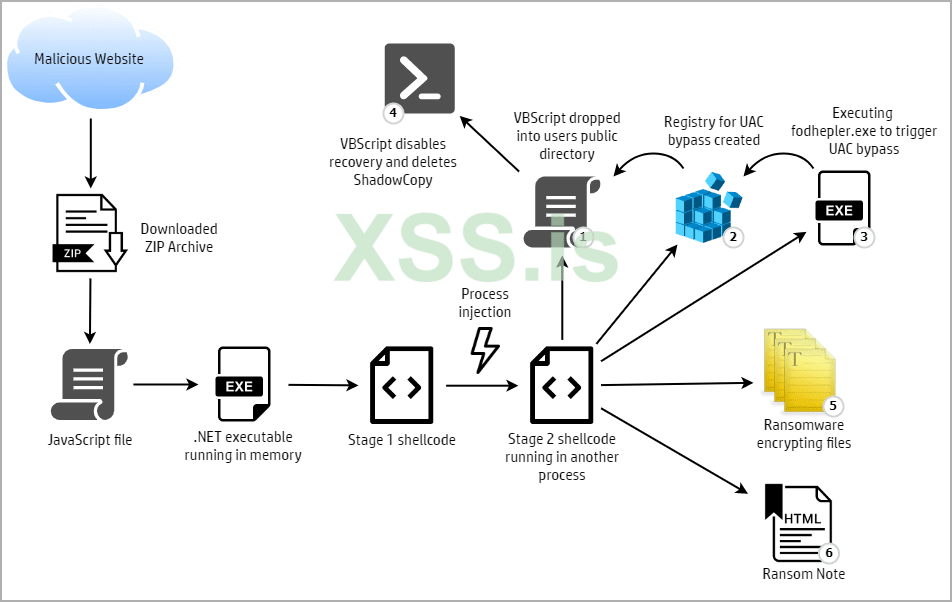

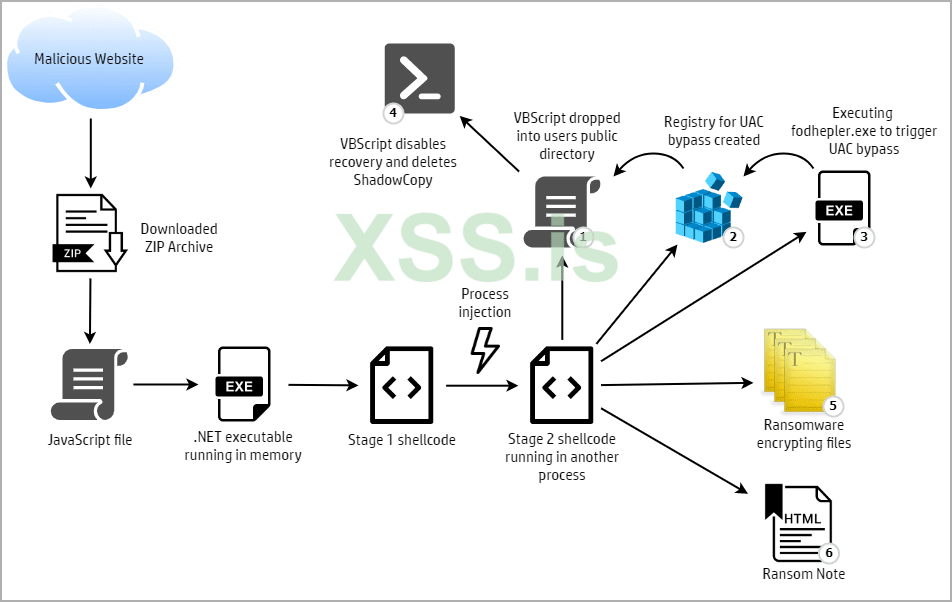

В сентябре злоумышленники создали веб-сайты, на которых предлагались фейковые обновления антивирусов и других защитных средств для Windows 10. В результате пользователь мог загрузить ZIP-архивы, содержащие файлы JavaScript, которые запускали цепочку заражения шифровальщиком.

В отчете исследователей из HP отмечается, что операторы Magniber требуют 2500 долларов за дешифратор, восстанавливающий файлы. Используемая версия вымогателя работает исключительно на Windows 10 и Windows 11. В последней кампании злоумышленники переключились с файлов формата MSI и EXE на JavaScript:

* SYSTEM.Critical.Upgrade.Win10.0.ba45bd8ee89b1.js

* SYSTEM.Security.Database.Upgrade.Win10.0.jse

* Antivirus_Upgrade_Cloud.29229c7696d2d84.jse

* ALERT.System.Software.Upgrade.392fdad9ebab262cc97f832c40e6ad2c.js

Эти обфусцированные файлы используют технику “DotNetToJScript” для выполнения .NET-файла в памяти системы. Такой подход снижает риски детектирования антивирусными продуктами. .NET-файл расшифровывает шелл-код, который использует собственную обертку для незаметной инъекции в новый процесс.

Все теневые копии, само собой, удаляются. Помимо этого, вредонос отключает функции создания резервных копий. Контроль учетных записей в Windows (UAC) также легко обходится, что позволяет вымогателю спокойно выполнять свои функции в системе.

Изначально авторы Magniber задумывали шифрование лишь отдельных типов файлов, но из-за несовершенной генерации псевдохеша вредонос шифрует и другие типы файлов.

В сентябре злоумышленники создали веб-сайты, на которых предлагались фейковые обновления антивирусов и других защитных средств для Windows 10. В результате пользователь мог загрузить ZIP-архивы, содержащие файлы JavaScript, которые запускали цепочку заражения шифровальщиком.

В отчете исследователей из HP отмечается, что операторы Magniber требуют 2500 долларов за дешифратор, восстанавливающий файлы. Используемая версия вымогателя работает исключительно на Windows 10 и Windows 11. В последней кампании злоумышленники переключились с файлов формата MSI и EXE на JavaScript:

* SYSTEM.Critical.Upgrade.Win10.0.ba45bd8ee89b1.js

* SYSTEM.Security.Database.Upgrade.Win10.0.jse

* Antivirus_Upgrade_Cloud.29229c7696d2d84.jse

* ALERT.System.Software.Upgrade.392fdad9ebab262cc97f832c40e6ad2c.js

Эти обфусцированные файлы используют технику “DotNetToJScript” для выполнения .NET-файла в памяти системы. Такой подход снижает риски детектирования антивирусными продуктами. .NET-файл расшифровывает шелл-код, который использует собственную обертку для незаметной инъекции в новый процесс.

Все теневые копии, само собой, удаляются. Помимо этого, вредонос отключает функции создания резервных копий. Контроль учетных записей в Windows (UAC) также легко обходится, что позволяет вымогателю спокойно выполнять свои функции в системе.

Изначально авторы Magniber задумывали шифрование лишь отдельных типов файлов, но из-за несовершенной генерации псевдохеша вредонос шифрует и другие типы файлов.