Пожалуйста, обратите внимание, что пользователь заблокирован

Привет мой дорогой друг. В этой статье я покажу нестандартный (а в следствии и скрытый) метод выполнения пошика на системах включая вин 11 по сегодняшние апдейты. Данная методика не затрагивает UAC и работает даже если пошик отключен в системе.

И так, начинаем. За основу я возьму последнюю сборку вин11 фулл апдейт с виндефендером.

Все будет происходить через процесс powershell_ise.exe (Windows PowerShell ISE)

Это стандартная среда сценариев встроенная в windows и она работает даже если powershell отключен в системе.

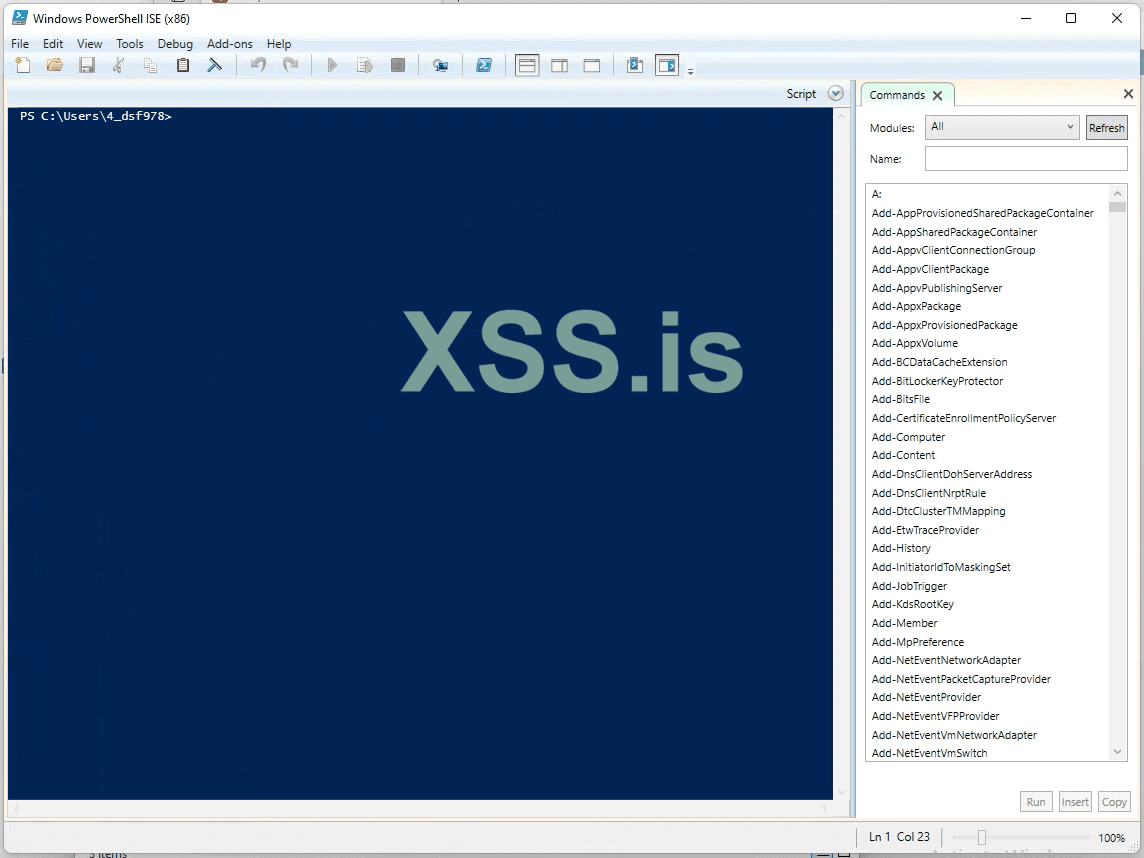

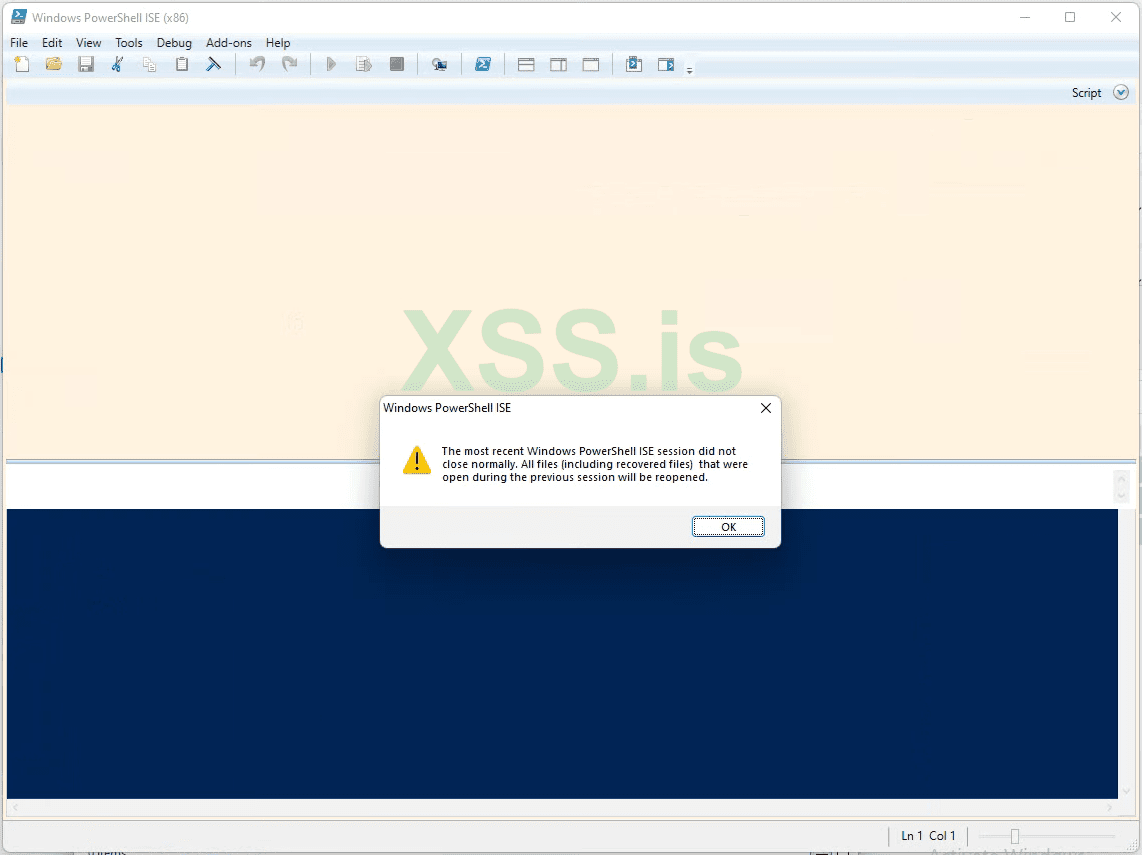

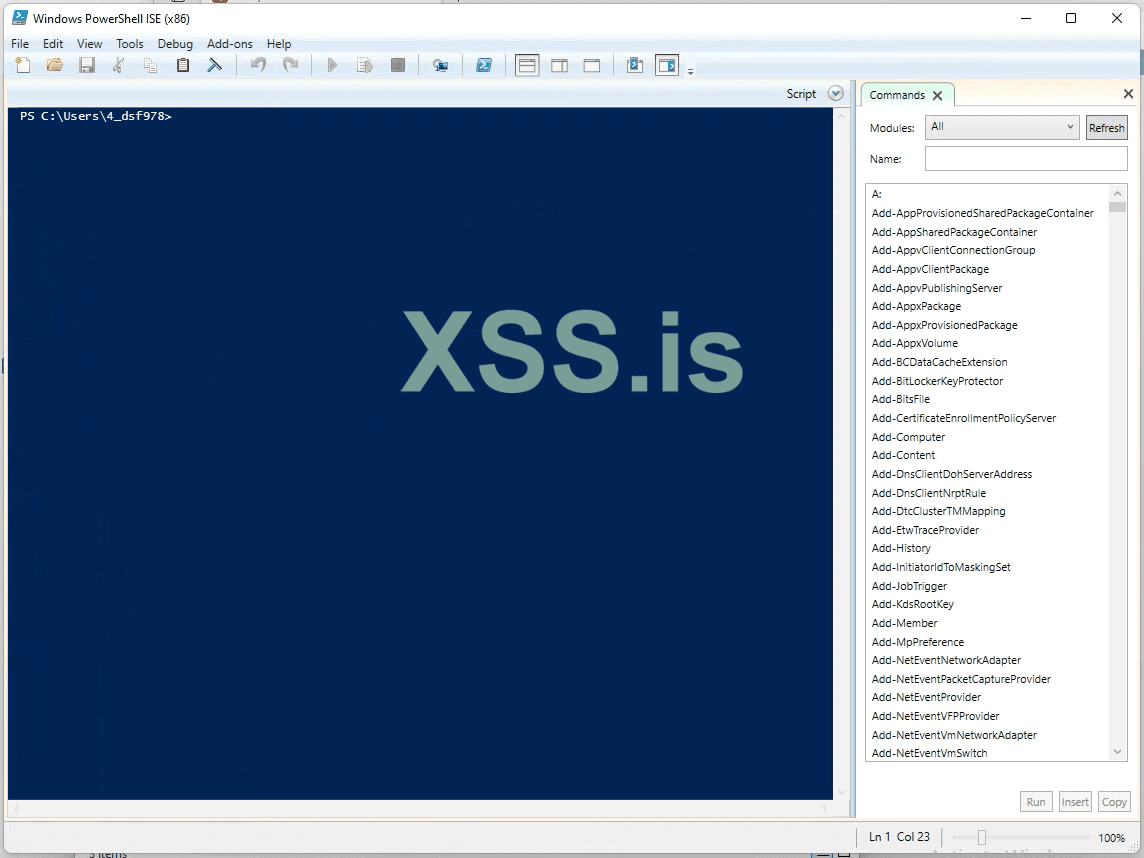

При запуске Windows PowerShell ISE нас встречает окно в которое можно написать какой то код и по нажатию F5 выполнить. Выглядит это так:

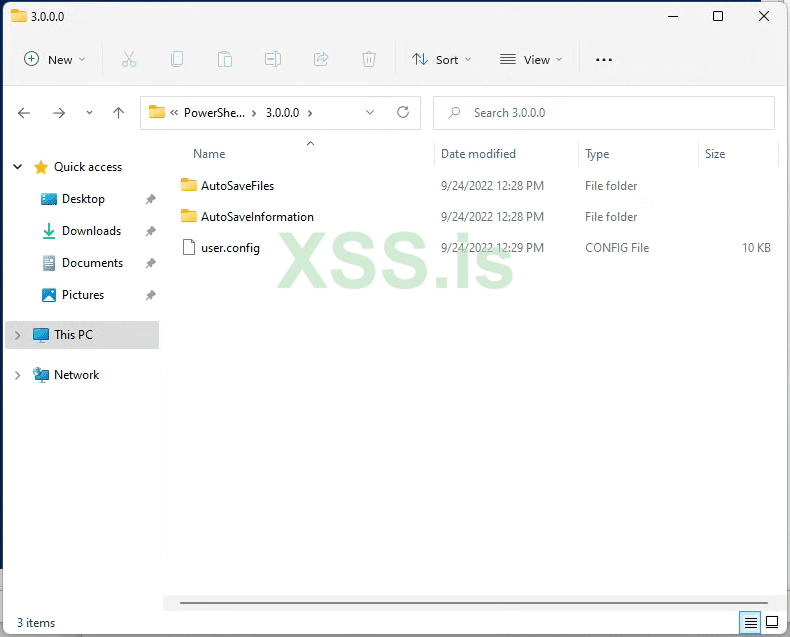

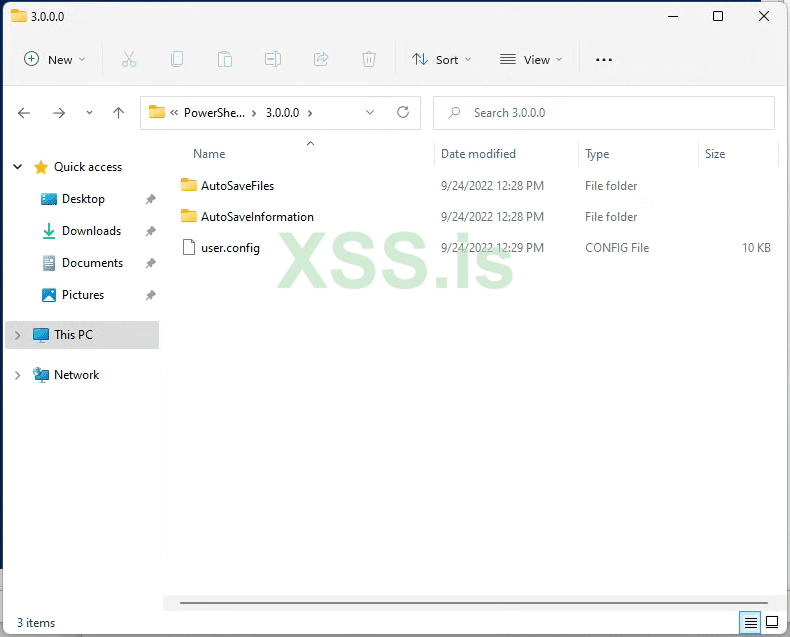

А в папке C:\Users\4_dsf978\AppData\Local\Microsoft_Corporation\PowerShell_ISE.exe_StrongName_lw2v2vm3wmtzzpebq33gybmeoxukb04w\3.0.0.0

появляются такие файлики:

Теперь переходим к самой интересной части нашей фиесты.

Файл user.config содержит конфигурацию основного окна и дополнительные настройки. Его мы оставим на потом

Папки AutoSaveFiles и AutoSaveInformation как бы намекаю что ISE в случае непредвиденной ошибки сохранит то что было в него написано.

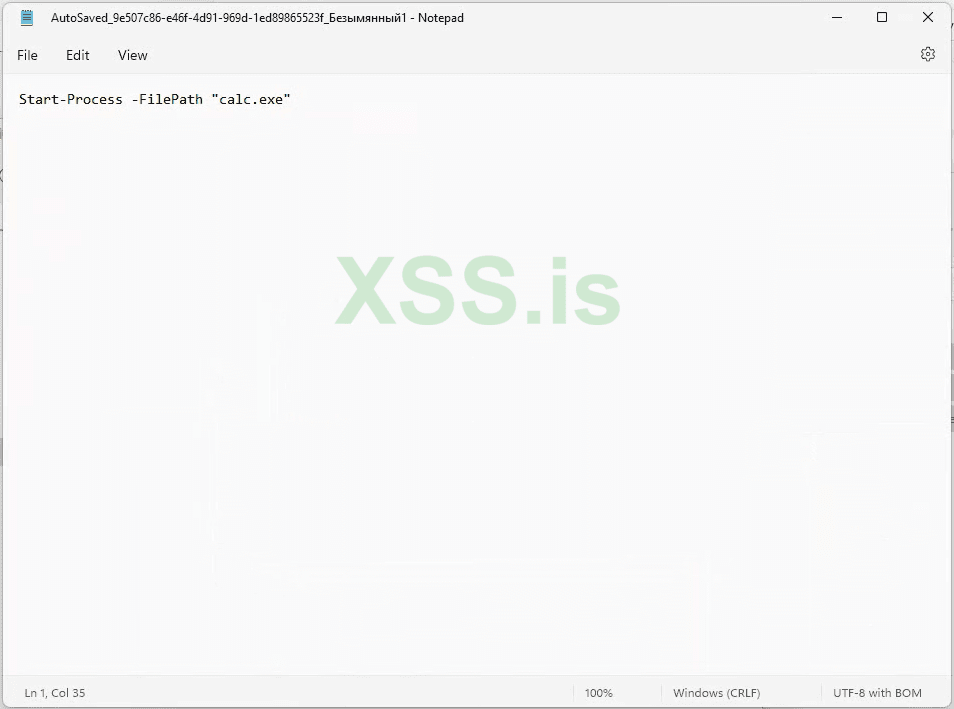

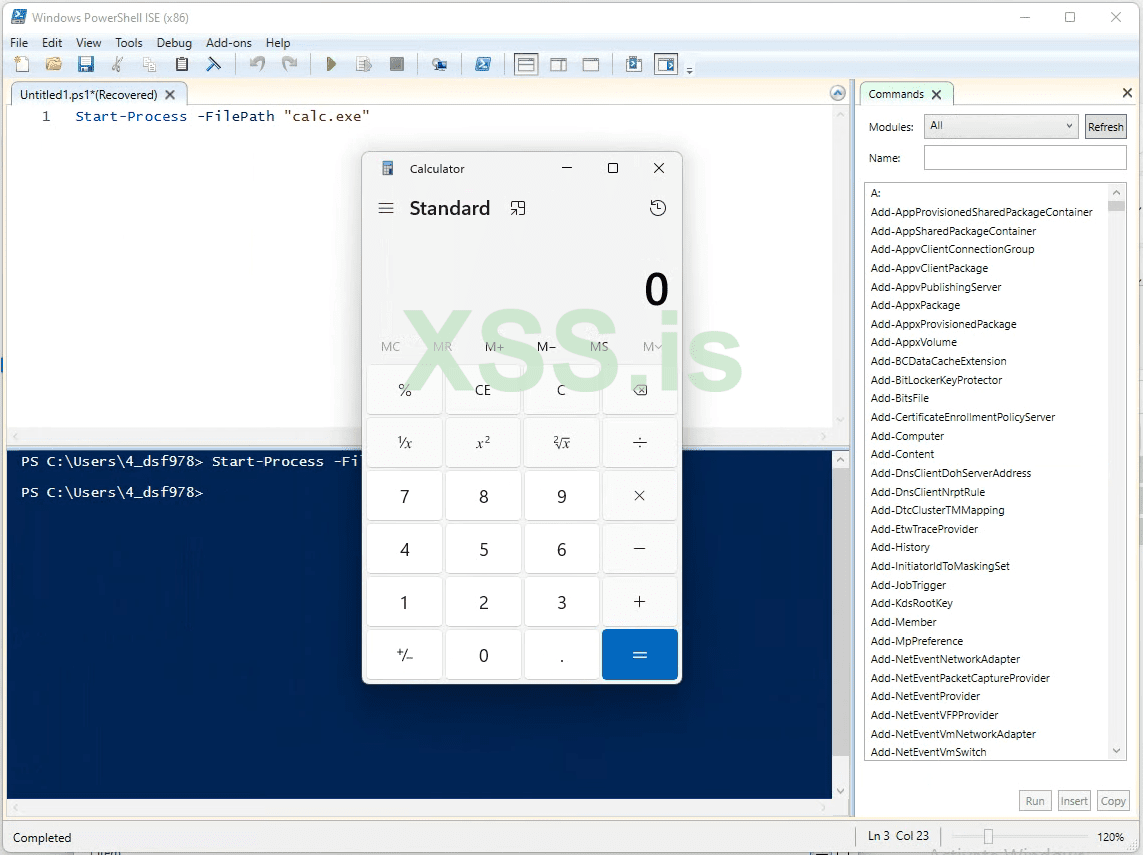

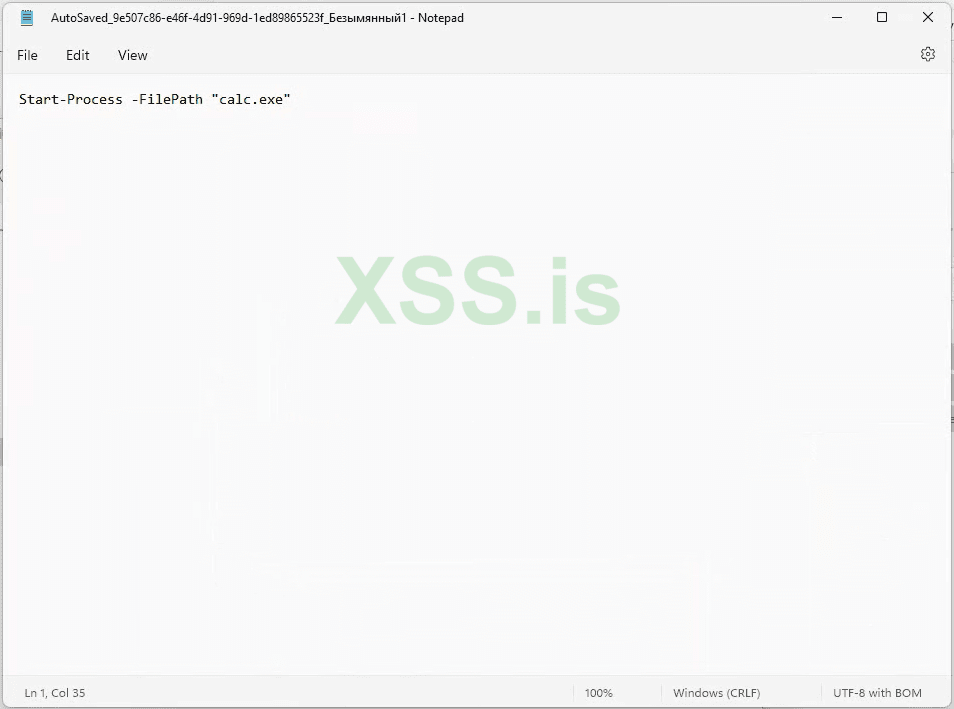

Проверяем! Пишем в главное окно ISE какой то код, я напишу Start-Process -FilePath "calc.exe" для примера, далее крашим процесс powershell_ise.exe и видим что в папке AutoSaveFiles появился файл AutoSaved_9e507c86-e46f-4d91-969d-1ed89865523f_Untitled.ps1 содержащий наш код.

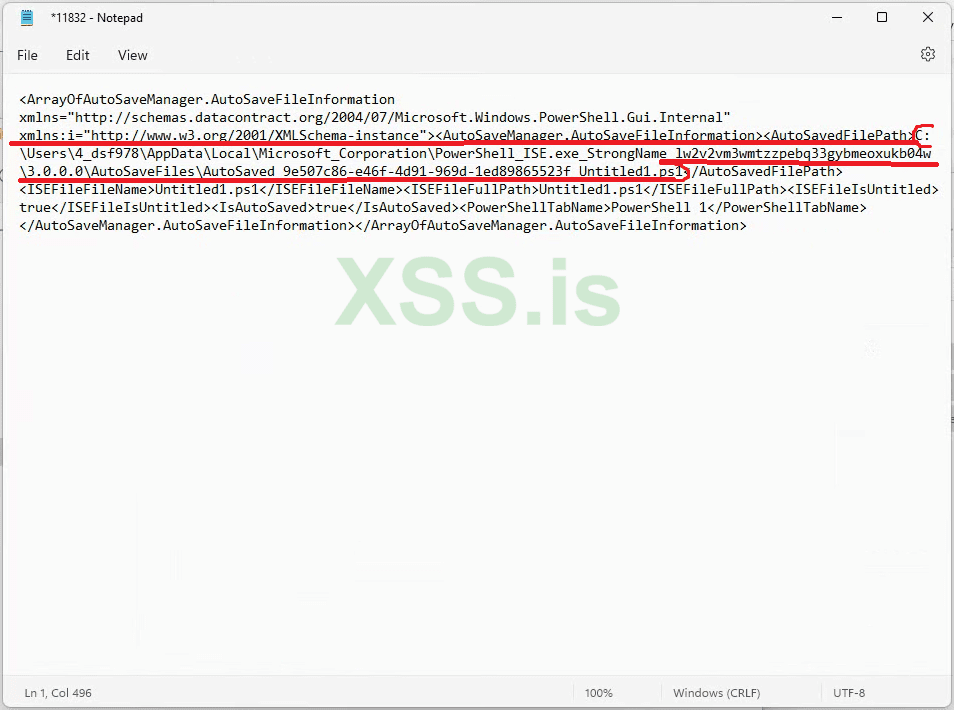

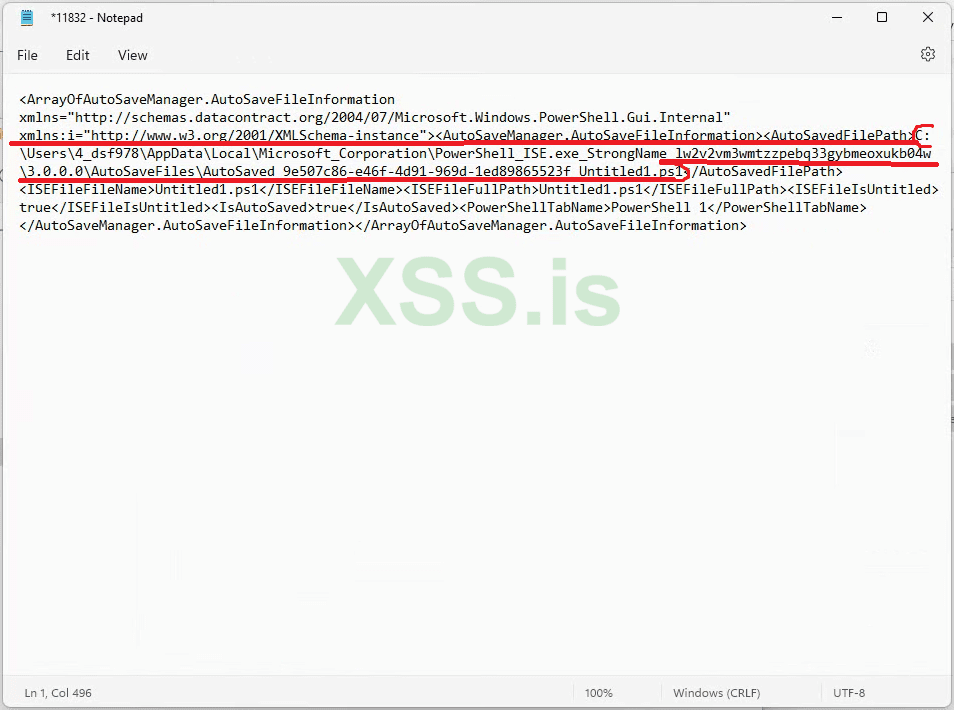

А в папке AutoSaveInformation появился файл 11832.xml содержащий конфигурацию о AutoSaved_*

Теперь зная как подсунуть свой код в окно процесса powershell_ise.exe и зная как выполнить его (F5 если ты забыл),

создаем свой файл AutoSaved и пишим туда код который хотим подсунуть, меняем пути в файле 11832.xml и запускаем powershell_ise.exe

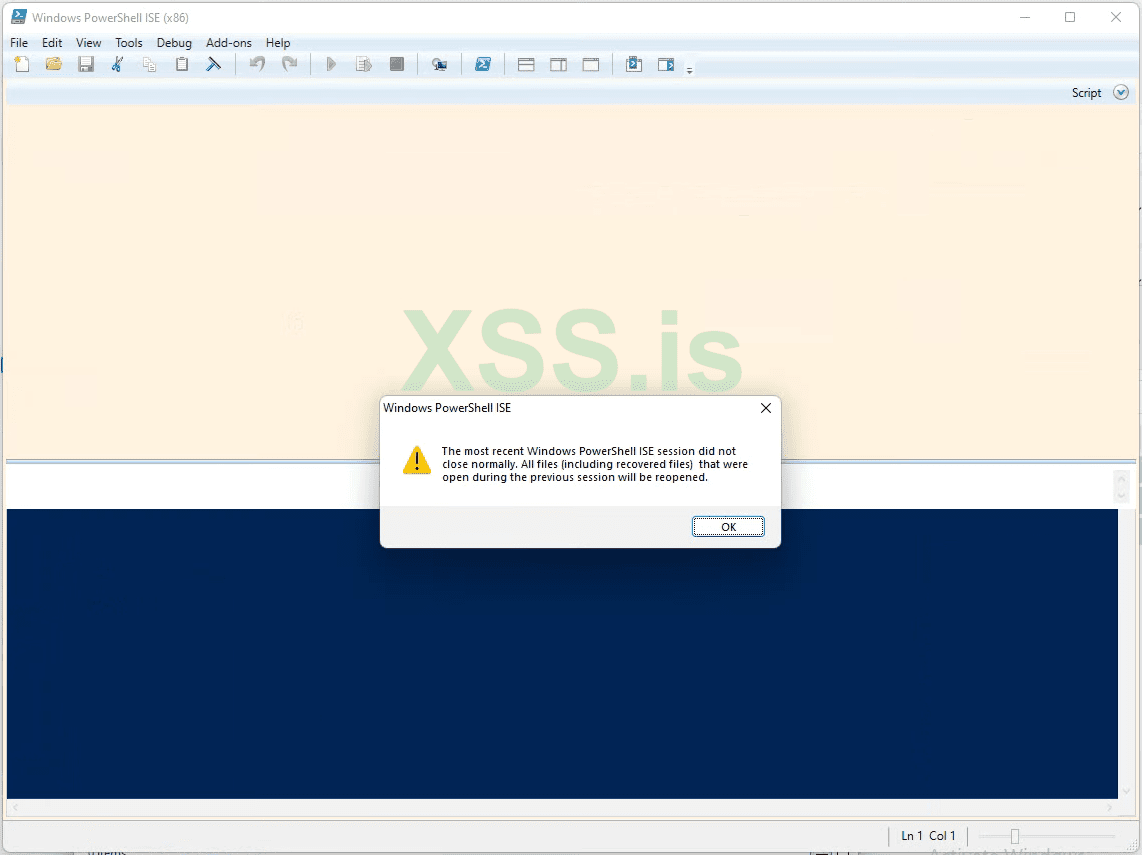

Видим следующее

Среда сценариев ISE нас оповещает о том что предыдущий запуск был неудачным и о том что будет подгружен файл.

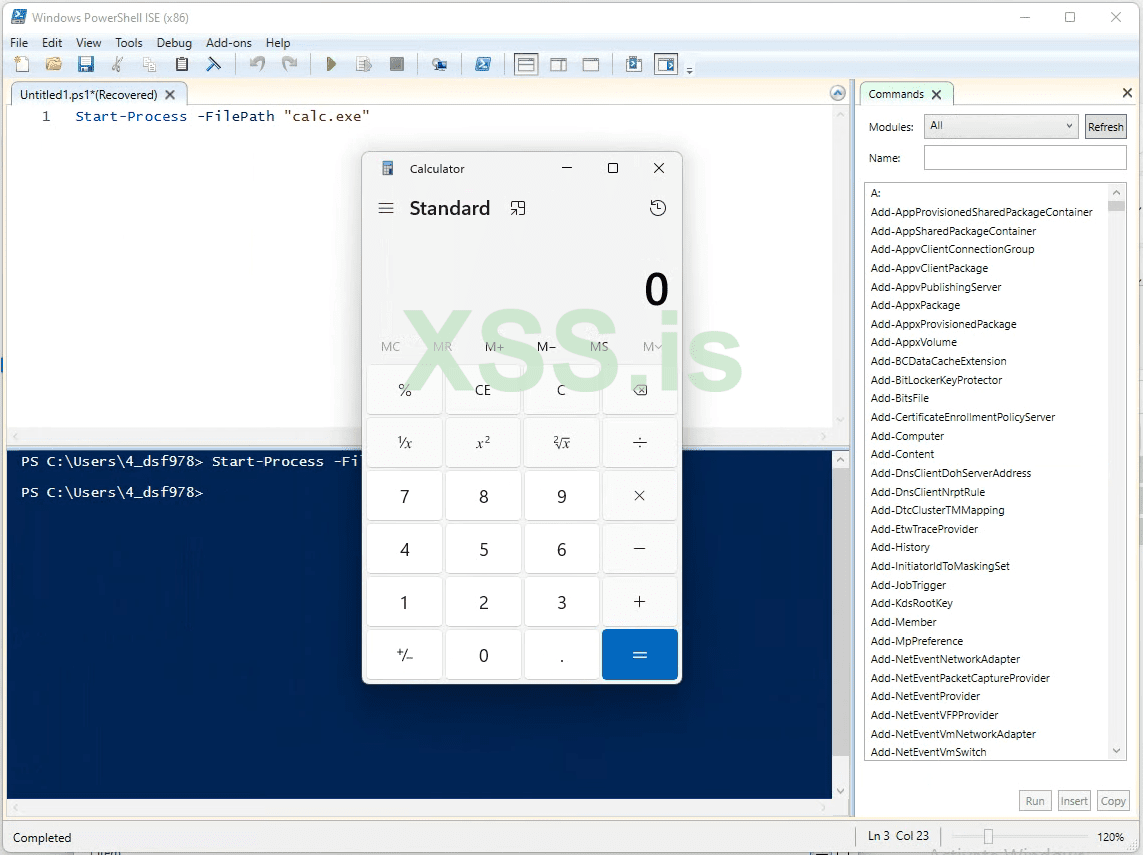

Жмем по алерту OK или ESC и видим что наш код успешно подгрузился. Жмем "Run Script (F5)" и видим успешное выполнение.

Теперь, для полноценного использования в бою нам необходимо при запуске скрыть главную форму Windows PowerShell ISE а так же послать нажатие F5 для выполнения сценария. Но об этом мы поговорим следующей статье, если такое вообще кому то интересно.

P.S: Возможно, выполнить сценарий можно без нажатия F5 при запуске. Но этого механизма я увы, не обнаружил. Если кто то дополнит данный метод запуска пошика, буду только рад.

Написано и Взято с Языка Хакера - https://zxc.qa

И так, начинаем. За основу я возьму последнюю сборку вин11 фулл апдейт с виндефендером.

Все будет происходить через процесс powershell_ise.exe (Windows PowerShell ISE)

Это стандартная среда сценариев встроенная в windows и она работает даже если powershell отключен в системе.

При запуске Windows PowerShell ISE нас встречает окно в которое можно написать какой то код и по нажатию F5 выполнить. Выглядит это так:

А в папке C:\Users\4_dsf978\AppData\Local\Microsoft_Corporation\PowerShell_ISE.exe_StrongName_lw2v2vm3wmtzzpebq33gybmeoxukb04w\3.0.0.0

появляются такие файлики:

Теперь переходим к самой интересной части нашей фиесты.

Файл user.config содержит конфигурацию основного окна и дополнительные настройки. Его мы оставим на потом

Папки AutoSaveFiles и AutoSaveInformation как бы намекаю что ISE в случае непредвиденной ошибки сохранит то что было в него написано.

Проверяем! Пишем в главное окно ISE какой то код, я напишу Start-Process -FilePath "calc.exe" для примера, далее крашим процесс powershell_ise.exe и видим что в папке AutoSaveFiles появился файл AutoSaved_9e507c86-e46f-4d91-969d-1ed89865523f_Untitled.ps1 содержащий наш код.

А в папке AutoSaveInformation появился файл 11832.xml содержащий конфигурацию о AutoSaved_*

Теперь зная как подсунуть свой код в окно процесса powershell_ise.exe и зная как выполнить его (F5 если ты забыл),

создаем свой файл AutoSaved и пишим туда код который хотим подсунуть, меняем пути в файле 11832.xml и запускаем powershell_ise.exe

Видим следующее

Среда сценариев ISE нас оповещает о том что предыдущий запуск был неудачным и о том что будет подгружен файл.

Жмем по алерту OK или ESC и видим что наш код успешно подгрузился. Жмем "Run Script (F5)" и видим успешное выполнение.

Теперь, для полноценного использования в бою нам необходимо при запуске скрыть главную форму Windows PowerShell ISE а так же послать нажатие F5 для выполнения сценария. Но об этом мы поговорим следующей статье, если такое вообще кому то интересно.

P.S: Возможно, выполнить сценарий можно без нажатия F5 при запуске. Но этого механизма я увы, не обнаружил. Если кто то дополнит данный метод запуска пошика, буду только рад.

Написано и Взято с Языка Хакера - https://zxc.qa

Последнее редактирование: