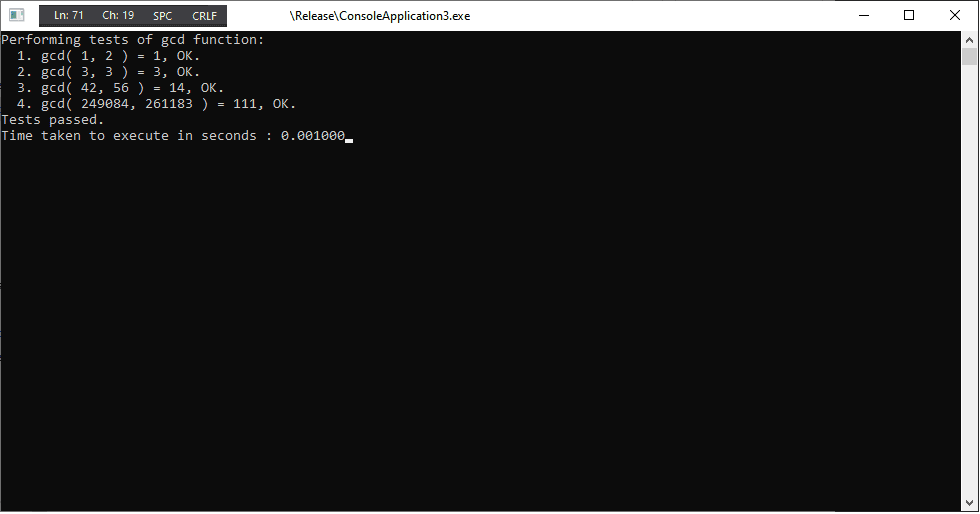

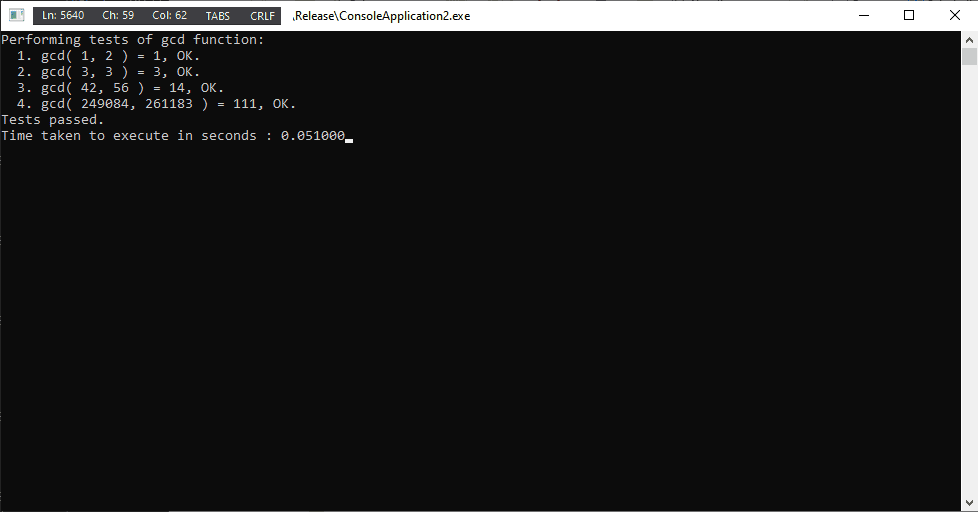

Время исполнения, загрузка проца.Например?

Я так понмаю у вас разные режимы морфинга, ведь что бы сбить маски кода надо одно, антиреверс(статический анализ) другое, сбить маски апи вызовов третье, антиотладка четвертое.

Все в одном это конечно круто но может быть излишним. Может стоило бы все это рассматривать как по отдельности так и вместе.