Пожалуйста, обратите внимание, что пользователь заблокирован

JFrog раскрыли подробности нескольких уязвимостей, влияющих на протокол OPC UA, в том числе баги, которые были представлены на Pwn2Own Miami 2022 в начале этого года.

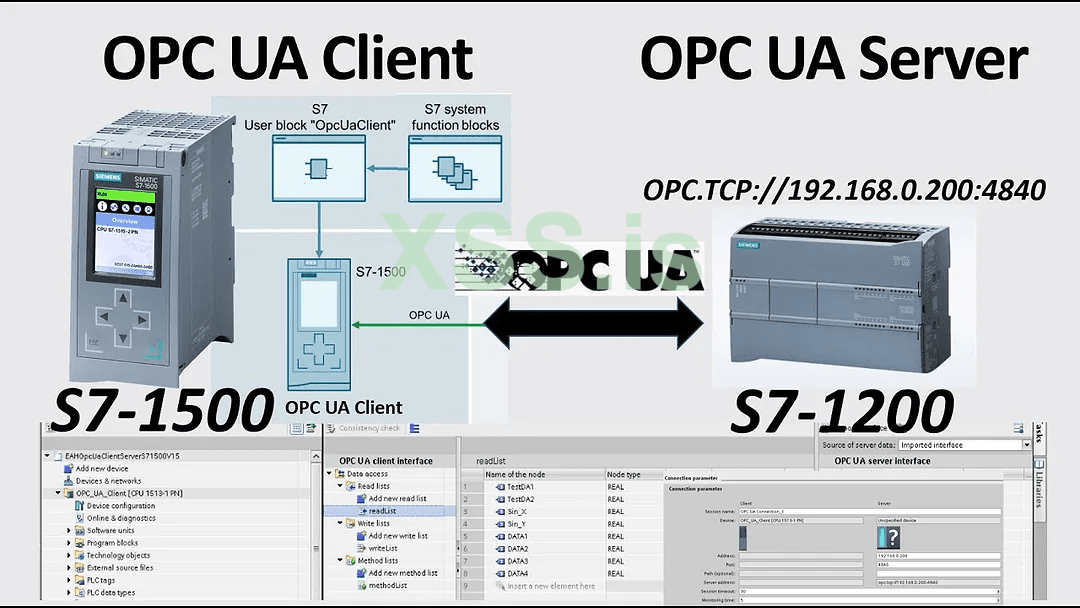

OPC UA (Open Platform Communications United Architecture) представляет собой протокол связи между машинами, который используется многими поставщиками промышленных решений для обеспечения взаимодействия между различными типами промышленных систем управления ICS.

Исследователи JFrog обнаружили несколько уязвимостей в OPC UA и раскрыли некоторые из них на апрельском конкурсе, заработав в общей сложности 10 000 долларов за взлом АСУ ТП.

В категории серверов OPC UA на Pwn2Own они продемонстрировали два эксплойта отказа в обслуживании (DoS), нацеленные на сервер OPC UA .NET Standard, сервер с открытым исходным кодом, используемый сотнями других репозиториев на GitHub, и демонстрационный сервер Unified Automation OPC UA C++.

Обе уязвимости могут быть использованы для вызова DoS сервера OPC UA, что на практике может оказать крайне негативное влияние на АСУ ТП и привести к нарушению критических процессов.

Кроме того, исследователи JFrog сообщили о восьми других уязвимостях в Unified Automation. Проблемы были обнаружены в SDK OPC UA Server на основе Unified Automation C++ и устранены в версии 1.7.7 SDK.

При этом две из них могут позволить злоумышленнику с повышенными привилегиями добиться RCE на сервере.

В виду ограничений по времени и стабильности, ошибки не эксплуатировались в рамках Pwn2Own, однако технические одробности все же были изложены JFrog в отдельной категории своего блога.

Несмотря на то, что RCE-эксплойты нестабильны, исследователи все же полагают, что их можно доработать и применять в дикой природе.

В целом, технические особенности, раскрытых JFrog уязвимостей, имеют важную практическую ценность, открывая путь для дальнейшего изучения вопросов безопасности промышленного стека OPC UA.

Source: https://jfrog.com/blog/crashing-industrial-control-systems-at-pwn2own-miami-2022