Пожалуйста, обратите внимание, что пользователь заблокирован

Tor был разработан, чтобы обеспечить децентрализованную, цензуро-устойчивую сеть, которая сможет предложить пользователям Интернета и веб-сайтам, анонимность и безопасность, с помощью простых в использовании средств. Тем не менее, с момента появления Tor, очень многие его пользователи были задержаны или арестованы. В этой статье мы обсудим методы деанонимизации в сети Tor, которые доступны сегодня. Мы рассмотрим сбои в области трафика и времени, отказ в оперативной безопасности (OPSEC), фингерпринт и удаленное выполнение кода.

Попытки взлома сети Tor

Правительство тратит огромные деньги, чтобы раскрыть пользователей Tor’a. В 2014 году дочка «Ростеха», выиграла тендер за 3.9 млн. рублей «На исследование возможности получения технической информации о пользователях анонимной сети Tor». Несмотря на то, что «ЦНИИ ЭИСУ», ответственная за выполнение работ, не уложилась в срок и была вынуждена вернуть всю сумму обратно, работа была выполнена, а исследовательская информация была передана МВД.

В том же 2014, ФБР заплатило университету "Карнеги-Меллон" 1млн.$ за взлом сети Tor. Полученная информация стала основой для операции «Onymous», по итогам которой, было закрыто более 400 onion сайтов, закрыт рынок Silkroad 2.0, Old Cannabis Road, Tor Bazaar и множество других, а рейды на продавцов и покупателей длились еще несколько месяцев после операции.

По взлому Tor написано несколько интересных книг, например, «Recent Attacks on Tor» или «Browser-Based Attacks on Tor». Из описанных в них уязвимостей, сообществом официально признана только одна – корреляционная атака. C нее и начнем.

После операции "Onymous", при входе на закрытые сервисы, вас приветствовало это сообщение.

Корреляционная атака

Злоумышленник, который наблюдает за трафиком, проходящим через первую (входную) ноду, и получателем трафика (скрытый сервис, третья нода и т.д.), может использовать статистический анализ, чтобы определить, что они принадлежат к одной цепи. Адрес пользователя и адрес назначения отслеживаемого трафика, получает злоумышленник, который сможет успешно деанонимизировать цель с помощью корреляционных атак. Ему даже не нужно иметь полный контроль над нодами, чтоб иметь возможность коррелировать потоки трафика, идущие через эти узлы. Нужно только контролировать трафик, например, пересылая файл, он может определить по времени отправления и времени получения, какая нода получила файл. Этих данных хватит, чтобы в дальнейшем раскрыть получателя.

Все это, делает сеть Tor – крайне уязвимой. Нельзя сделать простой патч, который сможет предотвратить этот метод, поскольку он не использует какую-либо ошибку, а использует математику (вероятность и статистику) и атакует логику сети Tor. Есть способы, усложнить жизнь, желающим раскрыть пользователя, но их обычно отклоняют, чтобы сохранить низкую задержку в сети.

Некоторые атаки проводятся не против программного обеспечения, а против пользователей. Например, если администратор темного рынка поделился некоторыми сведениями о себе, такими как состояние, возраст и / или прошлая преступная деятельность, государственным органам становится возможным следить за интернет-активностью всех возможных подозреваемых и пытаться выяснить, какой из них подключается к сети Tor в то же время, что и администратор рынка.

Иногда деанонимизация не требует выполнения сложных форм статистического анализа. Например, студент в Гарвардском университете был арестован за отправку поддельных бомб через Тор, чтобы откосить от экзамена! Согласно данным ФБР, электронные письма были отправлены из электронной почты, предоставленной Guerilla Mail, провайдером электронной почты, который позволяет пользователям создавать временные электронные письма. Guerilla внедряет IP-адрес отправителя во все исходящие письма, и в этом конкретном случае это указывало на IP-адрес выходного узла пользователя на Tor. ФБР заявило, что студент отправил электронные письма через Tor, из беспроводной сети кампуса. Корреляция помогла ФБР определить ученика, который признался во время допроса.

Атаку через трафик и корреляции легко выполнить, когда количество клиентов, использующих Tor относительно невелико. Другими словами, если существует небольшое число людей, использующих Tor, в контексте конкретной сети, то раскрыть виновного относительно легко. Более сложные формы атак требуют более сложных методов статистического анализа как трафика, так и времени, например, контроль маршрутизаторов Тора.

Операционная безопасность (OpSEC)

Главная уязвимость и основной поставщик подсудимых из Даркнета – плохое соблюдение операционной безопасности пользователем. На этом погорели многие, рассмотрим на примере самого резонансного дела - Росса Ульбрихта.

Аналитики длительное время, накапливали информацию, записывая ошибки Росса. Ульбрихт использовал несколько псевдонимов, включая «Dread Pirate Roberts» (DPR) и «altoid», на SilkRoad и онлайн-форумах, на которых он общался со своими клиентами. ФБР сопоставило информацию о пользователе с такими никами в Клирнете, с пользователем в Даркнете, почитало переписку и произвело задержание. Вот как происходил сбор информации:

1. 11 октября 2011 года, на сайте bitcointalk.org был создан аккаунт с ником «altoid», который запустил тред названный «Венчурная биткоин стартап компания», ищущая партнеров для биткоин-стартапа. Altoid отправлял людей, заинтересованных в обсуждении на почтовый адрес rossulbricht@gmail.com. Рынок SilkRoad также упоминался в треде. Вскоре после этого, SilkRoad был прорекламирован на форуме «shroomery.org» пользователем под ником «altcoin».

2. На ютуб-канале и на GooglePlus странице Росса, были размещены ссылки на Mises Institute – австрийский блог, который публикует контент, связанный с экономической теорией. На форуме SilkRoad, также были ссылки на Mises Institute и размещался контент оттуда. В одном из разговоров, Ульбрихт упомянул, что его часовой пояс – PT, то есть, зона Тихоокеанского времени.

3. Росс опубликовал пост в Stakoverflow, с вопросом: «Как подключится к скрытому сервису Tor используя curl в PHP?». Первоначально, вопрос был размещен под обычным аккаунтом, с реальными данными, но менее чем через минуту, данные были заменены на ложные.

4. Ульбрихт купил 9 поддельных идентификационных документов, с его собственным фото, но разными именами. Таможня США перехватила пакет, который был отправлен из Канады в квартиру Росса в Сан-Франциско.

Пробелы в операционной безопасности, описанные выше, позволили ФБР выйти на Росса и арестовать его, когда он был в публичной библиотеке. Получив доступ к его ноутбуку, они получили неопровержимые доказательства, что Росс Ульбрихт – это, «Dread Pirate Roberts», основатель SilkRoad, что привело к пожизненному сроку в тюрьме.

Атака на связанные с сетью Tor системы

Tor - это не что иное, как служба, которую может запускать сервер или пользователь. Таким образом, системы, связанные с сетью Tor, по-прежнему уязвимы для традиционных кибератак. В зависимости от воздействия и специальных конфигураций системы, можно использовать различные методы, чтобы раскрыть личность пользователя или скрытый сайт в сети Tor. Деанонимизация происходит после того, как злоумышленник завладевает связанной информацией или полностью контролирует использующую Tor систему.

Типичные атаки на уровне приложений, состоят из перехвата сеанса, ввода данных и получения доступа к атакуемой операционной системе, тогда как, атаки на уровне ОС, используют неправильную конфигурацию системы. Более того, производительность системы, может быть подорвана с помощью DDoS-атак, что может привести к сбою системы и появлению ошибок.

Как правило атаки на ввод данных, основываются на инъекции и обычно включают переполнение буфера, межсайтовый скриптинг (XSS) и загрузку вредоносных файлов. Атаки на получение контроля сосредоточены на эскалации привилегий, то есть обычный пользователь будет повышен до пользователя с правами администратора.

В августе 2013 года, FBI обнаружил уязвимость в браузере Firefox/Tor, которую они использовали для атаки сайтов Freedom Hosting и превращения их в трекеры, распространяющие вредоносное ПО. Freedom Hosting был хостингом, который принимал для размещения сайты с CP. FBI удалось получить доступ к серверам FH и ввести вредоносный Javascript-код. Код искал имя хоста и Mac-адрес, а затем передавал их, как HTTP-запросы к серверам в Виджинии, раскрывая реальный IP-адрес пользователя.

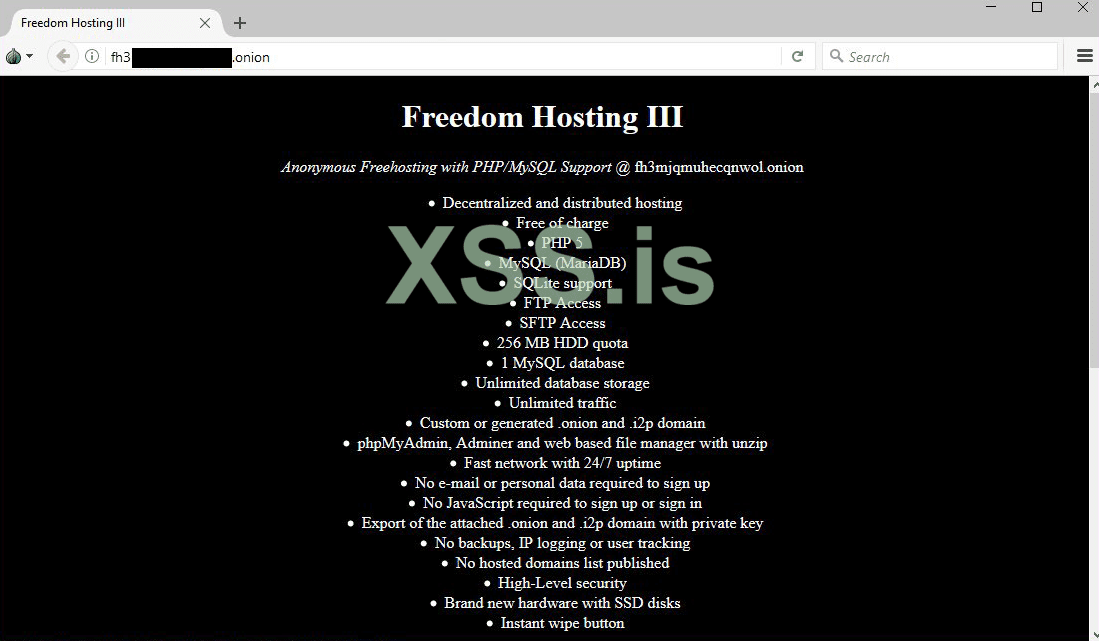

Уже в третий раз, Freedom Hosting открывает свои двери.

Атака на скрытые сервисы

Эта разновидность атаки, использует уязвимости, которые могут раскрыть информацию о Даркнет-ресурсе.

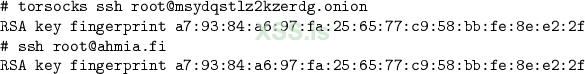

SSH обычно используются для обеспечения удаленного доступа на Linux-системы для onion-адресов. Если, один и тот же SSH-сервис, обеспечивает подключение к публичным IP-адресам и к onion-адресам, это приведет к раскрытию скрытого сайта Tor. Ниже показано, как это происходит:

Tor прослушивает соединения SOCKS, через localhost. Таким образом, любое приложение, которое взаимодействует с Tor, будет подключаться к localhost. В связи с тем, что приложения действуют так, как будто соединения маршрутизируются через localhost, возникает риск раскрытия, поскольку многие онлайн фреймворки, считают localhost безопасной зоной.

Прекрасным примером, является часто используемый HTTP-сервер Apache и модуль Apache-server, который по умолчанию активируется для localhost соединений. В большинстве случаев, это работает, так как localhost в основном безопасен и только пользователи, имеющие учетные данные для входа на сервер, могут иметь доступ к этой странице состояния сервера. Тем не менее, с onion-адресом и Tor, соединения к этой странице через Tor к Apache маршрутизируются через localhost и Apache раскроет ваш onion-адрес через сервис xttp://somehsaddress.onion/server-status/.

Завершение

Это был краткий обзор методов, актуальных в настоящее время для деанонимизации пользователей Tor и Даркнет-сайтов. Самым слабым в этой цепочке является пользователь, которому нужно придерживаться очень строгих правил и постоянно контролировать большое количество параметров. Tor Project, имеет на своей странице большое количество мануалов и рекомендаций, которые помогут вам защититься с технической стороны. Но даже самые технически-подкованные люди, могут нарушать простейшие правила OPSEC, что неминуемо приведет их к раскрытию и задержанию.

P.S. взято с darktor

Вторая часть (Классификация атак на пользователей и сайты Tor)

http://xssforum7mmh3n56inuf2h73hvhnzobi7h2ytb3gvklrfqm7ut3xdnyd.onion/threads/70771/

Последнее редактирование: