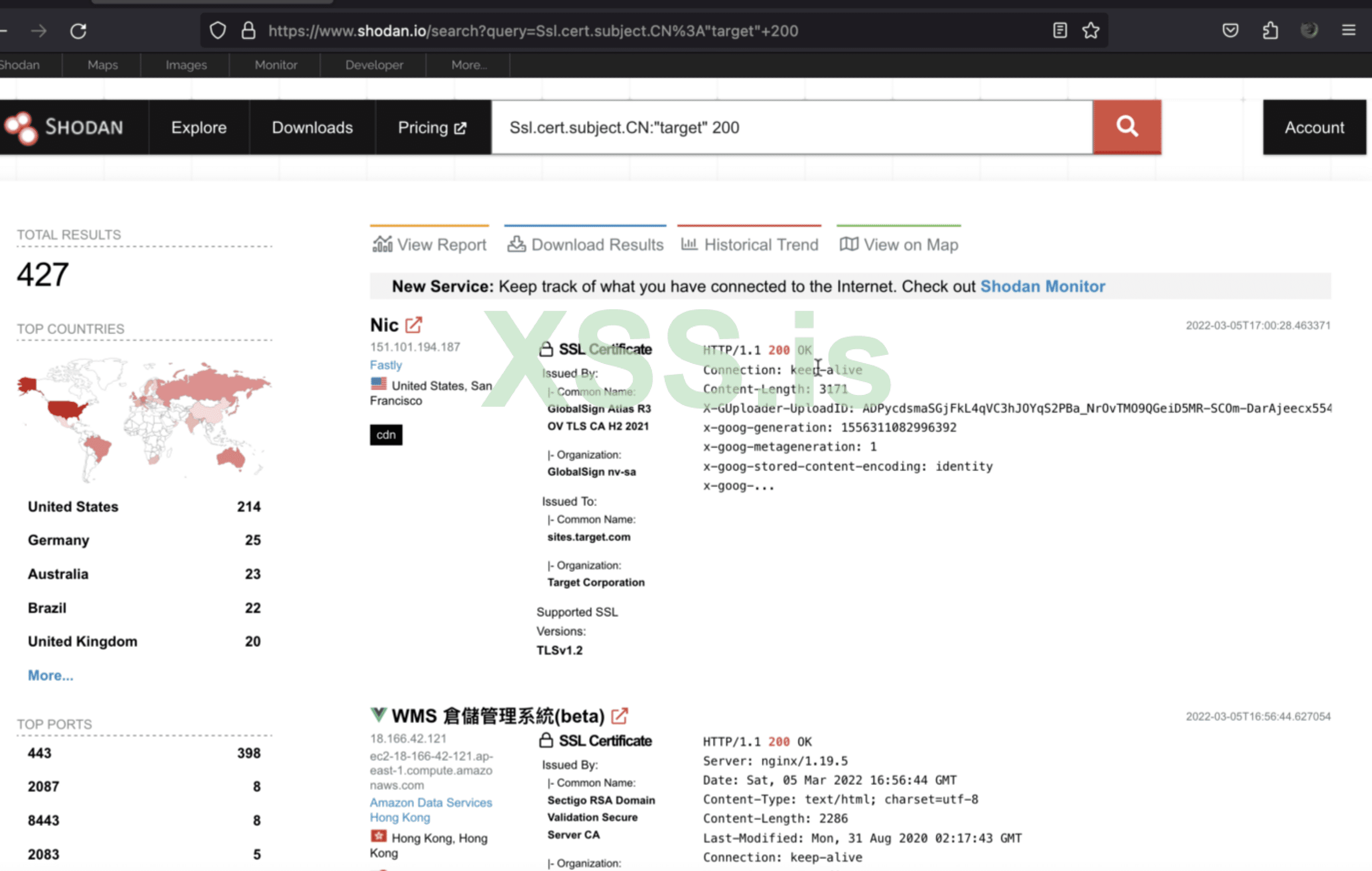

Используем поисковую систему Shodan

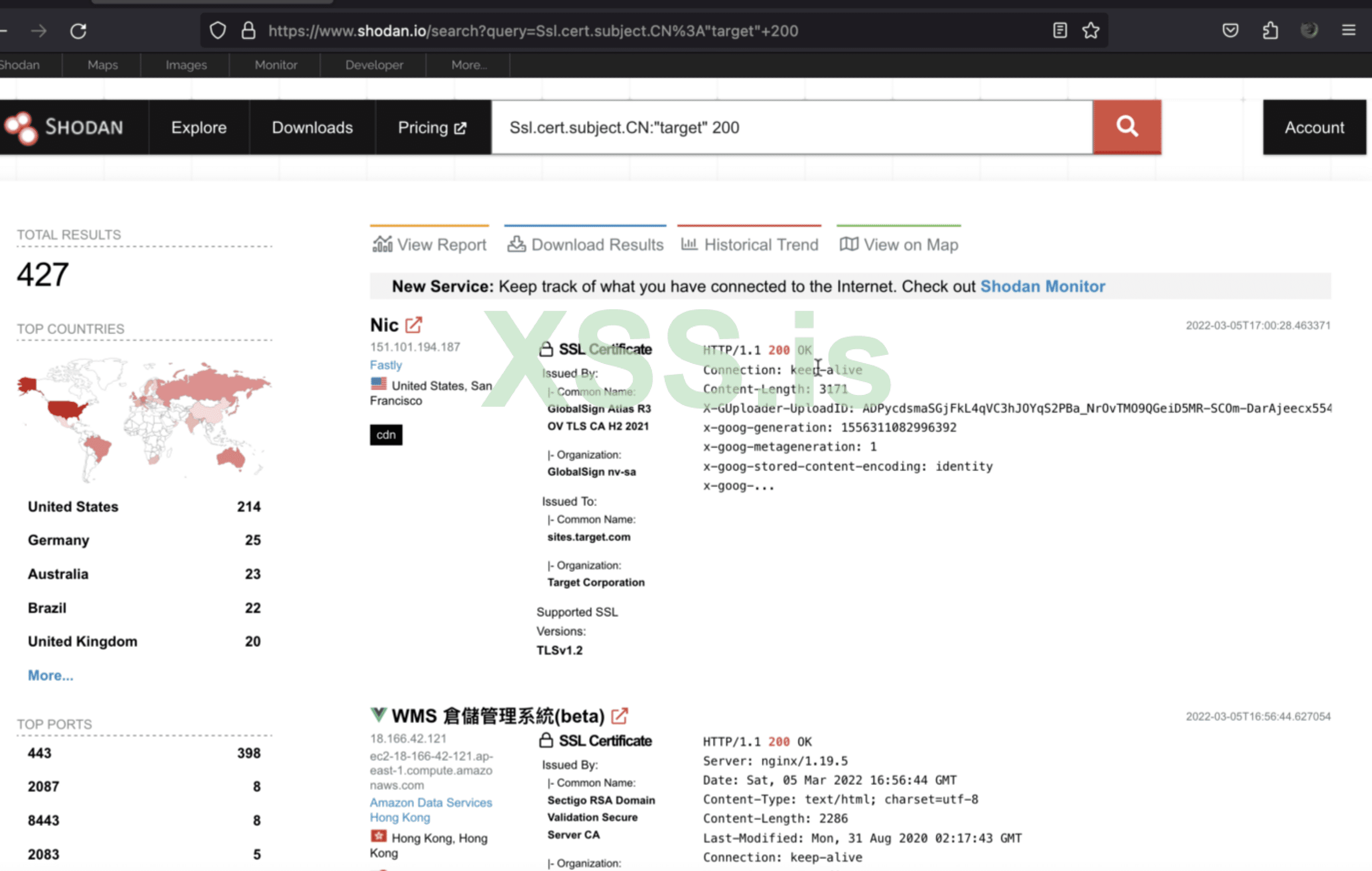

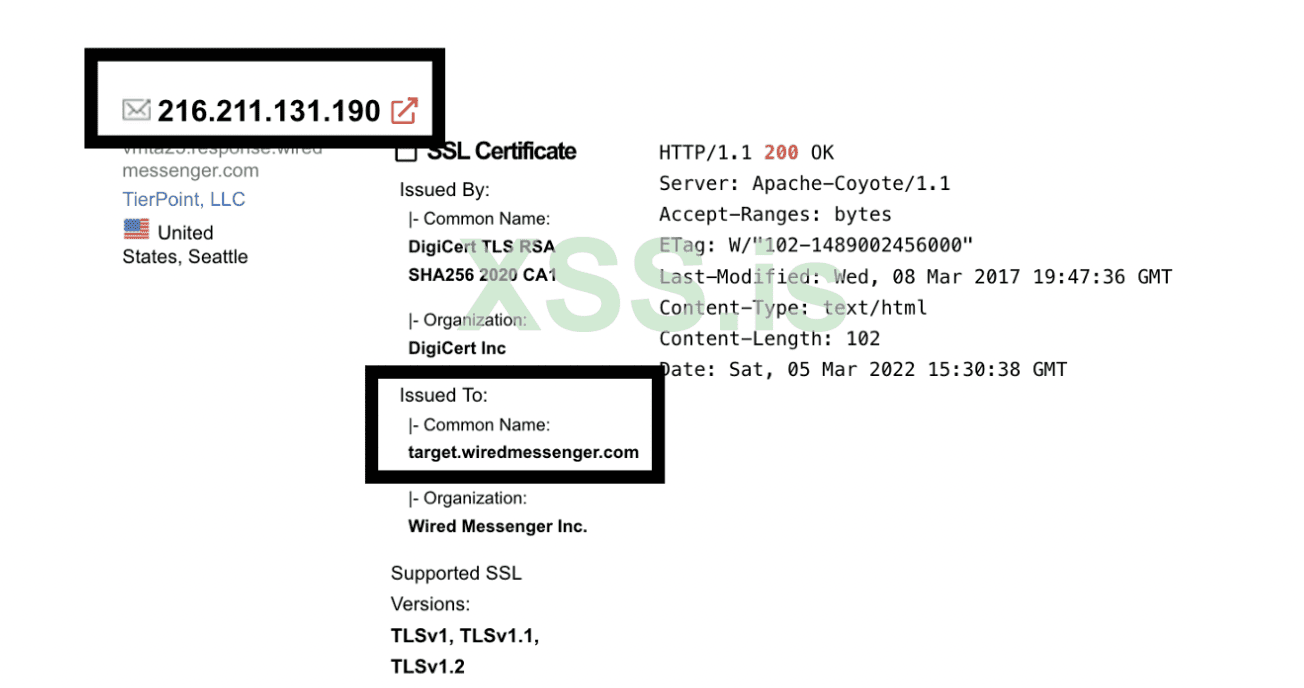

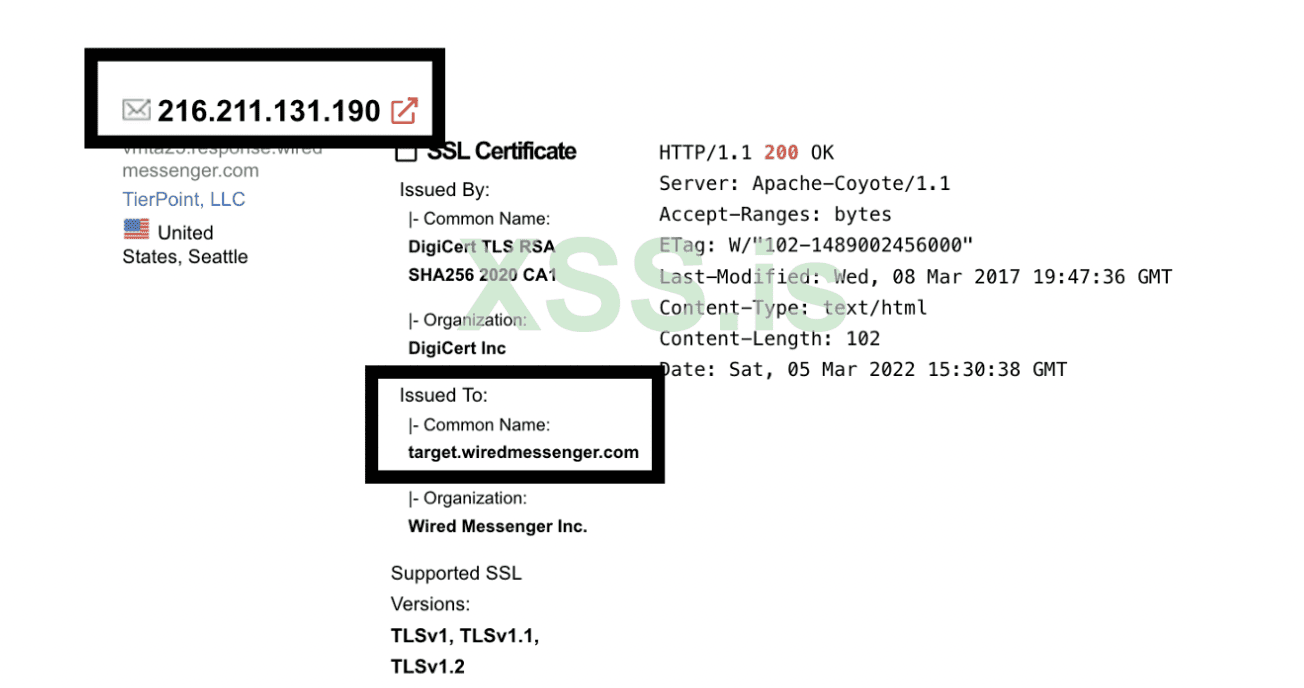

Давайте попробуем посетить каждый IP-адрес, отображенный в результате, и мы также посмотрим на общее имя.

После доступа к веб-сайту с использованием исходного IP-адреса мы увидим, что доступ к веб-сайту возможен без какой-либо защиты WAF (проверьте с помощью Wappalyzer).

ВЛИЯНИЕ:

Это делает реализацию WAF на этом домене бесполезной, поскольку злоумышленник может напрямую получить доступ к серверу, используя его IP. Обход WAF может иметь значительные последствия, поскольку любой противник теперь может напрямую общаться с исходным сервером, что позволяет ему выполнять нефильтрованные атаки (такие как отказ в обслуживании) и получать данные.

Cloudflare WAF bypass via Origin IP

Код:

Ssl.cert.subject.CN:”target.com” 200

Давайте попробуем посетить каждый IP-адрес, отображенный в результате, и мы также посмотрим на общее имя.

После доступа к веб-сайту с использованием исходного IP-адреса мы увидим, что доступ к веб-сайту возможен без какой-либо защиты WAF (проверьте с помощью Wappalyzer).

ВЛИЯНИЕ:

Это делает реализацию WAF на этом домене бесполезной, поскольку злоумышленник может напрямую получить доступ к серверу, используя его IP. Обход WAF может иметь значительные последствия, поскольку любой противник теперь может напрямую общаться с исходным сервером, что позволяет ему выполнять нефильтрованные атаки (такие как отказ в обслуживании) и получать данные.

Cloudflare WAF bypass via Origin IP