Я провел поиск поддоменов и получил свой первый URL для тестирования. Это была своего рода страница службы поддержки, где была опция поиска.Итак, я искал программу ответственного раскрытия информации, и после некоторого поиска в Google я нашел ее. Поскольку программа не допускает публичного доступа, давайте рассмотрим домен как vulndomain.com.

После некоторого перечисления каталогов и проверки функциональности я заметил, что пользовательский ввод отражается на индексной странице поддомена.

После захвата и перехвата запросов я понял, что проверка выполняется только для входных данных и запросов пользователя.

Код:

<h1 class="block-title"> <i style="color: #fc2779;">Тест </i></h1>

Сначала я попробовал Html-инъекцию и добился успеха .

Тестовая полезная нагрузка : </h1><b> Тест </b>

Он заканчивался так : <h1 class="block-title"> <i style="color: #fc2779;"></h1><b>Test</b> </i></h1>Как?

Как я уже говорил, сервер проверял и очищал входные данные и запросы на стороне клиента, поэтому я начал искать ответы и попал в нужное место.3 шага к Победе за 3 минуты:-

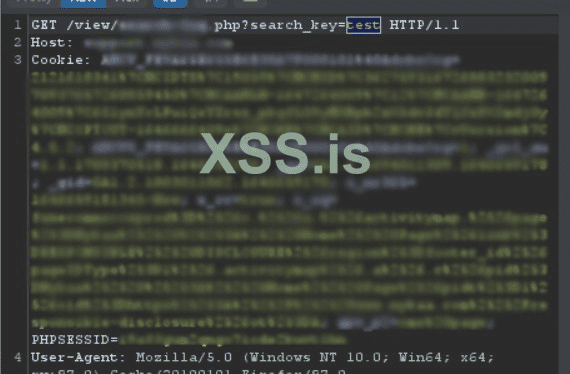

1. Запрос выглядит следующим образом: ввод URL-адреса

2. Вот главная загвоздка!

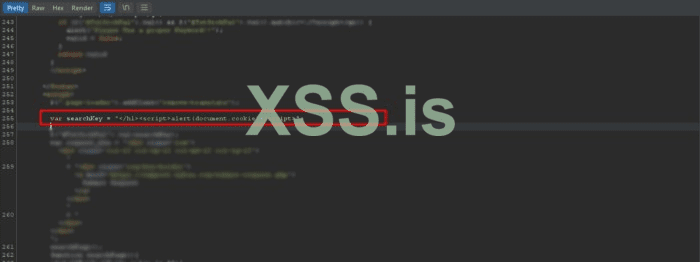

Я получил ответ и искал ввод « тест ».

Преобразовал значение поиска в полезную нагрузку XSS и перенаправил запрос.

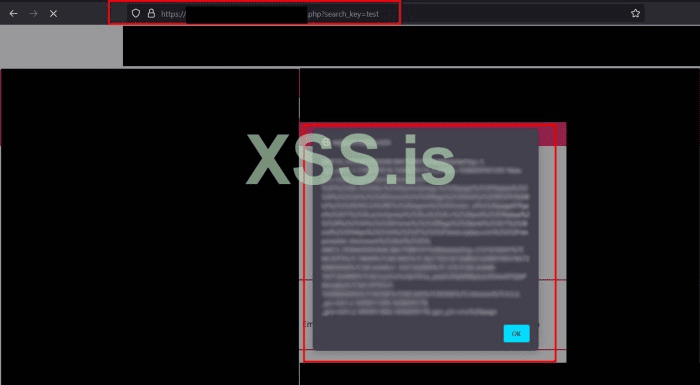

3. Вуаля!!!!! Полезная нагрузка выполнена успешно.

ОРИГИНАЛЬНАЯ СТАТЬЯ