https://github.com/KTN1990/CVE-2019-10869 помогите разобраться как заюзать, буду очень благодарен, спасибо!

-

XSS.stack #1 – первый литературный журнал от юзеров форума

CVE-2019-10869 вопрос использования

- Автор темы jay56

- Дата начала

USAGE: python script.py list-site.txthttps://github.com/KTN1990/CVE-2019-10869 помогите разобраться как заюзать, буду очень благодарен, спасибо!

не?

Что не получается?

Checker.py используется для проверки наличия вульна в цели, после чего вы можете использовать его, что показано, если вы внимательно прочитаете POC, если вам нужна дополнительная помощь, вы можете написать мне.

Checker.py is used to check whether target is vuln, after that you can exploit it, which is shown if you read the POC carefully if you need any extra help you can message me

Checker.py is used to check whether target is vuln, after that you can exploit it, which is shown if you read the POC carefully if you need any extra help you can message me

- Автор темы

- Добавить закладку

- #4

Верно, вульна есть у меня, но как заюзать не понимаю...Checker.py используется для проверки наличия вульна в цели, после чего вы можете использовать его, что показано, если вы внимательно прочитаете POC, если вам нужна дополнительная помощь, вы можете написать мне.

Checker.py is used to check whether target is vuln, after that you can exploit it, which is shown if you read the POC carefully if you need any extra help you can message me

- Автор темы

- Добавить закладку

- #5

Выше SebastianDAlex описал суть моей траблыUSAGE: python script.py list-site.txt

не?

Что не получается?

Внимательно прочитайте PoC, он описывает работу эксплойта шаг за шагом.Верно, вульна есть у меня, но как заюзать не понимаю...

Read the PoC carefully he goes over doing the exploit step by step

- Автор темы

- Добавить закладку

- #7

туговат я в этом к сожалению, я уже пробую не первый день и вот решил написать и спросить помощи у форумчан)Внимательно прочитайте PoC, он описывает работу эксплойта шаг за шагом.

Read the PoC carefully he goes over doing the exploit step by step

В таком случае напиши пошагово что конкретно делаешь, дабы было понятно где у тебя чего не получается.туговат я в этом к сожалению, я уже пробую не первый день и вот решил написать и спросить помощи у форумчан)

yeah OP if you can tell us how you are stuck can be more clear how to help да OP если вы можете рассказать нам, как вы застряли может быть более ясно, как помочьВ таком случае напиши пошагово что конкретно делаешь, дабы было понятно где у тебя чего не получается.

- Автор темы

- Добавить закладку

- #10

я вообще к сожалению скрипты на питоне не понимаю(В таком случае напиши пошагово что конкретно делаешь, дабы было понятно где у тебя чего не получается.

дайте мне где почитать об использовании или куда мне копать?

Можно подумать, ты какие-то другие скрипты понимаешь.  Там Питон вообще не при чем. Скрипт только проверяет наличие уязвимости, чекает наличие плагина нужной версии и всё, уязвимость он не эксплуатирует. Эксплуатация там ручная, описана текстом.

Там Питон вообще не при чем. Скрипт только проверяет наличие уязвимости, чекает наличие плагина нужной версии и всё, уязвимость он не эксплуатирует. Эксплуатация там ручная, описана текстом.

И если ты не понимаешь того, что описано в PoC, то тебе нужно брать любой учебник по веб-программированию и штудировать его от начала и до конца, а не пытаться ломать сайты. Возможно, на разделе с описанием HTTP протокола из учебника к тебе придет некое понимание, чего от тебя хотят.

Советую PHP в подлиннике от Котерова. Там кроме самого PHP, он очень детально объясняет, как вообще устроен веб. Ну и по PHP учебника для начинающих лучше, имхо, нет.

Там Питон вообще не при чем. Скрипт только проверяет наличие уязвимости, чекает наличие плагина нужной версии и всё, уязвимость он не эксплуатирует. Эксплуатация там ручная, описана текстом.

Там Питон вообще не при чем. Скрипт только проверяет наличие уязвимости, чекает наличие плагина нужной версии и всё, уязвимость он не эксплуатирует. Эксплуатация там ручная, описана текстом.И если ты не понимаешь того, что описано в PoC, то тебе нужно брать любой учебник по веб-программированию и штудировать его от начала и до конца, а не пытаться ломать сайты. Возможно, на разделе с описанием HTTP протокола из учебника к тебе придет некое понимание, чего от тебя хотят.

Советую PHP в подлиннике от Котерова. Там кроме самого PHP, он очень детально объясняет, как вообще устроен веб. Ну и по PHP учебника для начинающих лучше, имхо, нет.

- Автор темы

- Добавить закладку

- #12

ну вообще я согласен полностью с тобой, я 0. и сколько бы я не читал , я валенок к сожалению, я это признаю. мой уровень это htmlМожно подумать, ты какие-то другие скрипты понимаешь.Там Питон вообще не при чем. Скрипт только проверяет наличие уязвимости, чекает наличие плагина нужной версии и всё, уязвимость он не эксплуатирует. Эксплуатация там ручная, описана текстом.

И если ты не понимаешь того, что описано в PoC, то тебе нужно брать любой учебник по веб-программированию и штудировать его от начала и до конца, а не пытаться ломать сайты. Возможно, на разделе с описанием HTTP протокола из учебника к тебе придет некое понимание, чего от тебя хотят.

Советую PHP в подлиннике от Котерова. Там кроме самого PHP, он очень детально объясняет, как вообще устроен веб. Ну и по PHP учебника для начинающих лучше, имхо, нет.

А чего тогда сразу в хак решил, база же должна быть какая то..ну вообще я согласен полностью с тобой, я 0. и сколько бы я не читал , я валенок к сожалению, я это признаю. мой уровень это html

- Автор темы

- Добавить закладку

- #14

база небольшая то есть) просто именно с этим никогда не сталкивался, а сейчас пришлось(А чего тогда сразу в хак решил, база же должна быть какая то..

я по малвари больше ориентируюсь

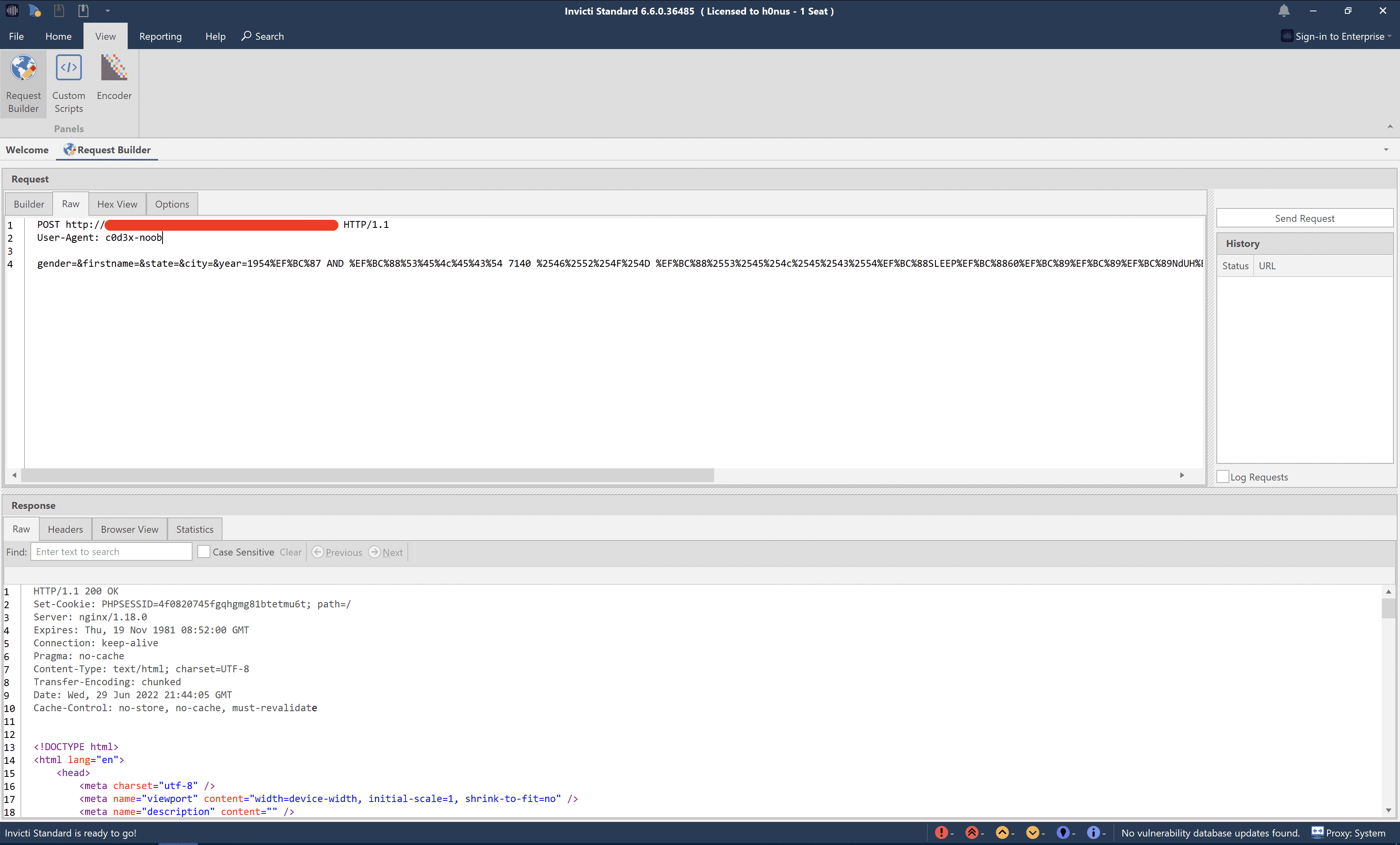

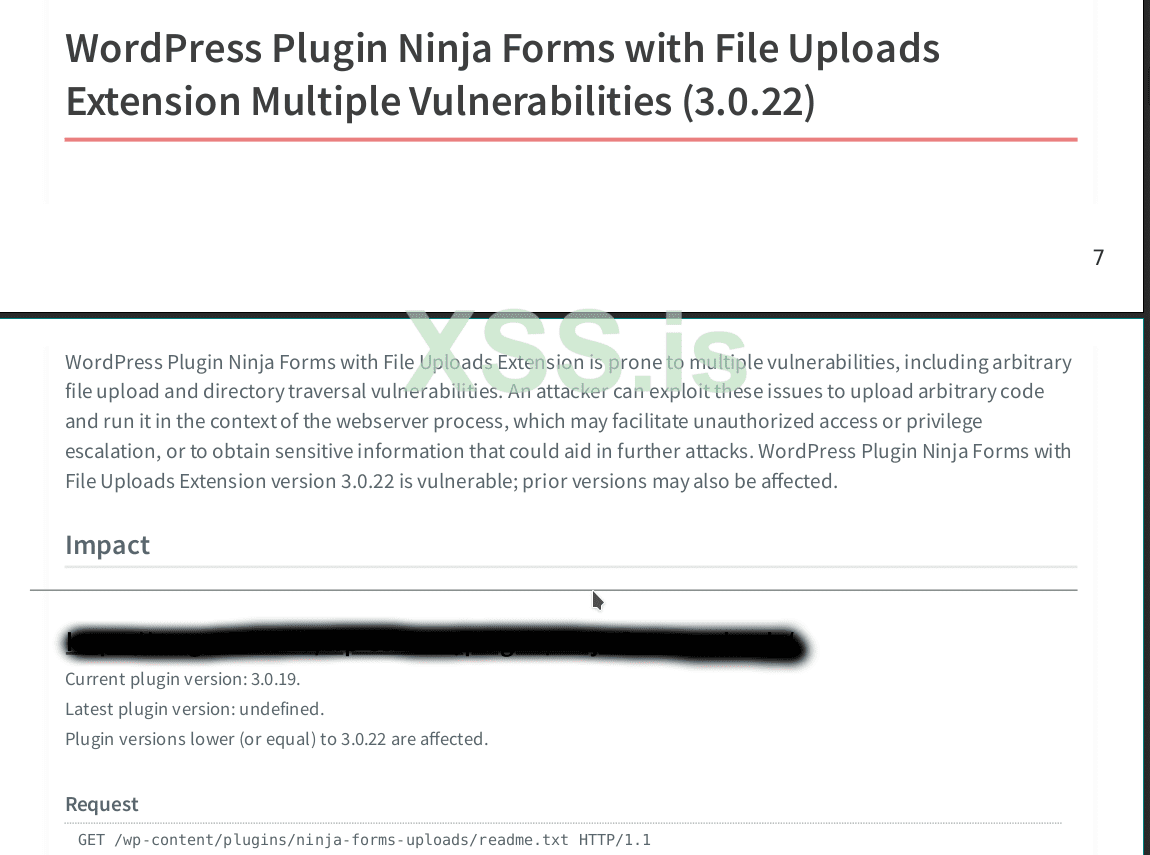

Как ты определил что таргет уязвим если не можешь проинжектить? Сканнерами? Тебе нужен какой либо http request builder для формирования и отправки POST запросов на таргет, например можешь поставить Netsparker (pwd: h0nus-reign) - это просто и быстро. В самой софтине можно формировать и отправлять любые запросы:ну вообще я согласен полностью с тобой, я 0. и сколько бы я не читал , я валенок к сожалению, я это признаю. мой уровень это html

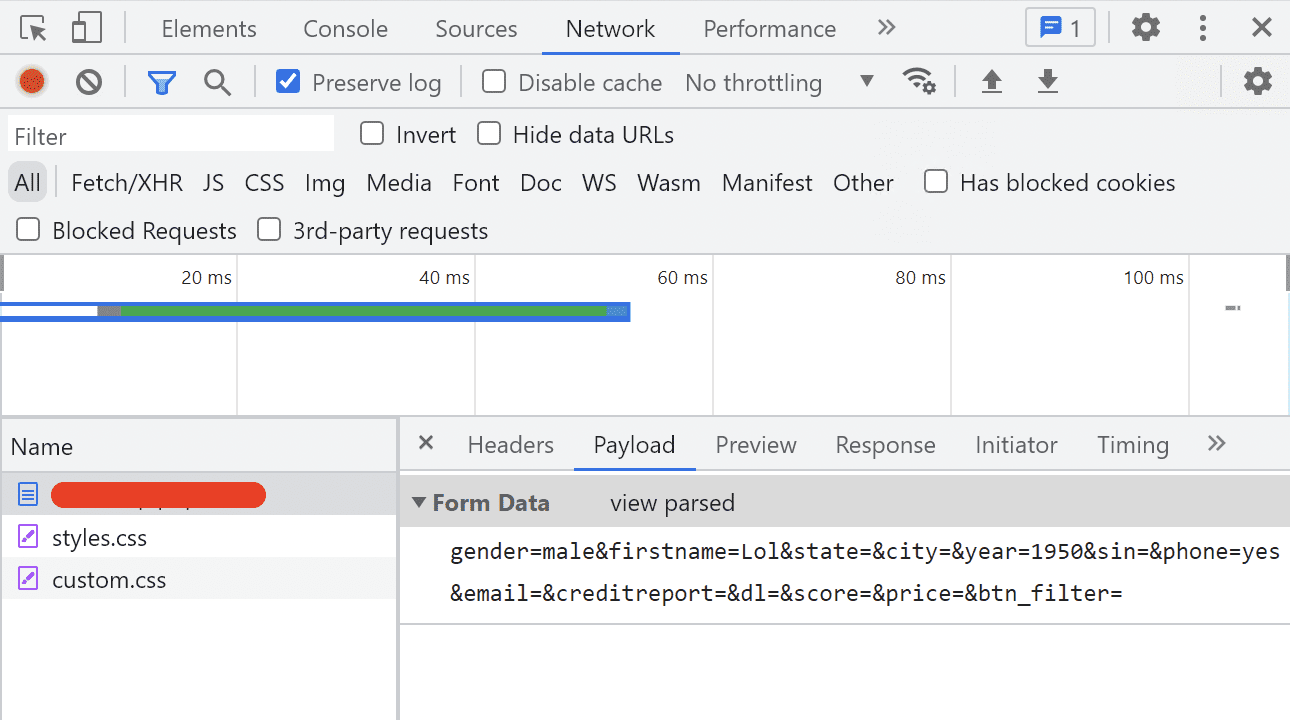

Далее элементарно в хроме через инструмент разработчика посмотри как отправляются данные через форму на твоем таргете:

Затем вставь эти данные (хидеры и пэйлоад) в билдер и инжекти нужный параметр в теле запроса (пэйлоаде) как указано в гайде CVE-2019-10869, сравнивай респонсы (ответы сервера) с теми что указаны в гайде, импровизируй. Ну и вообще, отредаченный файл можно и без всех этих приблуд отправить прямо через форму на сайте. Все просто до безобразия.

Последнее редактирование:

- Автор темы

- Добавить закладку

- #16

Как ты определил что таргет уязвим если не можешь проинжектить? Сканнерами? Тебе нужен какой либо http request builder для формирования и отправки POST запросов на таргет, например можешь поставить Netsparker (pwd: h0nus-reign) - это просто и быстро. В самой софтине можно формировать и отправлять любые запросы:

Далее элементарно в хроме через инструмент разработчика посмотри как отправляются данные через форму на твоем таргете:

Посмотреть вложение 38605

Затем вставь эти данные (хидеры и пэйлоад) в билдер и инжекти нужный параметр в теле запроса (пэйлоаде) как указано в гайде CVE-2019-10869, сравнивай респонсы (ответы сервера) с теми что указаны в гайде, импровизируй. Все просто до безобразия.

Это еще не значит что таргет уязвим, может стоять заплатка, надо тестировать.

Почему ты решил тогда идти в хак?ну вообще я согласен полностью с тобой, я 0. и сколько бы я не читал , я валенок к сожалению, я это признаю. мой уровень это html

Думаешь, с таким подходом и отношением что-то получится?