- Автор темы

- Добавить закладку

- #21

Тут нужно использовать именно $gt с поправкой на тип объекта к которому этот оператор применяется, то есть с поправкой на тип ObjectId. Пароль у нас является переменной типа String, я сам немного протупил в начале думая использовать $regexКак я понял также само как и пароль. Использовать или $gt, или $exists, или регуляркой, верно?

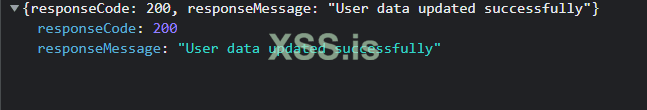

Как мы можем видеть, вместо “password” мы передаем JSON-объект (JSON в JSON`е), в данном объекте присутствует оператор “$gt” (Greater than), которому соответствует пустая строка. Обращаясь к базе данных MongoDB, мы как бы говорим найди строку где “login” = “0xUser” и пароль больше чем пустая строка