HelloXD — это семейство программ-вымогателей, выполняющих двойные атаки с целью вымогательства, которые были обнаружены в ноябре 2021 года. В ходе нашего исследования мы наблюдали несколько вариантов, влияющих на системы Windows и Linux. В отличие от других групп программ-вымогателей, это семейство программ-вымогателей не имеет активного сайта утечки; вместо этого они предпочитают направлять пострадавшую жертву на переговоры через TOX-чат и луковые мессенджеры.

Unit 42 провело углубленный анализ образцов программ-вымогателей, обфускацию и выполнения из этого семейства программ-вымогателей, которое содержит основные функции, очень похожие на исходный код Babuk/Babyk. Также было замечено, что в одном из образцов был развернут MicroBackdoor, бэкдор с открытым исходным кодом, позволяющий злоумышленнику просматривать файловую систему, загружать и скачивать файлы, выполнять команды и удалять себя из системы. Мы полагаем, что это, вероятно, было сделано для наблюдения за продвижением программы-вымогателя и сохранения дополнительной точки опоры в скомпрометированных системах.

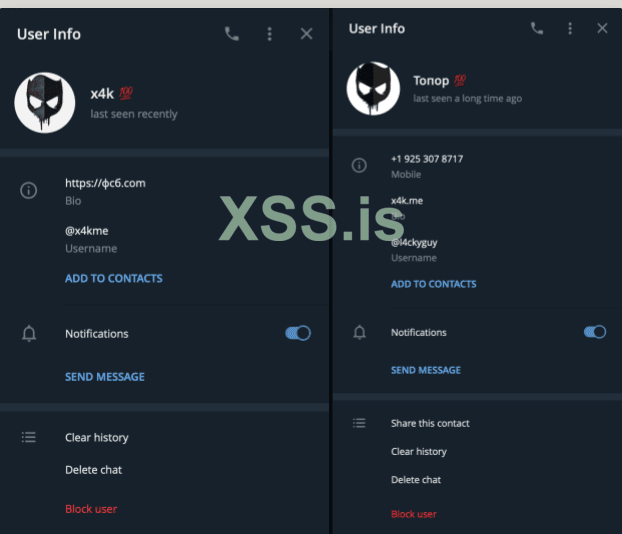

Во время анализа образца MicroBackdoor Unit 42 наблюдало за конфигурацией и обнаружило встроенный IP-адрес, принадлежащий злоумышленнику, который, по нашему мнению, потенциально является разработчиком: x4k, также известный как L4ckyguy, unKn0wn, unk0w, _unkn0wn и x4kme.

Unit 42 наблюдало x4k на различных хакерских и нехакерских форумах, что связывает злоумышленника с дополнительными вредоносной активность, такой как:

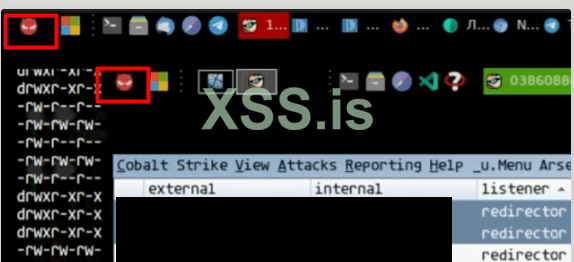

- Развертывание Cobalt Strike маячков.

- Продажа экспериментальных (PoC) эксплойтов.

- Услуги шифровальщика.

- Разработка пользовательских дистрибутивов Kali Linux.

- Размещение и распространение вредоносных программ.

- Развертывание вредоносной инфраструктуры.

Palo Alto Networks обнаруживает и предотвращает HelloXD и активность x4k с помощью следующих продуктов и услуг: Cortex XDR и брандмауэры нового поколения (включая облачные подписки на безопасность, такие как WildFire).

Из-за всплеска этой вредоносной активности мы создали эту оценку угроз для общей осведомленности.

Обзор вредоносного ПО HelloXD

HelloXD — это семейство программ-вымогателей, впервые обнаруженное в дикой природе

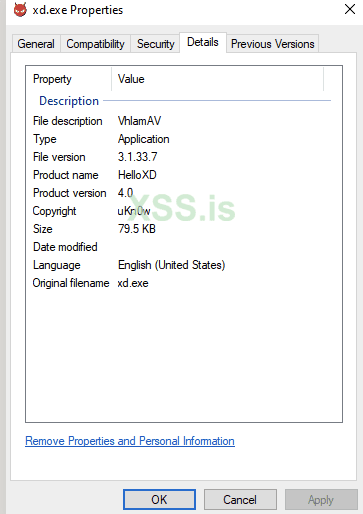

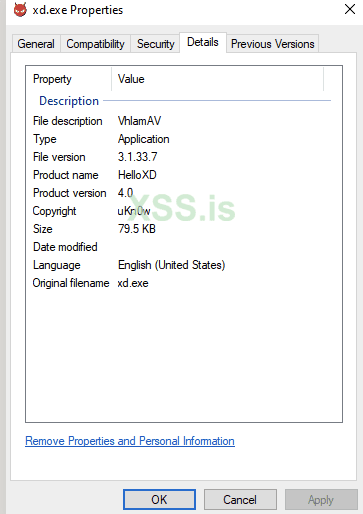

Это семейство вымогателей использует модифицированный логотип ClamAV в своих исполняемых файлах. ClamAV — это антивирусный движок с открытым исходным кодом, используемый для обнаружения вредоносных программ. Мы также наблюдали дополнительные образцы с разными версиями логотипа, что навело нас на мысль, что разработчику программы-вымогателя может понравиться использование торговой марки ClamAV для своей программы-вымогателя. Кроме того, некоторые из наблюдаемых образцов содержат информацию о свойствах, которые можно наблюдать на рисунке 1.

Описание файла включало запись VlahmAV, игру слов на ClamAV, а разработчик назвал программу-вымогатель HelloXD и использовал другой потенциальный псевдоним, uKnow, в качестве разработчика HelloXD в разделе об авторских правах.

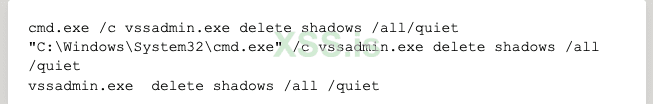

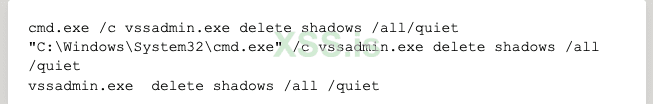

При выполнении HelloXD пытается отключить теневые копии, чтобы предотвратить восстановление системы перед шифрованием файлов, используя следующие команды, встроенные в сэмпл:

Кроме того, вымогатель отправляет эхо-запрос на 1.1.1.1 и просит подождать 3000 миллисекунд между каждым ответом, после чего быстро следует команда удаления начальной полезной нагрузки.

cmd.exe /C ping 1.1.1[.]1 -n 1 -w 3000 > Nul & Del /f /q

"C:\Users\admin\Desktop\xd.exe"

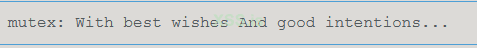

Два из начального набора идентифицированных образцов создают уникальный мьютекс, содержащий следующее сообщение:

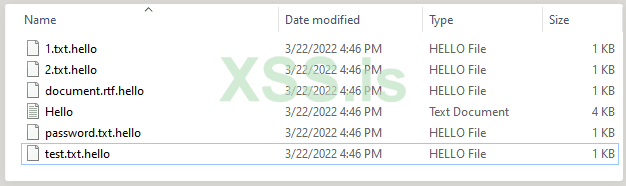

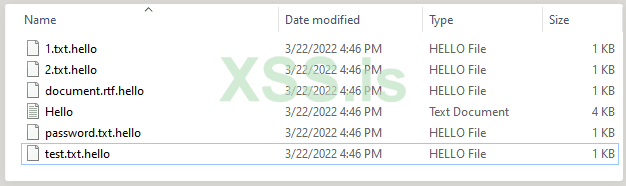

После выполнения этих команд программа-вымогатель завершает работу, добавляя к файлу расширение .hello вместе с примечанием о выкупе под названием Hello.txt (рис. 2).

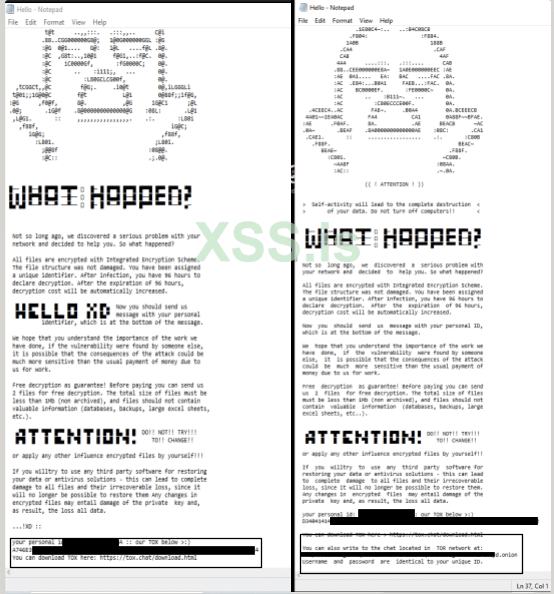

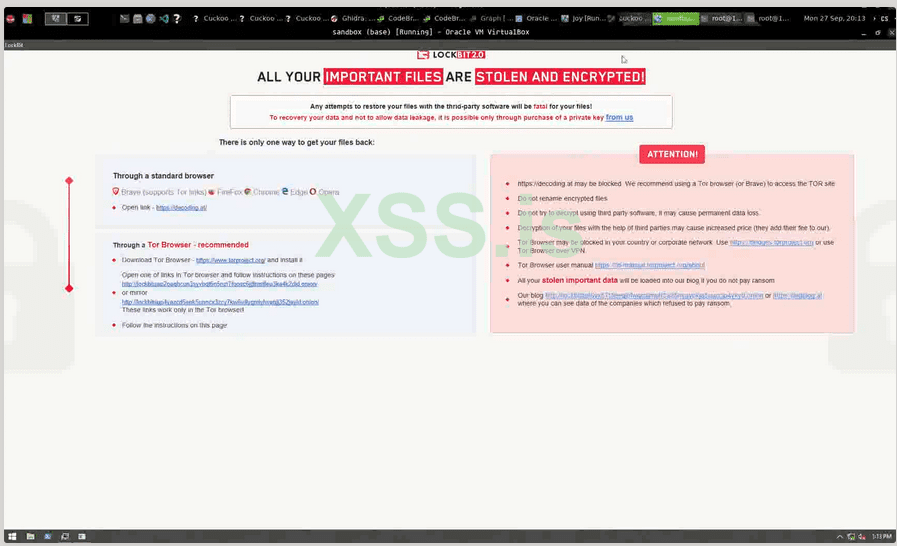

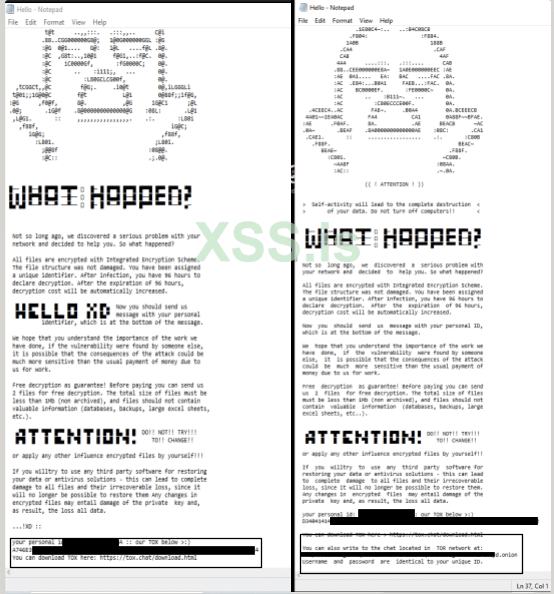

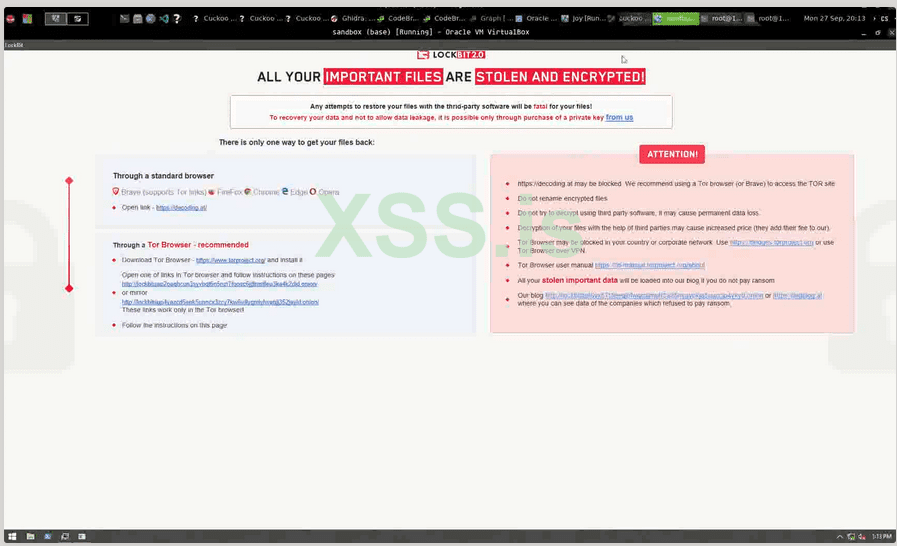

Записка о выкупе была изменена между наблюдаемыми образцами. В первом образце, с которым мы столкнулись (рис. 3, слева), записка о выкупе была связана только с идентификатором TOX, тогда как более поздний образец (рис. 3, справа) связан с онион доменом, а также с идентификатором TOX. На момент написания этот сайт не работает.

Программа-вымогатель создает для жертвы идентификатор, который необходимо отправить злоумышленнику, чтобы он мог идентифицировать жертву и предоставить дешифратор. В записке о выкупе также содержится указание жертвам загрузить Tox и предоставить идентификатор чата Tox, чтобы связаться с злоумышленником. Tox — это одноранговый протокол обмена мгновенными сообщениями, который предлагает сквозное шифрование и, по наблюдениям, используется другими группами вымогателей для переговоров. Например, LockBit 2.0 использует Tox Chat для общения с злоумышленниками.

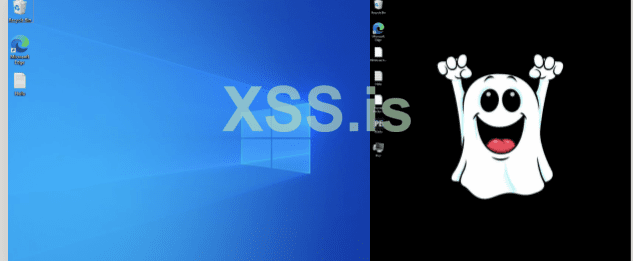

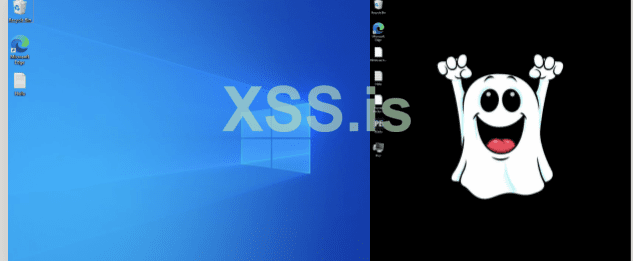

Наблюдая за выполнением обоих вариантов в виртуальных средах, мы заметили, что в более поздних вариантах фон изменился на призрака — тема, которую мы заметили в работе этого злоумышленника с самого начала наших наблюдений за ним. Однако предыдущая версия вообще не изменила фон — она просто оставила записку с требованием выкупа, которую мы наблюдали ранее (рис. 4).

Анализ упаковщика.

В ходе анализа и сбора информации об угрозах мы обнаружили два основных упаковщика, используемых для бинарных файлов программы-вымогателя HelloXD, а также для других образцов вредоносного ПО, связанных с потенциальным автором (рис. 5).

Первый тип упаковщика представляет собой модифицированную версию UPX. Код двоичных файлов, упакованных в UPX, и пользовательского упаковщика очень похож, однако пользовательский упаковщик избегает использования идентифицируемых имен разделов, таких как .UPX0 и .UPX1, и оставляет имена по умолчанию .text, .data и .rsrc без изменений. В упакованной полезной нагрузке также нет магических байтов, в отличие от двоичных файлов, упакованных UPX, которые содержат магические байты UPX!.

Тем не менее, явным признаком того, что образец упакован, является необработанный размер секции .text, который обнулен, в то время как виртуальный размер, как и ожидалось, намного больше; это идентично разделу .UPX0. Поскольку в разделе .text на диске нет данных, точка входа заглушки для распаковки находится в разделе .data, который распаковывает вредоносный код в раздел .text во время выполнения.

Все эти детали указывают на то, что злоумышленник изменил или скопировал определенные элементы из упаковщика UPX, что можно дополнительно подтвердить, сравнив двоичный файл, упакованный UPX, с двоичным файлом, упакованным пользователем HelloXD.

Второй упаковщик, который мы обнаружили, состоит из двух слоев, второй — это пользовательский упаковщик UPX, о котором говорилось выше.

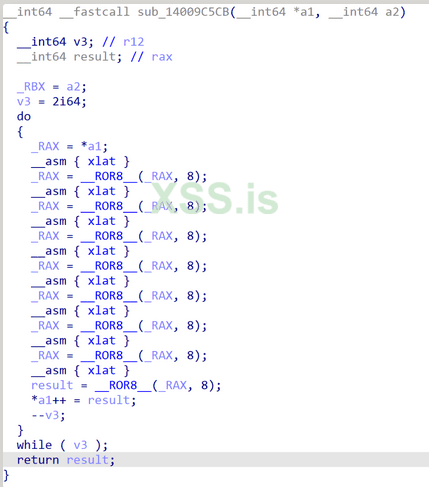

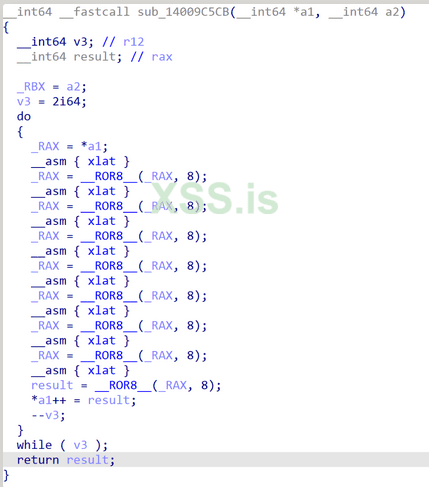

Этот конкретный упаковщик чаще используется для двоичных файлов x64 и включает в себя расшифровку встроенных BLOB-объектов с использованием, казалось бы, пользовательского алгоритма, содержащего нетрадиционные инструкции, такие как XLAT (рис. 6).

Помимо хранения зашифрованного второго уровня, в упаковщике практически отсутствует обфускация; Вызовы API, такие как VirtualAlloc и VirtualProtect, хорошо видны, и отсутствует запутывание потока управления.

Внутреннее устройство программ-вымогателей

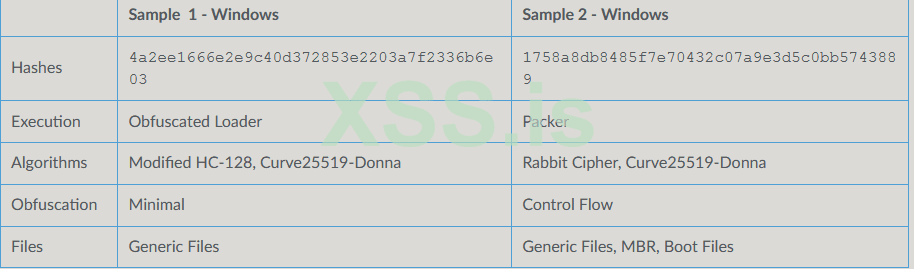

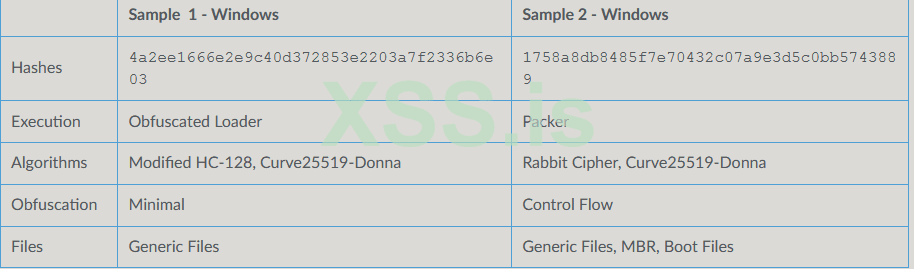

Мы обнаружили в открытом доступе два разных образца программы-вымогателя HelloXD, что указывает на то, что она все еще находится в стадии разработки авторами. Первый пример довольно рудиментарный, с минимальной запутанностью и обычно в паре с обфусцированным загрузчиком, отвечающим за его расшифровку с помощью WinCrypt API перед внедрением в память. Второй образец, с другой стороны, гораздо более запутан и выполняется в памяти упаковщиком, а не полноценным загрузчиком.

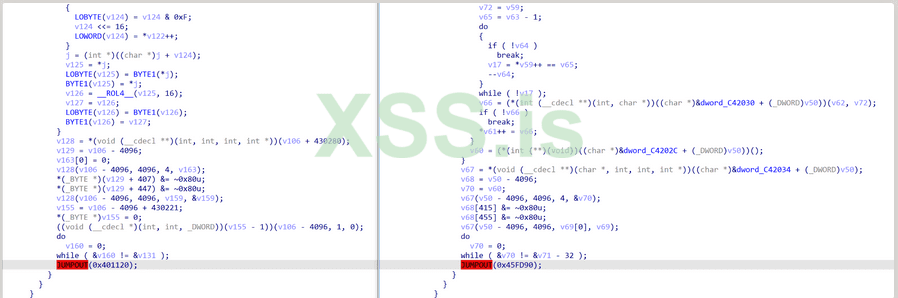

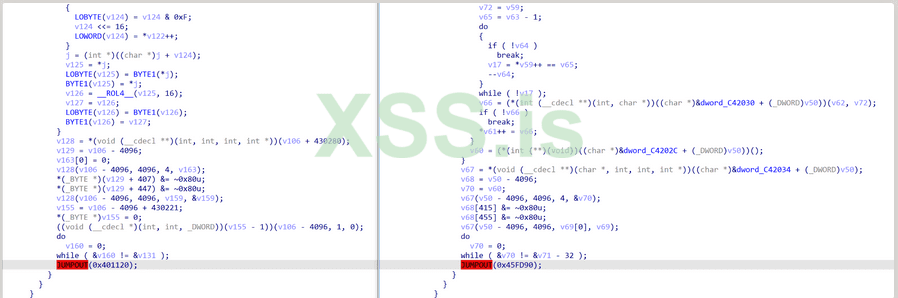

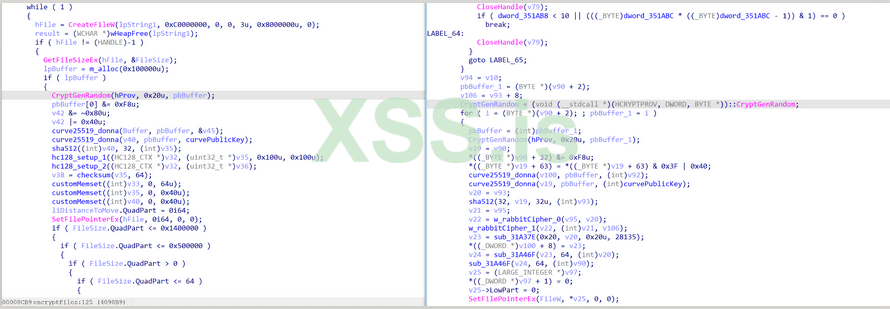

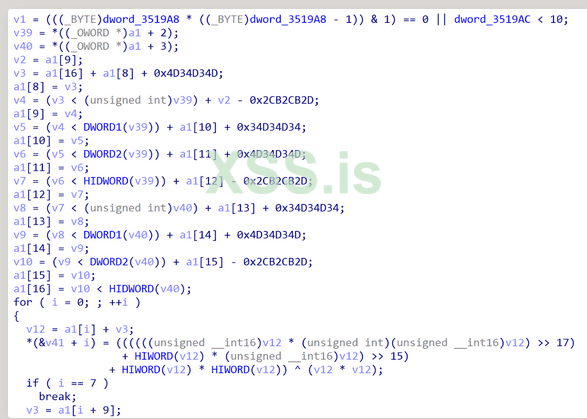

Хотя обфускация и выполнение могут различаться между двумя образцами, оба образца содержат очень похожие основные функции из-за того, что автор скопировал утекший исходный код Babuk/Babyk для разработки программы-вымогателя HelloXD (рис. 7). В результате большая часть структуры функций перекрывается с Babuk после преодоления запутывания.

Несмотря на то, что между HelloXD и Babuk много общего, между Babuk и двумя разными вариантами есть некоторые небольшие, но важные различия, на которые следует обратить внимание.

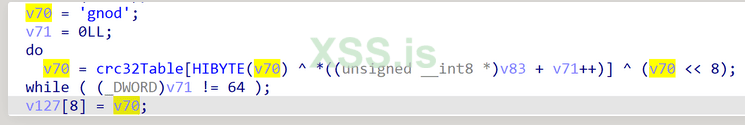

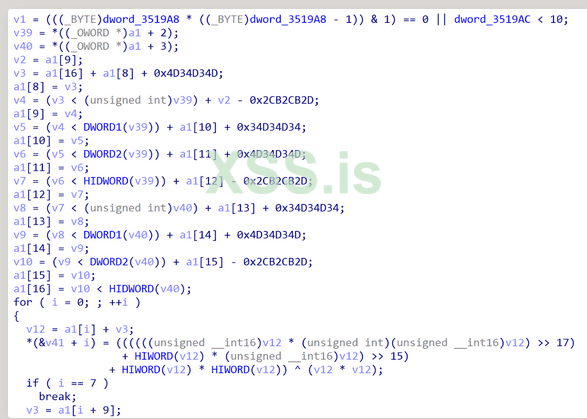

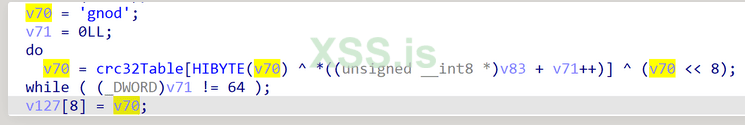

HelloXD версии 1 является наименее модифицированной, в ней используется Curve25519-Donna и модифицированный алгоритм HC-128 для шифрования файловых данных, а также она содержит ту же процедуру хеширования CRC, включающую строку dong, возможно, ссылаясь на Chuong Dong, который ранее проанализировал и сообщил о первая версия Babuk (рис. 8).

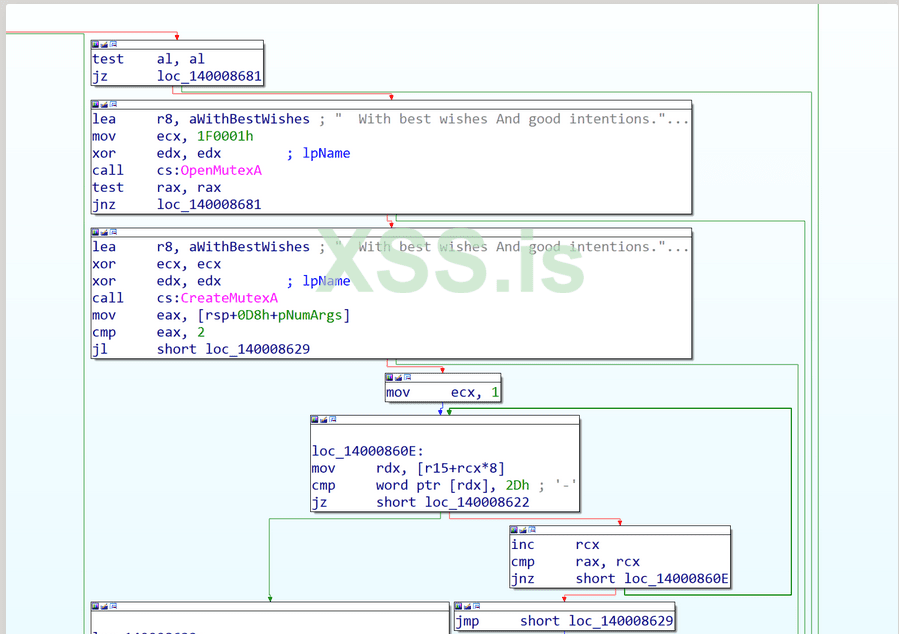

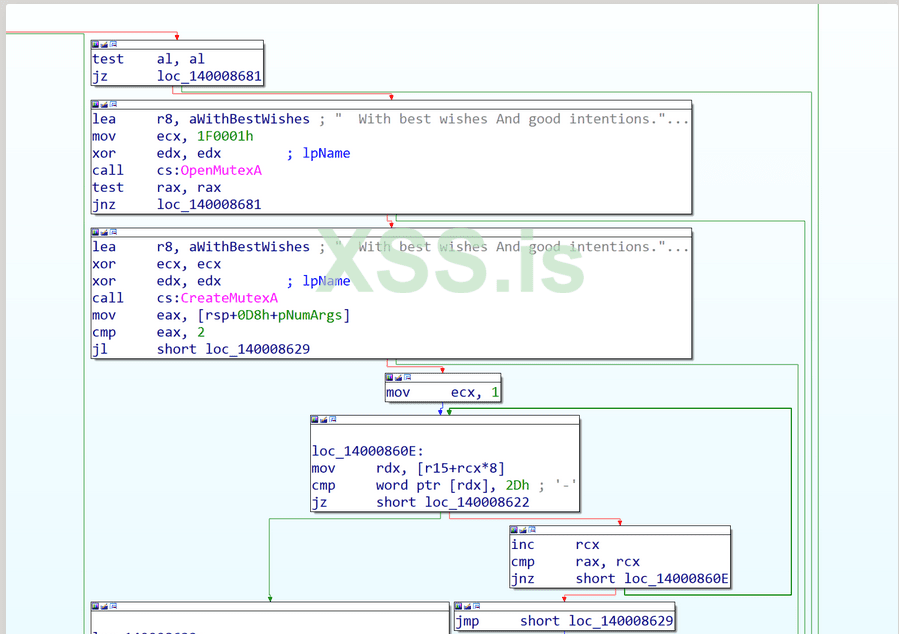

Однако автор(ы) HelloXD модифицировали печально известный файловый маркер и мьютекс, выбрав dxunmgqehhehyrhtxywuhwrvzxqrcblo в качестве файлового маркера и С наилучшими пожеланиями и добрыми намерениями… в качестве мьютекса (рис. 9).

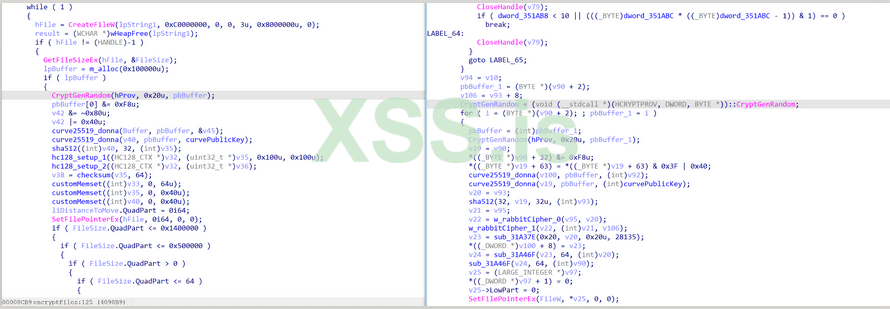

В HelloXD версии 2 авторы решили изменить процедуру шифрования, заменив модифицированный алгоритм HC-128 симметричным шифром Rabbit. Кроме того, маркер файла снова изменился, на этот раз он выглядит как случайные байты, а не связная строка.

Также изменен мьютекс, установленный в nqldslhumipyuzjnatqucmuycqkxjon в одном из примеров (рис. 10).

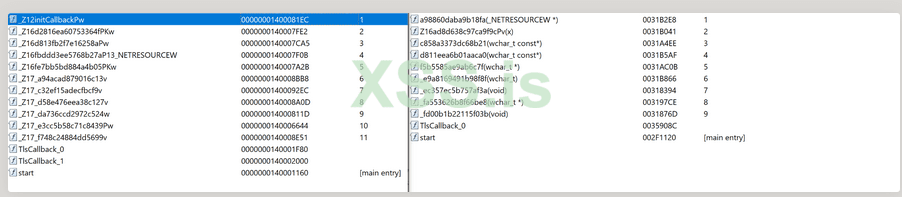

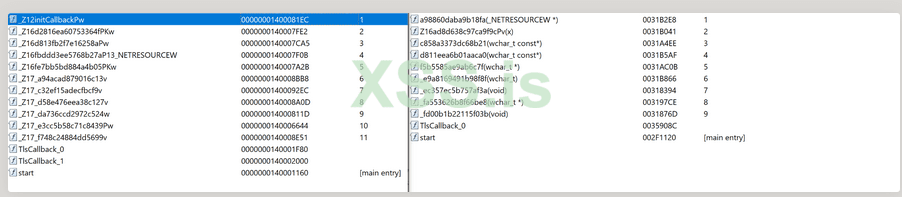

Обе версии были скомпилированы с помощью одного и того же компилятора (предположительно, GCC 3.x и выше, судя по искаженным именам экспортов), что приводит к очень похожим результатам экспорта не только между вариантами программ-вымогателей, но и между другими вредоносными программами, которые мы связали с автором (рис. 11).

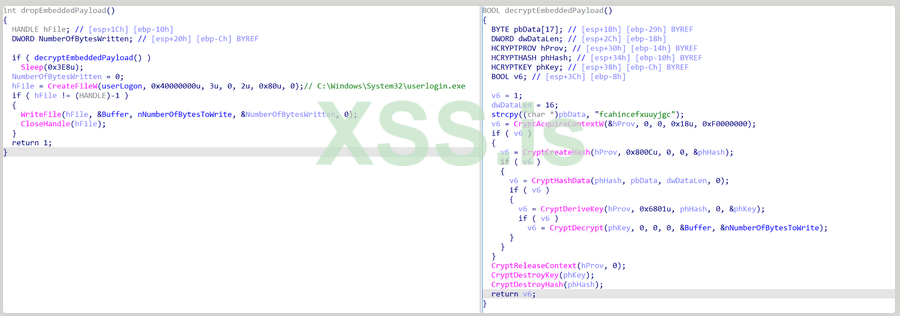

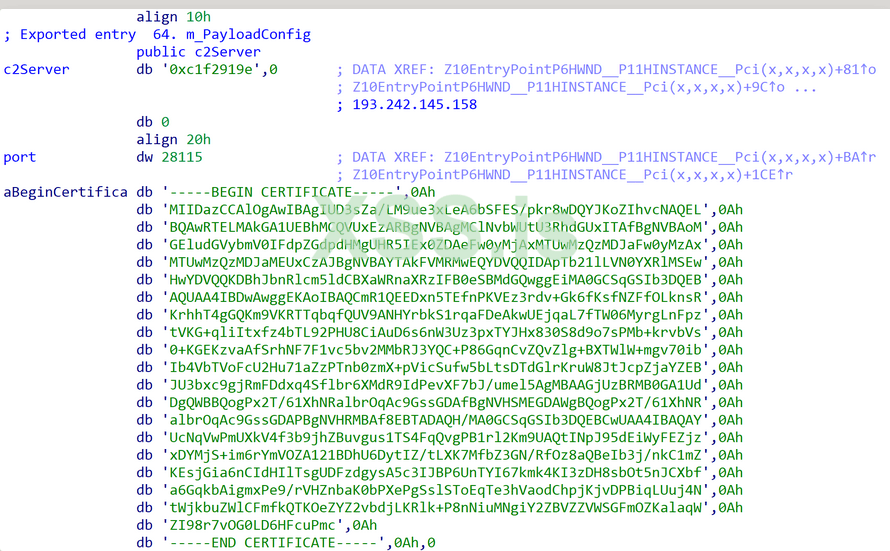

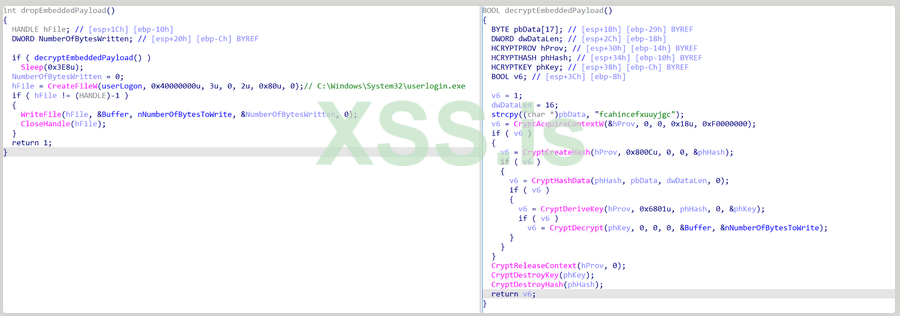

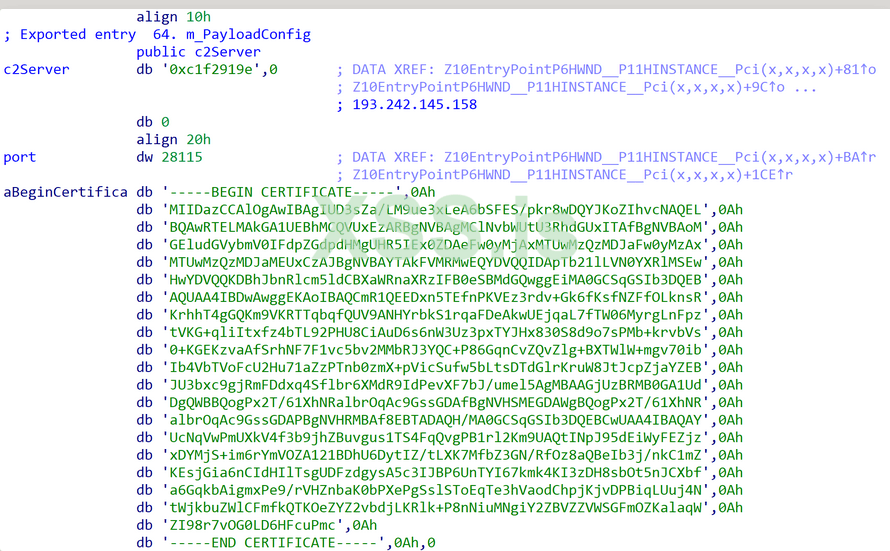

Самая большая разница между версиями заключается в интересном добавлении вторичной полезной нагрузки, встроенной в версию 2. Эта полезная нагрузка шифруется с помощью API WinCrypt таким же образом, как и рассмотренный выше запутанный загрузчик. После расшифровки полезная нагрузка дропается в System32 с именем userlogin.exe, прежде чем будет создана служба, указывающая на нее. Затем запускается userlogin.exe (рис. 12).

Особенность этого файла в том, что это вариант MicroBackdoor с открытым исходным кодом, бэкдор, позволяющий злоумышленнику просматривать файловую систему, загружать и скачивать файлы, выполнять команды и удалять себя из системы (рис. 13). Поскольку субъект угрозы обычно имеет плацдарм в сети до развертывания программы-вымогателя, возникает вопрос, почему этот бэкдор является частью выполнения программы-вымогателя. Одна из возможностей заключается в том, что он используется для мониторинга выкупленных систем на предмет активности синей команды и реагирования на инциденты (IR), хотя даже в этом случае необычно видеть, что наступательные инструменты удаляются на этом этапе заражения

WTFBBQ Pivots

При анализе двоичных файлов программы-вымогателя мы обнаружили уникальную строку, преобладающую почти во всех образцах: :wtfbbq (хранится как UTF-16LE). Запрос этой строки к VirusTotal привел к обнаружению восьми файлов, шесть из которых можно было напрямую отнести к x4k через их собственный граф VirusTotal, отображающий их инфраструктуру. Обнаруженные образцы в основном представляют собой маячки Cobalt Strike, использующие сложную маскировку потока управления — в отличие от образцов программы-вымогателя HelloXD, которые мы видели ранее.

К сожалению, эта конкретная строка не полностью уникальна для x4k, а вместо этого находится в нескольких репозиториях GitHub как часть метода, позволяющего работающему исполняемому файлу удалять себя с диска путем переименования основных потоков данных в файле на :wtfbbq. Поиск строки, отличной от UTF-16LE, приводит к нескольким файлам, а фильтрация исполняемых файлов дает 10 результатов, большинство из которых представляют собой двоичные файлы на основе NIM, потенциально связанные с этим репозиторием GitHub.

Хотя строка :wtfbbq не уникальна для x4k, при поиске версии UTF-16LE, обнаруженной в проанализированных образцах программы-вымогателя HelloXD, мы обнаружили только двоичные файлы, связанные с инфраструктурой x4k, что обеспечивает довольно сильную связь между HelloXD и x4k.

Поиск атрибутов программ-вымогателей

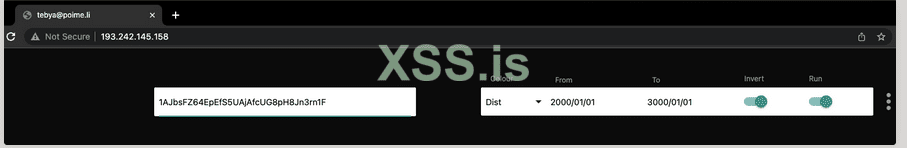

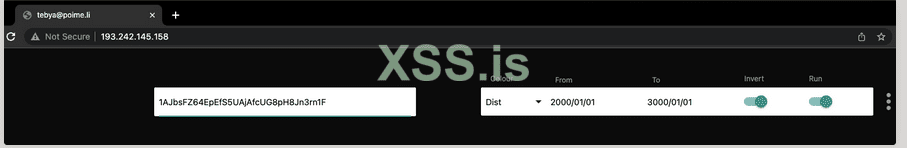

Бэкдор предоставил чрезвычайно полезную информацию о потенциальной угрозе, стоящей за программой-вымогателем, поскольку у него был следующий жестко запрограммированный IP-адрес для использования в качестве управления и контроля (C2): 193.242.145.158. При переходе по этому IP-адресу мы заметили адрес электронной почты — tebya@poime.li — в заголовке страницы, первое звено в цепочке атрибуции (рис. 14).

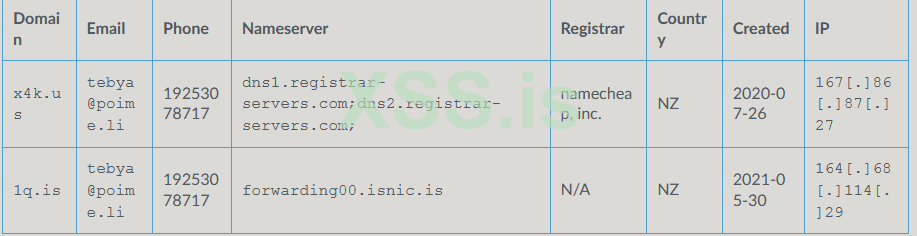

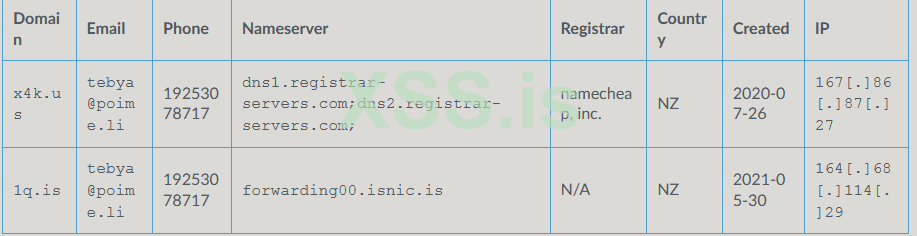

Используя адрес электронной почты в качестве отправной точки, мы определили дополнительные домены, которые были связаны с tebya@poime.li.

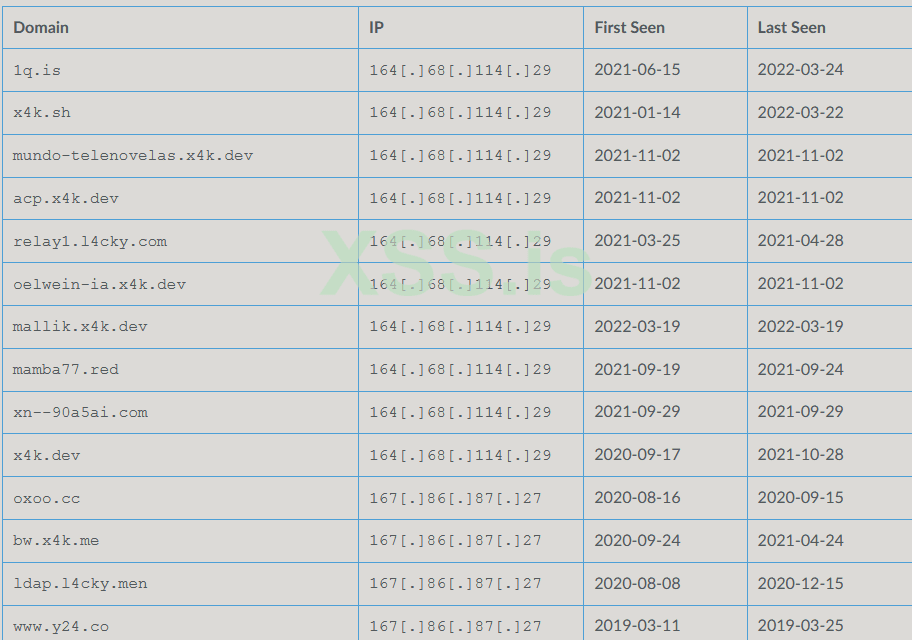

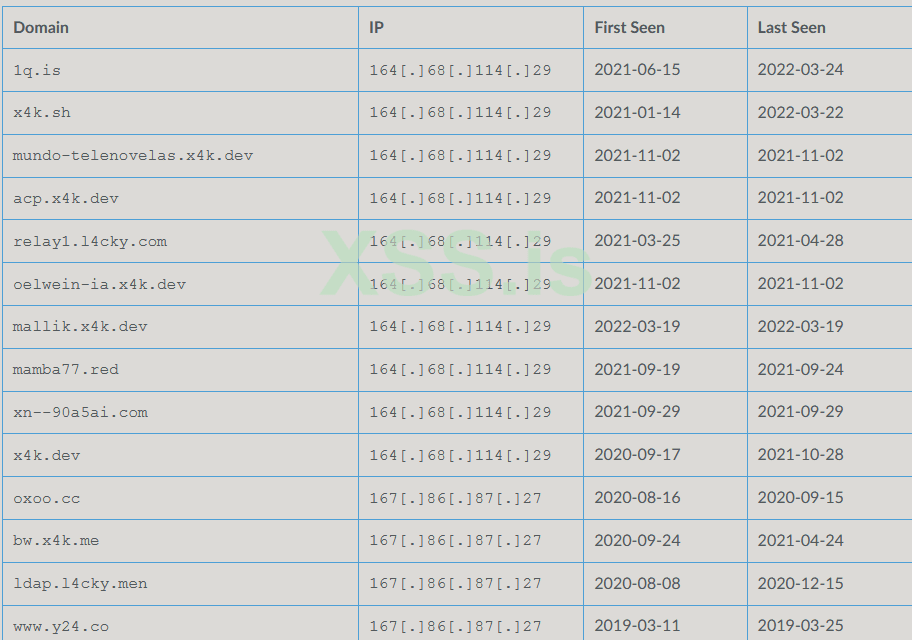

Некоторые из них исторически разрешались в некоторые вредоносные IP-адреса, что привело нас к обнаружению дополнительной инфраструктуры и вредоносных программ, размещенных в других доменах (таблица 3). Многие из них также используют имя x4k в домене.

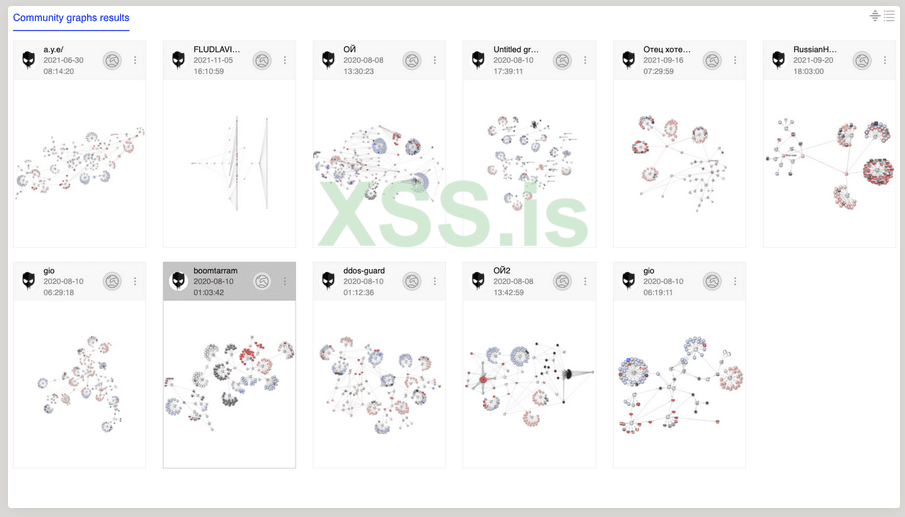

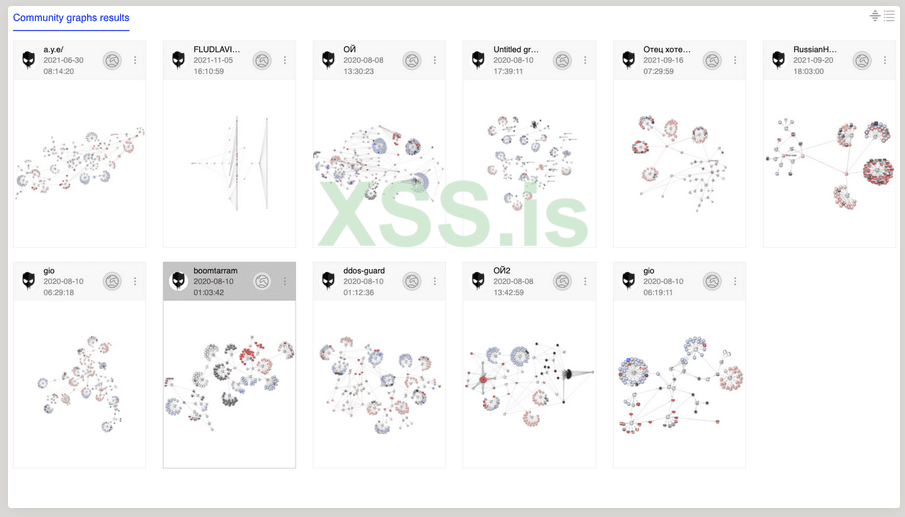

Изучая эту инфраструктуру на VirusTotal, мы заметили, что некоторые из найденных нами доменов были частью графа VirusTotal под названием a.y.e/, созданного пользователем x4k 30 июня 2021 года. На этом графике мы обнаружили его инфраструктуру и вредоносные файлы, которые также были связаны с доменами. Однако это был не единственный граф, который мы наблюдали за созданием x4k. Мы также столкнулись с дополнительными графами, отображающими различные вещи, такие как Русские хосты, DDoS Guard и другие, датированные 10 августа 2020 года (рис. 15)

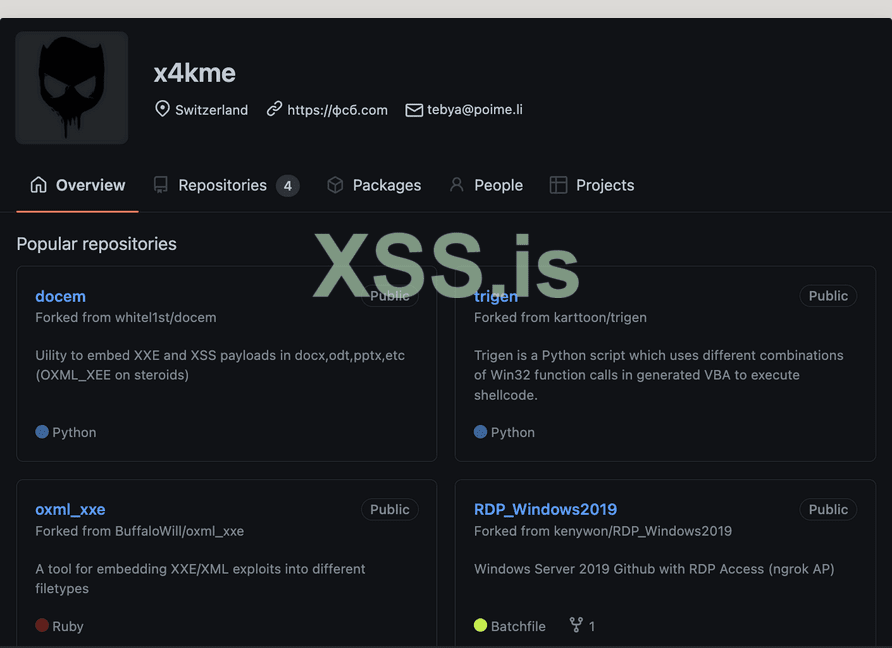

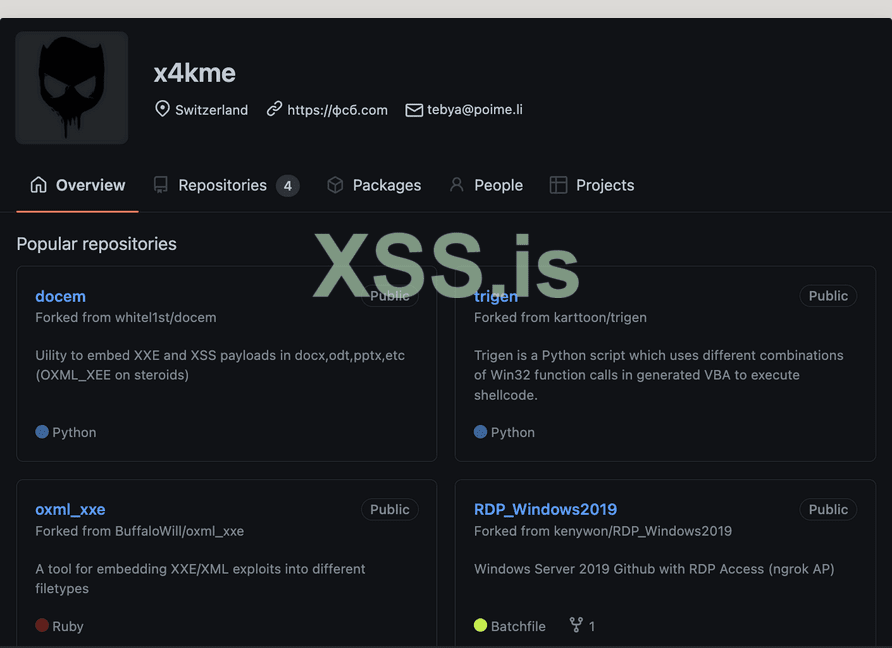

Кроме того, мы заметили, что первоначальное электронное письмо было связано с учетной записью GitHub (рис. 16), а также с различными форумами, включая XSS, известный русскоязычный хакерский форум, созданный для обмена знаниями об эксплойтах, уязвимостях, вредоносных программах и проникновении в сеть.

На странице GitHub мы также наблюдали URL-адрес сайта — xn--90a5ai.com(фсб.com) — с разрешением ранее упомянутого IP 164.68.114.29, который в данный момент времени показывает только анимацию соединяющихся точек. При этом, просматривая исходный HTML-код сайта, мы обнаружили пару ссылок на ранее замеченного пользователя — x4kme — и другие псевдонимы, такие как uKn0wn, который наблюдался в образцах программы-вымогателя HelloXD.

https://xss.pro/attachments/38128/?hash=4dd2a40e86a7f9f938e91fbe163be9ae

Из списка псевдонимов, используемых злоумышленником, мы смогли обнаружить еще одну учетную запись GitHub с именем l4ckyguy, где есть изображение профиля, местоположением и URL-адресом в описании со ссылкой на ранее обнаруженную учетную запись (x4kme) и имя, Ваня Топор, которое, как мы полагаем, может быть другим псевдонимом для этого злоумышленника. Также была обнаружена еще одна учетная запись l4cky-control. Этот репозиторий содержал скрипт Python, который расшифровывал вторичный скрипт Python, который обращался к IP 167.86.87.27 для загрузки и выполнения другого скрипта Python. Этот конкретный IP-адрес был связан с сервером Contabo, который x4k также включил в свой граф VirusTotal, описанный выше.

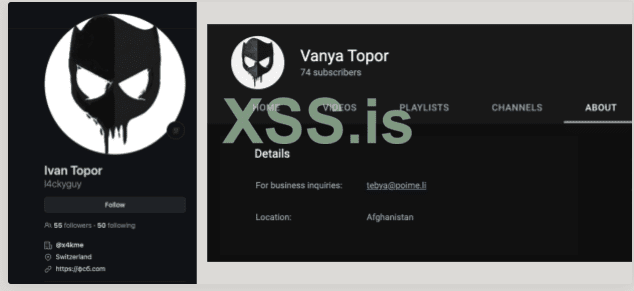

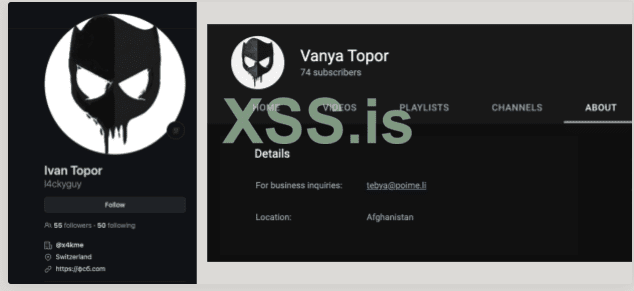

Мы также обнаружили учетную запись YouTube, связанную с хакером через первоначальный адрес электронной почты tebya@poime[.]li, используя другой псевдоним, Ваня Топор.

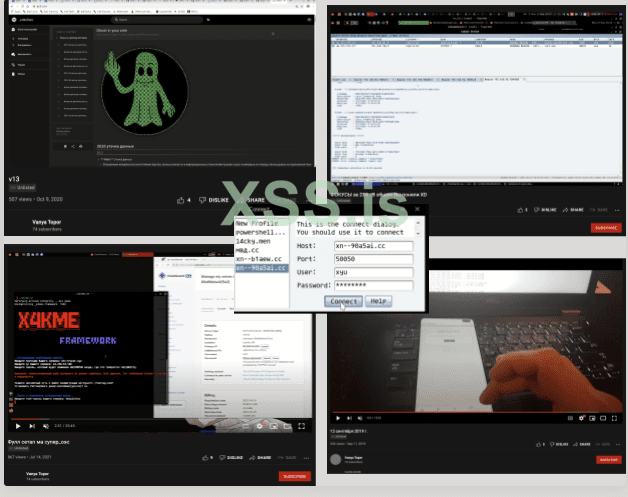

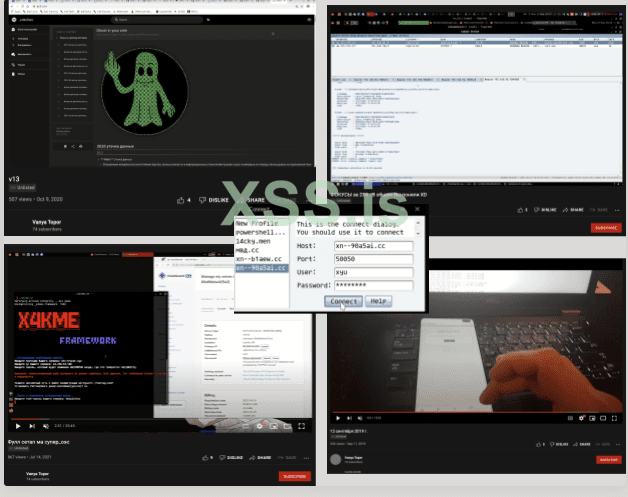

В учетной записи YouTube нет общедоступных видеороликов, но мы заметили, что этот хакер делился незарегистрированными ссылками на различных хакерских форумах. Содержание роликов составляли учебные пособия и пошаговые руководства, где злоумышленник показывал свою методику выполнения тех или иных действий в зависимости от видео. В видеороликах не было звука, но злоумышленник набирал комментарий на терминале.

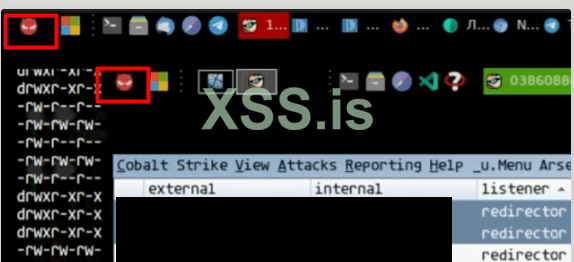

Найденные видеоролики дали нам представление об операциях x4k, прежде чем перейти к действиям программ-вымогателей. Мы узнали, этот злоумышленник использует Cobalt Strike для своих операций, в том числе как настроить маячки, а также как отправлять файлы на скомпрометированные системы. В одном из видеороликов мы действительно наблюдали, как злоумышленник выполнял тест на утечку DNS на своем телефоне Android. Также нам удалось увидеть, как выглядел домен фсб[.]com в октябре 2020 года — своего рода блог под названием Призрак в сети. Там, где злоумышленник продолжает ссылаться на свою тему Призрак, аналогичная тема наблюдается в образцах программы-вымогателя HelloXD (рис. 19).

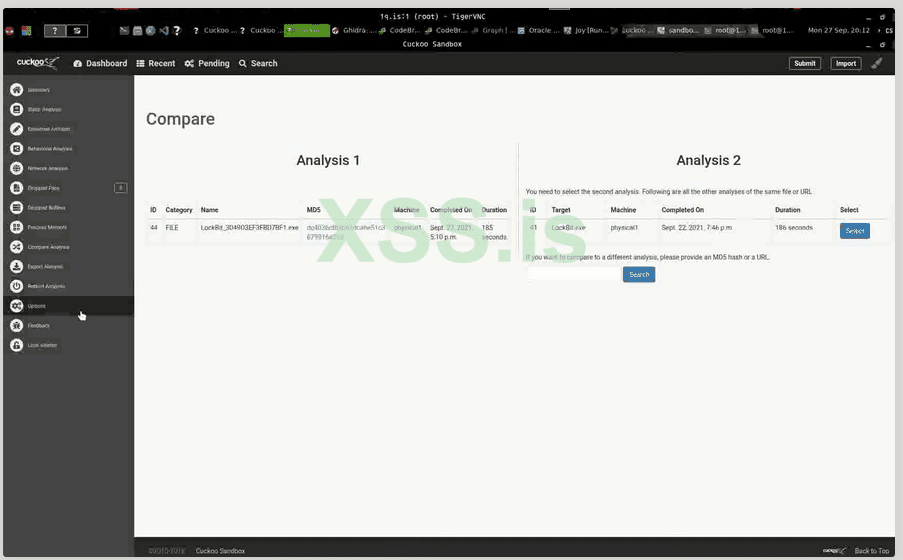

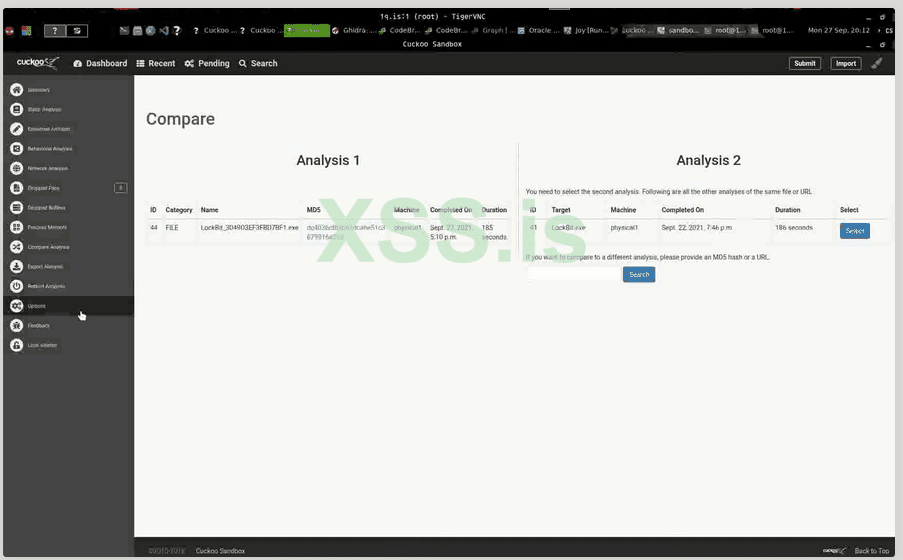

В другом случае видео мы наблюдали, как злоумышленник отправил образец LockBit 2.0 в песочницу Cuckoo и сравнил результаты с другим образцом, предположительно LockBit 2.0, до того, который был отправлен в видео. На момент написания мы не думаем, что x4k связан с активностью LockBit 2.0, но выбор именно этого семейства программ-вымогателей показался нам интересным (рис. 20). Мы также заметили, что этот злоумышленник использует другие песочницы помимо Cuckoo, такие как ANY.RUN и Hybrid Analysis, для проверки вердиктов и инструментов, а также различные виртуальные машины.

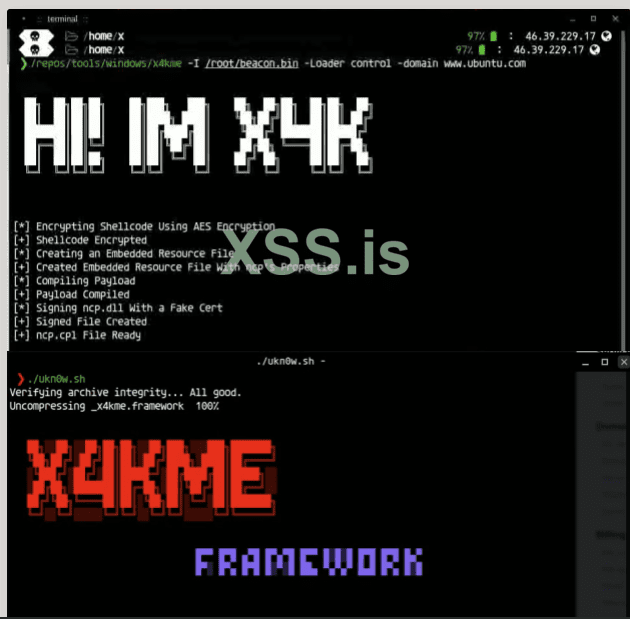

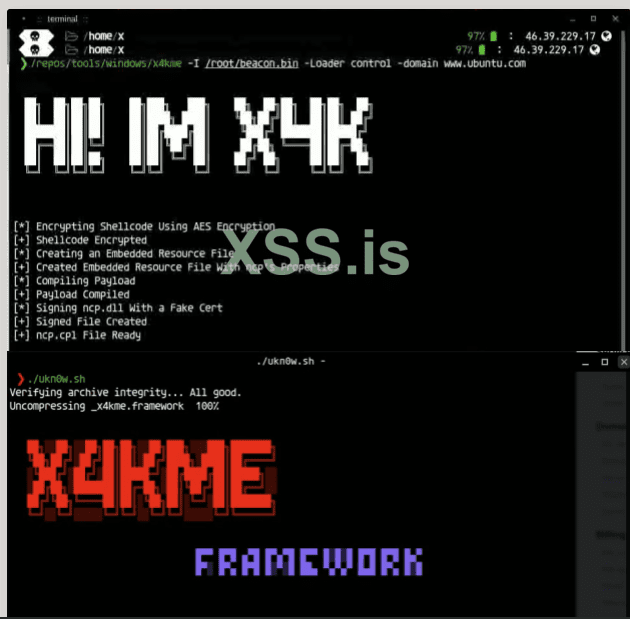

Кроме того, этот хакер не только использует инструменты с открытым исходным кодом, но и разрабатывает свои собственные инструменты и сценарии. Нам удалось увидеть, как этот злоумышленник демонстрирует некоторые из своих инструментов, выполняющих автоматизированные действия в своих видеороликах, таких как обфускацию файлов, создание исполняемых файлов и подписывание кода (рис. 21).

Присмотревшись к основной ОС x4k, мы полагаем, что это настроенный экземпляр Kali Linux, адаптированный к его потребностям. Большинство его видео, комментариев, конфигураций и руководств написаны на русском языке, и в сочетании со знаниями, полученными в результате нескольких OPSEC mistakes. Россия также является местом, откуда, по нашему мнению, происходит x4k. Кроме того, мы столкнулись с логотипом ClamAV во время одного из обучающих видеороликов злоумышленников — тот же логотип использовался в образцах программы-вымогателя HelloXD (рис. 22). На этот раз x4k использует логотип в качестве стартового меню для своей ОС.

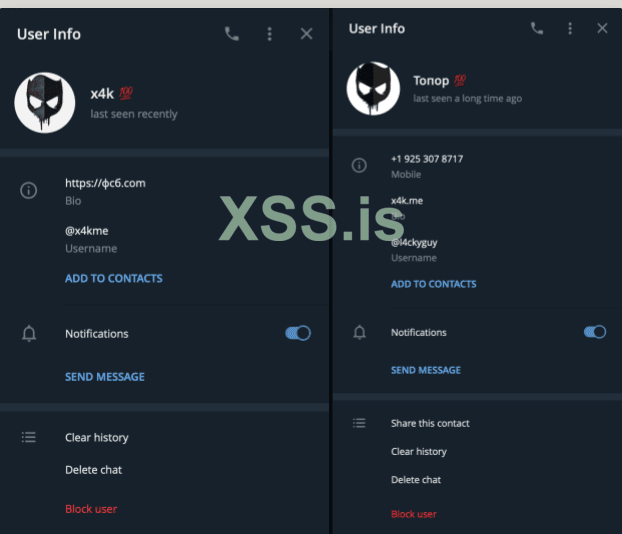

На той же панели задач мы также заметили значок Telegram, который является очень популярным приложением для обмена сообщениями для общения в чате, но также используется злоумышленниками, такими как LAPSUS$, для публикации новостей в определенных каналах. Используя его имя пользователя, псевдоним и опорную точку, мы смогли идентифицировать две учетные записи Telegram с той же картинкой, что и ранее, и описаниями, указывающими на основной сайт злоумышленника фсб.com. Мы заметили, что учетная запись Telegram x4k используется активно по сравнению со старой учетной записью, которая, по данным Telegram, некоторое время не была активной (рис. 23).

x4k имеет очень сильное присутствие в Интернете, что позволило нам раскрыть большую часть его деятельности за последние два года. Этот хакер мало что сделал для того, чтобы скрыть вредоносную активность, и, вероятно, будет продолжать это поведение.

Заключение

Исследование Unit 42 обнаружило HelloXD, семейство программ-вымогателей на начальных стадиях, но уже намеревающихся повлиять на организации. Хотя функциональность программы-вымогателя не является чем-то новым, в ходе нашего исследования мы обнаружили, что программа-вымогатель, скорее всего, разработана злоумышленником по имени x4k. Этот злоумышленник хорошо известен на различных хакерских форумах и, судя по всему, имеет российское происхождение. Unit 42 смог обнаружить дополнительную активность x4k, связанную с вредоносной инфраструктурой, и дополнительные вредоносные программы, помимо первоначального образца программы-вымогателя, начиная с 2020 года.

Программа-вымогатель — прибыльная операция, если все сделано правильно. Согласно последнему отчету об угрозах программ-вымогателей, Unit 42 отмечает рост требований о выкупе и средних выплат. Unit 42 считает, что x4k, этот злоумышленник, в настоящее время расширяется в бизнесе программ-вымогателей, чтобы извлечь выгоду из некоторых достижений, которые получают другие группы программ-вымогателей.

Переведено специально для xss.pro

Автор перевода: yashechka

Источник: https://unit42.paloaltonetworks.com/helloxd-ransomware/

Unit 42 провело углубленный анализ образцов программ-вымогателей, обфускацию и выполнения из этого семейства программ-вымогателей, которое содержит основные функции, очень похожие на исходный код Babuk/Babyk. Также было замечено, что в одном из образцов был развернут MicroBackdoor, бэкдор с открытым исходным кодом, позволяющий злоумышленнику просматривать файловую систему, загружать и скачивать файлы, выполнять команды и удалять себя из системы. Мы полагаем, что это, вероятно, было сделано для наблюдения за продвижением программы-вымогателя и сохранения дополнительной точки опоры в скомпрометированных системах.

Во время анализа образца MicroBackdoor Unit 42 наблюдало за конфигурацией и обнаружило встроенный IP-адрес, принадлежащий злоумышленнику, который, по нашему мнению, потенциально является разработчиком: x4k, также известный как L4ckyguy, unKn0wn, unk0w, _unkn0wn и x4kme.

Unit 42 наблюдало x4k на различных хакерских и нехакерских форумах, что связывает злоумышленника с дополнительными вредоносной активность, такой как:

- Развертывание Cobalt Strike маячков.

- Продажа экспериментальных (PoC) эксплойтов.

- Услуги шифровальщика.

- Разработка пользовательских дистрибутивов Kali Linux.

- Размещение и распространение вредоносных программ.

- Развертывание вредоносной инфраструктуры.

Palo Alto Networks обнаруживает и предотвращает HelloXD и активность x4k с помощью следующих продуктов и услуг: Cortex XDR и брандмауэры нового поколения (включая облачные подписки на безопасность, такие как WildFire).

Из-за всплеска этой вредоносной активности мы создали эту оценку угроз для общей осведомленности.

Обзор вредоносного ПО HelloXD

HelloXD — это семейство программ-вымогателей, впервые обнаруженное в дикой природе

Это семейство вымогателей использует модифицированный логотип ClamAV в своих исполняемых файлах. ClamAV — это антивирусный движок с открытым исходным кодом, используемый для обнаружения вредоносных программ. Мы также наблюдали дополнительные образцы с разными версиями логотипа, что навело нас на мысль, что разработчику программы-вымогателя может понравиться использование торговой марки ClamAV для своей программы-вымогателя. Кроме того, некоторые из наблюдаемых образцов содержат информацию о свойствах, которые можно наблюдать на рисунке 1.

Описание файла включало запись VlahmAV, игру слов на ClamAV, а разработчик назвал программу-вымогатель HelloXD и использовал другой потенциальный псевдоним, uKnow, в качестве разработчика HelloXD в разделе об авторских правах.

При выполнении HelloXD пытается отключить теневые копии, чтобы предотвратить восстановление системы перед шифрованием файлов, используя следующие команды, встроенные в сэмпл:

Кроме того, вымогатель отправляет эхо-запрос на 1.1.1.1 и просит подождать 3000 миллисекунд между каждым ответом, после чего быстро следует команда удаления начальной полезной нагрузки.

cmd.exe /C ping 1.1.1[.]1 -n 1 -w 3000 > Nul & Del /f /q

"C:\Users\admin\Desktop\xd.exe"

Два из начального набора идентифицированных образцов создают уникальный мьютекс, содержащий следующее сообщение:

После выполнения этих команд программа-вымогатель завершает работу, добавляя к файлу расширение .hello вместе с примечанием о выкупе под названием Hello.txt (рис. 2).

Записка о выкупе была изменена между наблюдаемыми образцами. В первом образце, с которым мы столкнулись (рис. 3, слева), записка о выкупе была связана только с идентификатором TOX, тогда как более поздний образец (рис. 3, справа) связан с онион доменом, а также с идентификатором TOX. На момент написания этот сайт не работает.

Программа-вымогатель создает для жертвы идентификатор, который необходимо отправить злоумышленнику, чтобы он мог идентифицировать жертву и предоставить дешифратор. В записке о выкупе также содержится указание жертвам загрузить Tox и предоставить идентификатор чата Tox, чтобы связаться с злоумышленником. Tox — это одноранговый протокол обмена мгновенными сообщениями, который предлагает сквозное шифрование и, по наблюдениям, используется другими группами вымогателей для переговоров. Например, LockBit 2.0 использует Tox Chat для общения с злоумышленниками.

Наблюдая за выполнением обоих вариантов в виртуальных средах, мы заметили, что в более поздних вариантах фон изменился на призрака — тема, которую мы заметили в работе этого злоумышленника с самого начала наших наблюдений за ним. Однако предыдущая версия вообще не изменила фон — она просто оставила записку с требованием выкупа, которую мы наблюдали ранее (рис. 4).

Анализ упаковщика.

В ходе анализа и сбора информации об угрозах мы обнаружили два основных упаковщика, используемых для бинарных файлов программы-вымогателя HelloXD, а также для других образцов вредоносного ПО, связанных с потенциальным автором (рис. 5).

Первый тип упаковщика представляет собой модифицированную версию UPX. Код двоичных файлов, упакованных в UPX, и пользовательского упаковщика очень похож, однако пользовательский упаковщик избегает использования идентифицируемых имен разделов, таких как .UPX0 и .UPX1, и оставляет имена по умолчанию .text, .data и .rsrc без изменений. В упакованной полезной нагрузке также нет магических байтов, в отличие от двоичных файлов, упакованных UPX, которые содержат магические байты UPX!.

Тем не менее, явным признаком того, что образец упакован, является необработанный размер секции .text, который обнулен, в то время как виртуальный размер, как и ожидалось, намного больше; это идентично разделу .UPX0. Поскольку в разделе .text на диске нет данных, точка входа заглушки для распаковки находится в разделе .data, который распаковывает вредоносный код в раздел .text во время выполнения.

Все эти детали указывают на то, что злоумышленник изменил или скопировал определенные элементы из упаковщика UPX, что можно дополнительно подтвердить, сравнив двоичный файл, упакованный UPX, с двоичным файлом, упакованным пользователем HelloXD.

Второй упаковщик, который мы обнаружили, состоит из двух слоев, второй — это пользовательский упаковщик UPX, о котором говорилось выше.

Этот конкретный упаковщик чаще используется для двоичных файлов x64 и включает в себя расшифровку встроенных BLOB-объектов с использованием, казалось бы, пользовательского алгоритма, содержащего нетрадиционные инструкции, такие как XLAT (рис. 6).

Помимо хранения зашифрованного второго уровня, в упаковщике практически отсутствует обфускация; Вызовы API, такие как VirtualAlloc и VirtualProtect, хорошо видны, и отсутствует запутывание потока управления.

Внутреннее устройство программ-вымогателей

Мы обнаружили в открытом доступе два разных образца программы-вымогателя HelloXD, что указывает на то, что она все еще находится в стадии разработки авторами. Первый пример довольно рудиментарный, с минимальной запутанностью и обычно в паре с обфусцированным загрузчиком, отвечающим за его расшифровку с помощью WinCrypt API перед внедрением в память. Второй образец, с другой стороны, гораздо более запутан и выполняется в памяти упаковщиком, а не полноценным загрузчиком.

Хотя обфускация и выполнение могут различаться между двумя образцами, оба образца содержат очень похожие основные функции из-за того, что автор скопировал утекший исходный код Babuk/Babyk для разработки программы-вымогателя HelloXD (рис. 7). В результате большая часть структуры функций перекрывается с Babuk после преодоления запутывания.

Несмотря на то, что между HelloXD и Babuk много общего, между Babuk и двумя разными вариантами есть некоторые небольшие, но важные различия, на которые следует обратить внимание.

HelloXD версии 1 является наименее модифицированной, в ней используется Curve25519-Donna и модифицированный алгоритм HC-128 для шифрования файловых данных, а также она содержит ту же процедуру хеширования CRC, включающую строку dong, возможно, ссылаясь на Chuong Dong, который ранее проанализировал и сообщил о первая версия Babuk (рис. 8).

Однако автор(ы) HelloXD модифицировали печально известный файловый маркер и мьютекс, выбрав dxunmgqehhehyrhtxywuhwrvzxqrcblo в качестве файлового маркера и С наилучшими пожеланиями и добрыми намерениями… в качестве мьютекса (рис. 9).

В HelloXD версии 2 авторы решили изменить процедуру шифрования, заменив модифицированный алгоритм HC-128 симметричным шифром Rabbit. Кроме того, маркер файла снова изменился, на этот раз он выглядит как случайные байты, а не связная строка.

Также изменен мьютекс, установленный в nqldslhumipyuzjnatqucmuycqkxjon в одном из примеров (рис. 10).

Обе версии были скомпилированы с помощью одного и того же компилятора (предположительно, GCC 3.x и выше, судя по искаженным именам экспортов), что приводит к очень похожим результатам экспорта не только между вариантами программ-вымогателей, но и между другими вредоносными программами, которые мы связали с автором (рис. 11).

Самая большая разница между версиями заключается в интересном добавлении вторичной полезной нагрузки, встроенной в версию 2. Эта полезная нагрузка шифруется с помощью API WinCrypt таким же образом, как и рассмотренный выше запутанный загрузчик. После расшифровки полезная нагрузка дропается в System32 с именем userlogin.exe, прежде чем будет создана служба, указывающая на нее. Затем запускается userlogin.exe (рис. 12).

Особенность этого файла в том, что это вариант MicroBackdoor с открытым исходным кодом, бэкдор, позволяющий злоумышленнику просматривать файловую систему, загружать и скачивать файлы, выполнять команды и удалять себя из системы (рис. 13). Поскольку субъект угрозы обычно имеет плацдарм в сети до развертывания программы-вымогателя, возникает вопрос, почему этот бэкдор является частью выполнения программы-вымогателя. Одна из возможностей заключается в том, что он используется для мониторинга выкупленных систем на предмет активности синей команды и реагирования на инциденты (IR), хотя даже в этом случае необычно видеть, что наступательные инструменты удаляются на этом этапе заражения

WTFBBQ Pivots

При анализе двоичных файлов программы-вымогателя мы обнаружили уникальную строку, преобладающую почти во всех образцах: :wtfbbq (хранится как UTF-16LE). Запрос этой строки к VirusTotal привел к обнаружению восьми файлов, шесть из которых можно было напрямую отнести к x4k через их собственный граф VirusTotal, отображающий их инфраструктуру. Обнаруженные образцы в основном представляют собой маячки Cobalt Strike, использующие сложную маскировку потока управления — в отличие от образцов программы-вымогателя HelloXD, которые мы видели ранее.

К сожалению, эта конкретная строка не полностью уникальна для x4k, а вместо этого находится в нескольких репозиториях GitHub как часть метода, позволяющего работающему исполняемому файлу удалять себя с диска путем переименования основных потоков данных в файле на :wtfbbq. Поиск строки, отличной от UTF-16LE, приводит к нескольким файлам, а фильтрация исполняемых файлов дает 10 результатов, большинство из которых представляют собой двоичные файлы на основе NIM, потенциально связанные с этим репозиторием GitHub.

Хотя строка :wtfbbq не уникальна для x4k, при поиске версии UTF-16LE, обнаруженной в проанализированных образцах программы-вымогателя HelloXD, мы обнаружили только двоичные файлы, связанные с инфраструктурой x4k, что обеспечивает довольно сильную связь между HelloXD и x4k.

Поиск атрибутов программ-вымогателей

Бэкдор предоставил чрезвычайно полезную информацию о потенциальной угрозе, стоящей за программой-вымогателем, поскольку у него был следующий жестко запрограммированный IP-адрес для использования в качестве управления и контроля (C2): 193.242.145.158. При переходе по этому IP-адресу мы заметили адрес электронной почты — tebya@poime.li — в заголовке страницы, первое звено в цепочке атрибуции (рис. 14).

Используя адрес электронной почты в качестве отправной точки, мы определили дополнительные домены, которые были связаны с tebya@poime.li.

Некоторые из них исторически разрешались в некоторые вредоносные IP-адреса, что привело нас к обнаружению дополнительной инфраструктуры и вредоносных программ, размещенных в других доменах (таблица 3). Многие из них также используют имя x4k в домене.

Изучая эту инфраструктуру на VirusTotal, мы заметили, что некоторые из найденных нами доменов были частью графа VirusTotal под названием a.y.e/, созданного пользователем x4k 30 июня 2021 года. На этом графике мы обнаружили его инфраструктуру и вредоносные файлы, которые также были связаны с доменами. Однако это был не единственный граф, который мы наблюдали за созданием x4k. Мы также столкнулись с дополнительными графами, отображающими различные вещи, такие как Русские хосты, DDoS Guard и другие, датированные 10 августа 2020 года (рис. 15)

Кроме того, мы заметили, что первоначальное электронное письмо было связано с учетной записью GitHub (рис. 16), а также с различными форумами, включая XSS, известный русскоязычный хакерский форум, созданный для обмена знаниями об эксплойтах, уязвимостях, вредоносных программах и проникновении в сеть.

На странице GitHub мы также наблюдали URL-адрес сайта — xn--90a5ai.com(фсб.com) — с разрешением ранее упомянутого IP 164.68.114.29, который в данный момент времени показывает только анимацию соединяющихся точек. При этом, просматривая исходный HTML-код сайта, мы обнаружили пару ссылок на ранее замеченного пользователя — x4kme — и другие псевдонимы, такие как uKn0wn, который наблюдался в образцах программы-вымогателя HelloXD.

https://xss.pro/attachments/38128/?hash=4dd2a40e86a7f9f938e91fbe163be9ae

Из списка псевдонимов, используемых злоумышленником, мы смогли обнаружить еще одну учетную запись GitHub с именем l4ckyguy, где есть изображение профиля, местоположением и URL-адресом в описании со ссылкой на ранее обнаруженную учетную запись (x4kme) и имя, Ваня Топор, которое, как мы полагаем, может быть другим псевдонимом для этого злоумышленника. Также была обнаружена еще одна учетная запись l4cky-control. Этот репозиторий содержал скрипт Python, который расшифровывал вторичный скрипт Python, который обращался к IP 167.86.87.27 для загрузки и выполнения другого скрипта Python. Этот конкретный IP-адрес был связан с сервером Contabo, который x4k также включил в свой граф VirusTotal, описанный выше.

Мы также обнаружили учетную запись YouTube, связанную с хакером через первоначальный адрес электронной почты tebya@poime[.]li, используя другой псевдоним, Ваня Топор.

В учетной записи YouTube нет общедоступных видеороликов, но мы заметили, что этот хакер делился незарегистрированными ссылками на различных хакерских форумах. Содержание роликов составляли учебные пособия и пошаговые руководства, где злоумышленник показывал свою методику выполнения тех или иных действий в зависимости от видео. В видеороликах не было звука, но злоумышленник набирал комментарий на терминале.

Найденные видеоролики дали нам представление об операциях x4k, прежде чем перейти к действиям программ-вымогателей. Мы узнали, этот злоумышленник использует Cobalt Strike для своих операций, в том числе как настроить маячки, а также как отправлять файлы на скомпрометированные системы. В одном из видеороликов мы действительно наблюдали, как злоумышленник выполнял тест на утечку DNS на своем телефоне Android. Также нам удалось увидеть, как выглядел домен фсб[.]com в октябре 2020 года — своего рода блог под названием Призрак в сети. Там, где злоумышленник продолжает ссылаться на свою тему Призрак, аналогичная тема наблюдается в образцах программы-вымогателя HelloXD (рис. 19).

В другом случае видео мы наблюдали, как злоумышленник отправил образец LockBit 2.0 в песочницу Cuckoo и сравнил результаты с другим образцом, предположительно LockBit 2.0, до того, который был отправлен в видео. На момент написания мы не думаем, что x4k связан с активностью LockBit 2.0, но выбор именно этого семейства программ-вымогателей показался нам интересным (рис. 20). Мы также заметили, что этот злоумышленник использует другие песочницы помимо Cuckoo, такие как ANY.RUN и Hybrid Analysis, для проверки вердиктов и инструментов, а также различные виртуальные машины.

Кроме того, этот хакер не только использует инструменты с открытым исходным кодом, но и разрабатывает свои собственные инструменты и сценарии. Нам удалось увидеть, как этот злоумышленник демонстрирует некоторые из своих инструментов, выполняющих автоматизированные действия в своих видеороликах, таких как обфускацию файлов, создание исполняемых файлов и подписывание кода (рис. 21).

Присмотревшись к основной ОС x4k, мы полагаем, что это настроенный экземпляр Kali Linux, адаптированный к его потребностям. Большинство его видео, комментариев, конфигураций и руководств написаны на русском языке, и в сочетании со знаниями, полученными в результате нескольких OPSEC mistakes. Россия также является местом, откуда, по нашему мнению, происходит x4k. Кроме того, мы столкнулись с логотипом ClamAV во время одного из обучающих видеороликов злоумышленников — тот же логотип использовался в образцах программы-вымогателя HelloXD (рис. 22). На этот раз x4k использует логотип в качестве стартового меню для своей ОС.

На той же панели задач мы также заметили значок Telegram, который является очень популярным приложением для обмена сообщениями для общения в чате, но также используется злоумышленниками, такими как LAPSUS$, для публикации новостей в определенных каналах. Используя его имя пользователя, псевдоним и опорную точку, мы смогли идентифицировать две учетные записи Telegram с той же картинкой, что и ранее, и описаниями, указывающими на основной сайт злоумышленника фсб.com. Мы заметили, что учетная запись Telegram x4k используется активно по сравнению со старой учетной записью, которая, по данным Telegram, некоторое время не была активной (рис. 23).

x4k имеет очень сильное присутствие в Интернете, что позволило нам раскрыть большую часть его деятельности за последние два года. Этот хакер мало что сделал для того, чтобы скрыть вредоносную активность, и, вероятно, будет продолжать это поведение.

Заключение

Исследование Unit 42 обнаружило HelloXD, семейство программ-вымогателей на начальных стадиях, но уже намеревающихся повлиять на организации. Хотя функциональность программы-вымогателя не является чем-то новым, в ходе нашего исследования мы обнаружили, что программа-вымогатель, скорее всего, разработана злоумышленником по имени x4k. Этот злоумышленник хорошо известен на различных хакерских форумах и, судя по всему, имеет российское происхождение. Unit 42 смог обнаружить дополнительную активность x4k, связанную с вредоносной инфраструктурой, и дополнительные вредоносные программы, помимо первоначального образца программы-вымогателя, начиная с 2020 года.

Программа-вымогатель — прибыльная операция, если все сделано правильно. Согласно последнему отчету об угрозах программ-вымогателей, Unit 42 отмечает рост требований о выкупе и средних выплат. Unit 42 считает, что x4k, этот злоумышленник, в настоящее время расширяется в бизнесе программ-вымогателей, чтобы извлечь выгоду из некоторых достижений, которые получают другие группы программ-вымогателей.

Переведено специально для xss.pro

Автор перевода: yashechka

Источник: https://unit42.paloaltonetworks.com/helloxd-ransomware/