Добрый день. Я новичок в этой сфере, разбираюсь только, не кидайте сильно камнями (может как-то непонятно написал, но как есть )

)

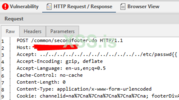

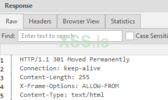

Есть сайт, проверил с помощью Нетспаркера, увидел что есть старый Томкат. Не пойму как его найти (не бьется ничего по адресу "сайт:8180" и т.д., хотя в сканере четко показано что есть). И ошибок таких не выдает, если вручную смотреть. То ли что-то не так делаю.

Хотел использовать эксплоит, через метасплоит, для этой версии, только как это сделать? (так все прописываю как надо rhost,port и т.д., только толку если томката не видно вручную) Если так он не обнаруживается (через nmap везде светится nginx). Буду рад помощи, урл в ЛС. Если получится внутрь залезть, отблагодарю финансово. А самое главное самому понять как это сделать). Может (а скорее всего так и есть), описал как-то криво. Просто нет полного понимания пока.

Есть сайт, проверил с помощью Нетспаркера, увидел что есть старый Томкат. Не пойму как его найти (не бьется ничего по адресу "сайт:8180" и т.д., хотя в сканере четко показано что есть). И ошибок таких не выдает, если вручную смотреть. То ли что-то не так делаю.

Хотел использовать эксплоит, через метасплоит, для этой версии, только как это сделать? (так все прописываю как надо rhost,port и т.д., только толку если томката не видно вручную) Если так он не обнаруживается (через nmap везде светится nginx). Буду рад помощи, урл в ЛС. Если получится внутрь залезть, отблагодарю финансово. А самое главное самому понять как это сделать). Может (а скорее всего так и есть), описал как-то криво. Просто нет полного понимания пока.