Пожалуйста, обратите внимание, что пользователь заблокирован

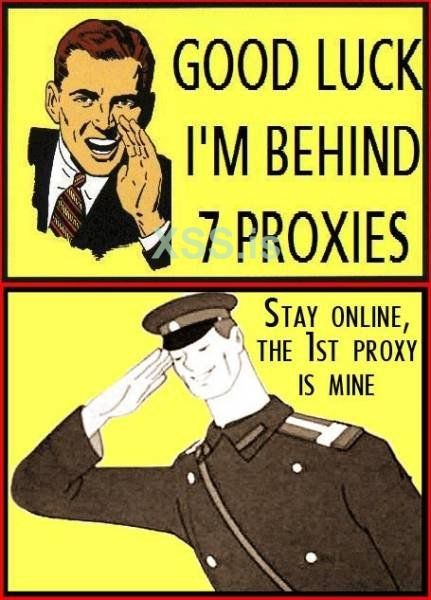

Суть вопроса в том, что торрент не дает возможность анонимно организовать раздачу. Через Socks можно поставить ТОЛЬКО загрузку, отдача не идет по понятным причинам. обычный дефолтный конфиг ОПЕН_ВПН тоже не работает на раздачу, либо идет в обход ВПН пир-ту-пир, либо вообще не идет.

Если не сложно напишите конкретные iptables для сокс сервера или ВПН сервера для решения.

По логике вещей если сделать проброс портов на ОПЕНВПН то должно заработать.

Скажите пжста, про вариант использования реверс-прокси, это будет работать?

За помощь вполне могу на пиво (20$) на btc скинуть.

Если не сложно напишите конкретные iptables для сокс сервера или ВПН сервера для решения.

По логике вещей если сделать проброс портов на ОПЕНВПН то должно заработать.

Скажите пжста, про вариант использования реверс-прокси, это будет работать?

За помощь вполне могу на пиво (20$) на btc скинуть.