всем привет дорогие друзья!

в интернете существует много статей,товаров,видео по поводу ,,хакерских устройств''

давайте попробую разобрать что это и зачем...

начнем с этого:

По сути, это обычный беспроводной роутер (на базе беспроводного чипа Atheros AR9331 SoC и процессора 400 МГц), но со специальной, основанной на OpenWRT прошивкой, в которой по умолчанию включены такие утилиты, как Karma, DNS Spoof, SSL Strip, URL Snarf, ngrep и другие. Таким образом, достаточно включить устройство, настроить интернет (все конфигурируется через веб-интерфейс) — и перехватывать данные пользователей. Роутер нуждается в питании, и это мешает его мобильности; однако существует огромное количество вариантов (что активно обсуждается на официальном форуме) использовать аккумуляторы — так называемые Battery Pack.

НО ЗАЧЕМ????

когда есть старый добрый линукс и wifite..... но если вы умеете писать прошивки на такого рода устройства то в перед!!!! а так я бы не пользовался стандартными прошивками...

если не хвататет антены на ноутбуке то есть на алиэкспресс)) wifi адаптер с режимом мониторинга. и все wifite протянет ноги до кабины пилота)

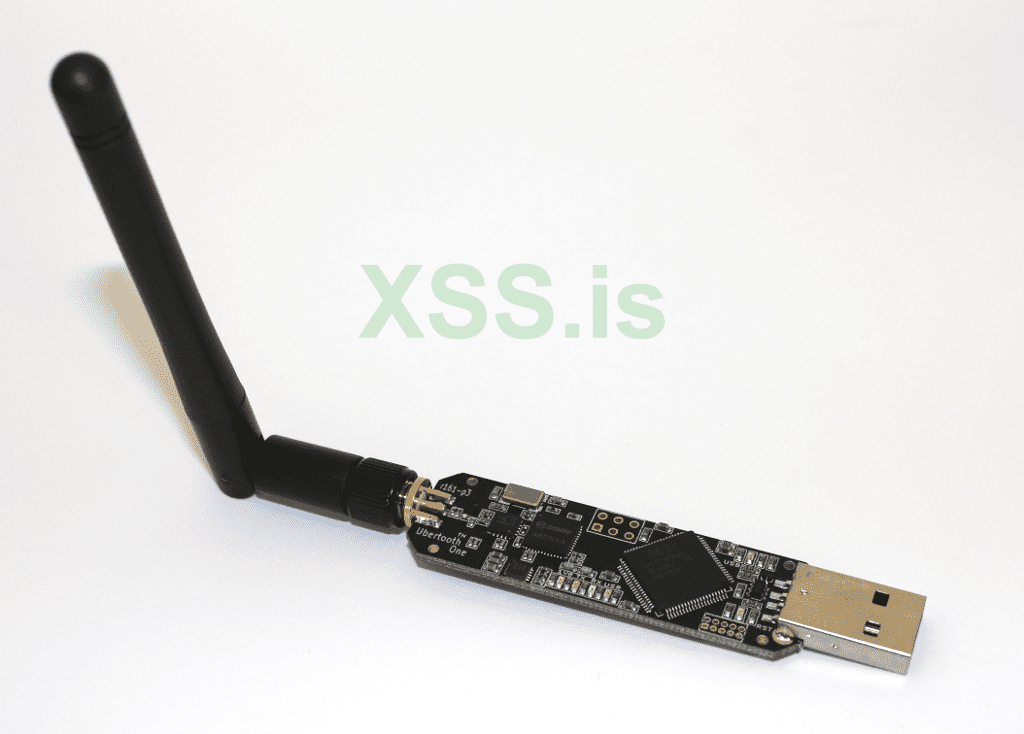

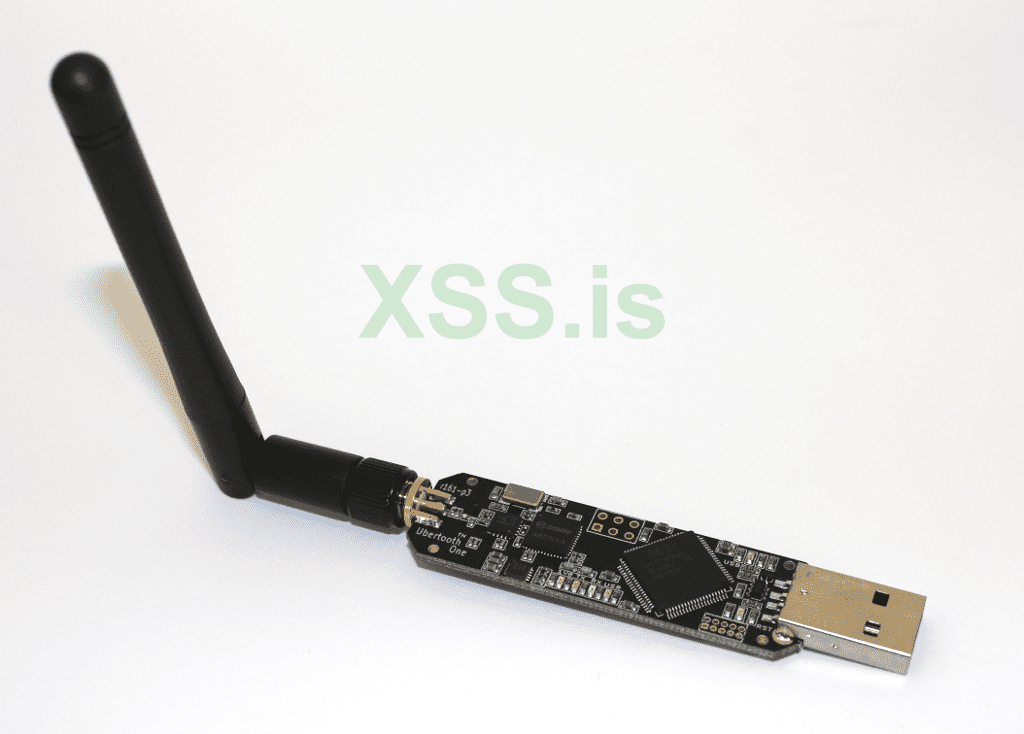

с Ubertooth One можно беспрепятственно перехватывать фреймы из Bluetooth-эфира, причем использовать для этого привычные утилиты вроде Kismet. Можно девайс собрать самому, если руки растут из нужного места, или же купить готовое к использованию устройство в одном из авторизированных магазинов. ЗАЧЕМ????? линукс и в перед!!!!!!! а как вы себе это представляете ???7 чидишь в кафе, и из твоего ноута торчит антенна.... вот прям не подозрительно.................................

как и говорил в первом пункте вот про этот адаптер... режим мониторинга и в перед

всеми любимая утка

эмулирует HID-устройство (клавиатуру) и, пользуясь тем, что система воспринимает их как доверенные, эмулировать ввод, который создает в системе нужные нагрузки (например, открытие шелла). USB Rubber Ducky является аналогом Teensy. Сердце устройства — 60-мегагерцевый 32-битный AVR-микроконтроллер AT32UC3B1256, однако хардкодить что-то на низком уровне не требуется. Устройство поддерживает удивительно простой скриптовый язык Duckyscript (похожий на обычные bat-сценарии), на котором к тому же уже реализованы всевозможные пейлоады. Запустить приложение, создать Wi-Fi-бэкдор, открыть reverse-шелл — можно сделать все то же самое, как если бы ты имел физический доступ к компьютеру. Еще большую гибкость предоставляет дополнительное хранилище в виде microSD карточки, на которой можно одновременно разместить несколько пэйлоадов. прошивок в инете хоть задницуй жуй. действительно интересное устройство которое у меня есть. в нем есть смысл! если вы работаете в офисе то почему бы и нет)

5-usb rubber ducky

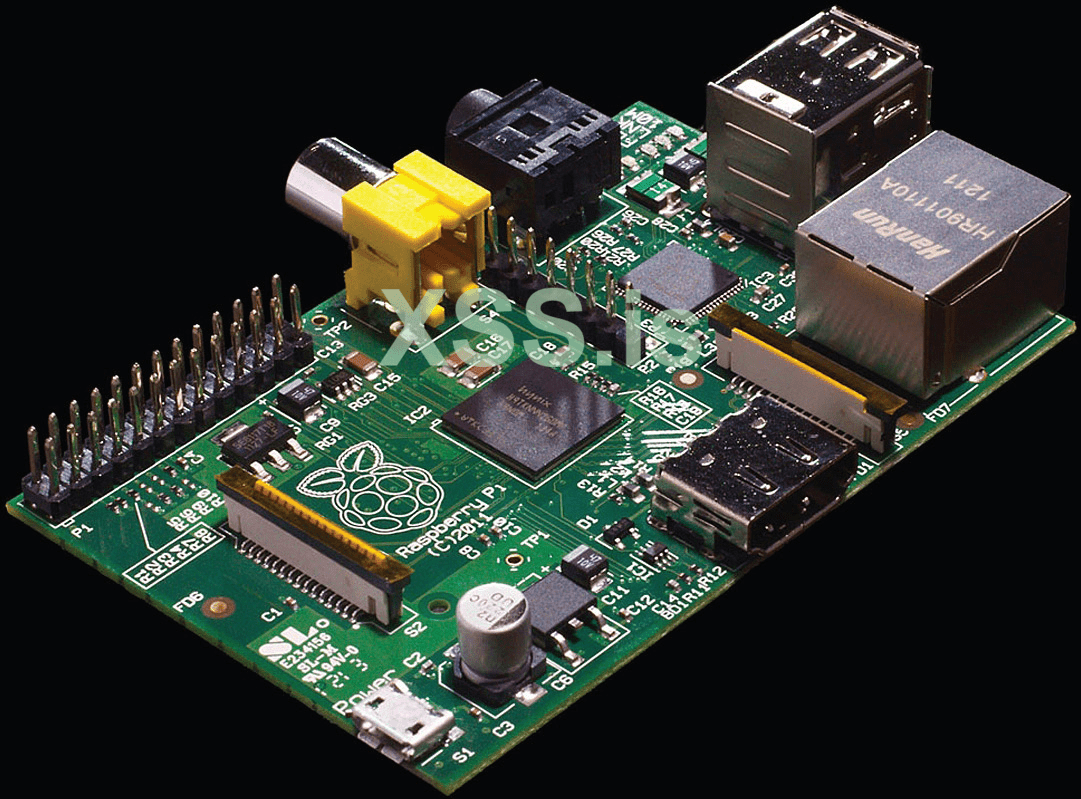

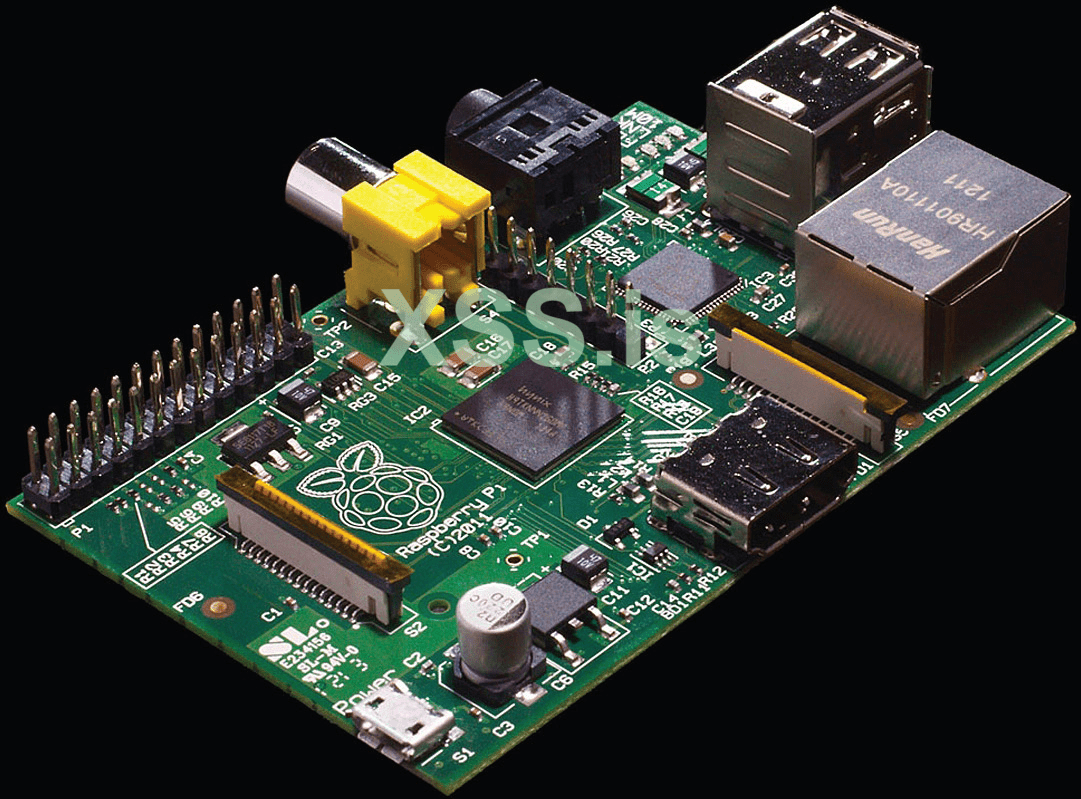

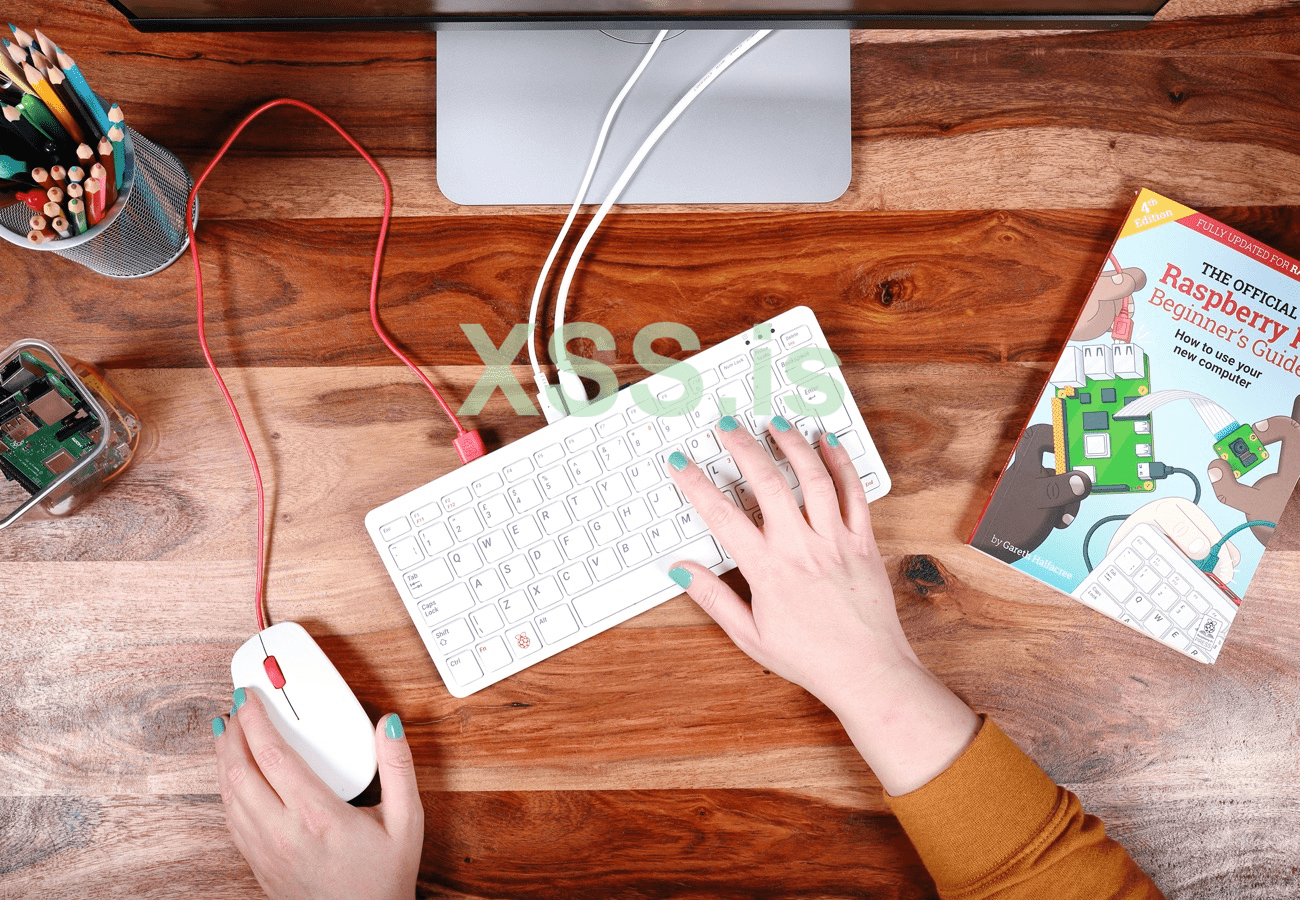

и начинается самое интересное. у меня у самого малина 4 на 16 гб оперативы стоит parrot os. с ней действительно много что можно делать. от сервера до анонимайзера... юзаю его как проводник между моим пк и интернетом. к нему эти устройства подключать интересною действительно есть в чем покапаться. на ,,анонимность'' ы бы присмотрел вот эту модель. например как для взломов в публичных местах.

raspberry PI 400

опять же. все это имеет смысл когда вы умеете этим пользоваться и умеете писать прошивки

p.s пишите под статьей какие хакерские устройства нужно разобрать! разберу подробно.

если кто хочет поддержать за ссылкой на донат в лс)

в интернете существует много статей,товаров,видео по поводу ,,хакерских устройств''

давайте попробую разобрать что это и зачем...

начнем с этого:

1. WiFi Pineapple Mark IV

По сути, это обычный беспроводной роутер (на базе беспроводного чипа Atheros AR9331 SoC и процессора 400 МГц), но со специальной, основанной на OpenWRT прошивкой, в которой по умолчанию включены такие утилиты, как Karma, DNS Spoof, SSL Strip, URL Snarf, ngrep и другие. Таким образом, достаточно включить устройство, настроить интернет (все конфигурируется через веб-интерфейс) — и перехватывать данные пользователей. Роутер нуждается в питании, и это мешает его мобильности; однако существует огромное количество вариантов (что активно обсуждается на официальном форуме) использовать аккумуляторы — так называемые Battery Pack.

НО ЗАЧЕМ????

когда есть старый добрый линукс и wifite..... но если вы умеете писать прошивки на такого рода устройства то в перед!!!! а так я бы не пользовался стандартными прошивками...

если не хвататет антены на ноутбуке то есть на алиэкспресс)) wifi адаптер с режимом мониторинга. и все wifite протянет ноги до кабины пилота)

2. Ubertooth One

с Ubertooth One можно беспрепятственно перехватывать фреймы из Bluetooth-эфира, причем использовать для этого привычные утилиты вроде Kismet. Можно девайс собрать самому, если руки растут из нужного места, или же купить готовое к использованию устройство в одном из авторизированных магазинов. ЗАЧЕМ????? линукс и в перед!!!!!!! а как вы себе это представляете ???7 чидишь в кафе, и из твоего ноута торчит антенна.... вот прям не подозрительно.................................

3-ALFA USB WiFi

как и говорил в первом пункте вот про этот адаптер... режим мониторинга и в перед

4-USB Rubber Ducky

всеми любимая утка

эмулирует HID-устройство (клавиатуру) и, пользуясь тем, что система воспринимает их как доверенные, эмулировать ввод, который создает в системе нужные нагрузки (например, открытие шелла). USB Rubber Ducky является аналогом Teensy. Сердце устройства — 60-мегагерцевый 32-битный AVR-микроконтроллер AT32UC3B1256, однако хардкодить что-то на низком уровне не требуется. Устройство поддерживает удивительно простой скриптовый язык Duckyscript (похожий на обычные bat-сценарии), на котором к тому же уже реализованы всевозможные пейлоады. Запустить приложение, создать Wi-Fi-бэкдор, открыть reverse-шелл — можно сделать все то же самое, как если бы ты имел физический доступ к компьютеру. Еще большую гибкость предоставляет дополнительное хранилище в виде microSD карточки, на которой можно одновременно разместить несколько пэйлоадов. прошивок в инете хоть задницуй жуй. действительно интересное устройство которое у меня есть. в нем есть смысл! если вы работаете в офисе то почему бы и нет)

5-usb rubber ducky

и начинается самое интересное. у меня у самого малина 4 на 16 гб оперативы стоит parrot os. с ней действительно много что можно делать. от сервера до анонимайзера... юзаю его как проводник между моим пк и интернетом. к нему эти устройства подключать интересною действительно есть в чем покапаться. на ,,анонимность'' ы бы присмотрел вот эту модель. например как для взломов в публичных местах.

raspberry PI 400

опять же. все это имеет смысл когда вы умеете этим пользоваться и умеете писать прошивки

p.s пишите под статьей какие хакерские устройства нужно разобрать! разберу подробно.

если кто хочет поддержать за ссылкой на донат в лс)

Последнее редактирование: