Скорость шифрования файлов вымогательским ПО имеет большое значение для команд реагирования на угрозы.

Исследователи компании Splunk провели эксперимент, в ходе которого протестировали десять вымогательских программ с целью установить, как они шифруют файлы, и как быстро нужно реагировать на их атаки.

Программа-вымогатель – вредоносное ПО, которое перечисляет файлы и каталоги на скомпрометированной машине, выбирает подходящие для шифрования, а затем шифрует, из-за чего они становятся недоступными без соответствующего ключа дешифрования.

Скорость шифрования файлов вымогательским ПО имеет большое значение для команд реагирования на угрозы. Чем быстрее его удастся обнаружить, тем меньший ущерб оно причинит, и подлежащих восстановлению данных будет меньше.

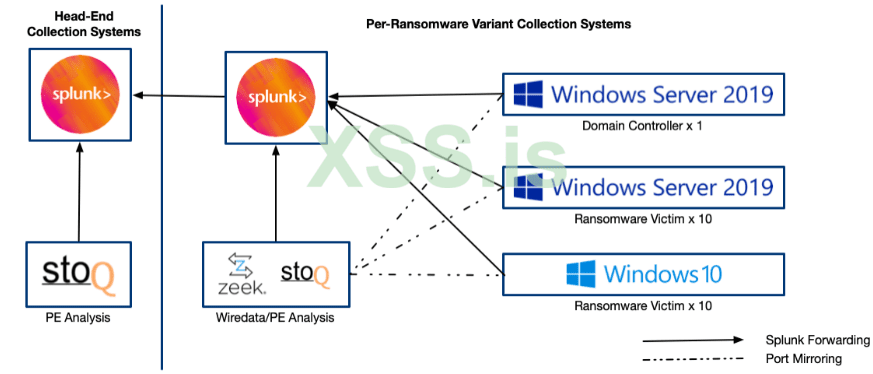

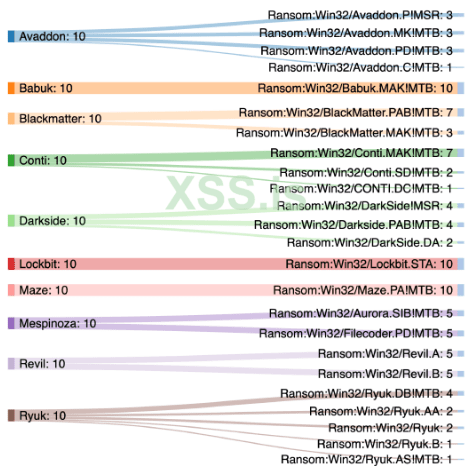

Исследователи Splunk провели 400 тестов с использованием десяти различных вымогательских семейств, по десять программ в каждом семействе, на четырех различных хостах Windows 10 и Windows Server 2019 с разной производительностью.

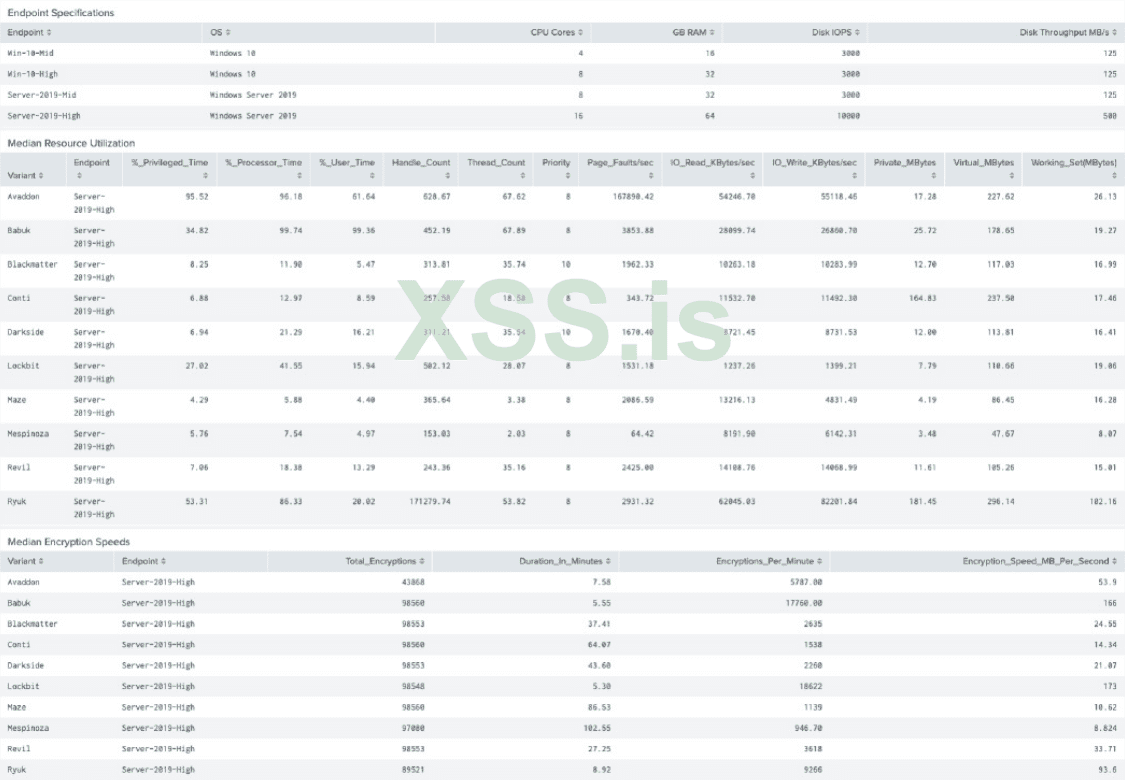

В ходе тестирований специалисты определили скорость шифрования 98 561 файла общим объемом 53 ГБ с помощью различных инструментов, таких как Windows logging, Windows Perfmon statistics, Microsoft Sysmon, Zeek и stoQ.

Общее среднее время для всех ста программ-вымогателей на тестовых установках составило 42 минуты 52 секунды. Однако, как показано в представленной ниже таблице, некоторые образцы значительно отклонялись от этого медианного значения.

Самым быстрым о опасным оказалось семейство вымогателей LockBit, которому удалось зашифровать все файлы в среднем всего за 5 минут 50 секунд. Самый быстрый представитель семейства шифровал файлы со скоростью 25 тыс. в минуту.

Ранее популярное вымогательское ПО Avaddon зашифровало файлы за 13 минут, REvil – за 24 минуты, а BlackMatter и Darkside – за 45 минут. А вот нашумевший вымогатель Conti явно отстает от них – на шифрование 53 ГБ данных у него ушел почти час. Среди отстающих также оказались Maze и PYSA, которым потребовалось целых два часа.

Подробнее: https://www.securitylab.ru/news/530765.php

Исследователи компании Splunk провели эксперимент, в ходе которого протестировали десять вымогательских программ с целью установить, как они шифруют файлы, и как быстро нужно реагировать на их атаки.

Программа-вымогатель – вредоносное ПО, которое перечисляет файлы и каталоги на скомпрометированной машине, выбирает подходящие для шифрования, а затем шифрует, из-за чего они становятся недоступными без соответствующего ключа дешифрования.

Скорость шифрования файлов вымогательским ПО имеет большое значение для команд реагирования на угрозы. Чем быстрее его удастся обнаружить, тем меньший ущерб оно причинит, и подлежащих восстановлению данных будет меньше.

Исследователи Splunk провели 400 тестов с использованием десяти различных вымогательских семейств, по десять программ в каждом семействе, на четырех различных хостах Windows 10 и Windows Server 2019 с разной производительностью.

В ходе тестирований специалисты определили скорость шифрования 98 561 файла общим объемом 53 ГБ с помощью различных инструментов, таких как Windows logging, Windows Perfmon statistics, Microsoft Sysmon, Zeek и stoQ.

Общее среднее время для всех ста программ-вымогателей на тестовых установках составило 42 минуты 52 секунды. Однако, как показано в представленной ниже таблице, некоторые образцы значительно отклонялись от этого медианного значения.

Самым быстрым о опасным оказалось семейство вымогателей LockBit, которому удалось зашифровать все файлы в среднем всего за 5 минут 50 секунд. Самый быстрый представитель семейства шифровал файлы со скоростью 25 тыс. в минуту.

Ранее популярное вымогательское ПО Avaddon зашифровало файлы за 13 минут, REvil – за 24 минуты, а BlackMatter и Darkside – за 45 минут. А вот нашумевший вымогатель Conti явно отстает от них – на шифрование 53 ГБ данных у него ушел почти час. Среди отстающих также оказались Maze и PYSA, которым потребовалось целых два часа.

Подробнее: https://www.securitylab.ru/news/530765.php