Пожалуйста, обратите внимание, что пользователь заблокирован

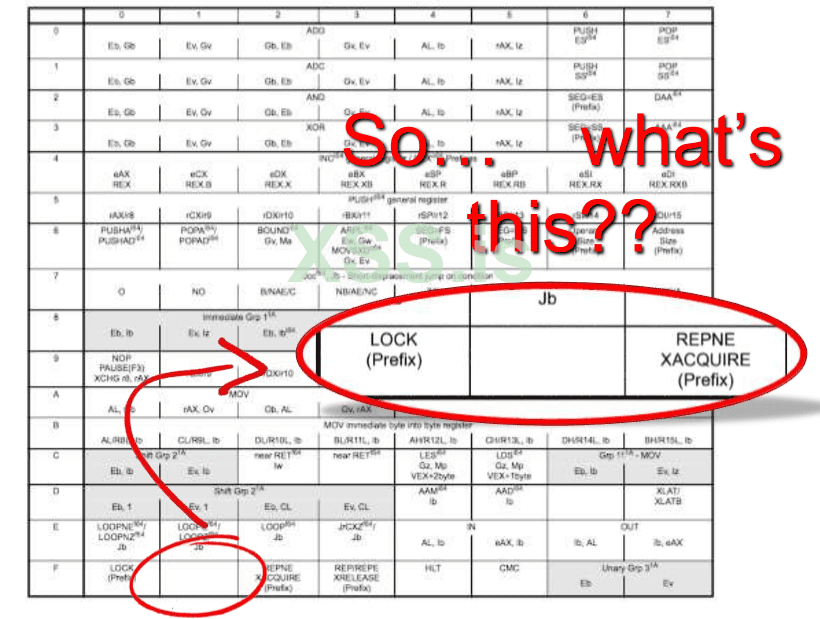

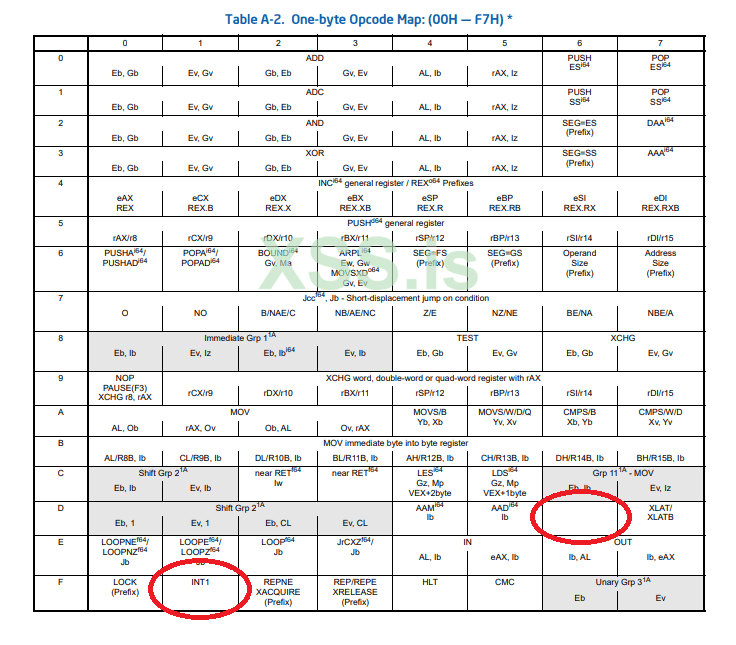

Доброго времени суток. Предлагаю в этом топике делиться информацией о межкольцевых эксплойтах. (Баги, Intel эрреты, PoC'и, "вкусные новости")

Inter-Ring эксплойты - это эксплойты для уязвимостей в микрокоде.

Inter-Ring эксплойты - это эксплойты для уязвимостей в микрокоде.