Пожалуйста, обратите внимание, что пользователь заблокирован

Microsoft решила усложнить задачу злоумышленникам, пытающимся вытащить учётные данные пользователей Windows с помощью процесса LSASS. Для этого разработчики активировали правило «Attack Surface Reduction» по умолчанию. Когда киберпреступникам удаётся проникнуть в сеть организации, они стараются продвинуться латерально, используя украденные логины и пароли, а также эксплойты. Один из наиболее популярных методов атакующих — повысить права до уровня администратора и получить дамп памяти системного процесса Local Security Authority Server Service (LSASS). В этот дамп попадают хешированные NTLM учётные данные пользователей Windows. В результате злоумышленники могут либо провести брутфорс и получить логины и пароли в виде простого текста, либо использовать атаку Pass-the-Hash, чтобы войти в аккаунты на других устройствах в сети.

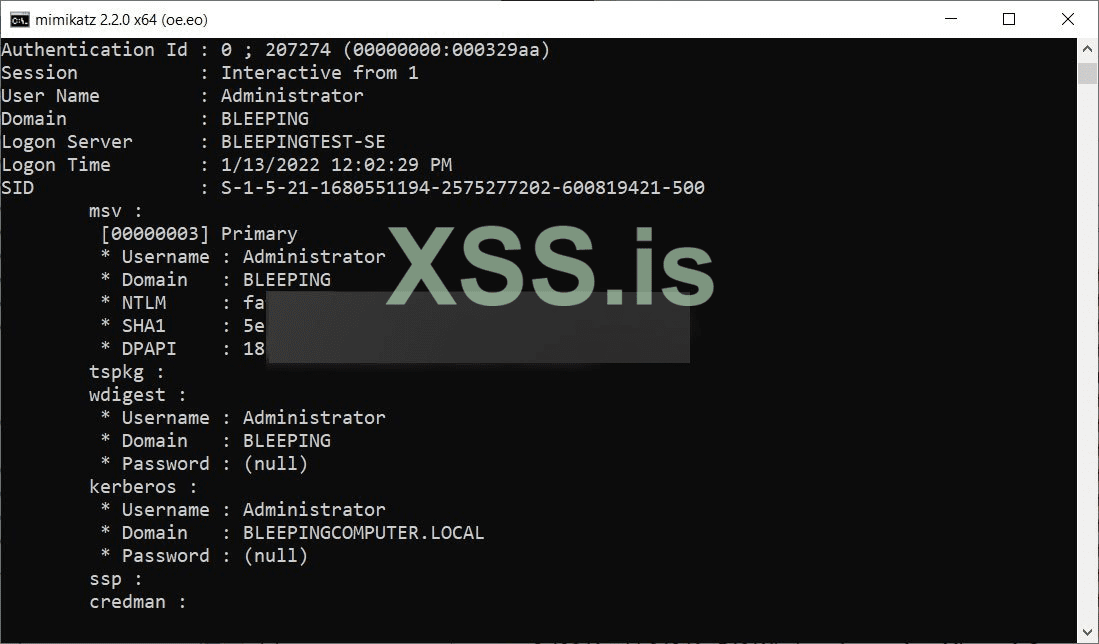

Пример снятия дампа программой Mimikatz приводит издание BleepingComputer:

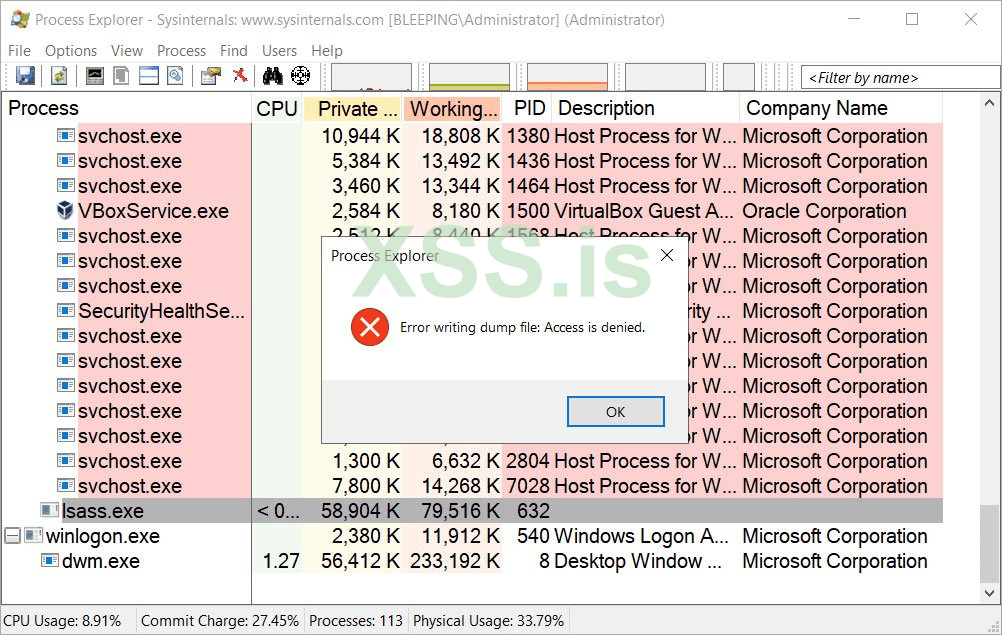

В Microsoft понимали, что с этим вектором атаки надо как-то бороться. Поэтому разработчики представили защитные функции, запрещающие доступ к процессу LSASS. Одна из этих функций, получившая имя Credential Guard, изолирует процесс LSASS и помещает его в виртуальный контейнер, запрещая таким образом доступ других процессов к нему. Тем не менее у этой функции есть и свои минусы. Например, некоторые организации могут отказаться от её использования, поскольку Credential Guard в отдельных случаях приводит к конфликтам с драйверами и приложениями. Чтобы избежать проблем на стороне пользователя, Microsoft планирует активировать правило Attack Surface Reduction (ASR) по умолчанию.

Код:

«Это правило блокирует кражу учётных данных из подсистемы Windows lsass.exe», — так описывают разработчики ASR.

Источник: https://www.anti-malware.ru/news/2022-02-14-111332/38167