Пожалуйста, обратите внимание, что пользователь заблокирован

Интересует вопрос, изложенный в заголовке.

Допустим, имеется RAT, работающий на TCP сокетах.

Логика простая : Есть сервер, есть клиент.

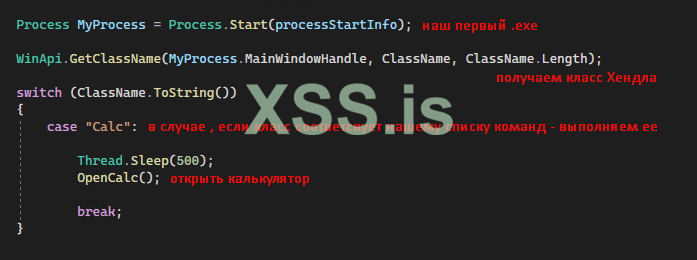

Сервер отправляет сообщение -> клиенту "Открой калькулятор". В коде клиента изложена логика поведения, что при получении сообщения "Открой калькулятор", он должен запустить процесс калькулятора.

Со стороны динамической проверки антивирусом данное поведение выглядит пиздец как подозрительно. Так как приложение ожидает сообщений с какого-то левого сервера и выполняет его команды.

Собственно, вопрос. Как можно реализовать выполнение команд, посланных с сервера, но сделать это не на столько заметным.

Допустим, имеется RAT, работающий на TCP сокетах.

Логика простая : Есть сервер, есть клиент.

Сервер отправляет сообщение -> клиенту "Открой калькулятор". В коде клиента изложена логика поведения, что при получении сообщения "Открой калькулятор", он должен запустить процесс калькулятора.

Со стороны динамической проверки антивирусом данное поведение выглядит пиздец как подозрительно. Так как приложение ожидает сообщений с какого-то левого сервера и выполняет его команды.

Собственно, вопрос. Как можно реализовать выполнение команд, посланных с сервера, но сделать это не на столько заметным.