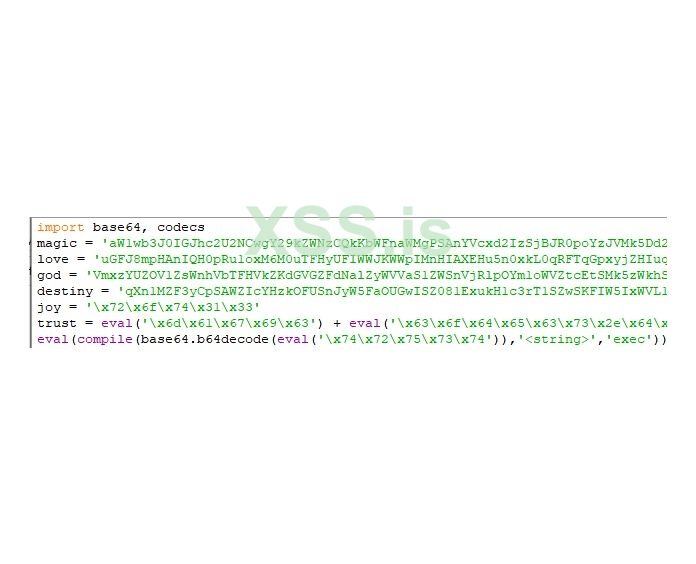

други не пинайте сильно тк совсем не дружу с питончиком но есть файл.py начинающийся с import base64 дальше по сути не читаемым кодом. Возможно данный файл привести в привычный читаемый вид? помогите.. плииииз

-

XSS.stack #1 – первый литературный журнал от юзеров форума

помогите с base64

- Автор темы godmode

- Дата начала

Пожалуйста, обратите внимание, что пользователь заблокирован

Ну так залей куда-нибудь сам файл. Там скорее всего будет что-то типа exec(base64.b64decode("строка")), берешь строку и выполняешь на ней b64decode для снятия одного слоя. Дальше таких эвалов может быть до бесконечности, но это лажовая обфускация, если там у тебя именно то, что я подумал.

- Автор темы

- Добавить закладку

- #3

Ну так залей куда-нибудь сам файл. Там скорее всего будет что-то типа exec(base64.b64decode("строка")), берешь строку и выполняешь на ней b64decode для снятия одного слоя. Дальше таких эвалов может быть до бесконечности, но это лажовая обфускация, если там у тебя именно то, что я подумал.

Пожалуйста, обратите внимание, что пользователь заблокирован

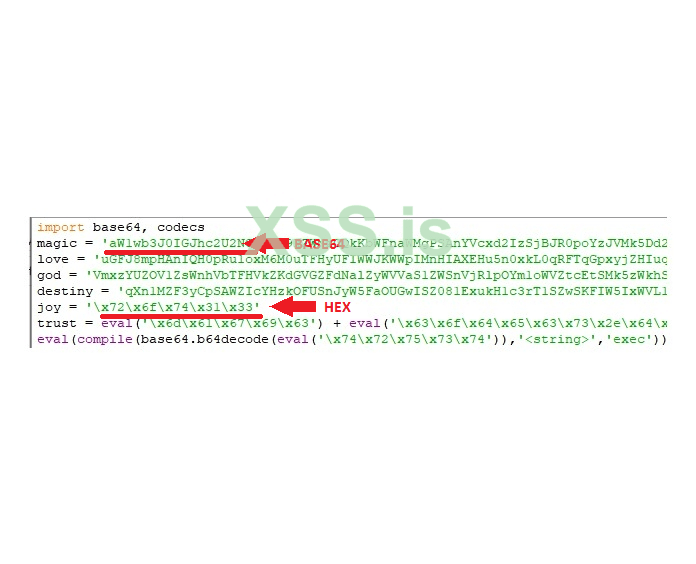

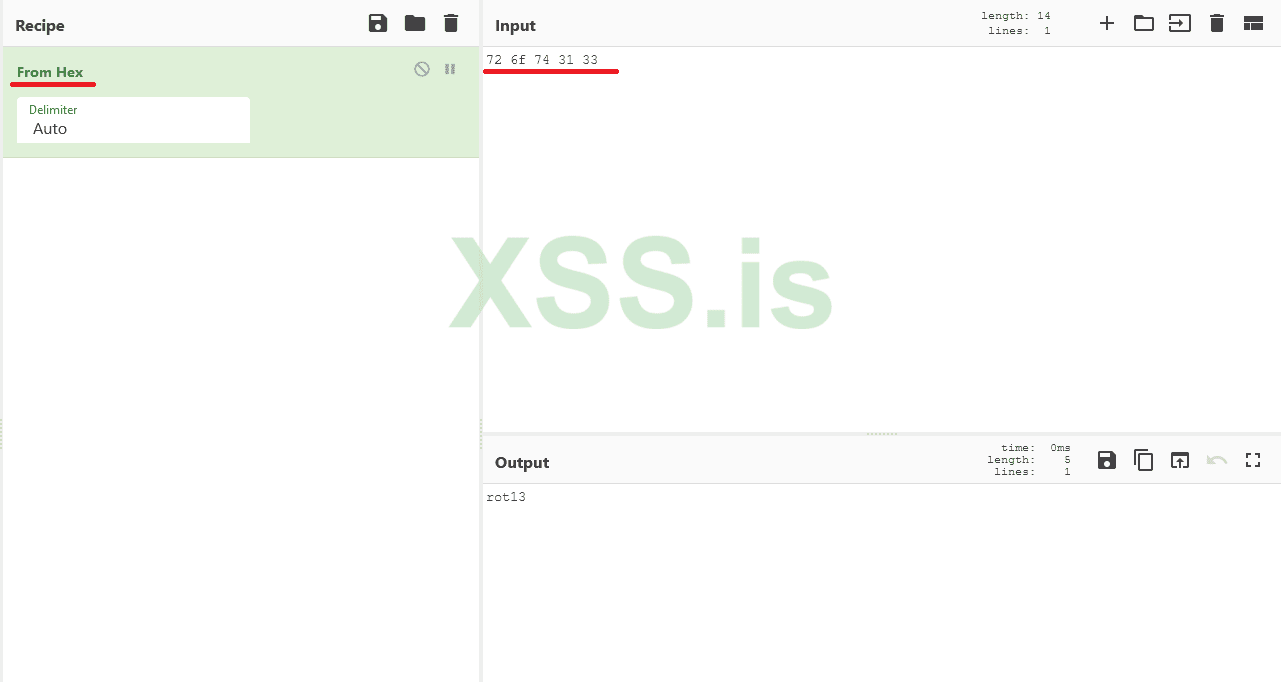

Ну те строки, которые base64 нужно через base64.b64decode прогнать, те, которые со "\x" можешь просто (без эвалов) вставить в repl, и он покажет тебе их в нормальном виде.

Нормальным людям то что с этой картинкой делать?

Иди сюда тогда декодь сам: https://gchq.github.io/CyberChef/

- Автор темы

- Добавить закладку

- #6

Ну те строки, которые base64 нужно через base64.b64decode прогнать, те, которые со "\x" можешь просто (без эвалов) вставить в repl, и он покажет тебе их в нормальном виде.

я криворукий или конверторы не для меня... помогите плизНормальным людям то что с этой картинкой делать?

Иди сюда тогда декодь сам: https://gchq.github.io/CyberChef/

Пожалуйста, обратите внимание, что пользователь заблокирован

Так ты бы вставил сам код, никто не станет переписывать твою х#йнюя криворукий или конверторы не для меня... помогите плиз

- Автор темы

- Добавить закладку

- #8

ща

файл не дает приатачить.. там прото кода на 3 мегаТак ты бы вставил сам код, никто не станет переписывать твою х#йню

Пожалуйста, обратите внимание, что пользователь заблокирован

Тогда скопируй часть, которую тебе нужно декодить...ща

файл не дает приатачить.. там прото кода на 3 мега

Пример расшифровки переменной "joy"

п-ц а обменник для кого придумали?)ща

файл не дает приатачить.. там прото кода на 3 мега

все таки удивляюсь нашему комьюнити) такие вещи даже скринами показывать

я сравниваю с линукс орг там , где тапками закидают вонючими

я сравниваю с линукс орг там , где тапками закидают вонючими

- Автор темы

- Добавить закладку

- #13

не все сразу много знали... спасибо за терпение. я быстро учусьювсе таки удивляюсь нашему комьюнити) такие вещи даже скринами показывать

я сравниваю с линукс орг там , где тапками закидают вонючими

- Автор темы

- Добавить закладку

- #14

файлп-ц а обменник для кого придумали?)

был бы код уложились бы в 3 строки, вместо 15 сообщений.

Последнее редактирование:

- Автор темы

- Добавить закладку

- #16

про переменные в hex все понял про base64 нет

код сообщением вышебЫЛ БЫ КОД УЛОЖИЛИСЬ БЫ В 3 СТРОКИ, ВМЕСТО 15 СООБЩЕНИЙ.

В

Он собирает из нескольких переменных (частично закодированных в rot13), одну строку и выполняет:

trust основной декодер:

Python:

trust = magic + codecs.decode(love, 'rot13') + god + codecs.decode(destiny, 'rot13')Он собирает из нескольких переменных (частично закодированных в rot13), одну строку и выполняет:

Python:

eval(compile(base64.b64decode(trust),'<string>','exec'))- Автор темы

- Добавить закладку

- #18

так возможно предствить код в привычном виде? если можно помогите плиз.Вtrustосновной декодер:

Python:trust = magic + codecs.decode(love, 'rot13') + god + codecs.decode(destiny, 'rot13')

Он собирает из нескольких переменных (частично закодированных в rot13), одну строку и выполняет:

Python:eval(compile(base64.b64decode(trust),'<string>','exec'))

Возможно. Нужно брать и разбирать слой за слоем.так возможно предствить код в привычном виде? если можно помогите плиз.

В идеале такое стоит автоматизировать.

Пожалуйста, обратите внимание, что пользователь заблокирован

Ну для конкретного случая это довольно просто. Создаем класс, наследуем от ast.NodeTransformer, находим все ast.Call, у которых func - b64decode и аргумент - строковый литерал, забираем литерал, дебейзим, заменяем вызов на расбейзенную строку (ast.Str). Но все частные случаи для всех таких горе-обфускаторов сложно покрыть.В идеале такое стоит автоматизировать