1.Криминалистика VPN

(1) Сбор информацииПрежде чем получить доказательства удаленно, получите пароль администратора VPN-сервера от соответствующего персонала, войдите на сервер, проверьте онлайн-пользователей и немедленно измените пароль администратора, гарантируя, что доказательства действительны, чтобы предотвратить злонамеренное использование другим персоналом. уничтожение улик. Затем необходимо извлечь легко теряемые данные, такие как системное время, память, состояние сети, системный процесс, порт, элементы запуска, данные связи и т. д., и преобразовать их в файл изображения для криминалистической экспертизы памяти.

(2) Извлечение ключевых данных

После извлечения изменчивых данных также необходимо извлечь данные, связанные с VPN, развернутые на сервере VPS. После успешного развертывания программы VPN будут созданы файлы конфигурации, файлы журналов и т. д. Из этих файлов вы можете извлечь защищенный адрес VPN, информацию о конфигурации сертификата, информацию об аутентификации общего ключа, сегмент IP-адреса после подключения клиента, имя пользователя для аутентификации, пароль и пользователя, который в данный момент подключен к серверу с помощью VPN. .

2.криминалистика памяти

FTK Imager — это простой инструмент, специально используемый для создания файлов электронных улик, расчета хеш-значений и других функций.Кроме того, он поддерживает различные операционные системы и файловые системы, а также использует технологию поиска информации полнотекстового типа, так что персонал судебно-медицинской экспертизы можно быстро найти нужные электронные доказательства. Ниже приводится краткое описание процесса извлечения образа памяти:(1) Запустите приложение FTK Imager;

(2) Щелкните файл, чтобы выбрать память захвата, появится всплывающее окно захвата памяти, и оно поддерживает настраиваемый путь сохранения и имя файла;

(3) Щелкните Capture Memory, чтобы получить текущий файл системной памяти с именем memdump.mem.

Извлечение важных данных памяти

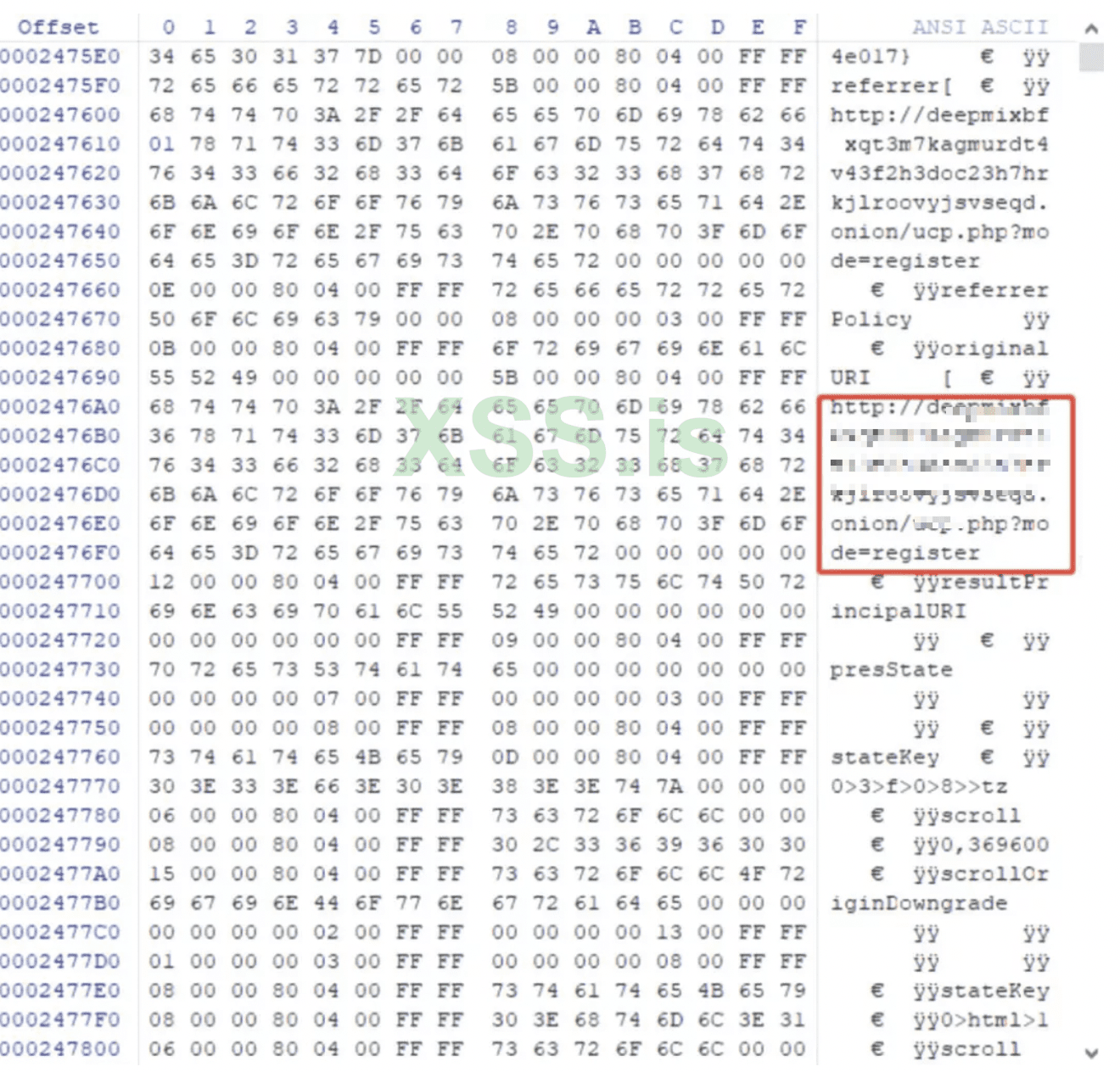

Чтобы получить ключевые данные в файле памяти memdump.mem, вы можете выбрать инструмент просмотра шестнадцатеричных чисел, такой как HxD или Winhex, а затем использовать ключевое слово «лук» для поиска соответствующей информации о трассировке. Результаты поиска показаны на рисунке.

Анализ файла дампа памяти

Прежде чем программу можно будет запустить на компьютере, ее сначала необходимо загрузить в память, и криминалистическая экспертиза памяти становится очень важной, а это означает, что все программы или данные, которые создаются, проверяются или удаляются, будут сохранены в памяти. Сюда входят изображения, все действия в Интернете, ключи шифрования, сетевые подключения или фрагменты кода процессов. Во многих случаях такие свидетельства можно найти только в памяти.

Чтобы получить данные дампа памяти, можно выполнить экспертизу памяти с помощью Volatility, которая предоставляет множество команд для извлечения информации из памяти. Например, вы можете использовать volatility -f *.vmem plist для поиска подозрительных процессов, таких как VPN, браузеры TOR, биткойн-кошельки и т. д. Если он не найден в текущем процессе, вы можете использовать команду volatility -f *.vmem connscan, чтобы найти ранее разорванные и в настоящее время активные соединения, которые могут отображать текущую связь хоста, и вы можете использовать volatility -f *.vmem sockscan для подтверждения того, является ли входящее соединение для связи безопасным.

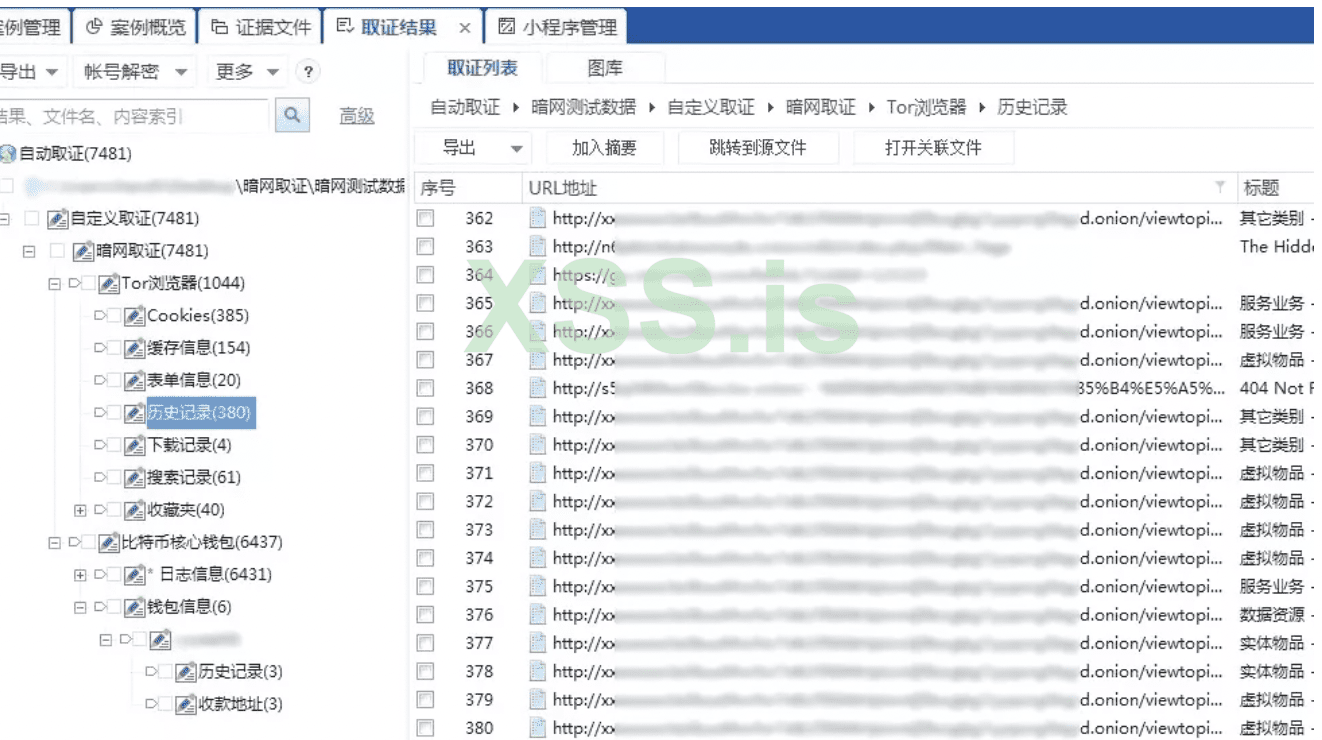

3.Экспертиза браузера TOR

Криминалистическая экспертиза локальных данных и криминалистическая экспертиза платформы онлайн-мониторинга. Информация о локальной памяти может использоваться для извлечения информации из реестра и информации о браузере в памяти. Время установки и время выполнения приложения можно узнать из информации локального реестра. Записи истории, записи загрузки, избранное и информацию формы можно извлечь из локального кеша, который можно использовать для восстановления событий.

4.запись истории

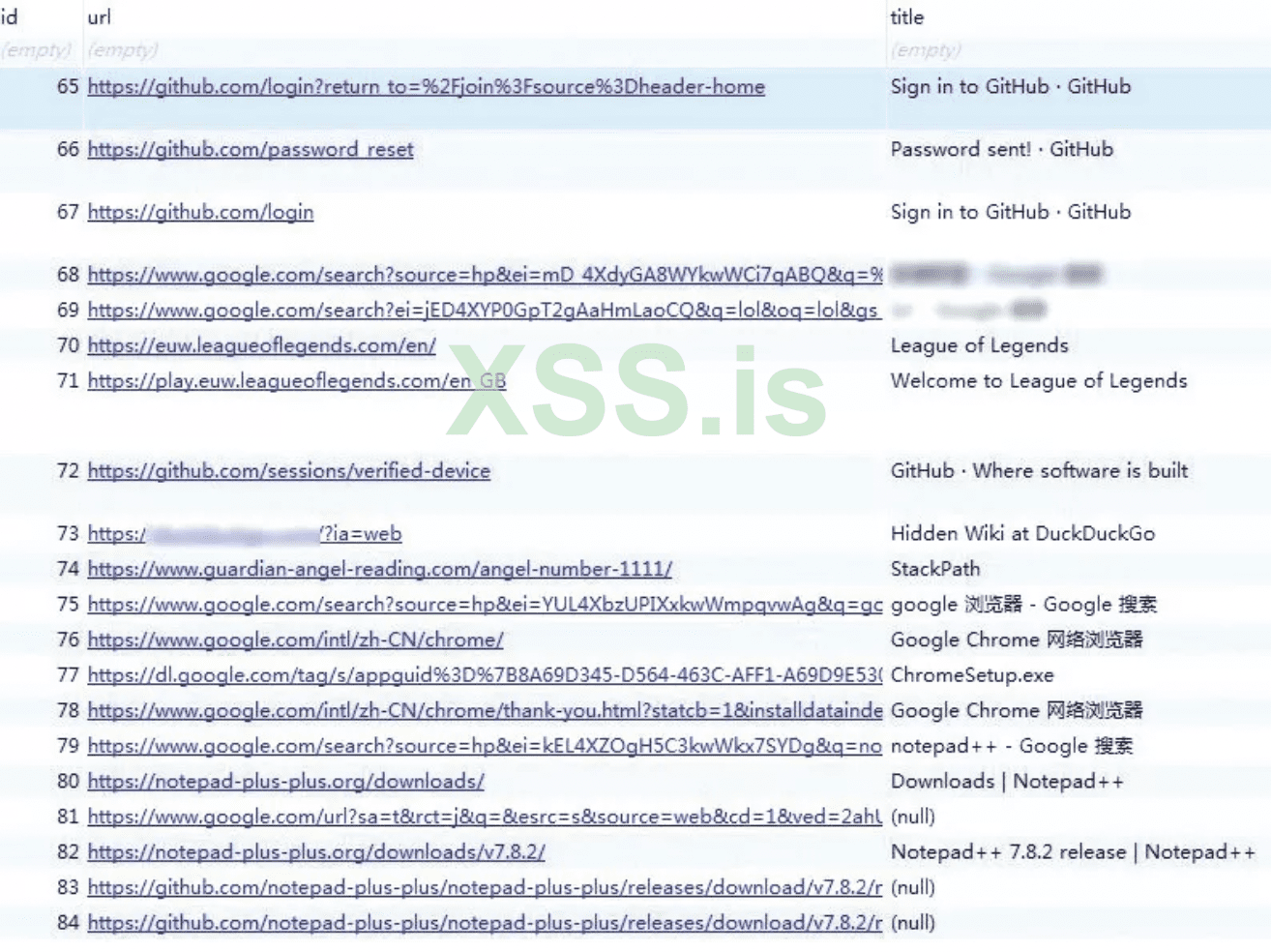

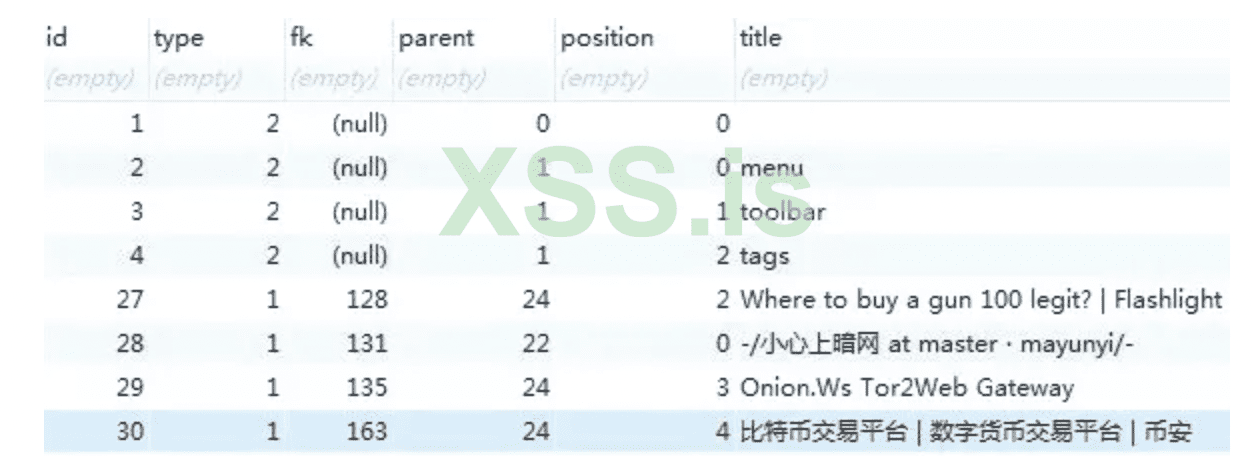

Записи истории – это следы просмотра пользователями. Анализируя записи истории, вы можете косвенно понять поведение пользователей при работе в Интернете. Записи истории сохраняются в файле places.sqlite, а файл places.sqlite можно открыть. с помощью инструмента базы данных. При просмотре веб-страницы URL-ссылка в адресной строке сохраняется в таблице moz_places, а конкретная информация показана на рисунке.

5.скачать запись

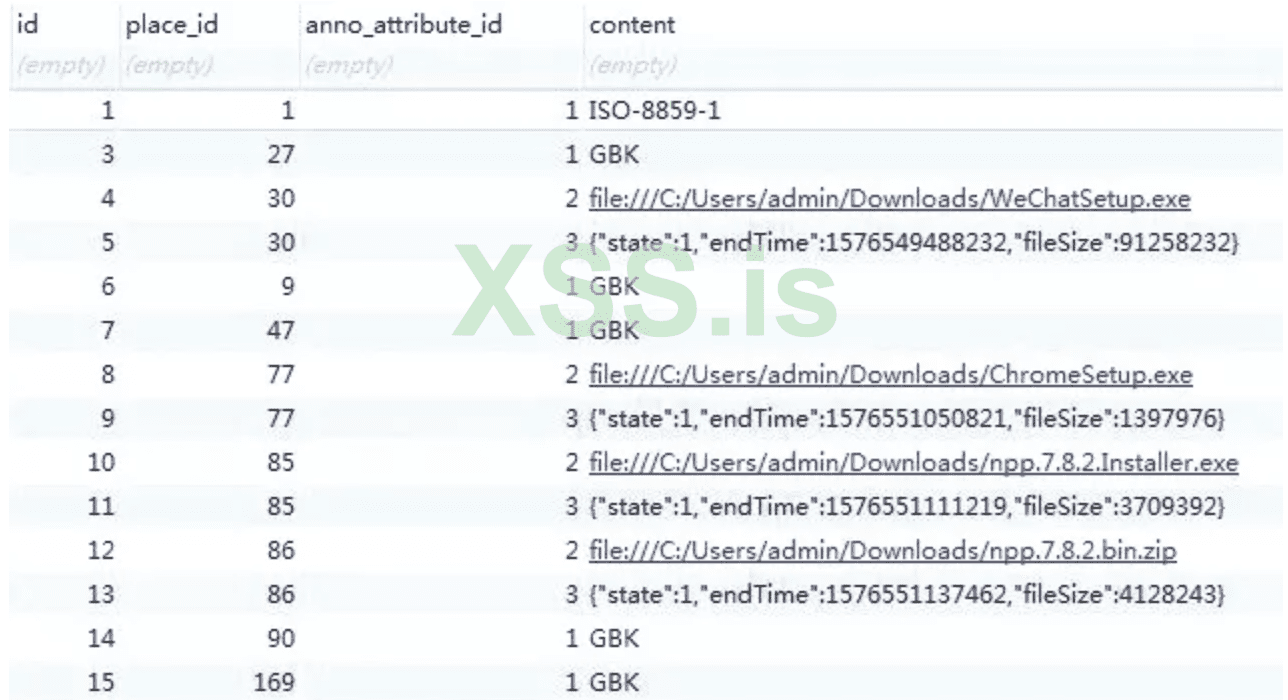

Запись загрузки браузера TOR сохранит адрес исходного веб-сайта, путь сохранения файла, размер файла и другую информацию о загруженном файле пользователя, которая в основном хранится в таблице moz_annos в файле places.sqlite.Конкретная информация показана на рисунке. .

6.Избранное

Избранное обычно представляет собой набор адресов, которые пользователи интересуют или часто посещают. Получение и анализ информации об избранном является ценной информацией. Эта часть важной информации в основном включает тип информации, заголовок страницы, ссылку и так далее. Данные избранного сохраняются в файле places.sqlite, используйте инструменты базы данных, чтобы открыть файл, а таблицы moz_bookmarks и moz_places сохраняют информацию об избранном. Конкретная информация показана на рисунке.

7.информация о форме

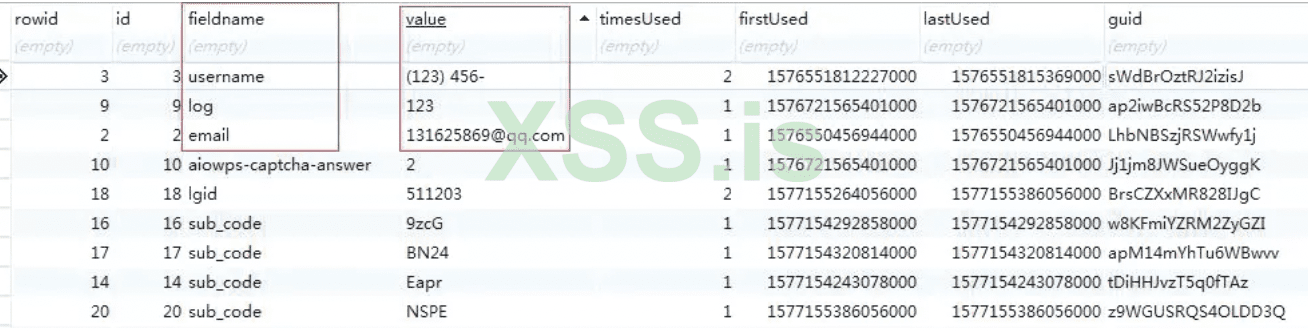

Информация формы обычно представляет собой информацию, которую пользователи вводят при просмотре веб-страницы. Ценные данные можно получить, проанализировав информацию формы, такую как номера счетов, адреса электронной почты и номера мобильных телефонов. Эта часть данных сохраняется в файле formhistory.sqlite.Открыв его с помощью инструмента базы данных, проверьте таблицу moz_formhistory.Важные поля включают имя формы, значение формы и другую информацию, как показано на рисунке.

Результаты судебно-медицинской экспертизы следующие:

8. Криминалистика цифровых валют

Цифровая валюта обладает характеристиками открытых и прозрачных данных, конфиденциальности и конфиденциальности личности, неподделки записей, неотказуемости транзакций, децентрализованной сети и распределенного консенсуса.

Основные доказательства включают в себя информацию журнала, информацию о кошельке, записи локального блока синхронизации и т. д.

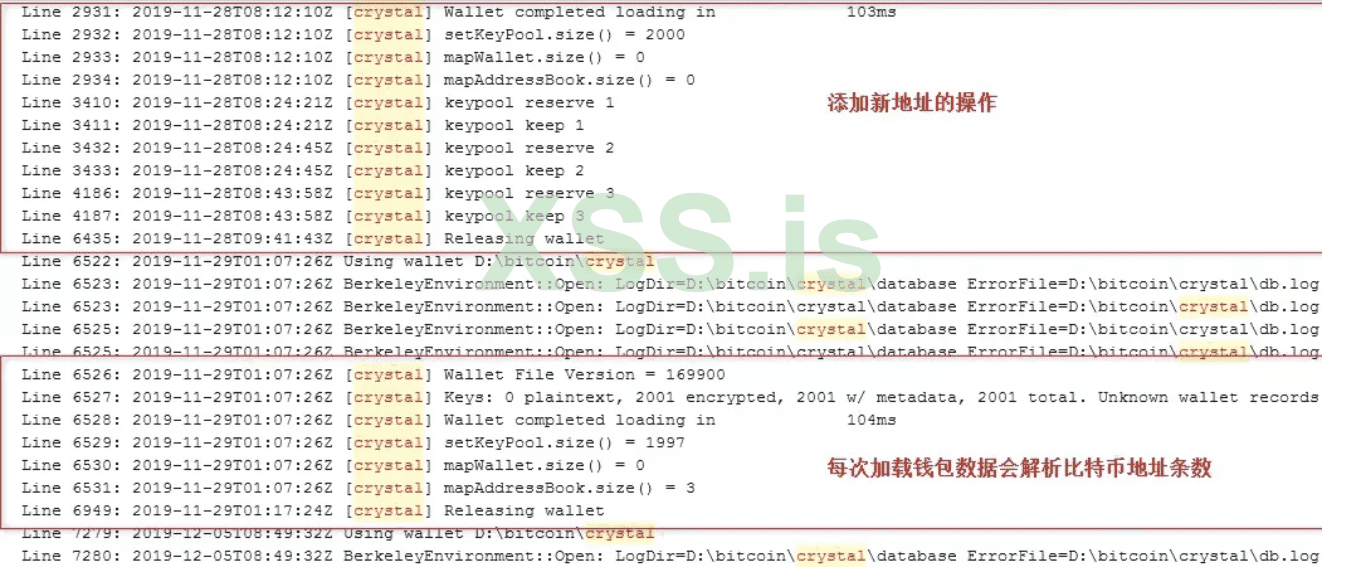

Файл (Debug.log) можно найти непосредственно по пути установки кошелька Bitcoin Core.Из файла можно получить время каждой загрузки личного кошелька, количество адресных данных в кошельке и т.д.

После создания нового кошелька в каталоге кошелька Bitcoin Core будет создана папка с тем же именем, что и у кошелька, и в папке будет сохранен файл wallet.dat, в котором хранятся данные о транзакциях кошелька.

TX: данные транзакции;

destdata: данные биткойн-адреса (прямое хранение открытого текста);

purpose: данные биткойн-адреса (включая биткойн-адреса, удаленные после создания, сохраненные непосредственно в виде открытого текста).

Клиент биткойн-кошелька должен синхронизировать последние записи блоков при первом входе в систему и может анализировать все записи транзакций в локальном блоке синхронизации, что может обеспечить надежную поддержку сбора доказательств в автономной среде.

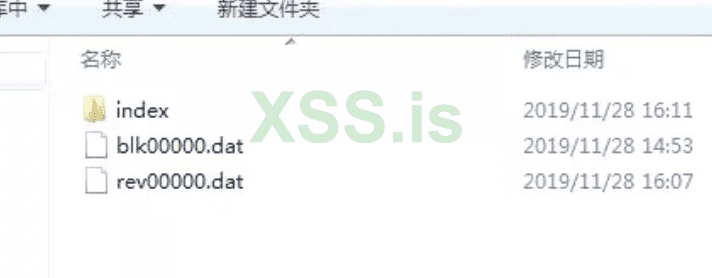

В процессе транзакции Биткойн сгенерированные файлы данных транзакции хранятся в: ../bitcoin/blocks (относительный путь).Важная информация показана на рисунке:

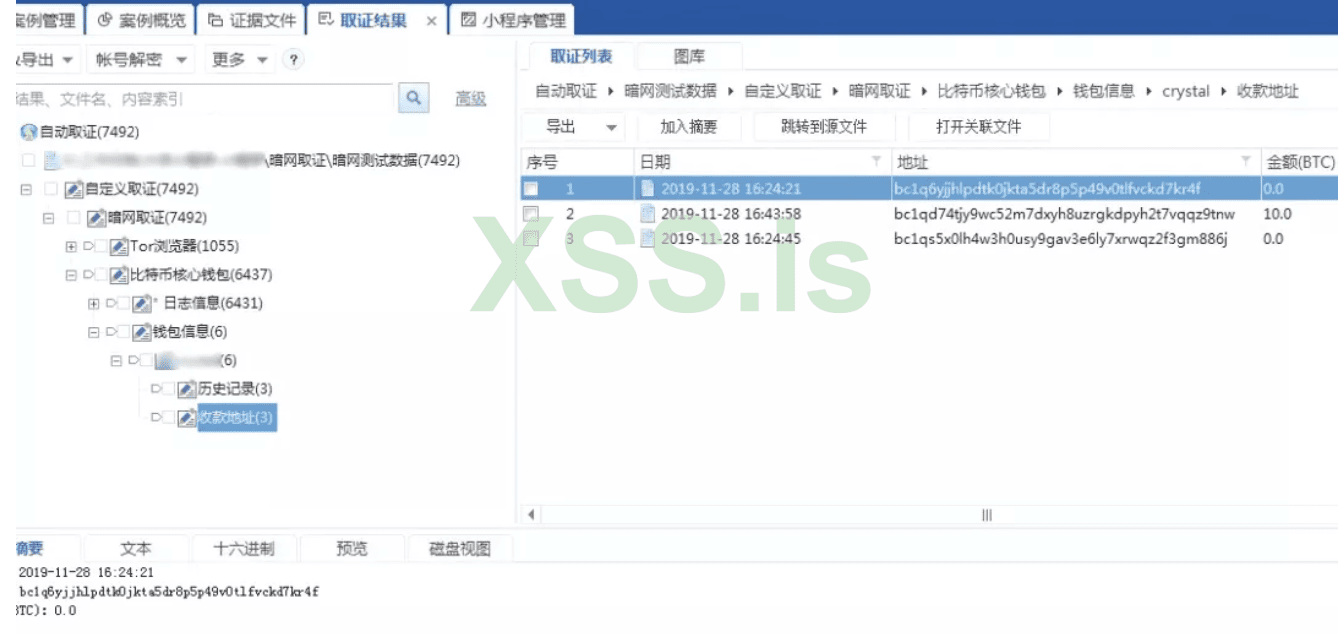

Результаты судебной экспертизы BTC показаны на рисунке: