Пожалуйста, обратите внимание, что пользователь заблокирован

Всем привет!

Нашел новую уязвимость в системе связи LTE (4G), которая позволяет заставить мобильный телефон использовать менее защищенный протокол связи - 2G , а так же выполнить переход на произвольный, заданный пользователем - канал соты.

Данная уязвимость в интернете нигде не описана, так что претендую на авторство небольшого зеродея ))

Стандартные методики даунгрейда сети с LTE до 2G - использование глушилки, либо RRC Connection Release с нужным номером канала в redirection info.

Я нашел третий вариант.

Базовая станция eNodeB настраивается на частоту несущей оператора, на которой сейчас находится телефон-цель.

Tracking Area Code и Physical Cell ID должны отличаться от настоящего, но MCC и MNC - такие же как у оператора.

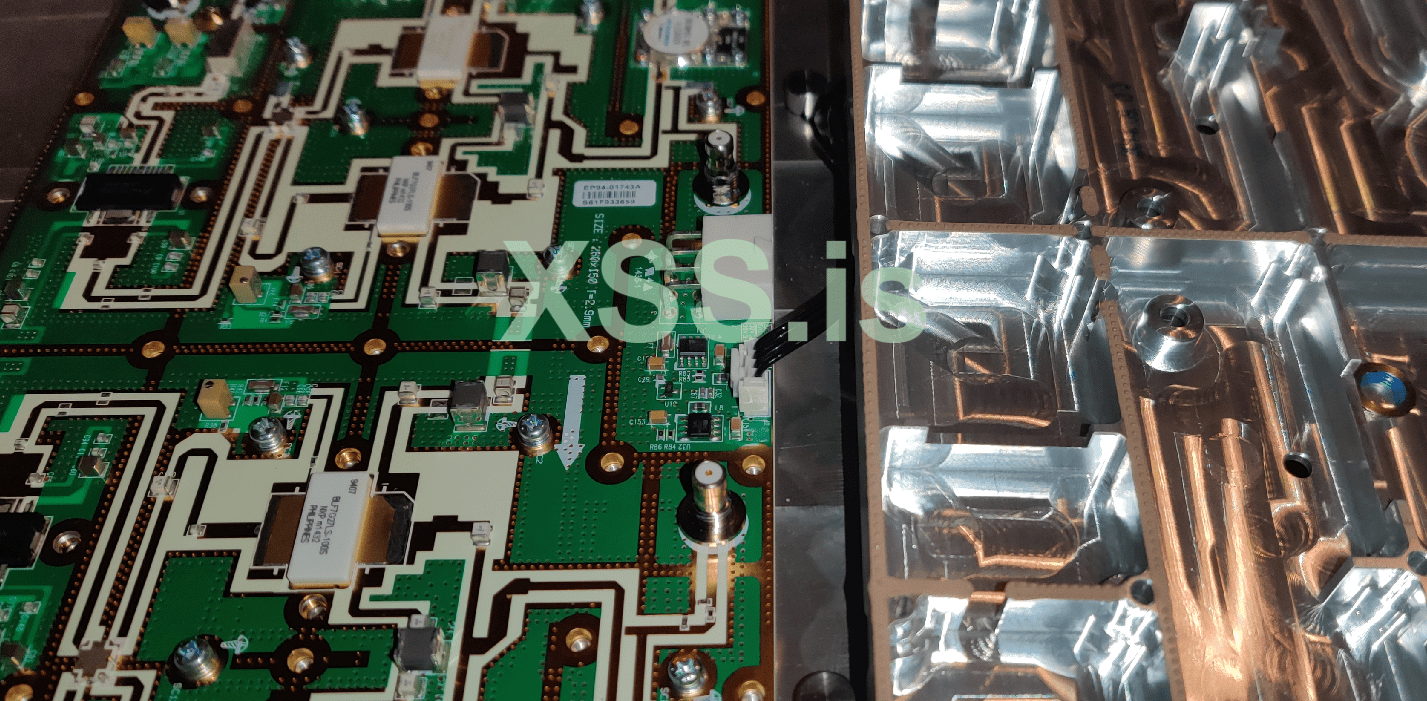

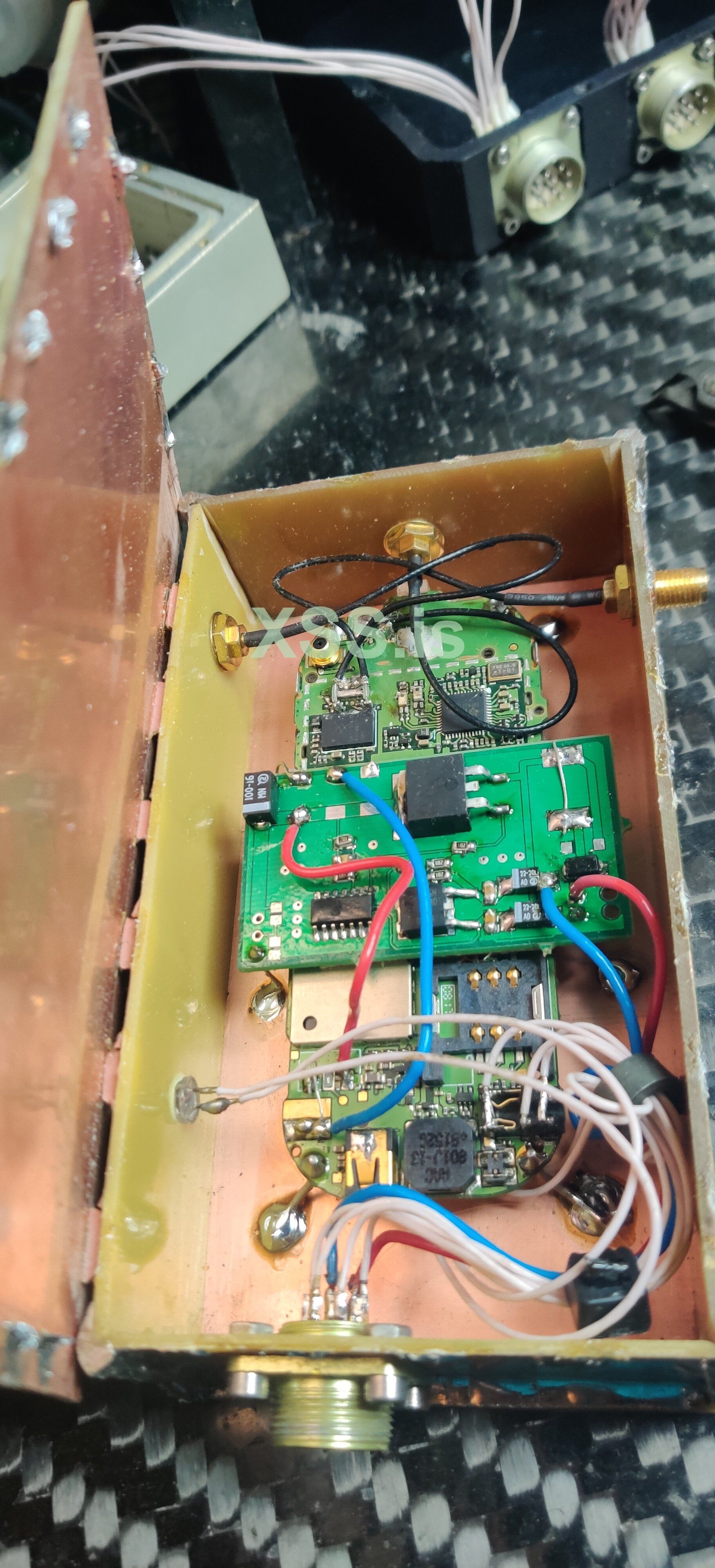

Уровень сигнала должен превышать уровень сигнала от БС на 5...10dB. Это легко достигается использованием

усилителя и хорошей антенны.

Фейковая eNodeB должна непрерывно передавать пакет SIB1 с включенным флагом Addition System Info, SIB2,

а так же пакет SIB7 с флагами reselect geran = 1, cell reselection priority = 7, start_arfcn = номер канала 2g

на который хотим скинуть телефон.

Как только уровень сигнала нашей enodeb станет больше чем intrа-frequency hysteresis, телефон выполняет реселект

на нее и прослушивает пакеты sib чтобы начать процедуру tac update и attach .

Смысл моей методики в том, что в механизме реселекта базовых станций есть параметр "абсолютный приоритет",

который является первоначальным критерием выбора соты. Передавая сообщение SIB7 - мы присваиваем нашему 2G

каналу максимальный приоритет ( 7 ). А т.к. телефон уже начал процедуру tracking area update, он принял инфу

из sib1/sib7 и увидел что доступен канал с лучшим absolute priority.

Это заставляет мобильный телефон переключиться на прописанный в SIB7 канал диапазона 2G - например,

фейковую базовую станцию.

Атаке подвержены все телефоны, находящиеся в одном eARFCN с атакующей eNodeB , все они сразу же выполняют реселект на 2g канал,

как только уровень сигнала с фейктовой enodeb станет больше чем уровень сигнала провайдера + intrаfreq resel hyst .

Преимущество данного метода по сравнению с известным RRC Release в том, что для манипуляции с SIB7 пакетом

достаточно использовать только передатчик (слышать ответ от телефона не нужно, соответственно не нужна сложная конструкция передатчика с антенным фильтром-дуплексером и т.д.) и этот метод работает в любом режиме телефона, не только в Idle.

С Новым Годом, пользуйтесь!

Нашел новую уязвимость в системе связи LTE (4G), которая позволяет заставить мобильный телефон использовать менее защищенный протокол связи - 2G , а так же выполнить переход на произвольный, заданный пользователем - канал соты.

Данная уязвимость в интернете нигде не описана, так что претендую на авторство небольшого зеродея ))

Стандартные методики даунгрейда сети с LTE до 2G - использование глушилки, либо RRC Connection Release с нужным номером канала в redirection info.

Я нашел третий вариант.

Базовая станция eNodeB настраивается на частоту несущей оператора, на которой сейчас находится телефон-цель.

Tracking Area Code и Physical Cell ID должны отличаться от настоящего, но MCC и MNC - такие же как у оператора.

Уровень сигнала должен превышать уровень сигнала от БС на 5...10dB. Это легко достигается использованием

усилителя и хорошей антенны.

Фейковая eNodeB должна непрерывно передавать пакет SIB1 с включенным флагом Addition System Info, SIB2,

а так же пакет SIB7 с флагами reselect geran = 1, cell reselection priority = 7, start_arfcn = номер канала 2g

на который хотим скинуть телефон.

Как только уровень сигнала нашей enodeb станет больше чем intrа-frequency hysteresis, телефон выполняет реселект

на нее и прослушивает пакеты sib чтобы начать процедуру tac update и attach .

Смысл моей методики в том, что в механизме реселекта базовых станций есть параметр "абсолютный приоритет",

который является первоначальным критерием выбора соты. Передавая сообщение SIB7 - мы присваиваем нашему 2G

каналу максимальный приоритет ( 7 ). А т.к. телефон уже начал процедуру tracking area update, он принял инфу

из sib1/sib7 и увидел что доступен канал с лучшим absolute priority.

Это заставляет мобильный телефон переключиться на прописанный в SIB7 канал диапазона 2G - например,

фейковую базовую станцию.

Атаке подвержены все телефоны, находящиеся в одном eARFCN с атакующей eNodeB , все они сразу же выполняют реселект на 2g канал,

как только уровень сигнала с фейктовой enodeb станет больше чем уровень сигнала провайдера + intrаfreq resel hyst .

Преимущество данного метода по сравнению с известным RRC Release в том, что для манипуляции с SIB7 пакетом

достаточно использовать только передатчик (слышать ответ от телефона не нужно, соответственно не нужна сложная конструкция передатчика с антенным фильтром-дуплексером и т.д.) и этот метод работает в любом режиме телефона, не только в Idle.

С Новым Годом, пользуйтесь!

Последнее редактирование: