- Автор темы

- Добавить закладку

- #21

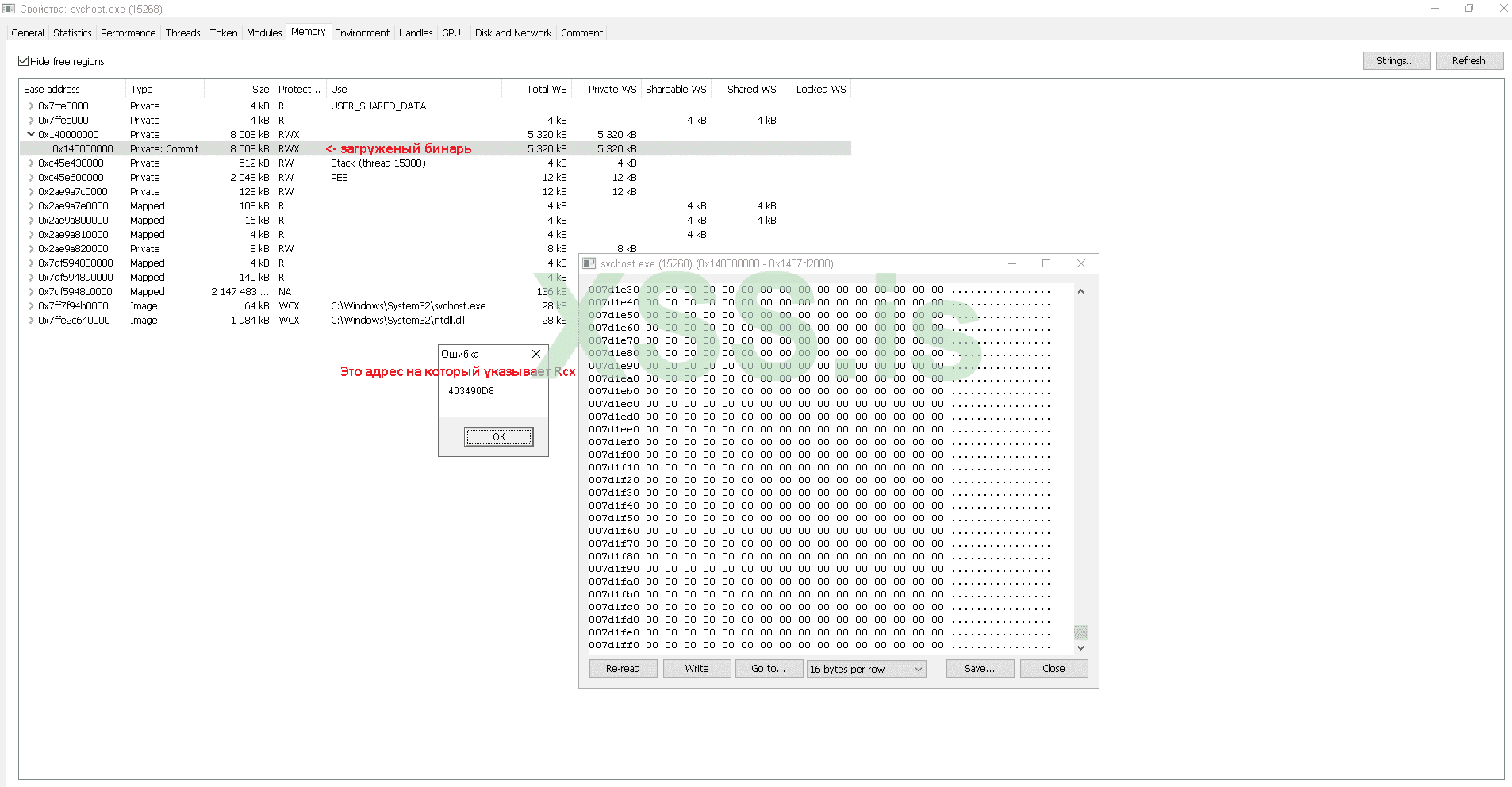

Бро, к сожалению, этот реп ничего (кроме способа инжекта) с тредом общего не имеет. Whispers насколько я знаю доступен только для х64, плюс яп - Nim.Попался реп на днях, мб кому интересно будет

Nim implementation of Process Hollowing using syscalls (PoC)

GitHub - snovvcrash/NimHollow: Nim implementation of Process Hollowing using syscalls (PoC)

Nim implementation of Process Hollowing using syscalls (PoC) - GitHub - snovvcrash/NimHollow: Nim implementation of Process Hollowing using syscalls (PoC)github.com