Microsoft SQL Server (MS-SQL) - менеджер реляционных баз данных, созданный Microsoft. Такие системы управления используются для взаимодействия баз данных с пользователем. На большом предприятии или в организации используется несколько баз данных, что приводит к проблеме разрастания SQL. Существуют различные методы идентификации этих серверов как с точки зрения пентеста, так и для простого обнаружения серверов MS-SQL. В этой статье мы рассмотрим такие различные методы обнаружения серверов MS-SQL в сети, как локально, так и удаленно.

Metasploit

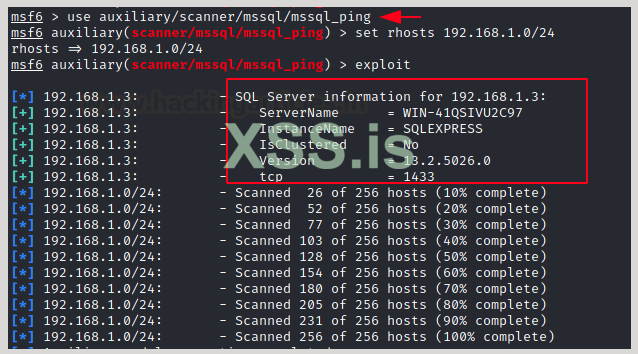

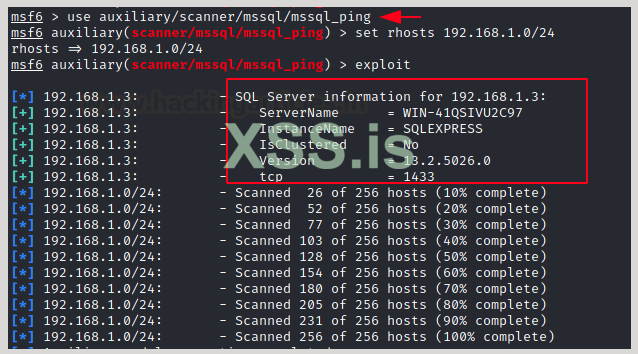

Использование Metasploit для определения серверов MS-SQL в сети - один из лучших удаленных методов, которые можно применить. Metasploit, являющийся замечательным фреймворком, имеет эксплойт, позволяющий определить, есть ли в вашей сети серверы MS-SQL или нет.

use auxiliary/scanner/mssql/mssql_ping

set rhosts 192.168.1.0/24

exploit

Как вы можете видеть на изображении выше, эксплойт дает результат для вас и всегда информирует вас о сервере MS-SQL и его порте в сети.

Nmap

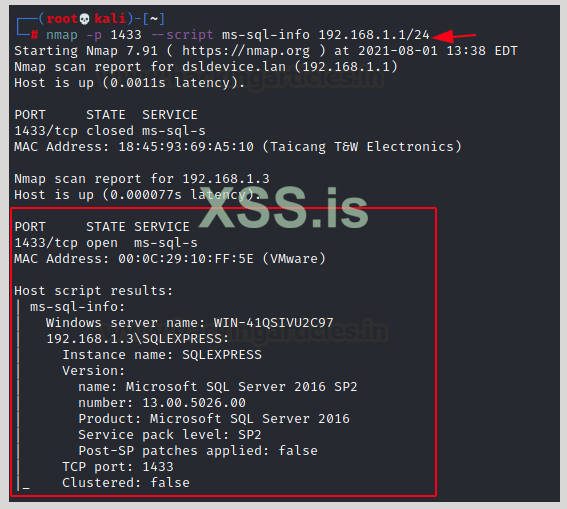

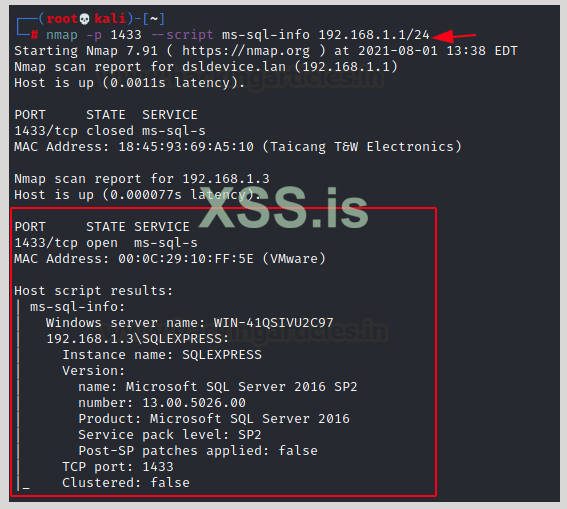

Наш следующий метод идентификации серверов MS-SQL в сети - использование Nmap; удивительный инструмент сетевого тестирования на проникновение. Этот метод также является удаленным. Чтобы использовать этот метод, просто откройте консоль в kali и введите следующую команду:

nmap -p 1433 –script ms-sql-info 192.168.1.1/24

Поскольку Nmap - один из лучших инструментов для разведки, он никогда не может не удовлетворить наши потребности. Это доказано на картинке выше; где вы можете видеть, что результат команды показывает нам серверы MS-SQL, присутствующие в сети, вместе с деталями.

SQLPing

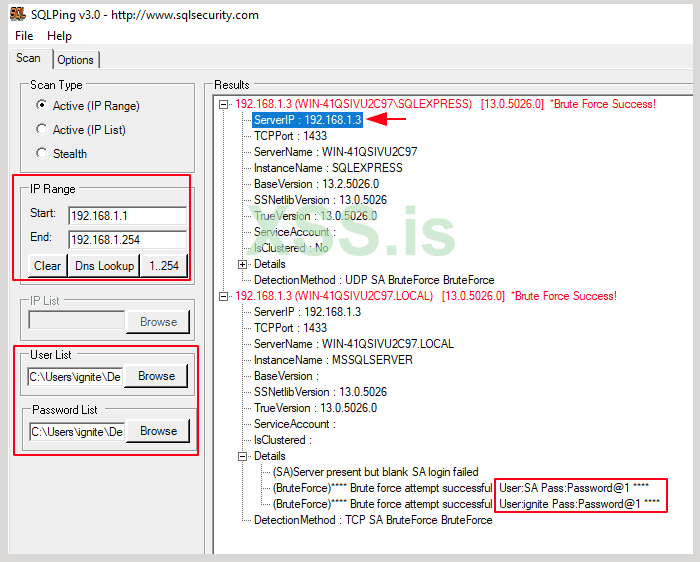

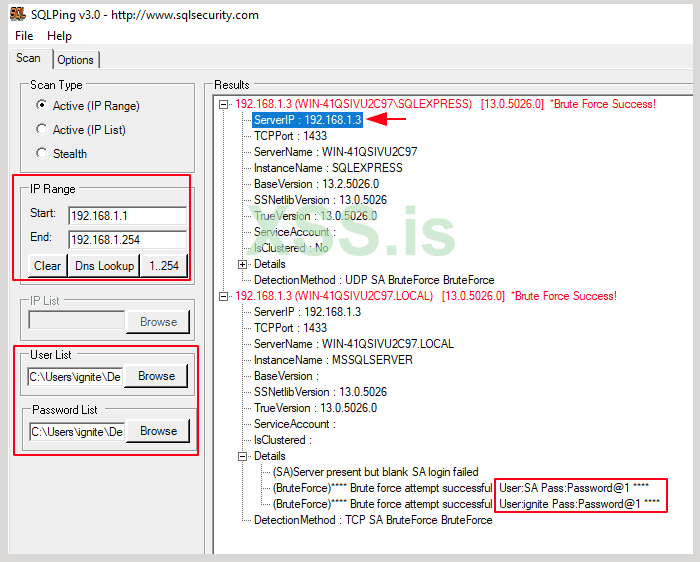

SQLPing - это инструмент для Windows, который помогает нам обнаруживать сервер MS-SQL в сети. Этот инструмент полезен для тех, кто предпочитает тестирование через операционную систему Windows. Его можно скачать здесь (https://www.sqlsecurity.com/downloads). После загрузки инструмента откройте его. На левой панели инструмента укажите диапазон IP-адресов сети, как показано на изображении ниже. Кроме того, этот инструмент помогает подобрать имя пользователя и пароль сервера через словарь. Итак, вы можете указать путь словарей внизу левой панели, как показано на изображении ниже:

Как вы можете видеть ниже, вы можете найти сервер MS-SQL в сети с помощью инструмента SQLPing.

Nessus

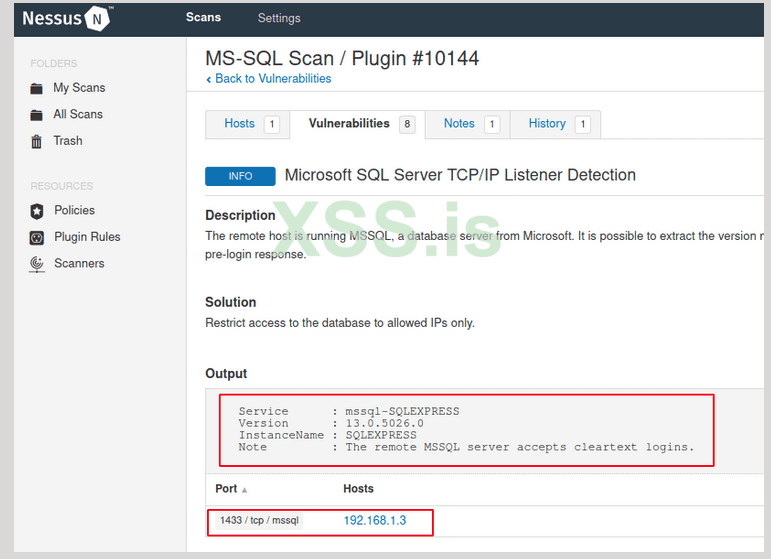

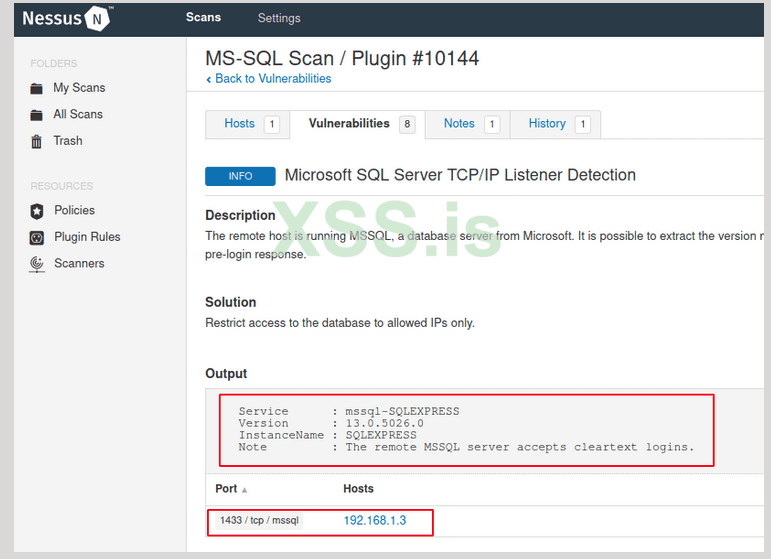

Nessus был разработан Renaud Deraison в 1998 году для того, чтобы предоставить сообществу специалистов по безопасности бесплатный удаленный сканер. Итак, этот инструмент выполнил свою задачу и облегчил нам жизнь. Если вы специально ищете серверы MS-SQL в сети, запустите сканирование Nessus. После его завершения вы можете перейти на вкладку уязвимостей и установить фильтр для порта 1433, поскольку это порт по умолчанию для сервера Ms-SQL.

И, как вы можете видеть на изображении выше, он покажет вам все указанные серверы.

PowerUpSQL

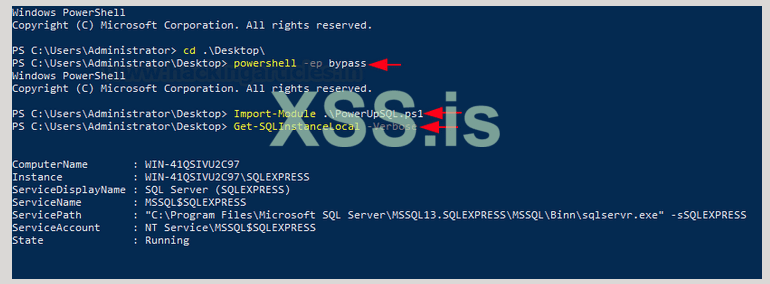

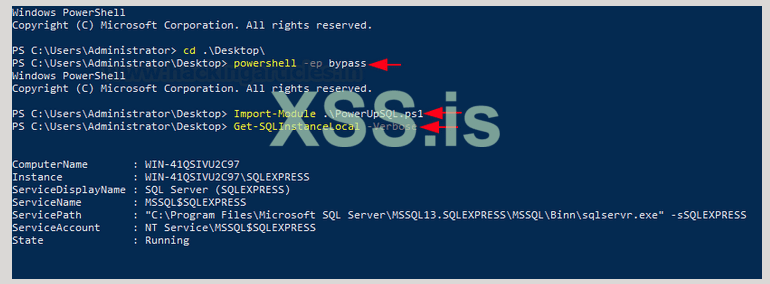

Теперь использование PowerUpsql является локальным методом обнаружения, поскольку этот инструмент показывает точные результаты, когда он хорошо присутствует в сети. Чтобы использовать этот инструмент, откройте Windows PowerShell и импортируйте сценарий инструмента, а затем введите команды для идентификации сервера. Для этого введите следующий набор команд:

cd .\Desktop\

powershell -ep bypass

Import-Module .\PowerUpSQL.ps1

Get-SQL-InstanceLocal -verbose

Итак, как вы можете видеть на изображении выше, следующие команды приведут к желаемому результату.

Командная строка

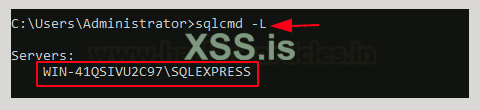

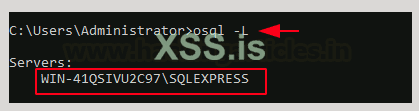

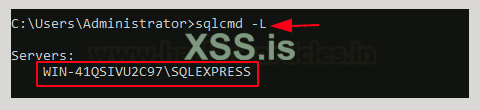

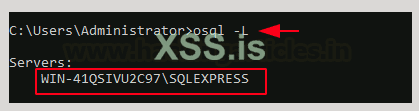

Использование командной строки также является локальным тестом, но весьма полезным методом. Это самый простой метод, если вы хотите идентифицировать серверы MS-SQL в своей сети. Одна из команд следующая:

sqlcmd -L

И есть ещё другая команда для этого:

osql -L

Как вы можете видеть на обоих картинках выше, у вас есть желаемый результат. Это наиболее эффективные способы обнаружения серверов баз данных MS-SQL в сети как удаленно, так и локально. Такие методы имеют большое значение для подтверждения эффективности нашего тестирования.

Переведено специально для xss.pro

Автор перевода: yashechka

Источник: https://www.hackingarticles.in/mssql-for-pentester-discovery/

Metasploit

Использование Metasploit для определения серверов MS-SQL в сети - один из лучших удаленных методов, которые можно применить. Metasploit, являющийся замечательным фреймворком, имеет эксплойт, позволяющий определить, есть ли в вашей сети серверы MS-SQL или нет.

use auxiliary/scanner/mssql/mssql_ping

set rhosts 192.168.1.0/24

exploit

Как вы можете видеть на изображении выше, эксплойт дает результат для вас и всегда информирует вас о сервере MS-SQL и его порте в сети.

Nmap

Наш следующий метод идентификации серверов MS-SQL в сети - использование Nmap; удивительный инструмент сетевого тестирования на проникновение. Этот метод также является удаленным. Чтобы использовать этот метод, просто откройте консоль в kali и введите следующую команду:

nmap -p 1433 –script ms-sql-info 192.168.1.1/24

Поскольку Nmap - один из лучших инструментов для разведки, он никогда не может не удовлетворить наши потребности. Это доказано на картинке выше; где вы можете видеть, что результат команды показывает нам серверы MS-SQL, присутствующие в сети, вместе с деталями.

SQLPing

SQLPing - это инструмент для Windows, который помогает нам обнаруживать сервер MS-SQL в сети. Этот инструмент полезен для тех, кто предпочитает тестирование через операционную систему Windows. Его можно скачать здесь (https://www.sqlsecurity.com/downloads). После загрузки инструмента откройте его. На левой панели инструмента укажите диапазон IP-адресов сети, как показано на изображении ниже. Кроме того, этот инструмент помогает подобрать имя пользователя и пароль сервера через словарь. Итак, вы можете указать путь словарей внизу левой панели, как показано на изображении ниже:

Как вы можете видеть ниже, вы можете найти сервер MS-SQL в сети с помощью инструмента SQLPing.

Nessus

Nessus был разработан Renaud Deraison в 1998 году для того, чтобы предоставить сообществу специалистов по безопасности бесплатный удаленный сканер. Итак, этот инструмент выполнил свою задачу и облегчил нам жизнь. Если вы специально ищете серверы MS-SQL в сети, запустите сканирование Nessus. После его завершения вы можете перейти на вкладку уязвимостей и установить фильтр для порта 1433, поскольку это порт по умолчанию для сервера Ms-SQL.

И, как вы можете видеть на изображении выше, он покажет вам все указанные серверы.

PowerUpSQL

Теперь использование PowerUpsql является локальным методом обнаружения, поскольку этот инструмент показывает точные результаты, когда он хорошо присутствует в сети. Чтобы использовать этот инструмент, откройте Windows PowerShell и импортируйте сценарий инструмента, а затем введите команды для идентификации сервера. Для этого введите следующий набор команд:

cd .\Desktop\

powershell -ep bypass

Import-Module .\PowerUpSQL.ps1

Get-SQL-InstanceLocal -verbose

Итак, как вы можете видеть на изображении выше, следующие команды приведут к желаемому результату.

Командная строка

Использование командной строки также является локальным тестом, но весьма полезным методом. Это самый простой метод, если вы хотите идентифицировать серверы MS-SQL в своей сети. Одна из команд следующая:

sqlcmd -L

И есть ещё другая команда для этого:

osql -L

Как вы можете видеть на обоих картинках выше, у вас есть желаемый результат. Это наиболее эффективные способы обнаружения серверов баз данных MS-SQL в сети как удаленно, так и локально. Такие методы имеют большое значение для подтверждения эффективности нашего тестирования.

Переведено специально для xss.pro

Автор перевода: yashechka

Источник: https://www.hackingarticles.in/mssql-for-pentester-discovery/